في عالم يتطور فيه الأمن السيبراني باستمرار، تعد معرفة الأنواع المختلفة لجدران الحماية وكيفية عملها أمرًا بالغ الأهمية لحماية شبكاتنا وأجهزتنا. تعمل جدران الحماية هذه كخط دفاع أول من خلال منع التهديدات السيبرانية والوصول غير المصرح به إلى أنظمتنا، وقد نمت أهميتها بالتوازي مع تطور الهجمات التي تسعى إلى خرق أمن المؤسسات والمستخدمين النهائيين.

على مر السنين، تطورت جدران الحماية من مرشحات الحزم البسيطة إلى الحلول المتقدمة التي تدمج منع التطفل وتصفية التطبيقات والمزيد. في هذه المقالة، سنقوم بتحليل الأنواع الرئيسية لجدران الحماية الموجودة، وميزاتها ومزاياها وعيوبها، وكيف تطورت لمعالجة تهديدات الأمن السيبراني الأكثر تعقيدًا.

ما هو جدار الحماية وكيف يعمل؟

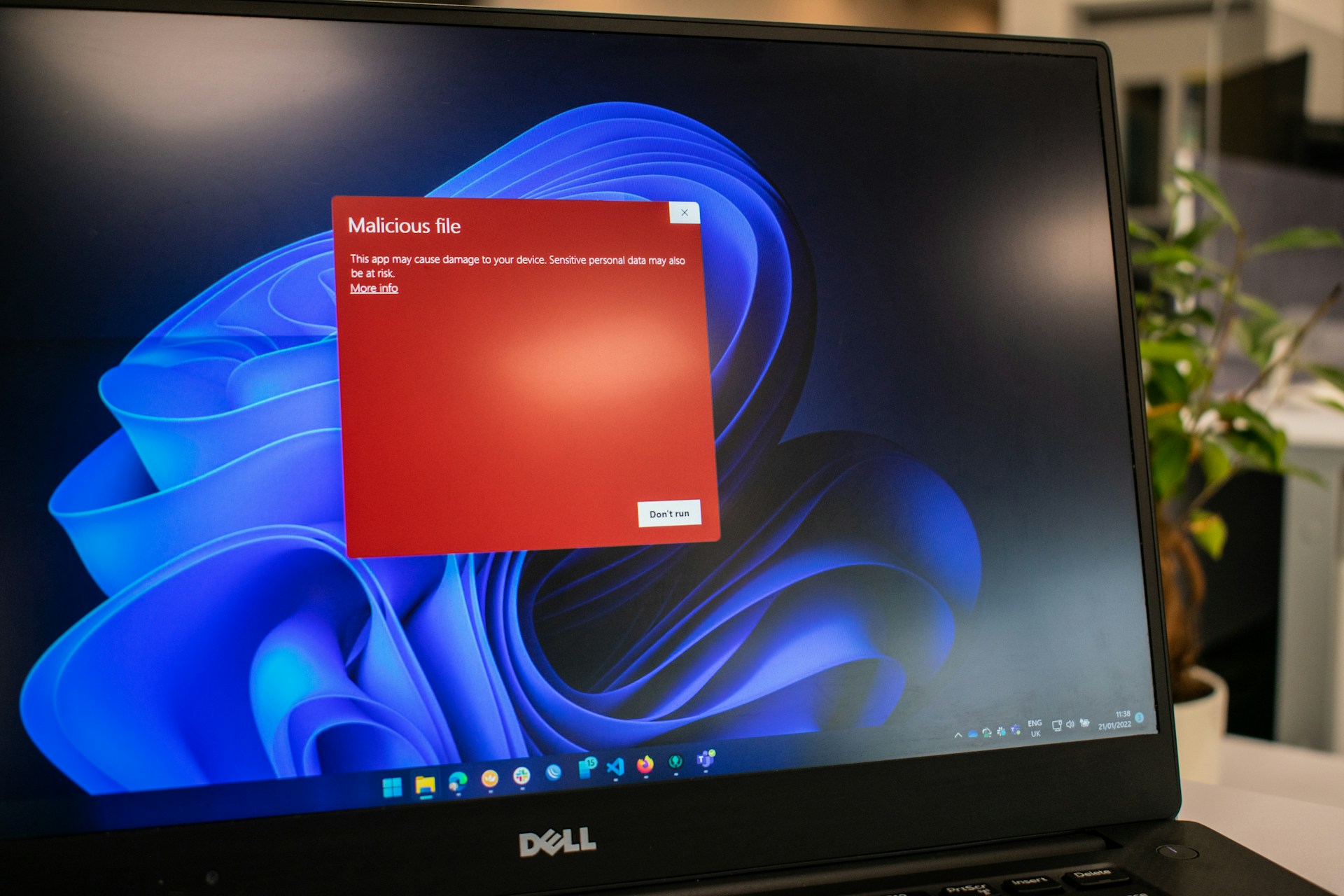

Un جدار الحماية، أو جدار الحماية، هو أداة أمنية تتحكم في حركة المرور الواردة والصادرة على الشبكة بهدف السماح فقط بتلك الاتصالات الآمنة وحظر الاتصالات التي يحتمل أن تكون خطرة. من خلال مجموعة من القواعد المحددة مسبقًا، يمكن لجدار الحماية تحليل حركة البيانات، وتقسيمها إلى ما هو آمن وما هو غير آمن، والتصرف وفقًا لذلك. سواء على مستوى الشبكة أو على مستوى الجهاز الفردي، فإن وظيفتها الأساسية هي الحماية ضد الأنشطة الضارة التي تهدد سلامة البيانات الموجودة على الشبكة.

يمكن لجدار الحماية اتخاذ قرارات للسماح بالوصول أو رفضه بناءً على معلمات مختلفة، مثل عناوين الانترنت بروتوكول، و puertos المستخدمة أو حتى بروتوكولات العاملين في الاتصالات. بالإضافة إلى ذلك، تسمح بعض جدران الحماية الأكثر تقدمًا بإجراء عمليات فحص على مستويات أعمق، مما يؤدي إلى إنشاء طبقات إضافية من الحماية.

أنواع جدار الحماية بناءً على الموقع والتطبيق

اعتمادًا على مكان تثبيت جدار الحماية، يمكننا تقسيمها إلى نوعين رئيسيين: جدران الحماية الخاصة بالأجهزة وجدران الحماية البرمجية.

جدار حماية الأجهزة

Un جدار حماية الأجهزة يتم تثبيته على جهاز فعلي، والذي يقع عادةً على محيط الشبكة أو بالقرب من نقطة دخولها. توجد جدران الحماية الخاصة بالأجهزة عادةً على أجهزة التوجيه أو أجهزة الكمبيوتر المخصصة وتحمي جميع الأجهزة المتصلة بالشبكة. يتيح ذلك لأجهزة متعددة الاستفادة من أمان جدار الحماية دون الحاجة إلى تثبيت برنامج فردي على كل منها.

إلى شبكات الأعمالسواء كانت صناعية أو خاصة بالشركات، عادةً ما تكون جدران الحماية الخاصة بالأجهزة أكثر قوة وتتطلب مستوى عال من التخصيص من قبل المتخصصين في مجال الأمن. على الرغم من أن إدارتها أكثر تكلفة وتعقيدًا، إلا أنها توفر حماية ممتازة للبيئات التي تتطلب طبقات متعددة من الدفاع.

برنامج جدار الحماية

علاوة على ذلك، جدار الحماية البرمجيات يتم تثبيته مباشرة على الأجهزة الفردية، مثل أجهزة الكمبيوتر أو الخوادم. عادةً ما يتم دمجه في أنظمة التشغيل لجميع الأجهزة تقريبًا، وهدفه هو حماية ذلك جهاز محدد من الهجمات. على الرغم من أنه لا يحمي الشبكة بأكملها بشكل عام، إلا أنه يمكن أن يكون أداة مفيدة جدًا مع جدار حماية الأجهزة.

إحدى الفوائد الرئيسية لجدار الحماية البرنامجي هي سهولة تثبيته وقدرته على منحنا التحكم المباشر في حركة المرور الواردة والصادرة من أجهزتنا. ومع ذلك، لأنه يعمل على الجهاز نفسه، فإنه يمكن أن يستهلك الموارد ويبطئ النظام.

أنواع جدار الحماية حسب طريقة تصفية حركة المرور

وبصرف النظر عن موقعها، يمكن أيضًا تصنيف جدران الحماية بناءً على الطريقة التي تتعامل بها مع حركة مرور الشبكة. بعد ذلك، سنقوم بتفصيل الأنواع المختلفة لجدار الحماية وفقًا لطرق الترشيح.

جدار الحماية لتصفية الحزم

هذا هو أحد الأنواع الأساسية، ووظيفته اتخاذ القرارات بناءً على عناوين الانترنت بروتوكول, puertos o بروتوكولات. لا يقوم هذا النظام بإجراء فحص عميق للمحتوى أو حفظ حالة الاتصال. على الرغم من أنها سريعة وتستهلك موارد قليلة، إلا أن أمانها محدود، نظرًا لأن أي حركة مرور تمر عبر منفذ معتمد يمكن أن تحتوي على تعليمات برمجية ضارة.

جدار الحماية الوكيل

يعمل هذا النوع من جدار الحماية ك وسيط بين الشبكة الداخلية والخارجية، مما يمنع الاتصالات المباشرة بين الأجهزة. يقوم بتقييم حزم المعلومات الواردة ويسمح بالوصول إليها فقط إذا كانت تفي بالمتطلبات معايير الأمن. على الرغم من أن هذا النوع من جدار الحماية يوفر حماية أكبر، إلا أنه يمكن أن يقلل أيضًا من حجم الحماية أداء بسبب المعالجة الإضافية للحزم.

جدار الحماية للتفتيش الرسمي

لا يقوم جدار الحماية الخاص بالتفتيش الرسمي بفحص رأس الحزمة فحسب، بل يقوم أيضًا بتحليلها estado الفعلي ضمن الاتصال. وهذا يسمح بفتح المنافذ وإغلاقها ديناميكيًا، مما يضمن حماية أفضل. إن قدرته على اكتشاف وتذكر الاتصالات السابقة تجعله حلاً أكثر أمانًا من جدار الحماية القياسي لتصفية الحزم.

جدار الحماية من الجيل التالي (NGFW)

El جدار الحماية من الجيل التالي لا يؤدي فقط الوظائف التقليدية لجدران الحماية، بل يذهب إلى أبعد من ذلك، حيث يتضمن أدوات أمان إضافية مثل منع التطفل، و التعرف المتقدم على التطبيقات والقدرة على تحليل حركة المرور في أعلى طبقات نموذج OSI. يعد هذا النوع من جدار الحماية مفيدًا جدًا للشركات الكبيرة التي تحتاج إلى حماية شاملة ضد التهديدات المتقدمة مثل البرامج الضارة واستغلال الثغرات الأمنية وهجمات التطبيقات.

الاختلافات بين جدران الحماية حسب بنيتها

هناك طريقة أخرى لتصنيف جدران الحماية وهي هيكلها. يمكن تنفيذ جدران الحماية كأجهزة أو برامج أو حتى خدمات سحابية. فيما يلي نقوم بتحليل الأنواع الرئيسية لبنية جدار الحماية الموجودة حاليًا:

- جدار حماية الأجهزة: توجد جدران الحماية هذه عادةً على أجهزة فعلية مخصصة تحمي أجهزة متعددة على الشبكة. وعلى الرغم من قوتها، إلا أنها تتطلب موظفين ماهرين لتنفيذها وقد تكون محدودة بالأجهزة التي تعمل عليها.

- جدار حماية البرنامج: فهي أسهل في التنفيذ ويتم تثبيتها مباشرة على الجهاز المراد حمايته. على الرغم من أنها تستهلك موارد النظام، إلا أنها مناسبة للمستخدمين الفرديين والشركات الصغيرة.

- جدار الحماية السحابي: إنها حلول مرنة للغاية تحمي البيانات والموارد في البيئات السحابية. إنها تستفيد من فوائد المحاكاة الافتراضية وهي مصممة للعمل في بيئات قابلة للتطوير، مما يجعلها مثالية للشركات التي تقوم بترحيل البنية التحتية الخاصة بها إلى السحابة.

تستمر جدران الحماية السحابية في اكتساب شعبية كما تقدم حماية قابلة للتطوير والتكيف مع احتياجات الشركات العاملة في البيئات السحابية. بالإضافة إلى ذلك، تسمح المرونة التي توفرها بالنشر السهل في أي مكان في العالم.

حالات وأمثلة للاستخدام العملي

اعتمادًا على السيناريو، تكون بعض أنواع جدران الحماية أكثر ملاءمة من غيرها. وفيما يلي بعض الأمثلة التمثيلية:

جدار حماية تصفية حزم الأعمال الصغيرة: تختار العديد من الشركات الصغيرة هذا النوع من جدار الحماية بسبب تكلفته المنخفضة وسهولة تنفيذه، حتى لو كان لا يوفر مستوى متقدمًا من الحماية.

جدران الحماية للتفتيش الصحي في المؤسسات التعليمية الكبرى: غالبًا ما تحتاج الجامعات إلى التوازن بين الأمان والأداء، وتسمح لها جدران الحماية الخاصة بالتفتيش الدقيق بإدارة كميات كبيرة من البيانات دون المساس بالكفاءة.

جدران الحماية NGFW في الشركات متعددة الجنسيات: غالبًا ما تختار الشركات الكبيرة التي تدير بنية تحتية واسعة النطاق جدران الحماية من الجيل التالي للحماية من التهديدات المتقدمة وضمان الأمان الشامل.

تعد جدران الحماية قطعة أساسية في عالم الأمن السيبراني الحديث. كما رأينا، لا يوجد نوع واحد من جدار الحماية مثالي لجميع المواقف. يجب على كل منظمة، سواء كانت كبيرة أو صغيرة، تقييم احتياجاتها الخاصة قبل اتخاذ قرار بشأن حل معين. مع مرور الوقت، سمح تطور جدران الحماية بزيادة الحواجز الأمنية، وعلى الرغم من عدم توفر حل مثالي ضد جميع التهديدات، إلا أنها أداة مفيدة للغاية لتخفيف المخاطر.

أنا من عشاق التكنولوجيا وقد حول اهتماماته "المهووسة" إلى مهنة. لقد أمضيت أكثر من 10 سنوات من حياتي في استخدام التكنولوجيا المتطورة والتعديل على جميع أنواع البرامج بدافع الفضول الخالص. الآن تخصصت في تكنولوجيا الكمبيوتر وألعاب الفيديو. وذلك لأنني منذ أكثر من 5 سنوات أكتب لمواقع مختلفة حول التكنولوجيا وألعاب الفيديو، وأقوم بإنشاء مقالات تسعى إلى تزويدك بالمعلومات التي تحتاجها بلغة مفهومة للجميع.

إذا كان لديك أي أسئلة، فإن معرفتي تتراوح بين كل ما يتعلق بنظام التشغيل Windows وكذلك Android للهواتف المحمولة. والتزامي تجاهك هو أنني على استعداد دائمًا لقضاء بضع دقائق ومساعدتك في حل أي أسئلة قد تكون لديكم في عالم الإنترنت هذا.