- إعطاء الأولوية لسياسة الرفض الافتراضية واستخدام القوائم البيضاء لـ SSH.

- دمج NAT + ACL: يفتح المنفذ ويحد حسب عنوان IP المصدر.

- قم بالتحقق باستخدام nmap/ping واحترم أولوية القاعدة (المعرف).

- تعزيزها بالتحديثات ومفاتيح SSH والخدمات الدنيا.

¿كيفية تقييد وصول SSH إلى جهاز التوجيه TP-Link لعناوين IP الموثوقة؟ إن التحكم في الأشخاص الذين يمكنهم الوصول إلى شبكتك عبر SSH ليس مجرد نزوة، بل هو طبقة أساسية من الأمان. السماح بالوصول فقط من عناوين IP الموثوقة إنه يقلل من سطح الهجوم، ويبطئ عمليات المسح التلقائي، ويمنع محاولات التطفل المستمرة من الإنترنت.

في هذا الدليل العملي والشامل، ستتعرف على كيفية القيام بذلك في سيناريوهات مختلفة باستخدام معدات TP-Link (SMB وOmada)، وما الذي يجب مراعاته مع قواعد ACL والقوائم البيضاء، وكيفية التحقق من إغلاق كل شيء بشكل صحيح. نقوم بدمج طرق إضافية مثل TCP Wrappers و iptables وأفضل الممارسات حتى تتمكن من تأمين بيئتك دون ترك أي نهايات فضفاضة.

لماذا يجب تقييد الوصول عبر SSH على أجهزة توجيه TP-Link

إن كشف بروتوكول SSH للإنترنت يفتح الباب أمام عمليات مسح واسعة النطاق من قِبل روبوتات فضولية ذات نوايا خبيثة. ليس من غير المألوف اكتشاف المنفذ 22 المتاح على شبكة WAN بعد الفحص، كما لوحظ في [أمثلة على بروتوكول SSH]. أعطال حرجة في أجهزة توجيه TP-Link. يمكن استخدام أمر nmap البسيط للتحقق مما إذا كان عنوان IP العام لديك يحتوي على المنفذ 22 مفتوحًا.: ينفذ شيئًا كهذا على جهاز خارجي nmap -vvv -p 22 TU_IP_PUBLICA وتحقق ما إذا كان "فتح ssh" يظهر.

حتى لو كنت تستخدم مفاتيح عامة، فإن ترك المنفذ 22 مفتوحًا يدعو إلى مزيد من الاستكشاف، واختبار منافذ أخرى، ومهاجمة خدمات الإدارة. الحل واضح: الرفض بشكل افتراضي وتمكين فقط من عناوين IP أو النطاقات المسموح بها.يُفضّل أن تكون مُثبّتة وتُتحكّم بها بنفسك. إذا لم تكن بحاجة إلى الإدارة عن بُعد، فقم بتعطيلها تمامًا على شبكة WAN.

بالإضافة إلى تعريض المنافذ، هناك مواقف قد تشك فيها في حدوث تغييرات في القواعد أو سلوك غير طبيعي (على سبيل المثال، مودم كبل يبدأ في "إسقاط" حركة المرور الصادرة بعد فترة من الوقت). إذا لاحظت أن أوامر ping أو traceroute أو التصفح لا تتجاوز المودم، فتحقق من الإعدادات والبرامج الثابتة وفكر في استعادة إعدادات المصنع. وأغلق كل ما لا تستخدمه.

النموذج الذهني: حظر افتراضي وإنشاء قائمة بيضاء

الفلسفة الفائزة بسيطة: سياسة الرفض الافتراضية والاستثناءات الصريحةفي العديد من أجهزة توجيه TP-Link ذات الواجهة المتقدمة، يمكنك تعيين سياسة الدخول عن بعد من نوع Drop في جدار الحماية، ثم السماح بعناوين محددة في القائمة البيضاء لخدمات الإدارة.

في الأنظمة التي تتضمن خياري "سياسة الإدخال عن بُعد" و"قواعد القائمة البيضاء" (على صفحات جدار الحماية الخاصة بالشبكة)، إسقاط العلامة التجارية في سياسة الدخول عن بعد وأضف إلى القائمة البيضاء عناوين IP العامة بصيغة CIDR XXXX/XX، والتي يُفترض أن تكون قادرة على الوصول إلى إعدادات أو خدمات مثل SSH/Telnet/HTTP(S). يمكن أن تتضمن هذه الإدخالات وصفًا موجزًا لتجنب أي لبس لاحقًا.

ومن المهم فهم الفرق بين الآليات. إعادة توجيه المنفذ (NAT/DNAT) يعيد توجيه المنافذ إلى أجهزة LANبينما تتحكم "قواعد التصفية" بحركة المرور من شبكة واسعة إلى شبكة محلية (WAN-to-LAN) أو بين الشبكات، تتحكم "قواعد القائمة البيضاء" لجدار الحماية بالوصول إلى نظام إدارة جهاز التوجيه. لا تمنع قواعد التصفية الوصول إلى الجهاز نفسه؛ لذلك، تستخدم قوائم بيضاء أو قواعد محددة تتعلق بحركة المرور الواردة إلى جهاز التوجيه.

للوصول إلى الخدمات الداخلية، يتم إنشاء تعيين المنفذ في NAT ومن ثم يتم تحديد من يمكنه الوصول إلى هذا التعيين من الخارج. الوصفة هي: فتح المنفذ اللازم ثم تقييده باستخدام التحكم في الوصول. الذي يسمح فقط للمصادر المصرح لها بالمرور ويمنع الباقي.

SSH من عناوين IP الموثوقة على TP-Link SMB (ER6120/ER8411 وما شابه)

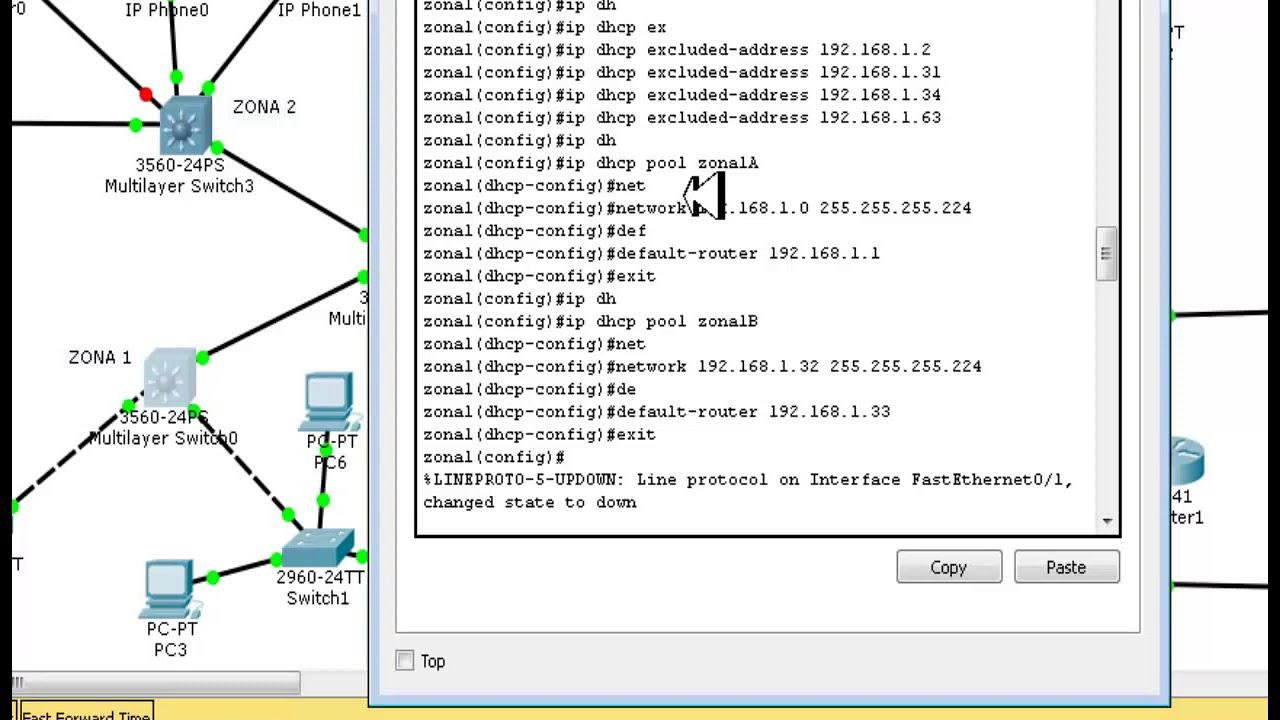

في أجهزة توجيه SMB مثل TL-ER6120 أو ER8411، يكون النمط المعتاد للإعلان عن خدمة LAN (على سبيل المثال، SSH على خادم داخلي) وتقييدها بواسطة عنوان IP المصدر مكونًا من مرحلتين. أولاً، يتم فتح المنفذ باستخدام خادم افتراضي (NAT)، ثم يتم تصفيته باستخدام التحكم في الوصول. بناءً على مجموعات IP وأنواع الخدمة.

المرحلة 1 – الخادم الافتراضي: انتقل إلى متقدم → NAT → الخادم الافتراضي ويقوم بإنشاء إدخال لواجهة WAN المقابلة. قم بتكوين المنفذ الخارجي 22 وتوجيهه إلى عنوان IP الداخلي للخادم (على سبيل المثال، 192.168.0.2:22)احفظ القاعدة لإضافتها إلى القائمة. إذا كانت حالتك تستخدم منفذًا مختلفًا (مثلاً، غيّرت SSH إلى 2222)، فعدّل القيمة وفقًا لذلك.

المرحلة الثانية - نوع الخدمة: أدخل التفضيلات → نوع الخدمة، قم بإنشاء خدمة جديدة تسمى، على سبيل المثال، SSH، حدد TCP أو TCP/UDP وحدد منفذ الوجهة 22 (يمكن أن يكون نطاق منفذ المصدر 0–65535). ستسمح لك هذه الطبقة بالرجوع إلى المنفذ بشكل واضح في قائمة التحكم في الوصول (ACL).

المرحلة 3 – مجموعة IP: انتقل إلى التفضيلات → مجموعة IP → عنوان IP وأضف إدخالات لكل من المصدر المسموح به (على سبيل المثال عنوان IP العام الخاص بك أو نطاق يسمى "Access_Client") والمورد الوجهة (على سبيل المثال "SSH_Server" مع عنوان IP الداخلي للخادم). ثم قم بربط كل عنوان بمجموعة IP المقابلة له في نفس القائمة.

المرحلة الرابعة - التحكم في الوصول: في جدار الحماية → التحكم في الوصول إنشاء قاعدتين. 1) السماح بالقاعدة: السماح بالسياسة، وخدمة "SSH" المُعرّفة حديثًا، المصدر = مجموعة IP "Access_Client" والوجهة = "SSH_Server". أعطه المعرف 1. 2) قاعدة الحظر: حظر السياسة باستخدام المصدر = IPGROUP_ANY والوجهة = “SSH_Server” (أو حسب الاقتضاء) بالمعرف 2. بهذه الطريقة، سيمر فقط عنوان IP أو النطاق الموثوق به عبر NAT إلى SSH الخاص بك؛ وسيتم حظر الباقي.

إن ترتيب التقييم أمر حيوي. المعرفات المنخفضة لها الأولويةلذلك، يجب أن تسبق قاعدة "السماح" (المعرّف السفلي) قاعدة "الحظر". بعد تطبيق التغييرات، ستتمكن من الاتصال بعنوان IP الخاص بشبكة WAN الخاصة بالموجه على المنفذ المحدد من عنوان IP المسموح به، ولكن سيتم حظر الاتصالات من مصادر أخرى.

ملاحظات حول النموذج/البرامج الثابتة: قد تختلف الواجهة بين الأجهزة والإصدارات. يتطلب TL-R600VPN إصدارًا جديدًا من الأجهزة لتغطية وظائف معينةوفي أنظمة مختلفة، قد يتم نقل القوائم. ومع ذلك، يبقى التسلسل كما هو: نوع الخدمة ← مجموعات IP ← قائمة التحكم في الوصول (ACL) مع السماح والحظر. لا تنسَ حفظ وتطبيق لدخول القواعد حيز التنفيذ.

التحقق الموصى به: من عنوان IP المعتمد، حاول ssh usuario@IP_WAN والتحقق من الوصول. من عنوان IP آخر، يجب أن يصبح المنفذ غير قابل للوصول. (الاتصال الذي لا يصل أو يتم رفضه، ويفضل أن يكون بدون لافتة لتجنب إعطاء الأدلة).

قائمة التحكم في الوصول (ACL) مع وحدة تحكم Omada: القوائم والحالات وسيناريوهات الأمثلة

إذا قمت بإدارة بوابات TP-Link باستخدام Omada Controller، فسيكون المنطق مشابهًا ولكن مع المزيد من الخيارات المرئية. إنشاء مجموعات (عناوين IP أو منافذ)، وتحديد قوائم التحكم في الوصول إلى البوابة، وتنظيم القواعد السماح بالحد الأدنى ورفض كل شيء آخر.

القوائم والمجموعات: في الإعدادات → الملفات الشخصية → المجموعات يمكنك إنشاء مجموعات IP (شبكات فرعية أو مضيفين، مثل 192.168.0.32/27 أو 192.168.30.100/32) ومجموعات المنافذ أيضًا (على سبيل المثال، HTTP 80 وDNS 53). هذه المجموعات تبسط القواعد المعقدة عن طريق إعادة استخدام الكائنات.

بوابة ACL: قيد التشغيل التكوين → أمان الشبكة → قائمة التحكم في الوصول قم بإضافة قواعد باستخدام الاتجاه LAN→WAN أو LAN→LAN أو WAN→LAN اعتمادًا على ما تريد حمايته. يمكن أن تكون سياسة كل قاعدة هي السماح أو الرفض. والترتيب هو الذي يحدد النتيجة الفعلية. فعّل خيار "تفعيل" لتفعيلها. بعض الإصدارات تتيح لك ترك القواعد جاهزة وتعطيلها.

الحالات المفيدة (القابلة للتكيف مع SSH): السماح فقط بخدمات محددة وحظر الباقي (على سبيل المثال، السماح بخدمات DNS وHTTP ثم رفض الكل). بالنسبة لقوائم الإدارة البيضاء، قم بإنشاء "السماح من عناوين IP الموثوقة" إلى "صفحة إدارة البوابة" ثم حظر عام من الشبكات الأخرى. إذا كان برنامجك الثابت يدعم هذا الخيار. ثنائي الاتجاهيمكنك إنشاء القاعدة العكسية تلقائيًا.

حالة الاتصال: يمكن أن تكون قوائم التحكم في الوصول (ACL) معبرة عن الحالة. الأنواع الشائعة هي: جديد، ومُنشأ، ومرتبط، وغير صالحيُعالج "جديد" الحزمة الأولى (مثل SYN في TCP)، ويُعالج "مُنشأ" حركة المرور ثنائية الاتجاه التي تمت مواجهتها سابقًا، ويُعالج "مرتبط" الاتصالات التابعة (مثل قنوات بيانات FTP)، ويُعالج "غير صالح" حركة المرور الشاذة. يُفضل عادةً الاحتفاظ بالإعدادات الافتراضية إلا إذا كنت بحاجة إلى دقة أعلى.

شبكة VLAN والتجزئة: دعم أجهزة توجيه Omada وSMB السيناريوهات أحادية الاتجاه وثنائية الاتجاه بين شبكات VLANيمكنك حظر التسويق ← البحث والتطوير مع السماح بالبحث والتطوير ← التسويق، أو حظر كلا الاتجاهين مع السماح لمسؤول محدد. يُستخدم اتجاه LAN ← LAN في قائمة التحكم بالوصول (ACL) للتحكم في حركة المرور بين الشبكات الفرعية الداخلية.

طرق وتعزيزات إضافية: TCP Wrappers، وiptables، وMikroTik، وجدار الحماية الكلاسيكي

بالإضافة إلى قوائم التحكم في الوصول الخاصة بالموجه، هناك طبقات أخرى يجب تطبيقها، خاصةً إذا كانت وجهة SSH هي خادم Linux خلف الموجه. يتيح TCP Wrappers التصفية حسب عنوان IP باستخدام hosts.allow وhosts.deny على الخدمات المتوافقة (بما في ذلك OpenSSH في العديد من التكوينات التقليدية).

ملفات التحكم: إذا لم تكن موجودة، قم بإنشائها باستخدام sudo touch /etc/hosts.{allow,deny}. أفضل الممارسات: رفض كل شيء في hosts.deny ويسمح بذلك صراحةً في ملف hosts.allow. على سبيل المثال: في /etc/hosts.deny بون sshd: ALL و /etc/hosts.allow يضيف sshd: 203.0.113.10, 198.51.100.0/24وبالتالي، ستكون تلك العناوين IP فقط قادرة على الوصول إلى خادم SSH الخاص بالخادم.

iptables مخصص: إذا كان جهاز التوجيه أو الخادم الخاص بك يسمح بذلك، فقم بإضافة قواعد تقبل SSH فقط من مصادر محددة. القاعدة النموذجية ستكون: -I INPUT -s 203.0.113.10 -p tcp --dport 22 -j ACCEPT متبوعًا بسياسة DROP افتراضية أو قاعدة تمنع الباقي. على أجهزة التوجيه التي تحتوي على علامة تبويب القواعد المخصصة يمكنك حقن هذه الخطوط وتطبيقها باستخدام "حفظ وتطبيق".

أفضل الممارسات في MikroTik (تنطبق كدليل عام): تغيير المنافذ الافتراضية إذا كان ذلك ممكنًا، إلغاء تنشيط Telnet (استخدم SSH فقط)، واستخدم كلمات مرور قوية أو الأفضل من ذلك، مصادقة المفتاحقم بتقييد الوصول عن طريق عنوان IP باستخدام جدار الحماية، وقم بتمكين 2FA إذا كان الجهاز يدعم ذلك، وحافظ على تحديث البرامج الثابتة/RouterOS. تعطيل الوصول إلى شبكة WAN إذا لم تكن بحاجة إليهاويقوم بمراقبة المحاولات الفاشلة، وإذا لزم الأمر، يطبق حدودًا لمعدل الاتصال للحد من هجمات القوة الغاشمة.

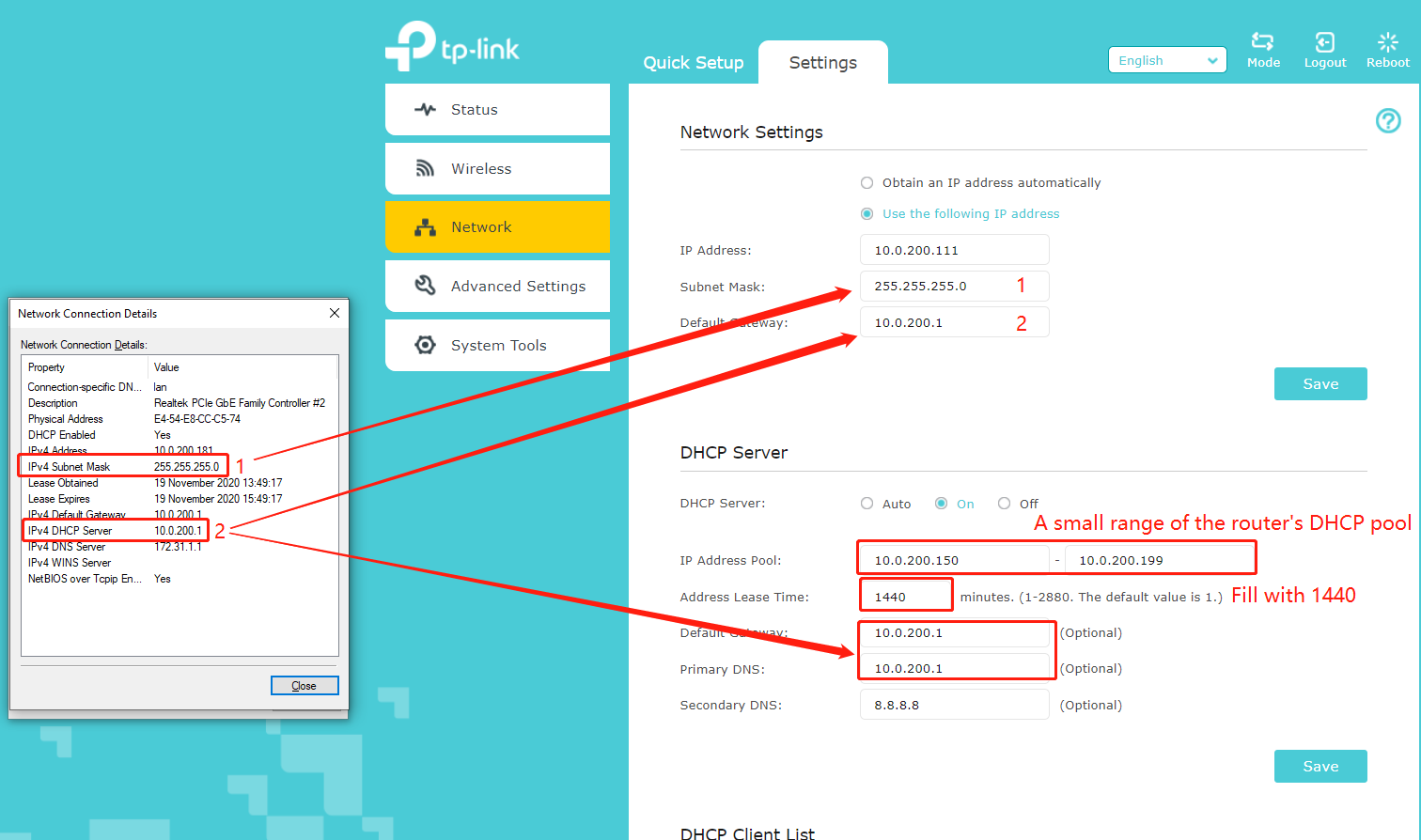

واجهة TP-Link الكلاسيكية (البرامج الثابتة الأقدم): قم بتسجيل الدخول إلى اللوحة باستخدام عنوان IP الخاص بالشبكة المحلية (الافتراضي 192.168.1.1) وبيانات اعتماد المسؤول/المسؤول، ثم انتقل إلى الأمان → جدار الحمايةفعّل مُرشِّح IP، ثم اختر أن تتبع الحزم غير المُحدَّدة السياسة المطلوبة. ثم، في تصفية عنوان IP، اضغط على "إضافة جديد" وحدد عناوين IP التي يمكنها أو لا يمكنها استخدام منفذ الخدمة على شبكة WAN (لـ SSH، 22/tcp). احفظ كل خطوة. هذا يسمح لك بتطبيق حظر عام وإنشاء استثناءات للسماح بعناوين IP الموثوقة فقط.

حظر عناوين IP محددة باستخدام مسارات ثابتة

في بعض الحالات، من المفيد حظر الإرسال إلى عناوين IP محددة لتحسين الاستقرار مع خدمات معينة (مثل البث). إحدى الطرق للقيام بذلك على أجهزة TP-Link المتعددة هي من خلال التوجيه الثابت.، مما يؤدي إلى إنشاء مسارات /32 التي تتجنب الوصول إلى تلك الوجهات أو توجيهها بطريقة لا يتم استهلاكها بواسطة المسار الافتراضي (يختلف الدعم حسب البرنامج الثابت).

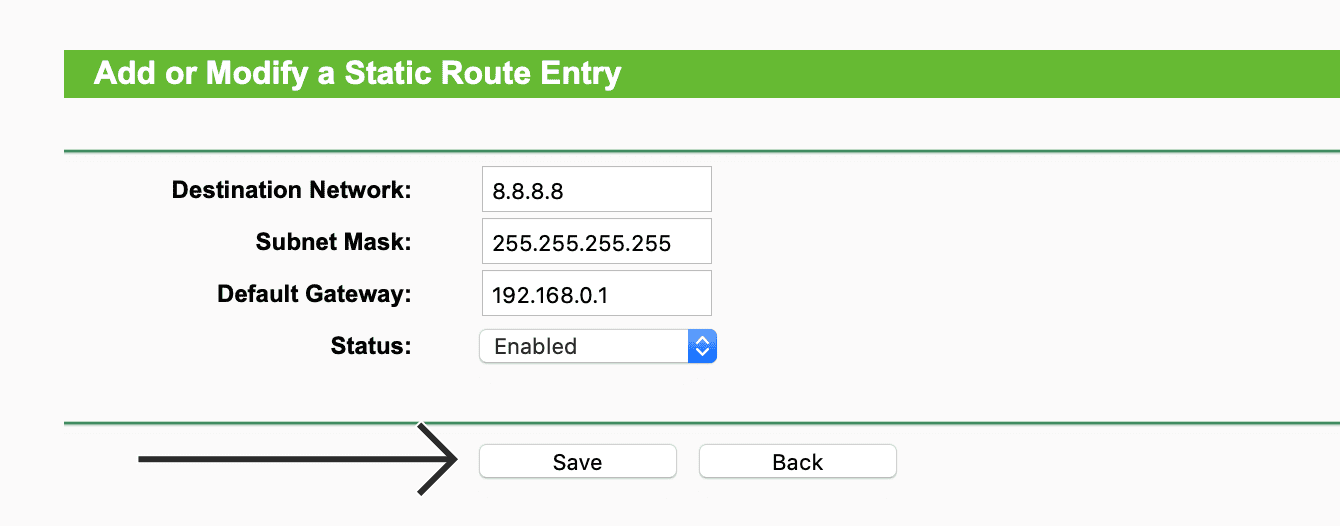

الموديلات الحديثة: انتقل إلى علامة التبويب متقدم ← الشبكة ← التوجيه المتقدم ← التوجيه الثابت ثم اضغط على "+ إضافة". أدخل "وجهة الشبكة" مع عنوان IP المطلوب حظره، و"قناع الشبكة الفرعية" 255.255.255.255، و"البوابة الافتراضية" (بوابة الشبكة المحلية) (عادةً 192.168.0.1)، و"واجهة" الشبكة المحلية. حدد "السماح بهذا الإدخال" ثم احفظكرر ذلك لكل عنوان IP مستهدف اعتمادًا على الخدمة التي تريد التحكم فيها.

البرامج الثابتة الأقدم: انتقل إلى التوجيه المتقدم → قائمة التوجيه الثابت، اضغط على "إضافة جديد" وقم بملء نفس الحقول. تفعيل حالة المسار وحفظهاقم باستشارة دعم الخدمة لمعرفة عناوين IP التي يجب معالجتها، حيث أنها قد تتغير.

التحقق: افتح محطة طرفية أو موجه الأوامر واختبرها باستخدام ping 8.8.8.8 (أو عنوان IP الوجهة الذي قمت بحظره). إذا رأيت "مهلة زمنية" أو "لا يمكن الوصول إلى المضيف الوجهة"يعمل الحظر. إذا لم يكن كذلك، فراجع الخطوات وأعد تشغيل جهاز التوجيه لتفعيل جميع الجداول.

التحقق والاختبار وحل الحوادث

للتحقق من أن القائمة البيضاء لـ SSH تعمل، حاول استخدام عنوان IP معتمد. ssh usuario@IP_WAN -p 22 (أو المنفذ الذي تستخدمه) وتأكيد الوصول. من عنوان IP غير المصرح به، لا ينبغي للمنفذ تقديم الخدمة.. الولايات المتحدة الأمريكية nmap -p 22 IP_WAN للتحقق من الحالة الساخنة.

إذا لم يستجب شيء كما ينبغي، فتحقق من أولوية قائمة التحكم في الوصول (ACL). يتم معالجة القواعد بشكل تسلسلي، ويفوز أولئك الذين لديهم أقل معرف.يؤدي رفض الخيار أعلى من "السماح" إلى إبطال القائمة البيضاء. تأكد أيضًا من أن "نوع الخدمة" يشير إلى المنفذ الصحيح وأن "مجموعات IP" تحتوي على النطاقات المناسبة.

في حالة حدوث سلوك مريب (فقدان الاتصال بعد فترة، أو تغيير القواعد من تلقاء نفسها، أو انخفاض حركة مرور الشبكة المحلية)، فكر في تحديث البرامج الثابتةقم بتعطيل الخدمات التي لا تستخدمها (إدارة الويب عن بعد/Telnet/SSH)، وقم بتغيير بيانات الاعتماد، وتحقق من استنساخ MAC إذا كان ذلك ممكنًا، وفي النهاية، استعادة إعدادات المصنع وإعادة التكوين باستخدام الحد الأدنى من الإعدادات وقائمة بيضاء صارمة.

ملاحظات التوافق والنماذج والتوافر

توفر الميزات (قوائم التحكم في الوصول ذات الحالة، والملفات الشخصية، والقوائم البيضاء، وتحرير PVID على المنافذ، وما إلى ذلك) قد يعتمد ذلك على طراز الجهاز والإصدارفي بعض الأجهزة، مثل TL-R600VPN، تتوفر بعض الإمكانيات فقط بدءًا من الإصدار 4. تتغير واجهات المستخدم أيضًا، لكن العملية الأساسية واحدة: الحظر افتراضيًا. تحديد الخدمات والمجموعات، السماح من عناوين IP محددة وحظر الباقي.

ضمن منظومة TP-Link، هناك العديد من الأجهزة المشاركة في شبكات المؤسسات. تشمل النماذج المذكورة في الوثائق: T1600G-18TS، T1500G-10PS، TL-SG2216، T2600G-52TS، T2600G-28TS، TL-SG2210P، T2500-28TC، T2700G-28TQ، T2500G-10TS، TL-SG5412F، T2600G-28MPS، T1500G-10MPS، SG2210P، S4500-8G، T1500-28TC، T1700X-16TS، T1600G-28TS، TL-SL3452، TL-SG3216، T3700G-52TQ، TL-SG2008، T1700G-28TQ، T1500-28PCT، T2600G-18TS، T1600G-28PS، T2500G-10MPS، Festa FS310GP، T1600G-52MPS، T1600G-52PS، TL-SL2428، T1600G-52TS، T3700G-28TQ، T1500G-8T، T1700X-28TQمن بين أمور أخرى. ضع في اعتبارك أن يختلف العرض حسب المنطقة. وقد لا تكون بعضها متاحة في منطقتك.

للبقاء على اطلاع دائم، قم بزيارة صفحة دعم المنتج الخاص بك، واختر إصدار الأجهزة الصحيح، وتحقق ملاحظات البرامج الثابتة والمواصفات الفنية مع أحدث التحسينات. أحيانًا تُوسّع التحديثات أو تُحسّن ميزات جدار الحماية، أو نظام التحكم بالوصول (ACL)، أو الإدارة عن بُعد.

أغلق SSH بالنسبة لجميع عناوين IP باستثناء عناوين IP المحددة، فإن تنظيم قوائم التحكم في الوصول بشكل صحيح وفهم الآلية التي تتحكم في كل شيء يوفر عليك المفاجآت غير السارة. مع سياسة الرفض الافتراضية، والقوائم البيضاء الدقيقة، والتحقق المنتظمسيتم حماية جهاز التوجيه TP-Link الخاص بك والخدمات التي تدعمه بشكل أفضل دون التخلي عن الإدارة عندما تحتاج إليها.

شغوف بالتكنولوجيا منذ أن كان صغيرا. أحب أن أكون على اطلاع بأحدث المستجدات في هذا القطاع، وقبل كل شيء، أن أقوم بتوصيله. ولهذا السبب كرست جهودي للتواصل في مجال التكنولوجيا ومواقع ألعاب الفيديو لسنوات عديدة حتى الآن. يمكنك أن تجدني أكتب عن Android أو Windows أو MacOS أو iOS أو Nintendo أو أي موضوع آخر ذي صلة يتبادر إلى ذهنك.