- AdGuard Home фільтруе рэкламу і адсочванне на ўзроўні DNS для ўсёй вашай сеткі.

- Вы можаце ўсталяваць яго на Raspberry Pi, Proxmox, старыя кампутары або VPS з дапамогай Docker.

- Наладзіўшы маршрутызатар на выкарыстанне свайго IP-адраса ў якасці DNS, усе прылады будуць праходзіць праз AdGuard.

- Такія спісы, як спіс Хагезі, і правілы брандмаўэра дапамагаюць блакаваць DoH/DoT і прадухіляць пераключэнне DNS.

¿Як наладзіць AdGuard Home без тэхнічных ведаў? Калі вам надакучыла Кожны вэб-сайт, які вы наведваеце, ператвараецца ў фестываль рэкламыЗ трэкерамі і ўсплывальнымі вокнамі, а таксама калі ў вас ёсць мабільныя тэлефоны, планшэты, Smart TV і розныя іншыя прылады, падлучаныя да Wi-Fi дома, вы, напэўна, думалі пра блакаванне рэкламы ва ўсёй сетцы. Добрая навіна заключаецца ў тым, што гэта магчыма, і вам не трэба быць сеткавым інжынерам, каб зрабіць гэта.

У гэтым артыкуле вы ўбачыце, як Наладзьце AdGuard Home без тэхнічных ведаўВыкарыстоўваючы рэальныя прыклады, мы разгледзім усё: ад усталёўкі на Raspberry Pi або Proxmox да налады на VPS з Docker для блакіроўкі рэкламы, нават калі вы знаходзіцеся па-за домам. Мы таксама паглядзім, як забараніць некаторым прыладам абыходзіць DNS, што такое DoH/DoT і як гэта звязана са спісамі Hagezi, а таксама разгледзім пашыраныя функцыі AdGuard у Windows, каб дапамагчы вам лепш зразумець усю экасістэму.

Што такое AdGuard Home і чаму гэта больш, чым проста блакіроўшчык рэкламы?

Галоўная старонка AdGuard — гэта DNS-сервер фільтрацыі, які вы ўсталёўваеце ў сваёй сетцыЗамест таго, каб блакіраваць рэкламу толькі ў браўзеры, як гэта робяць звычайныя пашырэнні, яно перахоплівае ўсе DNS-запыты ад прылад, перш чым яны патрапяць у Інтэрнэт, таму любая прылада, падключаная да вашага Wi-Fi (мабільны тэлефон, ноўтбук, Smart TV, кансоль, разумныя калонкі і г.д.), карыстаецца перавагамі фільтрацыі без неабходнасці ўсталёўваць што-небудзь на кожную з іх.

На практыцы AdGuard Home дзейнічае як своеасаблівы «Кал-цэнтр» для даменных імёнаўКалі прылада запытвае IP-адрас вэб-сайта або рэкламнага сервера, DNS-сервер AdGuard вырашае, ці дазволіць, ці заблакаваць запыт, выкарыстоўваючы спісы фільтраў, падобныя да спісаў uBlock Origin або Pi-hole. Гэта дазваляе блакаваць рэкламу, трэкеры, шкоднасныя дамены, кантэнт для дарослых або нават цэлыя сацыяльныя сеткі, калі вы гэтага хочаце.

Яшчэ адзін моцны момант — гэта яго Вельмі прадуманы і зразумелы вэб-інтэрфейсЁн уключае статыстыку па ўсіх вырашаных (і заблакаваных) праблемах, падрабязную інфармацыю па кожным кліенце, спісы блакіроўкі, карыстальніцкія фільтры, бацькоўскі кантроль і нават інтэграваны DHCP-сервер. Самае лепшае, што, нягледзячы на наяўнасць мноства пашыраных опцый, для базавага выкарыстання вы можаце пакінуць амаль усё па змаўчанні, і ўсё будзе працаваць выдатна.

У параўнанні з падобнымі рашэннямі, такімі як Pi-hole, AdGuard Home звычайна падабаецца, таму што Ён мае мноства "завадскіх" функцыйПадтрымка шыфравання DNS (DNS праз HTTPS і DNS праз TLS), убудаванага DHCP-сервера, блакіроўкі шкоднасных праграм і фішынгу, бяспечнага пошуку, бацькоўскага кантролю і г.д., без неабходнасці ўсталёўваць дадатковае праграмнае забеспячэнне або важдацца з дзіўнымі файламі канфігурацыі.

Як і дзе ўсталяваць AdGuard Home, не звар'яцеўшы

Каб наладзіць AdGuard Home, вам патрэбна прылада, якая выконвае наступныя функцыі: сервер працуе кругласутачнаНічога магутнага не патрабуецца; чагосьці вельмі сціплага будзе больш чым дастаткова. Ёсць некалькі распаўсюджаных варыянтаў, якія паўтараюцца ў многіх рэальных канфігурацыях.

Адзін з самых папулярных - выкарыстоўваць Raspberry Pi з Raspberry Pi OS LiteАдзін карыстальнік паведаміў, што купіў Raspberry Pi 5, усталяваў аперацыйную сістэму, наладзіў AdGuard Home з базавай канфігурацыяй і змяніў DNS маршрутызатара, каб ён паказваў IP-адрас Raspberry Pi. У выніку яны пачалі бачыць трафік амаль з усіх сваіх прылад на панэлі кіравання, хоць некаторыя прылады Amazon спрабавалі абыйсці DNS маршрутызатара, тэму, якую мы абмяркуем пазней.

Калі ў вас дома ёсць сервер Proxmox, ёсць яшчэ адна вельмі зручная альтэрнатыва Усталюйце AdGuard Home у кантэйнер LXC Выкарыстоўваючы дапаможныя скрыпты Proxmox VE з супольнасці. З цэнтра апрацоўкі дадзеных вы ўваходзіце ў вузел, адкрываеце абалонку і запускаеце скрыпт, які амаль аўтаматычна разгортвае AdGuard Home з дапамогай простага майстра ўстаноўкі, які пытаецца, ці патрэбныя вам значэнні па змаўчанні, падрабязнай устаноўкі з пацвярджэннямі, пашыраных налад, выкарыстання ўласнага файла канфігурацыі, дыягнастычных параметраў і вываду ўсталёўшчыка.

Каманда для запуску ўсталёўніка: bash -c "$(curl -fsSL https://raw.githubusercontent.com/community-scripts/ProxmoxVE/main/ct/adguard.sh)"

Яго таксама можна ўсталяваць на стары ПК або VPS з выкарыстаннем DockerМногія карыстальнікі робяць гэта наступным чынам: яны падключаюцца праз SSH да свайго VPS або Linux-машыны, усталёўваюць Docker і Docker Compose і ствараюць docker-compose.yml Простая ўстаноўка, дзе кантэйнер адкрывае порт 53 для DNS, порт 3000 для пачатковага майстра і некаторыя дадатковыя парты для вэб-інтэрфейсу (напрыклад, супастаўленне ўнутранага порта 80 з знешнім портам 8181), і служба запускаецца з docker-compose up -dПаводзіны і інтэрфейс AdGuard Home ідэнтычныя «звычайнай» усталёўцы.

Галоўнае ва ўсіх выпадках — гэта прылада, на якой працуе AdGuard Home. фіксаваны і стабільны IP-адрас у вашай лакальнай сетцы (у выпадку Raspberry Pi або хатняга сервера) або, калі вы выкарыстоўваеце VPS, пераканайцеся, што вы ведаеце, як адкрыць DNS і парты кіравання ў сістэмным брандмаўэры і брандмаўэры воблачнага правайдэра, старанна сачыўшы за бяспекай.

Усталюйце AdGuard Home на Proxmox крок за крокам (без ускладненняў)

У Proxmox вельмі эфектыўны спосаб разгортвання AdGuard Home — гэта выцягнуць Дапаможныя скрыпты Proxmox VE, некаторыя сцэнарыі супольнасці, якія аўтаматызуюць стварэнне кантэйнераў і віртуальных машын з дапамогай розных загадзя падрыхтаваных праграм.

Асноўны працэс прадугледжвае пераход да Цэнтр апрацоўкі дадзеных Proxmox, абярыце свой вузел і адкрыйце опцыю АбалонкаАдтуль вы запускаеце скрыпт AdGuard Home, напрыклад:

Пры запуску майстра вы ўбачыце такія параметры, як: instalación con configuración por defecto, modo verbose, configuración avanzada, usar archivo de configuración propio, opciones de diagnóstico

Калі запусціцца майстар, вы ўбачыце некалькі варыянтаў: ўстаноўка з канфігурацыяй па змаўчанніТое ж самае, але ў "падрабязным" рэжыме, каб перад ужываннем кожнай карэкціроўкі вас пыталіся, рэжым Пашыраная канфігурацыя дзе вы выбіраеце ўсе параметры ўручную, магчымасць выкарыстання карыстальніцкі файл канфігурацыіДыягнастычныя налады і, вядома ж, опцыя выхаду. Для тых, хто не мае вялікага досведу, найбольш разумным рашэннем будзе выбраць налады па змаўчанні.

Тады памочнік пытаецца ў вас, куды вы збіраецеся захаваць шаблон кантэйнера LXC, у якім сховішчы будзе размяшчацца кантэйнер, і, як толькі канфігурацыя будзе завершана, вам будзе паведамлена, што цяпер вы можаце атрымаць доступ да AdGuard Home праз прызначаны IP-адрас і порт пачатковай канфігурацыі (звычайна 3000).

З гэтага моманту вы адкрываеце браўзер на камп'ютары ў вашай сетцы, вы ўводзіце URL-адрас з IP-адрасам кантэйнера і портам 3000 Пасля гэтага запусціцца вэб-майстар AdGuard Home. Проста націсніце «Пачаць» і выканайце наступныя дзеянні:

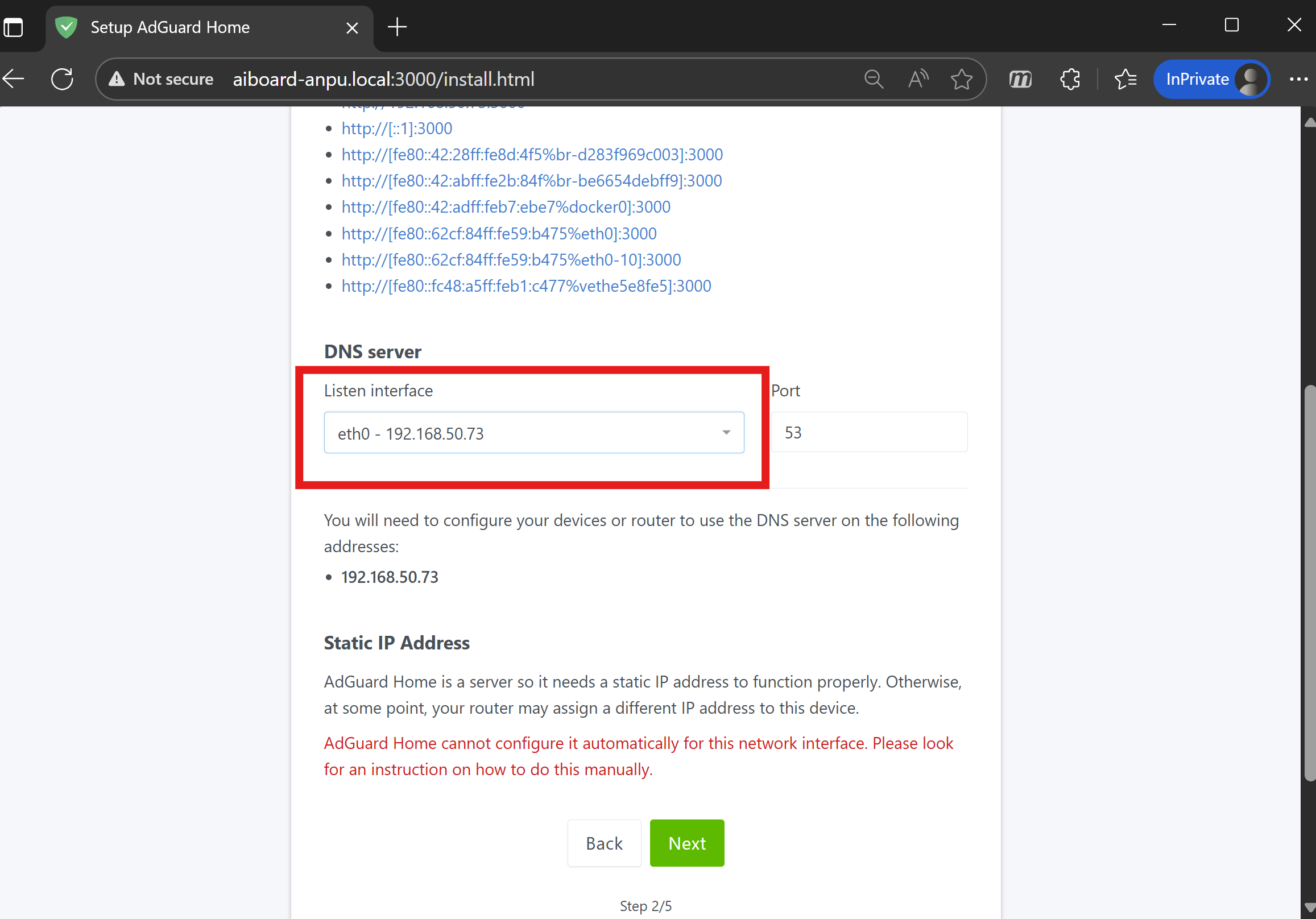

- Выберыце інтэрфейс кіравання і порт для вэб-панэлі (тыповы порт 80, хоць вы можаце яго змяніць).

- На заказ IP-адрас і порт DNS-сервера (па змаўчанні 53).

- стварыць імя карыстальніка і пароль адміністратара з пэўнай упэўненасцю.

- Глядзіце кароткі змест таго, як накіраваць свае прылады на гэты новы DNS.

Пасля завяршэння працы майстра вы можаце Увайдзіце ў галоўную панэль кіравання AdGuard і вывучыце ўсе яго раздзелы: налады DNS, убудаваны DHCP, спісы блакіроўкі, карыстальніцкія фільтры, статыстыка, бацькоўскі кантроль, блакіроўка пэўных службаў і многае іншае.

Наладзьце прылады для выкарыстання AdGuard Home у якасці DNS

Пасля ўстаноўкі застаецца самая важная частка: Наладзьце прылады ў вашай сетцы на выкарыстанне AdGuard Home у якасці DNS-сервераГэта можна зрабіць часова, дакрануўшыся толькі да адной прылады, або пастаянна на ўзроўні маршрутызатара, каб усе прайшлі праз гэта незаўважна.

Калі вы хочаце хутка правесці тэсты на машыне GNU/Linux, вы можаце змяніць файл /etc/resolv.conf каб ён паказваў на сервер AdGuard. Маючы правы суперкарыстальніка, адрэдагуйце яго і дадайце радок, падобны да гэтага:

Прыклад запісу ў resolv.conf: nameserver IP_ADGUARD

Звярніце ўвагу, што гэты файл звычайна рэгенеруецца пры перазагрузцы сеткі або сістэмыТакім чынам, гэта карыснае часовае змяненне, каб праверыць, ці добра рэагуе сервер, ці спісы фільтраў адпавядаюць чаканням, перш чым дакранацца да чаго-небудзь на маршрутызатары.

Рэкамендаваная доўгатэрміновая канфігурацыя заключаецца ў змене DNS непасрэдна на маршрутызатары з вашага дома. Такім чынам, любая прылада, якая атрымлівае сваю канфігурацыю праз DHCP (звычайны выпадак: мабільныя тэлефоны, кампутары, кансолі і г.д.), аўтаматычна атрымае IP-адрас AdGuard Home у якасці свайго DNS-сервера без неабходнасці наладжваць іх паасобку.

Для гэтага вы атрымліваеце доступ да вэб-інтэрфейсу маршрутызатара (звычайна гэта тыповыя IP-адрасы 192.168.1.1 аб 192.168.0.1), вы ўваходзіце ў сістэму з правамі адміністратара і шукаеце ў меню раздзел лакальная сетка (LAN) або DHCPНапрыклад, на маршрутызатары Xiaomi AX3200 вы пераходзіце ў «Налады» – «Налады сеткі» – «Налады сеткі» і выбіраеце опцыю «Наладзіць DNS уручную».

У полі DNS1 мы ўводзім Лакальны IP-адрас хатняга сервера AdGuard (Raspberry Pi, кантэйнер LXC, фізічны сервер і г.д.). Часта дапускаецца другасны DNS (DNS2): вы можаце пакінуць яго пустым, каб нічога не прайшло праз фільтр, або ўсталяваць рэзервовы публічны DNS, напрыклад, 1.1.1.1, ведаючы, што гэты маршрут можа быць выкарыстаны ў выпадку збою асноўнага.

Пасля захавання змяненняў і, пры неабходнасці, перазагрузкі маршрутызатара, сетка пачне Адпраўляць DNS-запыты на галоўную старонку AdGuardМагчыма, вам спатрэбіцца адключыць і зноў падключыць некаторыя прылады да Wi-Fi, каб яны прынялі новыя налады.

Што адбываецца, калі некаторыя прылады спрабуюць абыйсці DNS (DoH, DoT і іншыя)?

Адна з праблем, якая становіцца ўсё больш распаўсюджанай, заключаецца ў тым, што Пэўныя прылады або праграмы ігнаруюць DNS, настроены на маршрутызатары. Яны падключаюцца непасрэдна да зашыфраваных DNS-сэрвісаў (DoH або DoT), такіх як службы Google, Cloudflare або вытворцы прылады. Адзін карыстальнік адзначыў, што яго прылады Amazon, здавалася, «спрабавалі» выкарыстоўваць DNS маршрутызатара, сутыкаліся з некаторымі блакіроўкамі, а потым змянялі маршруты, каб абыйсці абмежаванні.

Такая паводзіны магчымая, таму што Многія сістэмы дазваляюць наладзіць уласны DNS. на ўзроўні сістэмы або нават у межах пэўнага прыкладання. Акрамя таго, DNS-over-HTTPS (DoH) і DNS-over-TLS (DoT) перадаюцца праз зашыфраваныя парты (звычайна 443 для DoH і 853 для DoT), што ўскладняе іх перахоп, калі вы не кантралюеце сеткавы брандмаўэр.

Каб пазбегнуць гэтага, спісы, падобныя да тых, што Хагезі Яны прапануюць выразную стратэгію: пераканайцеся, што ваш лакальны DNS-сервер з'яўляецца «загрузачным» серверам у вашай сетцы. Гэта ўключае ў сябе дзве рэчы: перанакіроўваць або блакіраваць увесь выходны стандартны DNS-трафік (TCP/UDP 53) што яно не праходзіць праз ваш сервер і, акрамя таго, блакіраваць выходны трафік DNS праз TLS (TCP 853) звонку, каб яны не маглі выкарыстоўваць зашыфраваныя серверы іншых вытворцаў без вашага кантролю.

На практыцы гэта дасягаецца шляхам налады правілы ў брандмаўэры маршрутызатара або брандмаўэра, які вы выкарыстоўваеце У вашай сетцы: увесь выходны трафік на порт 53 блакуецца, за выключэннем вашага ўласнага сервера AdGuard Home, а падключэнні да порта 853 таксама адключаюцца. Для DNS праз HTTPS многія спісы фільтраў уключаюць вядомыя дамены DoH, таму сам AdGuard Home можа блакаваць іх, як любы іншы непажаданы дамен.

З дапамогай гэтых мер, нават калі на прыладзе настроены іншы DNS, прамое падключэнне да знешніх сервераў будзе заблакавана, што прымусіць Увесь DNS-трафік павінен праходзіць праз AdGuard Home.дзе вы можаце фільтраваць, запісваць і кантраляваць тое, што насамрэч адбываецца.

Выкарыстанне AdGuard на прыладах: праграмы, хатні рэжым і рэжым «Яшчэ не дома»

Акрамя AdGuard Home, ёсць яшчэ Праграмы AdGuard для Windows, Android і iOSякія функцыянуюць як блакатары на ўзроўні прылады. Многія карыстальнікі спалучаюць абодва: дома прылады выкарыстоўваюць DNS AdGuard Home; калі яны адключаюцца ад сеткі, праграмы выкарыстоўваюць AdGuard Private DNS (кіраваны сэрвіс AdGuard) або фільтры на ўзроўні сістэмы.

Распаўсюджанае пытанне: ці могуць мабільныя тэлефоны і ноўтбукі аўтаматычна пераключацца на прыватны DNS AdGuard калі яны не знаходзяцца ў хатняй сетцы. На практыцы многія профілі настроены наступным чынам: пры падключэнні да хатняга Wi-Fi прылады выкарыстоўваюць лакальны DNS AdGuard Home; пры падключэнні да знешніх сетак праграмы выкарыстоўваюць прыватную воблачную службу, прывязаную да вашага акаўнта (у некаторых платных тарыфах тэрмін дзеяння — некалькі гадоў).

Акрамя таго, такія рашэнні, як Хвостовая шкала Гэта дазваляе вам працягваць выкарыстоўваць AdGuard Home у якасці DNS-сервера, нават калі вы знаходзіцеся па-за домам, бо ваша прылада віртуальна падключаецца да вашай прыватнай сеткі. Некаторыя карыстальнікі наладзілі гэта наступным чынам: яны блакуюць рэкламу для ўсёй сям'і дома, а калі яны падарожнічаюць або знаходзяцца на ненадзейным грамадскім Wi-Fi, яны накіроўваюць DNS праз Tailscale на свой сервер AdGuard Home у хатнім офісе.

Усё гэта спалучаецца з Пашыраныя параметры для праграм AdGuard у WindowsГэтыя параметры дазваляюць значна больш тонкую фільтрацыю. Нягледзячы на тое, што яны прызначаны для больш тэхнічна падрыхтаваных карыстальнікаў, карысна разумець, што «хаваецца» за імі, на выпадак, калі вам калі-небудзь спатрэбіцца выйсці за рамкі базавага выкарыстання.

Пашыраныя налады AdGuard у Windows: што вам трэба ведаць

У AdGuard для Windows ёсць раздзел для Пашыраны параметры раней вядомая як нізкаўзроўневая канфігурацыя. Вам не трэба нічога дакранацца для штодзённага выкарыстання, але яна прапануе шмат тонкай налады таго, як апрацоўваецца трафік, DNS і бяспека, і многія з гэтых ідэй дапамогуць вам лепш зразумець, што AdGuard Home робіць на ўзроўні сеткі.

Напрыклад, ёсць магчымасць Блакіроўка хуткага адкрыцця TCP у EdgeГэта прымушае браўзер выкарыстоўваць больш стандартныя паводзіны, што часам дапамагае абыйсці праблемы з проксі-серверамі або сістэмамі фільтрацыі. Вы таксама можаце ўключыць выкарыстанне Encrypted Client Hello (ECH), тэхналогія, якая шыфруе пачатковую частку TLS-злучэння, дзе знаходзіцца імя сервера, да якога вы падключаецеся, што яшчэ больш памяншае аб'ём інфармацыі, якая прасочваецца ў выглядзе звычайнага тэксту.

Што тычыцца сертыфікатаў, AdGuard можа праверыць празрыстасць сертыфікатаў Згодна з палітыкай Chrome, калі сертыфікат не адпавядае гэтым патрабаванням празрыстасці, вы можаце адмовіцца ад фільтрацыі, каб браўзер сам яго заблакіраваў. Падобным чынам, магчыма Уключыць праверку адклікання сертыфікатаў SSL/TLS праз фонавыя запыты OCSP, каб у выпадку выяўлення адкліканага сертыфіката AdGuard адключаў актыўныя і будучыя падключэнні да гэтага дамена.

Іншыя зручныя функцыі ўключаюць магчымасць Выключыце праграмы з фільтрацыі, указаўшы іх поўны шлях., актываваць кантраляваныя ўсплывальныя апавяшчэнні, аўтаматычна перахопліваць URL-адрасы падпіскі (напрыклад, спасылкі, якія пачынаюцца з abp:subscribe), фільтраваць трафік HTTP/3, калі браўзер і сістэма яго падтрымліваюць, або выбіраць паміж фільтрацыяй з выкарыстаннем рэжыму перанакіравання драйвера або рэжымам, у якім сістэма бачыць AdGuard як адзінае прыкладанне, падлучанае да Інтэрнэту.

Вы таксама можаце вырашыць, ці фільтраваць падключэнні лакальнага хаста (што вельмі важна, калі вы карыстаецеся AdGuard VPN, бо праз яго праходзіць шмат злучэнняў), выключыць пэўныя дыяпазоны IP-адрасоў з фільтрацыі, уключыць запіс у HAR-файл для адладкі (будзьце ўважлівыя, гэта можа запаволіць прагляд) або нават змяніць спосаб фарміравання HTTP-запытаў AdGuard, дадаўшы дадатковыя прабелы або фрагментуючы TLS- і HTTP-пакеты, каб пазбегнуць глыбокай праверкі пакетаў (DPI) у вельмі абмежаваных сетках.

У раздзеле прадукцыйнасці сеткі ёсць параметры для Уключыць і наладзіць TCP keepaliveГэта дазваляе вызначаць інтэрвалы і тайм-аўты, каб падтрымліваць неактыўныя злучэнні і тым самым абыходзіць агрэсіўны NAT ад некаторых правайдэраў. Вы таксама можаце цалкам блакаваць плагіны Java з меркаванняў бяспекі, пакідаючы JavaScript некранутым.

Раздзел пашыранага DNS у AdGuard для Windows дазваляе наладзіць Час чакання DNS-сервераУключыце HTTP/3 у пачатковых ланцугах DNS праз HTTPS, калі сервер яго падтрымлівае, выкарыстоўвайце альтэрнатыўныя пачатковыя ланцугі, калі асноўныя выходзяць з ладу, паралельна запытвайце некалькі пачатковых DNS-сервераў, каб яны адказвалі першым, хто адкажа (павялічваючы адчуванне хуткасці), і вырашайце, ці заўсёды адказваць памылкай SERVFAIL, калі ўсе пачатковыя ланцугі і альтэрнатыўныя ланцугі выходзяць з ладу.

Вы таксама можаце Уключыць фільтрацыю бяспечных DNS-запытаўГэта значыць, перанакіроўваць запыты DoH/DoT на лакальны DNS-проксі, каб яны праходзілі тыя ж праверкі, што і астатнія. Акрамя таго, вы можаце вызначыць рэжым блакіроўкі для правілаў тыпу хоста або блакіроўкі рэкламы (адказваць «Адхілена», «NxDomain» або карыстальніцкі IP-адрас) і наладжваць карыстальніцкія адрасы IPv4 і IPv6 для блакіраваных адказаў.

Што тычыцца рэзервавання, канфігурацыя дазваляе задаць рэзервовыя серверы сістэмныя налады па змаўчанні або карыстальніцкія налады, а таксама спіс DNS-загрузка Яны служаць пачатковымі транслятарамі пры выкарыстанні зашыфраваных вышэйшых патокаў, якія вызначаюцца імем, а не IP-адрасам. Таксама ўключаны раздзел для выключэнняў: дамены, якія павінны вырашацца з выкарыстаннем DNS сістэмы без прымянення правілаў блакавання, або SSID Wi-Fi, якія не павінны праходзіць фільтрацыю DNS, таму што, напрыклад, яны ўжо абаронены AdGuard Home або іншай сістэмай фільтрацыі.

Увесь гэты набор дадатковых опцый неабавязковы для працы AdGuard Home, але ён дапамагае зразумець Агульная філасофія AdGuard пры апрацоўцы DNS, сертыфікатаў і зашыфраванага трафіку, і гэта дае вам падказкі аб тым, як далёка вы можаце зайсці, калі аднойчы вам спатрэбіцца вельмі дакладны кантроль над вашай сеткай.

З усяго вышэйсказанага відавочна, што, хоць спачатку гэта можа здацца тэхнічным, Налада і канфігурацыя AdGuard Home цалкам магчымая без глыбокіх ведаў. Калі вы прытрымліваецеся асноўнай ідэі: мець невялікі сервер, усталяваць AdGuard Home (альбо з дапамогай скрыпта ў Proxmox, альбо на Raspberry Pi, альбо з дапамогай Docker), накіраваць DNS вашага маршрутызатара на гэты сервер і, калі вы хочаце пайсці далей, выкарыстоўваць брандмаўэры і спісы, такія як Hagezi, каб прадухіліць абыход вашых правілаў самымі непакорлівымі прыладамі; адтуль у вас ёсць вельмі візуальная панэль, дзе вы можаце бачыць, што заблакіравана, наладжваць фільтры, актываваць функцыі бяспекі і пашыраць гэтую абарону, нават калі выходзіце з дому, дзякуючы праграмам AdGuard або рашэнням, такім як Tailscale.

- Галоўная старонка AdGuard выступае ў якасці фільтруючага DNS-сервера які абараняе ўсе прылады ў сетцы, не ўсталёўваючы нічога на кожную з іх.

- Ён можа Лёгкая ўстаноўка на Raspberry Pi, Proxmox, ПК або VPS і вам проста трэба накіраваць маршрутызатар на яго IP-адрас, каб выкарыстоўваць яго.

- Выкарыстанне спісы блокаў, брандмаўэр і кантроль DoH/DoT Гэта не дазваляе пэўным прыладам абыходзіць DNS AdGuard.

- Лас- Пашыраныя параметры AdGuard Яны дазваляюць тонка наладзіць сертыфікаты, DNS, HTTP/3 і выключэнні для больш бяспечнай сеткі.

Захапляўся тэхнікай з малых гадоў. Мне падабаецца быць у курсе падзей у сектары і, перш за ўсё, паведамляць пра гэта. Вось чаму я шмат гадоў займаюся камунікацыяй на вэб-сайтах тэхналогій і відэагульняў. Вы можаце знайсці, як я пішу пра Android, Windows, MacOS, iOS, Nintendo або любую іншую сумежную тэму, якая прыйдзе вам на розум.