- নেটস্ট্যাটের সাহায্যে সংযোগ এবং পোর্ট সনাক্ত করুন এবং অস্বাভাবিক কার্যকলাপ সনাক্ত করতে অবস্থা বা প্রোটোকল অনুসারে ফিল্টার করুন।

- netsh এবং সু-সংজ্ঞায়িত ফায়ারওয়াল নিয়ম ব্যবহার করে CMD/PowerShell থেকে নেটওয়ার্ক এবং IP গুলি ব্লক করুন।

- IPsec এবং GPO নিয়ন্ত্রণের মাধ্যমে পরিধি শক্তিশালী করুন, এবং ফায়ারওয়াল পরিষেবা নিষ্ক্রিয় না করেই মনিটর করুন।

- CAPTCHA, রেট লিমিট এবং CDN এর সাথে ব্লকিং একত্রিত করে SEO এবং ব্যবহারযোগ্যতার উপর পার্শ্ব প্রতিক্রিয়া এড়ান।

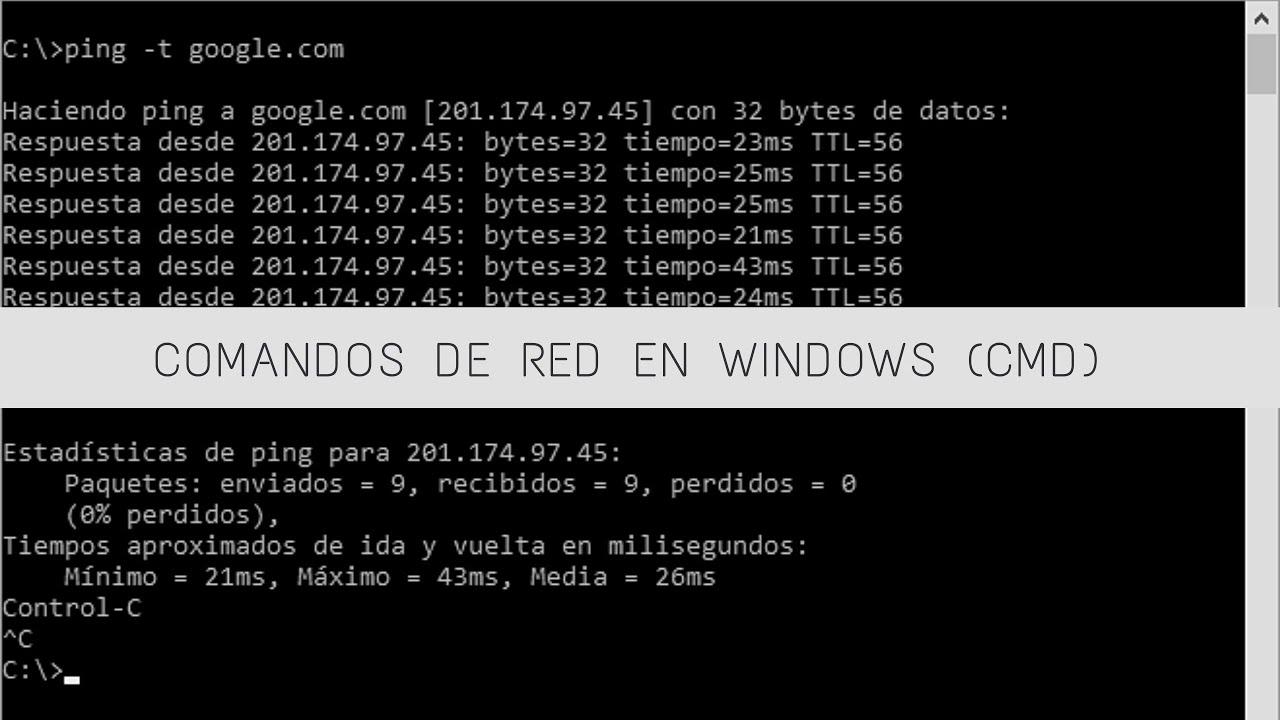

¿সিএমডি থেকে সন্দেহজনক নেটওয়ার্ক সংযোগগুলি কীভাবে ব্লক করবেন? যখন কোনও কম্পিউটার ধীরে ধীরে চলতে শুরু করে অথবা আপনি অস্বাভাবিক নেটওয়ার্ক কার্যকলাপ দেখতে পান, তখন কমান্ড প্রম্পট খোলা এবং কমান্ড ব্যবহার করা প্রায়শই নিয়ন্ত্রণ পুনরুদ্ধারের দ্রুততম উপায়। মাত্র কয়েকটি কমান্ডের সাহায্যে, আপনি সন্দেহজনক সংযোগ সনাক্ত এবং ব্লক করুনঅতিরিক্ত কিছু ইনস্টল না করেই খোলা পোর্টগুলি অডিট করুন এবং আপনার নিরাপত্তা জোরদার করুন।

এই প্রবন্ধে আপনি নেটিভ টুলস (CMD, PowerShell, এবং netstat এবং netsh এর মতো ইউটিলিটি) এর উপর ভিত্তি করে একটি সম্পূর্ণ, ব্যবহারিক নির্দেশিকা পাবেন। আপনি কীভাবে তা দেখতে পাবেন। অদ্ভুত সেশনগুলি চিহ্নিত করুনকোন মেট্রিক্সগুলি পর্যবেক্ষণ করতে হবে, নির্দিষ্ট ওয়াই-ফাই নেটওয়ার্কগুলি কীভাবে ব্লক করতে হবে, এবং উইন্ডোজ ফায়ারওয়াল বা এমনকি একটি ফোর্টিগেটে কীভাবে নিয়ম তৈরি করতে হবে, সবকিছুই স্পষ্ট এবং সহজ ভাষায় ব্যাখ্যা করা হয়েছে।

নেটস্ট্যাট: এটি কী, এটি কীসের জন্য এবং কেন এটি গুরুত্বপূর্ণ

নেটস্ট্যাট নামটি "নেটওয়ার্ক" এবং "পরিসংখ্যান" থেকে এসেছে, এবং এর কাজ হল সঠিকভাবে অফার করা পরিসংখ্যান এবং সংযোগের অবস্থা রিয়েল টাইমে। এটি ১৯৯০ সাল থেকে উইন্ডোজ এবং লিনাক্সে একীভূত হয়েছে, এবং আপনি এটি ম্যাকওএস বা বিওএসের মতো অন্যান্য সিস্টেমেও খুঁজে পেতে পারেন, যদিও গ্রাফিক্যাল ইন্টারফেস ছাড়াই।

এটি কনসোলে চালানোর মাধ্যমে আপনি সক্রিয় সংযোগ, ব্যবহৃত পোর্ট, স্থানীয় এবং দূরবর্তী ঠিকানা দেখতে পারবেন এবং সাধারণভাবে, আপনার TCP/IP স্ট্যাকে কী ঘটছে তার একটি স্পষ্ট ওভারভিউ দেখতে পারবেন। এটি থাকা তাৎক্ষণিক নেটওয়ার্ক স্ক্যান এটি আপনাকে আপনার কম্পিউটার বা সার্ভারের নিরাপত্তা স্তর কনফিগার, নির্ণয় এবং বৃদ্ধি করতে সাহায্য করে।

কোন ডিভাইসগুলি সংযুক্ত আছে, কোন পোর্টগুলি খোলা আছে এবং আপনার রাউটার কীভাবে কনফিগার করা হয়েছে তা পর্যবেক্ষণ করা গুরুত্বপূর্ণ। নেটস্ট্যাটের সাহায্যে, আপনি রাউটিং টেবিলগুলিও পাবেন এবং প্রোটোকল অনুসারে পরিসংখ্যান যা আপনাকে পথ দেখাবে যখন কিছু ঠিকঠাক কাজ না করে: অতিরিক্ত ট্র্যাফিক, ত্রুটি, যানজট, অথবা অননুমোদিত সংযোগ।

সহায়ক টিপস: নেটস্ট্যাট দিয়ে একটি গুরুতর বিশ্লেষণ চালানোর আগে, আপনার প্রয়োজন নেই এমন যেকোনো অ্যাপ্লিকেশন বন্ধ করুন এবং এমনকি সম্ভব হলে পুনরায় চালু করুনএইভাবে আপনি শব্দ এড়াতে পারবেন এবং আসলে কী গুরুত্বপূর্ণ তা স্পষ্টভাবে বুঝতে পারবেন।

কর্মক্ষমতা এবং ব্যবহারের জন্য সর্বোত্তম অনুশীলনের উপর প্রভাব

নেটস্ট্যাট নিজে চালালে আপনার পিসি নষ্ট হবে না, তবে অতিরিক্ত ব্যবহার করলে বা একসাথে অনেকগুলি প্যারামিটার ব্যবহার করলে CPU এবং মেমোরি নষ্ট হতে পারে। যদি আপনি এটি একটানা চালান বা প্রচুর ডেটা ফিল্টার করেন, সিস্টেমের লোড বৃদ্ধি পায় এবং কর্মক্ষমতা ক্ষতিগ্রস্ত হতে পারে।

এর প্রভাব কমাতে, এটি নির্দিষ্ট পরিস্থিতিতে সীমাবদ্ধ রাখুন এবং পরামিতিগুলি সূক্ষ্ম-টিউন করুন। যদি আপনার একটি অবিচ্ছিন্ন প্রবাহের প্রয়োজন হয়, তাহলে আরও নির্দিষ্ট পর্যবেক্ষণ সরঞ্জামগুলি মূল্যায়ন করুন। এবং মনে রাখবেন: কম বেশি হয় যখন উদ্দেশ্য একটি নির্দিষ্ট লক্ষণ অনুসন্ধান করা হয়।

- যখন আপনার সত্যিই প্রয়োজন তখনই ব্যবহার সীমিত করুন সক্রিয় সংযোগগুলি দেখুন অথবা পরিসংখ্যান।

- দেখানোর জন্য সঠিকভাবে ফিল্টার করুন শুধুমাত্র প্রয়োজনীয় তথ্য.

- খুব কম বিরতিতে মৃত্যুদণ্ড কার্যকর করার সময়সূচী নির্ধারণ করা এড়িয়ে চলুন যা সম্পদ পরিপূর্ণ করুন.

- যদি আপনি খুঁজছেন, তাহলে ডেডিকেটেড ইউটিলিটি বিবেচনা করুন বাস্তব সময় পর্যবেক্ষণ আরো উন্নত.

নেটস্ট্যাট ব্যবহারের সুবিধা এবং সীমাবদ্ধতা

নেটস্ট্যাট প্রশাসক এবং প্রযুক্তিবিদদের মধ্যে জনপ্রিয় কারণ এটি প্রদান করে সংযোগগুলির তাৎক্ষণিক দৃশ্যমানতা এবং অ্যাপ্লিকেশন দ্বারা ব্যবহৃত পোর্ট। কয়েক সেকেন্ডের মধ্যে আপনি সনাক্ত করতে পারবেন কে কার সাথে কথা বলছে এবং কোন পোর্টের মাধ্যমে।

এটা সহজতর পর্যবেক্ষণ এবং সমস্যা সমাধানযানজট, বাধা, অবিরাম সংযোগ... প্রাসঙ্গিক স্ট্যাটাস এবং পরিসংখ্যান দেখলেই সবকিছু স্পষ্ট হয়ে ওঠে।

- দ্রুত সনাক্তকরণ অননুমোদিত সংযোগ বা সম্ভাব্য অনুপ্রবেশের ঝুঁকি।

- সেশন ট্র্যাকিং ক্র্যাশ বা বিলম্ব সনাক্ত করতে ক্লায়েন্ট এবং সার্ভারের মধ্যে।

- কর্মদক্ষতা যাচাই প্রোটোকল অনুসারে, যেখানে সর্বাধিক প্রভাব পড়বে, সেখানে উন্নতিকে অগ্রাধিকার দেওয়া।

আর এটা এত ভালো কেন করে না? এটা কোন তথ্য প্রদান করে না (এটা এর উদ্দেশ্য নয়), এর আউটপুট অ-প্রযুক্তিগত ব্যবহারকারীদের জন্য জটিল হতে পারে, এবং খুব বড় পরিবেশ যা স্কেল করা যাবে না একটি বিশেষায়িত সিস্টেম হিসেবে (উদাহরণস্বরূপ, SNMP)। অধিকন্তু, এর ব্যবহার হ্রাস পাচ্ছে শক্তির উৎস এবং আরও আধুনিক ইউটিলিটি, যাতে স্পষ্ট আউটপুট থাকে।

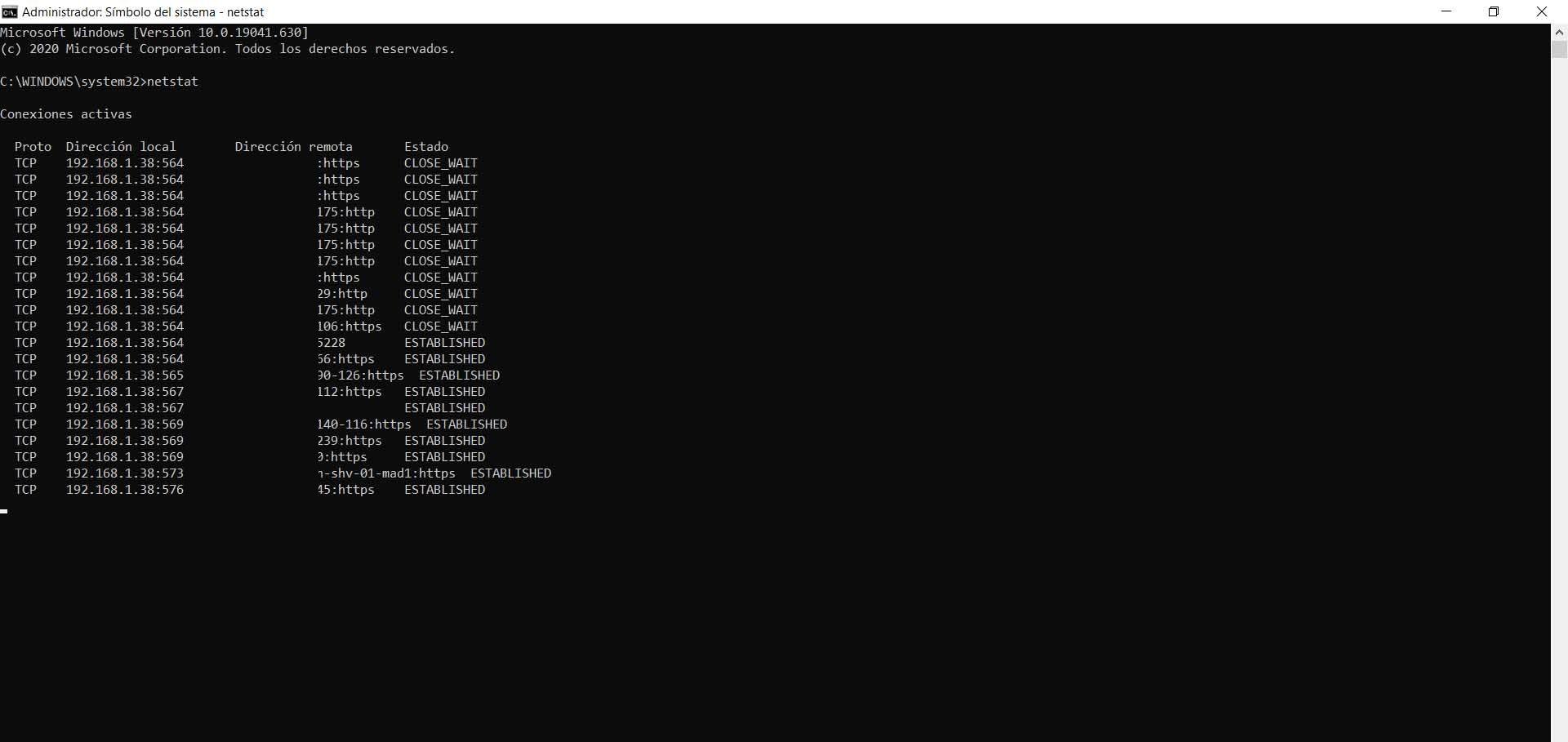

সিএমডি থেকে নেটস্ট্যাট কীভাবে ব্যবহার করবেন এবং এর ফলাফলগুলি কীভাবে পড়বেন

উইন্ডোজ ১১-এ CMD as administrator খুলুন (Start, "cmd" টাইপ করুন, ডান-ক্লিক করুন, Run as administrator) অথবা Terminal ব্যবহার করুন। তারপর টাইপ করুন netstat কমান্ড এবং মুহূর্তের ছবি পেতে এন্টার টিপুন।

আপনি প্রোটোকল (TCP/UDP), স্থানীয় এবং দূরবর্তী ঠিকানাগুলি তাদের পোর্ট সহ এবং একটি স্থিতি ক্ষেত্র (LISTENING, ESTABLISHED, TIME_WAIT, ইত্যাদি) সহ কলাম দেখতে পাবেন। যদি আপনি পোর্ট নামের পরিবর্তে সংখ্যা চান, তাহলে চালান নেটস্ট্যাট -n আরও সরাসরি পড়ার জন্য।

পর্যায়ক্রমিক আপডেট? আপনি কি প্রতি X সেকেন্ড অন্তর অন্তর রিফ্রেশ করতে বলতে পারেন: উদাহরণস্বরূপ, নেটস্ট্যাট -n 7 এটি প্রতি ৭ সেকেন্ডে আউটপুট আপডেট করবে যাতে লাইভ পরিবর্তনগুলি পর্যবেক্ষণ করা যায়।

যদি আপনি কেবল প্রতিষ্ঠিত সংযোগগুলিতে আগ্রহী হন, তাহলে findstr দিয়ে আউটপুট ফিল্টার করুন: নেটস্ট্যাট | ফাইন্ডস্ট্র প্রতিষ্ঠিতযদি আপনি অন্যান্য অবস্থা সনাক্ত করতে চান, তাহলে LISTENING, CLOSE_WAIT অথবা TIME_WAIT এ পরিবর্তন করুন।

তদন্তের জন্য দরকারী নেটস্ট্যাট প্যারামিটার

এই সংশোধকগুলি আপনাকে অনুমতি দেয় শব্দ কমাতে এবং আপনি যা খুঁজছেন তার উপর মনোযোগ দিন:

- -a: সক্রিয় এবং নিষ্ক্রিয় সংযোগ এবং শোনার পোর্ট দেখায়।

- -e: ইন্টারফেস প্যাকেট পরিসংখ্যান (আগত/বহির্গামী)।

- -f: দূরবর্তী FQDN (সম্পূর্ণরূপে যোগ্য ডোমেন নাম) সমাধান করে এবং প্রদর্শন করে।

- -n: অমীমাংসিত পোর্ট এবং আইপি নম্বরগুলি (দ্রুত) প্রদর্শন করে।

- -o: সংযোগ বজায় রাখার প্রক্রিয়ার PID যোগ করে।

- -পি এক্স: প্রোটোকল অনুসারে ফিল্টার (TCP, UDP, tcpv6, tcpv4...)।

- -q: কোয়েরি লিঙ্কযুক্ত লিসেনিং এবং নন-লিসেনিং পোর্ট।

- -sপ্রোটোকল অনুসারে গোষ্ঠীবদ্ধ পরিসংখ্যান (TCP, UDP, ICMP, IPv4/IPv6)।

- -r: সিস্টেমের বর্তমান রাউটিং টেবিল।

- -t: ডাউনলোড অবস্থায় সংযোগ সম্পর্কে তথ্য।

- -x: নেটওয়ার্কডাইরেক্ট সংযোগের বিবরণ।

দৈনন্দিন জীবনের জন্য ব্যবহারিক উদাহরণ

খোলা পোর্ট এবং সংযোগগুলিকে তাদের PID সহ তালিকাভুক্ত করতে, চালান netstat -anoসেই PID দিয়ে আপনি টাস্ক ম্যানেজারে অথবা TCPView এর মতো টুল দিয়ে প্রক্রিয়াটিকে ক্রস-রেফারেন্স করতে পারবেন।

যদি আপনি শুধুমাত্র IPv4 সংযোগে আগ্রহী হন, তাহলে প্রোটোকল অনুসারে ফিল্টার করুন নেটস্ট্যাট -পি আইপি আর বেরোনোর সময় শব্দ কমবে।

প্রোটোকল অনুসারে বিশ্বব্যাপী পরিসংখ্যান আসে নেটস্ট্যাট -sআপনি যদি ইন্টারফেসের কার্যকলাপ (প্রেরিত/প্রাপ্ত) চান তবে এটি কাজ করবে netstat -ই সঠিক সংখ্যা থাকতে।

রিমোট নেম রেজোলিউশনের সমস্যা খুঁজে বের করতে, একত্রিত করুন নেটস্ট্যাট -f ফিল্টারিং সহ: উদাহরণস্বরূপ, নেটস্ট্যাট -f | ফাইন্ডস্ট্র মাইডোমেন এটি কেবলমাত্র সেই ডোমেনের সাথে মেলে এমন জিনিসগুলিই ফেরত দেবে।

যখন ওয়াই-ফাই ধীর গতিতে চলে এবং নেটস্ট্যাট অদ্ভুত সংযোগে পূর্ণ থাকে

একটি ক্লাসিক উদাহরণ: ধীর ব্রাউজিং, একটি গতি পরীক্ষা যা শুরু হতে কিছুটা সময় নেয় কিন্তু স্বাভাবিক পরিসংখ্যান দেয় এবং নেটস্ট্যাট চালানোর সময়, নিম্নলিখিতগুলি প্রদর্শিত হয়: কয়েক ডজন সংযোগ স্থাপন করা হয়েছেপ্রায়শই দোষী হয় ব্রাউজার (উদাহরণস্বরূপ, ফায়ারফক্স, একাধিক সকেট পরিচালনা করার পদ্ধতির কারণে), এবং আপনি যদি উইন্ডোজ বন্ধ করে দেন, তবুও ব্যাকগ্রাউন্ড প্রক্রিয়াগুলি সেশন বজায় রাখতে পারে।

কী করতে হবে? প্রথমে, এর সাথে পরিচয় করিয়ে দিন netstat -ano পিআইডিগুলো লক্ষ্য করুন। তারপর টাস্ক ম্যানেজারে অথবা প্রসেস এক্সপ্লোরার/টিসিপিভিউতে চেক করুন কোন কোন প্রসেস এর পিছনে আছে। যদি সংযোগ এবং প্রসেস সন্দেহজনক মনে হয়, তাহলে উইন্ডোজ ফায়ারওয়াল থেকে আইপি অ্যাড্রেস ব্লক করার কথা বিবেচনা করুন। একটি অ্যান্টিভাইরাস স্ক্যান চালান এবং, যদি আপনার কাছে ঝুঁকি বেশি বলে মনে হয়, তাহলে স্পষ্ট না হওয়া পর্যন্ত নেটওয়ার্ক থেকে সরঞ্জামগুলি সাময়িকভাবে সংযোগ বিচ্ছিন্ন করুন।

ব্রাউজার পুনরায় ইনস্টল করার পরেও যদি সেশনের বন্যা অব্যাহত থাকে, তাহলে এক্সটেনশনগুলি পরীক্ষা করুন, সাময়িকভাবে সিঙ্ক্রোনাইজেশন অক্ষম করুন এবং দেখুন অন্যান্য ক্লায়েন্টগুলি (যেমন আপনার মোবাইল ডিভাইস) ধীর গতিতে কাজ করছে কিনা: এটি সমস্যার দিকে ইঙ্গিত করে। নেটওয়ার্ক/আইএসপি সমস্যা স্থানীয় সফ্টওয়্যারের পরিবর্তে।

মনে রাখবেন যে নেটস্ট্যাট একটি রিয়েল-টাইম মনিটর নয়, তবে আপনি এটি দিয়ে একটি সিমুলেট করতে পারেন নেটস্ট্যাট -n 5 প্রতি ৫ সেকেন্ডে রিফ্রেশ করতে। যদি আপনার একটি অবিচ্ছিন্ন এবং আরও সুবিধাজনক প্যানেলের প্রয়োজন হয়, তাহলে একবার দেখে নিন TCPView অথবা আরও নিবেদিতপ্রাণ পর্যবেক্ষণ বিকল্প।

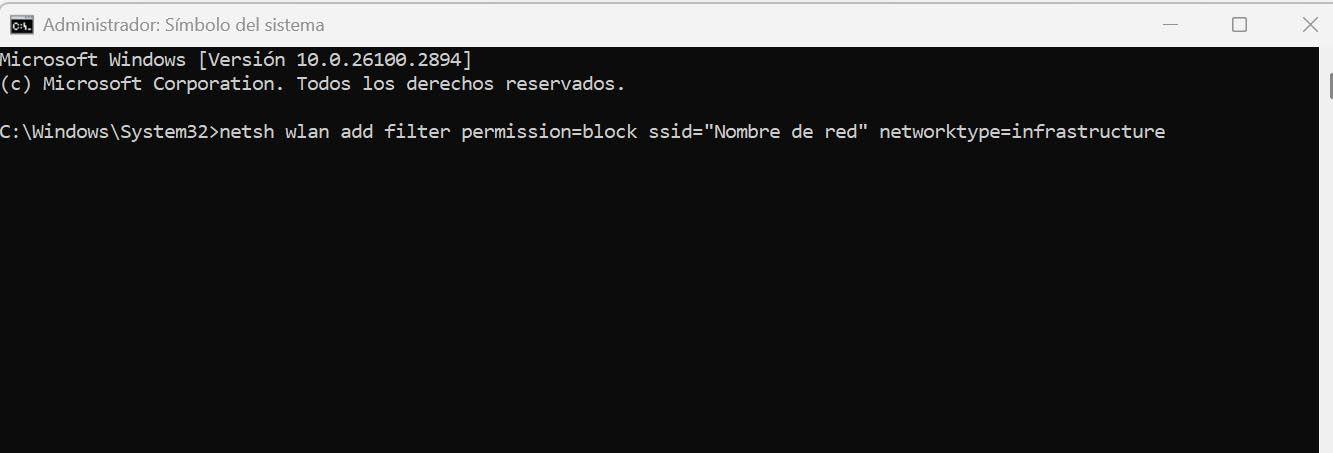

সিএমডি থেকে নির্দিষ্ট ওয়াই-ফাই নেটওয়ার্ক ব্লক করুন

যদি কাছাকাছি এমন কোনও নেটওয়ার্ক থাকে যা আপনি দেখতে চান না বা আপনার ডিভাইসটি ব্যবহার করার চেষ্টা করতে না চান, তাহলে আপনি কনসোল থেকে এগুলি ফিল্টার করুনকমান্ডটি আপনাকে অনুমতি দেয় একটি নির্দিষ্ট SSID ব্লক করুন এবং গ্রাফিকাল প্যানেল স্পর্শ না করেই এটি পরিচালনা করুন।

প্রশাসক হিসেবে CMD খুলুন এবং ব্যবহার করে:

netsh wlan add filter permission=block ssid="Nombre real de la red" networktype=infrastructureএটি চালানোর পরে, সেই নেটওয়ার্কটি উপলব্ধ নেটওয়ার্কের তালিকা থেকে অদৃশ্য হয়ে যাবে। আপনি কী ব্লক করেছেন তা পরীক্ষা করতে, চালু করুন netsh wlan শো ফিল্টার permission=blockআর যদি তুমি অনুতপ্ত হও, তাহলে এটি মুছে ফেলো:

netsh wlan delete filter permission=block ssid="Nombre real de la red" networktype=infrastructure

উইন্ডোজ ফায়ারওয়াল দিয়ে সন্দেহজনক আইপি ঠিকানা ব্লক করুন

যদি আপনি দেখতে পান যে একই পাবলিক আইপি ঠিকানাটি আপনার পরিষেবাগুলির বিরুদ্ধে সন্দেহজনক পদক্ষেপ নেওয়ার চেষ্টা করছে, তাহলে দ্রুত উত্তর হল এমন একটি নিয়ম তৈরি করুন যা ব্লক করে ঐ সংযোগগুলি। গ্রাফিক্যাল কনসোলে, একটি কাস্টম নিয়ম যোগ করুন, এটি "সমস্ত প্রোগ্রাম", প্রোটোকলে "যে কোনও" প্রয়োগ করুন, ব্লক করার জন্য দূরবর্তী আইপিগুলি নির্দিষ্ট করুন, "সংযোগটি ব্লক করুন" চেক করুন এবং ডোমেন/প্রাইভেট/পাবলিকের জন্য প্রয়োগ করুন।

আপনি কি অটোমেশন পছন্দ করেন? PowerShell এর সাহায্যে, আপনি ক্লিক না করেই নিয়ম তৈরি, পরিবর্তন বা মুছে ফেলতে পারেন। উদাহরণস্বরূপ, বহির্গামী টেলনেট ট্র্যাফিক ব্লক করতে এবং তারপর অনুমোদিত দূরবর্তী IP ঠিকানা সীমাবদ্ধ করতে, আপনি নিয়ম ব্যবহার করতে পারেন নতুন-NetFirewallRule এবং তারপর এর সাথে সামঞ্জস্য করুন সেট-NetFirewallRule.

# Bloquear tráfico saliente de Telnet (ejemplo)

New-NetFirewallRule -DisplayName "Block Outbound Telnet" -Direction Outbound -Program %SystemRoot%\System32\telnet.exe -Protocol TCP -LocalPort 23 -Action Block

# Cambiar una regla existente para fijar IP remota

Get-NetFirewallPortFilter | ?{ $_.LocalPort -eq 80 } | Get-NetFirewallRule | ?{ $_.Direction -eq "Inbound" -and $_.Action -eq "Allow" } | Set-NetFirewallRule -RemoteAddress 192.168.0.2গ্রুপ অনুসারে নিয়ম পরিচালনা করতে বা প্রচুর পরিমাণে ব্লক করার নিয়ম মুছে ফেলতে, নির্ভর করুন নেটফায়ারওয়াল-রুল সক্রিয়/অক্ষম/অপসারণ করুন এবং ওয়াইল্ডকার্ড বা বৈশিষ্ট্য অনুসারে ফিল্টার সহ কোয়েরিতে।

সর্বোত্তম অনুশীলন: ফায়ারওয়াল পরিষেবা অক্ষম করবেন না

মাইক্রোসফট ফায়ারওয়াল পরিষেবা (MpsSvc) বন্ধ করার বিরুদ্ধে পরামর্শ দেয়। এটি করলে স্টার্ট মেনু সমস্যা, আধুনিক অ্যাপ ইনস্টল করতে সমস্যা বা অন্যান্য সমস্যা হতে পারে। সক্রিয়করণ ত্রুটি ফোনের মাধ্যমে। যদি নীতিগতভাবে আপনার প্রোফাইল নিষ্ক্রিয় করতে হয়, তাহলে ফায়ারওয়াল বা GPO কনফিগারেশন স্তরে তা করুন, তবে পরিষেবাটি চালু রাখুন।

প্রোফাইল (ডোমেন/প্রাইভেট/পাবলিক) এবং ডিফল্ট অ্যাকশন (অনুমতি/ব্লক) কমান্ড লাইন অথবা ফায়ারওয়াল কনসোল থেকে সেট করা যেতে পারে। এই ডিফল্টগুলিকে সুনির্দিষ্টভাবে সংজ্ঞায়িত রাখলে বাধা পাওয়া যায় অনিচ্ছাকৃত গর্ত নতুন নিয়ম তৈরি করার সময়।

FortiGate: সন্দেহজনক পাবলিক আইপি থেকে SSL VPN প্রচেষ্টা ব্লক করুন

যদি আপনি FortiGate ব্যবহার করেন এবং অপরিচিত IP ঠিকানা থেকে আপনার SSL VPN-এ ব্যর্থ লগইন প্রচেষ্টা দেখতে পান, তাহলে একটি ঠিকানা পুল তৈরি করুন (উদাহরণস্বরূপ, ব্ল্যাকলিস্টিপ) এবং সেখানে সমস্ত বিরোধপূর্ণ আইপি যোগ করুন।

কনসোলে, SSL VPN সেটিংস লিখুন কনফিগার ভিপিএন এসএসএল সেটিং এবং প্রযোজ্য: সোর্স-ঠিকানা "ব্ল্যাকলিস্টিপ" সেট করুন y সোর্স-ঠিকানা-নেগেট সক্ষম করুন সেট করুন। সঙ্গে একটি প্রদর্শনী আপনি নিশ্চিত করেন যে এটি প্রয়োগ করা হয়েছে। এইভাবে, যখন কেউ সেই আইপি থেকে আসে, তখন সংযোগটি শুরু থেকেই প্রত্যাখ্যান করা হবে।

সেই আইপি এবং পোর্টে ট্র্যাফিক চেক করতে, আপনি ব্যবহার করতে পারেন যেকোনো "হোস্ট XXXX এবং পোর্ট 10443" স্নিফার প্যাকেট নির্ণয় করুন 4, এবং সাথে ভিপিএন এসএসএল মনিটর পান তালিকায় অন্তর্ভুক্ত নয় এমন আইপি থেকে অনুমোদিত সেশনগুলি পরীক্ষা করুন।

আরেকটি উপায় হল SSL_VPN > অ্যাক্সেস সীমাবদ্ধ করুন > নির্দিষ্ট হোস্টে অ্যাক্সেস সীমিত করুনতবে, সেই ক্ষেত্রে শংসাপত্র প্রবেশ করার পরে প্রত্যাখ্যান ঘটে, কনসোলের মাধ্যমে তাৎক্ষণিকভাবে নয়।

ট্র্যাফিক দেখার এবং বিশ্লেষণের জন্য নেটস্ট্যাটের বিকল্প

আপনি যদি আরও আরাম বা বিস্তারিত তথ্য খুঁজছেন, তাহলে এমন কিছু সরঞ্জাম রয়েছে যা এটি প্রদান করে। গ্রাফিক্স, উন্নত ফিল্টার এবং গভীর ক্যাপচার প্যাকেজের সংখ্যা:

- Wireshark: সকল স্তরে ট্র্যাফিক ক্যাপচার এবং বিশ্লেষণ।

- iproute2 (লিনাক্স): TCP/UDP এবং IPv4/IPv6 পরিচালনার জন্য ইউটিলিটি।

- GlassWireফায়ারওয়াল ব্যবস্থাপনা এবং গোপনীয়তার উপর জোর দিয়ে নেটওয়ার্ক বিশ্লেষণ।

- আপট্রেন্ডস আপটাইম মনিটরক্রমাগত সাইট পর্যবেক্ষণ এবং সতর্কতা।

- জার্মেইন ইউএক্স: অর্থ বা স্বাস্থ্যের মতো উল্লম্ব বিষয়গুলির উপর দৃষ্টি নিবদ্ধ করে পর্যবেক্ষণ।

- আতেরা: মনিটরিং এবং রিমোট অ্যাক্সেস সহ RMM স্যুট।

- ক্লাউডশার্কওয়েব বিশ্লেষণ এবং স্ক্রিনশট ভাগ করে নেওয়া।

- আইপিট্রাফ / আইএফটিওপি (লিনাক্স): একটি খুব স্বজ্ঞাত ইন্টারফেসের মাধ্যমে রিয়েল-টাইম ট্র্যাফিক।

- ss (সকেট পরিসংখ্যান) (লিনাক্স): নেটস্ট্যাটের একটি আধুনিক, স্পষ্ট বিকল্প।

আইপি ব্লকিং এবং এসইও-তে এর প্রভাব, এবং প্রশমন কৌশল

আক্রমণাত্মক আইপি ব্লক করা যুক্তিসঙ্গত, তবে সাবধান থাকুন সার্চ ইঞ্জিন বট ব্লক করুনকারণ আপনি ইনডেক্সিং হারাতে পারেন। দেশ ব্লকিং বৈধ ব্যবহারকারীদের (অথবা VPN গুলিকে) বাদ দিতে পারে এবং নির্দিষ্ট অঞ্চলে আপনার দৃশ্যমানতা হ্রাস করতে পারে।

পরিপূরক ব্যবস্থা: যোগ করুন ক্যাপচা বট বন্ধ করতে, অপব্যবহার রোধ করতে রেট ক্যাপিং প্রয়োগ করুন এবং বিতরণকৃত নোডগুলিতে লোড বিতরণ করে DDoS কমানোর জন্য একটি CDN স্থাপন করুন।

যদি আপনার হোস্টিং অ্যাপাচি ব্যবহার করে এবং আপনার সার্ভারে জিও-ব্লকিং সক্ষম থাকে, তাহলে আপনি ভিজিট পুনর্নির্দেশ করুন একটি নির্দিষ্ট দেশ থেকে .htaccess ব্যবহার করে পুনর্লিখনের নিয়ম (জেনেরিক উদাহরণ):

RewriteEngine on

RewriteCond %{ENV:GEOIP_COUNTRY_CODE} ^CN$

RewriteRule ^(.*)$ http://tu-dominio.com/pagina-de-error.html [R=301,L]হোস্টিং (প্লেস্ক) এ আইপি ব্লক করতে, আপনি সম্পাদনাও করতে পারেন .htaccess এবং নির্দিষ্ট ঠিকানাগুলি অস্বীকার করুন, পরিবর্তনগুলি পূর্বাবস্থায় ফিরিয়ে আনার প্রয়োজন হলে সর্বদা ফাইলের পূর্ববর্তী ব্যাকআপ সহ।

PowerShell এবং netsh ব্যবহার করে Windows Firewall গভীরভাবে পরিচালনা করুন

পৃথক নিয়ম তৈরির পাশাপাশি, PowerShell আপনাকে সম্পূর্ণ নিয়ন্ত্রণ দেয়: ডিফল্ট প্রোফাইল নির্ধারণ করুনডোমেন কন্ট্রোলারের উপর লোড কমাতে ক্যাশেড সেশন সহ নিয়ম তৈরি/পরিবর্তন/মুছে ফেলা এবং এমনকি অ্যাক্টিভ ডিরেক্টরি জিপিও-এর বিরুদ্ধেও কাজ করা।

দ্রুত উদাহরণ: একটি নিয়ম তৈরি করা, এর দূরবর্তী ঠিকানা পরিবর্তন করা, সম্পূর্ণ গোষ্ঠী সক্রিয়/অক্ষম করা, এবং ব্লকিং নিয়মগুলি সরান এক ধাক্কায়। অবজেক্ট-ওরিয়েন্টেড মডেলটি পোর্ট, অ্যাপ্লিকেশন বা ঠিকানার জন্য ফিল্টার অনুসন্ধান এবং পাইপলাইনের সাথে ফলাফলগুলিকে চেইন করার অনুমতি দেয়।

দূরবর্তী দল পরিচালনা করতে, নির্ভর করুন উইনআরএম এবং পরামিতিগুলি -সিম সেশনএটি আপনাকে আপনার কনসোল থেকে না বেরিয়েই অন্যান্য মেশিনে নিয়ম তালিকাভুক্ত করতে, পরিবর্তন করতে বা এন্ট্রি মুছে ফেলতে দেয়।

স্ক্রিপ্টে ত্রুটি? ব্যবহার করুন -ErrorAction Silently Continue মুছে ফেলার সময় "নিয়ম পাওয়া যায়নি" দমন করতে, -কি যদি প্রিভিউ দেখতে এবং - নিশ্চিত করুন যদি আপনি প্রতিটি আইটেমের জন্য নিশ্চিতকরণ চান। সাথে -ভেরবুস কার্যকরকরণ সম্পর্কে আপনার আরও বিস্তারিত জানা যাবে।

IPsec: প্রমাণীকরণ, এনক্রিপশন এবং নীতি-ভিত্তিক বিচ্ছিন্নতা

যখন আপনার কেবল প্রমাণিত বা এনক্রিপ্ট করা ট্র্যাফিকের মধ্য দিয়ে যাওয়ার প্রয়োজন হয়, তখন আপনি একত্রিত হন ফায়ারওয়াল এবং IPsec নিয়মপরিবহন মোড নিয়ম তৈরি করুন, ক্রিপ্টোগ্রাফিক সেট এবং প্রমাণীকরণ পদ্ধতি সংজ্ঞায়িত করুন এবং উপযুক্ত নিয়মের সাথে তাদের সংযুক্ত করুন।

যদি আপনার সঙ্গীর IKEv2 প্রয়োজন হয়, তাহলে আপনি ডিভাইস সার্টিফিকেটের মাধ্যমে প্রমাণীকরণের মাধ্যমে IPsec নিয়মে এটি নির্দিষ্ট করতে পারেন। এটিও সম্ভব। কপি করার নিয়ম এক জিপিও থেকে অন্য জিপিওতে এবং তাদের সাথে সম্পর্কিত সেটগুলিতে স্থাপনা ত্বরান্বিত করার জন্য।

ডোমেন সদস্যদের আলাদা করতে, এমন নিয়ম প্রয়োগ করুন যা ইনকামিং ট্র্যাফিকের জন্য প্রমাণীকরণের প্রয়োজন এবং বহির্গামী ট্র্যাফিকের জন্য এটি প্রয়োজন। আপনি এটিও করতে পারেন গ্রুপে সদস্যপদ প্রয়োজন SDDL চেইনের মাধ্যমে, অনুমোদিত ব্যবহারকারী/ডিভাইসগুলিতে অ্যাক্সেস সীমাবদ্ধ করে।

"সুরক্ষিত থাকলে অনুমতি দিন" ফায়ারওয়াল নিয়ম এবং একটি IPsec নীতি তৈরি করলে এনক্রিপ্ট না করা অ্যাপ্লিকেশনগুলি (যেমন টেলনেট) IPsec ব্যবহার করতে বাধ্য হতে পারে যা প্রমাণীকরণ এবং এনক্রিপশন প্রয়োজনএইভাবে কিছুই স্পষ্টভাবে ভ্রমণ করে না।

প্রমাণিত বাইপাস এবং এন্ডপয়েন্ট সুরক্ষা

প্রমাণীকরণকৃত বাইপাস বিশ্বস্ত ব্যবহারকারী বা ডিভাইস থেকে আসা ট্র্যাফিককে ব্লকিং নিয়মগুলিকে ওভাররাইড করার অনুমতি দেয়। এর জন্য দরকারী সার্ভার আপডেট এবং স্ক্যান করা হচ্ছে সারা বিশ্বের জন্য বন্দর খোলা ছাড়াই।

যদি আপনি অনেক অ্যাপের জন্য এন্ড-টু-এন্ড নিরাপত্তা খুঁজছেন, তাহলে প্রতিটি অ্যাপের জন্য একটি নিয়ম তৈরি করার পরিবর্তে, IPsec স্তরের অনুমোদন বিশ্বব্যাপী কনফিগারেশনে অনুমোদিত মেশিন/ব্যবহারকারী গোষ্ঠীর তালিকা সহ।

কে সংযোগ করছে তা দেখার জন্য নেটস্ট্যাটে দক্ষতা অর্জন, নিয়ম প্রয়োগের জন্য নেটশ এবং পাওয়ারশেল ব্যবহার করা এবং ফোর্টিগেটের মতো আইপিসেক বা পেরিমিটার ফায়ারওয়াল দিয়ে স্কেল করা আপনাকে আপনার নেটওয়ার্কের নিয়ন্ত্রণ দেয়। সিএমডি-ভিত্তিক ওয়াই-ফাই ফিল্টার, সু-নকশিত আইপি ব্লকিং, এসইও সতর্কতা এবং বিকল্প সরঞ্জামগুলির সাহায্যে যখন আপনার আরও গভীর বিশ্লেষণের প্রয়োজন হয়, তখন আপনি সক্ষম হবেন সময়মতো সন্দেহজনক সংযোগ সনাক্ত করুন এবং আপনার কার্যক্রম ব্যাহত না করেই তাদের ব্লক করুন।

ছোটবেলা থেকেই প্রযুক্তির প্রতি অনুরাগী। আমি সেক্টরে আপ টু ডেট থাকতে এবং সর্বোপরি, এটি যোগাযোগ করতে পছন্দ করি। এই কারণেই আমি অনেক বছর ধরে প্রযুক্তি এবং ভিডিও গেম ওয়েবসাইটগুলিতে যোগাযোগের জন্য নিবেদিত রয়েছি। আপনি আমাকে অ্যান্ড্রয়েড, উইন্ডোজ, ম্যাকওএস, আইওএস, নিন্টেন্ডো বা অন্য কোনও সম্পর্কিত বিষয় যা মনে আসে সে সম্পর্কে লেখা খুঁজে পেতে পারেন।