- Have I Been Pwned permet saber si el teu correu, telèfon o contrasenya han aparegut en filtracions de dades conegudes.

- El servei utilitza tècniques de privadesa com k-anonymity per comprovar contrasenyes sense enviar-les en clar.

- Si les credencials estan filtrades, has de canviar la clau, evitar reutilitzar-la i activar sempre autenticació en dos passos.

- Combinar HIBP amb gestors de contrasenyes, programari actualitzat i bons hàbits redueix molt el risc de robatori de comptes.

Avui dia vivim envoltats de comptes en línia: correu electrònic, xarxes socials, banca, compres, fòrums… ia totes usem contrasenyes i dades personals que poden acabar filtrats en mans de ciberdelinqüents. Encara que posem tot de la nostra part per protegir-nos, les fallades de seguretat en empreses i serveis són cada vegada més habituals i és fàcil que la nostra informació acabi circulant per la xarxa sense que ens n'adonem.

En aquest context apareix Have I Been Pwned (HIBP), una web molt coneguda al sector de la ciberseguretat que permet comprovar si un correu, telèfon o contrasenya ha aparegut en alguna bretxa de dades. No és màgia ni un antivirus, sinó una enorme base de dades de filtracions públiques que podem consultar per saber si ens ha tocat la loteria, però de la dolenta.

Què és exactament Have I Been Pwned

Have I Been Pwned és un projecte creat el 2013 per Troy Hunt, un prestigiós expert en seguretat informàtica. El seu objectiu és recopilar de manera centralitzada les bases de dades que es filtren quan una empresa pateix un atac i exposar-les de manera controlada perquè qualsevol persona pugui comprovar si les credencials formen part d'aquestes fuites.

En aquesta gegantina base de dades s'emmagatzemen adreces de correu electrònic, contrasenyes (en forma de hash), noms d'usuari, números de telèfon i altres dades que es filtren després d'atacs a serveis tan variats com xarxes socials, fòrums, plataformes de streaming, botigues en línia o fins i tot pàgines per a adults. Quan un d'aquests llocs és piratejat i la seva informació acaba publicada, HIBP la indexa i l'associa a la bretxa concreta: quin servei va ser, quin dia es va fer pública, quin tipus de dades es van veure afectades i quants comptes inclou.

Si ens centrem només en les claus, de l'anàlisi de les vostres dades es desprèn que HIBP emmagatzema uns 931 milions de contrasenyes diferents, però aquestes contrasenyes apareixen associades a més de 6.930 milions de credencials filtrades. És a dir, de mitjana, la mateixa combinació usuari/contrasenya es fa servir almenys en dos serveis diferents, cosa que als atacants els ve de luxe.

Una altra dada cridanera és que només al voltant del 6% de les contrasenyes exposades semblen haver estat generades amb gestors de contrasenyes (claus complexes i úniques). La resta es repeteixen massivament, són simples o segueixen patrons molt previsibles. Exemples típics són “123456” o “password”, presents a milions de comptes i que els atacants proven sempre en primer lloc.

Com funciona Have I Been Pwned per dins

El funcionament bàsic de HIBP és força senzill de cara a l'usuari, encara que per sota utilitzi tècniques avançades. A grans trets, la web manté una llista enorme de correus, telèfons i hashes de contrasenyes exposats. Quan fas una cerca, compara la teva dada amb aquesta llista i et diu si apareix en alguna filtració coneguda.

Per a correus i telèfons, el sistema és directe: introdueixes la dada i el servei torna les bretxes en què ha estat trobat. Veureu el nom del lloc afectat, la data aproximada de la bretxa, quin tipus d'informació es va filtrar (correu, contrasenya, IP, preguntes de seguretat, etc.) i un petit resum.

En el cas de les contrasenyes, la cosa es complica, perquè seria una bogeria de seguretat enviar la contrasenya tal com a un servidor extern. Per solucionar-ho, HIBP utilitza un mecanisme anomenat k-anonymity que permet comprovar si la contrasenya està filtrada sense exposar-la completament al servei.

El procés funciona així: el teu navegador calcula el hash SHA‑1 de la contrasenya (una representació irreversible) i només envia els 5 primers caràcters d'aquest hash a l'API d'HIBP. El servidor respon amb una llista de sufixos possibles i el nombre de vegades que cada hash apareix a les filtracions. El teu navegador, de manera local, compara la resta del hash amb aquesta llista i determina si la teva contrasenya coincideix amb alguna de les exposades. HIBP mai no veu la clau en text pla ni el hash complet.

Gràcies a aquest model, la privadesa està força ben protegida: no s'emmagatzema la teva contrasenya, ni es lliga la teva IP al hash concret que estàs consultant, i només es maneja una part de la informació necessària per fer la comprovació.

Passos per utilitzar Have I Been Pwned amb el teu correu o telèfon

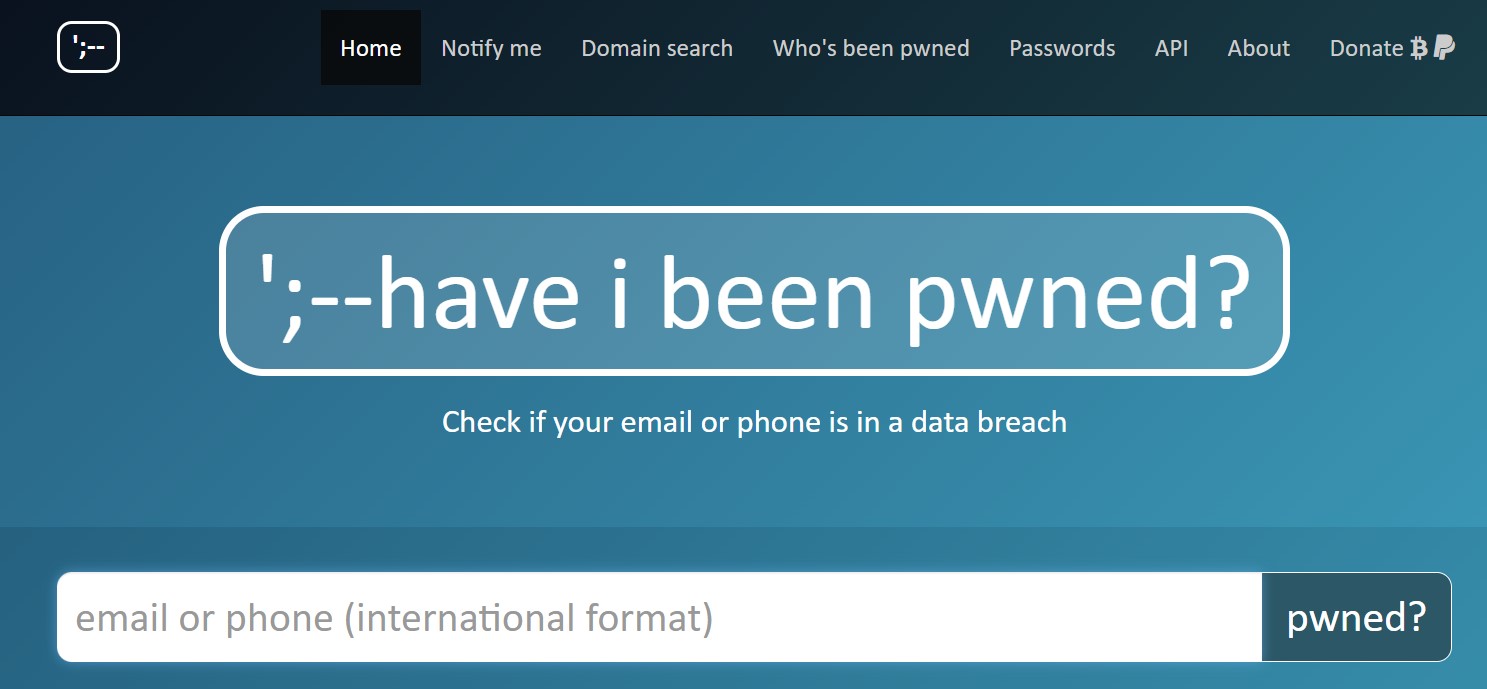

Utilitzar HIBP per saber si el teu correu electrònic o el teu número de telèfon han sortit en alguna filtració és molt fàcil i no cal ser cap guru de la informàtica. Els passos són els següents:

- Accedeix a la web oficial entrant a l'adreça https://haveibeenpwned.com des del teu navegador. Assegureu-vos que la connexió està xifrada (https) i que la URL és correcta, per evitar pàgines falses que imitin el servei.

- Introdueix la teva adreça de correu electrònic o el teu número de telèfon (en aquest darrer cas, amb el prefix internacional adequat) al camp de cerca.

- 3. prem el botó “pwned?”. En uns segons, la web realitzarà la cerca a la base de dades i et mostrarà el resultat amb un missatge força clar i visual: si no es troba el teu correu en cap bretxa, veuràs un missatge tranquil·litzador en verd; si apareix en filtracions, el missatge serà en vermell juntament amb el llistat de serveis compromesos.

Al costat de cada filtració trobaràs informació útil: nom del servei, data en què es va produir la bretxa, tipus de dades exposades (només correus, correus i contrasenyes, adreces IP, números de telèfon, etc.) i una petita descripció de l'incident. D'aquesta manera pots saber quins comptes t'han de preocupar més i en quins has d'actuar immediatament.

A més de la funció de consulta puntual, HIBP ofereix la possibilitat de registrar-te amb el teu correu per rebre avisos quan aquest email aparegui en noves filtracions. Així no has d'estar entrant cada setmana a mirar: si en el futur la teva adreça es veu afectada per una altra escletxa, rebràs un correu d'alerta perquè puguis prendre mesures com més aviat millor.

Com utilitzar la secció de contrasenyes de Have I Been Pwned

Una altra funció molt interessant de HIBP és la que permet comprovar si una contrasenya concreta ja forma part d'alguna base de dades filtrada. Compte, això no serveix per descobrir contrasenyes d'altres persones, sinó per verificar si la teva és una de les milers de milions que ja estan rodant per Internet.

Per utilitzar-la, entra a la web i, al menú superior, selecciona l'opció “Passwords”. S'obrirà una pàgina amb un camp on podeu escriure la clau que voleu analitzar. Com ja hem comentat, el sistema no envia la contrasenya tal com, sinó només part del hash, gràcies al mètode de k-anonymity.

Escriu la contrasenya, prem el botó “pwned?” i en un instant veuràs si aquesta clau ja ha estat vista en alguna filtració de dades. Si apareix, la pàgina t'indica a més quantes vegades ha estat trobada a les bases de dades recopilades per HIBP. Per exemple, una clau ridículament insegura com “123456” apareix desenes de milions de vegades, la qual cosa deixa clar que no l'hauries de fer servir mai.

Si la contrasenya no figura al llistat, es mostrarà un missatge en verd indicant que aquesta combinació concreta no es troba a les filtracions conegudes. Això no significa que sigui indesxifrable ni perfecta, només que no és als diccionaris que utilitzen els atacants basats en bases de dades robades.

Encara que la web pugui resultar temptadora per “testejar” les teves contrasenyes importants, el més prudent és fer-la servir per comprovar patrons de clau o contrasenyes antigues que sospitis que poguessin estar compromeses. Per a les vostres contrasenyes crítiques (banc, correu principal, etc.), és millor dependre de gestors de contrasenyes que ja integren aquest tipus de comprovacions de forma segura.

Seguretat i privadesa: és fiable Have I Been Pwned?

Un dubte molt habitual és si és una bona idea introduir dades personals en aquest tipus de serveis. Al cap ia la fi, parlem de correus electrònics, números de telèfon o fins i tot contrasenyes, així que la preocupació és totalment lògica.

En el cas de HIBP, tenim diverses garanties importants. Per començar, el projecte té darrere Troy Hunt, una figura molt reconeguda al món de la ciberseguretat, i funciona des del 2013 amb milions d'usuaris i organitzacions que el consulten diàriament. La seva reputació es basa precisament a fer les coses bé i de manera transparent.

Pel que fa a la part tècnica, el servei utilitza connexions xifrades (https) i, a la part de contrasenyes, només rep un fragment del hash SHA‑1, no la clau en text clar ni el hash complet. Aquest enfocament de k-anonymity redueix moltíssim el risc que algú pugui reconstruir la contrasenya a partir de les consultes a l'API.

Pel que fa als correus electrònics, la plataforma indica que no emmagatzema les cerques individuals dels usuaris ni les vincula a dades personals addicionals. A més, ofereix funcions opcionals perquè puguis evitar que altres usuaris consultin la teva adreça al lloc (opt-out) o fins i tot eliminar el teu correu electrònic per complet de la base de dades pública.

Això sí, convé tenir clar que el fet que una contrasenya “passi” la verificació i no aparegui com a filtrada no implica que aquesta contrasenya sigui segura per disseny. Simplement no és a les bases de dades recopilades. Una clau curta, senzilla o basada en informació personal continuarà sent dolenta encara que no figuri a HIBP.

Què fer si Have I Been Pwned mostra que les teves dades estan filtrats

Quan HIBP et confirma que un correu o una contrasenya formen part d'una bretxa de dades, no és el moment d'entrar en pànic, sinó de actuar amb rapidesa i cap. Com més aviat tallis el problema, menys marge tindran els atacants per fer mal.

El primer pas és tan evident com urgent: canvia la contrasenya del compte afectat immediatament. No esperis que algú intenti entrar; assumeix que la clau antiga ja no és fiable. Crea una contrasenya totalment nova, que no hagis reutilitzat en cap altre servei, amb una barreja de lletres majúscules i minúscules, números i símbols.

Després, toca fer memòria: has fet servir aquesta mateixa contrasenya en altres llocs? Si la resposta és sí, hauràs de canviar-la a tots ells. El clàssic exemple és fer servir la mateixa clau per a Facebook, Gmail i la banca en línia; si una sola es filtra, l'atacant la prova a tot arreu.

Com a segona capa de defensa, activa sempre que puguis la autenticació en dos passos (2FA). D'aquesta manera, encara que algú conegui la contrasenya, necessitareu un codi addicional que s'envia per SMS, correu o es genera en una app d'autenticació per poder iniciar sessió. L'ideal és fer servir aplicacions tipus Authy, Google Authenticator o similars, ja que els SMS també poden ser vulnerables en certs escenaris.

A més, convé revisar amb calma el historial d'activitat del compte (si el servei ho ofereix): inicis de sessió recents, canvis de configuració, dispositius vinculats, etc. Si veus alguna cosa rara, tanca totes les sessions obertes, canvia de nou la contrasenya i, si cal, contacta amb el suport del servei afectat.

Gestors de contrasenyes i autenticació multifactor

Per fer tot això més suportable, el més assenyat avui dia és utilitzar un gestor de contrasenyes. Es tracta d'aplicacions o serveis que guarden totes les claus de forma xifrada, protegides per una contrasenya mestra que és l'única que has de recordar. A canvi, pots fer servir contrasenyes llargues i úniques a cada web sense haver de memoritzar-les.

Els gestors solen incloure funcions de generació automàtica de contrasenyes robustes, autocompletat en navegadors i mòbils, sincronització entre dispositius i, en molts casos, comprovació automàtica de filtracions (sovint recolzant-se també en dades d'HIBP). Així pots saber d'una ullada quins comptes necessiten un canvi urgent.

Combinat amb això, la autenticació en dos factors aporta una barrera addicional molt útil. Encara que certs serveis segueixin oferint la verificació per SMS, el més recomanable és recolzar-se en aplicacions d'autenticació o, quan sigui possible, en claus de seguretat físiques o claus d'accés (passkeys), que es comencen a popularitzar com a alternativa més segura que les contrasenyes tradicionals.

A nivell tècnic, fins i tot organitzacions i proveïdors d'infraestructura estan integrant les dades d'HIBP de formes més avançades. Per exemple, empreses com Fastly han demostrat mètodes per detectar contrasenyes exposades directament a l'edge, emmagatzemant versions molt comprimides dels hashes (mitjançant filtres probabilístics com BinaryFuse8) als seus KV Store per comprovar-les amb baixa latència i sense dependre constantment de l'API d'HIBP.

Aquests filtres permeten identificar contrasenyes filtrades sense falsos negatius (totes les compromeses es detecten), a costa d'un petit percentatge de falsos positius, i redueixen la mida del conjunt de dades original d'uns 40 GB de text sense comprimir poc més d'1 GB d'estructures optimitzades, cosa que fa possible bloquejar o marcar contrasenyes insegures en temps real durant el registre o inici de sessió.

Més enllà de les contrasenyes: hàbits de ciberseguretat bàsics

Tot i que les contrasenyes són el punt més evident, la seguretat en línia va força més enllà. Convé adoptar hàbits generals de ciberseguretat per minimitzar el risc de ser víctima de filtracions, codi maliciós o phishing.

- Mantingues sempre el teu sistema operatiu, navegador, apps i plugins actualitzats. Molts atacs s'aprofiten de vulnerabilitats conegudes per a les quals ja hi ha pegat, però que els usuaris no han instal·lat per deixadesa.

- Utilitza un antivirus i un tallafocs ben configurats, especialment en ordinadors de sobretaula i portàtils. No són una barrera absoluta, però sí una capa més que pot detectar i bloquejar amenaces comunes abans que facin mal.

- Vés amb compte con els enllaços i arxius adjunts sospitosos. Els correus de pesca, missatges en xarxes socials o SMS maliciosos poden intentar fer-se passar pel teu banc, el teu proveïdor de correu o una botiga coneguda per robar-te credencials o instal·lar codi maliciós. Fixa't sempre en la direcció real del remitent, desconfia de les presses i no introdueixis les teves dades a pàgines que no estiguis segur que són legítimes.

- Evita connectar-te des de xarxes Wi‑Fi públiques (cafeteries, aeroports, hotels, etc.). I si ho fas, planteja't fer servir una VPN de confiança. Especialment quan vagis a gestionar informació sensible, com banca en línia o treball. Així evites que algú a la mateixa xarxa pugui espiar el teu trànsit o manipular-lo.

Què significa realment estar “pwned”

El terme “pwned” ve d'una vella errada de “owned” al món dels videojocs online, però amb el temps ha acabat usant-se per a descriure un compte o sistema que ha estat compromès. Quan HIBP et diu que has estat “pwned”, bàsicament vol dir que alguna de les teves credencials ha acabat en una base de dades pública o en mans d'atacants.

Això no implica necessàriament que algú hagi entrat ja als teus comptes, però sí que la combinació d'usuari/correu i contrasenya que feies servir ja no es pot considerar secreta. A partir d'aquí, els ciberdelinqüents poden recórrer a tècniques com el farciment de credencials (credential stuffing), que consisteix a provar aquestes mateixes claus a centenars de serveis diferents fins a trobar alguna porta oberta.

Per això té tant de sentit revisar amb certa freqüència si el teu correu o contrasenyes han aparegut en filtracions, reaccionar ràpid quan descobreixes una bretxa i, sobretot, evitar la reutilització de contrasenyes i donar-te suport en 2FA. HIBP és una peça més del puzle, no la solució completa, però ben utilitzada pot donar-te aquest marge de reacció que marqui la diferència.

La teva seguretat digital depèn en gran mesura de combinar eines com Have I Been Pwned, gestors de contrasenyes, autenticació multifactor i uns hàbits de navegació prudents. Si revises periòdicament els teus correus i claus, canvies a temps les compromeses, mantens els dispositius al dia i desconfies dels missatges sospitosos, reduiràs de forma dràstica les possibilitats que algú acabi controlant els teus comptes o robant la teva identitat online.

Redactor especialitzat en temes de tecnologia i internet amb més de deu anys d'experiència a diferents mitjans digitals. He treballat com a editor i creador de continguts per a empreses de comerç electrònic, comunicació, màrqueting en línia i publicitat. També he escrit a webs d'economia, finances i altres sectors. La meva feina és també la meva passió. Ara, a través dels meus articles a Tecnobits, intento explorar totes les novetats i noves oportunitats que el món de la tecnologia ens ofereix dia a dia per millorar les nostres vides.