- Capisce l'alerte di gateway (SYN Flood, ping anomali) è u so furmatu per distingue u rumore da e minacce reali.

- Ajustate a soglia di Multi-Connections TCP SYN Flood in Omada (100–99.999) o disattivatela secondu i bisogni.

- Attivà l'alerte in Tether: Notificazioni è Avvisi di Novi Dispositivi (HomeShield) o Avvisi di Cunnessione (mudelli IFTTT).

- Migliurà a sicurità: firmware aggiornatu, chjave forti, firewall opzionale è monitoraghju di i dispositivi cunnessi.

U Avvisi d'intrusione perimetrale TP-Link Sò un aspettu chjave di a navigazione internet sicura. Queste notificazioni ponu esse attivate quandu un gateway o un router rileva trafficu anomalisticu, tentativi di saturazione di a rete, o semplici eventi di ingressu/uscita di dispositivi Wi-Fi. Ancu s'elli parenu qualchì volta una raffica costante, servenu un scopu: dà vi indizii rapidi chì qualcosa accade à u bordu di a vostra rete.

In questu articulu, spiegheraghju cumu funzionanu sti avvisi in l'ambienti TP-Link, cumu riduce u rumore senza perde a visibilità, è quali paràmetri aghjustà per chì i signali veramente impurtanti ùn si perdino micca in u disordine. Dettaglieraghju ancu e notificazioni... novu dispusitivu o cunnessione Wi-Fi attraversu l'app Tether, a cuesistenza cù HomeShield è IFTTT, è parechji cunsiglii pratichi per trattà e vulnerabilità è i risichi attuali.

Chì sò l'alerte d'intrusione perimetrale TP-Link è cumu sò visualizate?

Stu cuntenutu s'applica in particulare à e strutture cù Cuntrollore Omada (in e so varianti software, hardware, o cloud) è a Serie Omada Gateway. In questi ambienti, quandu u gateway rileva attività suspetta o schemi d'attaccu chjari, u controller genera avvisi automatichi per pudè agisce in tempu.

Viderete principalmente trè famiglie di avvisi in u gateway: attaccu genericu rilevatu, eventi ligati à l'inundazione SYN da parechje cunnessione (chì di solitu si traduce in tentativi di saturazione di u canale TCP) è ciò chì u sistema identifica cum'è pacchetti ICMP eccessivi o ping sproporzionatiU missaghju hè rapprisintatu da un testu cum'è "l'eventu XXX hè statu identificatu è i pacchetti ricevuti sò stati scartati", chì cunfirma chì a squadra bluccatu un pocu di trafficu entrante per prutege si stessi.

Mentre chì sti avvisi d'intrusione di perimetru TP-Link sò utili, ponu diventà custanti nantu à e rete à trafficu elevatu o quelle cù servizii esposti. Per ridurli, l'ecosistema Omada stessu offre dui approcci: alzà a soglia di trigger Pudete aghjustà certe rilevazioni o, se u cunsiderate essenziale, disattivà alcune di e funzioni di difesa. Idealmente, aghjustate i paràmetri prima di disattivalli per evità di perde a cupertura.

Tenite à mente chì l'obiettivu riguardu l'alerte d'intrusione di u perimetru TP-Link hè mantene un equilibriu: Visibilità sì, allarmi inutili nòPer fà questu, hè utile capisce ciò chì mesuremu, quali limiti scatenanu l'alerte è quali sò l'opzioni attuali nantu à u dashboard.

Riduce u rumore: alzate e soglie o disattivate rilevazioni specifiche in Omada

In u Controller Omada, in i paràmetri di u situ, ci hè un percorsu assai specificu per gestisce queste difese. In poche parole, u percorsu hè di andà à Impostazioni di u situ > Sicurezza di a rete > Difesa contr'à l'attacchiCi truverete cuntrolli ligati à Multi-Connections TCP SYN Flood è altre prutezioni associate.

- Prima opzione, è a più cunsigliata: aumentà a soglia di velocità di ricezione chì attiva l'alerta. In a sezzione Multi-Connections TCP SYN Flood, avete un valore configurabile; sè impostate un limite più altu (trà 100 è 99.999), u sistema smetterà di avvisà vi per picchi minori è vi avviserà solu quandu a situazione diventa più severa. Questu riduce u numeru di notificazioni senza disattivà cumpletamente a rilevazione.

- Per fà questu, seguitate sti passi à a lettera ma aduprate a testa: andate à Impostazioni di u situ > Sicurezza di a rete > Difesa contr'à l'attacchi, localizà Multi-Cunnessione TCP SYN Flood, alza u valore à una soglia più alta in l'intervallu permessu (100-99.999) è appughjà Applica per salvàDa quellu mumentu in poi, u controller diminuirà a so sensibilità à picculi picchi in cunnessione SYN simultanee.

- Seconda via (più drastica): disattivà a rilevazione specificaIn u listessu pannellu, pudete deselezziunà l'opzione Multi-Connections TCP SYN Flood è salvà i cambiamenti cù Apply. Questu farà chì u controller Smette di emette avvisi per quella ragioneAdupratelu solu s'è vo sapete ciò chì implica o cum'è una prova tempuranea in ambienti cuntrullati, postu chì perdite un stratu di segnalazione utile contr'à l'attacchi di saturazione.

Sceglie una di l'opzioni avarà un impattu direttu nantu à l'alerte d'intrusione di u perimetru TP-Link: notificazioni cum'è "attaccu rilevatu nantu à u gateway", rilevazioni ligate à Inundazione SYN di cunnessione multiple I missaghji ping fora di portata saranu significativamente ridutti, o, se disattivati, spariranu. Ajustate gradualmente, testendu i cambiamenti in incrementi, per evità di mancà avvisi impurtanti.

Avvisi di cunnessione Wi-Fi è notifiche di novi dispositivi in l'app Tether

Un altru tipu di notificazione chì spessu viderete sò... Avvisi d'intrusione perimetrale TP-Link quandu un cliente Wi-Fi si unisce o si ne và Da u router/decodificatore. Sicondu i paràmetri di u vostru contu, sti avvisi ponu cumparisce cum'è notificazioni push in a barra di notificazioni di u vostru telefunu o via email. Sò assai utili per rilevà entrate impreviste (per esempiu, un dispositivu scunnisciutu).

Hè impurtante di tene contu di un cambiamentu di pulitica: u cusì dettu Avvisi di cunnessione anu pigliatu u postu di IFTTT in questu scenariu. In pratica, questu significa chì solu i dispusitivi chì eranu digià cumpatibili cù IFTTT Pudete aduprà sti Avvisi di Cunnessione oghje. Sè ùn li vedete micca, assicuratevi di avè l'ultima versione di l'app è verificate se u vostru mudellu appartene à u gruppu supportatu.

Per i dispusitivi sottu à a piattaforma HomeShield, pudete attivà Avvisi di novi dispusitivi Da i paràmetri generali di l'app. Aprite Tether, toccate l'icona di u menu (u classicu ≡), andate à Impostazioni di l'applicazione è dopu à NotificazioniQuì, attivate Notificazioni è l'opzione d'alerta per i novi dispositivi. Hè rapidu, è vi risparmierà sorprese spiacevoli se qualchissia prova à accede à u vostru Wi-Fi senza permessu.

Sè vo avete un mudellu chì funziona cù IFTTT, u flussu hè diversu: apre Tether, inserisci I mo dispusitiviSceglite u vostru è andate à StrumentiCi truverete a sezione Avvisi di cunnessioneinduve pudete attivalli è aghjustà i profili o e cundizioni secondu e vostre preferenze. Per a gestione da l'app Deco, cunsultate l'infurmazioni specifiche per quella applicazione, cum'è U so menu hà alcune caratteristiche uniche davanti à Tether.

Vulnerabilità recenti: misure proattive chì devenu esse implementate

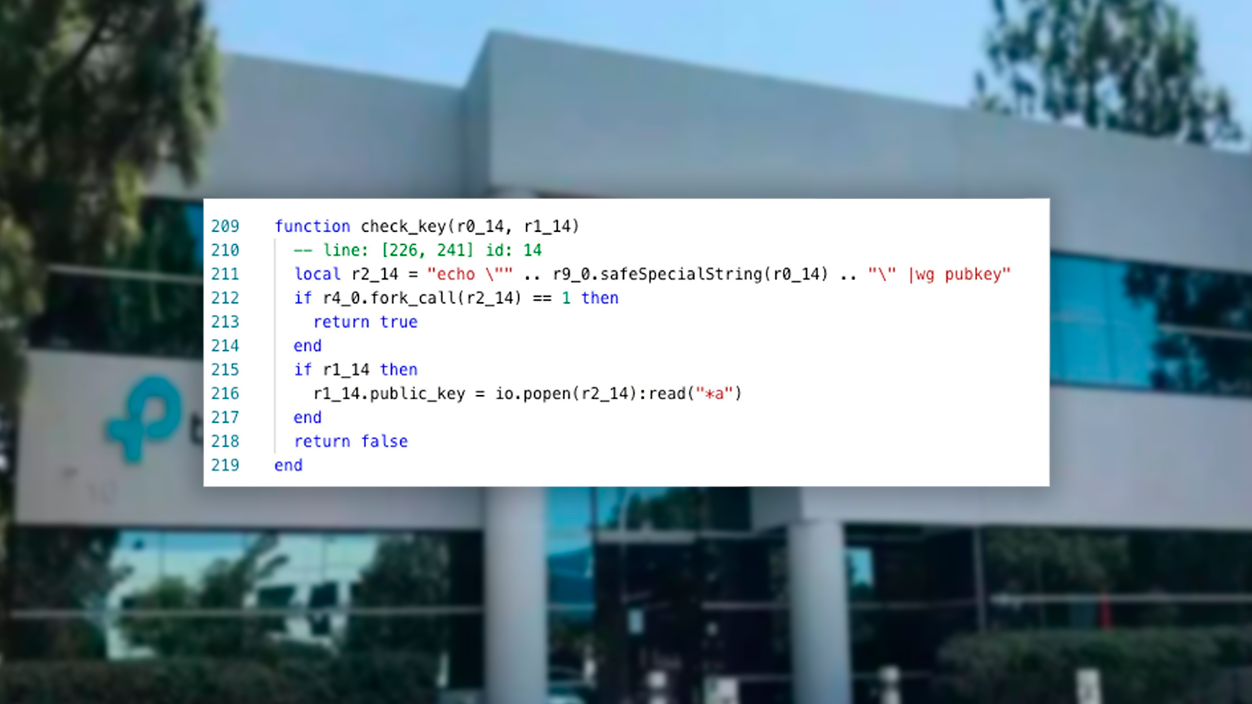

In tempi recenti, sò emersi rapporti vulnerabilità critiche chì affettanu i mudelli populari di i router di a marca, è l'attaccanti cercanu di sfruttalli. Certi permettenu l'accessu senza autentificazione o ancu esecuzione di codice remota, cù u conseguente risicu per e rete domestiche è cummerciale. Ùn hè micca causa di panicu, ma hè ora di cumincià à implementà e migliori pratiche.

- A prima cosa, è a più evidente, hè Aggiorna u firmware à l'ultima versione stabile.Verificate regularmente u situ web di supportu per u vostru mudellu (è a so versione hardware) è applicate l'aghjurnamenti u più prestu pussibule. Parechje vulnerabilità sò state corrette per riduce a superficia d'attaccu; ignurà l'aghjurnamenti vi lascia inutilmente vulnerabile.

- Sicondu, Cambià l'infurmazioni d'identità predefinite à password forti è unicheEvitate di riutilizà e password è attivate l'autenticazione multifattore induve dispunibule. L'attacchi automatizati spessu miranu i dispositivi cù cunfigurazioni immutabili o cù password compromesse; ùn li date micca questu vantaghju.

- Terzu, cunsiderate piazzate un firewall dedicatu daretu à u router Sè u vostru scenariu u permette (per esempiu, in ambienti di piccule imprese), un UTM o NGFW ben cunfiguratu aghjusta ispezione è cuntrollu supplementari, riducendu significativamente i risichi. Ùn hè micca ubligatoriu per tutte e famiglie, ma pò esse cruciale sè gestite dati sensibili o travagliate à distanza.

- Stanza, Monitorate u pulsu di a vostra rete ogni ghjornuSè vo nutate una lentezza inusual, cunnessione instabili, o dispusitivi scunnisciuti in a lista di cunnessi, investigate. Quessi, inseme cù l'alerte d'intrusione, sò spessu i primi indizii chì qualchissia prova i limiti o hà digià ottenutu l'accessu.

- Infine, ricordate chì a sicurità ùn finisce micca cù u router. Mantene l'urdinatori di i clienti aggiornati cù software antivirus è patch.Questu include l'urdinatori, i dispusitivi mobili è i dispusitivi IoT. Una stazione cumprumessa da l'internu pò generà un trafficu maliziosu chì attiva avvisi à a porta d'accessu o, peghju, passà inosservata s'ella ùn hè micca aghjurnata.

Quandu aghjustà i limiti è quandu disattivalli: criteri pratichi

Alzate a soglia di u rilevatore di inundazioni SYN quandu vedete falsi pusitivi frequenti Durante i periodi di punta d'usu o quandu si eseguenu testi di carica legittimi. In ambienti à alta cuncurrenza, i picchi di cunnessione ponu esse scambiati per attacchi. Stabilisce u limite à 1,5-2 volte sopra u trafficu nurmale hè di solitu un bon puntu di partenza.

A disattivazione di l'alerte d'intrusione di u perimetru TP-Link duveria esse un avvenimentu eccezziunale: Per esempiu, durante un cortu periodu di prova per isolà se u prublema hè in u rilevatore o in una applicazione specifica. Se, dopu à a prova, cunfirmate chì u rilevatore ferma solu u trafficu legittimu, rivalutate e pulitiche, e regule è l'architetture prima di disattivallu permanentemente.

Ricurdatevi di verificà ancu altri vettori: in più di u SYN Flood multi-cunnessione, l'alerte per ICMP eccessivu (ping ingombranti) Puderanu esse scatenati da diagnosi sbagliate o script di monitoraghju mal cunfigurati. L'aghjustamentu fine di l'intervalli è di e dimensioni di i pacchetti pò eliminà u rumore senza affettà e difese di u gateway.

Verifiche è supportu

Ogni volta chì ùn site micca sicuru se una funzione hè dispunibile nantu à u vostru dispositivu, visitate a pagina ufficiale di u produttu è selezziunate a versione hardware Esattamente. L'ultime migliurazioni è cumpatibilità (per esempiu, se u vostru dispositivu supporta l'Alerte di Cunnessione IFTTT legacy o se sò state aghjunte nuove funzionalità à HomeShield) si trovanu di solitu in a sezione di u firmware è in e specifiche tecniche.

Sè dopu avè aghjustatu i limiti, rivisu e versioni è pruvatu e cunfigurazioni avete sempre dubbiti, ùn esitate micca à dumandà. Cuntattate l'assistenza tecnica di TP-LinkPuderanu guidà vi in l'interpretazione di certi eventi di sicurezza, validà se u vostru casu currisponde à un falsu pusitivu, o informà vi di e correzioni in corsu di strada.

Cù ste linee guida, l'ecosistema TP-Link (Omada, Tether, Deco è HomeShield) pò offre vi monitoraghju utile è azionabile di u vostru perimetru di rete. Aghjustendu i limiti, sfruttendu l'alerte di cunnessione è mantenendu u firmware aggiornatu, hè pussibule di riduce drasticamente u rumore senza sacrificà a rilevazione di minacce reali.

Equilibriu è mantenimentu: ottimizazione di e difese, affrontamentu di e vulnerabilità è migliori pratiche di l'igiene digitale. Cusì, l'alerte d'intrusione perimetrale TP-Link cesseranu d'esse una seccatura è diventeranu u strumentu chì vi avvisa precisamente quandu hè impurtante.

Editore specializatu in prublemi di tecnulugia è Internet cù più di deci anni di sperienza in diversi media digitale. Aghju travagliatu cum'è editore è creatore di cuntenutu per e-commerce, cumunicazione, marketing online è cumpagnie di publicità. Aghju scrittu ancu nantu à ecunumia, finanza è altri siti web di settori. U mo travagliu hè ancu a mo passione. Avà, attraversu i mo articuli in Tecnobits, Pruvate di scopra tutte e nutizie è novi opportunità chì u mondu di a tecnulugia ci offre ogni ghjornu per migliurà a nostra vita.