- Architettura simplice è crittografia muderna: chjave per-peer è AllowedIPs per u routing.

- Installazione rapida nant'à Linux è app ufficiali per desktop è mobile.

- Prestazioni superiori à IPsec/OpenVPN, cù roaming è bassa latenza.

Sè vo circate un VPN chì hè veloce, sicuru è faciule da implementà, WireGuard Hè u megliu chì pudete aduprà oghje. Cù un design minimalista è una crittografia muderna, hè ideale per l'utilizatori domestici, i prufessiunali è l'ambienti aziendali, sia nantu à l'urdinatori sia nantu à i dispositivi mobili è i router.

In questa guida pratica truverete tuttu, da e basi à u configuración avanzadaInstallazione nant'à Linux (Ubuntu/Debian/CentOS), chjave, fugliali di u servitore è di u cliente, inoltru IP, NAT/Firewall, applicazioni nant'à Windows/macOS/Android/iOS, split tunneling, prestazioni, risoluzione di prublemi è cumpatibilità cù piattaforme cum'è OPNsense, pfSense, QNAP, Mikrotik o Teltonika.

Chì ghjè WireGuard è perchè sceglie lu?

WireGuard hè un protocolu VPN open source è un software cuncipitu per creà Tunnel criptati L3 via UDPSi distingue da OpenVPN o IPsec per via di a so simplicità, di e so prestazioni è di a so latenza più bassa, basendu si nantu à algoritmi muderni cum'è Curve25519, ChaCha20-Poly1305, BLAKE2, SipHash24 è HKDF.

A so basa di codice hè assai chjuca (intornu millaie di linee), chì facilita l'audit, riduce a superficia d'attaccu è migliora a manutenzione. Hè ancu integratu in u kernel Linux, chì permette altas tasas de transferencia è una risposta agile ancu nantu à hardware mudestu.

Hè multipiattaforma: ci sò app ufficiali per Windows, macOS, Linux, Android è iOS, è supportu per sistemi orientati à router/firewall cum'è OPNsense. Hè ancu dispunibule per ambienti cum'è FreeBSD, OpenBSD, è NAS è piattaforme di virtualizazione.

Cómo funciona por dentro

WireGuard stabilisce un tunnel criptatu trà i pari (peers) identificati da chjave. Ogni dispusitivu genera una coppia di chjave (privata/publica) è sparte solu e so clave pública cù l'altra estremità; da quì, tuttu u trafficu hè criptatu è autenticatu.

La directiva AllowedIPs Definisce sia u routing in uscita (quale trafficu deve passà per u tunnel) sia a lista di fonti valide chì u peer remoto accetterà dopu avè decifratu cù successu un pacchettu. Questu approcciu hè cunnisciutu cum'è Cryptokey Routing è simplifica assai a pulitica di u trafficu.

WireGuard hè eccellente cù u roaming- Sè l'indirizzu IP di u vostru cliente cambia (per esempiu, passate da Wi-Fi à 4G/5G), a sessione hè ristabilita in modu trasparente è assai rapidu. Supporta ancu interruttore di uccisione per bluccà u trafficu fora di u tunnel se a VPN si ferma.

Installazione nantu à Linux: Ubuntu/Debian/CentOS

Nant'à Ubuntu, WireGuard hè dispunibule in i repositori ufficiali. Aggiornate i pacchetti è dopu installate u software per ottene u modulu è l'arnesi. wg è wg-quick.

apt update && apt upgrade -y

apt install wireguard -y

modprobe wireguardIn Debian stabile pudete fidàvi di i repositori di branche instabili se ne avete bisognu, seguendu u metudu cunsigliatu è cù cura in a pruduzzione:

sudo sh -c 'echo deb https://deb.debian.org/debian/ unstable main > /etc/apt/sources.list.d/unstable.list'

sudo sh -c 'printf "Package: *\nPin: release a=unstable\nPin-Priority: 90\n" > /etc/apt/preferences.d/limit-unstable'

sudo apt update

sudo apt install wireguardIn CentOS 8.3 u flussu hè simile: attivate i repositori EPEL/ElRepo se necessariu è dopu installate u pacchettu. WireGuard è i moduli currispondenti.

Generación de claves

Ogni paru deve avè u soiu coppia di chjave privata/publicaApplicà umask per restringe i permessi è generà chjave per u servitore è i clienti.

umask 077

wg genkey | tee privatekey | wg pubkey > publickeyRipetite nant'à ogni dispusitivu. Ùn spartite mai u clave privada è salvà tramindui in modu sicuru. Sè preferite, create fugliali cù nomi diversi, per esempiu servitore di chjave privata y chjave di servitore publicu.

Configuración del servidor

Crea u schedariu principale in /etc/wireguard/wg0.confAssignà una sotturete VPN (micca aduprata nant'à a vostra vera LAN), u portu UDP è aghjunghje un bloccu. [Peer] per cliente autorizatu.

[Interface]

Address = 10.0.0.1/24

ListenPort = 51820

PrivateKey = <clave_privada_servidor>

# Cliente 1

[Peer]

PublicKey = <clave_publica_cliente1>

AllowedIPs = 10.0.0.2/32Pudete ancu aduprà un'altra sotturete, per esempiu 192.168.2.0/24, è cresce cù parechji pari. Per implementazioni rapide, hè cumunu aduprà wg-quick cù i fugliali wgN.conf.

Configuración del cliente

Nant'à u cliente crea un schedariu, per esempiu wg0-client.conf, cù a so chjave privata, l'indirizzu di u tunnel, u DNS opzionale, è u peer di u servitore cù u so endpoint publicu è u so portu.

[Interface]

PrivateKey = <clave_privada_cliente>

Address = 10.0.0.2/24

DNS = 8.8.8.8

[Peer]

PublicKey = <clave_publica_servidor>

Endpoint = <ip_publica_servidor>:51820

AllowedIPs = 0.0.0.0/0

PersistentKeepalive = 25Si pones AllowedIPs = 0.0.0.0/0 Tuttu u trafficu passerà per a VPN; sè vo vulete solu ghjunghje à reti di servitori specifiche, limitatelu à e sottoreti necessarie è ridurrete latencia y consumo.

Inoltru IP è NAT nant'à u servitore

Attivà l'inoltru per chì i clienti possinu accede à Internet attraversu u servitore. Applicà i cambiamenti à tempu cù sysctl.

echo 'net.ipv4.ip_forward=1' >> /etc/sysctl.conf

echo 'net.ipv6.conf.all.forwarding=1' >> /etc/sysctl.conf

sysctl -pCunfigurà NAT cù iptables per a sotturete VPN, cunfigurà l'interfaccia WAN (per esempiu, eth0):

iptables -t nat -A POSTROUTING -s 10.0.0.0/24 -o eth0 -j MASQUERADEFatelu persistente cù i pacchetti adatti è salvà e regule da applicà à u riavviu di u sistema.

apt install -y iptables-persistent netfilter-persistent

netfilter-persistent saveAvvio è verificazione

Apri l'interfaccia è attiva u serviziu per inizià cù u sistema. Stu passu crea l'interfaccia virtuale è aghjusta rutas necesarias.

systemctl start wg-quick@wg0

systemctl enable wg-quick@wg0

wgCù wg Viderete i pari, e chjave, i trasferimenti è l'ultimi tempi di handshake. Sè a vostra pulitica di firewall hè restrittiva, permette l'entrata per via di l'interfaccia. wg0 è u portu UDP di u serviziu:

iptables -I INPUT 1 -i wg0 -j ACCEPT

Applicazioni ufficiali: Windows, macOS, Android è iOS

Nant'à u desktop pudete impurtà un schedariu .confNant'à i dispusitivi mobili, l'applicazione vi permette di creà l'interfaccia da un código QR chì cuntene a cunfigurazione; hè assai cunveniente per i clienti micca tecnichi.

Sè u vostru scopu hè di mette in risaltu i servizii autoospitati cum'è Plex/Radarr/Sonarr Attraversu a vostra VPN, basta à assignà IP in a sotturete WireGuard è aghjustà AllowedIPs in modu chì u cliente possi ghjunghje à quella rete; ùn avete micca bisognu di apre porti supplementari versu l'esternu se tuttu l'accessu hè attraversu u túnel.

Ventajas y desventajas

WireGuard hè assai veloce è simplice, ma hè impurtante di cunsiderà i so limiti è specificità secondu u casu d'usu. Eccu una panoramica equilibrata di i più relevante.

| Ventajas | Desventajas |

|---|---|

| Cunfigurazione chjara è corta, ideale per l'automatizazione | Ùn incorpora micca l'offuscazione di u trafficu nativu |

| Alte prestazioni è bassa latenza ancu in móviles | In certi ambienti legacy ci sò menu opzioni avanzate |

| Crittografia muderna è picculu codice chì a rende faciule auditoría | Cunfidenzialità: L'associazione IP/chjave publica pò esse sensibile secondu e pulitiche |

| Roaming senza interruzioni è kill switch dispunibili nantu à i clienti | A compatibilità di terze parti ùn hè micca sempre omogenea |

Tunneling divisu: dirigendu solu ciò chì hè necessariu

U split tunneling vi permette di mandà solu u trafficu chì avete bisognu attraversu a VPN. Cù AllowedIPs Tù decidi se fà una redirezzione cumpleta o selettiva versu una o più sottoreti.

# Redirección completa de Internet

[Peer]

AllowedIPs = 0.0.0.0/0# Solo acceder a recursos de la LAN 192.168.1.0/24 por la VPN

[Peer]

AllowedIPs = 192.168.1.0/24Ci sò varianti cum'è u tunneling à split inversu, filtratu da URL o per applicazione (per mezu di estensioni/clienti specifichi), ancu s'è a basa nativa in WireGuard hè u cuntrollu per IP è prefissi.

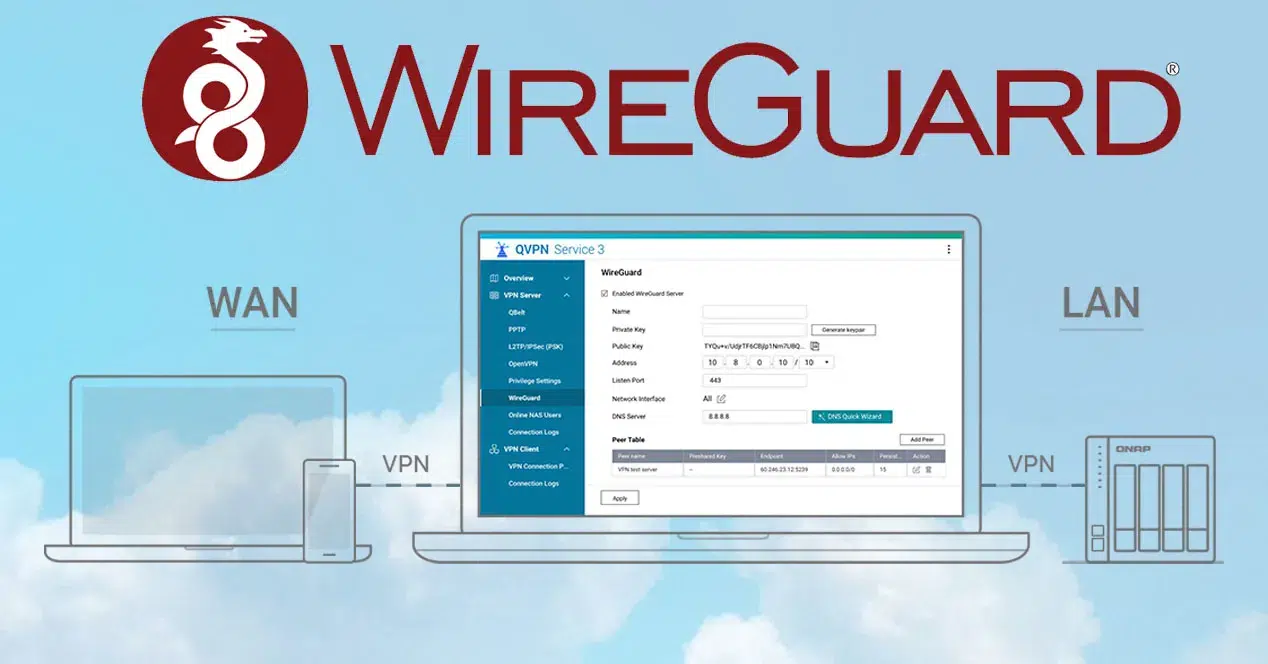

Compatibilidad y ecosistema

WireGuard hè natu per u kernel Linux, ma oghje hè multiplataformaOPNsense l'integra nativamente; pfSense hè statu temporaneamente interrottu per l'audit, è hè statu dopu offertu cum'è un pacchettu opzionale secondu a versione.

Nant'à un NAS cum'è QNAP pudete muntallu via QVPN o macchine virtuali, prufittendu di e carte di rete 10GbE per altas velocidadesI circuiti integrati di router MikroTik anu incorporatu u supportu WireGuard dapoi RouterOS 7.x; in e so prime versioni, era in beta è micca cunsigliatu per a pruduzzione, ma permette tunnel P2P trà dispositivi è ancu clienti finali.

I fabricatori cum'è Teltonika anu un pacchettu per aghjunghje WireGuard à i so router; sè avete bisognu di equipaggiamenti, pudete cumprà li à shop.davantel.com è seguitate l'istruzzioni di u fabricatore per l'installazione paquetes extra.

Rendimiento y latencia

Grazie à u so design minimalista è à a scelta di algoritmi efficienti, WireGuard righjunghje velocità assai elevate è latencias bajas, generalmente superiore à L2TP/IPsec è OpenVPN. In i testi lucali cù hardware putente, a velocità attuale hè spessu doppia di quella di l'alternative, ciò chì a rende ideale per streaming, ghjochi o VoIP.

Implementazione corporativa è telelavoro

In l'impresa, WireGuard hè adattatu per a creazione di tunnel trà l'uffizii, l'accessu remotu di i dipendenti è e cunnessione sicure trà CPD è nuvola (per esempiu, per e copie di salvezza). A so sintassi concisa facilita u cuntrollu di e versioni è l'automatizazione.

S'integra cù annuari cum'è LDAP/AD aduprendu suluzioni intermedie è pò coesiste cù piattaforme IDS/IPS o NAC. Una opzione pupulare hè PacketFence (open source), chì vi permette di verificà u statu di l'equipaggiu prima di cuncede l'accessu è di cuntrullà u BYOD.

Windows/macOS: Note è Cunsiglii

L'app ufficiale di Windows funziona di solitu senza prublemi, ma in alcune versioni di Windows 10 ci sò stati prublemi durante l'usu. AllowedIPs = 0.0.0.0/0 per via di cunflitti di percorsi. Cum'è alternativa tempuranea, certi utilizatori optanu per clienti basati nantu à WireGuard cum'è TunSafe o limitanu l'AllowedIP à sottureti specifiche.

Guida di partenza rapida di Debian cù chjavi d'esempiu

Generà chjave per u servitore è u cliente in /etc/wireguard/ è create l'interfaccia wg0. Assicuratevi chì l'indirizzi IP VPN ùn currispondenu micca à altri indirizzi IP in a vostra rete lucale o in i vostri clienti.

cd /etc/wireguard/

wg genkey | tee claveprivadaservidor | wg pubkey > clavepublicaservidor

wg genkey | tee claveprivadacliente1 | wg pubkey > clavepublicacliente1Servitore wg0.conf cù a sotturete 192.168.2.0/24 è u portu 51820. Attivate PostUp/PostDown sè vulete automatizà NAT cù iptables quandu si apre/disattiva l'interfaccia.

[Interface]

Address = 192.168.2.1/24

PrivateKey = <clave_privada_servidor>

ListenPort = 51820

#PostUp = iptables -A FORWARD -i %i -j ACCEPT; iptables -A FORWARD -o %i -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

#PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -D FORWARD -o %i -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

[Peer]

PublicKey = <clave_publica_cliente1>

AllowedIPs = 0.0.0.0/0Cliente cù l'indirizzu 192.168.2.2, chì punta à u puntu finale publicu di u servitore è cù keepalive facultativu s'ellu ci hè un NAT intermediu.

[Interface]

PrivateKey = <clave_privada_cliente1>

Address = 192.168.2.2/32

[Peer]

PublicKey = <clave_publica_servidor>

AllowedIPs = 0.0.0.0/0

Endpoint = <ip_publica_servidor>:51820

#PersistentKeepalive = 25Tirate su l'interfaccia è osservate cum'è u MTU, i marchi di percorsu è fwmark è e regule di pulitica di routing. Verificate l'output è u statutu di wg-quick cù wg show.

Mikrotik: tunnel trà RouterOS 7.x

MikroTik hà supportatu WireGuard dapoi RouterOS 7.x. Crea una interfaccia WireGuard nant'à ogni router, applicala, è serà generata automaticamente. clavesAssignà l'IP à Ether2 cum'è WAN è wireguard1 cum'è interfaccia di tunnel.

Cunfigurà i pari incruciendu a chjave publica di u servitore da u latu di u cliente è vice versa, definisce l'indirizzu permessu/l'IP permessi (per esempiu 0.0.0.0/0 sè vo vulete permette à qualsiasi fonte/destinazione attraversu u tunnel) è stabilisce u puntu finale remoto cù u so portu. Un ping à l'IP di u tunnel remoto cunfirmerà u handshake.

Sè cunnette telefoni cellulari o urdinatori à u tunnel Mikrotik, aghjustate e rete permesse per ùn apre micca più di ciò chì hè necessariu; WireGuard decide u flussu di pacchetti in basa à u vostru Cryptokey Routing, dunque hè impurtante di fà currisponde l'origine è e destinazioni.

Criptografía utilizada

WireGuard impiega un inseme mudernu di: Noise cum'è quadru, Curve25519 per ECDH, ChaCha20 per a crittografia simmetrica autenticata cù Poly1305, BLAKE2 per l'hashing, SipHash24 per e tabelle hash è HKDF per a derivazione di clavesSè un algoritmu hè deprecatu, u protocolu pò esse versionatu per migrà senza intoppi.

Vantaghji è svantaghji nantu à u mobile

Aduprà lu nantu à i smartphones vi permette di navigà in modu sicuru Wi‑Fi públicas, piattà u trafficu da u vostru ISP, è cunnette vi à a vostra rete domestica per accede à u NAS, a domotica, o i ghjochi. Nant'à iOS/Android, cambià di rete ùn abbandona micca u tunnel, ciò chì migliora l'esperienza.

Cum'è svantaghji, trascinate una certa perdita di velocità è una latenza più grande paragunata à l'output direttu, è dipendete da u servitore chì hè sempre disponibleTuttavia, paragunatu à IPsec/OpenVPN, a penalità hè generalmente più bassa.

WireGuard combina simplicità, velocità è vera sicurezza cù una curva d'apprendimentu dolce: installatelu, generate chjave, definite AllowedIPs, è site prontu à parte. Aghjunghjite l'inoltru IP, NAT ben implementatu, app ufficiali cù codici QR è compatibilità cù ecosistemi cum'è OPNsense, Mikrotik, o Teltonika. una VPN muderna per guasi ogni scenariu, da a sicurezza di e rete publiche à a cunnessione di a sede è l'accessu à i vostri servizii di casa senza mal di testa.

Editore specializatu in prublemi di tecnulugia è Internet cù più di deci anni di sperienza in diversi media digitale. Aghju travagliatu cum'è editore è creatore di cuntenutu per e-commerce, cumunicazione, marketing online è cumpagnie di publicità. Aghju scrittu ancu nantu à ecunumia, finanza è altri siti web di settori. U mo travagliu hè ancu a mo passione. Avà, attraversu i mo articuli in Tecnobits, Pruvate di scopra tutte e nutizie è novi opportunità chì u mondu di a tecnulugia ci offre ogni ghjornu per migliurà a nostra vita.