- Wireshark er gratis (GPL v2), vedligeholdt af Wireshark Foundation og fungerer på tværs af platforme.

- Inkluderer GUI, TShark og værktøjer som dumpcap, editcap, mergecap og text2pcap.

- Bibliotekerne libwireshark, libwiretap og libwsutil understøtter dissektion og flere formater.

- Sikker optagelse via dumpcap, kraftfulde filtre og omfattende automatiseringsmuligheder.

Hvis du arbejder med netværk, sikkerhed eller udvikling og ønsker at forstå, hvad der sker på dine kabler og Wi-Fi, kan det at arbejde med Wireshark Det er et essentielt element. Dette open source-pakkeanalysator med årtiers udvikling, der gør det muligt at opfange, dissekere og studere trafik på pakkeniveau med kirurgisk præcision.

I denne artikel analyserer vi det i dybden: fra dets licens og sponsorering til dets pakker i GNU/Linux, inklusive konsolværktøjer, understøttede formater, kompileringskrav, optagelsestilladelser og et virkelig komplet historisk og funktionelt overblik.

Hvad er Wireshark, og hvad bruges det til i dag?

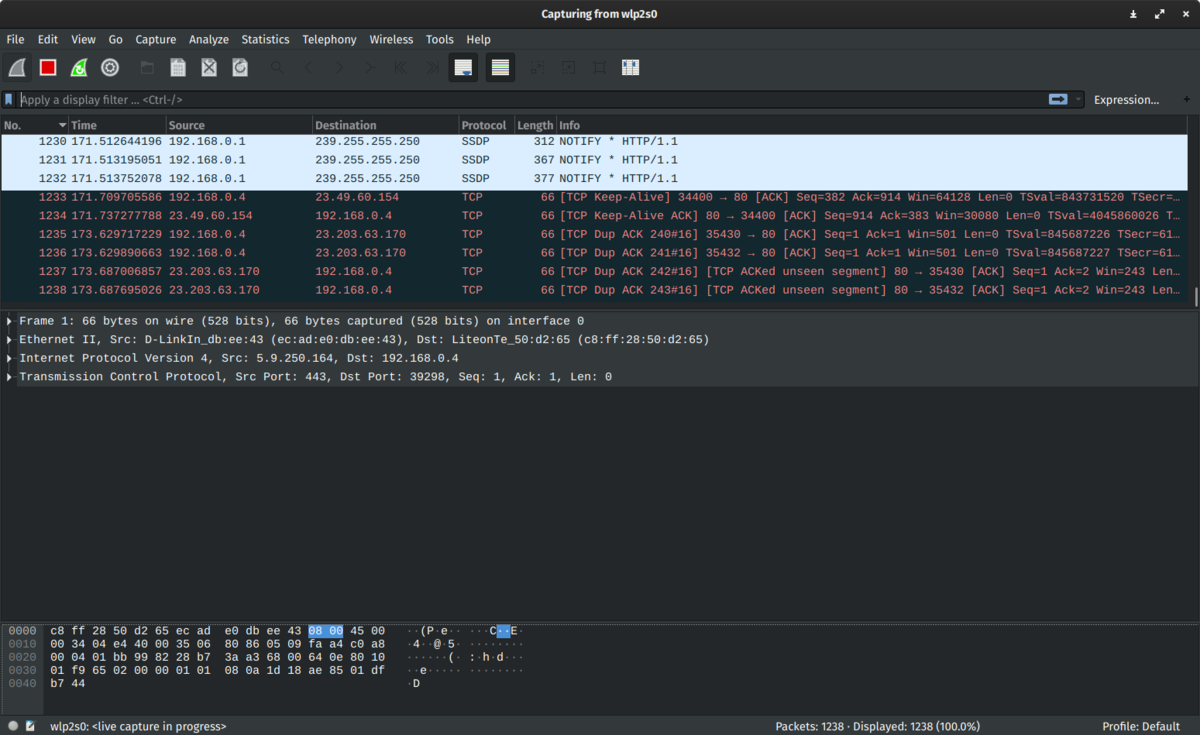

I bund og grund er Wireshark en protokolanalysator og trafikopsamlingsenhed hvilket giver dig mulighed for at sætte en grænseflade i promiskuøs eller monitortilstand (hvis systemet understøtter det) og se billeder, der ikke ville blive sendt til din Mac, analysere samtaler, rekonstruere flows, farvelægge pakker i henhold til regler og anvende meget udtryksfulde visningsfiltre. Desuden, inkluderer TShark (terminalversion) og et sæt værktøjer til opgaver som omarrangering, opdeling, sammenlægning og konvertering af skærmbilleder.

Selvom brugen minder om tcpdump, tilbyder den en moderne grafisk brugerflade baseret på Qt med filtrering, sortering og dybdedissektion til tusindvis af protokoller. Hvis du er på en switch, skal du huske, at promiskuøs tilstand ikke garanterer, at du ser al trafikken: til komplette scenarier skal du bruge portspejling eller netværkstaps, hvilket deres dokumentation også nævner som bedste praksis.

Licens-, fundaments- og udviklingsmodel

Wireshark distribueres under GNU GPL v2 og mange steder som "GPL v2 eller senere". Nogle værktøjer i kildekoden er licenseret under forskellige, men kompatible licenser, såsom pidl-værktøjet med GPLv3+, som ikke påvirker analysatorens resulterende binære fil. Der er ingen udtrykkelig eller underforstået garanti; brug det på egen risiko, som det er sædvanligt med fri software.

La Wireshark Foundation Det koordinerer udvikling og distribution. Det er afhængigt af donationer fra enkeltpersoner og organisationer, hvis arbejde er baseret på Wireshark. Projektet kan prale af tusindvis af registrerede forfattere og historiske personer som Gerald Combs, Gilbert Ramirez og Guy Harris blandt sine mest fremtrædende støtter.

Wireshark kører på Linux, Windows, macOS og andre Unix-lignende systemer (BSD, Solaris osv.). Officielle pakker udgives til Windows og macOS, og på GNU/Linux er det normalt inkluderet som en standard- eller tilføjelsespakke i distributioner som Debian, Ubuntu, Fedora, CentOS, RHEL, Arch, Gentoo, openSUSE, FreeBSD, DragonFly BSD, NetBSD og OpenBSD. Det er også tilgængeligt på tredjepartssystemer som f.eks. Hjemmebrygget, MacPorts, pkgsrc eller OpenCSW.

For at kompilere fra kode skal du bruge Python 3; AsciiDoctor til dokumentation; og værktøjer som Perl og GNU flex (klassisk lex virker ikke). Konfiguration ved hjælp af CMake giver dig mulighed for at aktivere eller deaktivere specifik understøttelse, for eksempel komprimeringsbiblioteker med -DENABLE_ZLIB=FRA, -DENABLE_LZ4=FRA eller -DENABLE_ZSTD=FRA, eller libsmi-understøttelse med -DENABLE_SMI=OFF hvis du foretrækker ikke at indlæse MIB'er.

Pakker og biblioteker i Debian-baserede systemer

I Debian/Ubuntu og afledte miljøer er Wireshark-økosystemet opdelt i flere pakkerNedenfor er en oversigt over funktioner, omtrentlige størrelser og afhængigheder. Disse pakker giver dig mulighed for at vælge mellem en komplet GUI til biblioteker og udviklingsværktøjer til integration af dissektioner i dine egne applikationer.

Wireshark

Grafisk applikation til at registrere og analysere trafik med en Qt-grænseflade. Estimeret størrelse: 10.59 MBFaciliteter: sudo apt install wireshark

Nøgleafhængigheder

- libc6, libgcc-s1, libstdc++6

- libgcrypt20, libglib2.0-0t64

- libpcap0.8t64

- Qt 6 (kerne, brugergrænseflade, widgets, multimedie, svg, printsupport og QPA-plugins)

- libwireshark18, libwiretap15, libwsutil16

- libnl-3-200, libnl-genl-3-200, libnl-route-3-200

- libminizip1t64, libspeexdsp1, wireshark-common

Blandt opstartsmulighederne finder du parametre til at vælge grænsefladen (-i), optagelsesfiltre (-f), snapshotgrænse, overvågningstilstand, linktypelister, visningsfiltre (-Y), “Afkod som” og præferencer, samt filoutputformater og indfangning af kommentarer. Applikationen tillader det også konfigurationsprofilering og statistik avancerede funktioner fra brugerfladen.

tshark

Konsolversion til kommandolinjeoptagelse og -analyse. Estimeret størrelse: 429 KBFaciliteter: sudo apt install tshark

Nøgleafhængigheder

- libc6, libglib2.0-0t64

- libnl-3-200, libnl-rute-3-200

- libpcap0.8t64

- libwireshark18, libwiretap15, libwsutil16

- wireshark-fælles

Det giver dig mulighed for at vælge grænseflader, anvende opsamlings- og visningsfiltre, definere stopbetingelser (tid, størrelse, antal pakker), bruge cirkulære buffere, udskrive detaljer, hex- og JSON-dumps og eksportere TLS-objekter og nøgler. Det kan også farvelægge outputtet i en kompatibel terminal. juster logføring efter domæner og detaljeringsniveauer. Forsigtighed anbefales, hvis du aktiverer BPF JIT på kerneniveau, da det kan have sikkerhedsmæssige konsekvenser.

wireshark-fælles

Almindelige filer for Wireshark og tshark (f.eks. ordbøger, konfigurationer og linjeværktøjer). Estimeret størrelse: 1.62 MBFaciliteter: sudo apt install wireshark-common

Nøgleafhængigheder

- debconf (eller debconf-2.0), libc6

- libcap2 og libcap2-bin

- libgcrypt20, libglib2.0-0t64

- libpcap0.8t64, libpcre2-8-0

- libnl-3-200, libnl-genl-3-200, libnl-route-3-200

- libspeexdsp1, libssh-4, libsystemd0

- libmaxminddb0

- libwireshark18, libwiretap15, libwsutil16

- zlib1g

Denne pakke indeholder værktøjer som f.eks. capinfos (information om indfangningsfil: type, indkapsling, varighed, hastigheder, størrelser, hashes og kommentarer), kaptype (identificer filtyper), dumpkapsel (letvægts capture-enhed, der bruger pcapng/pcap med autostop og cirkulære buffere), redigeringskapsel (rediger/opdel/konverter optagelser, juster tidsstempler, fjern dubletter, tilføj kommentarer eller hemmeligheder), mergecap (flette eller sammenkæde flere optagelser), mmdbresolve (find IP-geolokalisering med MMDB-databaser), randpkt (multiprotokol syntetisk pakkegenerator), råhaj (rå dissektion med feltoutput), genbestillingsloft (omarranger efter tidsstempel), haj (daemon med API til at behandle optagelser) og tekst2pcap (konverter hexdumps eller struktureret tekst til gyldige optagelser).

libwireshark18 og libwireshark-data

Centralt pakkedissektionsbibliotek. Indeholder de protokolanalysatorer, der bruges af Wireshark/TShark. Omtrentlig biblioteksstørrelse: 126.13 MBFaciliteter: sudo apt install libwireshark18 y sudo apt install libwireshark-data

Bemærkelsesværdige afdelinger

- libc6, libglib2.0-0t64

- libgcrypt20, libgnutls30t64

- liblua5.4-0

- libpcre2-8-0

- libxml2-16

- zlib1g, libzstd1, liblz4-1, libsnappy1v5

- libnghttp2-14, libnghttp3-9

- libbrotli1

- libopus0, libsbc1, libspandsp2t64, libbcg729-0

- libcares2

- libk5crypto3, libkrb5-3

- libopencore-amrnb0

- libwiretap15, libwsutil16

- libwireshark-data

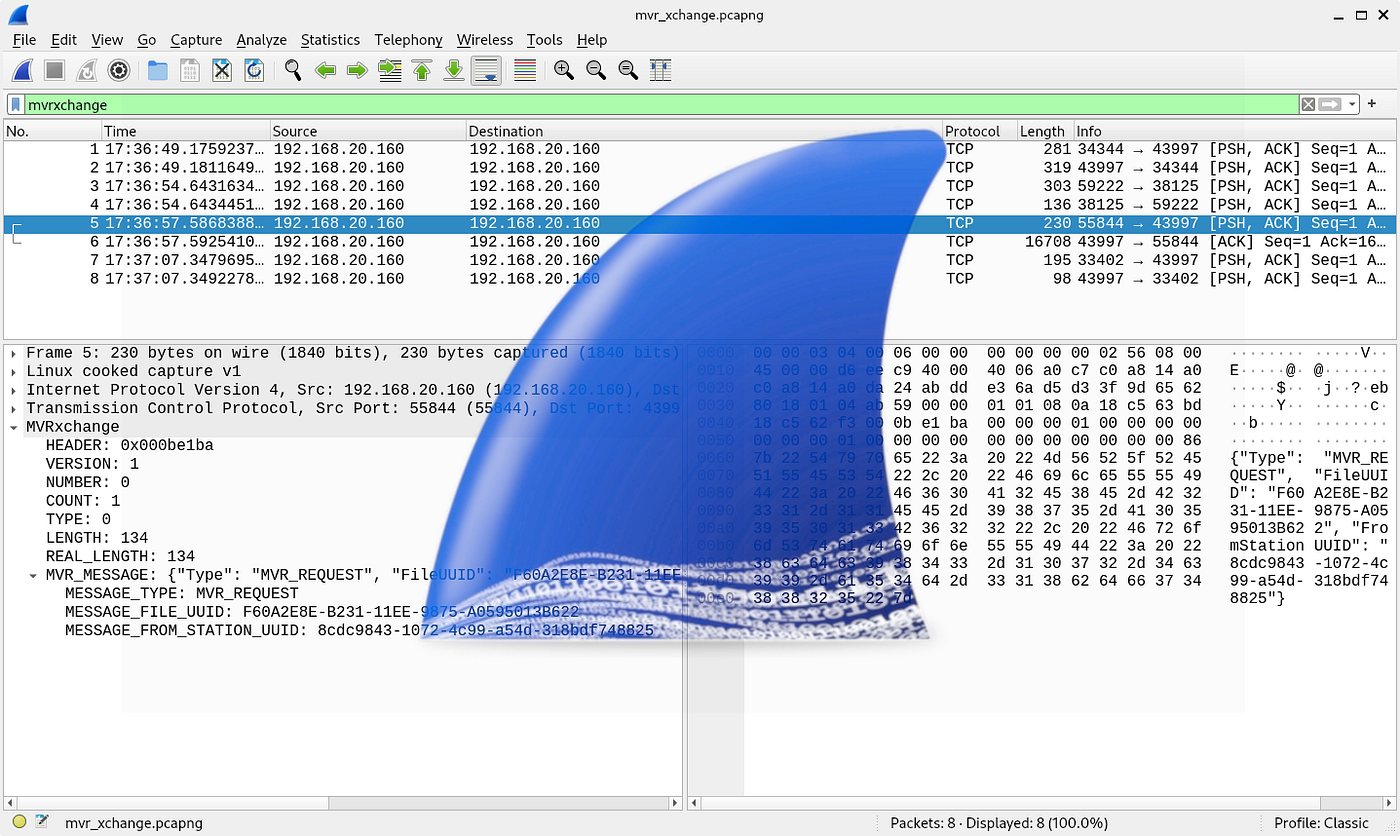

Den understøtter et stort antal protokoller og muligheder, såsom aktivering eller deaktivering af specifikke dissektioner, heuristikker og "Afkod som" fra brugerfladen eller kommandolinjen. Takket være dette kan du tilpasse dissektion af reel trafik af dit miljø.

libwiretap15 og libwiretap-dev

Wiretap er et bibliotek til at læse og skrive flere optagelsesfilformater. Dets styrker er de mange forskellige formater, det understøtter; dets begrænsninger er: Den filtrerer ikke eller udfører direkte optagelse.Faciliteter: sudo apt install libwiretap15 y sudo apt install libwiretap-dev

Understøttede formater (udvalg)

- libpcap

- Sniffer/Windows Sniffer Pro og NetXRay

- LANalyzer

- Netværksmonitor

- snoop

- AIX iptrace

- RADCOM WAN/LAN

- Lucent/Ascend

- HP-UX nettl

- Toshiba ISDN-router

- ISDN4BSD i4btrace

- Cisco Secure IDS iplogging

- Logfiler pppd (pppdump)

- VMS TCPTRACE

- DBS Etherwatch (tekst)

- Katapult DCT2000 (.out)

libwiretap15 afhængigheder

- libc6, libglib2.0-0t64

- liblz4-1, libzstd1, zlib1g

- libwsutil16

Varianten -dev leverer det statiske bibliotek og C-headere til at integrere læse-/skriveoperationer i dine værktøjer. Dette giver dig mulighed for at udvikle værktøjer, der manipulerer data. pcap, pcapng og andre beholdere som en del af vores egne rørledninger.

libwsutil16 og libwsutil-dev

Et sæt værktøjer, der deles af Wireshark og relaterede biblioteker: hjælpefunktioner til strengmanipulation, buffering, kryptering osv. Installation: sudo apt install libwsutil16 y sudo apt install libwsutil-dev

libwsutil16-afhængigheder

- libc6

- libgcrypt20

- libglib2.0-0t64

- libgnutls30t64

- libpcre2-8-0

- zlib1g

Pakken -dev indeholder headere og et statisk bibliotek, så eksterne applikationer kan linke til almindelige værktøjer uden at skulle genimplementere hjul. Det er fundamentet for flere delte funktioner der bruger Wireshark og TShark.

wireshark-udvikling

Værktøjer og filer til oprettelse af nye "dissektorer". Det tilbyder scripts som idl2wrs, samt afhængigheder til kompilering og testning. Estimeret størrelse: 621 KBFaciliteter: sudo apt install wireshark-dev

udhuse

- esnacc

- libc6

- libglib2.0-0t64

- libpcap0.8-udvikling

- libwireshark-dev

- libwiretap-udvikler

- libwsutil16

- omniidl

- python3 og python3-ply

Det inkluderer forsyningsvirksomheder som f.eks. asn2deb (genererer Debian-pakker til BER-overvågning fra ASN.1) og idl2deb (pakker til CORBA). Og frem for alt, idl2wrsDette værktøj omdanner en CORBA IDL til skelettet af et C-plugin til dissektion af GIOP/IIOP-trafik. Denne arbejdsgang er afhængig af Python-scripts (wireshark_be.py og wireshark_gen.py) og understøtter som standard heuristisk dissektion. Værktøjet søger efter sine moduler i PYTHONPATH/site-packages eller i den aktuelle mappe, og accepterer filomdirigering for at generere koden.

wireshark-doc

Brugerdokumentation, udviklingsvejledning og Lua-reference. Estimeret størrelse: 13.40 MBFaciliteter: sudo apt install wireshark-doc

Anbefales, hvis du vil dykke dybere ned i udvidelser, scripting og API'erOnlinedokumentationen på den officielle hjemmeside opdateres med hver stabil version.

Tilladelser til indfangning og sikkerhed

I mange systemer kræver direkte optagelse forhøjede rettigheder. Af denne grund delegerer Wireshark og TShark optagelsen til en tredjepartstjeneste. dumpkapselEn binær fil designet til at køre med privilegier (set-UID eller capabilities) for at minimere angrebsfladen. Det er ikke god praksis at køre hele GUI'en som root; det er at foretrække at optage med dumpcap eller tcpdump og analysere uden privilegier for at reducere risici.

Projektets historie omfatter sikkerhedshændelser i dissektorer gennem årene, og nogle platforme som OpenBSD har af den grund pensioneret den gamle Ethereal-instans. Med den nuværende model forbedrer isolation fra capture og konstante opdateringer situationen, men det er altid tilrådeligt at... følg sikkerhedsinstruktionerne Og hvis du opdager mistænkelig aktivitet, så vid hvordan bloker mistænkelige netværksforbindelser og undgå at åbne upålidelige skærmbilleder uden forudgående gennemgang.

Filformater, komprimering og specialskrifttyper

Wireshark læser og skriver pcap og pcapng, samt formater fra andre analysatorer såsom snoop, Network General Sniffer, Microsoft Network Monitor og de mange, der er nævnt af Wiretap ovenfor. Det kan åbne komprimerede filer, hvis de blev kompileret med biblioteker til pcapng. GZIP, LZ4 og ZSTDIsær GZIP og LZ4 med uafhængige blokke muliggør hurtige hop, hvilket forbedrer den grafiske brugergrænseflades ydeevne i store optagelser.

Projektet dokumenterer funktioner som AIX iptrace (hvor en HUP til daemonen lukker uden problemer), understøttelse af Lucent/Ascend-spor, Toshiba ISDN eller CoSine L2, og angiver, hvordan man indfanger tekstoutputtet til en fil (f.eks. med telnet <equipo> | tee salida.txt eller ved hjælp af værktøjet script) for at importere den senere med text2pcap. Disse stier fører dig ud af "Konventionelle" optagelser når du bruger udstyr, der ikke vælter direkte over PC-hætten.

Suite-forsyningsvirksomheder og tilvalgskategorier

Udover Wireshark og TShark inkluderer distributionen adskillige værktøjer, der dækker meget specifikke opgaverUden at kopiere hjælpeteksten ordret, er her et resumé organiseret efter kategorier, så du ved, hvad hver enkelt gør, og hvilke muligheder du finder:

- dumpkapsel"Ren og enkel" pcap/pcapng-optagelse, valg af grænseflade, BPF-filtre, bufferstørrelse, rotation efter tid/størrelse/filer, oprettelse af ringbuffere, optagelse af kommentarer og output i format" maskinlæsbarDen advarer mod at aktivere JIT af BPF på grund af potentielle risici.

- capinfosDen viser filtype, indkapsling, grænseflader og metadata; antal pakker, filstørrelse, samlet længde, snapshotgrænse, kronologi (fornavn/efternavn), gennemsnitshastigheder (bps/Bps/pps), gennemsnitlig pakkestørrelse, hashes og kommentarer. Den giver mulighed for tabel- eller detaljeret output og maskinlæsbare formater.

- kaptype: identificerer typen af optagelsesfil for en eller flere poster med hjælp- og versionsindstillinger.

- redigeringskapselDen vælger/sletter pakkeintervaller, snapper/hakker, justerer tidsstempler (inklusive streng rækkefølge), fjerner dubletter med konfigurerbare vinduer, tilføjer kommentarer pr. frame, opdeler output efter antal eller tid, ændrer container og indkapsling, arbejder med dekrypteringshemmeligheder og komprimerer output. Det er det alsidige værktøj til at "rydde op" i optagelser.

- mergecapKombinerer flere optagelser til én, enten ved lineær sammenkædning eller tidsstempelbaseret blanding, styrer snaplen, definerer outputtype, IDB-fletningstilstand og endelig komprimering.

- genbestillingsloftOmarrangerer en fil efter tidsstempel, hvilket genererer et rent output, og hvis den allerede er sorteret, kan den undgå at skrive resultatet for at gemme I/O.

- tekst2pcap: konverterer hexdumps eller tekst med regex til gyldig optagelse; genkender offsets i forskellige databaser, tidsstempler med strptime-formater (inklusive fraktioneret præcision), detekterer vedhæftet ASCII, hvis relevant, og kan indsætte "dummy"-headere (Ethernet, IPv4/IPv6, UDP/TCP/SCTP, EXPORTED_PDU) med porte, adresser og etiketter angivet.

- råhaj: "rå" feltorienteret læser; giver dig mulighed for at indstille indkapslings- eller dissektionsprotokol, deaktivere navneopløsninger, indstille læse-/visningsfiltre og bestemme feltoutputformatet, nyttigt til pipeline med andre værktøjer.

- randpktGenererer filer med tilfældige pakker af typer som ARP, BGP, DNS, Ethernet, IPv4/IPv6, ICMP, TCP/UDP, SCTP, Syslog, USB-Linux osv., med angivelse af konto, maksimal størrelse og container. Ideel til tests og demoer.

- mmdbresolveForespørg MaxMind-databaser (MMDB) for at vise geoplacering af IPv4/IPv6-adresser, og angiv en eller flere databasefiler.

- haj: dæmon, der eksponerer en API (tilstand "guld") eller klassisk socket (tilstand "klassisk"); understøtter konfigurationsprofiler og styres fra klienter til dissektion og søgninger på serversiden, nyttigt i automatisering og tjenester.

Arkitektur, karakteristika og begrænsninger

Wireshark bruger libpcap/Npcap til dataoptagelse og et økosystem af biblioteker (libwireshark, libwiretap, libwsutil), der adskiller dissektion, formater og værktøjer. Det muliggør VoIP-opkaldsdetektion, lydafspilning i understøttede kodninger, optagelse af rå USB-trafik og filtrering på Wi-Fi-netværk (hvis de krydser overvåget Ethernet). plugins til nye protokoller skrevet i C eller Lua. Den kan også modtage indkapslet fjerntrafik (f.eks. TZSP) til realtidsanalyse fra en anden maskine.

Det er ikke et IDS, og det udsender heller ikke advarsler; dets rolle er passiv: det inspicerer, måler og viser. Alligevel leverer hjælpeværktøjer statistik og arbejdsgange, og træningsmaterialer er let tilgængelige (herunder uddannelsesapps rettet mod 2025, der underviser i filtre, sniffing, grundlæggende OS-fingeraftryk, realtidsanalyse, automatisering, krypteret trafik og integration med DevOps-praksisser). Dette uddannelsesmæssige aspekt supplerer kernefunktionaliteten i diagnose og fejlfinding.

Kompatibilitet og økosystem

Bygge- og testplatformene omfatter Linux (Ubuntu), Windows og macOSProjektet nævner også bred kompatibilitet med yderligere Unix-lignende systemer og distribution via tredjepartsadministratorer. I nogle tilfælde kræver ældre OS-versioner tidligere branches (for eksempel Windows XP med version 1.10 eller tidligere). Generelt kan du installere fra officielle arkiver eller binære filer i de fleste miljøer uden større problemer.

De integrerer med netværkssimulatorer (ns, OPNET Modeler), og tredjepartsværktøjer (f.eks. Aircrack til 802.11) kan bruges til at producere optagelser, som Wireshark åbner uden problemer. På vegne af streng lovlighed og etikHusk kun at optage på netværk og i scenarier, som du har udtrykkelig tilladelse til.

Navn, officielle websteder og kontroldata

Den officielle hjemmeside er wireshark.orgmed downloads i undermappen /download og online dokumentation for brugere og udviklere. Der er sider med myndighedskontrol (f.eks. GND) og lister med links til kodearkivet, fejlsporeren og projektbloggen, nyttige til at holde sig opdateret på nyheder og rapportere problemer.

Før du begynder at optage, skal du kontrollere dit systems tilladelser og funktioner, beslutte, om du vil bruge dumpcap/tcpdump til at dumpe til disk og analysere uden rettigheder, og forberede optagelses- og visningsfiltre, der er i overensstemmelse med dit mål. Med en god metode forenkler Wireshark det komplekse og giver dig præcis de rigtige oplysninger. Den synlighed, du har brug for at diagnosticere, lære eller revidere netværk af enhver størrelse.

Redaktør med speciale i teknologi og internetspørgsmål med mere end ti års erfaring i forskellige digitale medier. Jeg har arbejdet som redaktør og indholdsskaber for e-handel, kommunikation, online marketing og annoncevirksomheder. Jeg har også skrevet på økonomi, finans og andre sektorers hjemmesider. Mit arbejde er også min passion. Nu gennem mine artikler i Tecnobits, Jeg forsøger at udforske alle de nyheder og nye muligheder, som teknologiens verden tilbyder os hver dag for at forbedre vores liv.