- Tuvastage ühendused ja pordid netstati abil ning filtreerige olekute või protokollide järgi anomaalse tegevuse tuvastamiseks.

- Blokeeri võrgud ja IP-d CMD/PowerShelli kaudu, kasutades netsh-i ja täpselt määratletud tulemüüri reegleid.

- Tugevda perimeetrit IPsec ja GPO kontrolli abil ning jälgi tulemüüri teenust keelamata.

- Väldi kõrvalmõjusid SEO-le ja kasutatavusele, kombineerides blokeerimist CAPTCHA-de, kiirusepiirangu ja CDN-iga.

¿Kuidas blokeerida CMD-st kahtlased võrguühendused? Kui arvuti hakkab aeglaselt töötama või märkad ebatavalist võrgutegevust, on käsuviiba avamine ja käskude kasutamine sageli kiireim viis kontrolli taastamiseks. Vaid mõne käsuga saad kahtlaste ühenduste tuvastamine ja blokeerimineAuditeeri avatud porte ja tugevda oma turvalisust ilma midagi lisa installimata.

Sellest artiklist leiate täieliku ja praktilise juhendi, mis põhineb natiivsetel tööriistadel (CMD, PowerShell ja utiliidid nagu netstat ja netsh). Näete, kuidas tuvastada kummalisi seansseMilliseid mõõdikuid jälgida, kuidas blokeerida konkreetseid WiFi-võrke ja kuidas luua reegleid Windowsi tulemüüris või isegi FortiGate'is – kõik see on selgitatud selgelt ja arusaadavalt.

Netstat: mis see on, milleks see on mõeldud ja miks see on endiselt oluline

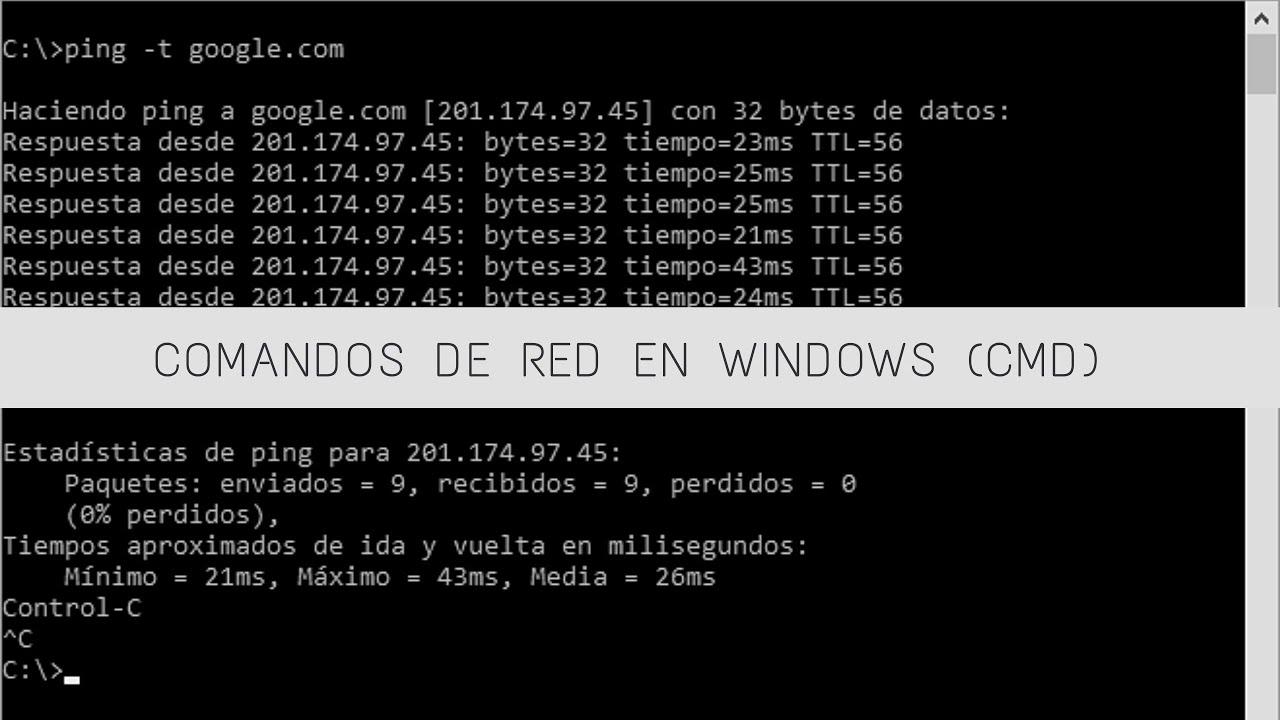

Nimi netstat tuleb sõnadest „võrk“ ja „statistika“ ning selle ülesanne on pakkuda statistika ja ühenduse olekud reaalajas. See on olnud Windowsi ja Linuxisse integreeritud alates 90. aastatest ning seda võib leida ka teistest süsteemidest, näiteks macOS-ist või BeOS-ist, kuigi ilma graafilise liideseta.

Selle konsoolis käivitamine võimaldab teil näha aktiivseid ühendusi, kasutusel olevaid porte, kohalikke ja kaugaadresse ning üldiselt selget ülevaadet sellest, mis teie TCP/IP-pinus toimub. kohene võrgu skannimine See aitab teil oma arvuti või serveri konfigureerida, diagnoosida ja turvataset tõsta.

Äärmiselt oluline on jälgida, millised seadmed ühenduvad, millised pordid on avatud ja kuidas teie ruuter on konfigureeritud. Netstati abil saate hankida ka marsruutimistabeleid ja statistika protokolli järgi mis aitavad teil leida lahenduse, kui midagi on valesti: liigne liiklus, vead, ummikud või volitamata ühendused.

Kasulik nipp: Enne netstatiga tõsise analüüsi tegemist sulgege kõik rakendused, mida te ei vaja, ja isegi Võimalusel taaskäivitageNii väldid müra ja saavutad täpsuse selles, mis on tõeliselt oluline.

Mõju jõudlusele ja parimad kasutustavad

Netstati käivitamine iseenesest ei riku arvutit, aga selle liigne või liiga paljude parameetritega korraga kasutamine võib kulutada protsessorit ja mälu. Kui käivitate seda pidevalt või filtreerite tohutul hulgal andmeid, süsteemi koormus suureneb ja jõudlus võib kannatada.

Selle mõju minimeerimiseks piirduge konkreetsete olukordadega ja täpsustage parameetreid. Kui vajate pidevat voogu, kaaluge spetsiifilisemaid jälgimisvahendeid. Ja pidage meeles: Vähem on rohkem kui eesmärk on uurida konkreetset sümptomit.

- Piira kasutamist aegadega, mil seda tõesti vajad kuva aktiivseid ühendusi või statistika.

- Filtreeri täpselt kuvamiseks ainult vajalikku teavet.

- Vältige täitmiste ajastamist väga lühikeste intervallidega, mis küllastada ressursse.

- Kui otsite spetsiaalseid kommunaalteenuseid, kaaluge reaalajas jälgimine arenenum.

Netstati kasutamise eelised ja piirangud

Netstat on administraatorite ja tehnikute seas endiselt populaarne, kuna see pakub Ühenduste kohene nähtavus ja rakenduste poolt kasutatavad pordid. Sekunditega saate tuvastada, kes kellega ja milliste portide kaudu suhtleb.

Samuti hõlbustab see jälgimine ja tõrkeotsingUmmikud, pudelikaelad, püsivad ühendused… kõik see tuleb ilmsiks, kui vaadata asjakohaseid staatuseid ja statistikat.

- Kiire avastamine volitamata ühenduste või võimalike sissetungide eest.

- Seansi jälgimine klientide ja serverite vahel krahhide või latentsusaegade leidmiseks.

- Toimivuse hindamine protokolli järgi, et seada prioriteediks parendused seal, kus neil on suurim mõju.

Ja mis tal nii hästi ei lähe? See ei paku mingeid andmeid (see polegi selle eesmärk), selle väljund võib olla mitte-tehnilistele kasutajatele keeruline ja väga suured keskkonnad, mis ei ole mastaapsed spetsialiseeritud süsteemina (näiteks SNMP). Lisaks on selle kasutamine vähenenud, eelistades PowerShelli ja moodsamad kommunaalteenused selgemate väljunditega.

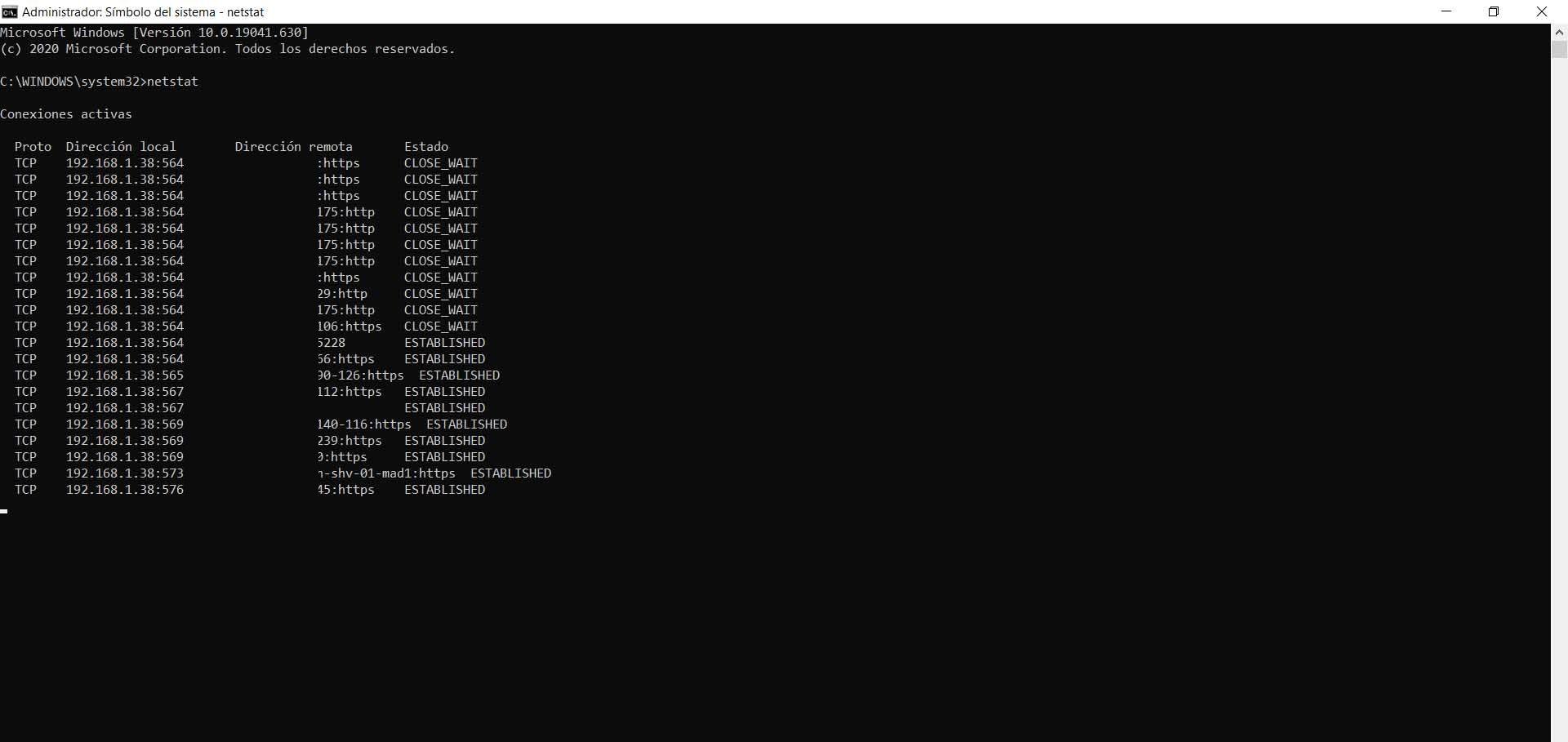

Kuidas kasutada CMD-st netstati ja lugeda selle tulemusi

Ava CMD administraatorina (Start, tippige „cmd”, paremklõpsake, Käivita administraatorina) või kasutage Windows 11-s terminali. Seejärel tippige netstat ja vajutage hetke foto saamiseks sisestusklahvi.

Näete veerge protokolliga (TCP/UDP), kohalike ja kaugete aadressidega koos nende portidega ning olekuväljaga (LISTENING, ESTABLISHED, TIME_WAIT jne). Kui soovite portide nimede asemel numbreid, käivitage netstat -n otsesema lugemise jaoks.

Perioodilised uuendused? Saate määrata, et see uuendataks iga X sekundi järel teatud intervalliga: näiteks netstat -n 7 See värskendab väljundit iga 7 sekundi järel, et jälgida reaalajas muutusi.

Kui sind huvitavad ainult loodud ühendused, siis filtreeri väljundit käsuga findstr: netstat | findstr ASUTATUDKui eelistate tuvastada teisi olekuid, valige LISTENING, CLOSE_WAIT või TIME_WAIT.

Kasulikud netstat parameetrid uurimiseks

Need modifikaatorid võimaldavad teil vähendada müra ja keskendu sellele, mida otsid:

- -a: näitab aktiivseid ja mitteaktiivseid ühendusi ning kuulamisporte.

- -e: liidese pakettide statistika (sissetulevad/väljaminevad).

- -f: tuvastab ja kuvab kaug-FQDN-e (täielikult kvalifitseeritud domeeninimesid).

- -n: kuvab lahendamata pordi ja IP-numbreid (kiirem).

- -o: lisab ühendust säilitava protsessi PID-i.

- -p X: filtreerib protokolli järgi (TCP, UDP, tcpv6, tcpv4...).

- -q: päringuga seotud kuulamis- ja mittekuulamispordid.

- -sStatistika rühmitatud protokolli (TCP, UDP, ICMP, IPv4/IPv6) järgi.

- -r: süsteemi praegune marsruutimistabel.

- -t: teave allalaadimisolekus ühenduste kohta.

- -xNetworkDirecti ühenduse üksikasjad.

Praktilised näited igapäevaeluks

Avatud portide ja ühenduste koos PID-iga loetlemiseks käivitage netostatistika aastaSelle PID-iga saate protsessi ristviiteid luua tegumihalduris või selliste tööriistadega nagu TCPView.

Kui olete huvitatud ainult IPv4-ühendustest, filtreerige protokolli järgi netstat -p IP ja säästad väljumisel müra.

Protokolli järgi saadud globaalne statistika pärineb netstat -sKui aga soovite liideste aktiivsust (saadetud/vastu võetud), siis see töötab netstat -e et oleks täpsed numbrid.

Kaugnimede lahendamise probleemi leidmiseks ühendage netstat -f filtreerimisega: näiteks netstat -f | findstr minudomeen See tagastab ainult selle domeeniga sobiva väärtuse.

Kui WiFi on aeglane ja Netstat on täis imelikke ühendusi

Klassikaline juhtum: aeglane sirvimine, kiirustesti käivitamine võtab aega, aga annab normaalseid tulemusi ja netstati käivitamisel kuvatakse järgmine teave: kümneid sidemeid loodudTihti on süüdlane brauser (näiteks Firefox, kuna see käsitleb mitut soklit) ja isegi akende sulgemisel võivad taustaprotsessid seansse jätkata.

Mida teha? Esiteks, samastu kellegagi netostatistika aasta Pane PID-id kirja. Seejärel kontrolli tegumihalduris või protsesside uurija/TCPView abil, millised protsessid selle taga on. Kui ühendus ja protsess tunduvad kahtlased, kaalu IP-aadressi blokeerimist Windowsi tulemüüri poolt. käivitage viirusetõrje skannimine Ja kui risk tundub teile kõrge, ühendage seade ajutiselt võrgust lahti, kuni see selgub.

Kui seansside üleujutus püsib ka pärast brauseri uuesti installimist, kontrollige laiendusi, keelake ajutiselt sünkroonimine ja vaadake, kas ka teised kliendid (näiteks teie mobiilseade) on aeglased: see viitab probleemile. võrgu/internetiteenuse pakkuja probleem kohaliku tarkvara asemel.

Pea meeles, et netstat ei ole reaalajas monitor, aga sa saad seda simuleerida netstat -n 5 värskendamiseks iga 5 sekundi järel. Kui vajate pidevat ja mugavamat paneeli, vaadake TCPView või spetsiaalsemad jälgimisalternatiivid.

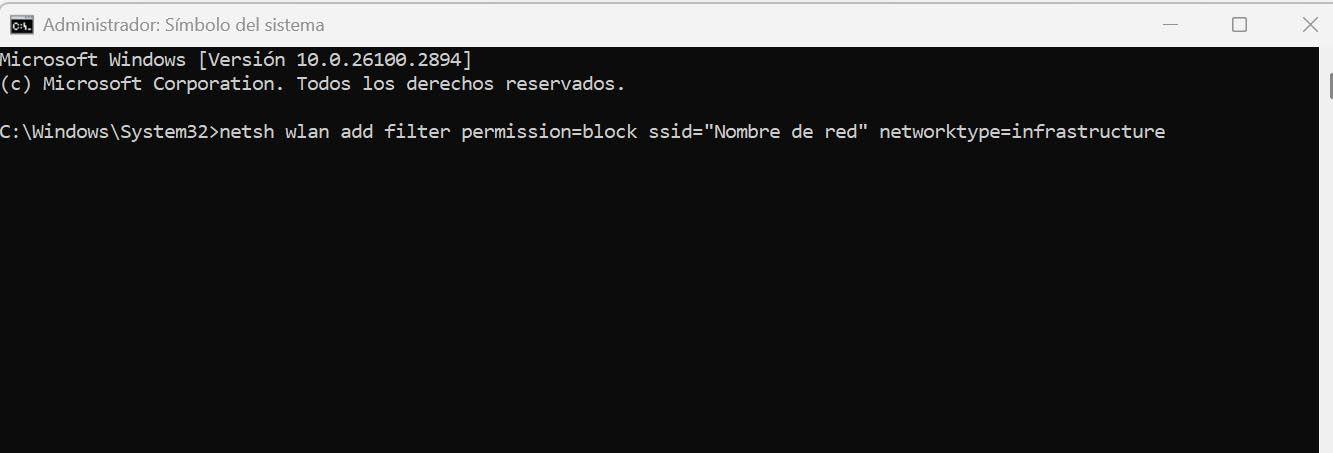

Blokeeri CMD-st teatud WiFi-võrgud

Kui läheduses on võrke, mida te ei soovi näha või mida teie seade ei soovi kasutada, saate filtreeri need konsoolistSee käsk lubab teil blokeerida konkreetse SSID ja hallake seda graafilist paneeli puudutamata.

Ava CMD administraatorina ja kasutab:

netsh wlan add filter permission=block ssid="Nombre real de la red" networktype=infrastructurePärast selle käivitamist kaob see võrk saadaolevate võrkude loendist. Blokeeritud võrkude kontrollimiseks käivitage netsh wlan näitab filtreid permission=blockJa kui sa kahetsed, kustuta see järgmiselt:

netsh wlan delete filter permission=block ssid="Nombre real de la red" networktype=infrastructure

Kahtlaste IP-aadresside blokeerimine Windowsi tulemüüriga

Kui tuvastate, et sama avalik IP-aadress üritab teie teenuste vastu kahtlaseid toiminguid teha, on kiire vastus järgmine loo reegel, mis blokeerib Need ühendused. Graafilises konsoolis lisa kohandatud reegel, rakenda see valikule "Kõik programmid", protokolliks "Suvaline", määra blokeeritavad kaug-IP-d, märgi ruut "Blokeeri ühendus" ja rakenda domeenile/privaatsele/avalikule.

Kas eelistate automatiseerimist? PowerShelli abil saate reegleid luua, muuta või kustutada ilma klõpsamata. Näiteks väljamineva Telneti liikluse blokeerimiseks ja seejärel lubatud kaug-IP-aadressi piiramiseks saate kasutada reegleid koos Uus-NetFirewallRule ja seejärel kohandage Set-NetFirewallRule.

# Bloquear tráfico saliente de Telnet (ejemplo)

New-NetFirewallRule -DisplayName "Block Outbound Telnet" -Direction Outbound -Program %SystemRoot%\System32\telnet.exe -Protocol TCP -LocalPort 23 -Action Block

# Cambiar una regla existente para fijar IP remota

Get-NetFirewallPortFilter | ?{ $_.LocalPort -eq 80 } | Get-NetFirewallRule | ?{ $_.Direction -eq "Inbound" -and $_.Action -eq "Allow" } | Set-NetFirewallRule -RemoteAddress 192.168.0.2Reeglite rühmade kaupa haldamiseks või blokeerimisreeglite hulgi kustutamiseks tuginege järgmisele Luba/Keela/Eemalda NetFirewallRule ja päringutes, mis kasutavad metamärke või filtreid omaduste järgi.

Parimad tavad: ärge keelake tulemüüri teenust

Microsoft ei soovita tulemüüriteenust (MpsSvc) peatada. See võib põhjustada probleeme menüüs Start, tänapäevaste rakenduste installimisel või muudes olukordades. aktiveerimisvead Telefoni teel. Kui teil on poliitika tõttu vaja profiile keelata, tehke seda tulemüüri või rühmapoliitika objekti konfiguratsiooni tasandil, kuid jätke teenus tööle.

Profiilid (domeen/privaatne/avalik) ja vaikesätted (lubamine/blokeerimine) saab määrata käsurealt või tulemüüri konsoolist. Nende vaikesätete täpselt määratletuna hoidmine hoiab ära tahtmatud augud uute reeglite loomisel.

FortiGate: blokeerib kahtlaste avalike IP-aadresside SSL VPN-katsed

Kui kasutate FortiGate'i ja näete ebaõnnestunud sisselogimiskatseid oma SSL VPN-i tundmatutelt IP-aadressidelt, looge aadressikogum (näiteks must nimekiri) ja lisa sinna kõik konfliktsed IP-aadressid.

Sisestage konsoolil SSL VPN-i sätted, kasutades VPN-i ja SSL-i seadistamine ja kehtib: määra lähteaadress „musta nimekirja“ y määra allika-aadressi-negatiivse lubamiseKoos a näitama Sa kinnitad, et see on rakendatud. Nii lükatakse ühendus algusest peale tagasi, kui keegi nendelt IP-aadressidelt tuleb.

Sellele IP-aadressile ja pordile saabuva liikluse kontrollimiseks võite kasutada diagnoosi nuhkimispakett mis tahes „host XXXX ja port 10443” 4ja koos hankige vpn ssl monitor Sa kontrollid lubatud seansse IP-aadressidelt, mida nimekirjas pole.

Teine viis on SSL_VPN > Juurdepääsu piiramine > Juurdepääsu piiramine teatud hostideleSellisel juhul toimub tagasilükkamine aga pärast volituste sisestamist, mitte kohe nagu konsooli kaudu.

Netstati alternatiivid liikluse vaatamiseks ja analüüsimiseks

Kui otsid rohkem mugavust või detaile, on olemas tööriistu, mis seda pakuvad. graafika, täiustatud filtrid ja sügavjäädvustus pakettide arv:

- Wiresharkliikluse kogumine ja analüüs kõigil tasanditel.

- iproute2 (Linux): utiliidid TCP/UDP ja IPv4/IPv6 haldamiseks.

- KlaastraatVõrguanalüüs koos tulemüüri haldamise ja privaatsusele keskendumisega.

- Uptrendsi tööaja jälgiminePidev saidi jälgimine ja hoiatused.

- Germaini kasutajakogemus: seire, mis keskendub sellistele vertikaalidele nagu rahandus või tervishoid.

- AteraRMM-i komplekt koos jälgimise ja kaugjuurdepääsuga.

- PilvehaiVeebianalüütika ja ekraanipiltide jagamine.

- iptraf / iftop (Linux): Reaalajas liiklus väga intuitiivse liidese kaudu.

- ss (Socketi statistika) (Linux): kaasaegne ja selgem alternatiiv netstatile.

IP-aadresside blokeerimine ja selle mõju SEO-le ning leevendusstrateegiad

Agressiivsete IP-aadresside blokeerimine on mõistlik, aga ole ettevaatlik blokeeri otsingumootori robotidSest sa võid indekseerimise kaotada. Riigi blokeerimine võib välistada ka seaduslikud kasutajad (või VPN-id) ja vähendada sinu nähtavust teatud piirkondades.

Täiendavad meetmed: lisada CAPTCHA-d Bottide peatamiseks rakendage kuritarvitamise vältimiseks kiirusepiirangut ja paigutage CDN, et leevendada DDoS-i rünnakuid, jaotades koormuse hajutatud sõlmede vahel.

Kui teie majutus kasutab Apache'i ja serveris on geoblokeering lubatud, saate seda teha. ümbersuunamiskülastused konkreetsest riigist, kasutades .htaccess faili ümberkirjutusreegliga (üldine näide):

RewriteEngine on

RewriteCond %{ENV:GEOIP_COUNTRY_CODE} ^CN$

RewriteRule ^(.*)$ http://tu-dominio.com/pagina-de-error.html [R=301,L]IP-aadresside blokeerimiseks majutusel (Plesk) saate ka muuta .htaccess ja keelake teatud aadressid, tehes alati failist eelnevalt varukoopia juhuks, kui teil on vaja muudatusi tagasi võtta.

Windowsi tulemüüri põhjalik haldamine PowerShelli ja netsh abil

Lisaks individuaalsete reeglite loomisele annab PowerShell teile täieliku kontrolli: määratle vaikeprofiilid, luua/muuda/kustutada reegleid ja isegi töötada Active Directory GPO-de vastu vahemällu salvestatud seansside abil, et vähendada domeenikontrollerite koormust.

Kiired näited: reegli loomine, selle kaugaadressi muutmine, tervete rühmade lubamine/keelamine ja eemalda blokeerimisreeglid ühe hoobiga. Objektorienteeritud mudel võimaldab päringufiltrite abil porte, rakendusi või aadresse ning tulemusi torujuhtmetega aheldada.

Kaugmeeskondade haldamiseks toetuge WinRM ja parameetrid -CimSessionSee võimaldab teil reegleid loetleda, kirjeid muuta või kustutada teistes masinates ilma konsoolist lahkumata.

Skriptides on vigu? Kasutage -ErrorAction vaikselt jätkamine kustutamisel „reeglit ei leitud” teate kuvamiseks -Mis siis kui eelvaate tegemiseks ja -Kinnita Kui soovite iga üksuse kohta kinnitust. Koos -Verbose Teile antakse teostuse kohta lisateavet.

IPsec: autentimine, krüptimine ja poliitikapõhine isolatsioon

Kui vajate ainult autentitud või krüpteeritud liikluse läbimist, siis kombineerite Tulemüüri ja IPsec-reeglidLooge transpordiliigi reeglid, määratlege krüptograafilised komplektid ja autentimismeetodid ning seostage need sobivate reeglitega.

Kui teie partner nõuab IKEv2, saate selle IPsec-reeglis määrata seadme sertifikaadi abil autentimise abil. See on samuti võimalik. kopeerimisreeglid ühelt rühmapoliitika objektilt teisele ja nendega seotud komplektidele, et kiirendada juurutamist.

Domeeniliikmete isoleerimiseks rakendage reegleid, mis nõuavad autentimist sissetuleva liikluse jaoks ja nõuavad seda väljamineva liikluse jaoks. Samuti saate... nõuavad gruppide liikmelisust SDDL-kettidega, piirates juurdepääsu volitatud kasutajatele/seadmetele.

Krüpteerimata rakendused (nt telnet) võidakse sundida kasutama IPsec-protokolli, kui loote tulemüürireegli „luba, kui turvaline” ja IPsec-poliitika, mis Nõua autentimist ja krüptimistNii ei liigu miski selgelt.

Autentitud möödaviik ja lõpp-punkti turvalisus

Autentitud möödaviik võimaldab usaldusväärsetelt kasutajatelt või seadmetelt tuleval liiklusel blokeerimisreegleid tühistada. Kasulik järgmistel juhtudel: serverite värskendamine ja skannimine ilma sadamaid kogu maailmale avamata.

Kui otsite otsast lõpuni turvalisust paljudes rakendustes, siis iga rakenduse jaoks eraldi reegli loomise asemel teisaldage IPsec-kihi autoriseerimine globaalses konfiguratsioonis lubatud masina-/kasutajarühmade loenditega.

Võrgu üle kontrolli saate omandades netstati abil jälgida, kes ühendub, kasutades netsh-i ja PowerShelli reeglite jõustamiseks ning skaleerides IPseci või perimeetri tulemüüridega (nt FortiGate). CMD-põhiste WiFi-filtrite, hästi disainitud IP-blokeerimise, SEO ettevaatusabinõude ja alternatiivsete tööriistade abil, kui vajate põhjalikumat analüüsi, saate... kahtlaste ühenduste õigeaegne avastamine ja blokeerida need ilma teie tegevust häirimata.

Kirglik tehnoloogia vastu väiksest peale. Mulle meeldib sektoriga kursis olla ja ennekõike sellest teavitada. Seetõttu olen aastaid pühendunud suhtlemisele tehnoloogia- ja videomängude veebisaitidel. Võite leida mind kirjutamas Androidi, Windowsi, MacOS-i, iOS-i, Nintendo või mõne muu sarnase teema kohta, mis meelde tuleb.