- AdGuard Home تبلیغات و ردیابی را در سطح DNS برای کل شبکه شما فیلتر میکند.

- میتوانید آن را روی Raspberry Pi، Proxmox، رایانههای قدیمی یا VPS با استفاده از Docker نصب کنید.

- با پیکربندی روتر برای استفاده از IP آن به عنوان DNS، همه دستگاهها از AdGuard عبور میکنند.

- لیستهایی مانند لیست Hagezi و قوانین فایروال به مسدود کردن DoH/DoT و جلوگیری از پرش DNS کمک میکنند.

¿چگونه AdGuard Home را بدون دانش فنی راهاندازی کنیم؟ اگر از آن خسته شدهاید هر وبسایتی که بازدید میکنید به یک جشنواره تبلیغاتی تبدیل میشودبا وجود ردیابها و پنجرههای بازشو، و اگر شما هم تلفنهای همراه، تبلتها، تلویزیونهای هوشمند و دستگاههای مختلف دیگری دارید که در خانه به وایفای متصل هستند، احتمالاً مسدود کردن تبلیغات در کل شبکه خود را در نظر گرفتهاید. خبر خوب این است که این کار قابل انجام است و برای انجام آن نیازی به مهندس شبکه بودن ندارید.

در این مقاله خواهید دید که چگونه راهاندازی AdGuard Home بدون دانش فنیبا استفاده از مثالهای دنیای واقعی، همه چیز را از نصب آن روی Raspberry Pi یا Proxmox گرفته تا راهاندازی آن روی VPS با Docker برای مسدود کردن تبلیغات حتی زمانی که دور از خانه هستید، پوشش خواهیم داد. همچنین خواهیم دید که چگونه از دور زدن DNS توسط برخی دستگاهها جلوگیری کنیم، DoH/DoT چیست و چه ارتباطی با لیستهای Hagezi دارد و ویژگیهای پیشرفته AdGuard را در ویندوز بررسی خواهیم کرد تا به شما در درک بهتر کل اکوسیستم کمک کنیم.

AdGuard Home چیست و چرا چیزی بیش از یک مسدودکننده تبلیغات ساده است؟

خانه AdGuard یک یک سرور DNS فیلترینگ که روی شبکه خودتان نصب میکنیدبه جای اینکه مانند افزونههای معمولی، تبلیغات را فقط در مرورگر مسدود کند، تمام درخواستهای DNS از دستگاهها را قبل از رسیدن به اینترنت رهگیری میکند، بنابراین هر دستگاهی که به وایفای شما متصل است (موبایل، لپتاپ، تلویزیون هوشمند، کنسول، بلندگوهای هوشمند و غیره) از فیلترینگ بهرهمند میشود، بدون اینکه لازم باشد چیزی روی هر کدام نصب کنید.

در عمل، AdGuard Home به عنوان نوعی عمل میکند «مرکز تماس» برای نامهای دامنهوقتی دستگاهی آدرس IP یک وبسایت یا سرور تبلیغاتی را درخواست میکند، سرور DNS AdGuard با استفاده از لیست فیلترهایی مشابه uBlock Origin یا Pi-hole تصمیم میگیرد که آیا درخواست را مجاز یا مسدود کند. این به شما امکان میدهد در صورت تمایل، تبلیغات، ردیابها، دامنههای مخرب، محتوای بزرگسالان یا حتی کل شبکههای اجتماعی را مسدود کنید.

یکی دیگر از نقاط قوت آن است رابط کاربری وب بسیار شیک و آسان برای فهماین شامل آمار مربوط به همه موارد حل شده (و مسدود شده)، جزئیات مربوط به هر کلاینت، لیستهای مسدود شده، فیلترهای سفارشی، کنترل والدین و حتی یک سرور DHCP یکپارچه است. بهترین بخش این است که، با وجود داشتن گزینههای پیشرفته فراوان، برای استفاده اولیه میتوانید تقریباً همه چیز را در تنظیمات پیشفرض بگذارید و کاملاً کار میکند.

در مقایسه با راهکارهای مشابه مانند Pi-hole، AdGuard Home عموماً مورد توجه قرار گرفته است زیرا با بسیاری از ویژگیهای «کارخانهای» همراه استپشتیبانی از DNS رمزگذاریشده (DNS-over-HTTPS و DNS-over-TLS)، سرور DHCP داخلی، مسدود کردن بدافزار و فیشینگ، جستجوهای ایمن، کنترل والدین و غیره، بدون نیاز به نصب نرمافزار اضافی یا سر و کله زدن با فایلهای پیکربندی عجیب.

چگونه و کجا AdGuard Home را بدون دردسر نصب کنیم

برای راهاندازی AdGuard Home به دستگاهی نیاز دارید که به عنوان سرور 24 ساعته روشن استهیچ چیز قدرتمندی لازم نیست؛ چیزی بسیار معمولی بیش از حد کافی است. چندین گزینه رایج وجود دارد که در بسیاری از پیکربندیهای دنیای واقعی تکرار میشوند.

یکی از محبوبترین آنها استفاده از یک رزبری پای با سیستم عامل رزبری پای لایتیکی از کاربران گزارش داد که یک رزبری پای ۵ خریده، سیستم عامل را نصب کرده، AdGuard Home را با پیکربندی اولیه راهاندازی کرده و DNS روتر را تغییر داده تا به آدرس IP رزبری پای اشاره کند. نتیجه: آنها شروع به مشاهده ترافیک از تقریباً تمام دستگاههای خود در داشبورد کردند، اگرچه برخی از دستگاههای آمازون سعی در دور زدن DNS روتر داشتند، موضوعی که بعداً در مورد آن صحبت خواهیم کرد.

اگر در خانه سرور Proxmox دارید، یک جایگزین بسیار مناسب دیگر این است: نصب AdGuard Home در یک محفظه LXC با استفاده از اسکریپتهای کمکی Proxmox VE از انجمن. از مرکز داده، وارد گره میشوید، پوسته را باز میکنید و اسکریپتی را اجرا میکنید که AdGuard Home را تقریباً به طور خودکار مستقر میکند، با یک ویزارد نصب ساده که میپرسد آیا مقادیر پیشفرض را میخواهید، یک نصب دقیق با تأییدیهها، تنظیمات پیشرفته، استفاده از فایل پیکربندی خودتان، گزینههای تشخیصی و خروجی نصبکننده.

دستور برای اجرای نصب کننده: bash -c "$(curl -fsSL https://raw.githubusercontent.com/community-scripts/ProxmoxVE/main/ct/adguard.sh)"

همچنین قابل نصب بر روی یک کامپیوتر قدیمی یا یک VPS با استفاده از Dockerبسیاری از کاربران این کار را به این روش انجام میدهند: آنها از طریق SSH به دستگاه VPS یا لینوکس خود متصل میشوند، Docker و Docker Compose را نصب میکنند و یک ... ایجاد میکنند. docker-compose.yml یک راهاندازی ساده که در آن کانتینر پورت ۵۳ را برای DNS، پورت ۳۰۰۰ را برای ویزارد اولیه و چند پورت اضافی را برای رابط وب (برای مثال، نگاشت پورت داخلی ۸۰ به پورت خارجی ۸۱۸۱) در معرض نمایش قرار میدهد و سرویس با ... آغاز میشود. docker آهنگسازی -dرفتار و رابط کاربری AdGuard Home مشابه یک نصب "عادی" است.

نکته کلیدی در همه سناریوها این است که دستگاهی که AdGuard Home را اجرا میکند، یک آدرس IP ثابت و پایدار در شبکه محلی خود (در مورد Raspberry Pi یا سرور خانگی) یا اگر از VPS استفاده میکنید، مطمئن شوید که نحوه باز کردن پورتهای DNS و مدیریت در سیستم و فایروال ارائه دهنده ابر را میدانید و به امنیت بسیار توجه کنید.

نصب AdGuard Home روی Proxmox گام به گام (بدون پیچیدگی)

در Proxmox، یک روش بسیار کارآمد برای استقرار AdGuard Home، کشیدن اسکریپتهای کمکی Proxmox VE، برخی اسکریپتهای اجتماعی که ایجاد کانتینرها و ماشینهای مجازی را با برنامههای مختلف از پیش ساخته شده خودکار میکنند.

فرآیند اساسی شامل رفتن به مرکز داده Proxmox، گره خود را انتخاب کنید و گزینه را باز کنید تا صدفاز آنجا اسکریپت AdGuard Home را اجرا میکنید، برای مثال:

وقتی ویزارد را اجرا میکنید، گزینههایی مانند موارد زیر را مشاهده خواهید کرد: instalación con configuración por defecto, modo verbose, configuración avanzada, usar archivo de configuración propio, opciones de diagnóstico

وقتی ویزارد اجرا میشود، چندین گزینه مشاهده خواهید کرد: نصب با تنظیمات پیشفرضهمان، اما در حالت "verbose" به طوری که قبل از اعمال هر تنظیم، از شما میپرسد که آیا حالت ... پیکربندی پیشرفته جایی که شما تمام پارامترها را به صورت دستی انتخاب میکنید، امکان استفاده از فایل پیکربندی سفارشیتنظیمات تشخیصی و البته گزینه خروج. برای کسی که تجربه زیادی ندارد، معقولترین کار انتخاب تنظیمات پیشفرض است.

سپس دستیار از شما میپرسد که به کجا میروید الگوی کانتینر LXC را ذخیره کنیدکه در آن کانتینر میزبانی خواهد شد و به محض تکمیل پیکربندی، به شما میگوید که اکنون میتوانید از طریق IP اختصاص داده شده و پورت پیکربندی اولیه (معمولاً 3000).

از آن لحظه به بعد، شما یک مرورگر را روی رایانهای در شبکه خود باز میکنید، وارد میشوید URL با آدرس IP کانتینر و پورت ۳۰۰۰ سپس جادوگر وب AdGuard Home شروع به کار خواهد کرد. کافیست روی «شروع به کار» کلیک کنید و مراحل زیر را دنبال کنید:

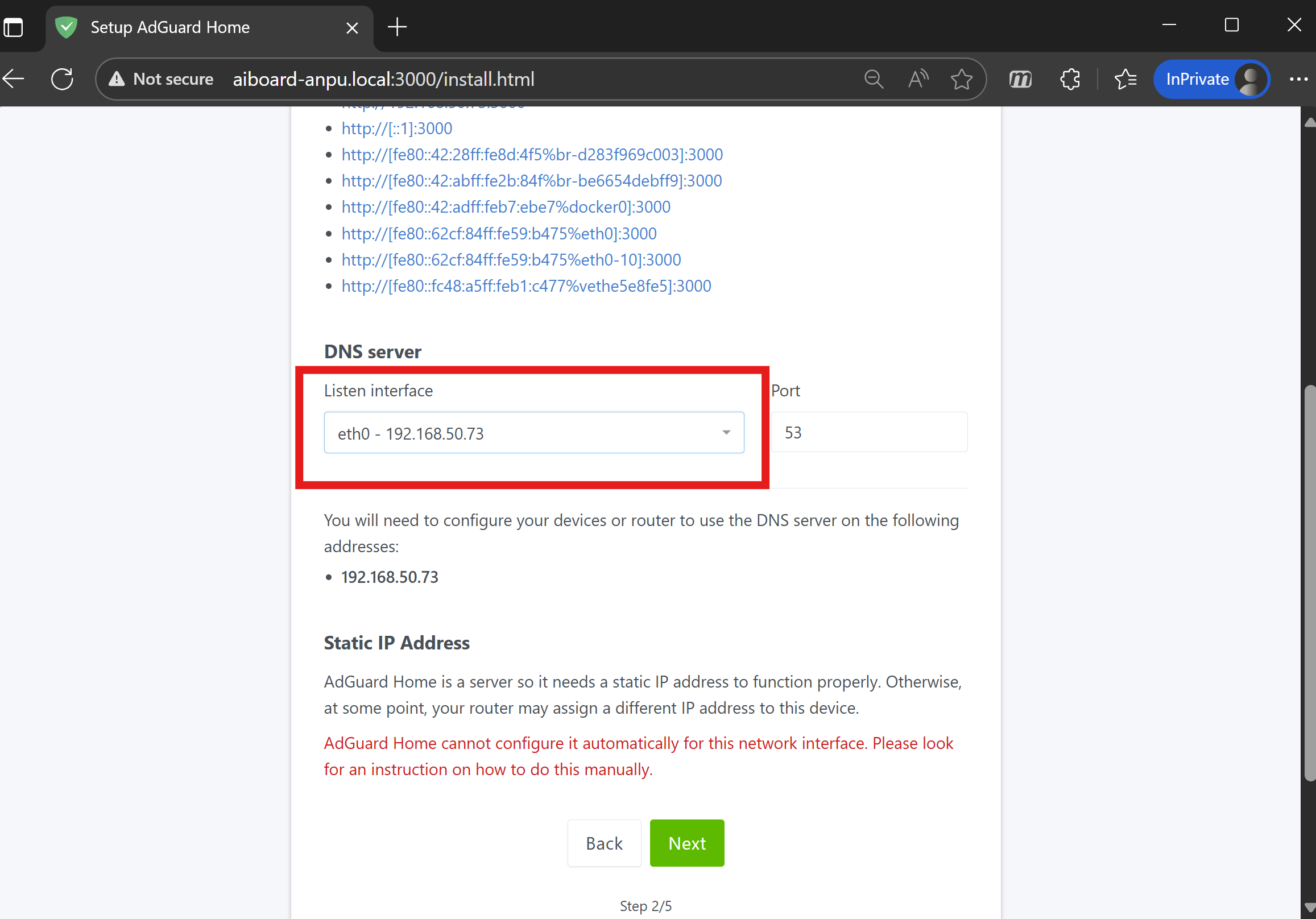

- انتخاب رابط و پورت مدیریت برای پنل وب (پورت معمولی ۸۰، اگرچه میتوانید آن را تغییر دهید).

- سفارشی آدرس IP و پورت سرور DNS (پیشفرض ۵۳).

- ایجاد یک نام کاربری و رمز عبور مدیر با کمی اطمینان.

- خلاصهای کوتاه از نحوهی اتصال دستگاههایتان به این DNS جدید را ببینید.

پس از اتمام کار ویزارد، میتوانید وارد داشبورد AdGuard Home شوید و تمام بخشهای آن را بررسی کنید: تنظیمات DNS، DHCP داخلی، لیستهای مسدود شده، فیلترهای سفارشی، آمار، کنترلهای والدین، مسدود کردن سرویسهای خاص و موارد دیگر.

دستگاهها را برای استفاده از AdGuard Home به عنوان DNS پیکربندی کنید

پس از نصب، بخش واقعاً مهم باقی میماند: دستگاههای موجود در شبکه خود را طوری تنظیم کنید که از AdGuard Home به عنوان سرور DNS استفاده کننداین کار میتواند به طور موقت، با لمس تنها یک دستگاه، یا به طور دائم در سطح روتر انجام شود تا همه بدون متوجه شدن از آن عبور کنند.

اگر میخواهید آزمایشهای سریعی روی یک دستگاه گنو/لینوکس انجام دهید، میتوانید فایل /etc/resolv.conf به طوری که به سرور AdGuard اشاره کند. با دسترسی superuser، آن را ویرایش کنید و خطی مانند این اضافه کنید:

مثالی از ورودی در resolv.conf: nameserver IP_ADGUARD

لطفا توجه داشته باشید که این فایل معمولاً هنگام راهاندازی مجدد شبکه یا سیستم، دوباره تولید شودبنابراین، این یک تغییر موقت مفید است که قبل از دست زدن به هر کاری در روتر، بررسی کنید که آیا سرور به خوبی پاسخ میدهد یا اینکه لیست فیلترها مطابق انتظار شما عمل میکنند.

پیکربندی بلندمدت توصیهشده، تغییر است. DNS مستقیماً روی روتر از خانه شما. به این ترتیب، هر دستگاهی که پیکربندی خود را از طریق DHCP دریافت میکند (مورد معمول: تلفنهای همراه، رایانهها، کنسولها و غیره) به طور خودکار آدرس IP خانگی AdGuard را به عنوان سرور DNS خود دریافت میکند، بدون اینکه مجبور باشید آنها را تک تک پیکربندی کنید.

برای انجام این کار، به رابط وب روتر دسترسی پیدا میکنید (IP های معمولی معمولاً ... یا 192.168.1.1 192.168.0.1)، شما با کاربر مدیر خود وارد سیستم میشوید و در منو به دنبال بخشی از شبکه محلی (LAN) یا DHCPبرای مثال، در روتر شیائومی AX3200، به «تنظیمات - تنظیمات شبکه - تنظیمات شبکه» بروید و گزینه «پیکربندی دستی DNS» را انتخاب کنید.

در قسمت DNS1 وارد میکنیم آیپی محلی سرور خانگی AdGuard (رزبری پای، کانتینر LXC، سرور فیزیکی و غیره). یک DNS ثانویه (DNS2) اغلب مجاز است: میتوانید آن را خالی بگذارید تا هیچ چیز از فیلتر خارج نشود، یا یک DNS عمومی پشتیبان مانند ۱.۱.۱.۱ تنظیم کنید، با علم به اینکه در صورت خرابی مسیر اصلی، میتوان از این مسیر استفاده کرد.

پس از ذخیره تغییرات و در صورت لزوم، راهاندازی مجدد روتر، شبکه شروع به کار خواهد کرد. ارسال درخواستهای DNS به صفحه اصلی AdGuardممکن است لازم باشد برخی از دستگاهها را از وایفای جدا کرده و دوباره وصل کنید تا تنظیمات جدید را دریافت کنند.

چه اتفاقی میافتد وقتی برخی دستگاهها سعی میکنند DNS (DoH، DoT و سایر موارد) را دور بزنند؟

یکی از مشکلاتی که به طور فزایندهای رایج شده است، برخی دستگاهها یا برنامهها، DNS پیکربندیشده روی روتر را نادیده میگیرند. آنها مستقیماً به سرویسهای DNS رمزگذاریشده (DoH یا DoT) مانند سرویسهای گوگل، کلودفلر یا سازنده دستگاه متصل میشوند. یکی از کاربران اظهار داشت که به نظر میرسد دستگاههای آمازون آنها "سعی" میکنند از DNS روتر استفاده کنند، با برخی از بلوکها مواجه میشوند و سپس مسیرها را برای دور زدن محدودیتها تغییر میدهند.

این رفتار ممکن است به این دلیل باشد که بسیاری از سیستمها به شما امکان میدهند DNS خود را پیکربندی کنید. در سطح سیستم یا حتی درون یک برنامه خاص. علاوه بر این، DNS-over-HTTPS (DoH) و DNS-over-TLS (DoT) از طریق پورتهای رمزگذاری شده (معمولاً ۴۴۳ برای DoH و ۸۵۳ برای DoT) عبور میکنند، که در صورت عدم کنترل فایروال شبکه، رهگیری آنها را دشوارتر میکند.

برای جلوگیری از این، فهرستهایی مانند فهرستهای هاگزی آنها یک استراتژی روشن پیشنهاد میکنند: اطمینان حاصل کنید که سرور DNS محلی شما، سرور "بوت" در شبکه شما باشد. این شامل دو چیز است: تغییر مسیر یا مسدود کردن تمام ترافیک DNS استاندارد خروجی (TCP/UDP 53) اینکه از سرور شما عبور نکند و علاوه بر این، مسدود کردن ترافیک خروجی DNS از طریق TLS (TCP 853) خارجی، به طوری که آنها نتوانند بدون کنترل شما از سرورهای رمزگذاری شده شخص ثالث استفاده کنند.

در عمل، این امر با پیکربندی حاصل میشود قوانین موجود در فایروال روتر یا فایروالی که استفاده میکنید در شبکه شما: تمام ترافیک خروجی به پورت ۵۳ مسدود شده است، به جز از سرور AdGuard Home خودتان، و اتصالات به پورت ۸۵۳ نیز قطع شده است. برای DNS-over-HTTPS، بسیاری از لیستهای فیلتر شامل دامنههای DoH شناخته شده هستند تا AdGuard Home بتواند آنها را مانند هر دامنه ناخواسته دیگری مسدود کند.

با این اقدامات، حتی اگر دستگاهی DNS متفاوتی پیکربندی کرده باشد، اتصال مستقیم به سرورهای خارجی مسدود خواهد شد و این امر را مجبور میکند تمام ترافیک DNS باید از AdGuard Home عبور کند.جایی که میتوانید آنچه را که واقعاً اتفاق میافتد فیلتر، ضبط و کنترل کنید.

استفاده از AdGuard در دستگاهها: برنامهها، حالت خانه و حالت بیرون از خانه

فراتر از AdGuard Home، موارد زیر وجود دارد برنامههای AdGuard برای ویندوز، اندروید و iOSکه به عنوان مسدودکنندههای سطح دستگاه عمل میکنند. بسیاری از کاربران هر دو را با هم ترکیب میکنند: در خانه، دستگاهها از DNS AdGuard Home استفاده میکنند؛ وقتی آفلاین میشوند، برنامهها از AdGuard Private DNS (سرویس مدیریتشده AdGuard) یا فیلترهای سطح سیستم استفاده میکنند.

سوال رایج این است که آیا تلفنهای همراه و لپتاپها میتوانند به طور خودکار به AdGuard Private DNS تغییر دهید وقتی که آنها در شبکه خانگی نیستند. در عمل، بسیاری از پروفایلها به این صورت پیکربندی شدهاند: هنگام اتصال به وایفای خانگی، دستگاهها از DNS محلی AdGuard Home استفاده میکنند؛ وقتی در شبکههای خارجی هستند، برنامهها از سرویس ابری خصوصی مرتبط با حساب شما استفاده میکنند (در برخی از طرحهای پولی، که برای چندین سال معتبر هستند).

همچنین، راهکارهایی مانند مقیاس دم این به شما امکان میدهد حتی زمانی که از خانه دور هستید، همچنان از AdGuard Home به عنوان سرور DNS خود استفاده کنید، زیرا دستگاه شما عملاً به شبکه خصوصی شما متصل میشود. برخی از کاربران آن را به این روش تنظیم کردهاند: آنها تبلیغات را برای کل خانواده در خانه مسدود میکنند و وقتی در سفر هستند یا از Wi-Fi عمومی غیرقابل اعتماد استفاده میکنند، DNS را از طریق Tailscale به سرور AdGuard Home خود در دفتر کار خانگیشان هدایت میکنند.

همه اینها با هم ترکیب شده است گزینههای پیشرفته برای برنامههای AdGuard در ویندوزاین گزینهها امکان فیلترینگ بسیار دقیقتری را فراهم میکنند. اگرچه این گزینهها برای کاربران فنیتر طراحی شدهاند، اما درک آنچه در «زیر» آنها نهفته است، در صورتی که نیاز به فراتر رفتن از استفاده اولیه داشته باشید، مفید خواهد بود.

تنظیمات پیشرفته AdGuard در ویندوز: آنچه باید بدانید

در AdGuard برای ویندوز بخشی برای تنظیمات پیشرفته قبلاً به عنوان پیکربندی سطح پایین شناخته میشد. برای استفاده روزانه نیازی به دست زدن به چیزی ندارید، اما تنظیمات دقیقی در مورد نحوه مدیریت ترافیک، DNS و امنیت ارائه میدهد و بسیاری از این بینشها به شما کمک میکنند تا درک بهتری از عملکرد AdGuard Home در سطح شبکه داشته باشید.

برای مثال، این گزینه وجود دارد که مسدود کردن TCP سریع باز کردن در لبهاین کار مرورگر را مجبور میکند از رفتار استانداردتری استفاده کند، که گاهی اوقات به دور زدن مشکلات مربوط به پروکسیها یا سیستمهای فیلترینگ کمک میکند. همچنین میتوانید استفاده از سرویس گیرنده رمزگذاری شده سلام (ECH)فناوریای که بخش ابتدایی اتصال TLS را که نام سروری که به آن متصل میشوید در آن قرار دارد، رمزگذاری میکند و میزان اطلاعاتی را که به صورت متن ساده فاش میشود، بیشتر کاهش میدهد.

در مورد گواهینامهها، AdGuard میتواند شفافیت گواهینامهها را تأیید کنید طبق سیاست کروم، اگر گواهینامهای الزامات شفافیت را برآورده نکند، میتوانید آن را فیلتر نکنید تا خود مرورگر آن را مسدود کند. به طور مشابه، ممکن است فعال کردن تأیید ابطال گواهی SSL/TLS از طریق پرسوجوهای پسزمینه OCSP، به طوری که اگر یک گواهی لغو شده تشخیص داده شود، AdGuard اتصالات فعال و آینده به آن دامنه را قطع میکند.

از دیگر ویژگیهای کاربردی میتوان به قابلیت با مشخص کردن مسیر کامل برنامهها، آنها را از فیلتر کردن مستثنی کنید.فعال کردن اعلانهای پاپآپ کنترلشده، رهگیری خودکار URLهای اشتراک فیلتر (مثلاً لینکهایی که با ... شروع میشوند) abp:subscribe) ، ترافیک HTTP/3 را زمانی که مرورگر و سیستم از آن پشتیبانی میکنند، فیلتر کنید، یا بین فیلتر کردن با استفاده از حالت تغییر مسیر درایور یا حالتی که سیستم AdGuard را به عنوان تنها برنامه متصل به اینترنت میبیند، یکی را انتخاب کنید.

شما همچنین میتوانید تصمیم بگیرید که آیا فیلتر کردن اتصالات میزبان محلی (چیزی ضروری اگر از AdGuard VPN استفاده میکنید، زیرا بسیاری از اتصالات از طریق آن مسیریابی میشوند)، محدودههای IP خاصی را از فیلتر شدن مستثنی کنید، نوشتن فایل HAR را برای اشکالزدایی فعال کنید (مراقب باشید، این میتواند مرور را کند کند)، یا حتی نحوه تشکیل درخواستهای HTTP توسط AdGuard را تغییر دهید، فضاهای اضافی اضافه کنید یا بستههای TLS و HTTP را تکهتکه کنید تا از بازرسیهای عمیق بسته (DPI) در شبکههای بسیار محدودکننده فرار کنید.

در بخش عملکرد شبکه، گزینههایی برای فعال کردن و تنظیم TCP keepaliveاین به شما امکان میدهد فواصل زمانی و مهلتهای زمانی را تعریف کنید تا اتصالات غیرفعال را فعال نگه دارید و در نتیجه NAT تهاجمی برخی از ارائه دهندگان را دور بزنید. همچنین میتوانید افزونههای جاوا را به دلایل امنیتی کاملاً مسدود کنید و جاوا اسکریپت را دست نخورده باقی بگذارید.

بخش DNS پیشرفته در AdGuard برای ویندوز به شما امکان تنظیم میدهد زمان انتظار سرور DNSدر صورت پشتیبانی سرور از HTTP/3 در DNS-over-HTTPS upstreams، آن را فعال کنید، در صورت از کار افتادن upstreamهای اصلی از upstreamهای جایگزین استفاده کنید، چندین سرور DNS بالادستی را به صورت موازی پرسوجو کنید تا اولین سروری که پاسخ میدهد، پاسخ دهد (افزایش حس سرعت)، و تصمیم بگیرید که آیا در صورت از کار افتادن همه upstreamها و جایگزینها، همیشه با خطای SERVFAIL پاسخ دهید یا خیر.

همچنین ممکن است فعال کردن فیلتر کردن درخواستهای DNS امنیعنی، درخواستهای DoH/DoT را به پروکسی DNS محلی هدایت کنید تا آنها نیز مانند بقیه بررسی شوند. علاوه بر این، میتوانید تعریف کنید حالت قفل برای قوانین نوع میزبان یا سبک مسدودکننده تبلیغات (با "رد شده"، "NxDomain" یا یک IP سفارشی پاسخ دهید) و آدرسهای IPv4 و IPv6 سفارشی را برای پاسخهای مسدود شده پیکربندی کنید.

در مورد افزونگی، پیکربندی به شما امکان میدهد مشخص کنید سرورهای جایگزین تنظیمات پیشفرض سیستم یا تنظیمات سفارشی، و همچنین فهرستی از بوتاسترپ DNS اینها به عنوان مترجمان اولیه هنگام استفاده از بالادستهای رمزگذاری شده که با نام به جای آدرس IP تعریف میشوند، عمل میکنند. بخشی برای موارد استثنا نیز گنجانده شده است: دامنههایی که باید با استفاده از DNS سیستم بدون اعمال قوانین مسدودسازی، حل شوند، یا SSIDهای Wi-Fi که نباید از فیلتر DNS عبور کنند، زیرا، برای مثال، آنها از قبل توسط AdGuard Home یا سیستم فیلترینگ دیگری محافظت میشوند.

این طیف وسیعی از گزینههای پیشرفته برای کار AdGuard Home اجباری نیست، اما به درک آن کمک میکند. فلسفه کلی AdGuard هنگام مدیریت DNS، گواهینامهها و ترافیک رمزگذاری شدهو به شما سرنخهایی میدهد که اگر روزی به کنترل بسیار دقیقی بر شبکه خود نیاز داشتید، تا چه حد میتوانید پیش بروید.

با توجه به همه موارد فوق، واضح است که اگرچه در ابتدا ممکن است فنی به نظر برسد، راهاندازی و پیکربندی AdGuard Home بدون دانش گسترده کاملاً قابل مدیریت است. اگر ایده اولیه زیر را دنبال کنید: داشتن یک سرور کوچک در حال اجرا، نصب AdGuard Home (چه با یک اسکریپت در Proxmox، چه روی Raspberry Pi یا با Docker)، اتصال DNS روتر خود به آن سرور، و اگر میخواهید یک قدم جلوتر بروید، استفاده از فایروالها و لیستهایی مانند Hagezi برای جلوگیری از دور زدن قوانین توسط سرکشترین دستگاهها؛ از آنجا، یک پنل بسیار بصری خواهید داشت که میتوانید ببینید چه چیزی مسدود شده است، فیلترها را تنظیم کنید، ویژگیهای امنیتی را فعال کنید و به لطف برنامههای AdGuard یا راهحلهایی مانند Tailscale، آن محافظت را حتی وقتی خانه را ترک میکنید، گسترش دهید.

- صفحه اصلی AdGuard به عنوان یک سرور DNS فیلترکننده عمل میکند که از تمام دستگاههای موجود در شبکه محافظت میکند، بدون اینکه روی تک تک آنها چیزی نصب کند.

- می تواند باشد به راحتی روی Raspberry Pi، Proxmox، رایانههای شخصی یا VPS نصب کنید و شما فقط باید روتر را به آدرس IP آن هدایت کنید تا از آن استفاده کنید.

- با استفاده از لیستهای مسدود شده، فایروال و کنترل DoH/DoT این مانع از دور زدن DNS AdGuard توسط برخی دستگاهها میشود.

- این گزینههای پیشرفته AdGuard آنها به شما امکان میدهند گواهینامهها، DNS، HTTP/3 و موارد استثنا را برای یک شبکه امنتر تنظیم کنید.

از کودکی علاقه زیادی به فناوری داشت. من عاشق به روز بودن در این بخش و مهمتر از همه، برقراری ارتباط با آن هستم. به همین دلیل است که من سالهاست که به ارتباطات در وبسایتهای فناوری و بازیهای ویدیویی اختصاص دادهام. میتوانید در مورد Android، Windows، MacOS، iOS، Nintendo یا هر موضوع مرتبط دیگری که به ذهنم میآید بنویسم.