- هشدارهای دروازه (SYN Flood، پینگهای غیرعادی) و قالب آنها را درک کنید تا بتوانید نویز را از تهدیدهای واقعی تشخیص دهید.

- آستانهی Multi-Connections TCP SYN Flood را در Omada (100–99.999) تنظیم کنید یا در صورت نیاز آن را غیرفعال کنید.

- فعال کردن هشدارها در Tether: اعلانها و هشدارهای دستگاه جدید (HomeShield) یا هشدارهای اتصال (مدلهای IFTTT).

- امنیت را افزایش دهید: بهروزرسانی میانافزار، کلیدهای قوی، فایروال اختیاری و نظارت بر دستگاههای متصل.

این هشدارهای نفوذ به محیط TP-Link آنها جنبه کلیدی مرور امن اینترنت هستند. این اعلانها میتوانند زمانی فعال شوند که یک دروازه یا روتر ترافیک غیرعادی، تلاشهای اشباع شبکه یا رویدادهای ساده ورود/خروج دستگاه Wi-Fi را تشخیص دهد. اگرچه گاهی اوقات مانند یک رگبار مداوم به نظر میرسند، اما هدفی را دنبال میکنند: دادن سرنخهای سریع مبنی بر اینکه اتفاقی در لبه شبکه شما در حال رخ دادن است.

در این مقاله، توضیح خواهم داد که این هشدارها چگونه در محیطهای TP-Link کار میکنند، چگونه میتوان نویز را بدون از دست دادن دید کاهش داد، و کدام تنظیمات را باید تنظیم کرد تا سیگنالهای واقعاً مهم در شلوغی گم نشوند. همچنین جزئیات اعلانها را شرح خواهم داد... دستگاه جدید یا اتصالات Wi-Fi از طریق برنامه Tether، همزیستی با HomeShield و IFTTT، و چندین نکته عملی برای مقابله با آسیبپذیریها و خطرات فعلی.

هشدارهای نفوذ به محیط TP-Link چیست و چگونه نمایش داده میشوند؟

این محتوا به ویژه اعمال میشود به تأسیسات با کنترلر اومادا (در انواع نرمافزاری، سختافزاری یا ابری آن) و سری Omada Gateway. در این محیطها، هنگامی که دروازه فعالیت مشکوک یا الگوهای حمله واضحی را تشخیص میدهد، کنترلکننده هشدارهای خودکار ایجاد میکند تا بتوانید به موقع اقدام کنید.

شما در درجه اول سه خانواده از اعلانها را در دروازه مشاهده خواهید کرد: حمله عمومی شناسایی شدرویدادهای مرتبط با سیل SYN از اتصالات متعدد (که معمولاً به تلاش برای اشباع کانال TCP تبدیل میشود) و آنچه سیستم به عنوان آن شناسایی میکند بستههای ICMP بیش از حد یا پینگهای نامتناسباین پیام با متنی مانند «رویداد XXX شناسایی شد و بستههای دریافتی کنار گذاشته شدند» نمایش داده میشود که تأیید میکند تیم برخی از ترافیک ورودی را مسدود کرد برای محافظت از خود

اگرچه این هشدارهای نفوذ به محیط TP-Link مفید هستند، اما میتوانند در شبکههای پرترافیک یا شبکههایی که سرویسهایشان در معرض دید است، دائمی شوند. برای کاهش آنها، خود اکوسیستم Omada دو رویکرد ارائه میدهد: آستانه تحریک را بالا ببرید شما میتوانید تشخیصهای خاصی را تنظیم کنید یا اگر ضروری میدانید، برخی از ویژگیهای دفاعی را غیرفعال کنید. در حالت ایدهآل، قبل از غیرفعال کردن، تنظیمات را به دقت تنظیم کنید تا از دست دادن پوشش جلوگیری شود.

به خاطر داشته باشید که هدف در مورد هشدارهای نفوذ به محیط TP-Link این است که تعادل را حفظ کنید: قابلیت دید بله، آلارمهای غیرضروری خیربرای انجام این کار، درک اینکه چه چیزی را اندازهگیری میکنیم، چه آستانههایی باعث ایجاد هشدار میشوند و گزینههای واقعی روی داشبورد چیست، مفید است.

کاهش نویز: افزایش آستانهها یا غیرفعال کردن تشخیصهای خاص در اومادا

در کنترلر Omada، در تنظیمات سایت، یک مسیر بسیار مشخص برای مدیریت این دفاعها وجود دارد. به عبارت ساده، مسیر رفتن به تنظیمات سایت > امنیت شبکه > دفاع در برابر حملاتدر آنجا کنترلهای مربوط به Multi-Connections TCP SYN Flood و سایر محافظتهای مرتبط را خواهید یافت.

- اولین گزینه و توصیهشدهترین: افزایش آستانه سرعت دریافت که باعث فعال شدن هشدار میشود. در بخش Multi-Connections TCP SYN Flood، یک مقدار قابل تنظیم دارید؛ اگر حد بالاتری (بین ۱۰۰ تا ۹۹۹۹۹) تعیین کنید، سیستم دیگر برای افزایشهای جزئی به شما هشدار نمیدهد و فقط زمانی که وضعیت وخیمتر شود، به شما اطلاع میدهد. این کار تعداد اعلانها را بدون غیرفعال کردن کامل تشخیص کاهش میدهد.

- برای انجام این کار، این مراحل را به معنای واقعی کلمه دنبال کنید، اما از ذهن خود استفاده کنید: به تنظیمات سایت > امنیت شبکه > دفاع در برابر حملات، مکان یابی کنید سیل TCP SYN چند اتصالی، مقدار را به آستانه بالاتری در محدوده مجاز (۱۰۰–۹۹۹۹۹) افزایش میدهد و فشار میدهد برای ذخیره درخواست دهیداز آن لحظه به بعد، کنترلکننده حساسیت خود را نسبت به نوسانات جزئی در اتصالات همزمان SYN کاهش میدهد.

- راه دوم (شدیدتر): غیرفعال کردن تشخیص خاصدر همان پنل، میتوانید تیک گزینه Multi-Connections TCP SYN Flood را بردارید و تغییرات را با Apply ذخیره کنید. این کار باعث میشود کنترلر به همین دلیل صدور هشدار را متوقف کنیدفقط در صورتی از آن استفاده کنید که از پیامدهای آن مطلع هستید یا به عنوان یک آزمایش موقت در محیطهای کنترلشده از آن استفاده کنید، زیرا یک لایه سیگنالینگ مفید را در برابر حملات اشباع از دست میدهید.

انتخاب هر یک از این گزینهها تأثیر مستقیمی بر هشدارهای نفوذ به محیط TP-Link خواهد داشت: اعلانهایی مانند «حمله شناسایی شده در دروازه»، تشخیصهای مرتبط با سیل SYN از اتصالات متعدد پیامهای پینگ خارج از محدوده به طور قابل توجهی کاهش مییابند، یا در صورت غیرفعال بودن، ناپدید میشوند. برای جلوگیری از از دست دادن هشدارهای مهم، به تدریج تنظیمات را انجام دهید و تغییرات را به صورت مرحلهای آزمایش کنید.

هشدارهای اتصال Wi-Fi و اعلانهای دستگاه جدید در برنامه Tether

نوع دیگری از اعلانها که اغلب مشاهده خواهید کرد... هشدارهای نفوذ به محیط TP-Link وقتی یک کلاینت وایفای متصل یا خارج میشود از روتر/رمزگشا. بسته به تنظیمات حساب کاربری شما، این هشدارها ممکن است به صورت اعلانهای فوری در نوار اعلانهای تلفن شما یا از طریق ایمیل ظاهر شوند. آنها برای تشخیص ورودیهای غیرمنتظره (مثلاً یک دستگاه ناشناخته) بسیار مفید هستند.

مهم است که یک تغییر سیاست را در نظر بگیریم: به اصطلاح هشدارهای اتصال در این سناریو جای IFTTT را گرفتهاند. در عمل، این بدان معناست که فقط دستگاههایی که از قبل با IFTTT سازگار بودند شما میتوانید همین امروز از این هشدارهای اتصال استفاده کنید. اگر آنها را نمیبینید، مطمئن شوید که آخرین نسخه برنامه را دارید و بررسی کنید که آیا مدل شما به گروه پشتیبانیشده تعلق دارد یا خیر.

برای دستگاههای تحت پلتفرم HomeShield، میتوانید فعال کنید هشدارهای دستگاه جدید از تنظیمات عمومی برنامه. Tether را باز کنید، روی نماد منو (کلاسیک ≡) ضربه بزنید، به تنظیمات برنامه و سپس به اطلاعیه هادر آنجا، اعلانها و گزینه هشدار برای دستگاههای جدید را فعال کنید. این کار سریع است و اگر کسی سعی کند بدون اجازه به وایفای شما دسترسی پیدا کند، شما را از غافلگیریهای ناخوشایند نجات میدهد.

اگر مدلی دارید که با IFTTT کار میکند، جریان متفاوت است: Tether را باز کنید، وارد شوید دستگاه منخودت رو انتخاب کن و برو به ابزاردر آنجا بخش را پیدا خواهید کرد هشدارهای اتصالجایی که میتوانید آنها را فعال کنید و پروفایلها یا شرایط را مطابق با تنظیمات برگزیده خود تنظیم کنید. برای مدیریت از طریق برنامه Deco، به اطلاعات خاص آن برنامه مراجعه کنید، مانند منوی آن ویژگیهای منحصر به فردی دارد روبروی تتر.

آسیبپذیریهای اخیر: اقدامات پیشگیرانهای که باید اجرا شوند

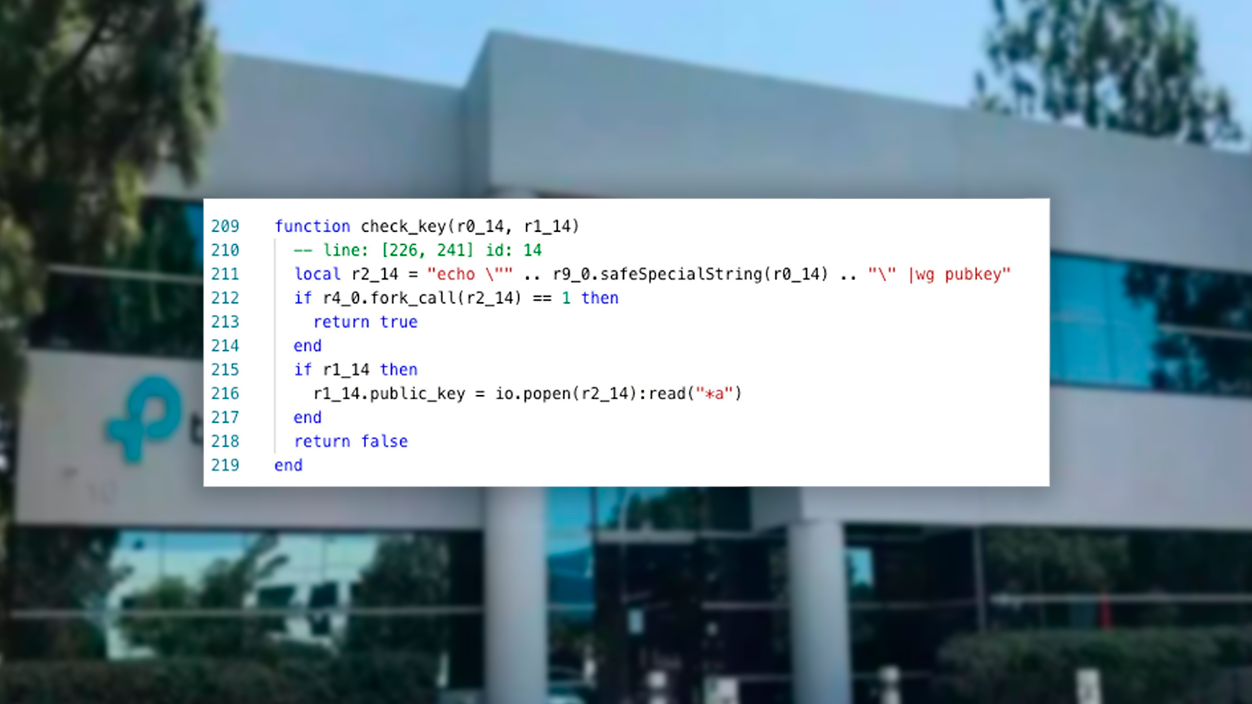

در روزهای اخیر، گزارشهایی منتشر شده است آسیبپذیریهای بحرانی که مدلهای محبوب را تحت تأثیر قرار میدهند از روترهای این برند، و مهاجمان در تلاش برای سوءاستفاده از آنها هستند. برخی اجازه دسترسی بدون احراز هویت یا حتی اجرای کد از راه دور را میدهند، که در نتیجه شبکههای خانگی و تجاری را به خطر میاندازد. جای نگرانی نیست، اما زمان آن رسیده است که بهترین شیوهها را اجرا کنیم.

- اولین و بدیهیترین نکته این است که سیستم عامل را به آخرین نسخه پایدار ارتقا دهید.مرتباً وبسایت پشتیبانی مدل خود (و نسخه سختافزاری آن) را بررسی کنید و در اسرع وقت بهروزرسانیها را اعمال کنید. بسیاری از آسیبپذیریها برای کاهش سطح حمله وصله شدهاند؛ نادیده گرفتن بهروزرسانیها شما را بیجهت آسیبپذیر میکند.

- دومین، اعتبارنامههای پیشفرض را تغییر دهید رمزهای عبور قوی و منحصر به فرداز استفاده مجدد از رمزهای عبور خودداری کنید و در صورت امکان، احراز هویت چند عاملی را فعال کنید. حملات خودکار اغلب دستگاههایی را با پیکربندیهای غیرقابل تغییر یا رمزهای عبور لو رفته هدف قرار میدهند؛ به آنها این مزیت را ندهید.

- سوم، در نظر بگیرید یک فایروال اختصاصی پشت روتر قرار دهید اگر سناریوی شما اجازه میدهد (برای مثال، در محیطهای کسبوکار کوچک)، یک UTM یا NGFW که به خوبی پیکربندی شده باشد، بازرسی و کنترل بیشتری را اضافه میکند و خطرات را به میزان قابل توجهی کاهش میدهد. این برای همه خانوارها اجباری نیست، اما اگر با دادههای حساس سروکار دارید یا از راه دور کار میکنید، میتواند بسیار مهم باشد.

- اتاق خواب، نبض شبکه خود را روزانه رصد کنیداگر متوجه کندی غیرمعمول، اتصالات ناپایدار یا دستگاههای ناشناخته در لیست متصل شدید، بررسی کنید. این موارد، همراه با هشدارهای نفوذ، اغلب اولین سرنخهایی هستند که نشان میدهند شخصی در حال آزمایش محدودیتها است یا قبلاً به شبکه دسترسی پیدا کرده است.

- در نهایت، به یاد داشته باشید که امنیت به روتر ختم نمیشود. کامپیوترهای کلاینت را با نرمافزار آنتیویروس و وصلههای امنیتی بهروز نگه دارید.این شامل رایانهها، دستگاههای تلفن همراه و دستگاههای اینترنت اشیا میشود. یک ایستگاه آلوده از درون میتواند ترافیک مخربی ایجاد کند که باعث ایجاد هشدار در دروازه میشود یا بدتر از آن، اگر بهروزرسانی نشود، شناسایی نمیشود.

چه زمانی آستانهها را تنظیم کنیم و چه زمانی آنها را غیرفعال کنیم: معیارهای عملی

وقتی دیدید، آستانهی آشکارساز سیل SYN را بالا ببرید. مثبت کاذب مکرر در زمانهای اوج مصرف یا هنگام اجرای تستهای بار قانونی. در محیطهای با همزمانی بالا، افزایش ناگهانی سرعت اتصال میتواند با حمله اشتباه گرفته شود. تنظیم محدودیت ۱.۵ تا ۲ برابر ترافیک عادی معمولاً نقطه شروع خوبی است.

غیرفعال کردن هشدارهای نفوذ به محیط TP-Link باید یک اتفاق استثنایی باشد: برای مثال، در طول یک دوره آزمایشی کوتاه برای جداسازی اینکه آیا مشکل از آشکارساز است یا از یک برنامه خاص. اگر پس از آزمایش تأیید کردید که آشکارساز فقط ترافیک قانونی را متوقف میکند، قبل از غیرفعال کردن دائمی آن، سیاستها، قوانین و معماریها را دوباره ارزیابی کنید.

به یاد داشته باشید که سایر بردارها را نیز بررسی کنید: علاوه بر SYN Flood چند اتصالی، هشدارهایی برای ICMP بیش از حد (پینگهای حجیم) آنها میتوانند در اثر تشخیص اشتباه یا اسکریپتهای نظارتی با پیکربندی ضعیف ایجاد شوند. تنظیم دقیق فواصل و اندازههای بستهها میتواند نویز را بدون تأثیر بر دفاع دروازه از بین ببرد.

بررسیها و پشتیبانی

هر زمان که مطمئن نیستید که آیا یک ویژگی در دستگاه شما موجود است یا خیر، به صفحه رسمی محصول مراجعه کنید و ... نسخه سختافزاری دقیقاً. آخرین پیشرفتها و سازگاریها (برای مثال، اینکه آیا دستگاه شما از هشدارهای اتصال IFTTT قدیمی پشتیبانی میکند یا اینکه ویژگیهای جدیدی به HomeShield اضافه شده است) معمولاً در بخش میانافزار و مشخصات فنی یافت میشوند.

اگر پس از تنظیم آستانهها، بررسی نسخهها و آزمایش پیکربندیها هنوز شک دارید، در پرسیدن تردید نکنید. با پشتیبانی فنی TP-Link تماس بگیریدآنها میتوانند شما را در تفسیر رویدادهای امنیتی خاص راهنمایی کنند، تأیید کنند که آیا پرونده شما با یک مثبت کاذب مطابقت دارد یا خیر، یا شما را از اصلاحات در راه مطلع کنند.

با این دستورالعملها، اکوسیستم TP-Link (Omada، Tether، Deco و HomeShield) میتواند به شما ارائه دهد نظارت مفید و کاربردی از محیط شبکه شما. با تنظیم آستانهها، استفاده از هشدارهای اتصال و بهروزرسانی مداوم میانافزار، میتوان نویز را بدون از دست دادن تشخیص تهدیدات واقعی، به طور چشمگیری کاهش داد.

تعادل و نگهداری: تنظیم دفاع، رفع آسیبپذیریها و بهترین شیوهها بهداشت دیجیتال. بنابراین، هشدارهای نفوذ به حریم خصوصی TP-Link دیگر مزاحم نخواهند بود و به ابزاری تبدیل میشوند که دقیقاً در مواقع ضروری به شما هشدار میدهند.

ویراستار متخصص در مسائل فناوری و اینترنت با بیش از ده سال تجربه در رسانه های مختلف دیجیتال. من به عنوان ویراستار و تولید کننده محتوا برای شرکت های تجارت الکترونیک، ارتباطات، بازاریابی آنلاین و تبلیغات کار کرده ام. من همچنین در وب سایت های اقتصاد، دارایی و سایر بخش ها نوشته ام. کار من نیز علاقه من است. اکنون، از طریق مقالات من در Tecnobits، سعی می کنم تمام اخبار و فرصت های جدیدی را که دنیای فناوری هر روز برای بهبود زندگی مان به ما ارائه می دهد، کشف کنم.