- Utilisez le chiffrement WPA2 ou WPA3 avec des mots de passe forts et uniques, et désactivez le WPS.

- Maintenez le micrologiciel et le pare-feu actifs ; désactivez UPnP et la gestion à distance.

- Créez un réseau invité et séparez l'Internet des objets (IoT) afin de limiter l'étendue des pannes potentielles.

- Surveillez les appareils connectés et vérifiez régulièrement leurs paramètres.

Votre réseau domestique est le lien invisible qui connecte ordinateurs, téléphones portables, téléviseurs, consoles de jeux, imprimantes et toutes sortes d'appareils. Lorsqu'il est bien sécurisé, tout fonctionne sans problème. En cas de défaillance, des intrusions, des pannes, des ralentissements et même un risque de vol de données peuvent survenir. C'est pourquoi, Protéger son routeur et son réseau domestique est aussi essentiel que de verrouiller sa porte d'entrée..

Bien que de nombreux routeurs soient livrés prêts à l'emploi, leur configuration de sécurité n'est pas toujours optimale. Certaines options sont désactivées ou configurées avec des valeurs génériques, ce qui peut engendrer des problèmes de sécurité et de performance. de simples ajustements et un peu de rangementVous pouvez transformer votre réseau domestique en un environnement sûr et stable.

Pourquoi il est judicieux de renforcer votre routeur et votre réseau domestique

Les réseaux vulnérables attirent les problèmes : logiciels malveillants, vol d’identifiants, usurpation d’identité et participation involontaire à des réseaux de zombies. Un routeur obsolète ou mal configuré peut permettre le détournement DNS, un accès non autorisé ou une utilisation abusive de votre bande passante..

Il y a également des conséquences sur les performances : latence élevée, pertes de signal, perte de vitesse et saturation. Si votre routeur est intégré à un réseau de zombies ou si vos voisins utilisent votre connexion, vous constaterez une baisse des performances dans les jeux, le streaming ou les téléchargements.À domicile, la qualité du réseau dépend à la fois de la couverture et de la sécurité.

Première étape : accédez à votre routeur en toute sécurité

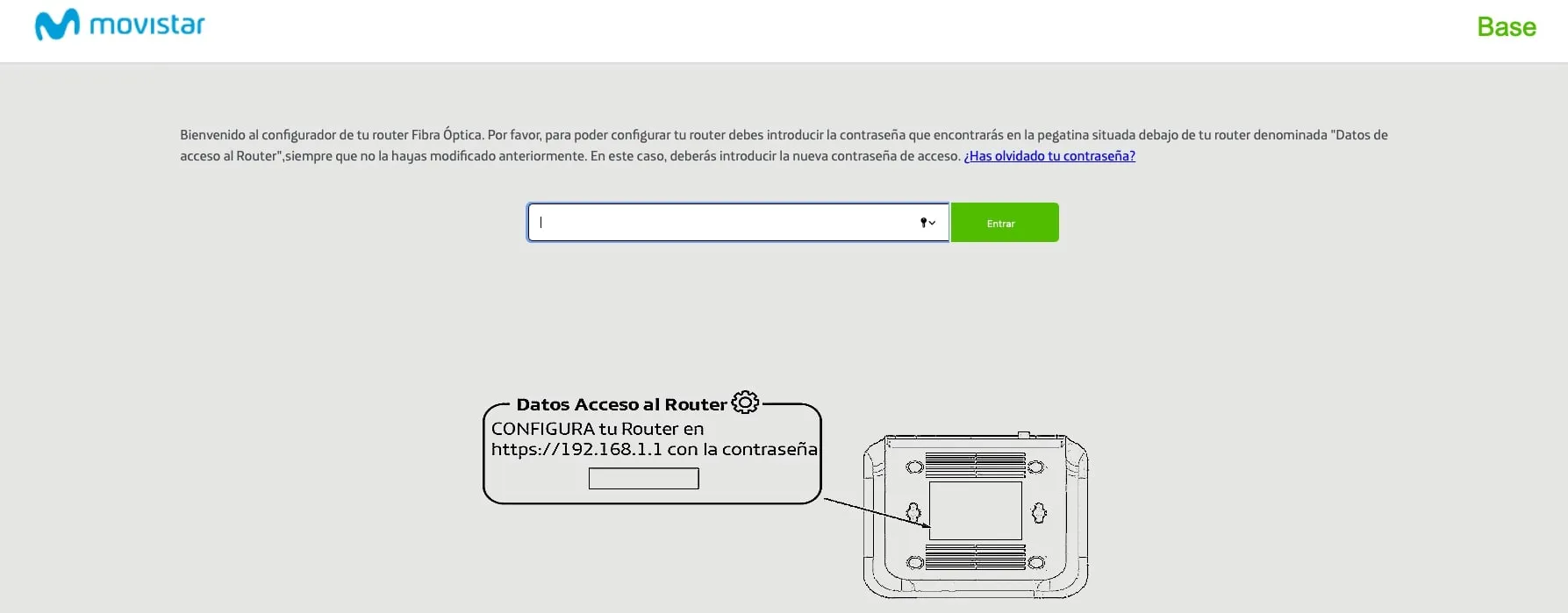

Avant de modifier les paramètres, vous devez trouver l'adresse de la passerelle de votre routeur pour accéder à son panneau de configuration. Sous Windows, ouvrez le menu Démarrer, lancez l'invite de commandes (cmd) et exécutez `ipconfig /all` ; vous verrez alors l'adresse de la passerelle de votre connexion. Cette adresse dans votre navigateur vous mènera au panneau d'administration..

Sur un Mac, accédez au menu système principal, entrez Préférences, accédez à Réseau, sélectionnez Wi-Fi et cliquez sur Avancé ; dans l’onglet TCP/IP, vous verrez la passerelle du routeur. Grâce à cette adresse IP, vous pouvez ouvrir l'interface de gestion depuis votre navigateur..

Les identifiants de connexion par défaut se trouvent généralement sur une étiquette apposée sur le routeur ou dans son guide de démarrage rapide. Une fois connecté, recherchez l'option permettant de modifier le mot de passe administrateur. Évitez les mots de passe génériques comme admin ou 1234 et définissez un mot de passe fort et unique..

Nom du réseau et clés : personnaliser et renforcer

El SSID Le nom du réseau est généralement créé à partir du nom du fabricant ou de l'opérateur. Le modifier est une opération simple qui permet de limiter les indices concernant le modèle de votre appareil. Utilisez un identifiant neutre qui ne contienne aucune donnée personnelle ni référence à une marque ou à une propriété..

Le mot de passe Wi-Fi doit être robuste. Il est recommandé d'utiliser au minimum 12 caractères et de combiner majuscules, minuscules, chiffres et symboles. Évitez de conserver le mot de passe d'usine, aussi complexe qu'il puisse paraître au premier abord.Si vous recevez fréquemment des invités, pensez à le mettre à jour périodiquement, par exemple tous les six mois.

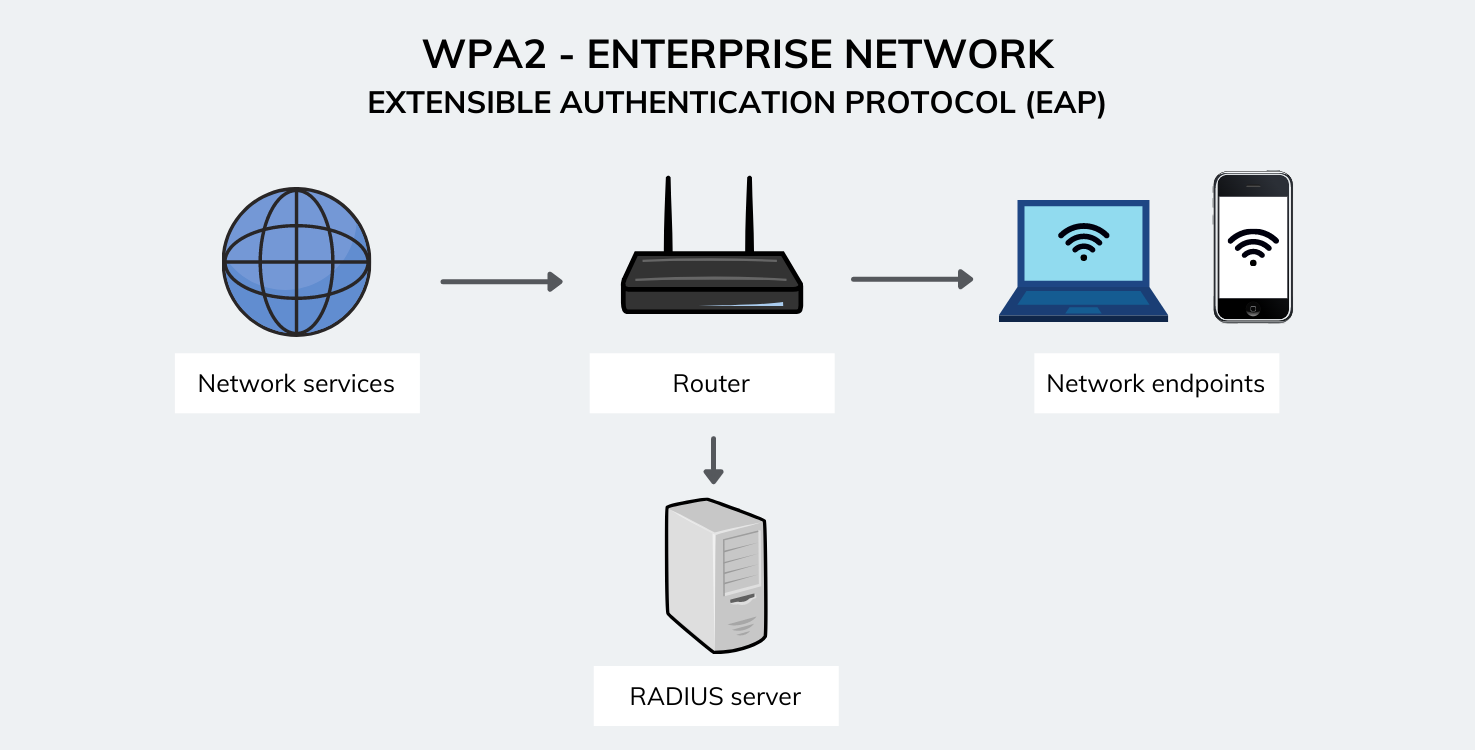

Le chiffrement correct : WPA2 ou WPA3, jamais WEP

Dans les paramètres, vous verrez différents systèmes de sécurité sans fil. Le protocole WEP est obsolète et ne doit pas être utilisé. Le protocole WPA est plus sécurisé que le WEP, mais il peut également être piraté. Les options recommandées aujourd'hui sont WPA2 ou WPA3, car elles sont les plus résistantes aux attaques par force brute..

Si vous possédez du matériel très ancien qui ne prend pas en charge le WPA3, utilisez le WPA2. Certains routeurs proposent un mode mixte pour assurer la compatibilité avec différents appareils. Vérifiez que le chiffrement sélectionné est bien WPA2-PSK ou WPA3-SAE et non une alternative moins sécurisée..

Réseautage des invités et segmentation IoT

Séparer le trafic est une excellente idée. Créez un réseau invité avec son propre mot de passe et une sécurité WPA2 ou WPA3, afin que vos visiteurs puissent accéder à Internet sans voir vos ordinateurs principaux. Cela réduit le risque qu'un dispositif externe contenant un logiciel malveillant puisse accéder à vos ordinateurs ou appareils mobiles..

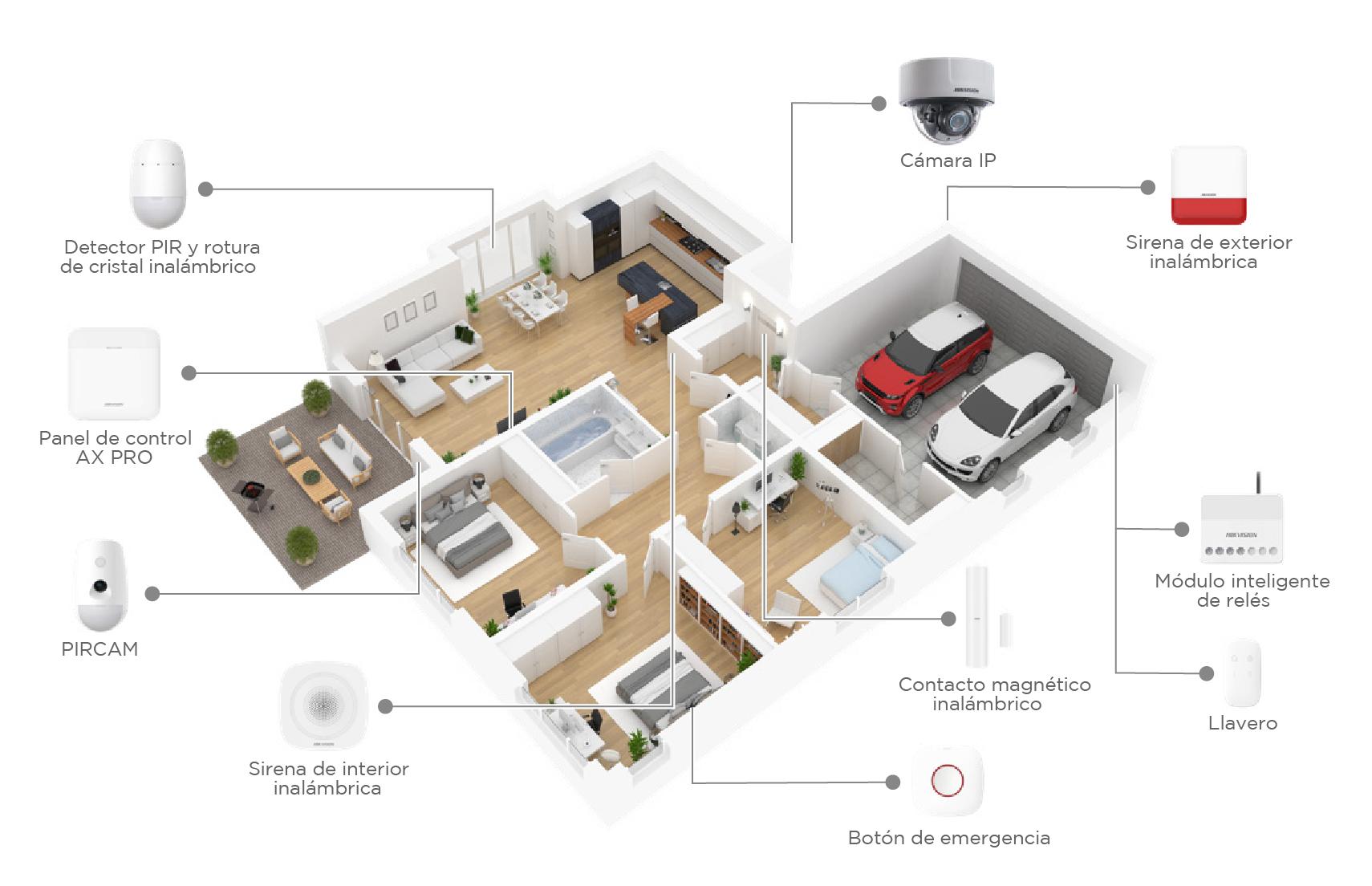

Pour les objets connectés, tels que les prises intelligentes, les ampoules connectées, les traqueurs d'activité physique, les montres connectées ou les assistants vocaux, envisagez un réseau séparé ou, si votre équipement le permet, un VLAN, et soyez conscient des vulnérabilités de sécurité potentielles. Jouets IA. En isolant l'IoT, vous limitez le risque qu'une panne d'un appareil expose des données sensibles provenant de votre équipement principal..

Désactivez les fonctionnalités qui ouvrent des portes : WPS, UPnP et administration à distance

Le WPS facilite la connexion des appareils à l'aide d'un code PIN à 8 chiffres ou d'un bouton physique, mais il constitue un vecteur d'attaque courant. La désactivation du WPS réduit les méthodes d'intrusion et n'ajoute que peu d'inconvénients, mis à part l'obligation de saisir la clé lors de la connexion d'un nouvel appareil..

Le protocole UPnP permet aux appareils de configurer automatiquement les ports. C'est pratique, mais il a également été utilisé par des logiciels malveillants pour ouvrir des ports sur les routeurs sans autorisation. Une fois les appareils configurés, désactivez UPnP pour éviter les ouvertures invisibles vers Internet..

L'administration à distance est une autre fonctionnalité à désactiver si vous n'en avez pas besoin. Elle vous permet de gérer le routeur depuis l'extérieur de votre domicile, ce qu'un pirate pourrait exploiter s'il découvrait vos identifiants. Limitez l'accès à la gestion au réseau local ; et si vous l'activez temporairement, désactivez-la une fois votre tâche terminée..

Micrologiciel, pare-feu et services : assurez-vous que tout est à jour.

Le micrologiciel de votre routeur nécessite des mises à jour, tout comme le système d'exploitation de votre téléphone portable ou de votre ordinateur. Depuis le panneau de configuration de l'appareil, vous pouvez rechercher les nouvelles versions ou activer les mises à jour automatiques si elles sont disponibles. Les correctifs résolvent les vulnérabilités et améliorent parfois les performances et la stabilité..

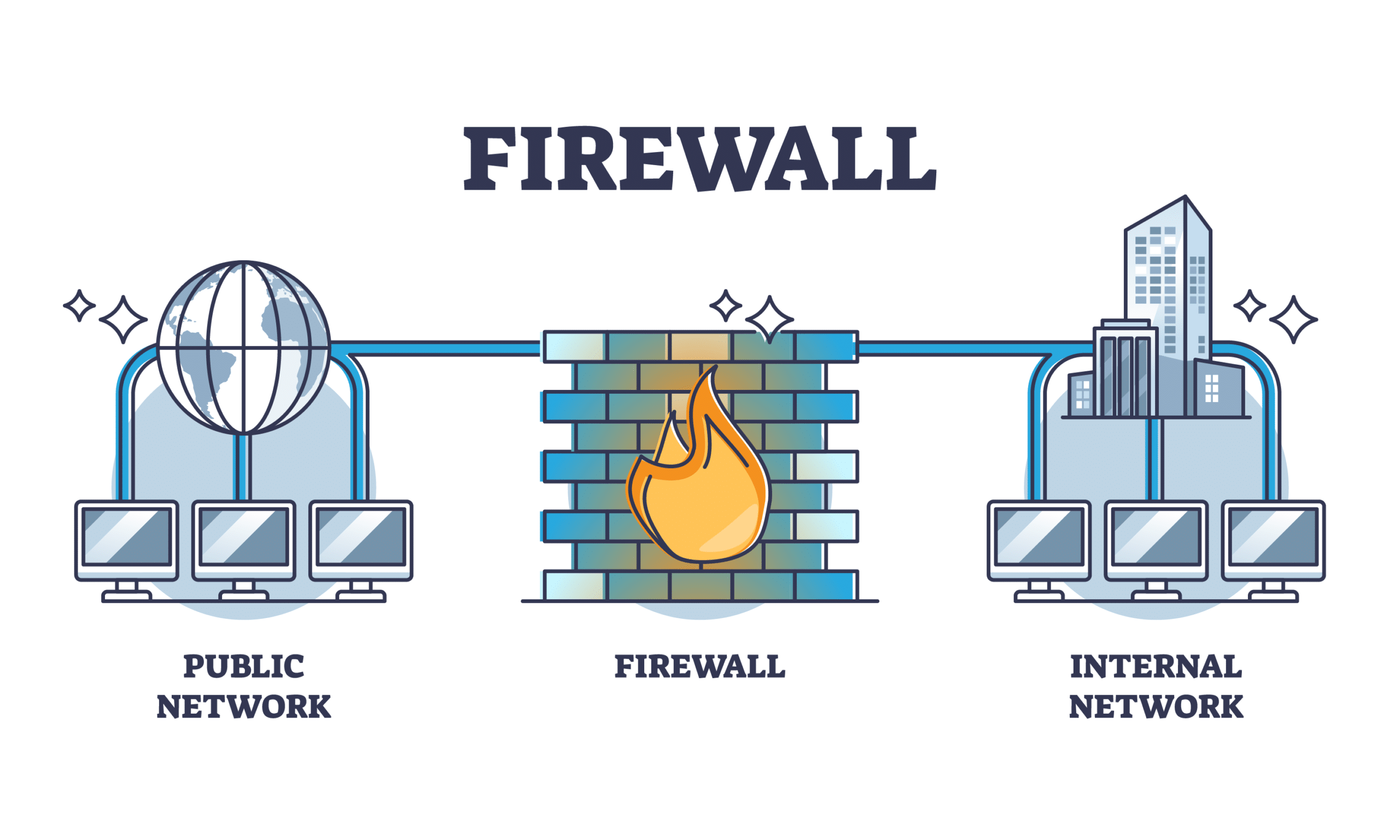

Assurez-vous que le pare-feu de votre routeur est activé. Il filtre les connexions entrantes indésirables. Si votre modèle le permet, activez les profils ou règles de protection qui bloquent les services exposés. Un pare-feu bien configuré minimise la surface d'attaque provenant d'Internet..

Changer l'adresse IP privée du routeur sur le réseau local est un avantage : cesser d'utiliser la classique 192.168.1.1 (ou 192.168.0.1) complique les tentatives d'accès triviales. Choisissez une adresse IP différente au sein de la plage locale et notez-la pour accéder ultérieurement au panneau..

Filtrage des adresses MAC : un contrôle précis et nuancé

Le filtrage MAC vous permet de contrôler quels appareils peuvent se connecter à votre réseau Wi-Fi grâce à leur identifiant unique. Vous pouvez créer une liste blanche ou bloquer certains appareils. C'est une couche supplémentaire qui dissuade les curieux et réduit l'accès opportuniste..

Cependant, ceux qui maîtrisent les outils d'analyse de réseau peuvent usurper les adresses MAC. Par conséquent, le filtrage ne doit pas constituer votre unique défense. Utilisez-le en complément des mots de passe forts, du chiffrement robuste et des autres mesures évoquées..

Limiter le DHCP, réserver des adresses IP et gérer la plage d'adresses.

Le serveur DHCP du routeur attribue automatiquement les adresses IP. Vous pouvez limiter la plage d'adresses disponibles afin que seuls vos appareils puissent en bénéficier. Réduire intentionnellement l'intervalle entre l'adresse IP de début et l'adresse IP de fin rend les connexions inattendues plus difficiles..

Pour un contrôle plus précis, désactivez le DHCP et configurez manuellement les adresses IP de chaque appareil ; c’est plus fastidieux, mais cela renforce la sécurité. Vous pouvez également réserver des adresses IP par adresse MAC afin que chaque appareil reçoive toujours la même adresse. Un tableau de réservation organisé facilite le diagnostic des problèmes et la détection des intrus..

Optimiser la couverture : emplacement, puissance et bandes

Placez le routeur dans un endroit central et surélevé, à l'écart des obstacles et des surfaces métalliques. Évitez si possible les fenêtres et les portes afin d'empêcher le signal de s'échapper. Un emplacement bien choisi améliore la couverture et rend le réseau moins accessible depuis l'extérieur du domicile..

Certains routeurs permettent de régler la puissance d'émission. La réduire légèrement peut s'avérer utile pour éviter que le signal ne soit trop fort dans la rue, tout en conservant une bonne couverture à l'intérieur des bâtiments. Orienter les antennes vers l'intérieur permet également de concentrer l'énergie là où vous en avez besoin..

Si votre appareil est bi-bande, privilégiez la bande 2.4 GHz pour la portée et la bande 5 GHz pour des débits plus rapides et une meilleure fluidité. Dans les foyers équipés de nombreux appareils et services de streaming, la bande 5 GHz sera votre meilleur allié. Le fait de nommer clairement chaque bande vous permettra de connecter chaque élément d'équipement à l'option la plus appropriée..

Surveiller et agir : appareils connectés et changements périodiques

Vérifiez régulièrement le panneau de configuration de votre routeur pour voir quels appareils sont connectés. Si vous trouvez des appareils inconnus, changez le mot de passe Wi-Fi et déconnectez-les. Consulter la liste des clients sans fil et des périphériques LAN vous permet de garder le contrôle et d'avoir l'esprit tranquille..

Il est conseillé de changer régulièrement vos mots de passe, surtout si vous partagez souvent votre réseau avec des invités. Et si vous configurez un réseau invité, désactivez-le lorsque vous n'en avez pas besoin. De petites habitudes d'entretien réduisent les risques sans complications..

Protéger les équipements réseau : le facteur humain est essentiel.

Les ordinateurs, téléphones portables et tablettes emportés hors du domicile se connectent à d'autres réseaux et sont donc plus vulnérables. Maintenez vos systèmes et applications à jour grâce aux correctifs automatiques et vérifiez comment Détecter les logiciels espions sur Android. Un bon antivirus et des mots de passe uniques sur chaque appareil renforcent l'ensemble du réseau..

Lorsque vous travaillez à distance ou effectuez des opérations bancaires en ligne, pensez à utiliser un VPN fiable. Un VPN chiffre votre trafic, offrant ainsi une protection supplémentaire si quelqu'un parvient à intercepter vos données sur votre réseau Wi-Fi ou si vous naviguez sur des réseaux publics. Même si le Wi-Fi est crypté, un VPN rend l'espionnage encore plus difficile..

Éteignez, déconnectez-vous et profitez d'un esprit sain sur un réseau sain

Si vous devez vous absenter pendant plusieurs jours, éteindre le routeur élimine toute possibilité d'accès à distance et évite également les mauvaises surprises dues aux surtensions. Sans le réseau activé, aucune attaque n'est possible pendant cet intervalle, et vous économisez également de l'énergie..

Se tenir au courant des actualités en matière de cybersécurité vous aide à anticiper les évolutions : certains correctifs sont publiés après des incidents importants, et vous devriez consulter des guides sur [les sujets concernés]. hameçonnage et vishingVérifiez à nouveau le micrologiciel lorsque des informations sur les vulnérabilités des routeurs seront publiées. La prévention éclairée est votre meilleure alliée..

Masquer le SSID, changer l'adresse IP du routeur et autres mesures utiles

Masquer le SSID empêche le réseau d'apparaître dans les listes de réseaux de base, même si cela ne dissuadera pas un pirate déterminé. Néanmoins, cela peut dissuader les curieux et réduire les tentatives d'intrusion mineures. Si vous masquez le réseau, n'oubliez pas que vous devrez saisir manuellement le nom d'utilisateur et le mot de passe sur chaque appareil..

Modifier l'adresse IP locale de votre routeur vous permet de contrôler sa sécurité. Vous pouvez le faire depuis les sections LAN ou DHCP du panneau de configuration, en choisissant une autre adresse dans la même plage. Si vous devez rétablir la configuration initiale, vous pouvez toujours effectuer une réinitialisation d'usine. Notez la nouvelle adresse IP afin de ne pas perdre l'accès aux paramètres..

De plus, de nombreux routeurs affichent une liste de clients, parfois sous des noms tels que « Périphériques Wi-Fi » ou « Informations DHCP ». Utilisez cette liste pour identifier et renommer chaque périphérique avec un nom facilement reconnaissable. Étiqueter votre équipement vous aide à identifier rapidement un intrus..

Quand le routeur est le cœur de votre foyer numérique

Choisir un bon matériel est également important. Un routeur doté des technologies les plus récentes, comme le Wi-Fi 6, gérera mieux plusieurs appareils et offrira davantage d'options de sécurité. Si votre maison est grande, utilisez des répéteurs ou un réseau maillé, et utilisez des commutateurs pour câbler les équipements fixes..

Les câbles ne sont pas une chose du passé : pour le télétravail, les jeux vidéo ou la télévision connectée, un câble Ethernet de catégorie 6 ou supérieure offre stabilité et faible latence. Ce câble libère la bande passante Wi-Fi et améliore l'expérience des appareils sans fil..

Et en cas de problème : diagnostic rapide et meilleures pratiques

Si vous constatez des ralentissements ou des coupures, vérifiez d'abord les mises à jour du micrologiciel et redémarrez votre routeur en dehors des heures de fonctionnement normales. Vérifiez également la présence d'interférences en changeant de canal, notamment sur la bande 2.4 GHz. Déconnectez temporairement les appareils IoT pour éliminer ceux qui pourraient surcharger le réseau..

Vérifiez qu'il n'y a pas de modifications suspectes dans le DNS et que le pare-feu est toujours actif ; et apprenez comment bloquer les connexions suspectes depuis l'invite de commandesSi quelque chose vous semble anormal, changez les mots de passe d'administrateur de votre Wi-Fi et de votre routeur, désactivez WPS et UPnP et vérifiez à nouveau la liste des clients. Agir rapidement permet de bloquer l'accès non autorisé à la source et de rétablir le contrôle..

Grâce à tous ces ajustements, votre réseau domestique sera bien mieux préparé contre les tentatives d'intrusion, les erreurs de configuration et les pannes courantes. Bien préparer les choses aujourd'hui vous évitera des maux de tête demain..

Rédacteur spécialisé dans les problématiques technologiques et Internet avec plus de dix ans d'expérience dans différents médias numériques. J'ai travaillé comme éditeur et créateur de contenu pour des sociétés de commerce électronique, de communication, de marketing en ligne et de publicité. J'ai également écrit sur des sites Web d'économie, de finance et d'autres secteurs. Mon travail est aussi ma passion. Maintenant, à travers mes articles dans Tecnobits, j'essaie d'explorer toutes les actualités et les nouvelles opportunités que le monde de la technologie nous offre chaque jour pour améliorer nos vies.