- O sistema de posicionamento por wifi usa o BSSID do teu enrutador para asocialo a coordenadas e, polo tanto, acelerar a xeolocalización, mesmo sen a túa participación activa.

- Para reducir este rastrexo, podes renomear a túa rede co sufixo _nomap e, se o teu hardware o permite, activar a aleatorización de BSSID ou usar firmware avanzado.

- Combinar unha VPN de confianza, HTTPS, un DNS máis privado e unha configuración estrita en navegadores e aplicacións limita o que o teu operador e os teus sitios web saben sobre a túa localización.

- Calquera dispositivo conectado pode ser unha fonte de datos, polo que centralizar a protección no enrutador cunha VPN e seguir boas prácticas aumenta significativamente a túa privacidade.

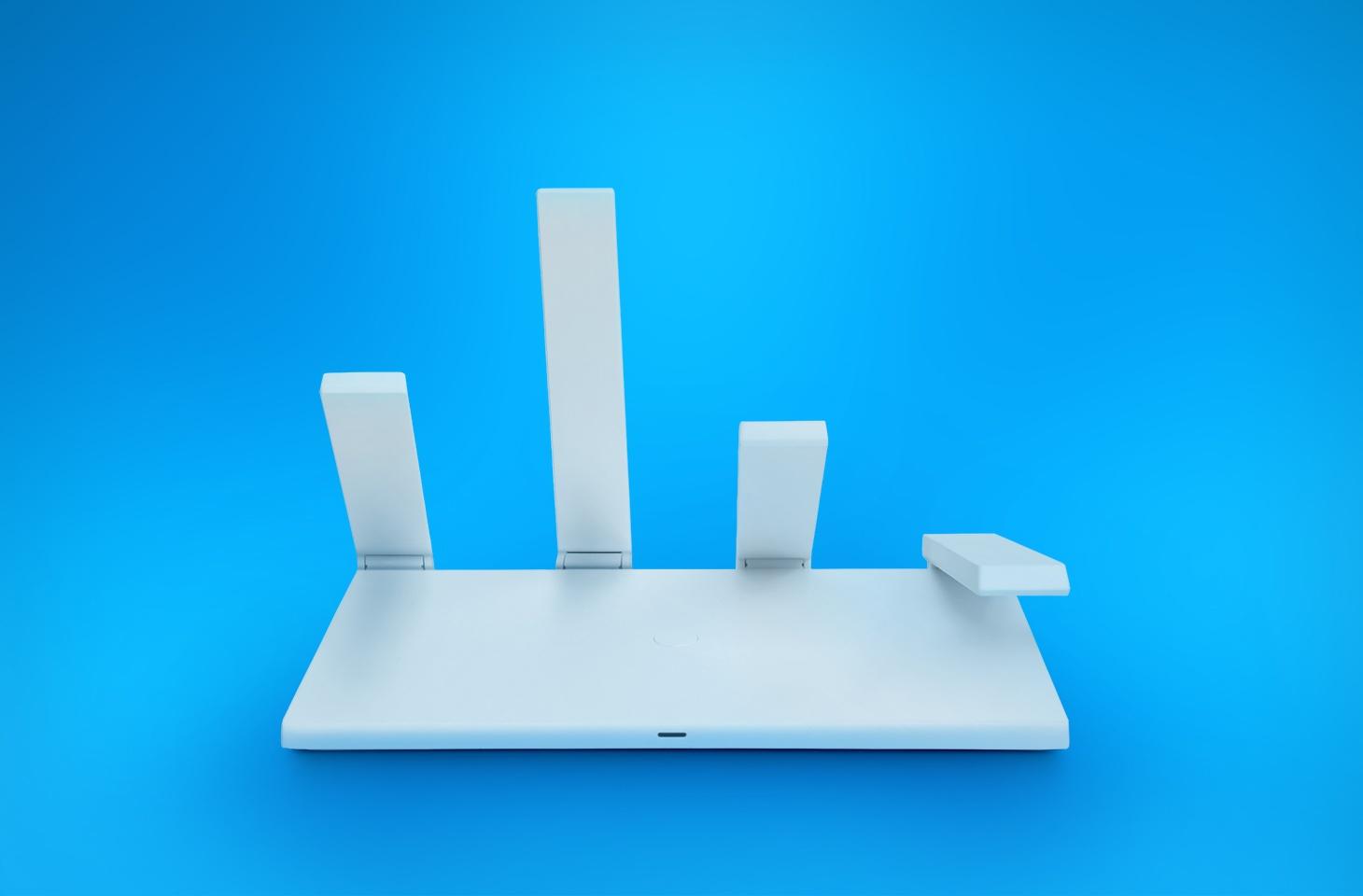

¿Como evitar que o teu router revele a túa localización sen o teu coñecemento? Vivimos pegados aos nosos teléfonos, co GPS e Wi-Fi activados case todo o díaE raramente paramos a pensar en que información se comparte en segundo plano ou en como usala. Aplicacións para bloquear rastreadores en AndroidUnha das informacións máis sensibles é a túa localización física, e non só a do teu teléfono: tamén a do teu Enrutador ou punto de acceso Wi-Fique poden acabar en bases de datos globais sen que fagas absolutamente nada.

Detrás da comodidade de abrir Google Maps e que apareza a túa localización case ao instante atópase un sistema masivo de recollida de datos. O teu enrutador pode estar rexistrado con servizos de Apple, Google ou outras empresas e, ademais, o teu Provedor de internet e unha multitude de sitios web e aplicacións Tamén intentan descubrir onde estás e que fas en liña. Neste artigo, analizaremos en detalle como funciona todo isto e que podes facer ao respecto. evitar que o teu router filtre a túa localización sen o teu coñecemento e reducir o seguimento en xeral.

Como funciona o sistema de posicionamento Wi-Fi (WPS) e por que afecta o teu enrutador

Detrás da xeolocalización rápida que ves nas aplicacións de mapas hai unha gran máquina chamada Sistema de posicionamento Wi-Fi (WPS)Non ten nada que ver co botón WPS do enrutador para conectar dispositivos, senón con enormes bases de datos que almacenan coordenadas aproximadas de millóns de puntos de acceso wifi espallados por todo o mundo.

Cada vez que alguén cun teléfono intelixente con GPS e servizos de localización activados Se o teu dispositivo pasa preto do teu enrutador, pode escanear as redes próximas, enviar esa lista (cos identificadores do punto de acceso) aos servidores de Apple, Google ou outras empresas e, a cambio, obter rapidamente unha clasificación. Nese proceso, o BSSID e a localización aproximada do teu enrutador Poden acabar asociados nas súas bases de datos, mesmo se non tes un teléfono móbil ou nunca instalaches as súas aplicacións.

Este sistema permite que o teléfono funcione automaticamente ao abrir unha aplicación de mapas, sen ter que esperar a que os satélites GPS proporcionen unha posición estable, o que pode levar varios minutos. En cambio, o teléfono... comparar redes wifi próximas Con esa base de datos masiva, obtés unha localización case instantánea. Despois podes combinala co GPS, os datos da rede móbil e outros sensores para refinar o resultado.

Pero non remata aí. Mesmo dispositivos sen GPS, como portátiles ou algunhas tabletasPoden usar esa mesma información. Simplemente precisan enviar a lista de redes Wi-Fi visibles a un servizo de xeolocalización, que logo devolverá coordenadas aproximadas; por iso é importante saber detectar se o teu teléfono Android ten spyware e evitar que as aplicacións sospeitosas envíen datos sen o teu permiso. Investigacións como a da Universidade de Maryland (UMD) demostraron que, con poucas restricións, é posible crear mapas de enrutadores detallados e extraer patróns de mobilidade, hábitos ou mesmo realizar tarefas para rastrexar persoas.

O identificador clave empregado para todo isto é o BSSID do punto de accesoIsto normalmente corresponde ao enderezo MAC da interface Wi-Fi do enrutador (ou unha variante moi semellante). Esta información transmítese en texto sen cifrar nas balizas Wi-Fi, polo que calquera dispositivo próximo pode captala sen conectarse á rede.

Riscos de que o teu enrutador sexa localizado

A primeira vista, pode parecer que o localización aproximada dun enrutador Non é un tema demasiado delicado: despois de todo, calquera que camiñe pola túa rúa xa sabe máis ou menos onde vives. Pero hai escenarios nos que a localización dun punto de acceso se converte en información altamente sensible, ou polo menos moi útil para terceiros con diversos intereses.

Un primeiro exemplo claro é o terminais de internet por satélite, como StarlinkEstes dispositivos adoitan crear unha rede Wi-Fi local para que os usuarios se conecten. Se o dispositivo se pode localizar mediante WPS, na práctica, é posible... rastrexar a localización do usuario mesmo se están nunha zona remota, nunha zona de conflito militar ou nunha operación de emerxencia. Nalgúns contextos, coñecer a localización exacta destes terminais pode ter consecuencias de seguridade moi graves.

Outro escenario sensible é o da puntos de acceso móbiles usados en viaxes e negociosMoita xente comparte a súa conexión a internet desde un router 4G/5G de peto ou o seu teléfono móbil co seu portátil e outros dispositivos. Este "router viaxeiro" pode acompañarte a reunións, hoteis, feiras e viaxespermitindo que alguén que recolla datos de WPS deduza os teus patróns de viaxe, a frecuencia coa que te moves e onde vas.

Tamén debemos ter en conta as autocaravanas, os barcos, os iates e todo tipo de vehículos con puntos de acceso Wi-Fi permanentesCoñecer a localización destes enrutadores ao longo do tempo pode revelar non só rutas comúns, senón tamén períodos pasados no mesmo porto, zonas de estacionamento frecuentes, etc. Mesmo sen coñecer inicialmente a identidade do propietario, esta información pódese comparar con outros datos.

Un terceiro escenario, especialmente delicado, é o da persoas que se mudan a outro enderezoÉ bastante común levar o teu router ou punto de acceso á túa nova casa. Se alguén se conectou á túa rede, aínda que só sexa unha vez, na túa casa anterior (un veciño, un visitante, unha antiga parella...), ese dispositivo aínda pode detectar o mesmo BSSID e, coa axuda dos servizos de xeolocalización, descubre onde fuches vivirPara a maioría, non será máis que unha curiosidade, pero para as vítimas de acoso, violencia de xénero ou ameazas, pode supoñer un risco enorme; por iso é importante aprender como. detectar stalkerware en Android ou iPhone se sospeitas que alguén te está seguindo.

Limitacións reais do rastrexo WPS

A pesar de todo o anterior, convén contextualizar as cousas: O seguimento mediante WPS non é nin o método máis rápido nin o máis preciso de vixilancia. De feito, ten varias limitacións que reducen significativamente o seu perigo práctico en moitas situacións cotiás.

Para comezar, introducir un enrutador nas bases de datos WPS non é inmediato. Os estudos UMD demostraron que un Un novo punto de acceso pode tardar entre dous e sete días. aparecer nos sistemas de Apple ou Google, sempre que estea a emitir constantemente desde a mesma localización. Se levas un enrutador móbil contigo a un lugar onde só estarás unhas horas ou un par de días, é moi posible que ese movemento nunca se reflectirá no mapa global.

Ademais, para que un enrutador sexa considerado un "candidato" para a súa inclusión na base de datos, debe ser Detectado por varios teléfonos intelixentes con xeolocalización activaUnha única análise illada adoita ser ineficaz. En zonas escasamente poboadas, estradas secundarias ou zonas rurais, un punto de acceso pode pasar facilmente desapercibido durante meses ou mesmo indefinidamente.

Tamén cómpre sinalar que o WPS está baseado no BSSID e que Os estándares Wi-Fi permiten a aleatorización dese identificadorSe o enrutador admite esta funcionalidade e está activada, o BSSID cambia periodicamente sen afectar o funcionamento normal dos dispositivos conectados (o propio punto de acceso xestiona a transición). Este truco fai que sexa extremadamente difícil reidentificar un enrutador específico co paso do tempo.

Esta idea é semellante á do Enderezo MAC privado en Android, iOS e WindowsIsto fai que o teu dispositivo móbil cambie a súa identidade cando busca redes Wi-Fi, o que dificulta que te rastrexen. No caso dos puntos de acceso, a aleatorización de BSSID reduce significativamente a capacidade de construír rutas precisas ao longo do tempo baseadas nese identificador.

Polo tanto, aínda que o WPS supón riscos, débese lembrar que adoita ser menos directo e menos refinado que outros métodos vixilancia e rastrexo, como o rastrexo a través de redes móbiles, aplicacións con permisos excesivos, cookies de terceiros, impresións dixitais do navegador ou mesmo datos do propio operador.

Como evitar que o teu enrutador sexa engadido ás bases de datos de Apple e Google

A boa noticia é que tanto Apple como Google ofrecen un método pouco coñecido pero moi eficaz para excluír un punto de acceso wifi das túas bases de datos de xeolocalizaciónNon tes que chamar a ninguén nin cubrir un formulario: só tes que cambiar o nome da túa rede.

O truco é engadir o sufixo _nomap ao final do SSID (o nome da rede Wi-Fi). Se a túa rede está chamada actualmente, por exemplo, O WifiNaCasaTerías que renomealo a algo así como OWiFiNaCasa_SenMapaEse sufixo indica aos servizos WPS que Non deben almacenar nin usar o teu punto de acceso para os seus cálculos de localización.

Esta solución funciona tanto para routers domésticos como para puntos de acceso para oficinas ou pequenas empresasÉ un dos pasos máis sinxelos e directos que podes dar se che preocupa que a localización do teu enrutador acabe formando parte dun mapa global xestionado por terceiros.

Se non che gusta como soa o nome, podes combinalo con outras palabras (por exemplo, unha broma interna, un alcume...), pero o sufixo ten que permanecer exactamente como está. _nomap ao final do SSID para que teña efecto. Cambiar o nome non afecta á seguridade (clave, cifrado, etc.), pero requirirá que Volva introducir o contrasinal en todos os dispositivos.Polo tanto, é boa idea avisar á xente na casa ou na oficina antes de facelo.

Como medida adicional para aqueles que cambian de enderezo con frecuencia, unha opción interesante é alugar o router ao operador en vez de compraloDeste xeito, cando te mudas, devolves o dispositivo (e o seu BSSID asociado ao teu enderezo antigo) e recibes un novo na túa nova localización. Non é unha protección absoluta, pero reduce o rastro histórico ligado fisicamente ao dispositivo.

Usando enrutadores con BSSID aleatorios e firmware avanzado

Se queres levar a túa privacidade un paso máis alá de _nomap, podes considerar usar un enrutador que permite a aleatorización de BSSIDAlgúns fabricantes e proxectos de hardware de código aberto, como certos enrutadores Supernetworks, implementan esta funcionalidade por defecto en combinación con firmware de código aberto.

Firmwares alternativos como DD-WRT Tamén incorporan a opción dun BSSID aleatorio, sempre que o hardware do enrutador o admita. Con esta técnica, o identificador que ven os dispositivos próximos cambia periodicamente, o que dificulta que os servizos de xeolocalización ou terceiros identifiquen o enrutador. construír unha "liña de vida" do router e para averiguar se é a mesma persoa que estaba noutro fogar ou noutro país hai uns meses.

Esta estratexia é especialmente interesante para puntos de acceso móbiles, enrutadores en vehículos, barcos ou autocaravanasonde o movemento é constante. Mesmo se o WPS ten latencias de varios días, impedir que ese BSSID sexa estable complica aínda máis o seguimento.

No caso de teléfonos intelixentes empregados como punto de acceso, é aconsellable revisar coidadosamente a configuración. Nos iPhones, por exemplo, Non hai ningunha configuración directa para activar a aleatorización de BSSID para puntos de acceso persoais.Non obstante, Apple relaciona este comportamento co uso da opción "Enderezo Wi-Fi privado" nas redes ás que se conecta o propio teléfono. Se activas esta función para algunhas redes (Configuración → Wi-Fi → toca a rede → activa "Enderezo Wi-Fi privado"), o teléfono comezará a Aleatorieizar o BSSID ao compartir Internet como punto de acceso.

En Android, a situación varía segundo o fabricante e a versión do sistema. Algúns inclúen configuracións directamente para o punto de acceso con MAC aleatorio ou BSSID dinámicoNalgúns casos, dependerás da interface do fabricante ou de aplicacións/firmware de terceiros. Convén explorar os menús "Punto de acceso Wi-Fi / Compartir Internet" ou consultar a documentación do teu modelo específico.

Os terminais Starlink e as solucións semellantes tamén están a comezar a recibir actualizacións de software que activan a aleatorización do BSSID por defecto, polo menos segundo o que a propia empresa comunicou desde principios de 2023. É un movemento lóxico nun contexto no que estes dispositivos poden operar en áreas particularmente sensibles.

Como evitar que o teu operador e o teu navegador revelen a túa localización

Ademais do WPS, hai outra fronte clave: o datos recollidos polo teu operador, o teu navegador e as aplicacións que usas a diario. Moitos servizos, redes sociais ou aplicacións "gratuítas" prosperan precisamente explotando a información que proporcionas, incluíndo a localización, os hábitos de navegación, os horarios, os intereses ou os patróns de consumo.

Plataformas xigantes como Facebook, WhatsApp e moitas outras redes Benefícianse da elaboración extrema de perfís de usuarios. As condicións de servizo e as políticas de privacidade, que case ninguén le, normalmente autorizan o acceso a gran parte da información do teu dispositivoDesde a localización e os contactos ata o tipo de conexión, o modelo do teléfono e moito máis; se sospeitas que te están a vixiar, é útil saber como Descubra se o seu iPhone está sendo espiado.

Tampouco debemos esquecer o papel dos operadores de telecomunicaciónsTeñen a capacidade de saber a que horas te conectas, cantos datos consumes, que tipo de servizos usas e mesmo, dependendo da normativa do país, Que dominios ou IPs visitas?Nalgúns lugares, permitiuse ou facilitouse que estas empresas vendan estes datos a terceiros.

O valor desta información no mercado negro é moi alto. Na Dark Web, estímase que, incluíndo documentos de identificación, números de conta, acceso a correos electrónicos e redes sociais, O "paquete de datos" dunha soa persoa pode alcanzar cifras moi elevadasDatos como o teu número de identificación poden valer decenas ou centos de euros, e as credenciais bancarias multiplican ese valor. Unha filtración deste tipo de información pode comprometer tanto as túas finanzas como a túa seguridade persoal.

Aínda que moitos ciberataques están relacionados con erros do usuario (phishing, formularios falsos, correos electrónicos que suplantan a identidade do teu banco…), é importante non esquecer que existe un seguimento moito máis constante e silencioso; por iso é útil coñecer ferramentas como Autoruns para eliminar programas que se inician automaticamente sen permiso e reducir a superficie de ataque. Polo tanto, se queres que o teu enrutador deixe de filtrar a túa localización e tamén minimice o que o teu provedor e os sitios web saben sobre ti, paga a pena fortalecer varias frontes.

VPN: A ferramenta clave para ocultar o tráfico e a localización

Unha das formas máis eficaces de reducir a potencia do teu operador móbil e de moitos sitios web é usar un Servizo VPN (rede privada virtual)Aínda que foron creados para establecer redes locais virtuais entre dispositivos xeograficamente dispersos, hoxe en día son unha ferramenta básica para aqueles que buscan un maior anonimato e liberdade en Internet.

Cando te conectas sen unha VPN, o teu dispositivo Fala directamente con cada sitio web a través do teu provedor de internetO operador pode ver a que servidores te conectas (dominios, IPs), canto descargan os teus dispositivos, canto tempo pasas en liña, etc. Cunha VPN, todo o teu tráfico pasa primeiro por un servidor intermedio cifradoe, desde alí, sae á rede con outro enderezo IP, normalmente doutro país ou rexión.

Para o sitio web que estás a visitar, é o enderezo IP da VPN o que se conecta, non o teu. E para o teu provedor de servizos de internet, os detalles da túa navegación están encapsulados nun... túnel cifradoVerás que estás a falar cun servidor VPN e canto tráfico estás a consumir, pero non o contido nin os servizos específicos cos que estás a interactuar no seu interior.

Non todas as VPN son iguais. Moitas solucións gratuítas, moi populares para evitar as restricións xeográficas, son... Non recomendable se buscas privacidade real.Algúns almacenan rexistros exhaustivos da túa actividade, incluíndo o teu enderezo IP, canto tempo estivesches conectado e o teu uso de ancho de banda. Este historial pódese vender ou entregar en resposta a solicitudes legais.

Para minimizar os riscos, é aconsellable optar por VPN de pago de boa reputaciónSon esenciais políticas claras de "non rexistros" e condicións de servizo transparentes. O ideal sería que só recollesen os datos absolutamente necesarios para xestionar a túa conta e o teu pagamento, evitando rexistrar o teu enderezo IP, os tempos de conexión detallados ou outros metadatos. Se tamén ofrecen criptomoedas ou outros métodos de pagamento anónimos, o nivel de privacidade é aínda maior.

Se queres probar algo sinxelo sen complicar as cousas, extensións do navegador como TunnelBear ou similar Permiten activar un túnel VPN lixeiro desde Chrome, Firefox ou Opera. Son útiles para casos específicos (como conectarse a unha wifi pública), pero se necesitas protexer todo o tráfico do teu sistema, é preferible instalar o cliente VPN a nivel de dispositivo ou mesmo configuralo directamente no enrutador.

Proxy, DNS e HTTPS: capas adicionais de privacidade e seguridade

Ademais da VPN, hai outras ferramentas que poden ser útiles para limitar o que se sabe sobre ti e onde vasNon obstante, ningunha é tan completa como unha boa rede privada virtual ben configurada.

O/A servizos de proxy Actúan como intermediarios entre o teu dispositivo e os sitios web que visitas. En lugar de conectar directamente, pídeslle ao proxy que o faga por ti e reenvíe a resposta. Isto pode ocultar o teu enderezo IP real ao sitio web de destino, pero os proxys non sempre cifran a conexión nin ofrecen tanta protección como unha VPN. Son útiles para tarefas específicas ou configuracións do navegador, pero Non substitúen un túnel cifrado completo.

O/A Servidores DNS Os sistemas de nomes de dominio (DNS) son outro elemento clave que ás veces se pasa por alto. Son os responsables de traducir nomes como "tecnobits".com" en enderezos IP numéricos. Normalmente usas os servidores DNS do teu ISP, o que significa que o provedor pode ver todas as túas consultas. Cambiar os teus servidores DNS por outros públicos (OpenDNS, Cloudflare, Comodo, Google DNS, etc.) pode axudarche eludindo bloqueos e censurae mesmo engadir certa protección contra ataques.

Non obstante, o DNS tradicional non está cifrado, polo que tanto o teu ISP como a propia VPN poderían ver esas consultas se non empregas alternativas como DNS sobre HTTPS (DoH) ou ferramentas como DNSCryptque cifran especificamente este tráfico. En calquera caso, o cambio de DNS debería considerarse como unha capa complementaria por motivos de seguridade, non como unha solución definitiva para ocultar a navegación ou a localización.

Por outra banda, o uso de HTTPS Practicamente converteuse no estándar. É a versión cifrada do antigo HTTP e engade unha capa SSL/TLS que protexe a integridade e a confidencialidade da conexión. Cando vexas o cadeado na barra de enderezos do navegador, significa que a comunicación entre o teu ordenador e o sitio web é segura. cifrado en ambas direcciónso que dificulta que alguén poida "facer clic" no medio para ler ou manipular o que se está a enviar.

Isto non impide que o operador vexa a que dominio te estás conectando (o enderezo IP permanece visible), pero si que lle impide ler o contido do que intercambias (formularios, contrasinais, mensaxes, etc.). É un paso básico: intenta sempre priorizar os sitios web HTTPS e desconfíe daqueles que soliciten datos confidenciais sen esta protección.

Navegadores e Tor: reducindo o rastro que deixas na web

O navegador é outro método de seguimento obvio. Mediante cookies, scripts, impresión dixital do navegador e permisos como o acceso á localización, os sitios web poden crear un un perfil moi detallado da súa actividadeAdemais do que xa mencionamos sobre a localización: moitos sitios piden permiso explícito para coñecela e unha gran parte dos usuarios aceptan sen lela.

En navegadores como Mozilla Firefox Podes reforzar a túa configuración de privacidade. Activar a "Protección de seguimento en xanelas privadas" e seleccionar "Aplicar sempre Non rastrexar" axuda a reducir o seguimento por parte de certos sitios web e redes publicitarias, aínda que non é unha solución completa. En Internet Explorer (para aqueles que aínda o usan), podes seleccionar "Nunca permitir que os sitios web soliciten a túa localización física" dentro da configuración de privacidade.

En Google ChromeA configuración de localización atópase en Configuración → Avanzado → Configuración de contido → Localización, onde podes seleccionar "Non permitir que os sitios rastrexen a miña localización física". Os navegadores como Opera inclúen controis similares para desactivar a xeolocalización e, nalgúns casos, Incluso inclúen unha VPN integrada que se pode activar cun só clic para cifrar parte do teu tráfico. Se prefires un navegador centrado na privacidade, podes Configura Brave para unha máxima privacidade e reducir o número de rastreadores activos.

Se estás a buscar unha estratexia moito máis agresiva contra o rastrexo, unha opción é usar Navegador TorEsta é unha versión modificada de Firefox que se conecta á rede Tor e vén con moitas funcionalidades desactivadas ou reforzadas. minimizar a pegada dixitalBloquea complementos como Flash, ActiveX ou QuickTime, xestiona as cookies de forma moi estrita e permíteche cambiar facilmente a túa "identidade".

Con Tor, o teu tráfico diríxese a través de múltiples nodos distribuídos por todo o mundo, o que fai que sexa moi difícil vincular o teu enderezo IP real ao sitio web de destino. Tamén che permite acceder a sitios da chamada Deep/Dark Web (dominios .onion) que non están indexados polos motores de busca tradicionais. Para que a súa protección sexa realmente eficaz, recoméndase Usa Tor só mentres estea aberto e non ter outros navegadores executándose en paralelo que poidan filtrar datos.

Ademais de Tor, tamén podes considerar o uso de navegadores alternativos deseñados para a privacidade ou fortalecer Chrome/Firefox con extensións que bloqueen rastreadores, scripts de terceiros e cookies intrusivas. Non obstante, todo isto será moito máis efectivo se o combinas con... Boas prácticas para a xeolocalización e o uso de VPN.

Calquera dispositivo conectado pode ser rastrexado

Convén lembrar que non só o teu ordenador ou o teu teléfono móbil están "expostos" a este tipo de rastrexo. Calquera dispositivo conectado a Internet Pode converterse nunha fonte de información sobre ti: televisores intelixentes, consolas de xogos, altofalantes con asistente de voz, cámaras IP, reloxos intelixentes, etc.

O seu operador, ou quen teña acceso aos datos axeitados, pode deducir, por exemplo, Que tipo de contido ves na túa televisión intelixente?A que horas adoitas estar en liña, que plataformas de transmisión usas ou cando vas de vacacións (simplemente observando os patróns de tráfico). Se sempre te conectas desde a mesma rede wifi doméstica, esa pegada vólvese bastante estable co tempo.

Un xeito de subir o listón é instalar un VPN directamente no enrutadorDeste xeito, todos os dispositivos que se conecten a Internet a través desa rede pasarán polo túnel cifrado, sen necesidade de configurar cada dispositivo individualmente. É unha solución cómoda se tes moitos dispositivos conectados e non queres configuralos un por un.

Se te conectas con frecuencia ás redes doutras persoas (Wi-Fi pública, oficinas, casas de amigos, etc.), pode ser máis práctico usar un VPN a nivel de dispositivo ou navegadorpara que te acompañe onde queiras que te conectes. Isto reduce o risco de que terceiros desa rede (o propietario do enrutador, outros usuarios, atacantes) poidan espiar o teu tráfico sen o teu coñecemento.

Tamén é importante ter en conta que, mesmo se usas unha VPN, un proxy e outras ferramentas, o teu operador seguirá sabendo. que estás a usar a rede e cantos datos consumesO mito de que cunha VPN "non se gastan" os datos móbiles é completamente falso: o tráfico segue pasando polo teu provedor, só que está cifrado e oculta os detalles de a que servizos específicos te conectas.

Finalmente, lembra que algúns servizos (plataformas de streaming, sitios de apostas, xogos en liña, etc.) Poden bloquear ou limitar o uso de VPNSe estás sempre conectado a un servidor noutro país, podes atopar restricións, prohibicións temporais ou erros de inicio de sesión. É recomendable revisar estas políticas e desconectar o túnel cando sexa necesario ou escoller servidores compatibles.

Tendo en conta todo o anterior, se queres que o teu router non revele a túa localización e, ao mesmo tempo, reduza a enorme cantidade de datos que xeras sen ser totalmente consciente diso, a estratexia gañadora é... combinar varias capas: Renomea a túa rede con _nomap para escapar das bases de datos WPS, considera a aleatorización do BSSID E o uso de firmware avanzado en routers que o admitan, baseándose nunha VPN fiable (idealmente configurada a nivel de router cando se queren cubrir todos os dispositivos), axustando a configuración de privacidade do navegador e do dispositivo móbil (especialmente en canto á xeolocalización), priorizando sempre as conexións HTTPS e os servidores DNS máis privados e acostumándose a desconfiar dos permisos e correos electrónicos sospeitosos. Con estas medidas, sen volverse paranoico, pode garantir que tanto o seu router como a súa pegada dixital estean... moito menos visible e explotable para terceiros.

Apaixonado pola tecnoloxía dende pequeno. Encántame estar ao día no sector e, sobre todo, comunicalo. Por iso levo moitos anos dedicado á comunicación en webs de tecnoloxía e videoxogos. Podes atoparme escribindo sobre Android, Windows, MacOS, iOS, Nintendo ou calquera outro tema relacionado que se che ocorra.