- Azonosítsa a kapcsolatokat és portokat a netstat segítségével, és szűrje azokat állapotok vagy protokollok szerint a rendellenes tevékenységek észleléséhez.

- Blokkolja a hálózatokat és IP-címeket a CMD/PowerShellből a netsh és a jól definiált tűzfalszabályok használatával.

- Erősítse meg a peremhálózatot IPsec és GPO vezérléssel, és figyelje a tűzfal szolgáltatás letiltása nélkül.

- Kerüld el a SEO-ra és a használhatóságra gyakorolt mellékhatásokat a blokkolás CAPTCHA-kkal, rátakorláttal és CDN-nel való kombinálásával.

¿Hogyan blokkolhatom a gyanús hálózati kapcsolatokat a CMD-ből? Amikor egy számítógép lelassul, vagy szokatlan hálózati tevékenységet tapasztal, a parancssor megnyitása és parancsok használata gyakran a leggyorsabb módja az irányítás visszaszerzésének. Mindössze néhány paranccsal megteheti gyanús kapcsolatok észlelése és blokkolásaNaplózd a nyitott portokat és erősítsd meg a biztonságodat anélkül, hogy bármit is telepítenél.

Ebben a cikkben egy teljes körű, gyakorlati útmutatót találsz, amely natív eszközökön (CMD, PowerShell és olyan segédprogramok, mint a netstat és a netsh) alapul. Láthatod, hogyan... furcsa munkamenetek azonosításaMilyen mutatókat kell figyelni, hogyan lehet blokkolni bizonyos Wi-Fi hálózatokat, és hogyan lehet szabályokat létrehozni a Windows tűzfalban vagy akár egy FortiGate-ben, mindezt világos és közérthető nyelven elmagyarázva.

Netstat: mi ez, mire való, és miért marad kulcsfontosságú

A netstat név a „network” (hálózat) és a „statisztika” szavak összetételéből származik, és pontosan az a funkciója, hogy statisztikák és kapcsolati állapotok valós időben. Az 90-es évek óta integrálva van a Windowsba és a Linuxba, és más rendszerekben, például a macOS-ben vagy a BeOS-ban is megtalálható, bár grafikus felület nélkül.

A konzolban futtatva láthatod az aktív kapcsolatokat, a használatban lévő portokat, a helyi és távoli címeket, és általánosságban véve világos áttekintést kapsz arról, hogy mi történik a TCP/IP veremedben. azonnali hálózati vizsgálat Segít a számítógép vagy szerver konfigurálásában, diagnosztizálásában és biztonsági szintjének emelésében.

Létfontosságú figyelni, hogy mely eszközök csatlakoznak, mely portok vannak nyitva, és hogyan van konfigurálva az útválasztó. A netstat segítségével útválasztási táblázatokat is lekérhetsz, és statisztikák protokoll szerint amelyek útmutatást nyújtanak, ha valami nem stimmel: túlzott forgalom, hibák, torlódás vagy jogosulatlan kapcsolatok.

Hasznos tipp: Mielőtt komoly elemzést futtatna a netstat segítségével, zárja be a nem szükséges alkalmazásokat, sőt még Újraindítás, ha lehetségesÍgy elkerülheted a zajt, és pontosságot nyerhetsz abban, ami igazán számít.

A teljesítményre gyakorolt hatás és a használatra vonatkozó ajánlott gyakorlatok

A netstat futtatása önmagában nem fogja tönkretenni a számítógépedet, de a túlzott használata vagy túl sok paraméterrel való egyidejű használata CPU-t és memóriát fogyaszthat. Ha folyamatosan futtatod, vagy adatmennyiséget szűrsz, a rendszer terhelése megnő és a teljesítmény romolhat.

A hatás minimalizálása érdekében korlátozza azt konkrét helyzetekre, és finomhangolja a paramétereket. Ha folyamatos folyamatra van szüksége, értékeljen specifikusabb monitorozó eszközöket. És ne feledje: A kevesebb több amikor a cél egy adott tünet kivizsgálása.

- Korlátozd a használatát azokra az esetekre, amikor tényleg szükséged van rá aktív kapcsolatok megtekintése vagy statisztikák.

- Szűrés pontosan a megjelenítéshez csak a szükséges információkat.

- Kerülje a végrehajtások nagyon rövid időközönkénti ütemezését, telített erőforrások.

- Fontolja meg a dedikált közműveket, ha keres valós idejű monitorozás fejlettebb.

A netstat használatának előnyei és korlátai

A Netstat továbbra is népszerű az adminisztrátorok és technikusok körében, mivel A kapcsolatok azonnali láthatósága és az alkalmazások által használt portokat. Másodpercek alatt megállapíthatja, hogy ki kivel és mely portokon keresztül kommunikál.

Ez is megkönnyíti a monitorozás és hibaelhárításTorlódások, szűk keresztmetszetek, állandó kapcsolatok… mindez kiderül, ha megnézzük a vonatkozó állapotokat és statisztikákat.

- Gyors felismerés jogosulatlan kapcsolatokról vagy esetleges behatolásokról.

- Munkamenet követés kliensek és szerverek között az összeomlások vagy késleltetések beazonosítása érdekében.

- Teljesítményértékelés protokoll szerint, hogy a fejlesztéseket ott rangsorolják, ahol a legnagyobb hatást érik el.

És mi nem olyan jó benne? Nem szolgáltat semmilyen adatot (nem is ez a célja), a kimenete összetett lehet a nem műszaki felhasználók számára, és... nagyon nagy, nem méretarányos környezetek mint egy speciális rendszer (például SNMP). Továbbá a használata csökkenőben van, és egyre inkább a PowerShell és modernebb közművek, tisztább kimenetekkel.

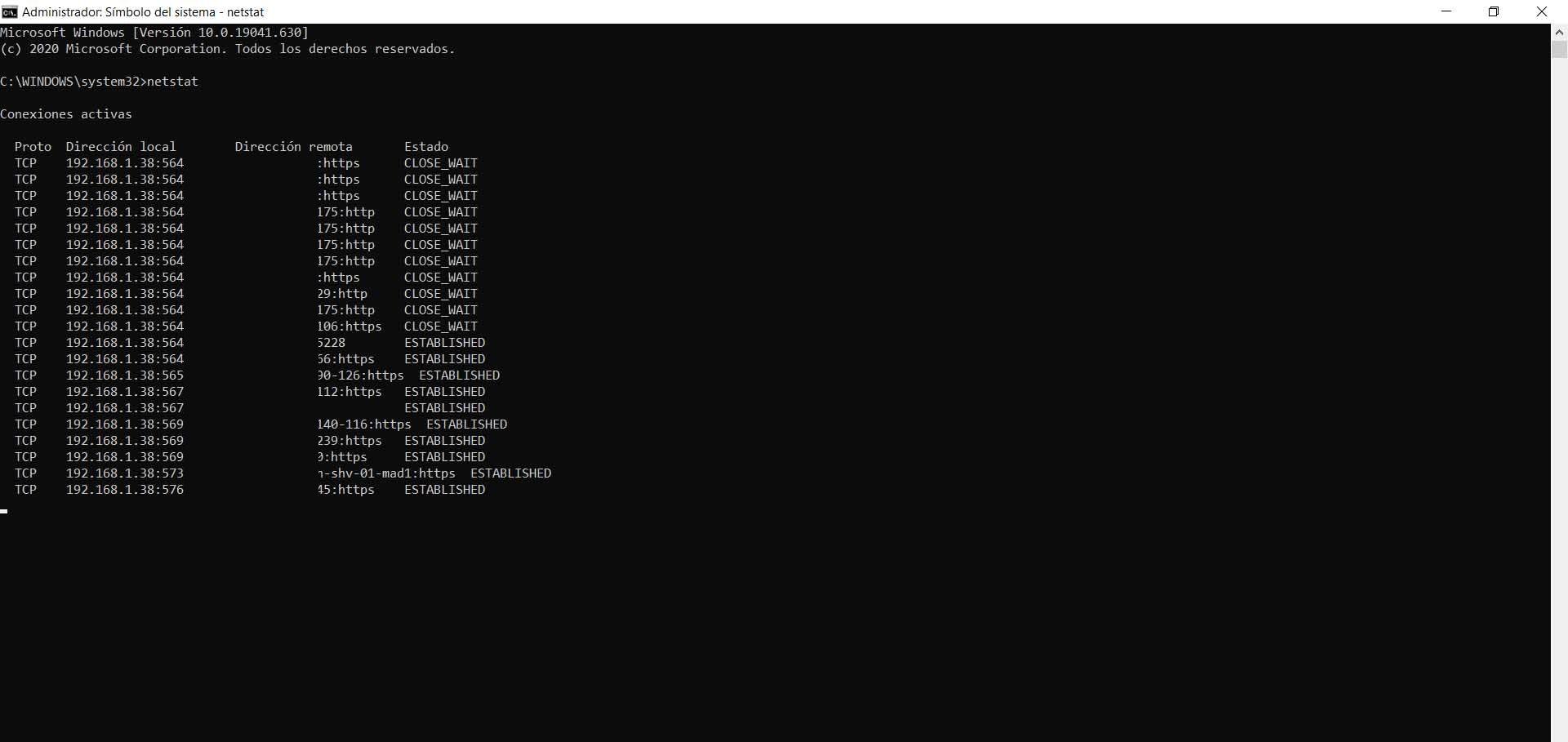

Hogyan használható a netstat a CMD-ből, és hogyan olvashatja le az eredményeit

Nyissa meg a CMD-t rendszergazdaként (Start, írja be a „cmd”-t, kattintson a jobb gombbal, majd Futtatás rendszergazdaként), vagy használja a Terminált Windows 11 rendszerben. Ezután írja be netstat és nyomd meg az Enter billentyűt a pillanat fotójának megtekintéséhez.

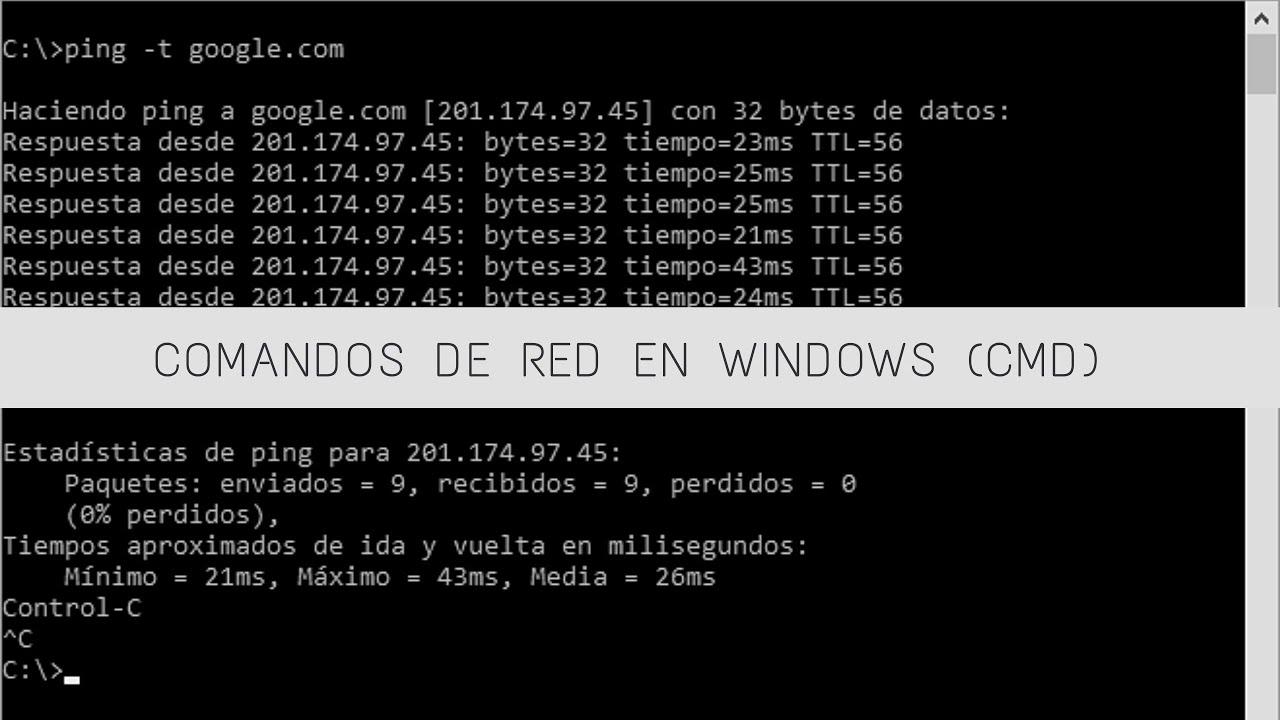

Látni fogja az oszlopokat a protokollal (TCP/UDP), a helyi és távoli címekkel és a portokkal, valamint egy állapotmezővel (LISTENING, ESTABLISHED, TIME_WAIT stb.). Ha számokat szeretne portnevek helyett, futtassa a következőt: netstat -n a közvetlenebb olvasat érdekében.

Időszakos frissítések? Beállíthatod, hogy X másodpercenként frissüljön egy bizonyos időközönként: például netstat -n 7 7 másodpercenként frissíti a kimenetet az élő változások megfigyelése érdekében.

Ha csak a létrehozott kapcsolatok érdekelnek, szűrd a kimenetet a findstr paranccsal: netstat | findstr ALAPÍTVAVáltson LISTENING (figyelés), CLOSE_WAIT (bezárás_várás) vagy TIME_WAIT (idő_várás) értékre, ha más állapotokat szeretne észlelni.

Hasznos netstat paraméterek a vizsgálathoz

Ezek a módosítók lehetővé teszik, hogy csökkentse a zajt és arra koncentrálj, amit keresel:

- -a: az aktív és inaktív kapcsolatokat, valamint a figyelőportokat mutatja.

- -e: interfészcsomag-statisztikák (bejövő/kimenő).

- -f: feloldja és megjeleníti a távoli FQDN-eket (teljesen minősített domainneveket).

- -n: feloldatlan port- és IP-számokat jelenít meg (gyorsabb).

- -o: hozzáadja a kapcsolatot fenntartó folyamat PID-jét.

- -p X: protokoll szerinti szűrés (TCP, UDP, tcpv6, tcpv4...).

- -q: lekérdezéshez kapcsolt figyelő és nem figyelő portok.

- -sProtokoll (TCP, UDP, ICMP, IPv4/IPv6) szerint csoportosított statisztikák.

- -r: a rendszer aktuális útválasztási táblázata.

- -t: információk a letöltési állapotban lévő kapcsolatokról.

- -x: NetworkDirect kapcsolat részletei.

Gyakorlati példák a mindennapi élethez

A nyitott portok és kapcsolatok PID-vel történő listázásához futtassa a következőt: netstat -anoEzzel a PID-vel kereszthivatkozásokat végezhet a folyamatra a Feladatkezelőben vagy olyan eszközökkel, mint a TCPView.

Ha csak az IPv4-kapcsolatok érdeklik, szűrjön protokoll szerint a következővel: netstat -p IP és megspórolod a zajt kifelé menet.

Protokollonkénti globális statisztikák származnak netstat -sMíg ha az interfészek aktivitását (küldött/fogadott) szeretnéd, akkor működni fog netstat -e hogy pontos számok álljanak rendelkezésre.

A távoli névfeloldással kapcsolatos probléma megoldásához kombinálja a netstat -f szűréssel: például netstat -f | findstr saját domain Csak azokat a találatokat adja vissza, amelyek megegyeznek a domainnel.

Amikor lassú a Wi-Fi, és a Netstat tele van furcsa kapcsolatokkal

Klasszikus eset: lassú böngészés, egy sebességteszt, aminek az indítása eltart egy ideig, de normális értékeket ad, és a netstat futtatásakor a következők jelennek meg: több tucat kapcsolat létesültGyakran a böngésző a felelős (például a Firefox, mivel képes több socketet kezelni), és még ha bezárjuk az ablakokat, a háttérfolyamatok továbbra is fenntarthatják a munkameneteket.

Mit tegyünk? Először is azonosuljunk a netstat -ano Jegyezd fel a PID-ket. Ezután ellenőrizd a Feladatkezelőben vagy a Folyamatkezelőben/TCPView segítségével, hogy mely folyamatok állnak mögötte. Ha a kapcsolat és a folyamat gyanúsnak tűnik, fontold meg az IP-cím blokkolását a Windows tűzfalon. futtasson egy víruskeresést És ha a kockázat magasnak tűnik, ideiglenesen válassza le a berendezést a hálózatról, amíg a probléma tisztázódik.

Ha a munkamenetek áradata a böngésző újratelepítése után is fennáll, ellenőrizd a bővítményeket, ideiglenesen tiltsd le a szinkronizálást, és nézd meg, hogy más kliensek (például a mobileszközöd) is lassúak-e: ez a problémára utal. hálózati/internetszolgáltatói probléma ahelyett, hogy helyi szoftvert használna.

Ne feledd, hogy a netstat nem valós idejű monitor, de szimulálhatsz egyet a következővel: netstat -n 5 5 másodpercenként frissül. Ha folyamatos és kényelmesebb panelre van szüksége, tekintse meg a következőt: TCPView vagy dedikáltabb monitorozási alternatívák.

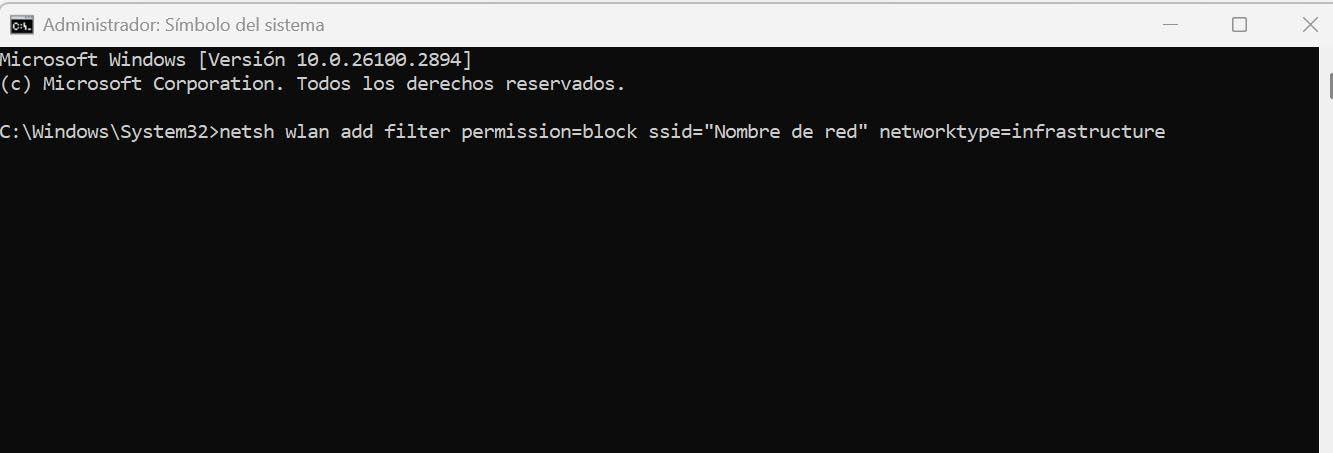

Blokkolja a megadott Wi-Fi hálózatokat a CMD-ből

Ha vannak olyan közeli hálózatok, amelyeket nem szeretne látni, vagy amelyeket nem szeretne, hogy az eszköze megpróbáljon használni, akkor megteheti szűrd őket a konzolbólA parancs lehetővé teszi, hogy blokkoljon egy adott SSID-t és kezelheti a grafikus panel megérintése nélkül.

Nyissa meg a CMD-t rendszergazdaként és felhasználási módok:

netsh wlan add filter permission=block ssid="Nombre real de la red" networktype=infrastructureA futtatás után a hálózat eltűnik az elérhető hálózatok listájáról. A blokkolt hálózatok ellenőrzéséhez indítsa el a netsh wlan szűrők megjelenítése permission=blockÉs ha megbánod, töröld ezzel:

netsh wlan delete filter permission=block ssid="Nombre real de la red" networktype=infrastructure

Gyanús IP-címek blokkolása a Windows tűzfallal

Ha azt észleli, hogy ugyanaz a nyilvános IP-cím gyanús műveleteket kísérel meg a szolgáltatásai ellen, a gyors válasz a következő: hozzon létre egy szabályt, amely blokkolja Ezek a kapcsolatok. A grafikus konzolban adj hozzá egy egyéni szabályt, alkalmazd az „Összes program” lehetőségre, a protokollnak a „Bármely” legyen, add meg a blokkolni kívánt távoli IP-címeket, jelöld be a „Kapcsolat blokkolása” négyzetet, és alkalmazd a domain/privát/nyilvános beállításokra.

Az automatizálást részesíti előnyben? A PowerShell segítségével kattintás nélkül hozhat létre, módosíthat vagy törölhet szabályokat. Például a kimenő Telnet forgalom blokkolásához, majd az engedélyezett távoli IP-cím korlátozásához szabályokat használhat a következővel: Új NetFirewallRule és majd igazítsa ki a Set-NetFirewallRule.

# Bloquear tráfico saliente de Telnet (ejemplo)

New-NetFirewallRule -DisplayName "Block Outbound Telnet" -Direction Outbound -Program %SystemRoot%\System32\telnet.exe -Protocol TCP -LocalPort 23 -Action Block

# Cambiar una regla existente para fijar IP remota

Get-NetFirewallPortFilter | ?{ $_.LocalPort -eq 80 } | Get-NetFirewallRule | ?{ $_.Direction -eq "Inbound" -and $_.Action -eq "Allow" } | Set-NetFirewallRule -RemoteAddress 192.168.0.2A szabályok csoportos kezeléséhez vagy a blokkoló szabályok tömeges törléséhez támaszkodjon a következőkre: NetFirewallRule engedélyezése/letiltása/eltávolítása és helyettesítő karaktereket vagy tulajdonságok szerinti szűrőket használó lekérdezésekben.

Ajánlott gyakorlatok: Ne tiltsa le a tűzfal szolgáltatást

A Microsoft nem javasolja a tűzfalszolgáltatás (MpsSvc) leállítását. Ez problémákat okozhat a Start menüben, a modern alkalmazások telepítésében vagy egyéb problémákban. aktiválási hibák Telefonon. Ha szabályzatból kifolyólag le kell tiltania a profilokat, akkor ezt a tűzfal vagy a csoportházirend konfigurációs szintjén tegye meg, de hagyja futni a szolgáltatást.

A profilok (tartomány/privát/nyilvános) és az alapértelmezett műveletek (engedélyezés/blokkolás) beállíthatók a parancssorból vagy a tűzfal konzoljáról. Ezen alapértelmezett értékek pontos meghatározása megakadályozza a... akaratlan lyukak új szabályok létrehozásakor.

FortiGate: Blokkolja a gyanús nyilvános IP-címekről érkező SSL VPN-kísérleteket

Ha FortiGate-et használsz, és ismeretlen IP-címekről sikertelen bejelentkezési kísérleteket tapasztalsz az SSL VPN-edbe, hozz létre egy címkészletet (például feketelista) és add hozzá az összes ütköző IP-címet.

A konzolon adja meg az SSL VPN beállításokat a következővel: vpn ssl beállítás konfigurálása és érvényes: forráscím beállítása: „blacklistipp” y forrás-cím-nevezzen engedélyezés beállításaEgy megmutat Megerősíted, hogy alkalmazva lett. Így amikor valaki ezekről az IP-címekről érkezik, a kapcsolat eleve elutasításra kerül.

Az adott IP-címre és portra érkező forgalom ellenőrzéséhez használhatja a következőt: szimatoló csomag diagnosztizálása bármilyen „XXXX host és 10443 port” 4és a vpn ssl monitor beszerzése Ellenőrizd az engedélyezett munkameneteket a listán nem szereplő IP-címekről.

Egy másik mód az SSL_VPN > Hozzáférés korlátozása > Hozzáférés korlátozása adott gazdagépekreEbben az esetben azonban az elutasítás a hitelesítő adatok megadása után történik, nem pedig azonnal, mint a konzolon keresztül.

Alternatívák a netstathoz a forgalom megtekintéséhez és elemzéséhez

Ha nagyobb kényelmet vagy részleteket keres, vannak olyan eszközök, amelyek ezt biztosítják. grafika, fejlett szűrők és mélyrögzítés csomagok közül:

- Wireshark: forgalomrögzítés és -elemzés minden szinten.

- iproute2 (Linux): segédprogramok a TCP/UDP és az IPv4/IPv6 kezelésére.

- ÜvegdrótHálózati elemzés tűzfalkezeléssel és az adatvédelemre összpontosítva.

- Uptrends üzemidő-figyelőFolyamatos helyszíni megfigyelés és riasztások.

- Germain UX: olyan vertikális területekre összpontosító monitoring, mint a pénzügy vagy az egészségügy.

- AteraRMM csomag monitorozással és távoli hozzáféréssel.

- FelhőcápaWebanalitika és képernyőképek megosztása.

- iptraf / iftop (Linux): Valós idejű forgalom egy nagyon intuitív felületen keresztül.

- ss (Socket Statisztika) (Linux): a netstat modern, áttekinthetőbb alternatívája.

IP-blokkolás és annak hatása a SEO-ra, valamint a mérséklési stratégiák

Az agresszív IP-címek blokkolása logikus, de legyünk óvatosak keresőmotor-botok blokkolásaMert elveszítheted az indexelést. Az országblokkolás kizárhatja a jogos felhasználókat (vagy VPN-eket), és csökkentheti a láthatóságodat bizonyos régiókban.

Kiegészítő intézkedések: hozzáadás CAPTCHA-k A botok leállításához alkalmazzon díjkorlátozást a visszaélések megelőzése érdekében, és helyezzen el CDN-t a DDoS mérséklésére a terhelés elosztott csomópontok közötti elosztásával.

Ha a tárhelyed Apache-t használ, és a szerveren engedélyezve van a geoblokkolás, akkor... átirányított látogatások egy adott országból .htaccess használatával átírási szabállyal (általános példa):

RewriteEngine on

RewriteCond %{ENV:GEOIP_COUNTRY_CODE} ^CN$

RewriteRule ^(.*)$ http://tu-dominio.com/pagina-de-error.html [R=301,L]Az IP-címek blokkolásához a tárhelyen (Plesk) szerkesztheti is a következőt: .htaccess fájl és bizonyos címeket megtagadni, mindig a fájl előzetes biztonsági mentésével, arra az esetre, ha vissza kellene állítani a módosításokat.

A Windows tűzfal részletes kezelése PowerShell és netsh használatával

Az egyéni szabályok létrehozásán túl a PowerShell teljes kontrollt biztosít: alapértelmezett profilok meghatározása, szabályokat hozhat létre/módosíthat/törölhet, sőt, gyorsítótárazott munkamenetekkel is dolgozhat az Active Directory csoportházirend-objektumok ellen a tartományvezérlők terhelésének csökkentése érdekében.

Gyors példák: szabály létrehozása, távoli címének módosítása, teljes csoportok engedélyezése/letiltása, és blokkoló szabályok eltávolítása egyetlen csapásra. Az objektumorientált modell lehetővé teszi szűrők lekérdezését portok, alkalmazások vagy címek szerint, és az eredményeket pipeline-okkal láncolva.

A távoli csapatok irányításához támaszkodjon a következőkre: WinRM és a paraméterek -CimSessionEz lehetővé teszi a szabályok listázását, a bejegyzések módosítását vagy törlését más gépeken anélkül, hogy elhagyná a konzolt.

Hibák a szkriptekben? Használja -ErrorAction SilentlyContinue a „szabály nem található” hibaüzenet megjelenítése törléskor, -Mi van ha előnézethez és -Megerősít Ha minden egyes tételhez megerősítést szeretne. -Bőbeszédű A végrehajtással kapcsolatban további részleteket fogsz kapni.

IPsec: Hitelesítés, titkosítás és szabályzatalapú elkülönítés

Amikor csak hitelesített vagy titkosított forgalomra van szükség az áthaladáshoz, akkor kombinálja a Tűzfal és IPsec szabályokHozzon létre szállítási mód szabályokat, definiáljon kriptográfiai készleteket és hitelesítési módszereket, és társítsa azokat a megfelelő szabályokhoz.

Ha partnerednek IKEv2-re van szüksége, akkor azt az IPsec szabályban adhatod meg eszköztanúsítványon alapuló hitelesítéssel. Ez is lehetséges. másolási szabályok egyik csoportházirend-objektumról a másikra és a hozzájuk tartozó készletekre a telepítések felgyorsítása érdekében.

A tartomány tagjainak elkülönítéséhez olyan szabályokat alkalmazzon, amelyek hitelesítést igényelnek a bejövő és a kimenő forgalomhoz. csoportokban való tagságot igényel SDDL láncokkal, korlátozva a hozzáférést a jogosult felhasználókra/eszközökre.

A titkosítatlan alkalmazások (például a telnet) kényszerítve lehetnek az IPsec használatára, ha létrehoz egy „engedélyez, ha biztonságos” tűzfalszabályt és egy olyan IPsec-házirendet, amely Hitelesítés és titkosítás megköveteléseÍgy semmi sem halad tisztán.

Hitelesített megkerülő és végpontbiztonság

A hitelesített megkerülő funkció lehetővé teszi a megbízható felhasználóktól vagy eszközöktől érkező forgalom felülbírálását a blokkoló szabályok tekintetében. Hasznos a következők számára: szerverek frissítése és szkennelése anélkül, hogy kikötőket nyitna az egész világ felé.

Ha teljes körű biztonságot szeretne elérni több alkalmazáson keresztül, akkor ahelyett, hogy minden egyes alkalmazáshoz külön szabályt hozna létre, helyezze át a jogosultság az IPsec réteghez a globális konfigurációban engedélyezett gép-/felhasználói csoportok listájával.

A netstat elsajátításával láthatod, ki csatlakozik, a netsh és a PowerShell használatával betartathatod a szabályokat, valamint skálázhatsz IPsec vagy peremhálózati tűzfalakkal, például FortiGate-tel, így kézben tarthatod a hálózatodat. A CMD-alapú Wi-Fi szűrőkkel, a jól megtervezett IP-blokkolással, a SEO óvintézkedésekkel és alternatív eszközökkel, amikor mélyebb elemzésre van szükséged, képes leszel... gyanús kapcsolatok időben történő észlelése és blokkolja őket a működés megzavarása nélkül.

Kiskora óta szenvedélyes a technológia iránt. Szeretek naprakész lenni a szektorban, és mindenekelőtt azt kommunikálni. Ezért foglalkozom évek óta a technológiai és videojáték-weboldalak kommunikációjával. Androidról, Windowsról, MacOS-ról, iOS-ről, Nintendóról vagy bármilyen más kapcsolódó témáról írok, ami eszembe jut.