- A Process Hacker egy fejlett, nyílt forráskódú és ingyenes folyamatkezelő, amely sokkal mélyebb kontrollt kínál, mint a standard Feladatkezelő.

- Lehetővé teszi a folyamatok, szolgáltatások, hálózat, lemez és memória részletes kezelését, beleértve az olyan fejlett funkciókat is, mint a kényszerített lezárás, a prioritásmódosítások, a keresés kezelése és a memóriaképek mentése.

- Kernel módú illesztőprogramja fokozza a védett folyamatok leállítását, bár 64 bites Windows rendszerben ezt az illesztőprogram-aláírási szabályzatok korlátozzák.

- Kulcsfontosságú eszköz a teljesítményproblémák diagnosztizálásához, az alkalmazások hibakereséséhez és a biztonsági vizsgálatok támogatásához, feltéve, hogy körültekintően használják.

Sok Windows-felhasználó számára a Feladatkezelő nem elég hatékony. Ezért fordulnak egyesek a Process Hackerhez. Ez az eszköz népszerűségre tett szert a rendszergazdák, fejlesztők és biztonsági elemzők körében, mivel lehetővé teszi számukra a rendszer olyan szintű megtekintését és vezérlését, amelyet a standard Windows Feladatkezelő el sem tud képzelni.

Ebben az átfogó útmutatóban áttekintjük Mi az a Process Hacker, hogyan kell letölteni és telepíteni?Mit kínál a Feladatkezelőhöz és a Folyamatkezelőhöz képest, és hogyan használható folyamatok, szolgáltatások, hálózat, lemez, memória kezelésére, sőt akár rosszindulatú programok kivizsgálására is.

Mi az a Process Hacker, és miért olyan hatékony?

A Process Hacker alapvetően... egy fejlett folyamatkezelő Windows rendszerhezNyílt forráskódú és teljesen ingyenes. Sokan úgy írják le, mint „szteroidokon lévő feladatkezelő”, és az igazság az, hogy ez a leírás elég jól illik rá.

A célja, hogy adjon neked egy nagyon részletes képet kap arról, hogy mi történik a rendszeredbenFolyamatok, szolgáltatások, memória, hálózat, lemez… és mindenekelőtt eszközök avatkozáshoz, ha valami elakad, túl sok erőforrást fogyaszt, vagy gyanúsnak tűnik a kártevő. A felület némileg a Process Explorerre emlékeztet, de a Process Hacker számos extra funkciót kínál.

Az egyik erőssége, hogy képes rejtett folyamatok észlelése és az „árnyékolt” folyamatok leállítása amelyet a Feladatkezelő nem tud bezárni. Ezt a KProcessHacker nevű kernel módú illesztőprogramnak köszönhetően éri el, amely lehetővé teszi számára, hogy közvetlenül, emelt jogosultságokkal kommunikáljon a Windows kernellel.

Projektként lenni Nyílt forráskódú, a kód bárki számára elérhetőEz elősegíti az átláthatóságot: a közösség auditálhatja, biztonsági hibákat észlelhet, fejlesztéseket javasolhat, és biztosíthatja, hogy ne érjék rejtett kellemetlen meglepetések. Sok vállalat és kiberbiztonsági szakember pontosan e nyílt filozófia miatt bízik a Process Hackerben.

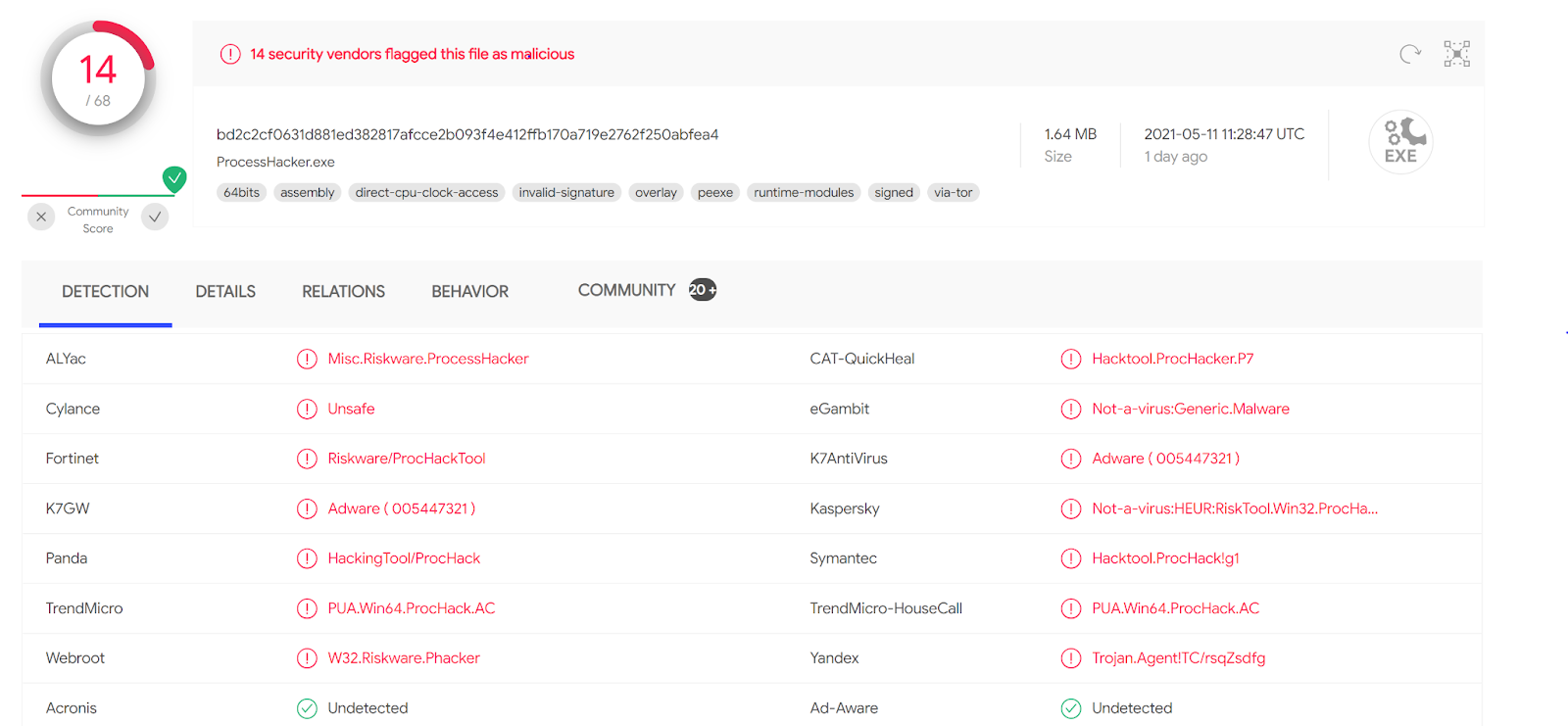

Érdemes azonban szem előtt tartani, hogy Néhány víruskereső program „kockázatosként” vagy potenciálisan nemkívánatos programként (PUP) jelöli meg.Nem azért, mert rosszindulatú, hanem azért, mert képes leállítani a rendkívül érzékeny folyamatokat (beleértve a biztonsági szolgáltatásokat is). Nagyon erős fegyver, és mint minden fegyvert, körültekintően kell használni.

Process Hacker letöltése: verziók, hordozható verzió és forráskód

A program beszerzéséhez a szokásos módon fel kell keresni a hivatalos oa oldal a SourceForge / GitHub repository-dOtt mindig megtalálod a legújabb verziót és egy rövid összefoglalót arról, hogy mire képes az eszköz.

A letöltések részben általában a következőt látod: két fő módozat 64 bites rendszerekhez:

- Beállítás (ajánlott): a klasszikus telepítő, amelyet mindig is használtunk, a legtöbb felhasználónak ajánlott.

- Bináris fájlok (hordozható): hordozható verzió, amelyet közvetlenül, telepítés nélkül futtathatsz.

A Beállítás opció ideális, ha azt szeretnéd Hagyd a Process Hackert már telepítve.integrálva a Start menübe és további opciókkal (például a Feladatkezelő lecserélésével). A hordozható verzió ezzel szemben tökéletes a következőkhöz: vigye magával egy USB-meghajtón és különböző számítógépeken is használható anélkül, hogy bármit is telepíteni kellene.

Egy kicsit lejjebb általában szintén megjelennek 32 bites verziókAbban az esetben, ha még mindig régebbi berendezésekkel dolgozik. Manapság már nem annyira elterjedtek, de még mindig vannak olyan környezetek, ahol szükségesek.

Ha érdekli az a forráskóddal való bütykölés Vagy lefordíthatod a saját buildet; a hivatalos weboldalon közvetlen linket találsz a GitHub repositoryhoz. Innen áttekintheted a kódot, követheted a változásnaplót, és akár fejlesztéseket is javasolhatsz, ha szeretnél hozzájárulni a projekthez.

A program súlya nagyon kicsi, kb. néhány megabájtTehát a letöltés csak néhány másodpercet vesz igénybe, még lassú internetkapcsolat esetén is. Ha befejeződött, futtathatja a telepítőt, vagy ha a hordozható verziót választotta, kicsomagolhatja és közvetlenül elindíthatja a futtatható fájlt.

Lépésről lépésre telepítés Windows rendszeren

Ha a telepítőt (Telepítő) választja, a folyamat meglehetősen tipikus Windows rendszerben, bár a Néhány érdekes lehetőség, amit érdemes megnézni nyugodtan.

Amint duplán kattint a letöltött fájlra, a Windows megjeleníti a Felhasználói fiókok felügyelete (UAC) Figyelmeztetni fog, hogy a program változtatásokat akar végrehajtani a rendszeren. Ez normális: a Process Hackernek bizonyos jogosultságokra van szüksége a varázslat végrehajtásához, ezért a folytatáshoz el kell fogadnia azokat.

Az első dolog, amit látni fogsz, a telepítővarázsló a szokásos licenc képernyőA Process Hacker a GNU GPL 3-as verziójú licenc alatt kerül terjesztésre, néhány, a szövegben említett kivételtől eltekintve. Érdemes ezeket átfutni a folytatás előtt, különösen, ha vállalati környezetben tervezed használni.

A következő lépésben a telepítő azt javasolja, hogy egy alapértelmezett mappa hová másolja a programot. Ha az alapértelmezett elérési út nem felel meg Önnek, közvetlenül módosíthatja egy másik beírásával, vagy a gomb használatával. Tallózás egy másik mappa kiválasztásához a böngészőben.

Aztán a alkatrészlista amelyek az alkalmazást alkotják: fő fájlok, parancsikonok, illesztőprogrammal kapcsolatos beállítások stb. Ha teljes telepítést szeretne, a legegyszerűbb, ha mindent bejelölve hagy. Ha biztosan tudja, hogy nem fogja használni egy adott funkciót, akkor kikapcsolhatja a kijelölését, bár a felhasznált hely minimális.

Ezután az asszisztens megkérdezi Öntől, hogy mappa neve a Start menübenÁltalában a „Process Hacker 2” vagy valami hasonló parancsot javasolja, ami létrehoz egy új mappát ezzel a névvel. Ha azt szeretné, hogy a parancsikon egy másik, meglévő mappában jelenjen meg, kattintson a Tallózás gombra, és válassza ki. Lehetősége van arra is, hogy Ne hozzon létre Start menü mappát hogy ne jöjjön létre bejegyzés a Start menüben.

A következő képernyőn egy sor további lehetőségek amelyek külön figyelmet érdemelnek:

- Létrehozni vagy nem létrehozni egy parancsikon az asztalonés döntsd el, hogy csak a te felhasználódhoz vagy a csapat összes felhasználójához lesz-e hozzárendelve.

- Könny Process Hacker a Windows indításakorÉs ha ebben az esetben azt szeretné, hogy minimalizálva nyíljon meg az értesítési területen.

- Csináld meg A Process Hacker váltja fel a Feladatkezelőt Windows szabvány.

- Telepítse a KProcessHacker illesztőprogram és adj neki teljes hozzáférést a rendszerhez (ez egy nagyon hatékony lehetőség, de nem ajánlott, ha nem tudod, hogy mit von maga után).

Miután kiválasztotta ezeket a beállításokat, a telepítő megjeleníti a konfigurációs összefoglaló És amikor a Telepítés gombra kattintasz, elkezdődik a fájlok másolása. Néhány másodpercig egy kis folyamatjelző sávot fogsz látni; a folyamat gyors.

Amikor elkészült, az asszisztens értesíti Önt arról, hogy a A telepítés sikeresen befejeződött és több mezőt fog megjeleníteni:

- Futtassa a Process Hacker programot a varázsló bezárásakor.

- Nyissa meg a telepített verzió változásnaplóját.

- Látogassa meg a projekt hivatalos weboldalát.

Alapértelmezés szerint általában csak a jelölőnégyzet van bejelölve. Futtatási folyamathackerHa ezt a beállítást úgy hagyja, hogy milyen állapotban van, akkor a Befejezés gombra kattintva a program először megnyílik, és elkezdhet kísérletezni vele.

Hogyan indítsuk el a Process Hackert és az első lépések

Ha a telepítés során úgy döntött, hogy létrehoz egy asztali parancsikont, a program elindítása olyan egyszerű lesz, mint kattintson duplán az ikonraEz a leggyorsabb módja azoknak, akik gyakran használják.

Ha nincs közvetlen hozzáférésed, mindig megteheted Nyisd meg a Start menübőlEgyszerűen kattints a Start gombra, menj az „Összes alkalmazás” menüpontra, és keresd meg a „Process Hacker 2” mappát (vagy bármilyen nevet, amit a telepítés során választottál). Belül megtalálod a program bejegyzését, és egy kattintással megnyithatod.

Amikor először elkezdődik, az a feltűnő, hogy a A felület nagyon túlzsúfolt információval.Ne ijedj meg: egy kis gyakorlással az elrendezés meglehetősen logikussá és szervezettté válik. Valójában sokkal több adatot jelenít meg, mint a szokásos Feladatkezelő, miközben továbbra is kezelhető marad.

A tetején van egy sor Fő fülek: Folyamatok, Szolgáltatások, Hálózat és LemezMindegyik a rendszer egy másik aspektusát mutatja: futó folyamatokat, szolgáltatásokat és illesztőprogramokat, hálózati kapcsolatokat, illetve lemeztevékenységet.

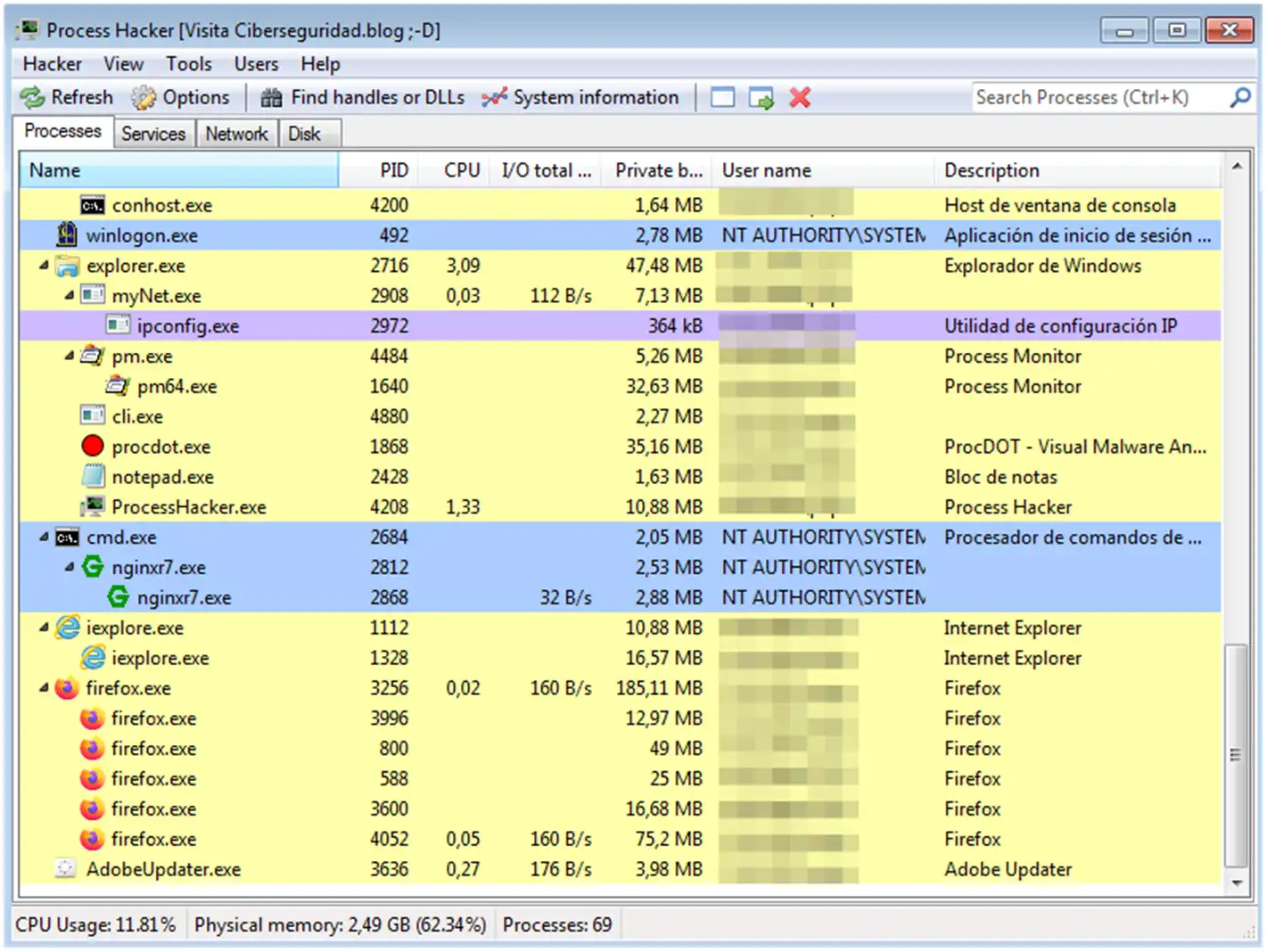

A Folyamatok lapon, amely alapértelmezés szerint megnyílik, az összes folyamatot látni fogja. hierarchikus fa formájábanEz azt jelenti, hogy gyorsan azonosíthatja, mely folyamatok a szülők és melyek a gyermekek. Például gyakran láthatjuk, hogy a Jegyzettömb (notepad.exe) az explorer.exe-től függ, ahogy számos ablak és alkalmazás is, amelyet az Intézőből indítunk.

Folyamatok fül: folyamatellenőrzés és -vezérlés

A folyamatnézet a Process Hacker lelke. Innen a következőket teheti: nézd meg, mi fut valójában a gépeden, és gyors döntéseket hozhatsz, ha valami rosszul megy.

A folyamatlistában a név mellett olyan oszlopok is megjelennek, mint például a PID (folyamatazonosító), a CPU-használat százalékos aránya, a teljes I/O sebesség, a használatban lévő memória (privát bájtok), a folyamatot futtató felhasználó és egy rövid leírás.

Ha az egeret egy folyamat neve fölé mozgatjuk, és egy pillanatra lenyomva tartjuk, egy ablak nyílik meg. felugró ablak további részletekkelA lemezen található végrehajtható fájl teljes elérési útja (például C:\Windows\System32\notepad.exe), a fájl pontos verziója és az azt aláíró cég (Microsoft Corporation stb.). Ez az információ nagyon hasznos a legitim folyamatok és a potenciálisan rosszindulatú utánzatok megkülönböztetéséhez.

Érdekes szempont az A folyamatok színesek típusuk vagy állapotuk szerint (szolgáltatások, rendszerfolyamatok, felfüggesztett folyamatok stb.). Az egyes színek jelentése megtekinthető és testreszabható a menüben. Hacker > Beállítások > Kiemelés, arra az esetre, ha a sémát a saját ízlésed szerint szeretnéd alakítani.

Ha jobb gombbal kattintasz bármelyik folyamatra, megjelenik egy menü. opciókkal teli helyi menüAz egyik legszembetűnőbb a Tulajdonságok, amely kiemelten jelenik meg, és egy ablak megnyitására szolgál, amely rendkívül részletes információkat tartalmaz a folyamatról.

A tulajdonságok ablaka a következőképpen van felépítve: több fül (körülbelül tizenegy)Minden lap egy adott szempontra összpontosít. Az Általános lap a végrehajtható fájl elérési útját, az indításához használt parancssort, a futási időt, a szülőfolyamatot, a folyamatkörnyezeti blokk (PEB) címét és egyéb alacsony szintű adatokat jeleníti meg.

A Statisztikák lapon speciális statisztikák jelennek meg: folyamat prioritása, a felhasznált CPU-ciklusok száma, a program és az általa kezelt adatok által felhasznált memória mennyisége, a végrehajtott bemeneti/kimeneti műveletek (olvasás és írás lemezre vagy más eszközökre) stb.

A Teljesítmény fül kínálja CPU-, memória- és I/O-használati grafikonok Ehhez a folyamathoz nagyon hasznos a tüskék vagy a rendellenes viselkedés észlelése. Eközben a Memória fül lehetővé teszi az ellenőrzést, sőt közvetlenül szerkesztheti a memória tartalmát a folyamat része, egy nagyon fejlett funkció, amelyet általában hibakereséshez vagy rosszindulatú programok elemzéséhez használnak.

A Tulajdonságok mellett a helyi menü számos más funkciót is tartalmaz. kulcsfontosságú opciók a tetején:

- végződik: azonnal befejezi a folyamatot.

- Fa leállítása: bezárja a kiválasztott folyamatot és az összes gyermekfolyamatát.

- Felfüggesztés: ideiglenesen lefagyasztja a folyamatot, amely később folytatható.

- Újraindítás: újraindít egy felfüggesztett folyamatot.

Ezen opciók használata óvatosságot igényel, mert A Process Hacker olyan folyamatokat is le tud állítani, amelyeket más kezelők nem tudnak.Ha leállítasz valami kritikusat a rendszer vagy egy fontos alkalmazás számára, adatvesztést vagy instabilitást okozhatsz. Ideális eszköz a rosszindulatú programok vagy a nem reagáló folyamatok megállítására, de tudnod kell, mit csinálsz.

Ugyanebben a menüben lejjebb megtalálja a beállításokat a következőkhöz: CPU-prioritás A Prioritás opcióban a Valós idejűtől (maximális prioritás, a folyamat mindig megkapja a processzort, amikor kéri) az Üresjáratig (minimális prioritás, csak akkor fut, ha semmi más nem akarja használni a CPU-t) terjedő szinteket állíthatja be.

Önnek is van lehetősége I/O prioritásEz a beállítás határozza meg a bemeneti/kimeneti műveletek (lemezre olvasás és írás stb.) folyamatprioritását olyan értékekkel, mint a Magas, Normál, Alacsony és Nagyon alacsony. Ezen beállítások módosításával korlátozhatja például egy nagyméretű másolat vagy egy lemezt túlterhelő program hatását.

Egy másik nagyon érdekes tulajdonsága, hogy küldésInnen információkat (vagy mintát) küldhet a folyamatról különböző online víruskereső elemző szolgáltatásoknak, ami nagyszerű, ha gyanítja, hogy egy folyamat rosszindulatú lehet, és második véleményt szeretne kérni anélkül, hogy manuálisan kellene elvégeznie az összes munkát.

Szolgáltatás-, hálózat- és lemezkezelés

A Process Hacker nem csak a folyamatokra összpontosít. A többi fő fülön egy meglehetősen finom kontroll a szolgáltatások, a hálózati kapcsolatok és a lemeztevékenység felett.

A Szolgáltatások fülön megtekintheti a szolgáltatások teljes listáját. Windows szolgáltatások és illesztőprogramokEz magában foglalja mind az aktív, mind a leállított szolgáltatásokat. Innen elindíthatja, leállíthatja, szüneteltetheti vagy újraindíthatja a szolgáltatásokat, valamint módosíthatja az indítási típusukat (automatikus, manuális vagy letiltott) vagy a felhasználói fiókot, amely alatt futnak. Rendszergazdák számára ez aranyat ér.

A Hálózat fül valós idejű információkat jelenít meg. mely folyamatok létesítenek hálózati kapcsolatokatEz olyan információkat tartalmaz, mint a helyi és távoli IP-címek, portok és a kapcsolat állapota. Nagyon hasznos a gyanús címekkel kommunikáló programok észleléséhez, vagy annak azonosításához, hogy melyik alkalmazás telíti a sávszélességet.

Például, ha „browlock” hibával vagy egy olyan webhelypel találkozik, amely állandó párbeszédpanelekkel blokkolja a böngészőjét, a Hálózat lapon megtalálhatja azt. a böngésző adott domainhez való specifikus kapcsolata és zárja be a Process Hackerből anélkül, hogy le kellene állítania a teljes böngészőfolyamatot és el kellene veszítenie az összes megnyitott lapot, vagy akár gyanús kapcsolatok blokkolása a CMD-ből ha inkább a parancssorból szeretnél cselekedni.

A Lemez fül felsorolja a rendszerfolyamatok által végrehajtott olvasási és írási tevékenységeket. Innen megtekintheti a következőket: lemezt túlterhelő alkalmazások látható ok nélkül, vagy gyanús viselkedést észlel, például egy olyan programot, amely nagy mennyiségű adatot ír, és esetleg fájlokat titkosít (egyes zsarolóvírusok tipikus viselkedése).

Speciális funkciók: kezelők, memóriaképek és „eltérített” erőforrások

Az alapvető folyamat- és szolgáltatásvezérlés mellett a Process Hacker magában foglalja a következőket: nagyon hasznos eszközök konkrét helyzetekbenkülönösen zárolt fájlok törlésekor, furcsa folyamatok vizsgálatakor vagy alkalmazások viselkedésének elemzésekor.

Egy nagyon praktikus lehetőség Handle-ek vagy DLL-ek kereséseEz a funkció a főmenüből érhető el. Képzelje el, hogy megpróbál törölni egy fájlt, és a Windows ragaszkodik ahhoz, hogy azt "egy másik folyamat használja", de nem mondja meg, hogy melyik. Ezzel a funkcióval beírhatja a fájl nevét (vagy annak egy részét) a szűrősávba, és rákattinthat a Keresés gombra.

A program nyomon követi a kezelők (erőforrás-azonosítók) és DLL-ek Nyissa meg a listát, és jelenítse meg az eredményeket. Amikor megtalálta a kívánt fájlt, kattintson rá jobb gombbal, és válassza az „Ugrás a tulajdonos folyamathoz” lehetőséget, hogy a Folyamatok lapon található megfelelő folyamatra ugorjon.

Miután a folyamat ki van jelölve, eldöntheti, hogy leállítja-e (Megszakítás) engedje el a fájlt, és legyen képes törölje a zárolt fájlokatMielőtt ezt megtennéd, a Process Hacker egy figyelmeztetést jelenít meg, amely emlékeztet arra, hogy elveszítheted az adataidat. Ismétlem, ez egy hatékony eszköz, amely segíthet kihúzni a nehéz helyzetből, ha minden más nem segít, de óvatosan kell használni.

Egy másik fejlett funkció a létrehozása memóriaképekEgy folyamat helyi menüjéből kiválaszthatja a „Dump fájl létrehozása…” lehetőséget, és kiválaszthatja azt a mappát, ahová a .dmp fájlt menteni szeretné. Ezeket a dump fájlokat széles körben használják az elemzők szöveges karakterláncok, titkosítási kulcsok vagy kártevő-indikátorok keresésére olyan eszközök segítségével, mint a hex szerkesztők, szkriptek vagy YARA szabályok.

A Process Hacker is képes kezelni .NET folyamatok átfogóbb, mint néhány hasonló eszköz, ami hasznos az adott platformon írt alkalmazások hibakeresésekor vagy a .NET alapú rosszindulatú programok elemzésekor.

Végül, ha az észlelésről van szó erőforrás-igényes folyamatokEgyszerűen kattintson a CPU oszlopfejlécre a folyamatok listájának processzorhasználat szerinti rendezéséhez, vagy a Privát bájtok és az I/O teljes sebesség elemeire a memóriát foglaló vagy az I/O-t túlterhelő folyamatok azonosításához. Ezáltal a szűk keresztmetszetek beazonosítása nagyon egyszerű.

Kompatibilitási, illesztőprogram- és biztonsági szempontok

A Process Hacker történelmileg a következőn működött: Windows XP és újabb verziók, amely a .NET Framework 2.0-t igényli. Az idő múlásával a projekt fejlődött, és a legújabb verziók a Windows 10 és a Windows 11 rendszerekhez készültek, mind a 32, mind a 64 bites verziókhoz, némileg modernebb követelményekkel (bizonyos buildek System Informer néven ismertek, a Process Hacker 2.x szellemi utódja).

64 bites rendszereknél egy kényes kérdés merül fel: kernel módú illesztőprogram aláírása (Kernel módú kódaláírás, KMCS). A Windows csak a Microsoft által elismert érvényes tanúsítvánnyal aláírt illesztőprogramok betöltését engedélyezi a rootkitek és más rosszindulatú illesztőprogramok megelőzése érdekében.

Lehetséges, hogy a Process Hacker által a fejlettebb funkciókhoz használt illesztőprogram nem rendelkezik rendszer által elfogadott aláírással, vagy teszttanúsítványokkal van aláírva. Ez azt jelenti, hogy egy szabványos 64 bites Windows telepítésbenElőfordulhat, hogy az illesztőprogram nem töltődik be, és néhány „mély” funkció letiltásra kerül.

A haladó felhasználók olyan lehetőségeket is választhatnak, mint például Aktiválja a Windows "teszt módot" (ami lehetővé teszi a próbaillesztőprogramok betöltését), vagy a rendszer régebbi verzióiban letiltja az illesztőprogram-aláírás-ellenőrzést. Ezek a manőverek azonban jelentősen csökkentik a rendszer biztonságát, mivel megnyitják az utat más rosszindulatú illesztőprogramok ellenőrzés nélküli bejutása előtt.

Még illesztőprogram betöltése nélkül is a Process Hacker továbbra is egy nagyon hatékony megfigyelőeszközLátni fogod a folyamatokat, szolgáltatásokat, hálózatot, lemezt, statisztikákat és sok más hasznos információt. Egyszerűen elveszíted a védett folyamatok leállítására vagy bizonyos nagyon alacsony szintű adatok elérésére való képességének egy részét.

Mindenesetre érdemes megjegyezni, hogy egyes víruskereső programok a Process Hackert a következőként észlelik: Kockázatos programok vagy potenciálisan nemkívánatos programok Pontosan azért, mert megzavarhatja a biztonsági folyamatokat. Ha jogosan használja, kizárásokat adhat hozzá a biztonsági megoldásához a téves riasztások megelőzése érdekében, miközben mindig tudatában van annak, hogy mit csinál.

Bárki számára, aki jobban meg szeretné érteni a Windows működését, a haladó felhasználóktól a kiberbiztonsági szakemberekig, A Process Hacker beépítése az eszköztáradba óriási különbséget jelent amikor eljön az ideje a rendszer bonyolult problémáinak diagnosztizálásának, optimalizálásának vagy kivizsgálásának.

Technológiára és internetes kérdésekre szakosodott szerkesztő, több mint tíz éves tapasztalattal a különböző digitális médiában. Szerkesztőként és tartalomkészítőként dolgoztam e-kereskedelmi, kommunikációs, online marketing és reklámcégeknél. Írtam közgazdasági, pénzügyi és egyéb ágazati weboldalakra is. A munkám egyben a szenvedélyem is. Most a cikkeimen keresztül Tecnobits, Igyekszem minden újdonságot és új lehetőséget feltárni, amit a technológia világa kínál nekünk nap mint nap életünk javítása érdekében.