- Ակիրան պնդում է, որ գողացել է Apache OpenOffice-ի 23 ԳԲ փաստաթղթեր։ Ցուցակը մնում է առանց անկախ ստուգման։

- Apache Software Foundation-ը հետաքննություն է անցկացնում և հայտարարում է, որ չունի նկարագրված տեսակի տվյալներ և փրկագնի պահանջ չի ստացել։

- Չկա որևէ ցուցում, որ OpenOffice-ի հանրային ներբեռնումները կամ տեղադրումները վտանգված են։

- Խումբը գործում է կրկնակի շորթմամբ և հարձակումներ է իրականացրել Եվրոպայում։ ԵՄ-ի և Իսպանիայի կազմակերպությունների համար խորհուրդ է տրվում խստացված միջոցառումներ ձեռնարկել։

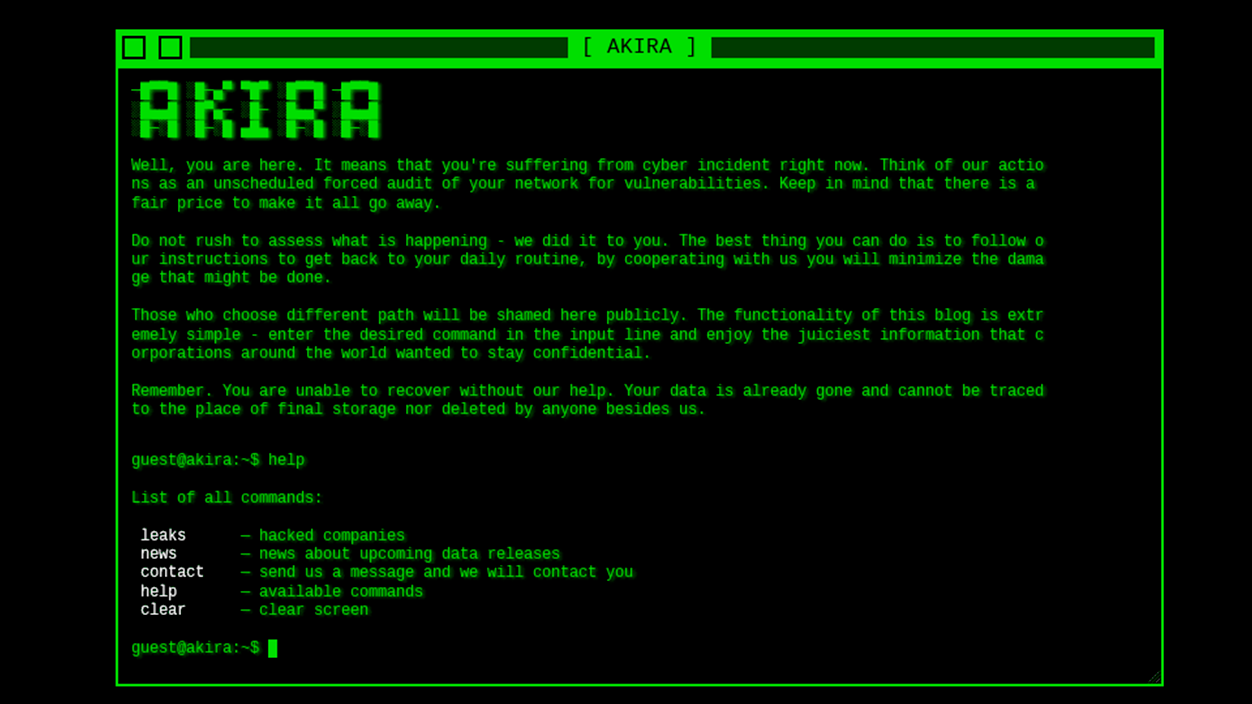

El Akira ransomware խումբ ha հրապարակվել է իրենց արտահոսքերի պորտալում որը ներխուժել էր Apache OpenOffice համակարգեր և գողացել 23 ԳԲ կորպորատիվ տեղեկատվությունՉնայած հայտարարությունը մտահոգություն է առաջացրել հասարակության շրջանում, Անկախ ստուգում չկա որը հաստատում է տվյալների իսկությունը կամ միջադեպի իրական մասշտաբները։

Apache OpenOffice- ը է անվճար և բաց կոդով գրասենյակային փաթեթ Writer, Calc, Impress, Draw, Base և Math համարժեք գործիքներով, որոնք հասանելի են Windows, Linux և macOS համակարգերի համար։ Այսօրվանից՝ Չկա որևէ ցուցում, որ ներբեռնման ենթակառուցվածքը կամ վերջնական օգտագործողի հարմարությունները տուժել են։, քանի որ դրանք առանձին են մշակման սերվերներից։

Ենթադրյալ գողության շրջանակը

Ակիրային վերագրվող պնդումների համաձայն, ավարը կներառեր անձնական գրառումներ և ներքին ֆայլեր Խումբը պնդում է, որ ունի գաղտնի փաստաթղթեր և պատրաստվում է հրապարակել դրանք, եթե իր պահանջները չբավարարվեն։

- Ֆիզիկական հասցեներ, հեռախոսահամարներ և ծննդյան ամսաթվեր

- Վարորդական վկայականներ և սոցիալական ապահովագրության համարներ

- Վարկային քարտի տվյալներ և ֆինանսական գրառումներ

- Գաղտնի ներքին ֆայլեր

- Բազմաթիվ զեկույցներ կիրառման խնդիրների և մշակման հարցերի վերաբերյալ

Իրենց հաղորդագրության մեջ հարձակվողները շեշտում են, որ «Կբեռնվի 23 ԳԲ կորպորատիվ փաստաթղթեր» և նկարագրել մի ներխուժում, որը կարող էր ազդել հիմնադրամի օպերացիոն համակարգերի վրա: Տակտիկան համապատասխանում է կրկնակի շորթում: տեղեկատվություն գողանալը և մարդկանց վրա ճնշում գործադրելը դրա հրապարակմամբ՝ բացի կոդավորումից։

Apache Software Foundation-ի հետազոտությունների վիճակը և դիրքորոշումը

Առայժմ, Apache Software Foundation-ը (ASF) չի հաստատել պարտավորությունը Apache OpenOffice համակարգերի։ Կազմակերպությունը նշել է, որ հետաքննում է իրավիճակը, և որ Akira-ի ցուցակը մնում է չստուգված, մինչդեռ տարբեր մասնագիտացված լրատվամիջոցներ խնդրել են պաշտոնական մեկնաբանություններ։

Վերջերս տարածած հաղորդագրության մեջ ՀՖՖ-ն նշել է, որ որևէ փրկագնի պահանջ չի ստացել Եվ որ, հաշվի առնելով նախագծի բաց կոդով բնույթը, այն չունի հարձակվողների կողմից նկարագրված աշխատակիցների տվյալների բազան։ Հիմնադրամը շեշտում է, որ OpenOffice-ը մշակվել է հանրային ալիքներ և խրախուսում է օգտատերերին ներբեռնել վերջին տարբերակը միայն պաշտոնական կայքից։

Ավելին, ASF-ը նշում է, որ ներբեռնման ենթակառուցվածքը առանձին է մշակման սերվերներից, հետևաբար ապացույց չկա այս փուլում խախտված հանրային ծրագրաշարի կամ օգտատերերի հարմարությունների համար ուղղակի ռիսկի։

Ո՞վ է Ակիրան և ինչպե՞ս է նա գործում։

Akira-ն փրկագին պահանջող ծառայություն (RaaS) գործողություն է, որն ակտիվ է 2023 թվականից։ հարյուրավոր ներխուժումներ փաստաթղթավորված է Միացյալ Նահանգներում, Եվրոպայում և այլ տարածաշրջաններում, և ունի միլիոնավոր դոլարների փրկագին հավաքելու պատմություն։

Խումբը կիրառում է հետևյալ մարտավարությունը՝ կրկնակի շորթում և մշակում է տարբերակներ Windows-ի և Linux/VMware ESXi-ի համար: Bitdefender-ի զեկույցում (2025 թվականի մարտ) նույնիսկ նշվել է, որ վեբ տեսախցիկների օգտագործումը զոհերի՝ բանակցությունների ընթացքում ազդեցության լծակներ ձեռք բերելու համար։

Ստորգետնյա ֆորումներում նրանք շփվում են ռուսերենով, և նրանց վնասակար ծրագրերը սովորաբար Խուսափեք ռուսերեն ստեղնաշարի դասավորությամբ համակարգիչներից, օրինաչափություն, որը նկատվում է այլ խմբավորումներում, որոնք ձգտում են խուսափել որոշակի միջավայրեր հարձակվելուց։

Հետևանքները Իսպանիայի և Եվրամիության համար

Եթե արտահոսած տվյալների իսկությունը հաստատվի, դրանք կարող են ակտիվացվել։ ծանուցման պարտավորություններ Համաձայն GDPR-ի, անձնական տվյալները պետք է ենթարկվեն այնպիսի մարմինների, ինչպիսին է Իսպանիայի տվյալների պաշտպանության գործակալությունը (AEPD), իսկ որոշակի ոլորտներում NIS2 պահանջները վերաբերում են հիմնական կամ թվային ծառայություններ մատուցողներին: Անձնական տվյալների հնարավոր չարաշահումը կբարձրացնի... ֆիշինգ և սոցիալական ինժեներիա գործընկերների և մատակարարների դեմ։

Իսպանական և եվրոպական կազմակերպությունների համար, որոնք օգտագործում են OpenOffice (կամ համակեցության մեջ են դրա հետ) Linux/ESXi միջավայրեր), խորհուրդ է տրվում ամրապնդել աննորմալ գործունեության մոնիթորինգՄեկուսացրեք պահուստային պատճենները, կիրառեք MFA, բաժանեք ցանցերը և թարմացրեք թարմացումները՝ կրճատելով խոցելիությունների շահագործման պատուհանը։

Մեղմացնող միջոցառումներ և լավագույն փորձ

Ծավալի վերաբերյալ պաշտոնական հաստատման բացակայության դեպքում, խելամիտ է ցուցաբերել ծայրահեղ զգուշություն։ անվտանգության հիգիենա և սահմանափակել վերջնակետերի և սերվերների վրա հարձակման մակերեսը՝ առաջնահերթություն տալով կանխարգելմանը, հայտնաբերմանը և արձագանքման վերահսկմանը։

- Ներբեռնեք OpenOffice-ը միայն openoffice.org կայքից և խուսափեք սոցիալական ցանցերում կամ ֆորումներում երրորդ կողմի հղումներից։

- Ստուգեք տեղադրողների ամբողջականությունը և միշտ պահեք վերջին տարբերակը։

- Կիրառել MFA-ն ադմինիստրատորի և VPN մուտքի համարՎերանայեք գաղտնաբառերի քաղաքականությունը։

- Առանձնացնել և կոդավորել պահուստային պատճենները (անցանց/անփոփոխ) և ստուգել դրա պարբերական վերականգնումը.

- ESXi հիպերվիզորների և Linux/Windows սերվերների ամրացում; գույքագրում և շարունակական թարմացում։

- EDR/հակամարմնային ծրագրաշարի ներդրում տարողությամբ արտահոսք և փրկագին պահանջող ծրագրերի հայտնաբերում.

- Ֆիշինգի դեմ պայքարի վարժանքներ և վարժություններ միջադեպի արձագանքը։

Առաջարկվում է նաև ակտիվացնել նմանատիպ դոմեյնների բլոկների ցուցակներ և մոնիթորինգ (typosquatting), ինչպես նաև արտահոսքի կայքերում տվյալների հնարավոր հրապարակումների մասին ծանուցումներ՝ արագ արձագանքելու համար։

Իրավիճակը շարունակում է զարգանալ. Ակիրան շարունակում է ճնշումը իր հայտարարությամբ, մինչդեռ ASF-ը հետաքննություն է անցկացնում և կասկածի տակ է դնում հավանականությունը ենթադրաբար գողացված տվյալների բազայից։ Այսօրվա դրությամբ, վերջնական օգտատերերի համար ռիսկը, կարծես, սահմանափակՍակայն միջադեպը ընդգծում է միայն պաշտոնական աղբյուրներից ներբեռնելու և Իսպանիայի ու ԵՄ կազմակերպություններում անվտանգության չափանիշը բարձրացնելու անհրաժեշտությունը։

Ես տեխնոլոգիայի էնտուզիաստ եմ, ով իր «գիկ» հետաքրքրությունները վերածել է մասնագիտության։ Ես իմ կյանքի ավելի քան 10 տարին անցկացրել եմ՝ օգտագործելով նորագույն տեխնոլոգիաներ և զուտ հետաքրքրասիրությունից դրդված բոլոր տեսակի ծրագրերի հետ աշխատելիս: Այժմ ես մասնագիտացել եմ համակարգչային տեխնիկայի և տեսախաղերի մեջ։ Դա պայմանավորված է նրանով, որ ավելի քան 5 տարի ես գրում եմ տարբեր կայքերի համար տեխնոլոգիայի և վիդեոխաղերի վերաբերյալ՝ ստեղծելով հոդվածներ, որոնք փորձում են ձեզ տրամադրել ձեզ անհրաժեշտ տեղեկատվությունը բոլորին հասկանալի լեզվով:

Եթե ունեք հարցեր, իմ գիտելիքները տատանվում են Windows օպերացիոն համակարգի հետ կապված ամեն ինչից, ինչպես նաև բջջային հեռախոսների համար նախատեսված Android-ից: Եվ իմ հանձնառությունն է ձեզ, ես միշտ պատրաստ եմ մի քանի րոպե ծախսել և օգնել ձեզ լուծել ցանկացած հարց, որը կարող եք ունենալ այս ինտերնետային աշխարհում: