- Windows dan aplikasi Anda membuat banyak koneksi yang sah, tetapi sangat penting untuk mengidentifikasi proses dan IP yang mencurigakan yang mungkin mengindikasikan malware atau perangkat lunak yang tidak tepercaya.

- Alat-alat seperti netstat, Resource Monitor, Task Manager, dan Process Explorer memungkinkan Anda untuk menghubungkan setiap koneksi ke proses tertentu dan menganalisis keabsahannya.

- Memeriksa reputasi IP di VirusTotal atau AbuseIPDB, meninjau jalur dan tanda tangan digital, serta menggunakan firewall untuk memblokir program yang mencurigakan akan memperkuat keamanan.

- Memperbarui Windows secara berkala, menggunakan perangkat lunak antivirus, menghindari unduhan yang berisiko, dan mengkonfigurasi firewall dengan benar sangat mengurangi kemungkinan serangan yang mengeksploitasi kerentanan dan jaringan WiFi yang tidak aman.

Anda mungkin telah memperhatikan bahwa Anda Windows terhubung ke server yang mencurigakan. Anda mungkin pernah mengalami hal serupa, seperti munculnya ikon yang tidak Anda kenali dan bertanya-tanya apakah PC Anda telah diretas. Dalam kasus seperti itu, wajar jika Anda merasa khawatir. Di antara peringatan antivirus, peringatan firewall, dan daftar koneksi yang tak berujung, wajar jika Anda merasa kewalahan dan tidak tahu bagaimana membedakan mana yang normal dan mana yang berbahaya.

Realitanya adalah bahwa Windows terus-menerus berkomunikasi dengan internet.Anda memerlukan koneksi untuk memperbarui, memvalidasi lisensi, menyinkronkan data, atau sekadar memastikan program Anda berfungsi dengan benar. Masalah muncul ketika aplikasi yang tidak dikenal, salah konfigurasi, atau bahkan berbahaya mulai terhubung ke server yang mencurigakan tanpa sepengetahuan Anda. Artikel ini akan menunjukkan kepada Anda cara mengidentifikasi koneksi tersebut, cara menentukan apakah koneksi tersebut sah, dan apa yang harus dilakukan untuk melindungi komputer Anda.

Mengapa Windows tampaknya terhubung ke begitu banyak server (dan itu tidak selalu hal yang buruk)

Saat pertama kali Anda melihat koneksi komputer Anda, itu cukup mengejutkan: puluhan IP, port aneh, dan proses dengan nama yang belum pernah Anda dengar. Hal yang logis untuk dipikirkan adalah, "Ada sesuatu yang aneh terjadi di sini," tetapi Sebagian besar aktivitas tersebut sepenuhnya sah dan tidak berbahaya bagi PC Anda.

Windows dan banyak aplikasi membutuhkannya terhubung ke server tepercaya Untuk tugas-tugas yang paling rutin: mengunduh pembaruan, memverifikasi tanda tangan digital, menyinkronkan file, mengunggah iklan atau statistik penggunaan, memvalidasi lisensi, dll. Misalnya, Pembaruan WindowsBrowser Anda, klien email Anda, atau bahkan editor teks sederhana mungkin terhubung di latar belakang.

Selain itu, program yang sama juga biasanya membuka beberapa koneksi secara bersamaan.Sebagai contoh, peramban web membuat koneksi yang berbeda untuk setiap tab dan setiap sumber daya (gambar, skrip, stylesheet, dll.). Oleh karena itu, melihat banyak koneksi yang terbuka tidak selalu berarti terinfeksi.

Masalah sebenarnya muncul ketika Windows terhubung ke server yang mencurigakan.Terutama jika hal itu terjadi secara terus-menerus, menghabiskan banyak sumber daya, atau muncul di lokasi sistem yang tidak biasa (folder sementara, lokasi yang salah eja, direktori yang tidak umum, dll.). Di situlah Anda perlu menyelidikinya.

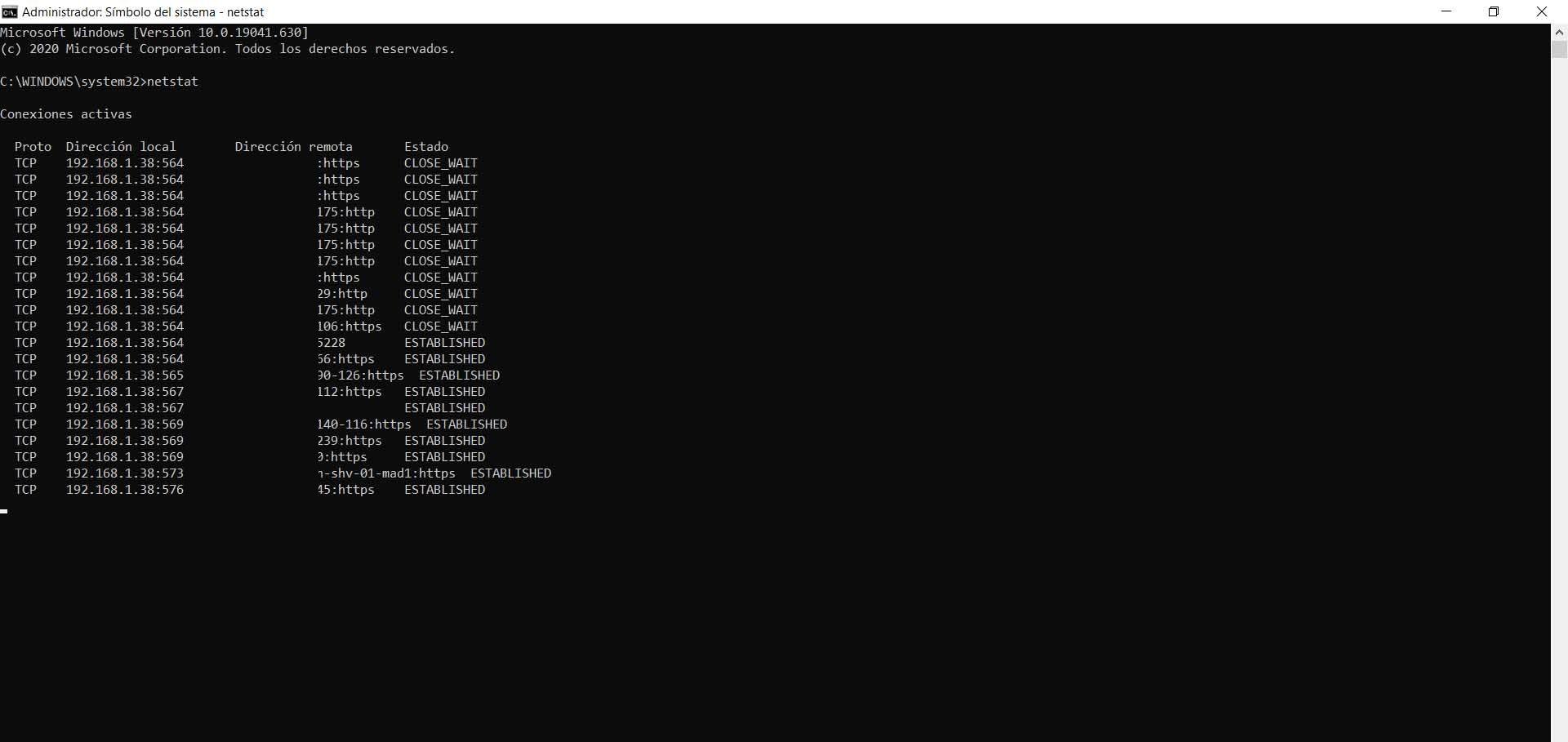

Cara melihat koneksi aktif di Windows menggunakan netstat dan alat lainnya.

Bentuk klasik dari Periksa koneksi mana saja yang terbuka di Windows pada PC Anda. Ini menggunakan konsol dengan perintah tersebut. netstatMenggabungkannya dengan utilitas sistem lainnya seperti Alat NirSoft Anda dapat mengetahui dengan tepat program mana yang berada di balik setiap koneksi.

Jika Anda menjalankan perintah di terminal netstat -anoAnda akan mendapatkan Daftar rinci koneksi aktif, port yang digunakan, status, dan PID (Pengidentifikasi Proses) terkait.Anda akan melihat koneksi masuk dan keluar, dan Anda dapat dengan cepat mengidentifikasi alamat IP mana yang berkomunikasi dengan komputer Anda.

Langkah selanjutnya adalah untuk menghubungkan PID tersebut ke program tertentu.Untuk melakukan ini, Anda dapat menggunakan tasklist Dari konsol itu sendiri, atau Pengelola Tugas. Dengan cara ini Anda akan tahu apakah koneksi sedang dibuat oleh browser Anda, layanan sistem, Pembaruan Windows, atau aplikasi yang tidak dikenal.

Selain netstat, Windows mengintegrasikan Monitor Sumber DayaDi tab Jaringan, Anda dapat melihat proses mana yang mengirim dan menerima data, alamat mana yang mereka hubungkan, dan berapa banyak lalu lintas yang mereka konsumsi; jika Anda perlu mempelajari lebih lanjut, Anda dapat mempelajari caranya. Kuasai Pengelola Tugas untuk menafsirkan data tersebut dengan lebih baik.

Untuk analisis yang lebih mendalam, Penjelajah Proses Sysinternals (Alat resmi Microsoft) memungkinkan Anda melihat proses mana yang memiliki koneksi internet terbuka, siapa yang menandatangani file yang dapat dieksekusi, di mana file tersebut diinstal, dan file atau kunci registri lain apa yang digunakannya. Sumber daya yang bagus untuk mengetahui apakah Windows terhubung ke server yang mencurigakan.

Identifikasi apakah suatu koneksi atau alamat IP mencurigakan.

Setelah Anda menemukan alamat IP atau proses yang tidak Anda kenali, hal terpenting adalah... untuk mengetahui apakah itu benar-benar sesuatu yang berbahaya. atau mungkin layanan sah yang sebelumnya tidak Anda ketahui. Berikut langkah-langkahnya:

- Periksa reputasi alamat IP tersebut.Salin alamat IP yang menarik perhatian Anda dan periksa statusnya di platform seperti VirusTotal atau AbuseIPDB. Situs web ini menunjukkan apakah alamat IP tersebut telah dikaitkan dengan botnet, server malware, serangan phishing, atau proxy yang disusupi.

- Secara paralel, tinjau proses yang menggunakan alamat IP tersebut.Dengan menggunakan PID yang ditampilkan oleh netstat atau Resource Monitor, buka Task Manager, masuk ke tab "Details", dan temukan pengidentifikasi tersebut. Periksa nama file yang dapat dieksekusi, jalurnya di disk, dan, jika perlu, buka "Properties" untuk melihat informasi seperti tanggal pembuatan atau tanda tangan digital.

Jika file tersebut terletak di lokasi yang tidak lazim, maka file tersebut tidak memiliki tanda tangan digital yang dapat diandalkan. Jika Anda menemukan file tersebut terkait dengan perangkat lunak bajakan, crack, keygen, atau unduhan dari sumber yang mencurigakan, Anda harus curiga. Jika ragu, Anda dapat mencari nama file executable tersebut di situs web seperti File.net, yang mengkatalogkan banyak proses umum dan membantu menentukan apakah itu program sistem atau bukan.

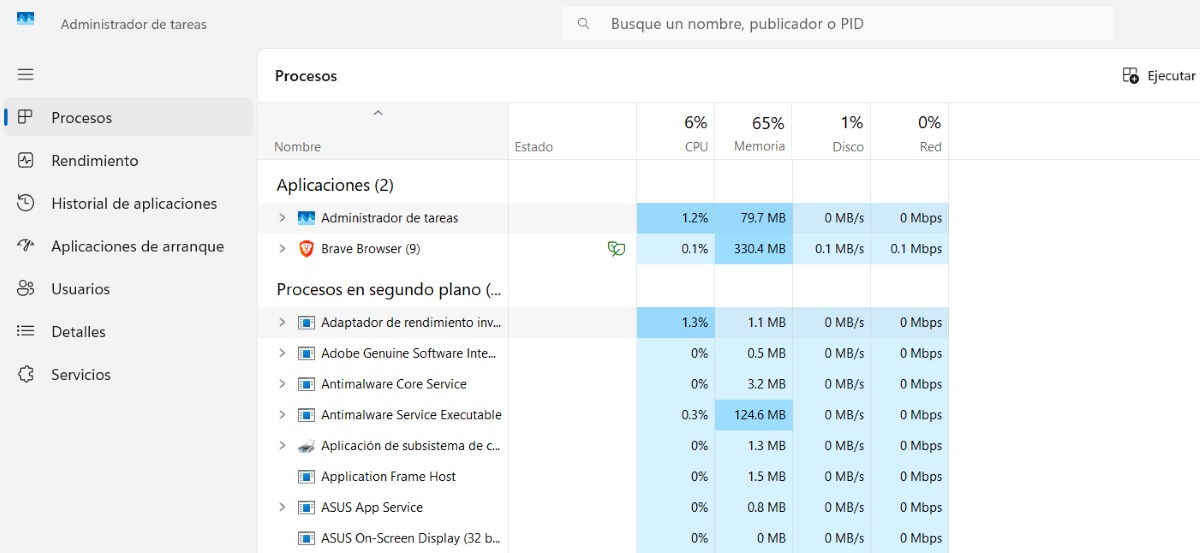

Menggunakan Task Manager untuk mencari proses berbahaya di Windows

Pengelola Tugas mungkin Alat yang paling diremehkan untuk mendeteksi apakah Windows terhubung ke server yang mencurigakan.Windows menyertakannya secara default dan, jika digunakan dengan benar, dapat menyelamatkan Anda dari lebih dari satu situasi sulit.

Untuk membukanya, Anda dapat mengklik kanan tombol Mulai dan memilih "Pengelola Tugas", atau menggunakan pintasan keyboard. Ctrl + Alt + Delete lalu pilih dari menu. Setelah masuk, di tab "Proses" Anda akan melihat apa yang sedang berjalan secara real time dan berapa persentase CPU, memori, disk, dan jaringan yang dikonsumsi oleh setiap elemen.

Saat Anda mencurigai ada sesuatu yang salah (perlambatan, kipas terus berputar, koneksi lambat), Carilah proses yang tidak Anda kenali dan yang mengonsumsi banyak sumber daya.Tanyakan pada diri Anda: “Apakah saya mengenali aplikasi ini?” dan “Apakah masuk akal jika aplikasi ini menggunakan begitu banyak CPU atau jaringan saat ini?”

- Jika Anda menemukan proses yang mencurigakan, klik kanan dan buka "Properti".Di sana Anda akan melihat jalur lengkap file, produsen, versi, dan informasi lain yang akan membantu Anda memutuskan apakah file tersebut dapat dipercaya. Jika Anda masih ragu, Anda dapat mencari namanya secara online atau di situs web khusus untuk memeriksa apakah file tersebut diklasifikasikan sebagai aman atau berbahaya.

- Jika Anda memastikan bahwa itu adalah proses berbahaya atau sangat mencurigakanAnda dapat memilihnya dan mengklik "Akhiri tugas" untuk menghentikannya berjalan. Jika itu benar-benar malware, Anda akan melihat peningkatan kinerja, tetapi ini tidak berarti masalahnya sepenuhnya hilang: sangat penting untuk menjalankan pemindaian penuh dengan perangkat lunak antivirus Anda segera setelahnya.

Kontrol proses di macOS dan alternatif untuk netstat

Jika Anda juga memiliki perangkat Apple, ada baiknya mengetahui bahwa macOS memiliki alat yang setara untuk mengontrol proses dan koneksi, meskipun metode aksesnya berbeda. Alat utama di sini disebut “Monitor Aktivitas”. Ini adalah alat yang akan membantu kita mendeteksi apakah Windows terhubung ke server yang mencurigakan.

Saat Anda membuka Activity Monitor, Anda akan melihat daftar semua aplikasi dan proses yang sedang berjalan.Sama seperti di Windows, banyak nama yang mungkin terdengar asing, tetapi itu tidak secara otomatis berarti file tersebut berbahaya. Anda dapat mengklik salah satu file tersebut, lalu mengklik ikon informasi (huruf "i" di bagian atas) untuk melihat detail seperti jalur disk atau persentase memori yang digunakan.

Untuk analisis koneksi yang lebih teknis di macOSTerminal juga merupakan sekutu Anda. Perintah seperti lsof -i Fitur ini menunjukkan proses mana yang menggunakan port jaringan dan alamat jarak jauh mana yang mereka hubungi, mirip dengan netstat di Windows.

Jika Anda mendeteksi proses mencurigakan di Mac Anda, Anda dapat memilihnya di Monitor Aktivitas. lalu ketuk ikon "X" untuk menutupnya. Dan, jika meskipun sudah melakukan semuanya Anda tidak menemukan sesuatu yang tidak biasa tetapi perangkat terus mengalami kerusakan, sistem itu sendiri memungkinkan Anda untuk menjalankan diagnostik dari ikon roda gigi yang terletak di bilah atas aplikasi.

Protokol praktis untuk menganalisis IP dan proses yang mencurigakan.

Saat alarm berbunyi karena Anda melihat alamat IP yang aneh atau proses yang tidak dikenalHal terburuk yang dapat Anda lakukan adalah bertindak secara membabi buta. Jauh lebih efektif untuk mengikuti protokol singkat langkah demi langkah yang memungkinkan Anda membuat keputusan yang tepat. Berikut ini:

- Kumpulkan informasiCatat alamat IP yang mencurigakan, PID, nama proses, dan jalur ke file yang dapat dieksekusi. Dengan informasi ini, periksa reputasi alamat IP di VirusTotal atau AbuseIPDB dan asal proses menggunakan Process Explorer atau properti file.

- Blokir alamat IP dari firewall Windows.Di sana Anda dapat membuat aturan keluar baru dan memilih apakah ingin memblokir berdasarkan program atau berdasarkan port, sehingga perangkat lunak tersebut tidak dapat lagi terhubung ke Internet.

- Lakukan pemindaian sistem lengkap dengan perangkat lunak antivirus Anda. (Windows Defender, Malwarebytes, atau solusi tepercaya lainnya). Biarkan program memindai semua drive dan berikan perhatian khusus pada file yang terkait dengan proses yang Anda identifikasi sebagai mencurigakan.

- Dokumentasikan apa yang telah terjadi.Sertakan tanggal dan waktu deteksi, alamat IP, PID dan nama proses, hasil VirusTotal atau AbuseIPDB, dan tindakan yang Anda ambil (pemblokiran, penghapusan, karantina, dll.). "Catatan insiden" kecil ini sangat berguna jika gejala serupa muncul kembali di kemudian hari.

Proses berbahaya, malware, dan performa: saat PC Anda melambat

Apakah Windows benar-benar terhubung ke server yang mencurigakan? Seringkali, tanda pertama bahwa ada sesuatu yang salah bukanlah pesan kesalahan, melainkan komputer mulai berjalan lebih lambat dari biasanya.

Dalam kebanyakan kasus, tidak ada alasan untuk khawatir.Seringkali, hal ini terjadi karena sistem sedang menginstal pembaruan, beberapa aplikasi yang membutuhkan banyak sumber daya terbuka secara bersamaan, atau koneksi internet sedang digunakan oleh orang lain di rumah. Namun terkadang, penurunan kinerja ini dapat disebabkan oleh malware yang berjalan di latar belakang.

Namun, memang benar bahwa Virus dan jenis kode berbahaya lainnya dapat memanfaatkan kelemahan komputer Anda. Untuk menambang mata uang kripto, mengirim spam, berpartisipasi dalam serangan terdistribusi, atau mencuri informasi. Semua ini mengonsumsi CPU, memori, dan bandwidth tanpa Anda sadari.

Meskipun memiliki antivirus yang selalu diperbarui sangat mengurangi risiko, tidak ada solusi yang 100% sempurna. Terkadang, virus mungkin lolos, terutama jika Anda menginstal perangkat lunak bajakan, membuka lampiran email yang mencurigakan, atau menghubungkan perangkat USB dari sumber yang tidak dikenal. Itulah mengapa hal ini sangat penting. mengetahui cara mengidentifikasi proses dan koneksi anomaliIni memberi Anda lapisan pertahanan kedua di luar antivirus.

Praktik terbaik untuk mengurangi risiko sambungan berbahaya

Selain memperbarui Windows dan driver-nya, ada sejumlah hal lain yang perlu dilakukan. kebiasaan yang secara drastis mengurangi kemungkinan koneksi Anda berakhir di server berbahaya. atau seseorang mungkin memanfaatkan celah keamanan.

- Waspadalah terhadap email yang mencurigakan.Aturan emas: Jangan membuka pesan dari pengirim yang tidak dikenal atau mengunduh lampiran yang tidak terduga, meskipun tampaknya berasal dari sumber yang sah. Banyak serangan dimulai dengan email phishing sederhana.

- Gunakan kata sandi yang kuat dan berbeda untuk setiap layanan.Hindari menggunakan informasi pribadi yang mudah ditebak (tanggal lahir, nomor telepon, nama keluarga) dan pilihlah kombinasi panjang huruf, angka, dan simbol, sebaiknya dikelola dengan pengelola kata sandi.

- Kunjungi situs web tepercaya dan hindari mengunduh dari situs yang mencurigakan.Hal ini terutama berlaku untuk program gratis, crack, konten bajakan, atau installer tidak resmi. Di situlah sebagian besar malware menyamar sebagai "hadiah."

- Hindari jaringan WiFi publik atau terbuka.Di kafe, bandara, atau pusat perbelanjaan, sebaiknya hindari masuk ke akun bank, email perusahaan, atau layanan penting lainnya. Jika Anda tidak memiliki pilihan lain, pertimbangkan untuk menggunakan VPN untuk mengenkripsi lalu lintas Anda dan mempersulit pengguna lain di jaringan yang sama untuk memata-matai atau memanipulasi koneksi Anda.

- Periksa pengaturan firewall Windows Anda secara berkala. Untuk memastikan fitur ini diaktifkan dan berfungsi. Jika, setelah mengaktifkannya, Anda menyadari bahwa beberapa aplikasi yang sah (seperti browser, klien game, atau aplikasi perpesanan) berhenti terhubung, Anda dapat menyesuaikan aturan tertentu daripada menonaktifkan seluruh firewall, yang merupakan ide buruk dari sudut pandang keamanan.

Memahami apa yang dilakukan PC Anda saat "berkomunikasi" dengan Internet. Ini memberi Anda rasa kendali yang berharga. Dengan memahami proses Anda, memantau koneksi, dan menerapkan beberapa praktik terbaik, Anda dapat meminimalkan risiko Windows terhubung ke server yang benar-benar berbahaya dan kepanikan yang tidak perlu atas aktivitas yang, meskipun berisik, sebenarnya normal.

Editor yang berspesialisasi dalam isu-isu teknologi dan internet dengan pengalaman lebih dari sepuluh tahun di berbagai media digital. Saya telah bekerja sebagai editor dan pembuat konten untuk perusahaan e-commerce, komunikasi, pemasaran online, dan periklanan. Saya juga menulis di situs web ekonomi, keuangan dan sektor lainnya. Pekerjaanku juga merupakan passionku. Sekarang, melalui artikel saya di Tecnobits, Saya mencoba mengeksplorasi semua berita dan peluang baru yang ditawarkan dunia teknologi kepada kita setiap hari untuk meningkatkan kehidupan kita.