- Akira sostiene di aver sottratto 23 GB di documenti Apache OpenOffice; l'elenco non è stato ancora verificato da nessuno.

- L'Apache Software Foundation sta indagando e afferma di non possedere il tipo di dati descritti e di non aver ricevuto una richiesta di riscatto.

- Non vi è alcuna indicazione che i download o le installazioni pubbliche di OpenOffice siano compromessi.

- Il gruppo opera con una duplice estorsione e ha attaccato in Europa; si raccomandano misure rafforzate per le organizzazioni nell'UE e in Spagna.

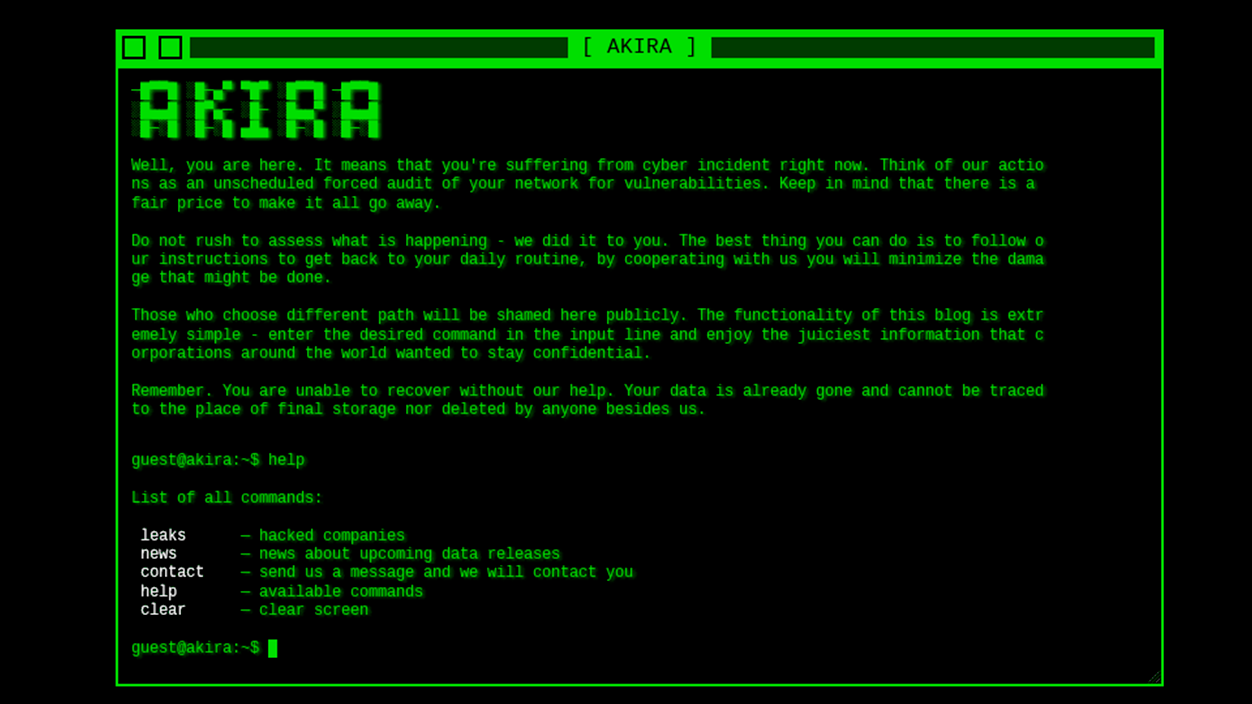

El Gruppo ransomware Akira ha pubblicato sul loro portale di fughe di notizie che ha violato i sistemi Apache OpenOffice e rubato 23 GB di informazioni aziendaliSebbene l'annuncio abbia generato preoccupazione all'interno della comunità, non esiste alcuna verifica indipendente che conferma l'autenticità dei dati o la reale portata dell'incidente.

Apache OpenOffice È un suite per ufficio gratuita e open source con strumenti equivalenti a Writer, Calc, Impress, Draw, Base e Math, disponibili per Windows, Linux e macOS. Ad oggi, Non vi è alcuna indicazione che l'infrastruttura di download o le strutture per gli utenti finali siano state interessate, poiché sono separati dai server di sviluppo.

Entità del presunto furto

Secondo le affermazioni attribuite ad Akira, il bottino includerebbe registri personali e file interni Il gruppo sostiene di essere in possesso di documentazione sensibile e intende divulgarla se le sue richieste non saranno soddisfatte.

- Indirizzi fisici, numeri di telefono e date di nascita

- Patenti di guida e numeri di previdenza sociale

- Dati della carta di credito e registrazioni finanziarie

- File interni riservati

- Numerosi report su problemi applicativi e problemi di sviluppo

Nel loro messaggio, gli aggressori sottolineano che “Verranno caricati 23 GB di documenti aziendali” e descrivono un'intrusione che avrebbe influenzato i sistemi operativi della fondazione. La tattica si adatta al doppia estorsione: rubare informazioni e fare pressione sulle persone affinché vengano pubblicate, oltre alla crittografia.

Stato della ricerca e posizione della Apache Software Foundation

Per il momento, l'Apache Software Foundation (ASF) non ha confermato l'impegno dei sistemi Apache OpenOffice. L'organizzazione ha dichiarato di stare indagando sulla situazione e che la segnalazione di Akira non è ancora stata verificata, mentre diversi organi di stampa specializzati hanno richiesto commenti ufficiali.

In una recente comunicazione, l'ASF ha indicato che non ha ricevuto alcuna richiesta di riscatto E che, data la natura open source del progetto, non dispone del set di dati dei dipendenti descritto dagli aggressori. La fondazione sottolinea che OpenOffice è sviluppato in canali pubblici e incoraggia gli utenti a scaricare la versione più recente solo dal sito Web ufficiale.

Inoltre, l'ASF sottolinea che l'infrastruttura di download è separata dai server di sviluppo, quindi non ci sono prove di software pubblico compromesso o di rischio diretto per le strutture degli utenti in questa fase.

Chi è Akira e come opera?

Akira è un'operazione ransomware-as-a-service (RaaS) attiva dal 2023, con centinaia di intrusioni documentato negli Stati Uniti, in Europa e in altre regioni, e con una storia di riscatti milionari.

Il gruppo impiega tattiche di doppia estorsione e sviluppa varianti per Windows e Linux/VMware ESXi. Un rapporto di Bitdefender (marzo 2025) ha addirittura notato che utilizzo delle webcam delle vittime per ottenere una leva durante le negoziazioni.

Nei forum underground comunicano in russo e il loro malware è solitamente Evita i computer con layout di tastiera russa, un modello osservato in altre gang che cercano di evitare di attaccare determinati ambienti.

Implicazioni per la Spagna e l'Unione Europea

Se l'autenticità dei dati trapelati venisse confermata, potrebbero essere attivati obblighi di notifica Ai sensi del GDPR, i dati personali devono essere sottoposti ad autorità come l'Agenzia spagnola per la protezione dei dati (AEPD) e, in alcuni settori, i requisiti NIS2 si applicano ai fornitori di servizi essenziali o digitali. Il potenziale uso improprio dei dati personali aumenterebbe il rischio di Phishing e ingegneria sociale nei confronti di collaboratori e fornitori.

Per le organizzazioni spagnole ed europee che utilizzano OpenOffice (o che coesistono con esso) Ambienti Linux/ESXi), è consigliabile rinforzare il monitoraggio delle attività anomaleIsolare i backup, applicare MFA, segmentare le reti e mantenere aggiornate le patch, riducendo la finestra temporale per lo sfruttamento delle vulnerabilità.

Misure di mitigazione e buone pratiche

In assenza di conferme ufficiali in merito alla portata, è prudente usare la massima cautela. sicurezza igiene e limitare la superficie di attacco su endpoint e server, dando priorità ai controlli di prevenzione, rilevamento e risposta.

- Scarica OpenOffice solo da openoffice.org ed evitare link di terze parti sui social network o sui forum.

- Verificare l'integrità degli installatori e mantieni sempre la versione più recente.

- Applicare MFA all'accesso amministrativo e VPNRivedere le policy sulle password.

- Segregare e crittografare i backup (offline/immutabile) e testare il suo restauro periodico.

- Rafforzamento degli hypervisor ESXi e dei server Linux/Windows; inventario e patching continuo.

- Implementare EDR/antimalware con la capacità di esfiltrazione e rilevamento ransomware.

- Formazione ed esercitazioni anti-phishing risposta agli incidenti.

Si consiglia inoltre di attivare liste di blocco e monitoraggio di domini simili (typosquatting), nonché avvisi su possibili pubblicazioni di dati su siti di perdite per reagire rapidamente.

La situazione continua ad evolversi: Akira mantiene la pressione con il suo annuncio, mentre l'ASF indaga e mette in discussione la plausibilità dal database presumibilmente rubato. Ad oggi, il rischio per gli utenti finali sembra limitatoTuttavia, l'incidente rafforza la necessità di scaricare solo da fonti ufficiali e di alzare gli standard di sicurezza nelle organizzazioni in Spagna e nell'UE.

Sono un appassionato di tecnologia che ha trasformato i suoi interessi "geek" in una professione. Ho trascorso più di 10 anni della mia vita utilizzando tecnologie all'avanguardia e armeggiando con tutti i tipi di programmi per pura curiosità. Ora mi sono specializzato in informatica e videogiochi. Questo perché da più di 5 anni scrivo per vari siti web di tecnologia e videogiochi, creando articoli che cercano di darti le informazioni di cui hai bisogno in un linguaggio comprensibile a tutti.

In caso di domande, le mie conoscenze spaziano da tutto ciò che riguarda il sistema operativo Windows e Android per telefoni cellulari. E il mio impegno è nei tuoi confronti, sono sempre disposto a dedicare qualche minuto e aiutarti a risolvere qualsiasi domanda tu possa avere in questo mondo di Internet.