- 2 つの重大な脆弱性 (CVE-2025-7850 および CVE-2025-7851) が TP-Link Omada および Festa VPN ルーターに影響します。

- 実際に悪用されているという証拠はありませんが、TP-Link はファームウェアをリリースし、ユーザーにパスワードの変更を求めています。

- 米国は国家安全保障上の理由からTP-Linkの販売を制限することを検討しているが、同社は中国とのいかなる関係も否定している。

- スペインと EU の組織は、ネットワークを更新し、セグメント化し、アクセス制御を強化する必要があります。

プロフェッショナルルーター TP-LinkのOmadaとFesta VPNシリーズ これらのデバイスは、攻撃者によるデバイスの制御を許す可能性のある、深刻度の高い脆弱性2件にさらされています。この警告は、Forescout Research – Vedere Labsの技術レポートに掲載されており、必要なパッチを直ちに適用するよう強く求めています。 TP-Linkからすでにリリースされているファームウェアアップデート.

この発見は、政治的に緊迫した時期に発表された。いくつかの米国連邦政府機関は、商務省による TP-Link製品の将来の販売を制限する 国家安全保障上の理由によるものです。同社は中国との業務上のつながりを一切否定し、米国子会社は…と主張しています。 彼らは諜報ガイドラインの対象ではない アジアの国の。

一体何が発見されたのか

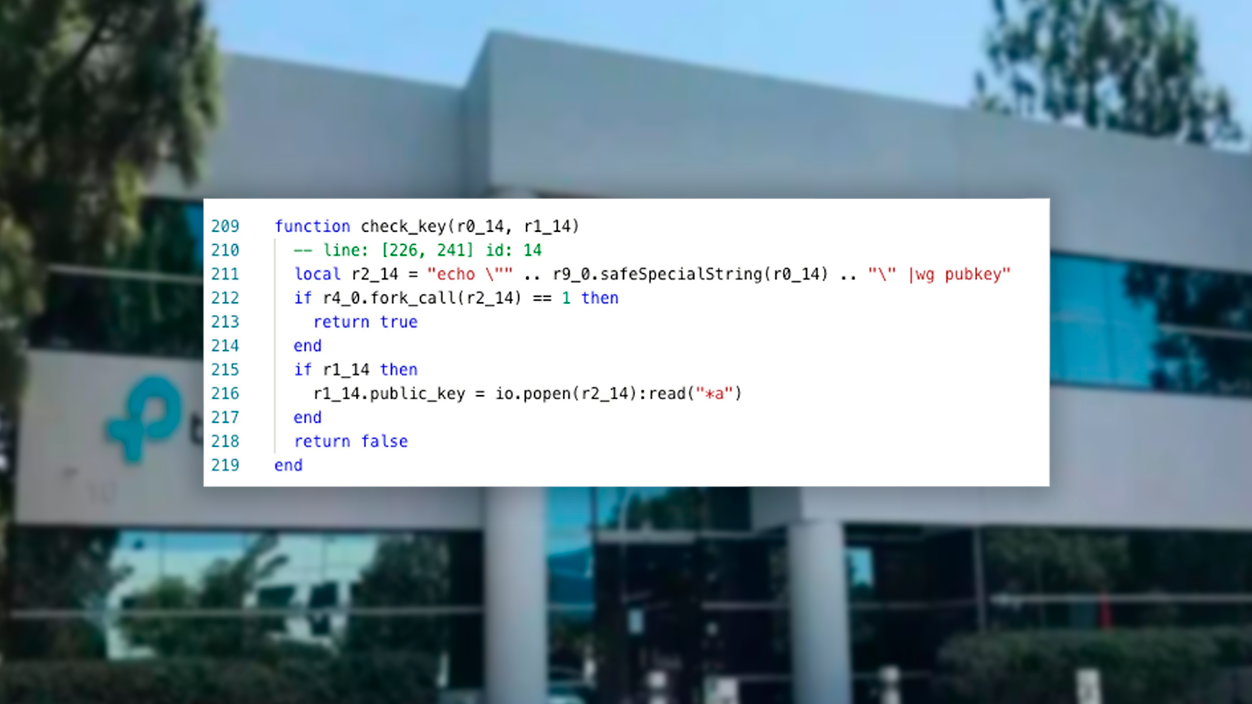

La 最初の脆弱性、として識別 CVE-2025-7850, ユーザー入力のサニタイズが不十分なため、オペレーティング システム コマンドの挿入が可能になります。重症度スコア9,3で、特定のシナリオでは 資格情報がなくても悪用される可能性があります。.

El 2番目の判決、 CVE-2025-7851 (スコア8,7) SSH経由でルートアクセスを可能にする残留デバッグ機能を公開します実際には、その隠れたルートは 付与できる ルーターの完全な制御 それを悪用することに成功した攻撃者に対して。

Forescoutによると、脆弱性は TP-Link Omada機器とFesta VPNルーターこれらのデバイスは、中小企業、分散オフィス、企業ネットワークの導入でよく使用されています。スペインとEUでは、 リモートアクセスとサイトのセグメンテーションしたがって、潜在的な影響はビジネス ネットワークや重要な環境にまで及ぶことになります。

実際のリスク:既知の情報と現在利用可能なパッチ

研究者らは、 積極的な搾取の公的な証拠はない 報告時点では、これら2つの欠陥についてはまだ明らかにされていません。しかし、TP-Linkの機器は過去にもQuad7などの大規模ボットネットや、中国と関係のあるグループによって標的にされてきました。 パスワードスプレー攻撃を実行した Microsoft 365 アカウントに対する攻撃など、さまざまなキャンペーンが実施されています。

Forescout と TP-Link は、バグを修正するために、公開されているファームウェア バージョンにすぐに更新することを推奨しています。アップデート後、TP-Linkは管理者パスワードの変更を促します。また、以下の対策を講じることをお勧めします。 攻撃対象領域を減らす:

- リモートアクセスを無効にする 必要でない場合は行政に報告し、 アクセス制御リスト(ACL)で制限する またはVPN.

- SSH認証情報とキーをローテーションする、そして、 レビューが有効なユーザー デバイス上。

- 管理トラフィックを専用のVLANに分離し、 SSHを信頼できるIPのみに制限する.

- システムログを監視し、 侵入警報を発動する 周囲に。

欧州の文脈では、これらの行動は、 パッチ管理とアクセス制御 これには、NIS2 などのフレームワークや、INCIBE や CCN-CERT などの組織によって推奨されるベスト プラクティスが含まれます。

しかし、彼の調査中に、 ForescoutはTP-Linkの研究所と連携して追加の欠陥を発見したと主張している。遠隔操作の可能性があるものもあります。技術的な詳細は明らかにされていませんが、 TP-Link はこれらの問題に対する修正プログラムをリリースする予定です。 2026年第1四半期を通じて。

米国における規制圧力と欧州におけるその副作用

米メディアが引用した情報筋によると、 司法省、国家安全保障省、国防省を含む省庁間プロセスこの夏、彼は TP-Linkの国内新規販売を禁止懸念は潜在的な 北京の法的影響力 悪意のあるアップデートの可能性についても言及されています。TP-Linkはこうした疑念を否定し、米国当局もホワイトハウスもこの件に関して正式な決定を下していないことを強調しています。

この議論は主に米国国内で行われているが、 その影響はヨーロッパでも感じられるかもしれない公共調達基準やサプライチェーンのリスク評価から、認証やサポートポリシーまで。大西洋をまたいで拠点を持つ組織にとって、 維持することをお勧めします 警戒姿勢 y 必要に応じて計画的な交換ポリシー.

スペインとEUの組織は何をすべきでしょうか?

パッチを適用しアクセスポイントを強化するだけでなく、 資産の完全な目録 ネットワーク(ルーターやゲートウェイを含む)のセキュリティを強化し、ファームウェアのバージョンを確認し、一時的な例外を記録します。リソースが少ない中小企業では、 ITプロバイダーまたはMSP 安全な構成とセグメンテーションを検証します。

- スキャンによるインターネット露出のレビュー オープンサービス.

- バックアップポリシー ルーター構成 そして逆転計画。

- 変更ログと 制御されたテスト 各更新後。

すでに欠陥が特定され、パッチが提供され、規制に関する議論が活発化している中、 パニックに陥るのではなく、修正、強化、監視を優先します。ファームウェアのアップデート、パスワードの変更、不要なアクセスの遮断、異常なアクティビティの監視は、今日適用すると、 大幅に削減する 高度なビジネスおよび家庭ネットワークにおけるリスク。

私はテクノロジー愛好家であり、その「オタク」の興味を職業に変えています。私は 10 年以上、純粋な好奇心から最先端のテクノロジーを使用し、あらゆる種類のプログラムをいじくり回してきました。現在はコンピューター技術とビデオゲームを専門にしています。これは、私が 5 年以上、テクノロジーやビデオ ゲームに関するさまざまな Web サイトに執筆し、誰にでも理解できる言語で必要な情報を提供することを目的とした記事を作成しているためです。

ご質問がございましたら、私の知識は Windows オペレーティング システムから携帯電話用の Android に関連するあらゆるものまで多岐にわたります。そして、私はあなたに対して、いつでも喜んで数分を費やして、このインターネットの世界であなたが抱いている疑問を解決するお手伝いをしたいと考えています。