- ゲートウェイアラート (SYN フラッド、異常な ping) とその形式を理解して、ノイズと実際の脅威を区別します。

- Omada のマルチ接続 TCP SYN フラッドしきい値 (100~99.999) を調整するか、必要に応じて無効にします。

- Tether でアラートをアクティブ化します: 新しいデバイスの通知とアラート (HomeShield) または接続アラート (IFTTT モデル)。

- セキュリティの強化: 最新のファームウェア、強力なキー、オプションのファイアウォール、接続されたデバイスの監視。

ラス TP-Link 境界侵入アラート これらは、安全なインターネットブラウジングの重要な要素です。これらの通知は、ゲートウェイまたはルーターが異常なトラフィック、ネットワークの飽和状態への試み、あるいは単純なWi-Fiデバイスの出入りイベントを検知した際に送信されます。絶え間なく続くように思えるかもしれませんが、ネットワークのエッジで何かが起こっていることを素早く知らせるという目的があります。

この記事では、TP-Link環境でこれらのアラートがどのように機能するか、視認性を損なうことなくノイズを低減する方法、そして本当に重要な信号が乱雑な情報に埋もれないようにするために調整すべき設定について説明します。また、通知の詳細についても説明します。 新しいデバイスまたはWi-Fi接続 Tether アプリ経由、HomeShield および IFTTT との共存、および現在の脆弱性とリスクに対処するためのいくつかの実用的なヒントを紹介します。

TP-Link 境界侵入アラートとは何ですか? また、どのように表示されますか?

この内容は特に 施設に オマダコントローラー (ソフトウェア、ハードウェア、クラウド版)およびOmadaゲートウェイシリーズ。これらの環境では、ゲートウェイが疑わしいアクティビティや明らかな攻撃パターンを検出すると、コントローラーが自動アラートを生成し、適切なタイミングで対応できるようにします。

ゲートウェイには、主に次の 3 つの通知が表示されます。 一般的な攻撃が検出されました複数の接続からのSYNフラッドに関連するイベント(通常はTCPチャネルを飽和させようとする試みにつながる)とシステムが識別するもの 過剰なICMPパケットまたは不均衡なpingメッセージは「イベントXXXが識別され、受信パケットは破棄されました」などのテキストで表され、チームが 一部の着信トラフィックをブロックしました 自分を守るために。

TP-Linkの境界侵入アラートは有用ですが、トラフィック量の多いネットワークや、外部からアクセス可能なサービスが存在するネットワークでは、アラートが頻繁に表示されることがあります。こうしたアラートを軽減するために、Omadaエコシステムでは以下の2つのアプローチを提供しています。 トリガーしきい値を上げる 特定の検出を調整したり、必要だと判断した場合は防御機能の一部を無効にすることもできます。理想的には、カバー範囲が失われないように、無効にする前に設定を微調整することをお勧めします。

TP-Linkの境界侵入アラートの目的は、 バランスを保つ: 可視性あり、不要なアラームなしこれを行うには、何を測定しているのか、どのようなしきい値でアラートがトリガーされるのか、ダッシュボード上の実際のオプションは何なのかを理解しておくと役立ちます。

ノイズを減らす: Omadaでしきい値を上げるか、特定の検出を無効にする

Omadaコントローラーのサイト設定には、これらの防御を管理するための非常に具体的なパスがあります。簡単に言うと、 サイト設定 > ネットワークセキュリティ > 攻撃に対する防御ここでは、マルチ接続 TCP SYN フラッドやその他の関連する保護に関するコントロールが見つかります。

- 最初のオプションであり、最も推奨されるもの: 受信速度のしきい値を上げる アラートをトリガーする要因です。「マルチ接続 TCP SYN フラッド」セクションでは、設定可能な値があります。上限値(100~99.999)を高く設定すると、システムは軽微なスパイクについてはアラートを停止し、状況がより深刻になった場合にのみ通知します。これにより、検出を完全に無効にすることなく、通知の数を減らすことができます。

- これを実行するには、以下の手順を文字通り実行しますが、頭を使ってください。 サイト設定 > ネットワークセキュリティ > 攻撃に対する防御、検索 マルチ接続TCP SYNフラッド、許容範囲内(100~99.999)でより高いしきい値に値を上げ、 適用して節約その瞬間から、コントローラは同時 SYN 接続のわずかな急増に対する感度を下げます。

- 2番目の(より抜本的な)方法: 特定の検出を無効にする同じパネルで、「Multi-Connections TCP SYN Flood」オプションのチェックを外し、「Apply」で変更を保存します。これにより、コントローラは その理由で警報の発令を停止する飽和攻撃に対する有用なシグナリング層が失われるため、何を意味するのかわかっている場合、または制御された環境での一時的なテストとしてのみ使用してください。

どちらかのオプションを選択すると、TP-Linkの境界侵入アラートに直接影響します。「ゲートウェイで攻撃を検知」などの通知、 複数の接続によるSYNフラッド 範囲外のpingメッセージが大幅に減少するか、無効にした場合は表示されなくなります。重要なアラートを見逃さないように、段階的に調整し、変更を少しずつテストしてください。

TetherアプリのWi-Fi接続アラートと新しいデバイスの通知

よく目にする別の種類の通知は次のとおりです... TP-Link 境界侵入アラート Wi-Fiクライアントが参加または離脱したとき ルーター/デコーダーから。アカウント設定によっては、これらのアラートはスマートフォンの通知バーにプッシュ通知として、またはメールで通知される場合があります。これらは、予期しない侵入(例:不明なデバイス)を検出するのに非常に役立ちます。

政策変更を考慮することが重要です。いわゆる 接続アラート このシナリオではIFTTTの代わりになるものが登場しています。実際には、 IFTTTとすでに互換性のあるデバイスのみ これらの接続アラートは今すぐご利用いただけます。アラートが表示されない場合は、アプリが最新バージョンであること、またお使いの機種がサポート対象グループに属しているかどうかをご確認ください。

HomeShieldプラットフォームのデバイスでは、 新しいデバイスのアラート アプリの一般設定から。Tetherを開き、メニューアイコン(クラシックな≡)をタップして、 アプリケーションの設定 それから 通知そこで、通知と新しいデバイスのアラートオプションを有効にしてください。これは簡単で、誰かがあなたのWi-Fiに無断でアクセスしようとした際に、不快な驚きからあなたを守ってくれます。

IFTTTと連携するモデルをお持ちの場合は、フローが異なります。Tetherを開き、 マイ デバイス選択して ツールそこにはセクションがあります 接続アラートお好みに応じて、これらの機能を有効にしたり、プロファイルや条件を調整したりできます。Decoアプリからの管理については、該当のアプリの詳細情報をご覧ください。 メニューにはユニークな特徴がある テザーの前で。

最近の脆弱性:実施すべき予防的対策

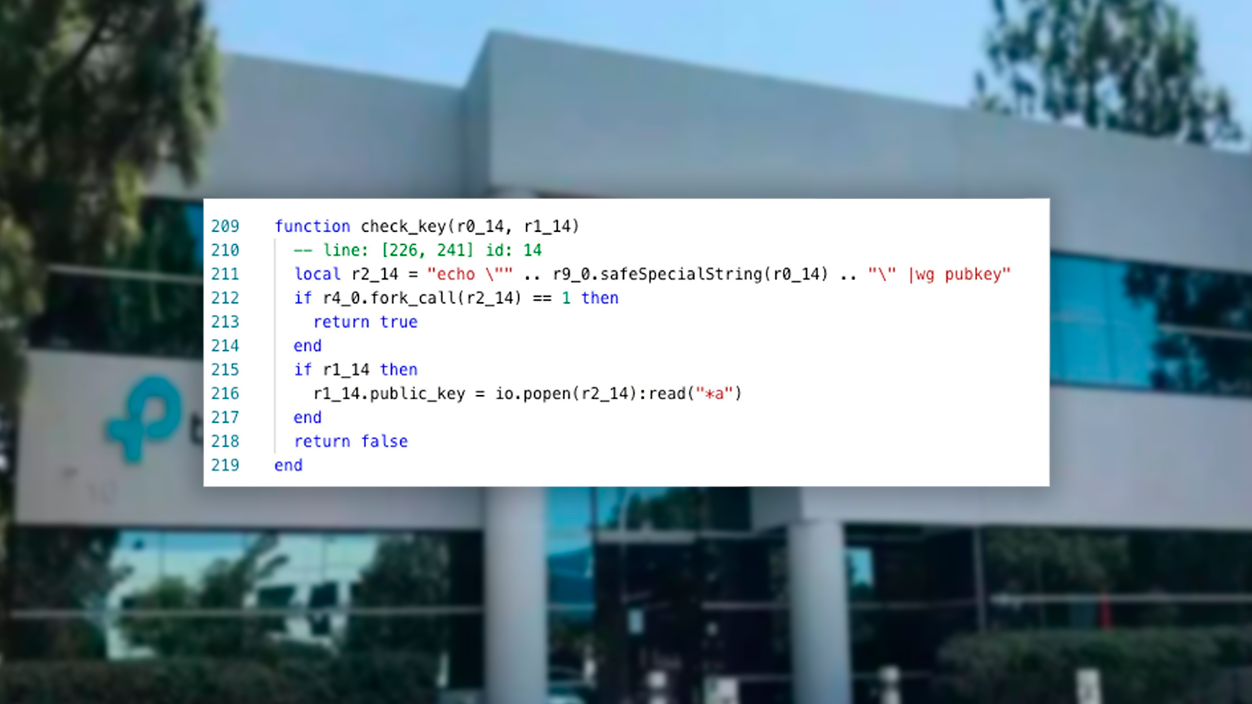

最近、次のような報告が出てきました 人気モデルに影響を与える重大な脆弱性 当該ブランドのルーターに脆弱性があり、攻撃者がこれを悪用しようとしています。認証なしでアクセスしたり、リモートコード実行を許可したりするルーターもあり、家庭や企業のネットワークにリスクをもたらします。慌てる必要はありませんが、ベストプラクティスの導入を開始する時期が来ています。

- まず、最も明白なことは ファームウェアを最新の安定バージョンに更新します。お使いのモデル(およびハードウェアバージョン)のサポートウェブサイトを定期的に確認し、できるだけ早くアップデートを適用してください。多くの脆弱性は攻撃対象領域を減らすために修正されています。アップデートを無視すると、不必要な脆弱性にさらされることになります。

- 2番目の デフォルトの資格情報を次のように変更します 強力でユニークなパスワードパスワードの再利用を避け、可能な場合は多要素認証を有効にしてください。自動化された攻撃は、設定が変更できないデバイスやパスワードが侵害されたデバイスを標的とすることが多いため、そのような攻撃に有利な状況を与えないようにしてください。

- 3番目に、考慮する ルーターの背後に専用のファイアウォールを設置する シナリオが許す場合(例えば、中小企業の環境など)、適切に構成されたUTMまたはNGFWは、追加の検査と制御を追加し、リスクを大幅に軽減します。すべての家庭に必須ではありませんが、機密データを扱ったり、リモートワークをしたりする場合には非常に重要です。

- クアルト、 ネットワークの状況を毎日監視する異常な速度低下、不安定な接続、または接続リストに不明なデバイスが表示された場合は、調査を行ってください。これらの情報と侵入アラートは、誰かが制限をテストしているか、すでにアクセスを取得していることを示す最初の手がかりとなることがよくあります。

- 最後に、セキュリティはルーターだけで完結するわけではないことを覚えておいてください。 ウイルス対策ソフトウェアとパッチを使用して、クライアント コンピューターを最新の状態に保ちます。これには、コンピューター、モバイルデバイス、IoTデバイスが含まれます。ステーション内部から侵入されると、悪意のあるトラフィックが生成され、ゲートウェイでアラートがトリガーされる可能性があります。さらに悪いことに、更新されていない場合は検出されない可能性があります。

閾値を調整するタイミングと、閾値を無効にするタイミング:実用的な基準

SYNフラッド検出のしきい値を上げる 頻繁な誤検知 ピーク時や正当な負荷テストの実行時。同時実行性の高い環境では、接続の急増が攻撃と誤認される可能性があります。通常、制限を通常のトラフィックの1,5~2倍に設定するのが適切な出発点です。

TP-Link 境界侵入アラートを無効にするのは例外的なケースです。 例えば、問題が検出器にあるのか、特定のアプリケーションにあるのかを切り分けるために、短期間のテストを実施します。テスト後、検出器が正当なトラフィックのみをブロックしていることを確認した場合は、検出器を恒久的に無効化する前に、ポリシー、ルール、アーキテクチャを再評価してください。

他のベクトルも必ず確認してください。マルチ接続SYNフラッドに加えて、 過剰な ICMP (大量の ping) 誤診断や不適切な監視スクリプトによって発生する可能性があります。パケット間隔とサイズを微調整することで、ゲートウェイの防御に影響を与えることなくノイズを排除できます。

チェックとサポート

お使いのデバイスで機能が利用できるかどうかわからない場合は、公式製品ページにアクセスして、 ハードウェアバージョン その通りです。最新の改善点や互換性(例えば、デバイスが従来のIFTTT接続アラートをサポートしているかどうか、HomeShieldに新機能が追加されているかどうかなど)は、通常、ファームウェアセクションと技術仕様に記載されています。

しきい値を調整し、バージョンを確認し、構成をテストした後でも疑問がある場合は、遠慮なく質問してください。 TP-Linkテクニカルサポートにお問い合わせください特定のセキュリティ イベントの解釈をガイドしたり、ケースが誤検知に該当するかどうかを検証したり、進行中の修正について通知したりすることができます。

これらのガイドラインに従って、TP-Linkエコシステム(Omada、Tether、Deco、HomeShield)は次のようなメリットを提供します。 有用かつ実用的な監視 ネットワーク境界のセキュリティを強化します。しきい値を調整し、接続アラートを活用し、ファームウェアを最新の状態に保つことで、真の脅威の検出を損なうことなく、ノイズを大幅に削減できます。

バランスとメンテナンス: 防御の調整、脆弱性への対処、ベストプラクティス デジタル衛生の実現。TP-Linkの境界侵入アラートはもはや煩わしいものではなく、必要な時に正確に警告を発するツールとなるでしょう。

テクノロジーとインターネット問題を専門とする編集者で、さまざまなデジタル メディアで 10 年以上の経験があります。私は、電子商取引、通信、オンライン マーケティング、広告会社で編集者およびコンテンツ作成者として働いてきました。経済、金融、その他の分野のウェブサイトにも執筆しています。私の仕事は私の情熱でもあります。さて、私の記事を通じて、 Tecnobits, 私は、私たちの生活を向上させるために、テクノロジーの世界が私たちに提供するすべてのニュースや新しい機会を毎日調査しようとしています。