- Process Hacker は、標準のタスク マネージャーよりもはるかに詳細な制御を提供する、高度なオープン ソースの無料プロセス マネージャーです。

- 強制終了、優先度の変更、ハンドルの検索、メモリ ダンプなどの高度な機能を含め、プロセス、サービス、ネットワーク、ディスク、メモリを詳細に管理できます。

- カーネル モード ドライバーは保護されたプロセスの終了を強化しますが、64 ビット Windows ではドライバー署名ポリシーによって制限されます。

- 注意して使用すれば、パフォーマンスの問題の診断、アプリケーションのデバッグ、セキュリティ調査のサポートに重要なツールとなります。

多くのWindowsユーザーにとって、タスクマネージャーは物足りないものです。そのため、Process Hackerに頼る人もいます。このツールは、標準のWindowsタスクマネージャーでは想像もできないレベルでシステムを表示・制御できるため、管理者、開発者、セキュリティアナリストの間で人気を博しています。

この包括的なガイドでは、 Process Hackerとは何か、ダウンロードとインストール方法タスク マネージャーやプロセス エクスプローラーと比較して何を提供するのか、また、プロセス、サービス、ネットワーク、ディスク、メモリを管理し、マルウェアを調査するためにどのように使用するのかについて説明します。

Process Hackerとは何か、そしてなぜそれが強力なのか

プロセスハッカーは、基本的に、 Windows用の高度なプロセスマネージャーオープンソースで完全に無料です。多くの人が「強化版タスクマネージャー」と表現していますが、まさにその通りです。

その目的は、 システム内で何が起こっているかを非常に詳細に把握できますプロセス、サービス、メモリ、ネットワーク、ディスク…そして何よりも、何かがスタックしたり、リソースを過剰に消費したり、マルウェアの疑いがあるような状況に介入するためのツールを提供します。インターフェースはProcess Explorerを彷彿とさせますが、Process Hackerには多くの追加機能が搭載されています。

その強みの一つは、 隠れたプロセスを検出し、「保護された」プロセスを終了する タスクマネージャーが閉じられない状態です。これは、KProcessHackerと呼ばれるカーネルモードドライバーのおかげで実現されており、これにより、昇格された権限でWindowsカーネルと直接通信できるようになります。

プロジェクトであること オープンソースなので、コードは誰でも利用可能これにより透明性が促進されます。コミュニティは監査を行い、セキュリティ上の欠陥を検出し、改善を提案し、予期せぬ事態が起こらないようにすることができます。多くの企業やサイバーセキュリティ専門家がProcess Hackerを信頼しているのは、まさにこのオープンな理念のためです。

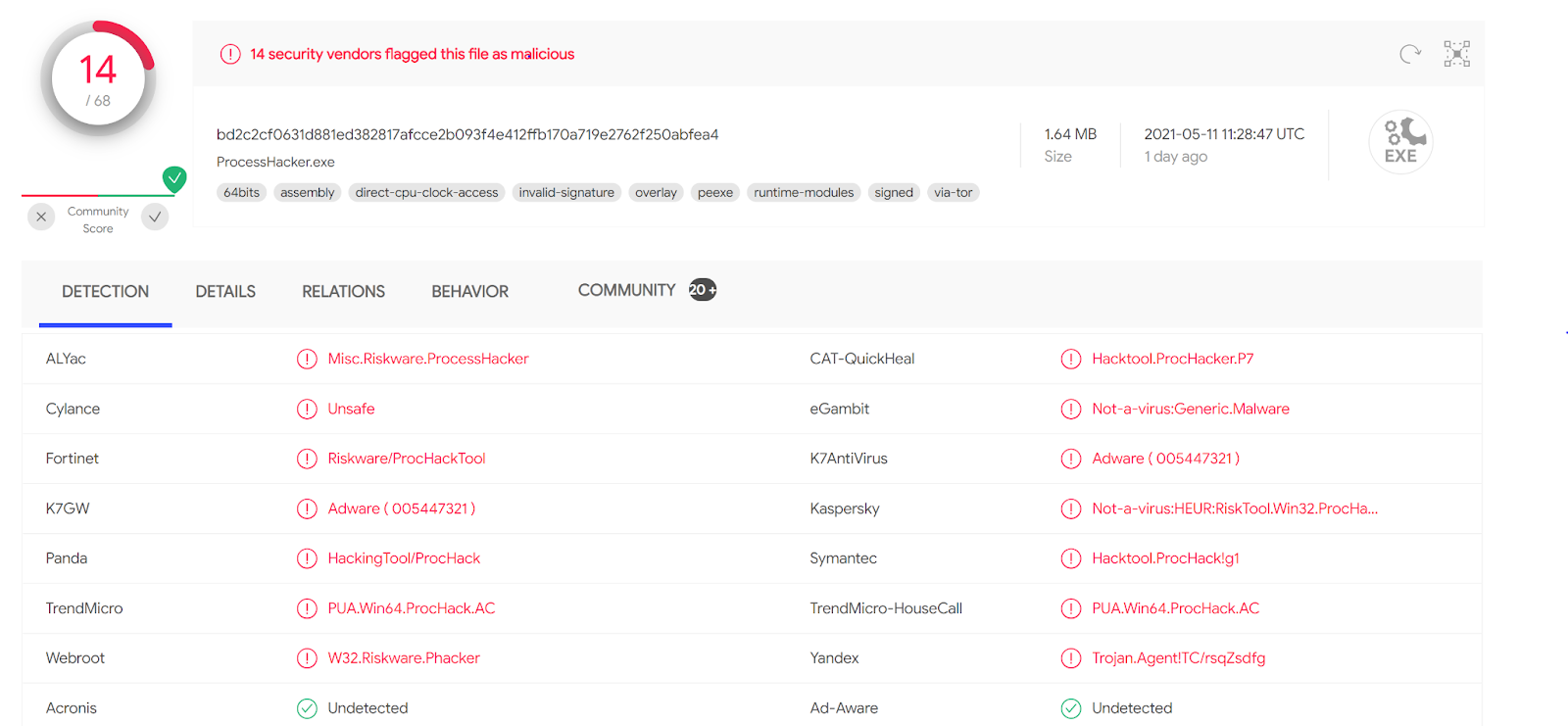

しかし、注目すべきは 一部のウイルス対策プログラムは、これを「危険」または PUP (潜在的に不審なプログラム) としてフラグ付けします。悪意があるからではなく、非常に機密性の高いプロセス(セキュリティサービスを含む)を停止させる能力を持っているからです。これは非常に強力な武器であり、他の武器と同様に、慎重に使用する必要があります。

Process Hacker をダウンロード: バージョン、ポータブル版、ソースコード

プログラムを入手するには、通常は 公式OAページ SourceForge / GitHub上のリポジトリそこには、常に最新バージョンと、ツールの機能の簡単な概要が記載されています。

ダウンロードセクションでは通常、 2つの主なモダリティ 64ビットシステムの場合:

- セットアップ(推奨): クラシックインストーラー。これまで常に使用されてきたインストーラーで、ほとんどのユーザーに推奨されます。

- バイナリ(ポータブル): インストールせずに直接実行できるポータブル バージョン。

セットアップオプションは、 Process Hacker はインストールされたままにしておきます。スタートメニューに統合され、追加オプション(タスクマネージャーの置き換えなど)も備えています。一方、ポータブル版は USBドライブに入れて持ち運ぶ 何もインストールせずに、さまざまなコンピューターで使用できます。

少し下にも通常表示されます 32ビット版まだ古い機器をお使いの場合。最近はそれほど一般的ではありませんが、必要な環境もまだあります。

あなたが興味を持っているのなら ソースコードをいじる あるいは、独自のビルドをコンパイルすることもできます。公式サイトにはGitHubリポジトリへの直接リンクがあります。そこからコードを確認したり、変更履歴を確認したり、プロジェクトに貢献したい場合は改善を提案したりすることもできます。

このプログラムの重さは非常に軽く、 数メガバイトそのため、接続速度が遅い場合でも、ダウンロードは数秒しかかかりません。ダウンロードが完了したら、インストーラーを実行するか、ポータブル版を選択された場合は、実行ファイルを直接解凍して起動してください。

Windowsでのステップバイステップのインストール

インストーラ(セットアップ)を選択した場合、プロセスはWindowsとほぼ同じですが、 チェックする価値のある興味深いオプション 落ち着いて。

ダウンロードしたファイルをダブルクリックすると、Windowsは ユーザーアカウント制御(UAC) プログラムがシステムに変更を加えようとしているという警告が表示されます。これは正常な動作です。Process Hacker が機能するには特定の権限が必要なので、続行するには許可する必要があります。

最初に表示されるのは、典型的なインストールウィザードです。 ライセンス画面Process HackerはGNU GPLバージョン3ライセンスに基づいて配布されていますが、本文中にいくつかの例外事項が記載されています。特に企業環境での使用を予定している場合は、先にこれらの例外事項をざっと読んでおくことをお勧めします。

次のステップでは、インストーラーは デフォルトのフォルダ プログラムがコピーされる場所です。デフォルトのパスが気に入らない場合は、別のパスを入力するか、ボタンを使って直接変更できます。 ブラウズ ブラウザで別のフォルダを選択します。

そして、 コンポーネントリスト アプリケーションを構成する主なファイル、ショートカット、ドライバ関連のオプションなどです。完全なインストールをご希望の場合は、すべてにチェックを入れたままにするのが最も簡単です。特定の機能を使用しないことが確実な場合は、その機能のチェックを外しても構いません。ただし、その機能が占めるスペースは最小限です。

次にアシスタントがあなたに尋ねます スタートメニューのフォルダ名通常は「Process Hacker 2」などの名前が提案され、その名前で新しいフォルダが作成されます。ショートカットを別の既存のフォルダに表示したい場合は、「参照」をクリックして選択してください。また、 スタートメニューフォルダーを作成しないでください スタート メニューにエントリが作成されないようにします。

次の画面では、 追加オプション 特に注意を払うべきもの:

- 作成するかしないか デスクトップのショートカット自分のユーザーのみに対象とするか、チームの全ユーザーに対象とするかを決定します。

- 起動する Windows起動時のプロセスハッカーその場合、通知領域に最小化された状態で開く必要があります。

- 何をするって プロセスハッカーはタスクマネージャーに代わる Windows 標準。

- インストールする KProcessHackerドライバー システムへの完全なアクセス権を付与します (非常に強力なオプションですが、それが何を意味するのか分からない場合はお勧めしません)。

これらの設定を選択すると、インストーラーは 構成の概要 「インストール」をクリックすると、ファイルのコピーが始まります。数秒間、小さなプログレスバーが表示されますが、処理はすぐに完了します。

終了すると、アシスタントが通知します。 インストールは正常に完了しました いくつかのボックスが表示されます:

- ウィザードを閉じるときに Process Hacker を実行します。

- インストールされたバージョンの変更ログを開きます。

- プロジェクトの公式ウェブサイトをご覧ください。

デフォルトでは、通常はボックスのみがチェックされています。 プロセスハッカーを実行するこのオプションをそのままにしておくと、「完了」をクリックするとプログラムが初めて開き、実験を開始できます。

Process Hackerの起動方法と最初の手順

インストール中にデスクトップショートカットを作成することを選択した場合、プログラムの起動は次のように簡単になります。 アイコンをダブルクリック頻繁に利用する人にとっては、これが最速の方法です。

直接アクセスできない場合は、いつでも スタートメニューから開くスタートボタンをクリックし、「すべてのアプリ」から「Process Hacker 2」フォルダ(またはインストール時に指定した名前)を探します。フォルダ内にプログラムエントリがあり、クリックするだけで開くことができます。

初めて起動したときに目立つのは、 インターフェースには情報が多すぎます。心配しないでください。少し練習すれば、レイアウトは非常に論理的で整理されたものになります。実際、管理しやすいまま、標準のタスクマネージャーよりもはるかに多くのデータを表示できます。

上部には メインタブ: プロセス、サービス、ネットワーク、ディスクそれぞれ、実行中のプロセス、サービスとドライバー、ネットワーク接続、ディスクアクティビティなど、システムのさまざまな側面が表示されます。

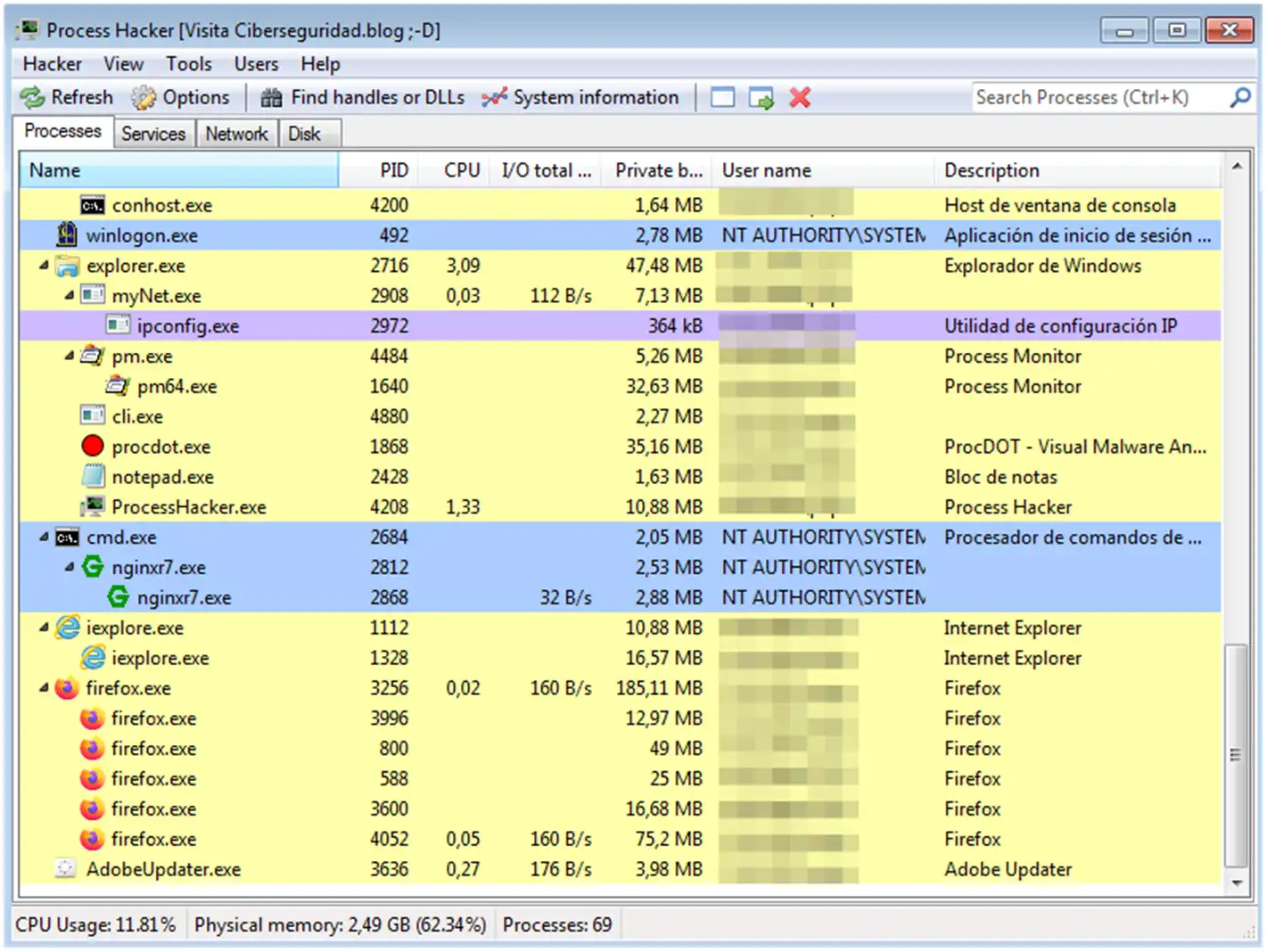

デフォルトで開く「プロセス」タブには、すべてのプロセスが表示されます。 階層的なツリーの形でこれにより、どのプロセスが親プロセスで、どのプロセスが子プロセスであるかを素早く識別できます。例えば、メモ帳(notepad.exe)はexplorer.exeに依存していることが多く、エクスプローラーから起動する多くのウィンドウやアプリケーションも同様です。

プロセスタブ: プロセスの検査と制御

プロセスビューはProcess Hackerの核心です。ここから、 実際に何が実行されているかを確認する マシン上で何か問題が発生した場合に、迅速な判断を下すことができます。

プロセスリストには、名前に加えて、 PID(プロセス識別子)、CPU 使用率、合計 I/O レート、使用中のメモリ (プライベート バイト)、プロセスを実行しているユーザー、簡単な説明。

マウスをプロセスの名前の上に移動してしばらくそのままにしておくと、ウィンドウが開きます。 追加の詳細を含むポップアップボックスディスク上の実行ファイルへのフルパス(例:C:\Windows\System32\notepad.exe)、正確なファイルバージョン、署名元(Microsoft Corporation など)。これらの情報は、正当なプロセスと悪意のある可能性のある模倣品を区別するのに非常に役立ちます。

興味深い点は、 プロセスは色分けされている 種類や状態(サービス、システムプロセス、一時停止中のプロセスなど)に応じて色分けされます。それぞれの色の意味はメニューで確認・カスタマイズできます。 ハッカー > オプション > ハイライト、自分の好みに合わせてスキームを調整したい場合。

任意のプロセスを右クリックするとメニューが表示されます オプションが満載のコンテキストメニュー最も印象的なものの 1 つは [プロパティ] です。これは強調表示され、プロセスに関する非常に詳細な情報を含むウィンドウを開くために使用されます。

このプロパティウィンドウは、 複数のタブ(約11個)各タブは特定の側面に焦点を当てています。「全般」タブには、実行可能ファイルのパス、起動に使用されたコマンドライン、実行時間、親プロセス、プロセス環境ブロック(PEB)アドレス、その他の低レベルデータが表示されます。

統計タブには、詳細な統計が表示されます。 プロセスの優先順位消費された CPU サイクル数、プログラム自体とそれが処理するデータの両方で使用されるメモリの量、実行された入出力操作 (ディスクまたは他のデバイスへの読み取りと書き込み) など。

パフォーマンスタブでは、 CPU、メモリ、I/O使用率グラフ このプロセスでは、スパイクや異常な動作を検出するのに非常に役立ちます。一方、「メモリ」タブでは、 メモリの内容を直接編集する これは、デバッグやマルウェア分析でよく使用される、非常に高度な機能です。

プロパティに加えて、コンテキストメニューにはいくつかの 主要なオプション 上部に:

- 終了: プロセスを直ちに終了します。

- ツリーの終了: 選択したプロセスとそのすべての子プロセスを閉じます。

- つるす: プロセスを一時的に停止しますが、後で再開できます。

- 再起動: 中断されたプロセスを再起動します。

これらのオプションを使用するには注意が必要です。 Process Hacker は、他のマネージャーでは終了できないプロセスを終了できます。システムにとって重要なものや重要なアプリケーションを強制終了すると、データが失われたり、システムが不安定になったりする可能性があります。マルウェアや応答しないプロセスを停止するのに最適なツールですが、何をしているのかを理解しておく必要があります。

同じメニューのさらに下には、 CPU優先度 優先度オプションでは、リアルタイム (最高優先度、プロセスは要求するたびにプロセッサを取得します) からアイドル (最低優先度、他に CPU を使用するものがない場合にのみ実行されます) までのレベルを設定できます。

オプションもあります I/O優先度この設定は、入出力操作(ディスクの読み取りや書き込みなど)のプロセス優先度を、「高」、「標準」、「低」、「非常に低」などの値で定義します。これらのオプションを調整することで、例えば、大きなコピーやディスクを飽和させるプログラムの影響を制限することができます。

もう一つの非常に興味深い特徴は 送信先そこから、プロセスに関する情報 (またはサンプル) をさまざまなオンラインウイルス対策分析サービスに送信できます。これは、プロセスが悪意のあるものである可能性があると疑われ、すべての作業を手動で行うことなくセカンド オピニオンを求める場合に最適です。

サービス、ネットワーク、ディスク管理

Process Hackerはプロセスだけに焦点を当てているわけではありません。他のメインタブでは、 サービス、ネットワーク接続、ディスクアクティビティをかなり細かく制御できます.

サービスタブには、 Windowsのサービスとドライバーこれにはアクティブなサービスと停止中のサービスの両方が含まれます。ここから、サービスを開始、停止、一時停止、再開できるほか、スタートアップの種類(自動、手動、無効)や実行ユーザーアカウントを変更することもできます。システム管理者にとって、これはまさに貴重なツールです。

ネットワーク タブにはリアルタイムの情報が表示されます。 どのプロセスがネットワーク接続を確立しているかこれには、ローカルおよびリモートのIPアドレス、ポート、接続状態などの情報が含まれます。これは、疑わしいアドレスと通信するプログラムを検出したり、帯域幅を飽和させているアプリケーションを特定したりするのに非常に役立ちます。

たとえば、「browlock」や、ダイアログ ボックスが常に表示されてブラウザをブロックする Web サイトに遭遇した場合は、[ネットワーク] タブを使用してその Web サイトを見つけることができます。 ブラウザのそのドメインへの特定の接続 ブラウザのプロセス全体を終了したり、開いているタブをすべて失ったりすることなく、Process Hackerからブラウザを閉じることができます。 CMDからの疑わしい接続をブロックする コマンドラインから操作したい場合。

ディスクタブには、システムプロセスによって実行された読み取りと書き込みのアクティビティが一覧表示されます。ここから、 ディスクに過負荷をかけるアプリケーション 明らかな理由もなく、または大量の書き込みを行い、ファイルを暗号化する可能性のあるプログラムなどの疑わしい動作を特定します (一部のランサムウェアの一般的な動作)。

高度な機能: ハンドル、メモリダンプ、および「ハイジャックされた」リソース

基本的なプロセスとサービス制御に加えて、Process Hackerには 特定のシナリオに非常に役立つツール特に、ロックされたファイルを削除したり、異常なプロセスを調査したり、アプリケーションの動作を分析したりする場合に便利です。

非常に実用的な選択肢は ハンドルまたはDLLを検索するこの機能はメインメニューからアクセスできます。ファイルを削除しようとした際に、Windowsが「別のプロセスで使用中」と表示し、どのプロセスで使用されているのか分からないとします。この機能を使うと、フィルターバーにファイル名(またはファイル名の一部)を入力し、「検索」をクリックするだけで済みます。

このプログラムは、 ハンドル(リソース識別子)とDLL リストを開いて結果を表示します。目的のファイルを見つけたら、右クリックして「所有プロセスへ移動」を選択すると、「プロセス」タブ内の対応するプロセスに移動できます。

プロセスがハイライト表示されたら、終了するかどうか(終了)を決定できます。 ファイルをリリースして ロックされたファイルを削除するこれを実行する前に、Process Hackerはデータが失われる可能性があることを警告するメッセージが表示されます。繰り返しますが、Process Hackerは他の方法がすべて失敗した場合に窮地から抜け出す強力なツールですが、注意して使用する必要があります。

もう一つの高度な機能は、 メモリダンププロセスのコンテキストメニューから「ダンプファイルを作成…」を選択し、.dmpファイルを保存するフォルダを選択できます。これらのダンプは、バイナリエディタ、スクリプト、YARAルールなどのツールを用いて、テキスト文字列、暗号化キー、マルウェアの痕跡を探すためにアナリストによって広く利用されています。

プロセスハッカーは、 .NETプロセス いくつかの類似ツールよりも包括的に解析できるため、そのプラットフォームで作成されたアプリケーションをデバッグする場合や、.NET ベースのマルウェアを分析する場合に役立ちます。

最後に、検出に関しては リソースを消費するプロセスCPU列ヘッダーをクリックするだけで、プロセスリストをプロセッサ使用率で並べ替えることができます。また、プライベートバイト数とI/O合計レートで並べ替えると、メモリを大量に消費しているプロセスやI/Oを過負荷にしているプロセスを特定できます。これにより、ボトルネックの特定が非常に容易になります。

互換性、ドライバー、安全性に関する考慮事項

歴史的に、プロセスハッカーは Windows XP以降のバージョン.NET Framework 2.0が必要です。プロジェクトは時間の経過とともに進化し、最新バージョンはWindows 10とWindows 11(32ビット版と64ビット版の両方)に対応しており、より現代的な要件が求められます(一部のビルドはSystem Informerと呼ばれ、Process Hacker 2.xの精神的後継となっています)。

64 ビット システムでは、次のような微妙な問題が発生します。 カーネルモードドライバの署名 (カーネルモード コード署名、KMCS)。Windows では、ルートキットやその他の悪意のあるドライバーを防ぐため、Microsoft が認めた有効な証明書で署名されたドライバーのみの読み込みを許可します。

Process Hackerがより高度な機能を使用するために使用するドライバは、システムで承認された署名を持っていないか、テスト証明書で署名されている可能性があります。これは、 標準の64ビットWindowsインストールドライバーが読み込まれず、一部の「ディープ」機能が無効になる可能性があります。

上級ユーザーは次のようなオプションを利用できます。 Windowsの「テストモード」を有効にする (試用版ドライバの読み込みを許可する)か、システムの古いバージョンではドライバ署名の検証を無効にするという方法があります。しかし、これらの方法は、他の悪意のあるドライバがチェックされずに侵入する可能性があるため、システムのセキュリティを著しく低下させます。

ドライバーがロードされていない場合でも、Process Hackerは 非常に強力な監視ツールプロセス、サービス、ネットワーク、ディスク、統計情報など、その他多くの有用な情報を確認できます。ただし、シールドされたプロセスを終了したり、特定の低レベルデータにアクセスしたりする機能は一部利用できなくなります。

いずれにせよ、一部のウイルス対策プログラムはProcess Hackerを次のように検出することを覚えておく価値があります。 リスクウェアまたはPUP セキュリティプロセスに干渉する可能性があるためです。合法的に使用する場合は、セキュリティソリューションに除外設定を追加して誤報を防ぎ、常に自分の行動を意識することができます。

上級ユーザーからサイバーセキュリティの専門家まで、Windowsの動作をより深く理解したい人のために Process Hackerをツールボックスに組み込むと大きな違いが生まれます システム内の複雑な問題を診断、最適化、または調査する必要がある場合。

テクノロジーとインターネット問題を専門とする編集者で、さまざまなデジタル メディアで 10 年以上の経験があります。私は、電子商取引、通信、オンライン マーケティング、広告会社で編集者およびコンテンツ作成者として働いてきました。経済、金融、その他の分野のウェブサイトにも執筆しています。私の仕事は私の情熱でもあります。さて、私の記事を通じて、 Tecnobits, 私は、私たちの生活を向上させるために、テクノロジーの世界が私たちに提供するすべてのニュースや新しい機会を毎日調査しようとしています。