- WhatsApp Web dadi sasaran situs web palsu, malware, lan ekstensi penipuan sing bisa maca obrolan sampeyan lan ngirim spam akeh banget.

- Aplikasi iki nandhani akeh pranala sing mencurigakan nganggo peringatan abang, nanging penting banget kanggo tansah mriksa URL lan waspada karo tawaran sing ora realistis.

- Piranti kaya Code Verify, VirusTotal, lan verifikasi rong langkah bisa nyuda risiko serangan lan peniruan identitas kanthi signifikan.

Web Tampilan Saiki iki dadi alat penting kanggo wong-wong sing kerja utawa ngobrol saka komputer. Nanging kepraktisan iki uga mbukak lawang kanggo bentuk penipuan lan malware anyar. Sayange, para penjahat siber njupuk kauntungan saka loro-lorone Pranala mbebayani ing Web WhatsApp kayata versi palsu saka situs web kasebut dhewe, uga ekstensi browser lan kampanye spam massal sing njupuk kauntungan saka kepercayaan antarane kontak.

Investigasi anyar dening macem-macem perusahaan keamanan siber wis nemokake Situs web sing niru WhatsApp Web, ekstensi palsu, lan malware dirancang khusus kanggo nyebar liwat platform kasebut. Saliyane iku, WhatsApp minangka salah sawijining merek sing paling akeh ditiru ing donya, sing nambah kemungkinan nampa pranala jahat kanthi cara iki. Ing artikel iki, kita bakal nliti kepiye ancaman kasebut beroperasi, kepiye ndeteksi, lan langkah-langkah apa sing bisa sampeyan lakoni kanggo nglindhungi akun lan piranti sampeyan.

Risiko tartamtu nggunakake WhatsApp Web ing komputer

WhatsApp ora mung bisa digunakake ing ponselVersi web lan desktop ngidini sampeyan nyambungake akun menyang PC supaya luwih nyaman ngetik, nuduhake file gedhe, utawa kerja nalika ngobrol. Masalahe yaiku nggunakake browser mbukak serangan anyar ing ngendi [kerentanan/kerentanan] melu. kaca palsu, ekstensi mbebayani, lan skrip sing disuntik sing ora ana ing aplikasi seluler tradisional.

Salah sawijining bebaya sing paling umum muncul nalika pangguna nyoba ngakses layanan kasebut lan, tinimbang langsung ngetik alamat resmi, Goleki "WhatsApp Web" ing Google utawa klik pranala sing ditampaIng kono sawetara penyerang masang situs web palsu sing nyalin desain asli, nampilake kode QR sing dimanipulasi, lan, nalika dipindai, ngrekam sesi kasebut supaya... Maca pesen, ngakses file sing dikirim, lan entuk dhaptar kontak.

Vektor serangan kunci liyané yaiku Ekstensi browser sing janji bakal "ningkatake WhatsApp Web"kanggo nambah produktivitas utawa ngotomatisasi tugas bisnis. Kanthi kedok CRM utawa alat manajemen pelanggan, akeh sing pungkasane duwe akses lengkap menyang kaca web WhatsApp, saengga bisa maca obrolan, ngirim pesen tanpa ijin, utawa nglakokake kode jahat tanpa sepengetahuan pangguna.

Kajaba iku, WhatsApp Web uga dadi gateway kanggo Malware sing disebar liwat file, skrip, lan pranala sing dikompres Dikirim saka akun sing kena pengaruh. Penyerang mung butuh sesi browser sing mbukak supaya konten jahat bisa mlaku, nerusake menyang kontak liyane, lan pungkasane ngowahi komputer dadi titik panyebaran.

Iki ora ateges sampeyan ora kudu nggunakake WhatsApp Web.Nanging, sampeyan kudu njupuk pancegahan tambahan babagan aplikasi seluler: tansah priksa URL, monitor ekstensi sing wis diinstal, lan waspada karo pranala utawa file apa wae sing ora dikarepake, ora preduli sepira "normal" pesen kasebut.

Versi palsu saka WhatsApp Web lan carane ngenali

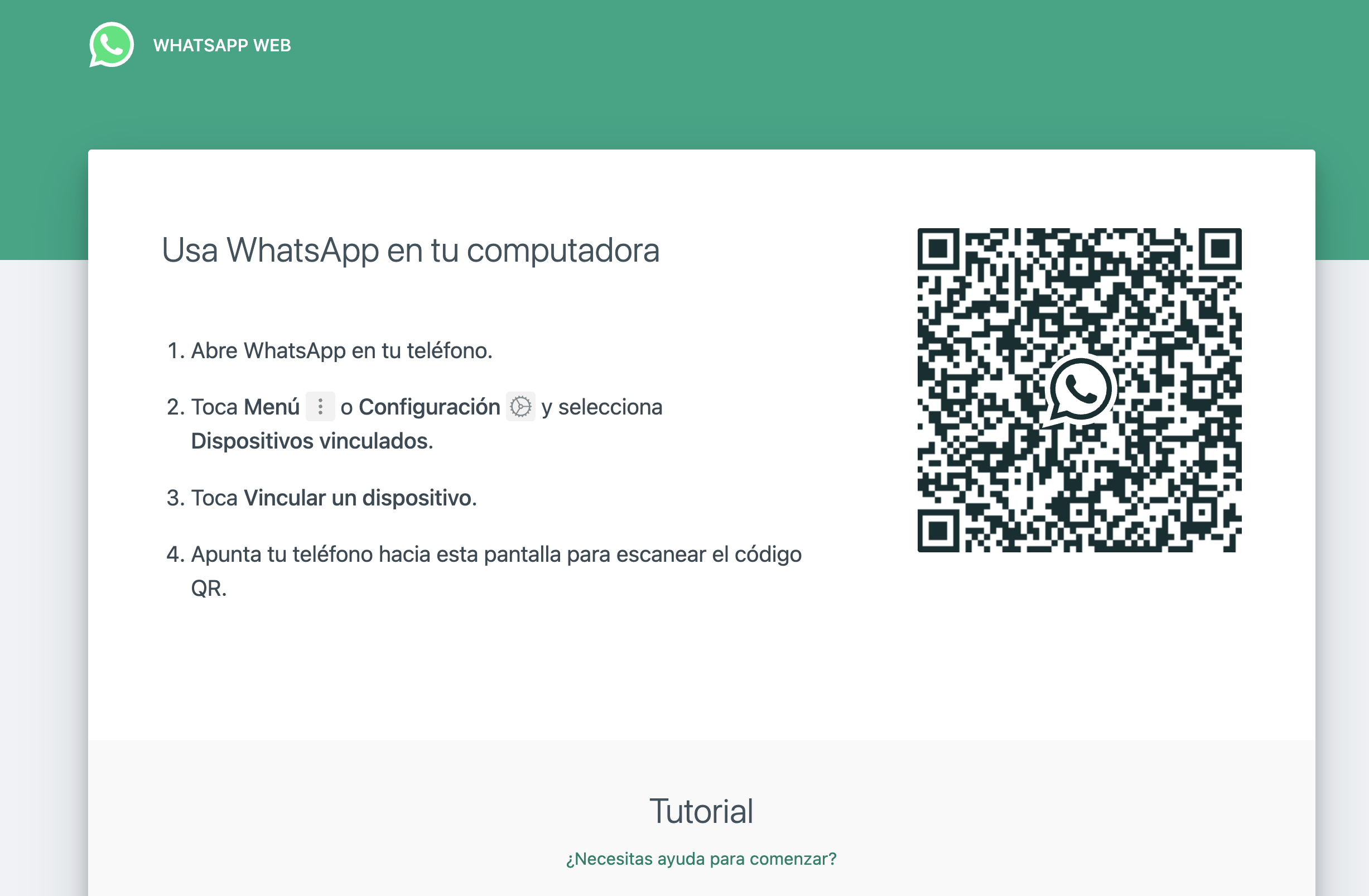

Salah sawijining penipuan sing paling mbebayani Iki babagan situs web sing meh sampurna niru antarmuka Web WhatsApp resmi. Desain, warna, lan kode QR katon padha, nanging sejatine sampeyan lagi ngunggah salinan sing dimanipulasi, nalika sampeyan mindhai kode kasebut nganggo telpon, Iku ora mbukak sesi sampeyan ing server WhatsApp, nanging ngirim data sampeyan menyang penyerang..

Nalika sampeyan kepincut karo situs web kloning, penjahat siber bisa nyolong sesi sampeyanDheweke bisa maca obrolan kanthi wektu nyata, ndownload dokumen sing wis dikirim utawa ditampa, lan malah ngekspor dhaptar kontak sampeyan kanggo ngluncurake kampanye phishing anyar. Kabeh iki tanpa sampeyan nggatekake apa-apa sing ora biasa ing pandangan pertama, kajaba rincian cilik ing alamat situs web utawa sertifikat keamanan.

Kanggo mbantu pangguna ngerti apa dheweke wis ana ing panggonan sing kudune, WhatsApp lan Meta nyaranake nggunakake ekstensi kasebut Verifikasi Kode, kasedhiya ing toko resmi saka Google Chrome, Mozilla Firefox lan Microsoft EdgeEkstensi iki nganalisa kode kaca web WhatsApp sing wis dibukak lan verifikasi manawa cocog persis karo asline sing diwenehake dening WhatsApp dhewe, tanpa modifikasi utawa injeksi pihak katelu.

Yen Code Verify ndeteksi yen sampeyan ana ing versi sing dimodifikasi, Bakal langsung nampilake peringatan sing katon jelas. nuduhake yen situs kasebut ora bisa dipercaya. Ing kasus kasebut, sing paling becik yaiku nutup tab kasebut, ora mindhai kode QR apa wae, lan priksa manawa sampeyan wis ngetik kredensial utawa nyambungake piranti kasebut. Poin penting yaiku Ekstensi iki ora nduweni akses menyang pesen utawa konten sampeyan.: iki mung mbandhingaké kode situs web karo apa sing kudune diduwèni versi sing sah.

Saliyané nggunakaké Code Verify, luwih becik dibiasakaké Mlebu log kanthi ngetik "https://web.whatsapp.com/" kanthi manual Ing bilah alamat, dudu liwat pranala utawa iklan. Priksa manawa sampeyan ndeleng gembok situs sing aman, domain kasebut pancen resmi, lan browser sampeyan ora nampilake tandha-tandha babagan sertifikat sing mencurigakan sadurunge mindhai kode QR.

Pranala sing mencurigakan ing WhatsApp: kepiye aplikasi kasebut dhewe menehi tandha

WhatsApp nggunakaké sistem deteksi dhasar dhéwé pranala sing mencurigakan ing obrolan. Fitur iki kanthi otomatis mriksa URL sing sampeyan tampa lan, yen nemokake pola phishing khas utawa karakter sing ora biasa ing domain kasebut, bisa nampilake peringatan abang kanggo menehi tandha yen pranala kasebut bisa mbebayani.

Cara sing jelas banget kanggo ndeleng ing komputer yaiku arahkan mouse menyang link tanpa ngeklikNalika WhatsApp nganggep URL mencurigakan, bakal nampilake indikator abang ing ndhuwur pranala, menehi peringatan babagan potensi risiko. Iki minangka verifikasi otomatis sing mlaku ing latar mburi lan migunani banget kanggo nemokake... jebakan visual cilik kuwi bakal luput saka pandangan pertama.

Salah sawijining trik sing paling umum yaiku ngganti aksara nganggo karakter sing meh padha, kayata a "ẉ" tinimbang "w" utawa panggunaan titik lan aksen sing ora pati cetha ing domain kasebut. Tuladha umume bisa uga kaya "https://hatsapp.com/free-tickets", ing ngendi pangguna sing ora curiga ndeleng tembung "whatsapp" lan nganggep iku resmi, nalika nyatane domain kasebut beda banget.

Meta uga nambahake trik cilik sing praktis: terusake pranala sing mencurigakan menyang obrolan pribadi sampeyan. (ngobrol karo awakmu dhewe) supaya sistem bisa nganalisis maneh. Yen pranala kasebut dideteksi minangka pranala sing bisa uga palsu, WhatsApp bakal menehi tandha iki nganggo peringatan abang, sanajan asale saka kontak sing dipercaya utawa grup sing biasane sampeyan melu.

Fungsi iki ora tanpa cacat, nanging nduweni sawetara kaluwihan: Sampeyan ora perlu nginstal apa-apa ing telpon sampeyan.Iki bisa digunakake ing njero aplikasi kasebut lan gumantung marang mekanisme internal kanggo ndeteksi pranala sing mbebayani. Nanging, tetep penting kanggo nggunakake akal sehat: yen ana sing katon mencurigakan, luwih becik aja ngeklik, sanajan sistem durung ngetokake tandha bebaya.

Ekstensi Chrome palsu sing nyerang WhatsApp Web

Area sensitif liyané yaiku ekstensi browser sing dirancang kanggo integrasi karo WhatsApp Web. Investigasi anyar wis nemokake kampanye spam gedhen sing nggunakake, ora kurang, 131 ekstensi Chrome palsu kanggo ngotomatisasi pengiriman pesen ing WhatsApp Web, nganti tekan luwih saka 20.000 pangguna ing saindenging jagad.

Ekstensi iki ditampilake minangka Piranti CRM, manajemen kontak, utawa otomatisasi penjualan kanggo WhatsApp. Jeneng merek kaya YouSeller, Botflow, lan ZapVende janji bakal nambah pendapatan, ningkatake produktivitas, lan nggampangake pemasaran WhatsApp, nanging ing sangisore, dheweke ndhelikake basis kode sing padha sing dikembangake dening siji perusahaan Brasil, DBX Tecnologia, sing nawakake ekstensi ing model bisnis. label putih.

Bisnis iki mlaku kaya ngene: anggota mbayar sekitar 2.000 euro luwih dhisik Kanggo ngganti jeneng ekstensi nganggo merek, logo, lan deskripsi dhewe, dheweke dijanjekake penghasilan rutin wiwit saka €5.000 nganti €15.000 saben wulan liwat kampanye pesen massal. Tujuane yaiku kanggo njaga kiriman spam skala gedhe tetep mlaku nalika ngindhari sistem anti-spam WhatsApp.

Kanggo nggayuh iki, ekstensi kasebut dilakokake bebarengan karo skrip Web WhatsApp sing sah lan Dheweke nelpon fungsi internal aplikasi kasebut dhewe. Kanggo ngotomatisasi pangiriman pesen, dheweke ngatur interval, jeda, lan ukuran batch. Iki nyimulasikake prilaku "manungsa" lan nyuda kemungkinan algoritma deteksi penyalahgunaan sing mblokir akun sing digunakake ing kampanye kasebut.

Bebayane ana rong: sanajan akeh ekstensi iki ora cocog karo definisi klasik malware, Dheweke duwe akses lengkap menyang kaca web WhatsAppIki kanthi efektif ngidini dheweke maca obrolan, ngowahi konten, utawa ngirim pesen otomatis tanpa wewenang eksplisit saka pangguna. Ditambah maneh kasunyatan manawa pesen kasebut kasedhiya ing Toko Web Chrome paling ora sangang wulan, lan potensi paparan kasebut gedhe banget.

Google wis mbusak ekstensi sing kena pengaruh.Nanging yen sampeyan tau nginstal piranti otomatisasi, CRM, utawa utilitas liyane sing ana gandhengane karo WhatsApp, luwih becik sampeyan mbukak "chrome://extensions" lan mriksa dhaptar kasebut kanthi teliti: mbusak ekstensi apa wae sing ora sampeyan kenal, ora digunakake maneh, utawa sing njaluk Ijin sing kakehan kanggo maca lan ngowahi data ing kabeh situs webLan elinga: mung amarga ekstensi ana ing toko resmi ora njamin yen aman.

WhatsApp minangka salah sawijining merek sing paling akeh ditiru ing donya

Popularitas WhatsApp nduweni kekuranganKanthi luwih saka 2.000 milyar pangguna, platform iki dadi magnet kanggo para penyerang sing pengin cepet nggayuh jutaan korban potensial. Miturut Laporan Brand Phishing Check Point Research, WhatsApp minangka salah sawijining merek sing paling kerep digunakake dening penjahat siber kanggo tujuan iki. nggawe kaca phishing, email palsu, lan kampanye peniruan identitas.

Ing negara-negara kaya Spanyol, dampaké wis katon cetha: kira-kira udakara 33% saka kabeh serangan siber sing kacathet ing taun kasebut wis duwe sawetara sambungan karo olahpesen utawa merek sing dikenal sacara wiyar, kalebu WhatsApp. Kombinasi saka basis pangguna sing akeh lan kepercayaan sing diasilake merek kasebut ndadekake relatif gampang kanggo nyetel penipuan adhedhasar hadiah sing diduga, undian, verifikasi akun, utawa kabar paling anyar sing penting.

Pesen palsu bisa tekan sampeyan kanthi maneka warna cara: saka SMS sing ngaku saka "dhukungan resmi WhatsApp" nganti email sing niru logo Meta, lan liya-liyane. pranala ing media sosial, iklan sing mblusukake, utawa kode QR sing dipasang ing papan umumIng kabeh kasus, tujuane padha: supaya sampeyan ngeklik URL palsu, ngetik data, utawa ndownload file sing kena infeksi.

Mulané para ahli negesake manawa perlu nguatake setelan keamanan aplikasi Lan, sing paling penting, sinau maca pesen kanthi mripat sing kritis. Rincian kayata domain sing digunakake kanggo nulis, nada teks, kesalahan ejaan, utawa tekanan kanggo nindakake apa-apa "saiki" biasane minangka petunjuk sing jelas yen sampeyan lagi ngadhepi upaya phishing tinimbang komunikasi resmi.

Ing kasus khusus WhatsApp, penting kanggo ngelingi yen Perusahaan ora bakal tau njaluk kode verifikasi sampeyan liwat pesen utawa telponLan sampeyan ora perlu ngeklik pranala njaba kanggo njaga akun sampeyan tetep aktif utawa "nyegah supaya ora ditutup." Yen ana pesen sing nyebutake ancaman kaya iki, ana kemungkinan gedhe yen iku penipuan total.

Cacat keamanan umum WhatsApp sing ndadekake sampeyan rentan

Saliyané pranala sing mbebayani, akèh panganggo sing nglebokaké awaké dhéwé ing bebaya. serangan mung amarga konfigurasi keamanan sing ora digatekake. Check Point dhewe wis nyusun sawetara kesalahan umum sing nambah risiko penyerang mbajak akun sampeyan utawa ngeksploitasi informasi pribadi sampeyan.

- Aja ngaktifake verifikasi rong langkahFitur iki nambahake PIN keamanan kapindho sing dibutuhake nalika ana wong sing nyoba ndhaftar nomer sampeyan ing piranti anyar. Iki tegese sanajan penyerang entuk kode SMS sampeyan, dheweke ora bakal bisa ngrampungake proses mlebu tanpa ngerti PIN kasebut. Iki bisa diaktifake ing Setelan > Akun > Verifikasi rong langkah.

- Nuduhake lokasi wektu nyata tanpa kontrolSenajan iki fitur sing migunani banget kanggo ngatur ketemu karo kanca-kanca utawa menehi kabar yen sampeyan wis tekan kanthi slamet, ninggalake fitur kasebut aktif nganti pirang-pirang jam utawa karo wong sing ora sampeyan percayai bisa mbukak informasi sing akeh banget babagan rutinitas saben dina sampeyan. Luwih becik digunakake mung yen perlu lan mateni sanalika sampeyan ora mbutuhake maneh.

- Njaga undhuhan otomatis foto, video, lan dokumen ing sembarang jinis jaringanYen sampeyan nampa kabeh sing teka tanpa nyaring, sampeyan nambah kemungkinan file angkoro utawa dokumen sing dirancang kanggo ngeksploitasi kerentanan. Ing Setelan > Panyimpenan lan data, sampeyan bisa mbatesi unduhan otomatis lan milih file endi sing disimpen kanthi manual.

- Ora mriksa setelan lan status privasi profilNgidini sapa wae ndeleng foto, deskripsi, utawa crita sampeyan bisa nggampangake wong liya ngumpulake data babagan sampeyan, nyamar dadi wong sing sampeyan kenal, utawa nggunakake informasi kasebut kanggo serangan sing ditargetkan. Saenipun, sampeyan kudu nyetel sapa sing bisa ndeleng informasi sampeyan ing Setelan > Privasi, mbatesi akses menyang kontak utawa dhaptar tartamtu.

- Ora Ana Terus nganyari aplikasi WhatsApp Lan sok-sok delengen ijin sing diwenehake ing telpon sampeyan (akses menyang kamera, mikrofon, kontak, lan liya-liyane). Saben pembaruan biasane kalebu patch keamanan sing nutup kerentanan sing bisa dieksploitasi, lan ijin sing ora perlu bisa dadi titik mlebu yen ana kerentanan utawa aplikasi jahat nyoba ngeksploitasi.

Cara ngenali pranala mbebayani ing njero lan njaba WhatsApp

Pranala mbebayani ora mung ana ing WhatsAppDheweke bisa ngubungi sampeyan liwat email, SMS, media sosial, iklan sing mblenjani, komentar forum, utawa malah kode QR. Nanging, polane biasane padha: pesen sing kesusu, tawaran sing katon apik banget kanggo dadi nyata, utawa urgensi sing meksa sampeyan ngeklik tanpa mikir.

Pranala sing mbebayani biasane URL sing digawe kanthi tujuan kanggo ngarahake sampeyan menyang situs web palsu, ndownload malware, utawa nyolong kredensial sampeyanAsring tampilané niru bank, toko kondhang, utawa layanan populer, nanging nalika sampeyan ndeleng alamat sing pas, sampeyan bakal weruh domain sing aneh, huruf sing diganti, utawa ekstensi sing ora biasa kaya .xyz, .top, utawa liya-liyane sing ora cocog karo sing resmi.

Kita uga kudu nggatekake marang URL sing disingkat (kaya bit.ly, TinyURL, lan liya-liyane), amarga dheweke ndhelikake alamat asli sing bakal dialihake menyang sampeyan. Penyerang nggunakake kanggo ndhelikake domain sing mencurigakan lan nyegah pangguna supaya ora gampang ngenali manawa iku situs sing mbebayani. Bab sing padha uga bener kanggo akeh kode QR: cukup pindai siji, lan yen sampeyan ora duwe aplikasi sing nampilake URL sadurunge mbukak, sampeyan bisa mlebu situs web sing wis diretas tanpa disadari.

Tandha-tandha umum yen sesambungan bisa mbebayani kalebu kesalahan ejaan utawa tata basa ing pesen sing dilampirakePanggunaan jeneng umum kaya "pelanggan" utawa "panganggo" tinimbang jeneng asli lan promosi sing ora realistis ("sampeyan wis menang iPhone mung amarga melu"). Sanajan kejahatan siber wis dadi luwih profesional lan rincian kasebut saya ditimbang kanthi teliti, akeh kesalahan sing mbukak penipuan isih luput.

Kanggo ngurangi risiko, luwih becik nggunakake piranti gratis kaya ta VirusTotal, Google Safe Browsing, PhishTank utawa URLVoidKabeh layanan iki ngidini sampeyan nganalisa URL sadurunge mbukak, mriksa apa wis dilaporake ana malware, phishing, utawa aktivitas sing mencurigakan. Ing kasus URL sing disingkat, layanan kaya Unshorten.It mbantu sampeyan ndeleng tujuan sing sejatine tanpa kudu mbukak kaca pungkasan.

Kanthi ngetrapake pandhuan iki lan nggabungake karo tandha-tandha internal WhatsApp kanggo pranala sing mencurigakan, Sampeyan nyuda banget kemungkinan dadi korban penipuan.ing obrolan sampeyan lan nalika browsing saluran digital liyane ing ngendi jinis jebakan iki uga akeh.

Keamanan ing WhatsApp Web lan ing pranala sing nyebar liwat aplikasi kasebut Iku gumantung saka campuran teknologi, akal sehat, lan praktik paling apik: nggunakake ekstensi kaya Code Verify kanggo mesthekake yen sampeyan ana ing situs sing bener, njaga aplikasi lan ekstensi pihak katelu seminimal mungkin, waspada marang pranala lan file sing ora cocog karo konteks, ngaktifake opsi keamanan platform dhewe, lan njaga piranti sampeyan tetep dianyari. Yen sampeyan nggabungake kabiasaan kasebut menyang rutinitas digital sampeyan, sampeyan bakal browsing lan ngobrol kanthi luwih tentrem.

Editor khusus babagan teknologi lan masalah internet kanthi pengalaman luwih saka sepuluh taun ing macem-macem media digital. Aku wis kerja minangka editor lan panyipta konten kanggo e-commerce, komunikasi, pemasaran online lan perusahaan iklan. Aku uga wis nulis babagan ekonomi, keuangan lan situs web sektor liyane. Karyaku uga dadi semangatku. Saiki, liwat artikelku ing Tecnobits, Aku nyoba kanggo njelajah kabeh warta lan kesempatan anyar sing donya teknologi nawakake kita saben dina kanggo nambah gesang kita.