- Process Hacker არის მოწინავე, ღია კოდის და უფასო პროცესების მენეჯერი, რომელიც სტანდარტულ Task Manager-თან შედარებით გაცილებით ღრმა კონტროლს გვთავაზობს.

- ის საშუალებას გაძლევთ დეტალურად მართოთ პროცესები, სერვისები, ქსელი, დისკი და მეხსიერება, მათ შორის, ისეთი მოწინავე ფუნქციები, როგორიცაა იძულებითი დახურვა, პრიორიტეტის შეცვლა, ძიების და მეხსიერების დამალვის დამუშავება.

- მისი ბირთვის რეჟიმის დრაივერი აძლიერებს დაცული პროცესების შეწყვეტას, თუმცა 64-ბიტიან Windows-ში ის შეზღუდულია დრაივერის ხელმოწერის პოლიტიკით.

- ეს არის ძირითადი ინსტრუმენტი შესრულების პრობლემების დიაგნოსტიკისთვის, აპლიკაციების გამართვისა და უსაფრთხოების გამოძიებების მხარდასაჭერად, იმ პირობით, რომ იგი სიფრთხილით გამოიყენება.

Windows-ის მრავალი მომხმარებლისთვის Task Manager არასაკმარისია. სწორედ ამიტომ, ზოგიერთი მათგანი საბოლოოდ Process Hacker-ს მიმართავს. ამ ინსტრუმენტმა პოპულარობა მოიპოვა ადმინისტრატორებს, დეველოპერებსა და უსაფრთხოების ანალიტიკოსებს შორის, რადგან ის საშუალებას აძლევს მათ, დაათვალიერონ და აკონტროლონ სისტემა ისეთ დონეზე, როგორიც სტანდარტულ Windows Task Manager-ს წარმოდგენაც კი არ შეუძლია.

ამ ყოვლისმომცველ სახელმძღვანელოში ჩვენ განვიხილავთ რა არის Process Hacker, როგორ გადმოვწეროთ და დავაინსტალიროთ იგირას გვთავაზობს ის Task Manager-თან და Process Explorer-თან შედარებით და როგორ გამოვიყენოთ ის პროცესების, სერვისების, ქსელის, დისკის, მეხსიერების სამართავად და მავნე პროგრამების გამოსაძიებლადაც კი.

რა არის Process Hacker და რატომ არის ის ასეთი ძლიერი?

პროცეს ჰაკერი, ძირითადად, არის, Windows-ის გაფართოებული პროცესების მენეჯერიის ღია კოდისა და სრულიად უფასოა. ბევრი მას აღწერს, როგორც „სტეროიდებზე დაფუძნებულ სამუშაო მენეჯერს“ და სიმართლე ისაა, რომ ეს აღწერა მას საკმაოდ კარგად უხდება.

მისი მიზანია მოგცეთ თქვენს სისტემაში მიმდინარე პროცესების ძალიან დეტალური მიმოხილვაპროცესები, სერვისები, მეხსიერება, ქსელი, დისკი... და, უპირველეს ყოვლისა, გაძლევთ ინსტრუმენტებს, რომლებიც დაგეხმარებათ ჩაერიოთ, როდესაც რამე გაიჭედება, ძალიან ბევრ რესურსს მოიხმარს ან საეჭვოდ გამოიყურება მავნე პროგრამაზე. ინტერფეისი გარკვეულწილად Process Explorer-ს მოგვაგონებს, მაგრამ Process Hacker დამატებით უამრავ ფუნქციას ამატებს.

მისი ერთ-ერთი ძლიერი მხარე ის არის, რომ მას შეუძლია ფარული პროცესების აღმოჩენა და „დაცული“ პროცესების შეწყვეტა რომლის დახურვაც დავალებების მენეჯერს არ შეუძლია. ეს მიიღწევა KProcessHacker-ის სახელით ცნობილი ბირთვის რეჟიმის დრაივერის წყალობით, რომელიც საშუალებას აძლევს მას პირდაპირ დაუკავშირდეს Windows-ის ბირთვს გაზრდილი პრივილეგიებით.

პროექტი ყოფნა ღია წყარო, კოდი ყველასთვის ხელმისაწვდომიაეს ხელს უწყობს გამჭვირვალობას: საზოგადოებას შეუძლია მისი აუდიტი, უსაფრთხოების ხარვეზების აღმოჩენა, გაუმჯობესებების შეთავაზება და იმის უზრუნველყოფა, რომ არ იყოს ფარული უსიამოვნო სიურპრიზები. ბევრი კომპანია და კიბერუსაფრთხოების სპეციალისტი ენდობა Process Hacker-ს სწორედ ამ ღია ფილოსოფიის გამო.

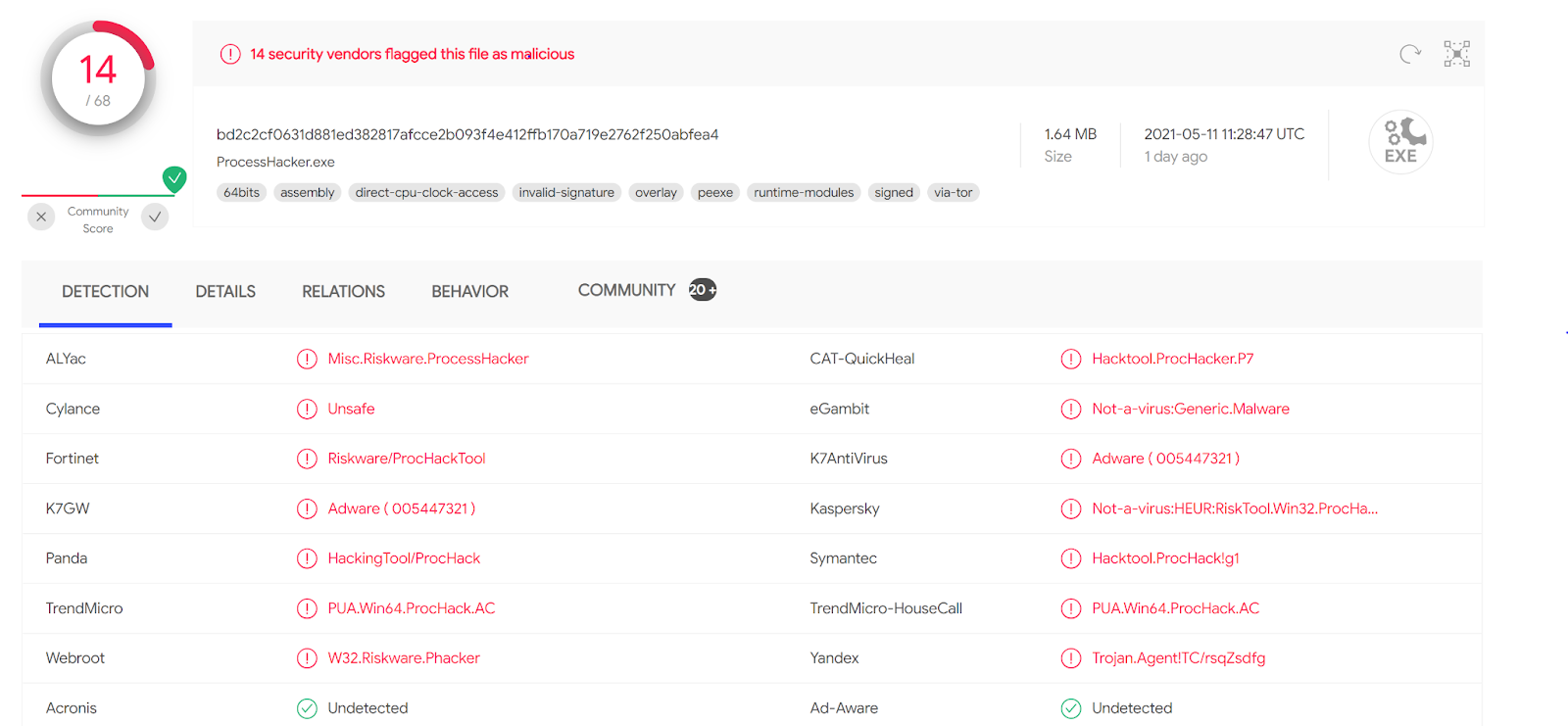

თუმცა, აღსანიშნავია, რომ ზოგიერთი ანტივირუსული პროგრამა მას „სარისკოდ“ ან პოტენციურად არასასურველ პროგრამად (PUP) მიიჩნევს.არა იმიტომ, რომ ის მავნეა, არამედ იმიტომ, რომ მას აქვს მაღალი მგრძნობელობის პროცესების (მათ შორის უსაფრთხოების სამსახურების) განადგურების უნარი. ეს ძალიან ძლიერი იარაღია და, ყველა იარაღის მსგავსად, ის გონივრულად უნდა იქნას გამოყენებული.

ჩამოტვირთეთ Process Hacker: ვერსიები, პორტატული ვერსია და საწყისი კოდი

პროგრამის მისაღებად, როგორც წესი, მათთან მისვლაა საჭირო ოფიციალური OA გვერდი თქვენი საცავი SourceForge / GitHub-ზეიქ ყოველთვის ნახავთ უახლეს ვერსიას და მოკლე მიმოხილვას, თუ რა შეუძლია ინსტრუმენტს.

ჩამოტვირთვების განყოფილებაში ჩვეულებრივ ნახავთ ორი ძირითადი მეთოდი 64-ბიტიანი სისტემებისთვის:

- დაყენება (რეკომენდებულია)კლასიკური ინსტალერი, რომელსაც ჩვენ ყოველთვის ვიყენებდით და რეკომენდებულია მომხმარებლების უმეტესობისთვის.

- ბინარული ფაილები (პორტატული)პორტატული ვერსია, რომლის გაშვებაც შესაძლებელია პირდაპირ ინსტალაციის გარეშე.

დაყენების ვარიანტი იდეალურია, თუ გსურთ დატოვეთ Process Hacker უკვე დაინსტალირებული.ინტეგრირებულია Start მენიუსთან და დამატებით ოფციებთან (მაგალითად, Task Manager-ის შეცვლა). მეორეს მხრივ, პორტატული ვერსია იდეალურია გადაიტანეთ ის USB დისკზე და გამოიყენეთ იგი სხვადასხვა კომპიუტერზე არაფრის ინსტალაციის გარეშე.

ცოტა ქვემოთ ისინი, როგორც წესი, ასევე ჩნდებიან 32-ბიტიანი ვერსიებიიმ შემთხვევაში, თუ ჯერ კიდევ ძველ აღჭურვილობით მუშაობთ. ისინი დღესდღეობით ისეთი გავრცელებული არ არის, მაგრამ მაინც არსებობს გარემო, სადაც ისინი აუცილებელია.

თუ რა გაინტერესებთ საწყისი კოდის შეცვლა ან შეგიძლიათ შეადგინოთ თქვენი საკუთარი ვერსია; ოფიციალურ ვებსაიტზე თქვენ იხილავთ პირდაპირ ბმულს GitHub-ის რეპოზიტორიაზე. იქიდან შეგიძლიათ გადახედოთ კოდს, მიჰყვეთ ცვლილებების ჟურნალს და თუ გსურთ პროექტში წვლილის შეტანა, შემოგვთავაზოთ გაუმჯობესებებიც კი.

პროგრამა ძალიან მცირე წონას იწონის, დაახლოებით რამდენიმე მეგაბაიტიამგვარად, ჩამოტვირთვას მხოლოდ რამდენიმე წამი სჭირდება, ნელი კავშირის შემთხვევაშიც კი. დასრულების შემდეგ, შეგიძლიათ გაუშვათ ინსტალატორი ან, თუ პორტატულ ვერსიას აირჩევთ, პირდაპირ ამოიღოთ და გაუშვათ შესრულებადი ფაილი.

ეტაპობრივი ინსტალაცია Windows-ზე

თუ ინსტალერს (Setup) აირჩევთ, პროცესი Windows-ში საკმაოდ ტიპიურია, თუმცა რამდენიმე საინტერესო ვარიანტი, რომელთა გათვალისწინებაც ღირს მშვიდად.

როგორც კი გადმოწერილ ფაილზე ორჯერ დააწკაპუნებთ, Windows აჩვენებს მომხმარებლის ანგარიშის კონტროლი (UAC) ის გაფრთხილებთ, რომ პროგრამას სისტემაში ცვლილებების შეტანა სურს. ეს ნორმალურია: Process Hacker-ს თავისი მაგიის გამოსაყენებლად გარკვეული პრივილეგიები სჭირდება, ამიტომ გასაგრძელებლად თანხმობა უნდა განაცხადოთ.

პირველი, რასაც დაინახავთ, არის ინსტალაციის ოსტატი ტიპიური ინსტრუქციებით. ლიცენზიის ეკრანიProcess Hacker ვრცელდება GNU GPL ვერსია 3 ლიცენზიით, ტექსტში ნახსენები რამდენიმე კონკრეტული გამონაკლისის გარდა. კარგი იდეაა, გაგრძელებამდე გადახედოთ მათ, განსაკუთრებით თუ მის გამოყენებას კორპორატიულ გარემოში გეგმავთ.

შემდეგ ეტაპზე, ინსტალერი გირჩევთ ნაგულისხმევი საქაღალდე სადაც პროგრამა დაკოპირდება. თუ ნაგულისხმევი გზა არ მოგერგებათ, შეგიძლიათ პირდაპირ შეცვალოთ იგი სხვა გზის აკრეფით ან ღილაკის გამოყენებით იხილე ბრაუზერში სხვა საქაღალდის ასარჩევად.

შემდეგ კომპონენტების სია რომლებიც აპლიკაციის შემადგენელი ნაწილია: ძირითადი ფაილები, მალსახმობები, დრაივერთან დაკავშირებული პარამეტრები და ა.შ. თუ გსურთ სრული ინსტალაცია, უმარტივესია ყველაფერი მონიშნული დატოვოთ. თუ დანამდვილებით იცით, რომ კონკრეტულ ფუნქციას არ გამოიყენებთ, შეგიძლიათ მოხსნათ მისი მონიშვნა, თუმცა ის მინიმალურ ადგილს იკავებს.

შემდეგ, ასისტენტი გკითხავთ საქაღალდის სახელი დაწყების მენიუშიროგორც წესი, ის გვთავაზობს „Process Hacker 2“-ს ან მსგავს რამეს, რომელიც შექმნის ახალ საქაღალდეს ამ სახელით. თუ გსურთ, რომ მალსახმობი სხვა არსებულ საქაღალდეში გამოჩნდეს, შეგიძლიათ დააჭიროთ „Browse“-ს და აირჩიოთ იგი. ასევე გაქვთ ოფცია არ შექმნათ Start მენიუს საქაღალდე ისე, რომ დაწყების მენიუში ჩანაწერი არ შეიქმნას.

შემდეგ ეკრანზე თქვენ ნახავთ ნაკრებს დამატებითი პარამეტრები რომლებიც განსაკუთრებულ ყურადღებას იმსახურებენ:

- შექმნა თუ არა სამუშაო მაგიდის მალსახმობიდა გადაწყვიტეთ, ეს მხოლოდ თქვენი მომხმარებლისთვის იქნება თუ გუნდის ყველა მომხმარებლისთვის.

- არანჟი პროცესის ჰაკერი Windows-ის გაშვებისასდა თუ ამ შემთხვევაში გსურთ, რომ ის შეტყობინებების ზონაში მინიმიზირებულად გაიხსნას.

- Რა Process Hacker-მა დავალებების მენეჯერი ჩაანაცვლა Windows-ის სტანდარტი.

- დააინსტალირეთ KProcessHacker-ის დრაივერი და მიანიჭეთ მას სისტემაზე სრული წვდომა (ძალიან ძლიერი ვარიანტია, მაგრამ არ არის რეკომენდებული, თუ არ იცით, რას გულისხმობს ეს).

ამ პარამეტრების არჩევის შემდეგ, ინსტალერი გაჩვენებთ კონფიგურაციის შეჯამება და როდესაც დააჭერთ ინსტალაციას, დაიწყება ფაილების კოპირება. რამდენიმე წამის განმავლობაში დაინახავთ მცირე პროგრესის ზოლს; პროცესი სწრაფია.

დასრულების შემდეგ, ასისტენტი გაცნობებთ, რომ ინსტალაცია წარმატებით დასრულდა და გამოჩნდება რამდენიმე ველი:

- ოსტატის დახურვისას გაუშვით Process Hacker.

- გახსენით დაინსტალირებული ვერსიის ცვლილებების ჟურნალი.

- ეწვიეთ პროექტის ოფიციალურ ვებსაიტს.

ნაგულისხმევად, როგორც წესი, მხოლოდ ველია მონიშნული. პროცესის ჰაკერის გაშვებათუ ამ პარამეტრს უცვლელად დატოვებთ, „დასრულებაზე“ დაწკაპუნებისას პროგრამა პირველად გაიხსნება და თქვენ შეძლებთ მასთან ექსპერიმენტების დაწყებას.

როგორ გავუშვათ Process Hacker და პირველი ნაბიჯები

თუ ინსტალაციის დროს სამუშაო მაგიდაზე მალსახმობის შექმნას აირჩევთ, პროგრამის გაშვება ისეთივე მარტივი იქნება, როგორც ორჯერ დააწკაპუნეთ ხატულაზეეს ყველაზე სწრაფი გზაა მათთვის, ვინც ხშირად იყენებს მას.

თუ პირდაპირი წვდომა არ გაქვთ, ყოველთვის შეგიძლიათ გახსენით ის Start მენიუდანუბრალოდ დააწკაპუნეთ ღილაკზე „დაწყება“, გადადით „ყველა აპლიკაციაში“ და იპოვეთ „Process Hacker 2“ საქაღალდე (ან ნებისმიერი სახელი, რომელიც ინსტალაციის დროს აირჩიეთ). შიგნით თქვენ იპოვით პროგრამის ჩანაწერს და მისი გახსნა ერთი დაწკაპუნებით შეგიძლიათ.

პირველად დაწყებისას, რაც თვალშისაცემია არის ის, რომ ინტერფეისი ძალიან გადატვირთულია ინფორმაციით.ნუ შეშინდებით: მცირე პრაქტიკის შემდეგ, განლაგება საკმაოდ ლოგიკური და ორგანიზებული გახდება. სინამდვილეში, ის გაცილებით მეტ მონაცემს აჩვენებს, ვიდრე სტანდარტული დავალებების მენეჯერი, თუმცა მართვადი რჩება.

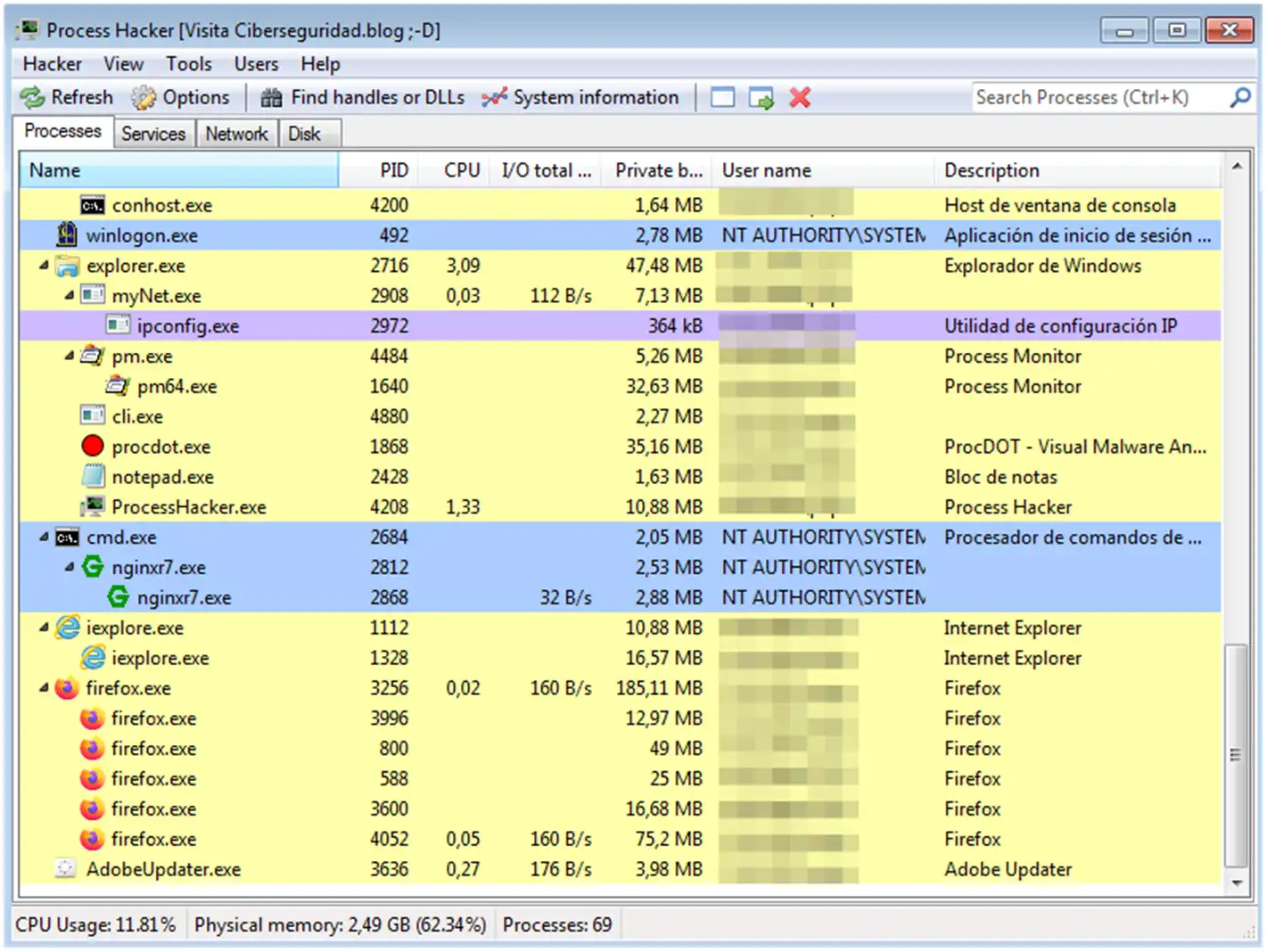

ზედა ნაწილში გაქვთ რიგი მთავარი ჩანართები: პროცესები, სერვისები, ქსელი და დისკითითოეული მათგანი სისტემის სხვადასხვა ასპექტს გიჩვენებთ: შესაბამისად, გაშვებულ პროცესებს, სერვისებსა და დრაივერებს, ქსელურ კავშირებს და დისკის აქტივობას.

პროცესების ჩანართში, რომელიც ნაგულისხმევად იხსნება, თქვენ ნახავთ ყველა პროცესს იერარქიული ხის სახითეს ნიშნავს, რომ თქვენ შეგიძლიათ სწრაფად ამოიცნოთ, რომელი პროცესებია მშობელი და რომელი - შვილობილი. მაგალითად, ხშირად ჩანს, რომ Notepad (notepad.exe) დამოკიდებულია explorer.exe-ზე, ისევე როგორც ბევრი ფანჯარა და აპლიკაცია, რომელსაც Explorer-იდან ხსნით.

პროცესების ჩანართი: პროცესის შემოწმება და კონტროლი

პროცესის ხედი Process Hacker-ის გულია. აქედან შეგიძლიათ ნახეთ, რა მუშაობს სინამდვილეში თქვენს მოწყობილობაზე და მიიღეთ სწრაფი გადაწყვეტილებები, როდესაც რამე არასწორად მიდის.

პროცესის სიაში, სახელის გარდა, ისეთი სვეტები, როგორიცაა PID (პროცესის იდენტიფიკატორი), გამოყენებული CPU-ს პროცენტული მაჩვენებელი, შეყვანის/გამოყვანის საერთო სიჩქარე, გამოყენებული მეხსიერება (პირადი ბაიტები), პროცესის გამშვები მომხმარებელი და მოკლე აღწერა.

თუ მაუსს გადაადგილებთ და პროცესის სახელზე ცოტა ხნით გააჩერებთ, ფანჯარა გაიხსნება. დამატებითი დეტალებით გამომავალი ფანჯარადისკზე არსებული შესრულებადი ფაილის სრული გზა (მაგალითად, C:\Windows\System32\notepad.exe), ფაილის ზუსტი ვერსია და კომპანია, რომელმაც ხელი მოაწერა მას (Microsoft Corporation და ა.შ.). ეს ინფორმაცია ძალიან სასარგებლოა ლეგიტიმური პროცესების პოტენციურად მავნე იმიტაციებისგან გასარჩევად.

ერთი ცნობისმოყვარე ასპექტი ის არის, რომ პროცესები ფერადია მათი ტიპის ან მდგომარეობის მიხედვით (სერვისები, სისტემური პროცესები, შეჩერებული პროცესები და ა.შ.). თითოეული ფერის მნიშვნელობის ნახვა და მორგება შესაძლებელია მენიუში. ჰაკერი > პარამეტრები > მონიშვნა, იმ შემთხვევაში, თუ გსურთ სქემის თქვენი გემოვნებით ადაპტირება.

თუ ნებისმიერ პროცესზე მარჯვენა ღილაკით დააწკაპუნებთ, გამოჩნდება მენიუ კონტექსტური მენიუ სავსეა პარამეტრებითერთ-ერთი ყველაზე თვალშისაცემია Properties (თვისებები), რომელიც მონიშნულია და პროცესის შესახებ უკიდურესად დეტალური ინფორმაციის მქონე ფანჯრის გახსნას ემსახურება.

ეს თვისებების ფანჯარა ორგანიზებულია მრავალი ჩანართი (დაახლოებით თერთმეტი)თითოეული ჩანართი კონკრეტულ ასპექტზეა ორიენტირებული. ჩანართი „ზოგადი“ აჩვენებს შესრულებადი ფაილის გზას, მის გასაშვებად გამოყენებულ ბრძანების ხაზს, გაშვების დროს, მშობელ პროცესს, პროცესის გარემოს ბლოკის (PEB) მისამართს და სხვა დაბალი დონის მონაცემებს.

სტატისტიკის ჩანართი აჩვენებს გაფართოებულ სტატისტიკას: პროცესის პრიორიტეტი, გამოყენებული CPU ციკლების რაოდენობა, როგორც თავად პროგრამის, ასევე მის მიერ დამუშავებული მონაცემების მიერ გამოყენებული მეხსიერების რაოდენობა, შესრულებული შეყვანა/გამოყვანის ოპერაციები (დისკზე ან სხვა მოწყობილობებზე კითხვა და ჩაწერა) და ა.შ.

შესრულების ჩანართი გთავაზობთ პროცესორის, მეხსიერების და შეყვანის/გამოყვანის გამოყენების გრაფიკები ამ პროცესისთვის, ძალიან სასარგებლოა პიკების ან ანომალიური ქცევის აღმოსაჩენად. ამასობაში, მეხსიერების ჩანართი საშუალებას გაძლევთ შეამოწმოთ და კიდევ მეხსიერების შინაარსის პირდაპირ რედაქტირება პროცესის, ძალიან მოწინავე ფუნქციონალის, რომელიც ჩვეულებრივ გამოიყენება გამართვის ან მავნე პროგრამების ანალიზში.

თვისებების გარდა, კონტექსტური მენიუ მოიცავს რამდენიმე ფუნქციას: ძირითადი პარამეტრები ზედა ნაწილში:

- შეწყვიტოს: პროცესი მყისიერად მთავრდება.

- ხის დასრულება: ხურავს არჩეულ პროცესს და მის ყველა შვილობილ პროცესს.

- შეაჩეროს: დროებით აჩერებს პროცესს, რომლის განახლებაც მოგვიანებით შეიძლება.

- რესტარტი: ხელახლა იწყებს შეჩერებულ პროცესს.

ამ ვარიანტების გამოყენება სიფრთხილეს მოითხოვს, რადგან პროცეს ჰაკერს შეუძლია ისეთი პროცესების შეწყვეტა, რაც სხვა მენეჯერებს არ შეუძლიათ.თუ სისტემისთვის კრიტიკულად მნიშვნელოვან რამეს ან მნიშვნელოვან აპლიკაციას გათიშავთ, შეიძლება მონაცემები დაკარგოთ ან არასტაბილურობა გამოიწვიოს. ეს იდეალური ინსტრუმენტია მავნე პროგრამების ან უმოქმედო პროცესების შესაჩერებლად, მაგრამ თქვენ უნდა იცოდეთ, რას აკეთებთ.

იმავე მენიუში, ქვემოთ, ნახავთ პარამეტრებს CPU-ს პრიორიტეტი პრიორიტეტის პარამეტრში შეგიძლიათ დააყენოთ დონეები რეალურ დროიდან (მაქსიმალური პრიორიტეტი, პროცესი იღებს პროცესორს მაშინ, როდესაც ის მოითხოვს მას) უმოქმედო მდგომარეობამდე (მინიმალური პრიორიტეტი, ის მხოლოდ მაშინ მუშაობს, თუ სხვა არაფერი იყენებს პროცესორს).

თქვენ ასევე გაქვთ ვარიანტი შემავალი/გამომავალი პრიორიტეტიეს პარამეტრი განსაზღვრავს პროცესის პრიორიტეტს შეყვანის/გამოყვანის ოპერაციებისთვის (დისკზე კითხვა და ჩაწერა და ა.შ.) ისეთი მნიშვნელობებით, როგორიცაა მაღალი, ნორმალური, დაბალი და ძალიან დაბალი. ამ პარამეტრების რეგულირება საშუალებას გაძლევთ, მაგალითად, შეზღუდოთ დიდი ზომის ასლის ან პროგრამის გავლენა, რომელიც დისკს ავსებს.

კიდევ ერთი ძალიან საინტერესო თვისებაა გაგზავნაიქიდან შეგიძლიათ პროცესის შესახებ ინფორმაცია (ან ნიმუში) გაუგზავნოთ სხვადასხვა ონლაინ ანტივირუსული ანალიზის სერვისებს, რაც შესანიშნავია, როდესაც ეჭვობთ, რომ პროცესი შეიძლება მავნე იყოს და გსურთ მეორე აზრის მიღება მთელი სამუშაოს ხელით შესრულების გარეშე.

სერვისის, ქსელის და დისკის მართვა

Process Hacker მხოლოდ პროცესებზე არ არის ორიენტირებული. სხვა მთავარი ჩანართები გაძლევთ საკმაოდ კარგი კონტროლი სერვისებზე, ქსელურ კავშირებსა და დისკის აქტივობაზე.

სერვისების ჩანართზე თქვენ ნახავთ სრულ ჩამონათვალს Windows-ის სერვისები და დრაივერებიეს მოიცავს როგორც აქტიურ, ასევე გაჩერებულ სერვისებს. აქედან შეგიძლიათ დაიწყოთ, შეაჩეროთ, შეაჩეროთ ან განაახლოთ სერვისები, ასევე შეცვალოთ მათი გაშვების ტიპი (ავტომატური, ხელით ან გამორთული) ან მომხმარებლის ანგარიში, რომლითაც ისინი მუშაობენ. სისტემის ადმინისტრატორებისთვის ეს ნამდვილი ოქროა.

ქსელის ჩანართი აჩვენებს რეალურ დროში ინფორმაციას. რომელი პროცესები ამყარებენ ქსელურ კავშირებსეს მოიცავს ისეთ ინფორმაციას, როგორიცაა ადგილობრივი და დისტანციური IP მისამართები, პორტები და კავშირის სტატუსი. ეს ძალიან სასარგებლოა საეჭვო მისამართებთან კომუნიკაციის დამყარების მქონე პროგრამების აღმოსაჩენად ან იმის დასადგენად, თუ რომელი აპლიკაცია ავსებს თქვენს გამტარუნარიანობას.

მაგალითად, თუ წააწყდებით „browlock“-ს ან ვებსაიტს, რომელიც მუდმივად გამოჩენილი დიალოგური ფანჯრებით ბლოკავს თქვენს ბრაუზერს, მისი მოსაძებნად შეგიძლიათ გამოიყენოთ ქსელის ჩანართი. ბრაუზერის კონკრეტული კავშირი ამ დომენთან და დახურეთ ის Process Hacker-დან, მთელი ბრაუზერის პროცესის გათიშვისა და ყველა ღია ჩანართის დაკარგვის გარეშე, ან თუნდაც CMD-დან საეჭვო კავშირების დაბლოკვა თუ გსურთ იმოქმედოთ ბრძანების ხაზიდან.

დისკის ჩანართში ჩამოთვლილია სისტემის პროცესების მიერ შესრულებული წაკითხვისა და ჩაწერის აქტივობები. აქედან შეგიძლიათ აღმოაჩინოთ აპლიკაციები, რომლებიც დისკს გადატვირთავენ აშკარა მიზეზის გარეშე ან საეჭვო ქცევის იდენტიფიცირება, მაგალითად, პროგრამის, რომელიც მასიურად წერს და შესაძლოა ფაილებს შიფრავს (ზოგიერთი გამოსასყიდი პროგრამის ტიპიური ქცევა).

გაფართოებული ფუნქციები: სახელურები, მეხსიერების დემპინგი და „მიტაცებული“ რესურსები

ძირითადი პროცესებისა და მომსახურების კონტროლის გარდა, Process Hacker მოიცავს ძალიან სასარგებლო ინსტრუმენტები კონკრეტული სიტუაციებისთვისგანსაკუთრებით ჩაკეტილი ფაილების წაშლის, უცნაური პროცესების გამოძიების ან აპლიკაციის ქცევის ანალიზის დროს.

ძალიან პრაქტიკული ვარიანტია ე. სახელურების ან DLL-ების პოვნაეს ფუნქცია მთავარი მენიუდან არის ხელმისაწვდომი. წარმოიდგინეთ, რომ ცდილობთ ფაილის წაშლას და Windows ამტკიცებს, რომ მას „სხვა პროცესი იყენებს“, მაგრამ არ გეუბნებათ რომელი. ამ ფუნქციის საშუალებით შეგიძლიათ ფილტრის ზოლში აკრიფოთ ფაილის სახელი (ან მისი ნაწილი) და დააწკაპუნოთ „ძებნაზე“.

პროგრამა თვალყურს ადევნებს, სახელურები (რესურსის იდენტიფიკატორები) და DLL ფაილები გახსენით სია და აჩვენეთ შედეგები. როდესაც იპოვით თქვენთვის საინტერესო ფაილს, შეგიძლიათ დააწკაპუნოთ მაუსის მარჯვენა ღილაკით და აირჩიოთ „გადასვლა პროცესის მფლობელობაზე“, რათა გადახვიდეთ შესაბამის პროცესზე პროცესების ჩანართში.

როგორც კი ეს პროცესი მონიშნულია, შეგიძლიათ გადაწყვიტოთ, გსურთ თუ არა მისი დასრულება (დასრულება) გაათავისუფლეთ ფაილი და შეძლებთ ჩაკეტილი ფაილების წაშლაამის გაკეთებამდე, Process Hacker აჩვენებს გაფრთხილებას, რომელიც შეგახსენებთ, რომ შესაძლოა მონაცემები დაკარგოთ. კიდევ ერთხელ, ეს არის ძლიერი ინსტრუმენტი, რომელსაც შეუძლია გამოგაფხიზლოთ სიტუაციიდან, როდესაც ყველა სხვა მეთოდი ვერ მოხერხდება, მაგრამ ის სიფრთხილით უნდა გამოიყენოთ.

კიდევ ერთი მოწინავე ფუნქციაა შექმნა მეხსიერების ნაშთებიპროცესის კონტექსტური მენიუდან შეგიძლიათ აირჩიოთ „შექმენით დემპ ფაილი…“ და აირჩიოთ საქაღალდე, სადაც გსურთ .dmp ფაილის შენახვა. ამ დემპ ფაილებს ფართოდ იყენებენ ანალიტიკოსები ტექსტური სტრიქონების, დაშიფვრის გასაღებების ან მავნე პროგრამების ინდიკატორების მოსაძებნად ისეთი ინსტრუმენტების გამოყენებით, როგორიცაა hex რედაქტორები, სკრიპტები ან YARA წესები.

პროცეს ჰაკერს ასევე შეუძლია გაუმკლავდეს .NET პროცესები უფრო ყოვლისმომცველია, ვიდრე ზოგიერთი მსგავსი ინსტრუმენტი, რაც სასარგებლოა ამ პლატფორმაზე დაწერილი აპლიკაციების გამართვისას ან .NET-ზე დაფუძნებული მავნე პროგრამების ანალიზისას.

საბოლოოდ, როდესაც საქმე აღმოჩენას ეხება რესურსების მომთხოვნი პროცესებიპროცესების სიის პროცესორის გამოყენების მიხედვით დასალაგებლად, უბრალოდ დააწკაპუნეთ CPU სვეტის სათაურზე, ან კერძო ბაიტების და შემავალი/გამომავალი მთლიანი სიჩქარის მიხედვით, რათა დაადგინოთ, რომელი პროცესები იტვირთავს მეხსიერებას ან გადატვირთავს შემავალი/გამომავალი სიმძლავრეს. ეს ძალიან აადვილებს შეფერხებების პოვნას.

თავსებადობა, დრაივერი და უსაფრთხოების საკითხები

ისტორიულად, Process Hacker მოქმედებდა Windows XP და შემდგომი ვერსიები, რომელიც მოითხოვს .NET Framework 2.0-ს. დროთა განმავლობაში პროექტი განვითარდა და უახლესი ვერსიები ორიენტირებულია Windows 10-სა და Windows 11-ზე, როგორც 32, ასევე 64 ბიტიან ვერსიებზე, შედარებით უფრო თანამედროვე მოთხოვნებით (გარკვეული ბილდები ცნობილია როგორც System Informer, Process Hacker 2.x-ის სულიერი მემკვიდრე).

64-ბიტიან სისტემებში, დელიკატური საკითხი ჩნდება: ბირთვის რეჟიმის დრაივერის ხელმოწერა (Kernel-Mode Code Signing, KMCS). Windows-ი მხოლოდ იმ დრაივერების ჩატვირთვას იძლევა, რომლებიც ხელმოწერილია Microsoft-ის მიერ აღიარებული მოქმედი სერტიფიკატებით, როგორც rootkit-ებისა და სხვა მავნე დრაივერების თავიდან ასაცილებლად.

შესაძლოა, დრაივერს, რომელსაც Process Hacker იყენებს თავისი უფრო მოწინავე ფუნქციებისთვის, არ ჰქონდეს სისტემის მიერ აღიარებული ხელმოწერა, ან შესაძლოა, ის ხელმოწერილი იყოს სატესტო სერთიფიკატებით. ეს ნიშნავს, რომ, სტანდარტული 64-ბიტიანი Windows-ის ინსტალაციაშიშესაძლოა დრაივერი არ ჩაიტვირთოს და ზოგიერთი „ღრმა“ ფუნქცია გამორთული იყოს.

გამოცდილ მომხმარებლებს შეუძლიათ მიმართონ ისეთ ვარიანტებს, როგორიცაა Windows-ის "ტესტის რეჟიმის" გააქტიურება (რაც საშუალებას იძლევა საცდელი დრაივერების ჩატვირთვის) ან, სისტემის ძველ ვერსიებში, დრაივერის ხელმოწერის ვერიფიკაციის გამორთვა. თუმცა, ეს მანევრები მნიშვნელოვნად ამცირებს სისტემის უსაფრთხოებას, რადგან ისინი სხვა მავნე დრაივერებს უქმნიან კარს, რომ უკონტროლოდ შეაღწიონ.

დრაივერის ჩატვირთვის გარეშეც კი, Process Hacker მაინც ძალიან ძლიერი მონიტორინგის ინსტრუმენტითქვენ შეძლებთ პროცესების, სერვისების, ქსელის, დისკის, სტატისტიკის და სხვა მრავალი სასარგებლო ინფორმაციის ნახვას. თქვენ უბრალოდ დაკარგავთ დაცული პროცესების შეწყვეტის ან გარკვეულ ძალიან დაბალი დონის მონაცემებზე წვდომის შესაძლებლობის ნაწილს.

ნებისმიერ შემთხვევაში, უნდა გვახსოვდეს, რომ ზოგიერთი ანტივირუსული პროგრამა Process Hacker-ს ამოიცნობს, როგორც რისკ-პროგრამა ან PUP ზუსტად იმიტომ, რომ მას შეუძლია ხელი შეუშალოს უსაფრთხოების პროცესებს. თუ მას ლეგიტიმურად გამოიყენებთ, შეგიძლიათ დაამატოთ გამონაკლისები თქვენს უსაფრთხოების გადაწყვეტაში ცრუ განგაშის თავიდან ასაცილებლად, ყოველთვის იცოდეთ რას აკეთებთ.

ყველასთვის, ვისაც სურს უკეთ გაიგოს, თუ როგორ მუშაობს მათი Windows, გამოცდილი მომხმარებლებიდან კიბერუსაფრთხოების სპეციალისტებამდე, Process Hacker-ის თქვენს ინსტრუმენტთა ყუთში ქონა უდიდეს განსხვავებას ქმნის როდესაც სისტემაში რთული პრობლემების დიაგნოსტიკის, ოპტიმიზაციის ან გამოკვლევის დრო დგება.

რედაქტორი სპეციალიზირებულია ტექნოლოგიებისა და ინტერნეტის საკითხებში, ათ წელზე მეტი გამოცდილებით სხვადასხვა ციფრულ მედიაში. ვმუშაობდი რედაქტორად და კონტენტის შემქმნელად ელექტრონული კომერციის, კომუნიკაციის, ონლაინ მარკეტინგისა და სარეკლამო კომპანიებისთვის. მე ასევე ვწერდი ეკონომიკის, ფინანსების და სხვა სექტორების ვებსაიტებზე. ჩემი საქმეც ჩემი გატაცებაა. ახლა, ჩემი სტატიების მეშვეობით Tecnobits, ვცდილობ გამოვიკვლიო ყველა სიახლე და ახალი შესაძლებლობები, რომლებსაც ტექნოლოგიების სამყარო გვთავაზობს ყოველდღიურად ჩვენი ცხოვრების გასაუმჯობესებლად.