- Girêdan û portan bi netstatê destnîşan bike û li gorî rewş an protokolan fîltre bike da ku çalakiyên anormal tesbît bike.

- Bi karanîna netsh û qaîdeyên Firewall-ê yên baş-diyarkirî, tor û IP-yan ji CMD/PowerShell-ê asteng bike.

- Bi kontrola IPsec û GPO perîmeterê xurt bikin, û bêyî neçalakkirina karûbarê Firewall çavdêriyê bikin.

- Bi hevberkirina astengkirinê bi CAPTCHA, sînorê rêjeyê û CDN re, ji bandorên alî yên li ser SEO û bikêrhatîbûnê dûr bisekinin.

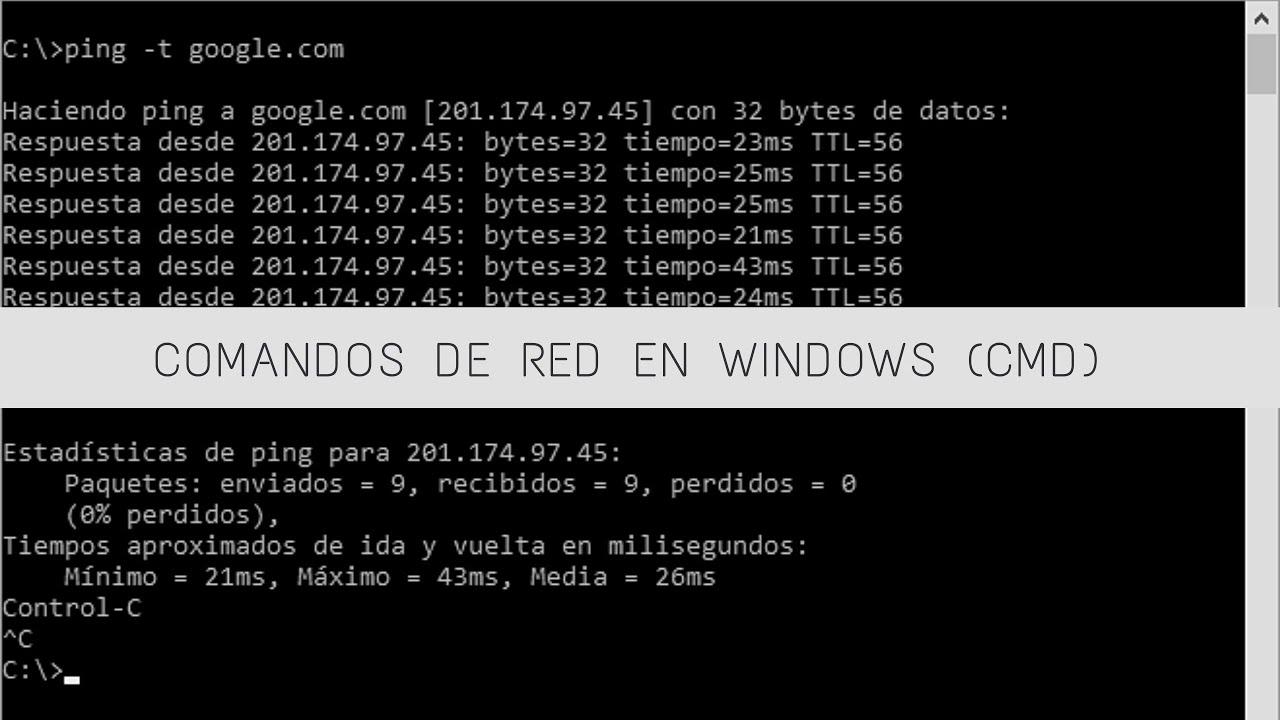

¿Meriv çawa girêdanên torê yên gumanbar ji CMD asteng dike? Dema ku kompîturek hêdî dest bi xebatê dike an jî hûn çalakiyek neasayî ya torê dibînin, vekirina fermana rêzê û karanîna fermanan pir caran rêya herî bilez e ji bo vegerandina kontrolê. Bi tenê çend fermanan, hûn dikarin girêdanên gumanbar tespît bike û asteng bikePortên vekirî kontrol bikin û ewlehiya xwe bêyî sazkirina tiştekî zêde xurt bikin.

Di vê gotarê de hûn ê rêbernameyek bêkêmasî û pratîkî bibînin ku li ser amûrên xwemalî (CMD, PowerShell, û amûrên wekî netstat û netsh) hatiye çêkirin. Hûn ê bibînin ka çawa danişînên xerîb nas bikeKîjan metrîkan bişopînin, meriv çawa torên Wi-Fi yên taybetî asteng dike, û meriv çawa qaîdeyan di Dîwarê Agir ê Windows-ê an jî FortiGate-ê de diafirîne, hemî bi zimanekî zelal û rasterast têne ravekirin.

Netstat: ew çi ye, ji bo çi ye, û çima ew girîng dimîne

Navê netstat ji "tor" û "îstatîstîk" tê, û karê wê tam pêşkêşkirina statîstîk û rewşên girêdanê di wextê rast de. Ji salên 90-an vir ve ew bi Windows û Linux-ê re hatiye entegrekirin, û hûn dikarin wê di pergalên din ên wekî macOS an BeOS de jî bibînin, her çend bêyî navgînek grafîkî be jî.

Bi xebitandina wê di konsolê de dê bihêle hûn girêdanên çalak, portên ku têne bikar anîn, navnîşanên herêmî û dûr bibînin, û bi gelemperî, nihêrînek zelal a tiştên ku di stacka TCP/IP-ya we de diqewimin. skankirina torê ya tavilê Ew ji we re dibe alîkar ku hûn asta ewlehiya komputer an servera xwe mîheng bikin, teşhîs bikin û bilind bikin.

Çavdêrîkirina cîhazên ku bi hev ve girêdayî ne, portên ku vekirî ne, û çawa routera we hatiye mîhengkirin pir girîng e. Bi netstat re, hûn di heman demê de tabloyên rêwerdanê û ... jî distînin. îstatîstîk li gorî protokolê ku dema tiştek li hev nayê rêberiya we dike: trafîka zêde, xeletî, qerebalixî, an girêdanên bêdestûr.

Serişteyek bikêrhatî: Berî ku hûn analîzek cidî bi netstat re bikin, hemî serîlêdanên ku hûn ne hewce ne bigirin û heta Heke gengaz be ji nû ve bidin destpêkirinBi vî awayî hûn ê ji deng dûr bisekinin û di tiştê ku bi rastî girîng e de rastbûn bi dest bixin.

Bandor li ser performansê û baştirîn pratîkên ji bo karanînê

Bixebitandina netstat bi xwe dê PC-ya we xera neke, lê zêde bikar anîna wê an jî bi gelek parametreyan di carekê de dikare CPU û bîrê bixwe. Ger hûn wê bi berdewamî bixebitînin an jî deryayeke daneyan parzûn bikin, barê sîstemê zêde dibe û performans dibe ku zirarê bibîne.

Ji bo kêmkirina bandora wê, wê bi rewşên taybetî ve sînordar bikin û parametreyan baştir bikin. Ger hûn hewceyê herikînek domdar bin, amûrên çavdêriyê yên taybetîtir binirxînin. Û ji bîr mekin: kêmtir pirtir e dema ku armanc lêkolîna nîşaneyek taybetî ye.

- Bikaranînê bi demên ku hûn bi rastî hewce ne sînordar bikin girêdanên çalak bibîne an jî statîstîkan.

- Ji bo nîşandanê bi awayekî rast fîltre bike tenê agahdariya pêwîst.

- Ji plansazkirina îdamê di navberên pir kurt de dûr bisekinin ku çavkaniyên têrker.

- Ger hûn lê digerin, karûbarên taybet bifikirin çavdêriya dema rast pêşketîtir.

Awantaj û dezawantajên karanîna netstat

Netstat di nav rêvebir û teknîsyenan de populer dimîne ji ber ku ew peyda dike Dîtina yekser a girêdanan û portên ku ji hêla sepanan ve têne bikar anîn. Di çend saniyan de hûn dikarin tespît bikin ka kî bi kê re diaxive û bi rêya kîjan portan.

Ew jî hêsan dike çavdêrîkirin û çareserkirina pirsgirêkanQerebalixî, astengî, girêdanên domdar… dema ku hûn li rewş û statîstîkên têkildar dinêrin, ev hemû derdikevin holê.

- Vedîtina bilez ji girêdanên bê destûr an destwerdanên gengaz.

- Şopandina danişînê di navbera xerîdar û serveran de ji bo dîtina têkçûnan an derengketinan.

- Nirxandina Performansa bi protokolê ji bo pêşanîdana başkirinên li cihê ku bandora wan herî mezin e.

Û çi baş nake? Ew tu daneyan peyda nake (ev ne armanca wê ye), derana wê dikare ji bo bikarhênerên ne-teknîkî tevlihev be, û di jîngehên pir mezin ne ji bo pîvanê wekî pergalek taybet (mînak SNMP). Wekî din, karanîna wê li gorî PowerShell û amûrên nûjentir bi derketinên zelaltir.

Meriv çawa netstat ji CMD bikar tîne û encamên wê dixwîne

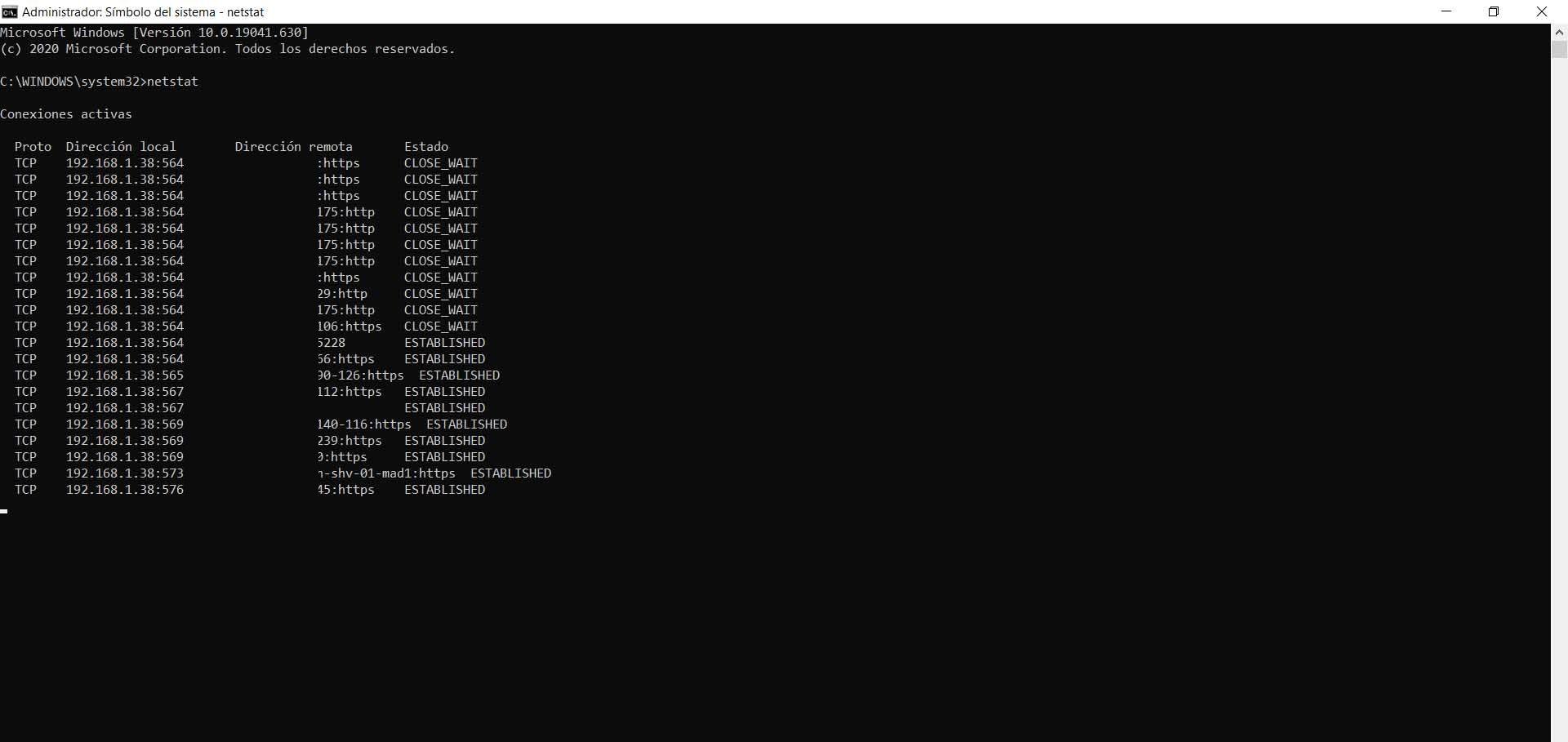

CMD wekî rêvebir vekin (Destpêk, "cmd" binivîsin, rast-klîk bikin, wekî rêvebir bimeşînin) an jî di Windows 11-ê de Terminal bikar bînin. Dûv re binivîsin netstat û Enter bikirtînin da ku wêneya gavê bistînin.

Hûn ê stûnên bi protokolê (TCP/UDP), navnîşanên herêmî û dûr bi portên wan, û qadek rewşê (LISTENING, ESTABLISHED, TIME_WAIT, hwd.) bibînin. Heke hûn li şûna navên portan hejmaran dixwazin, bimeşînin netstat -n ji bo xwendinek rasterasttir.

Nûvekirinên periyodîk? Hûn dikarin jê re bibêjin ku her X saniyeyan carekê bi navberê nûve bike: mînakî, netstat -n 7 Ew ê her 7 saniyeyan carekê deranê nûve bike da ku guhertinên zindî bibîne.

Eger hûn tenê bi girêdanên damezrandî re eleqedar in, derana bi findstr parzûn bikin: netstat | findstr HAT AVAKIRINHeke hûn tercîh dikin ku rewşên din tespît bikin, biguherînin LISTENING, CLOSE_WAIT an TIME_WAIT.

Parametreyên netstat ên kêrhatî ji bo lêkolînê

Ev guherker dihêlin hûn deng kêm bikin û li ser tiştê ku hûn lê digerin bisekinin:

- -a: girêdanên çalak û neçalak û portên guhdarîkirinê nîşan dide.

- -e: amarên pakêtên navrûyê (hatî/derketî).

- -f: FQDN-yên dûr (navên domainê yên bi tevahî jêhatî) çareser dike û nîşan dide.

- -n: hejmarên port û IP-yên çaresernekirî nîşan dide (zûtir).

- -o: PID-a pêvajoya ku pêwendiyê diparêze zêde dike.

- -p X: li gorî protokolê fîltre dike (TCP, UDP, tcpv6, tcpv4...).

- -q: portên guhdarîkirin û neguhdarîkirinê bi lêpirsînê ve girêdayî ne.

- -sStatîstîk li gorî protokolê hatine komkirin (TCP, UDP, ICMP, IPv4/IPv6).

- -r: tabloya rêça niha ya pergalê.

- -t: agahî li ser girêdanên di rewşa dakêşanê de.

- -x: Hûrguliyên girêdana NetworkDirect.

Nimûneyên pratîkî ji bo jiyana rojane

Ji bo navnîşkirina port û girêdanên vekirî bi PID-a wan, bimeşînin netstat -anoBi wê PID-ê hûn dikarin pêvajoyê di Gerînendeyê Peywiran de an jî bi amûrên mîna TCPView-ê ve girêbidin.

Heke hûn tenê bi girêdanên IPv4 re eleqedar in, li gorî protokolê bi parzûn bikin netstat -p IP û hûn ê di rê de deng xilas bikin.

Statîstîkên gerdûnî bi protokolê ji netstat -sLêbelê, heke hûn çalakiya navrûyan (şandin/wergirtin) dixwazin, ew ê bixebite netstat -e da ku hejmarên rast hebin.

Ji bo şopandina pirsgirêkek bi çareserkirina navên dûr ve, hev bikin netstat -f bi fîlterkirinê: bo nimûne, netstat -f | findstr domaina min Ew ê tenê tiştê ku bi wê domainê re têkildar e vegerîne.

Dema ku Wi-Fi hêdî ye û netstat tijî girêdanên ecêb e

Nimûneyek klasîk: geroka hêdî, ceribandinek leza ku destpêkirina wê demek digire lê hejmarên normal dide, û dema ku netstat tê xebitandin, yên jêrîn xuya dibin: bi dehan girêdan hatin avakirinGelek caran sûcdar gerok e (mînakî, Firefox, ji ber awayê wê yê birêvebirina gelek soketan), û her çend hûn pencereyan bigirin jî, dibe ku pêvajoyên paşperdeyê berdewam bikin danişînan biparêzin.

Çi bikin? Pêşî, xwe bi xwe nas bikin netstat -ano PID-an bala xwe bidinê. Dûvre di Task Manager an jî bi Process Explorer/TCPView-ê de kontrol bikin ka kîjan pêvajo li pişt wê ne. Ger girêdan û pêvajo gumanbar xuya bikin, bifikirin ku navnîşana IP-ê ji Dîwarê Agir ê Windows-ê asteng bikin. skaneke antîvîrusê bimeşîne Û, heke xetere ji we re zêde xuya bike, alavan bi demkî ji torê veqetînin heta ku zelal bibe.

Eger piştî ji nû ve sazkirina gerokê, lehiya danişînan berdewam bike, pêvekan kontrol bike, senkronîzasyonê demkî neçalak bike, û bibîne ka xerîdarên din (wek cîhaza weya mobîl) jî hêdî ne: ev nîşana pirsgirêkê ye. pirsgirêka tor/ISP li şûna nermalava herêmî.

Ji bîr meke ku netstat çavdêriyek demrast nine, lê hûn dikarin yekê bi netstat -n 5 ji bo her 5 saniyeyan carekê nûve bike. Heke hûn hewceyê panelek domdar û hêsantir bin, li binêrin tcpview an alternatîfên çavdêriya bêtir taybet.

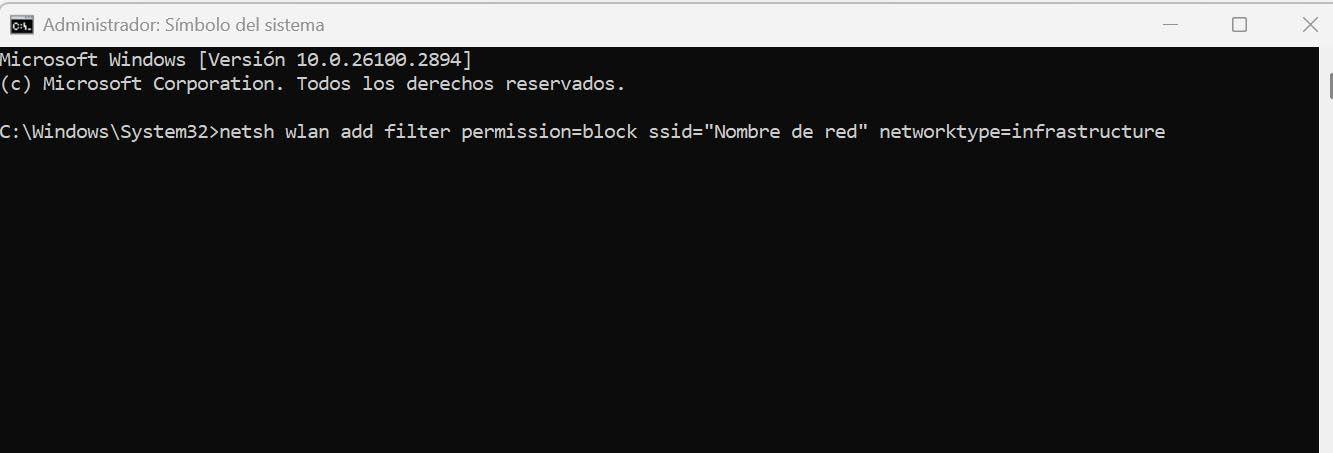

Torgilokên Wi-Fi yên taybetî ji CMD asteng bikin

Eger torên nêzîk hebin ku hûn naxwazin bibînin an jî cîhaza we hewl bide ku bikar bîne, hûn dikarin wan ji konsolê fîltre bikeFerman destûrê dide te SSID-yek taybetî asteng bike û bêyî destdana panela grafîkî wê birêve bibin.

CMD wekî rêvebir veke û karanîn:

netsh wlan add filter permission=block ssid="Nombre real de la red" networktype=infrastructurePiştî xebitandina wê, ew tor dê ji lîsteya torên berdest winda bibe. Ji bo kontrolkirina tiştên ku we asteng kirine, dest pê bikin netsh wlan fîlterên nîşan bide destûr = astengkirinÛ heke hûn poşman bibin, wê bi vê jê bibin:

netsh wlan delete filter permission=block ssid="Nombre real de la red" networktype=infrastructure

Navnîşanên IP-yên gumanbar bi Firewall-a Windows-ê asteng bikin

Heke hûn tespît bikin ku heman navnîşana IP-ya giştî hewl dide ku li dijî karûbarên we çalakiyên gumanbar bike, bersiva bilez ev e qaîdeyek çêbike ku asteng dike Ew girêdan. Di konsola grafîkî de, qaîdeyek xwerû lê zêde bike, wê li ser "Hemû bernameyan" bicîh bîne, protokola "Her", IP-yên dûr ên ku werin astengkirin diyar bike, "Girêdanê asteng bike" kontrol bike û li ser domain/private/public bicîh bîne.

Ma hûn otomasyonê tercîh dikin? Bi PowerShell-ê, hûn dikarin bêyî tikandinê rêgezan biafirînin, biguherînin, an jê bibin. Mînakî, ji bo astengkirina trafîka Telnet-ê ya derketî û dûv re sînordarkirina navnîşana IP-ya dûr a destûrdayî, hûn dikarin rêgezan bi New-NetFirewallRule û paşê bi Set-NetFirewallRule.

# Bloquear tráfico saliente de Telnet (ejemplo)

New-NetFirewallRule -DisplayName "Block Outbound Telnet" -Direction Outbound -Program %SystemRoot%\System32\telnet.exe -Protocol TCP -LocalPort 23 -Action Block

# Cambiar una regla existente para fijar IP remota

Get-NetFirewallPortFilter | ?{ $_.LocalPort -eq 80 } | Get-NetFirewallRule | ?{ $_.Direction -eq "Inbound" -and $_.Action -eq "Allow" } | Set-NetFirewallRule -RemoteAddress 192.168.0.2Ji bo birêvebirina qaîdeyan li gorî koman an jêbirina qaîdeyên astengkirinê bi girseyî, xwe bispêrin Çalakkirin/Neçalakkirin/Rakirin-NetFirewallRule û di lêpirsînan de bi wildcards an jî fîlterên li gorî taybetmendiyan.

Rêbazên çêtirîn: Xizmeta Firewall neçalak nekin

Microsoft şîret dike ku xizmeta Dîwarê Agir (MpsSvc) neyê rawestandin. Kirina vê yekê dikare bibe sedema pirsgirêkên di menûya Destpêkê, pirsgirêkên sazkirina sepanên nûjen, an pirsgirêkên din. çewtiyên çalakkirinê Bi rêya telefonê. Ger, wekî mijareke polîtîkayê, hûn hewce ne ku profîlan neçalak bikin, vê yekê di asta mîhengkirina dîwarê agir an GPO de bikin, lê xizmetê bixebitin bihêlin.

Profîl (domain/taybet/giştî) û çalakiyên xwerû (destûr/astengkirin) dikarin ji rêza fermanan an konsola dîwarê agir werin danîn. Baş diyarkirina van xwerûyan rê li ber qulên nexwestî dema çêkirina qaîdeyên nû.

FortiGate: Hewldanên SSL VPN ji navnîşanên IP-yên giştî yên gumanbar asteng bikin

Heke hûn FortiGate bikar tînin û hewlên têketina SSL VPN-ya xwe ji IP-yên nenas bi ser neketin dibînin, hewzek navnîşanê biafirînin (mînakî, lîsteya reş) û hemî IP-yên nakok li wir zêde bike.

Li ser konsolê, mîhengên SSL VPN bi têketina mîhengkirina vpn ssl û tê sepandin: navnîşana çavkaniyê "blacklistipp" destnîşan bike y danîna çavkanî-navnîşan-negate çalak bike. Digel rêdan Tu piştrast dikî ku ew hatiye sepandin. Bi vî awayî, dema ku kesek ji wan IP-yan tê, girêdan dê ji destpêkê ve were redkirin.

Ji bo kontrolkirina trafîka ku li wê IP û portê dixe, hûn dikarin bikar bînin pakêta sniffer a her "mêvandar XXXX û porta 10443" 4 teşhîs bike, û bi çavdêriya ssl ya vpn bistînin Hûn ji IP-yên ku di navnîşê de nînin, danişînên destûrdayî kontrol dikin.

Riyek din jî ew e SSL_VPN > Gihîştinê Sînordar Bike > Gihîştinê ji bo mêvandarên taybetî sînordar bikeLêbelê, di wê rewşê de redkirin piştî têketina bawernameyan çêdibe, ne tavilê wekî bi rêya konsolê.

Alternatîfên netstat ji bo dîtin û analîzkirina trafîkê

Heke hûn li rehetiyê an hûrguliyê bêtir digerin, amûrên ku wê peyda dikin hene. grafîk, fîlterên pêşkeftî û girtina kûr ji pakêtan:

- Wireshark: girtin û analîzkirina trafîkê li hemû astan.

- iproute2 (Linux): bernameyên ji bo birêvebirina TCP/UDP û IPv4/IPv6.

- GlassWireAnalîza torê bi rêveberiya dîwarê agir û balkişandina ser nepenîtiyê.

- Çavdêriya Dema UptrendsÇavdêrîkirina berdewam a malperê û hişyarî.

- Germain UXçavdêrîkirin: çavdêrîkirin li ser beşên vertîkal ên wekî darayî an tenduristiyê disekine.

- atera: Pakêta RMM bi çavdêrîkirin û gihîştina ji dûr ve.

- CloudsharkAnalîtîkên webê û parvekirina wêneyên ekranê.

- iptraf / iftop (Linux): Trafîka demrast bi rêya navrûyek pir hêsan.

- ss (Statîstîkên Soketê) (Linux): alternatîfek nûjen û zelaltir ji bo netstat.

Astengkirina IP-ê û bandora wê li ser SEO, û stratejiyên kêmkirinê

Astengkirina IP-yên êrîşkar maqûl e, lê bi wan re baldar bin astengkirina botên motora lêgerînêJi ber ku hûn dikarin endekskirinê winda bikin. Astengkirina welat dikare bikarhênerên rewa (an VPN) jî ji holê rake û xuyabûna we li hin herêman kêm bike.

Tedbîrên temamker: lê zêde bike CAPTCHAs Ji bo rawestandina botan, sînorkirina rêjeyê bicîh bînin da ku pêşî li îstismara bigirin û CDN-ek bicîh bikin da ku DDoS-ê bi belavkirina barê li ser girêkên belavkirî kêm bikin.

Eger mêvandariya we Apache bikar tîne û astengkirina geo li ser serverê we çalak be, hûn dikarin serdanên beralîkirî ji welatekî taybetî ku .htaccess bi qaîdeyek ji nû ve nivîsandinê bikar tîne (mînakek gelemperî):

RewriteEngine on

RewriteCond %{ENV:GEOIP_COUNTRY_CODE} ^CN$

RewriteRule ^(.*)$ http://tu-dominio.com/pagina-de-error.html [R=301,L]Ji bo astengkirina IP-yan li ser mêvandariyê (Plesk), hûn dikarin biguherînin jî .htaccess û navnîşanên taybetî înkar bikin, her gav bi kopiyek paşîn a pelê heke hûn hewce bikin ku guhertinan vegerînin.

Bi karanîna PowerShell û netsh, Windows Firewall bi kûrahî birêve bibin

Ji bilî afirandina qaîdeyên takekesî, PowerShell kontrola tevahî dide we: profîlên xwerû destnîşan bikin, qaîdeyan biafirîne/biguherîne/jê bibe û heta li dijî GPO-yên Active Directory bi danişînên cachedkirî bixebite da ku barê li ser kontrolkerên domainê kêm bike.

Nimûneyên bilez: çêkirina qaîdeyekê, guhertina navnîşana wê ya dûr, çalakkirin/neçalakkirina tevahiya koman, û qaîdeyên astengkirinê rake bi yek carî. Modela objekt-rêberkirî dihêle ku fîlter ji bo port, sepan, an navnîşanan werin lêpirsîn kirin û encaman bi boriyan ve werin zincîr kirin.

Ji bo birêvebirina tîmên ji dûr ve, xwe bispêrin WinRM û parametreyan -CimSessionEv dihêle hûn bêyî ku ji konsolê xwe derkevin, rêzikan navnîş bikin, tomarên li ser makîneyên din biguherînin, an jê bibin.

Çewtiyên di skrîptan de? Bikar bînin -ErrorAction SilentlyContinue ji bo tepeserkirina "qaîde nehat dîtin" dema jêbirinê, -Çi bibe ji bo pêşdîtinê û -Tesdîqkirin Eger hûn ji bo her tiştî piştrastkirinê dixwazin. Bi -Zêdetir Hûn ê di derbarê pêkanînê de bêtir agahdarî bistînin.

IPsec: Rastkirin, şîfrekirin, û tecrîda li ser bingeha polîtîkayê

Dema ku hûn tenê hewceyê trafîka pejirandî an şîfrekirî ne ku derbas bibin, hûn li hev dikin Rêgezên dîwarê agir û IPsecQanûnên moda veguhastinê biafirînin, setên krîptografîk û rêbazên pejirandinê destnîşan bikin, û wan bi qaîdeyên guncaw ve girêbidin.

Eger hevjînê/a te IKEv2 hewce bike, tu dikarî wê di qaîdeya IPsec de bi pejirandina bi sertîfîkaya cîhazê diyar bikî. Ev jî mimkun e. qaîdeyên kopîkirinê ji GPOyekê bo GPOyeke din û setên wan ên têkildar da ku bicihkirinan bileztir bikin.

Ji bo îzolekirina endamên domainê, rêzikên ku ji bo trafîka hatinê û ji bo trafîka derketî pejirandinê hewce dikin, bicîh bînin. Her wiha hûn dikarin endametî di koman de pêwîst e bi zincîrên SDDL re, gihîştina bikarhêner/cîhazên destûrdar sînordar dike.

Ger hûn qaîdeyek dîwarê agir a "allow if secure" û polîtîkayek IPsecê biafirînin ku bernameyên neşîfrekirî (wek telnet) dikarin neçar bimînin ku IPsec bikar bînin. Pêwîstiya pejirandin û şîfrekirinê heyeBi vî awayî tiştek bi zelalî rêwîtiyê nake.

Ewlekariya derbasbûna pejirandî û xala dawî

Derbasbûna pejirandî dihêle ku trafîka ji bikarhêner an cîhazên pêbawer qaîdeyên astengkirinê derbas bike. Ji bo kêrhatî ye nûvekirin û şopandina serveran bêyî ku benderan ji bo tevahiya cîhanê veke.

Eger hûn li ewlehiya seranserî li ser gelek sepanan digerin, li şûna ku hûn ji bo her yekê qaîdeyek biafirînin, veguhezînin destûrdayîn ji bo qata IPsecê bi lîsteyên komên makîne/bikarhêneran ên ku di mîhengkirina gerdûnî de destûrdayî ne.

Serweriya netstatê ji bo dîtina kesên ku bi hev ve girêdayî ne, bikaranîna netsh û PowerShellê ji bo sepandina rêzikan, û pîvandina bi IPsec an dîwarên agir ên perimeterê yên wekî FortiGate dihêle hûn kontrola tora xwe bikin. Bi fîlterên Wi-Fi yên li ser bingeha CMD, astengkirina IP-ya baş-dîzaynkirî, tedbîrên SEO, û amûrên alternatîf dema ku hûn hewceyê analîzek kûrtir bin, hûn ê bikaribin girêdanên gumanbar di wextê xwe de tespît bikin û bêyî ku operasyonên we asteng bikin wan asteng bikin.

Ji biçûkatiya xwe ve bi teknolojiyê dilşewat bû. Ez ji nûvebûna sektorê hez dikim û, berî her tiştî, pêwendiya wê. Ji ber vê yekê ez gelek salan ji ragihandinê re li ser malperên teknolojî û lîstikên vîdyoyê ve girêdayî bûm. Hûn dikarin min bibînin ku li ser Android, Windows, MacOS, iOS, Nintendo an mijarek din a têkildar ku tê bîra min dinivîsim.