- Нетстат менен туташууларды жана портторду аныктаңыз жана аномалдуу аракетти аныктоо үчүн штаттар же протоколдор боюнча чыпкалаңыз.

- netsh жана так аныкталган Firewall эрежелерин колдонуп CMD/PowerShell'ден тармактарды жана IP'дерди бөгөттөңүз.

- Периметрди IPsec жана GPO башкаруусу менен бекемдеп, Firewall кызматын өчүрбөстөн көзөмөлдөңүз.

- CAPTCHAs, тарифтик чектөө жана CDN менен бөгөт коюуну айкалыштыруу менен SEO жана колдонуу мүмкүнчүлүгүнө терс таасирлерден качыңыз.

¿CMDден шектүү тармактык байланыштарды кантип бөгөттөө керек? Компьютер жай иштей баштаганда же адаттан тыш тармак аракетин көргөндө, буйрук сабын ачуу жана буйруктарды колдонуу көбүнчө башкарууну калыбына келтирүүнүн эң тез жолу болуп саналат. Бир нече буйруктар менен, сиз жасай аласыз шектүү байланыштарды аныктоо жана бөгөт коюуАчык портторду текшерип, кошумча эч нерсе орнотпостон коопсуздукту бекемдеңиз.

Бул макалада сиз жергиликтүү куралдарга негизделген толук, практикалык колдонмону таба аласыз (CMD, PowerShell жана netstat жана netsh сыяктуу утилиталар). Сиз кантип көрөсүз кызык сеанстарды аныктооКандай көрсөткүчтөрдү көзөмөлдөө керек, белгилүү бир Wi-Fi тармактарын кантип бөгөттөө керек жана Windows Firewallда же ал тургай FortiGateде эрежелерди кантип түзүү керек, мунун баары так жана жөнөкөй тилде түшүндүрүлгөн.

Netstat: бул эмне, ал эмне үчүн жана эмне үчүн ал негизги бойдон калууда

Netstat аталышы "тармак" жана "статистика" деген сөздөн келип чыккан жана анын функциясы так сунуш кылат статистика жана байланыш статустары реалдуу убакытта. Ал 90-жылдардан бери Windows жана Linux менен интеграцияланган жана аны графикалык интерфейси жок болсо да, macOS же BeOS сыяктуу башка системалардан да таба аласыз.

Аны консолдо иштетүү сизге активдүү туташууларды, колдонулуп жаткан портторду, жергиликтүү жана алыскы даректерди жана жалпысынан TCP/IP стекиңизде эмне болуп жатканын так карап чыгууга мүмкүндүк берет. Буга ээ болуу дароо тармак сканерлөө Бул сиздин компьютериңиздин же сервериңиздин коопсуздук деңгээлин конфигурациялоого, диагностикалоого жана жогорулатууга жардам берет.

Кайсы түзмөктөр туташтырылганын, кайсы порттор ачык экенин жана роутериңиз кантип конфигурацияланганын көзөмөлдөө абдан маанилүү. Netstat менен сиз маршруттук таблицаларды жана протокол боюнча статистика бир нерсе кошулбаганда сизге жетекчилик берет: ашыкча трафик, каталар, тыгындар же уруксатсыз байланыштар.

Пайдалуу кеңеш: Netstat менен олуттуу талдоо жүргүзүүдөн мурун, сизге кереги жок тиркемелерди жаап коюңуз Мүмкүн болсо кайра баштаңызМына ушундай жол менен сиз ызы-чуулардан алыс болуп, чындап маанилүү нерседе тактыкка ээ болосуз.

натыйжалуулугуна таасири жана колдонуу үчүн мыкты тажрыйбалар

Netstat'ты иштетүүнүн өзү компьютериңизди сындырбайт, бирок аны ашыкча же бир эле учурда өтө көп параметрлер менен колдонуу процессорду жана эстутумду талап кылат. Эгер сиз аны тынымсыз иштетсеңиз же маалымат деңизин чыпкаласаңыз, системанын жүгү көбөйөт жана аткаруу начарлашы мүмкүн.

Анын таасирин азайтуу үчүн аны белгилүү бир жагдайлар менен чектеп, параметрлерди жакшылап тууралаңыз. Эгер сизге үзгүлтүксүз агым керек болсо, мониторингдин конкреттүү куралдарын баалаңыз. Жана эсиңизде болсун: аз эмес Максаты белгилүү бир симптомду изилдөө болгондо.

- Колдонууну чындап керек болгон учурларда чектеңиз активдүү байланыштарды көрүү же статистика.

- Көрсөтүү үчүн так чыпкалаңыз гана керектүү маалымат.

- Аткарууларды өтө кыска аралыкта пландаштыруудан качыңыз. ресурстарды толтуруу.

- Эгер сиз издеп жатсаңыз, атайын коммуналдык кызматтарды карап көрүңүз реалдуу убакыт мониторинг өнүккөн.

Netstat колдонуунун артыкчылыктары жана чектөөлөрү

Netstat администраторлор жана техниктер арасында популярдуу бойдон калууда, анткени ал камсыз кылат Байланыштардын дароо көрүнүшү жана колдонмолор тарабынан колдонулган порттор. Бир нече секунданын ичинде ким ким менен жана кайсы порт аркылуу сүйлөшүп жатканын аныктай аласыз.

Ал ошондой эле жеңилдетет мониторинг жана көйгөйлөрдү чечүүТиешелүү статустарды жана статистиканы караганыңызда тыгындар, тоскоолдуктар, туруктуу байланыштар... мунун баары ачыкка чыгат.

- Тез аныктоо уруксатсыз байланыштар же мүмкүн болгон кийлигишүүлөр.

- Сессияга көз салуу бузулууларды же кечигүүлөрдү табуу үчүн кардарлар менен серверлердин ортосунда.

- Иштин натыйжалуулугун баалоо Протокол боюнча, алар эң чоң таасир тийгизген жакшыртууларга артыкчылык берүү.

Анан эмнеси жакшы эмес? Ал эч кандай маалымат бербейт (бул анын максаты эмес), анын чыгарылышы техникалык эмес колдонуучулар үчүн татаал болушу мүмкүн жана өтө чоң чөйрөлөр масштабдуу эмес адистештирилген система катары (мисалы, SNMP). Мындан тышкары, аны пайдалануу пайдасына төмөндөп жатат PowerShell жана ачык-айкын натыйжалары менен заманбап коммуналдык кызматтар.

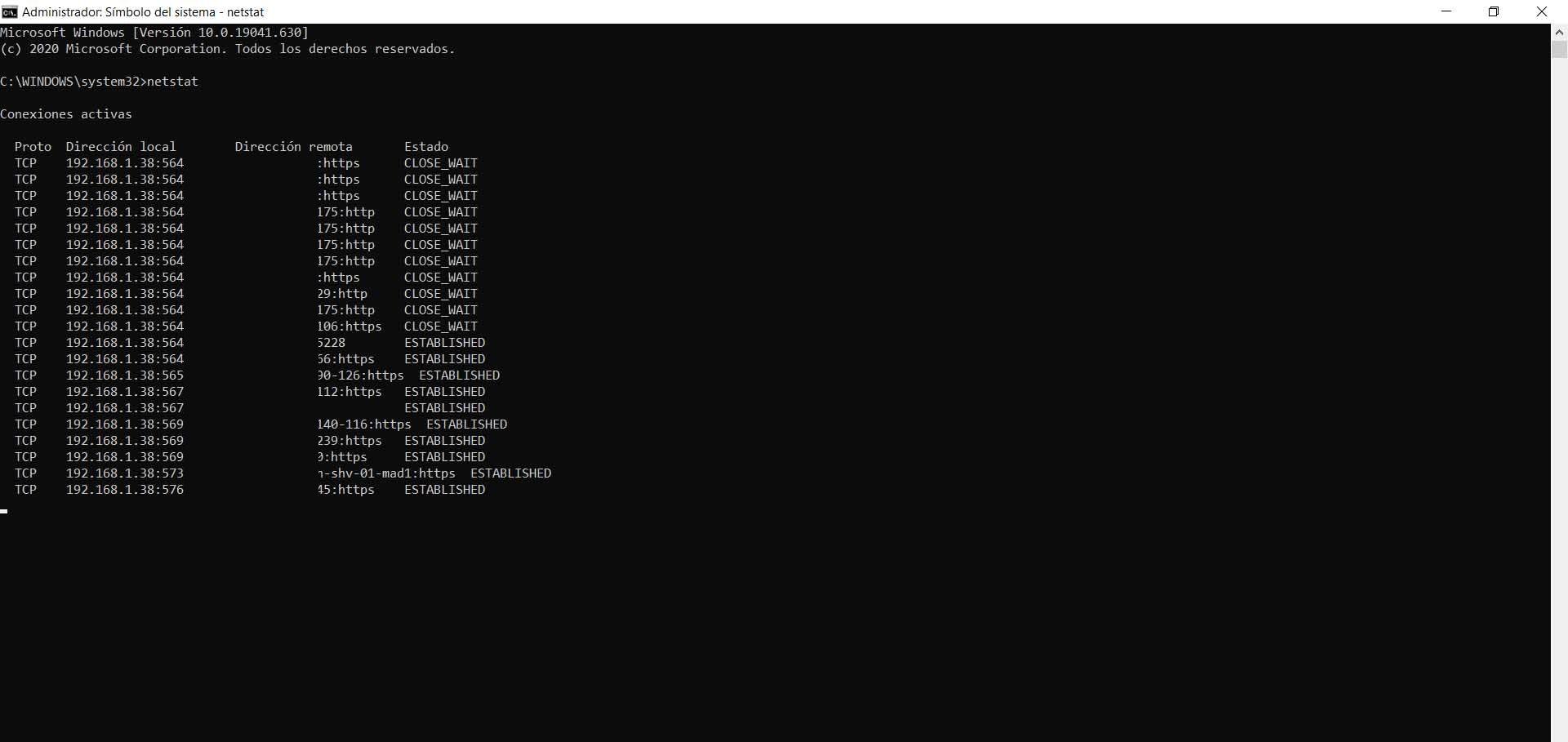

CMDден netstat кантип колдонсо болот жана анын натыйжаларын окуу

CMDди администратор катары ачыңыз (Старт, "cmd" деп териңиз, чычкандын оң баскычын чыкылдатыңыз, Администратор катары иштетүү) же Windows 11де Терминалды колдонуңуз. Андан кийин териңиз netstat жана учурдун сүрөтүн алуу үчүн Enter баскычын басыңыз.

Протоколу бар тилкелерди (TCP/UDP), порттору менен локалдык жана алыскы даректерди жана статус талаасын (УГУУ, ТҮЗҮЛГӨН, TIME_WAIT ж.б.) көрөсүз. Эгер сиз порт аттарынын ордуна сандарды кааласаңыз, иштетиңиз netstat -n көбүрөөк түз окуу үчүн.

Мезгил-мезгили менен жаңыртуулар? Сиз аны ар бир X секунд сайын жаңыртып турууну айта аласыз: мисалы, netstat -n 7 Ал түз өзгөрүүлөргө байкоо жүргүзүү үчүн ар бир 7 секунд сайын чыгарууну жаңыртып турат.

Эгерде сизди жөн гана орнотулган байланыштар кызыктырса, натыйжаны findstr менен чыпкалаңыз: netstat | findstr КУРУЛГАНБашка абалдарды аныктоону кааласаңыз, LISTENING, CLOSE_WAIT же TIME_WAIT деп өзгөртүңүз.

Тергөө үчүн пайдалуу netstat параметрлери

Бул өзгөртүүчүлөр сизге мүмкүнчүлүк берет ызы-чууну азайтуу жана сиз издеп жаткан нерсеге көңүл буруңуз:

- -a: активдүү жана жигердүү эмес байланыштарды жана угуу портторун көрсөтөт.

- -e: интерфейс пакетинин статистикасы (кирүүчү/чыгыш).

- -f: алыскы FQDNлерди чечет жана көрсөтөт (толук квалификациялуу домендик аталыштар).

- -n: чечилбеген порт жана IP номерлерин көрсөтөт (тезирээк).

- -o: Байланышты камсыз кылган процесстин PID кодун кошуңуз.

- -б X: протокол боюнча чыпкалоо (TCP, UDP, tcpv6, tcpv4...).

- -q: байланыштырылган угуучу жана укпаган портторду сураңыз.

- -sПротокол боюнча топтоштурулган статистика (TCP, UDP, ICMP, IPv4/IPv6).

- -r: системанын учурдагы маршруттук таблицасы.

- -t: жүктөө абалындагы байланыштар жөнүндө маалымат.

- -x: NetworkDirect туташуу чоо-жайы.

Күнүмдүк жашоо үчүн практикалык мисалдар

Ачык портторду жана байланыштарды алардын PID менен тизмелөө үчүн иштетиңиз netstat -anoОшол PID менен сиз Task Manager же TCPView сыяктуу куралдар менен процесске кайчылаш шилтеме кыла аласыз.

Эгер сизди IPv4 байланыштары гана кызыктырса, протокол боюнча чыпкалоо netstat -p IP жана чыгып баратканда ызы-чууну сактайсыз.

Протокол боюнча дүйнөлүк статистика келет netstat -sАл эми интерфейстердин активдүүлүгүн кааласаңыз (жөнөтүлгөн/кабыл алынган) ал иштейт netstat -e так сандарга ээ болуу.

Алыскы аталышты чечүүдөгү көйгөйгө көз салуу үчүн, бириктириңиз netstat -f чыпкалоо менен: мисалы, netstat -f | findstr mydomain Ал ошол доменге дал келген нерсени гана кайтарат.

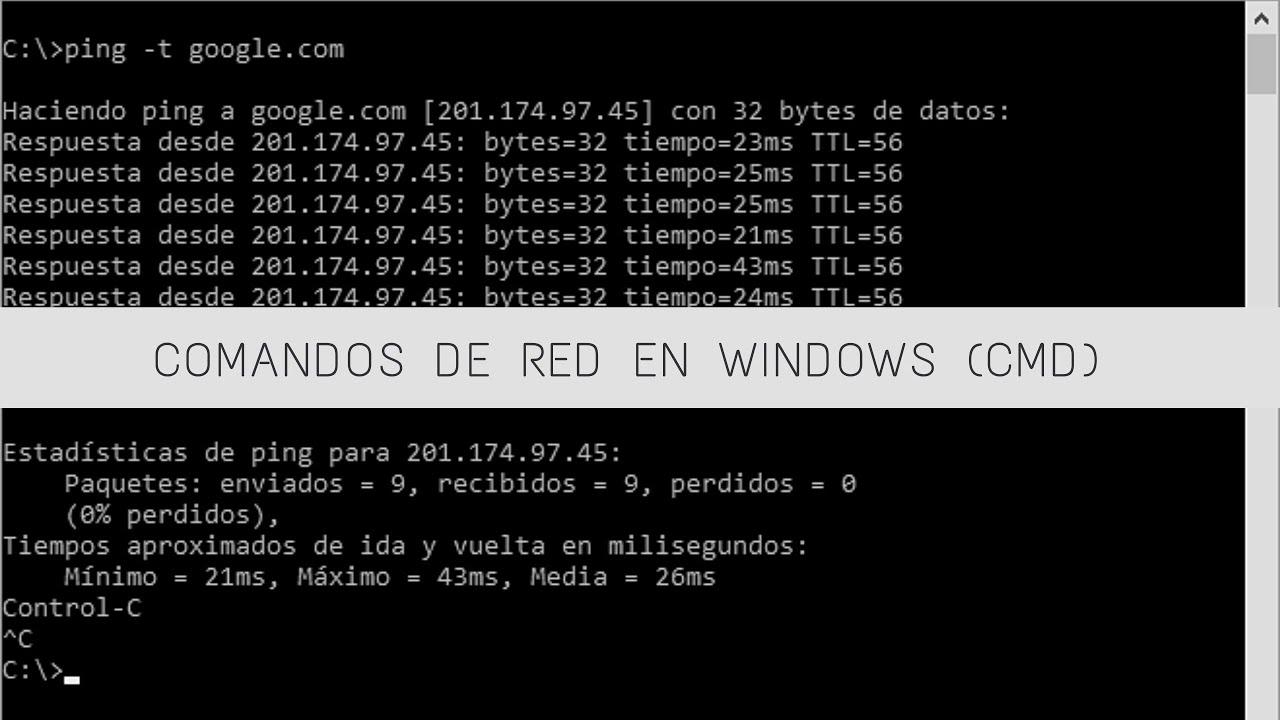

Wi-Fi жай иштегенде жана netstat кызыктай байланыштарга толгондо

Классикалык окуя: жай серептөө, баштоо үчүн бир аз убакыт талап кылынган ылдамдык тести, бирок кадимки сандарды берет жана netstat иштеткенде төмөнкүлөр пайда болот: ондогон байланыштар орнотулдуКөбүнчө күнөөлүү браузер болуп саналат (мисалы, бир нече розеткаларды иштетүү ыкмасына байланыштуу Firefox) жана сиз терезелерди жапсаңыз да, фон процесстери сессияларды уланта бериши мүмкүн.

Эмне кылуу керек? Биринчиден, менен аныктоо netstat -ano PIDдерге көңүл буруңуз. Андан кийин Task Manager же Process Explorer/TCPView аркылуу анын артында кайсы процесстер турганын текшериңиз. Эгер туташуу жана процесс шектүү көрүнсө, Windows Firewallдан IP даректи бөгөттөп коюңуз. антивирустук сканерди иштетиңиз Жана, эгерде сиз үчүн коркунуч жогору болуп көрүнсө, анда ал түшүнүктүү болгонго чейин жабдууну тармактан убактылуу өчүрүңүз.

Браузерди кайра орнотуп алгандан кийин сеанстардын ташкыны улана берсе, кеңейтүүлөрдү текшериңиз, синхрондоштурууну убактылуу өчүрүңүз жана башка кардарлар да (мобилдик түзмөгүңүз сыяктуу) жай иштеп жатканын көрүңүз: бул көйгөйдү көрсөтүп турат. тармак/ISP көйгөйү жергиликтүү программалык камсыздоого караганда.

Netstat реалдуу убакыт режиминдеги монитор эмес экенин унутпаңыз, бирок аны менен окшоштурсаңыз болот netstat -n 5 ар 5 секунд сайын жаңыртуу. Эгер сизге үзгүлтүксүз жана ыңгайлуу панел керек болсо, карап көрүңүз tcpview же көбүрөөк арналган мониторинг альтернативалары.

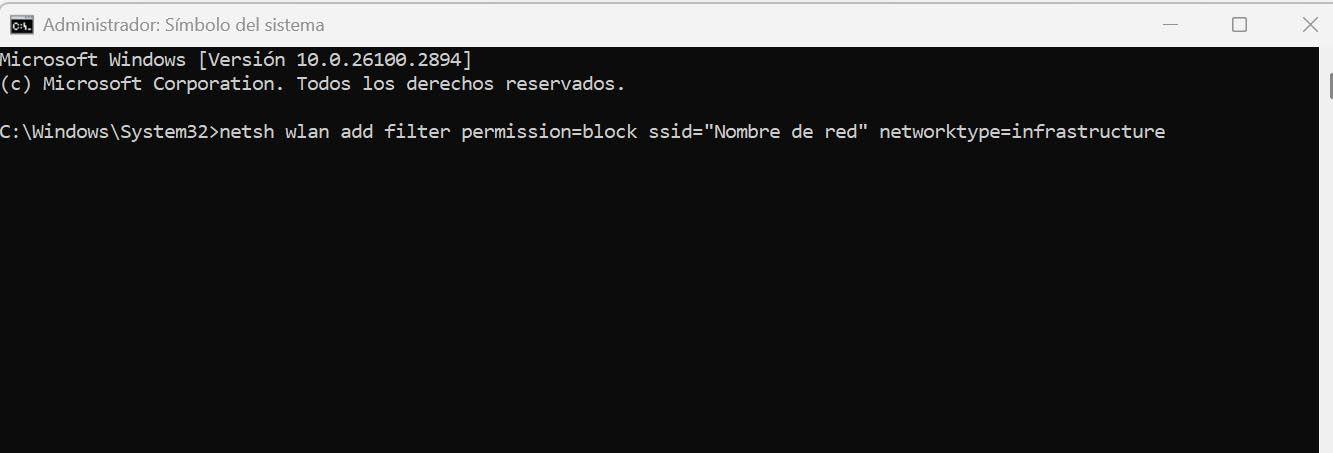

CMDден белгилүү бир Wi-Fi тармактарын бөгөттөө

Жакын жерде сиз көргүңүз келбеген же түзмөгүңүздү колдонууга аракет кылгыңыз келбеген тармактар бар болсо, анда мүмкүн аларды консолдон чыпкалаңызбуйрук берет белгилүү SSID бөгөттөө жана аны графикалык панелге тийбестен башкарыңыз.

CMDди администратор катары ачыңыз жана колдонот:

netsh wlan add filter permission=block ssid="Nombre real de la red" networktype=infrastructureАны иштеткенден кийин, ал тармак жеткиликтүү тармактардын тизмесинен жок болот. Бөгөттөгөнүңүздү текшерүү үчүн, ишке киргизиңиз netsh wlan чыпкаларды көрсөтүүгө уруксат=блокЭгер өкүнсөңүз, аны өчүрүңүз:

netsh wlan delete filter permission=block ssid="Nombre real de la red" networktype=infrastructure

Windows Firewall менен шектүү IP даректерди бөгөттөө

Эгерде сиз ошол эле коомдук IP дареги сиздин кызматтарыңызга каршы шектүү аракеттерди жасап жатканын байкасаңыз, тез жооп берет бөгөттөөчү эреже түзүү Ошол байланыштар. Графикалык консолдо ыңгайлаштырылган эрежени кошуп, аны "Бардык программаларга", "Кандай болбосун" протоколуна колдонуңуз, бөгөттөө үчүн алыскы IP'дерди көрсөтүңүз, "Байланышты бөгөттөө" белгисин алыңыз жана доменге/жеке/коомдукка колдонуңуз.

Сиз автоматташтырууга артыкчылык бересизби? PowerShell менен сиз эрежелерди чыкылдатпастан түзүп, өзгөртүп же жок кыла аласыз. Мисалы, чыгуучу Telnet трафигин бөгөттөө жана андан кийин уруксат берилген алыскы IP даректи чектөө үчүн, эрежелерди колдоно аласыз New-NetFirewallRule анан менен тууралаңыз Set-NetFirewallRule.

# Bloquear tráfico saliente de Telnet (ejemplo)

New-NetFirewallRule -DisplayName "Block Outbound Telnet" -Direction Outbound -Program %SystemRoot%\System32\telnet.exe -Protocol TCP -LocalPort 23 -Action Block

# Cambiar una regla existente para fijar IP remota

Get-NetFirewallPortFilter | ?{ $_.LocalPort -eq 80 } | Get-NetFirewallRule | ?{ $_.Direction -eq "Inbound" -and $_.Action -eq "Allow" } | Set-NetFirewallRule -RemoteAddress 192.168.0.2Эрежелерди топтор боюнча башкаруу же бөгөттөө эрежелерин жапырт жок кылуу үчүн, таяныңыз Иштетүү/Өчүрүү/Өчүрүү-NetFirewallRule жана касиеттери боюнча коймо белгилери же чыпкалары бар сурамдарда.

Мыкты тажрыйбалар: Firewall кызматын өчүрбөңүз

Microsoft Firewall кызматын (MpsSvc) токтотууну сунуштайт. Мындай кылуу Баштоо менюсунда көйгөйлөргө, заманбап колдонмолорду орнотуу көйгөйлөрүнө же башка көйгөйлөргө алып келиши мүмкүн. активдештирүү каталары Телефон аркылуу. Эгер саясат боюнча профилдерди өчүрүшүңүз керек болсо, брандмауэр же GPO конфигурация деңгээлинде жасаңыз, бирок кызматты иштетип коюңуз.

Профильдер (домен/жеке/коомдук) жана демейки аракеттер (уруксат/бөгөттөө) буйрук сабынан же брандмауэр консолунан коюлушу мүмкүн. Бул демейки жакшы аныкталган сактоо тоскоол болот эрксиз тешиктер жаңы эрежелерди түзүүдө.

FortiGate: Шектүү коомдук IPлерден SSL VPN аракеттерин бөгөттөө

Эгер сиз FortiGate колдонсоңуз жана бейтааныш IP даректериңизден SSL VPNиңизге кирүү аракети ийгиликсиз болгонун көрсөңүз, дарек пулун түзүңүз (мисалы, blacklistip) жана ошол жерде карама-каршы келген бардык IP'дерди кошуңуз.

Консолдо, менен SSL VPN орнотууларын киргизиңиз vpn ssl жөндөөлөрүн конфигурациялоо жана колдонулат: булак дарегин "кара тизмеге" коюу y булак-дарегин жокко чыгарууну иштетиңиз. Менен көрсөтүү Колдонулганын ырастайсыз. Ошентип, кимдир бирөө ошол IPлерден келгенде, байланыш башынан эле четке кагылат.

Ошол IP жана портту сүзгөн трафикти текшерүү үчүн сиз колдоно аласыз каалаган "хост XXXX жана порт 10443" жыттоочу пакетти диагностикалоо 4, жана менен vpn ssl мониторду алуу Сиз тизмеге кирбеген IPлерден уруксат берилген сеанстарды текшересиз.

Башка жол SSL_VPN > Мүмкүнчүлүктү чектөө > Белгилүү хостторго кирүүнү чектөөБирок, мындай учурда четке кагуу консол аркылуу дароо эмес, эсептик дайындарды киргизгенден кийин болот.

Трафикти көрүү жана талдоо үчүн netstatтын альтернативалары

Эгер сиз көбүрөөк ыңгайлуулукту же деталдарды издеп жатсаңыз, аны камсыз кылган куралдар бар. графика, өркүндөтүлгөн чыпкалар жана терең тартуу пакеттердин:

- Wireshark: бардык деңгээлдеги трафикти кармоо жана талдоо.

- iproute2 (Linux): TCP/UDP жана IPv4/IPv6 башкаруу үчүн утилиталар.

- GlassWireFirewall башкаруу жана купуялуулукка басым жасоо менен тармактык талдоо.

- Uptrends Uptime MonitorҮзгүлтүксүз сайт мониторинг жана эскертүүлөр.

- Germain UX: каржы же ден соолук сыяктуу вертикалдарга багытталган мониторинг.

- atera: Мониторинг жана алыстан жетүү менен RMM топтому.

- CloudsharkВеб аналитика жана скриншот бөлүшүү.

- iptraf / iftop (Linux): Абдан интуитивдик интерфейс аркылуу реалдуу убакыттагы трафик.

- ss (Сокет статистикасы) (Linux): netstat үчүн заманбап, так альтернатива.

IP бөгөттөө жана анын SEOге тийгизген таасири, ошондой эле жумшартуу стратегиялары

Агрессивдүү IPлерди бөгөттөө мааниси бар, бирок сак болуңуз издөө ботторун бөгөттөөАнткени сиз индекстөөдөн айрылып калышыңыз мүмкүн. Өлкөнүн бөгөттөөлөрү ошондой эле мыйзамдуу колдонуучуларды (же VPN'дерди) четке кагып, айрым аймактарда көрүнүүңүздү азайтышы мүмкүн.

Кошумча чаралар: кошуу CAPTCHAлар Ботторду токтотуу үчүн, кыянаттыктын алдын алуу үчүн тарифти чектөөнү колдонуңуз жана бөлүштүрүлгөн түйүндөр боюнча жүктү бөлүштүрүү менен DDoSти жумшартуу үчүн CDN орнотуңуз.

Эгерде сиздин хостингиңиз Apache'ди колдонсо жана серверде геобөгөттөө иштетилген болсо, сиз жасай аласыз сапарларды кайра багыттоо кайра жазуу эрежеси менен .htaccess колдонуп, белгилүү бир өлкөдөн (жалпы мисал):

RewriteEngine on

RewriteCond %{ENV:GEOIP_COUNTRY_CODE} ^CN$

RewriteRule ^(.*)$ http://tu-dominio.com/pagina-de-error.html [R=301,L]Хостингде (Plesk) IPлерди бөгөттөө үчүн, сиз да түзөтө аласыз .htaccess жана өзгөртүүлөрдү кайтаруу керек болгон учурда файлдын алдын ала камдык көчүрмөсү менен ар дайым белгилүү даректерди четке кагыңыз.

PowerShell жана netsh аркылуу Windows Firewallды терең башкарыңыз

Жеке эрежелерди түзүүдөн тышкары, PowerShell сизге толук башкарууну берет: демейки профилдерди аныктоо, эрежелерди түзүү/өзгөртүү/жок кылуу жана ал тургай, домен контроллерлоруна жүктөөнү азайтуу үчүн кэштелген сеанстар менен Active Directory GPOларына каршы иштеңиз.

Ыкчам мисалдар: эреже түзүү, анын алыскы дарегин өзгөртүү, бүт топторду иштетүү/өчүрүү, жана бөгөттөө эрежелерин алып салуу бир сокку менен. Объектке багытталган модель портторго, тиркемелерге же даректерге чыпкаларды суроого жана натыйжаларды түтүктөр менен чынжырлоого мүмкүндүк берет.

Алыскы командаларды башкаруу үчүн, таяныңыз WinRM жана параметрлер -CimSessionБул консолуңуздан чыкпай туруп башка машиналардагы жазууларды тизмектеп, өзгөртүүгө же жок кылууга мүмкүндүк берет.

Скрипттерде каталар барбы? Колдонуу - ErrorAction Унчукпай улантыңыз жок кылууда "эреже табылган жок" басуу үчүн, -Эгерде алдын ала көрүү жана -Тастыктоо Ар бир нерсе үчүн ырастоо керек болсо. менен -Кеңири Сиз аткаруу боюнча көбүрөөк маалымат аласыз.

IPsec: Аутентификация, шифрлөө жана саясатка негизделген изоляция

Качан сизге аутентификацияланган же шифрленген трафик керек болгондо, сиз биригесиз Firewall жана IPsec эрежелериТранспорт режиминин эрежелерин түзүңүз, криптографиялык топтомдорду жана аутентификация ыкмаларын аныктаңыз жана аларды тиешелүү эрежелер менен байланыштырыңыз.

Эгерде сиздин өнөктөшүңүз IKEv2ди талап кылса, сиз аны IPsec эрежесинде түзмөк сертификаты боюнча аутентификация менен көрсөтсөңүз болот. Бул да мүмкүн. эрежелерин көчүрүү жайгаштырууну тездетүү үчүн бир GPOдан экинчисине жана алар менен байланышкан топтомдор.

Домен мүчөлөрүн изоляциялоо үчүн кирген трафик үчүн аутентификацияны талап кылган эрежелерди колдонуңуз жана аны чыгуучу трафик үчүн талап кылыңыз. Сиз да болот топторго мүчөлүк талап кылынат SDDL чынжырлары менен, ыйгарым укуктуу колдонуучуларга/түзмөктөргө кирүү мүмкүнчүлүгүн чектөө.

Шифрленбеген тиркемелер (мисалы, telnet) эгер сиз "коопсуз болсо, уруксат бер" брандмауэр эрежесин жана IPsec саясатын түзсөңүз, IPsecти колдонууга аргасыз болушу мүмкүн. Аутентификация жана шифрлөө талап кылынатОшентип, эч нерсе так жүрбөйт.

Аныкталган айланып өтүү жана акыркы чекит коопсуздугу

Аутентификацияланган айланып өтүү ишенимдүү колдонуучулардан же түзмөктөрдөн келген трафикти бөгөттөө эрежелерин жокко чыгарууга мүмкүндүк берет. үчүн пайдалуу серверлерди жаңыртуу жана сканерлөө бүт дүйнөгө портторду ачпастан.

Эгер сиз ар бири үчүн эреже түзүүнүн ордуна көптөгөн колдонмолордо аягына чейин коопсуздукту издеп жатсаңыз, IPsec катмарына авторизация глобалдык конфигурацияда уруксат берилген машина/колдонуучу топторунун тизмелери менен.

Ким туташтырарын көрүү үчүн netstat'ты өздөштүрүү, эрежелерди аткаруу үчүн netsh жана PowerShellди колдонуу жана IPsec же FortiGate сыяктуу периметрдик брандмауэрлер менен масштабдоо тармагыңызды башкарууга мүмкүнчүлүк берет. CMD негизиндеги Wi-Fi чыпкалары, жакшы иштелип чыккан IP бөгөттөө, SEO сактык чаралары жана башка куралдар менен сизге тереңирээк талдоо керек болгондо, сиз өз убагында шектүү байланыштарды аныктоо жана операцияларыңызды үзгүлтүккө учуратпастан аларды бөгөттөңүз.

Кичинекей кезинен бери технологияга жакын. Мен сектордо жаңыртылганды жана эң башкысы аны менен баарлашканды жакшы көрөм. Ошондуктан мен көп жылдардан бери технология жана видео оюн веб-сайттарындагы баарлашууга арнадым. Сиз мени Android, Windows, MacOS, iOS, Nintendo же акылга келген башка тиешелүү темалар жөнүндө жазып таба аласыз.