- DoH interrogationes DNS per HTTPS (portam 443) encryptat, quo facto secretum augetur et adulterationem prohibetur.

- In navigatoribus et systematibus (inter quos Windows Server 2022) activari potest sine dependentia a router.

- Similis effectu DNS classico; a DNSSEC ad responsa validanda complementum praebet.

- Servi DoH populares (Cloudflare, Google, Quad9) et facultas addendi vel constituendi proprium resolutorem.

¿Quomodo DNS tuum encryptare sine tangendo encaminatore tuo utens DNS per HTTPS? Si sollicitus es quis videre possit quibus paginis interretialibus te coniungis, Quaestiones Systematis Nominum Dominii cum DNS per HTTPS encryptare Haec est una ex facillimis rationibus ad secretum tuum augendum sine certamine cum encaminatore tuo. Cum DoH, interpres qui nomina in inscriptiones IP convertit desinit iter in aperto facere et per cuniculum HTTPS transit.

In hoc duce invenies, verbis directis et sine nimia verborum usu, Quidnam accurate est DoH, quomodo differt ab aliis optionibus sicut DoT?, quomodo id in navigatoribus et systematibus operandis (incluso Windows Server 2022) activare, quomodo verificare ut revera operetur, servi sustentati, et, si audacem te sentis, etiam quomodo tuum proprium resolventem DoH constituere. Omnia, sine tangendo itineratore...praeter partem facultativam iis qui eam in MikroTik configurare volunt.

Quid est DNS per HTTPS (DoH) et cur tibi fortasse curae sit?

Cum dominium (exempli gratia, Xataka.com) inscribis, computatrum a resolutore DNS rogat quid eius inscriptionem IP sit; Hic processus plerumque in textu simplici est. Et quivis in reti tuo, sive in provisore interretiali tuo, sive in machinis intermediis, illud interspicere vel manipulare potest. Haec est essentia DNS classici: celeris, ubique praesens... et perspicuus tertiis partibus.

Hic est ubi DoH intervenit: Illas quaestiones et responsa DNS ad eundem canalem encryptatum a tela secura (HTTPS, portu 443) adhibitum transfert.Resultatum est ut non iam "in aperto" iter faciant, periculum spionage, interceptionis interrogationum, et certorum impetuum intermediariorum minuens. Praeterea, in multis probationibus... Latentia non notabiliter peior fit et etiam emendari potest per optimizationes translationis.

Commodum magnum est quod DoH in gradu applicationis vel systematis activari potest., ut non necesse sit tibi confidere in operatore tuo vel itineratore ad aliquid activandum. Hoc est, te ipsum "a navigatro ad extremum" protegere potes, nullo instrumento retiario tangendo.

DoH a DoT (DNS super TLS) distinguere interest: DoT DNS in portu 853 encryptat. directe per TLS, dum DoH id in HTTP(S) integrat. DoT simplicior est in theoria, sed Magis probabile est a muris ignis obstrui. quae portus insolitos resecant; DoH, per usum 443, has restrictiones melius circumvenit et impetus "pushback" coactos ad DNS non encryptatum prohibet.

De secreto: Usus HTTPS non implicat crustula (cookies) aut vestigationem in DoH; normae expresse contra usum eius monent Hoc in contextu, TLS 1.3 etiam necessitatem sessionum denuo incipiendarum minuit, correlationes imminuens. Et si de effectu sollicitus es, HTTP/3 per QUIC emendationes additionales praebere potest per interrogationes multiplexandas sine obstructione.

Quomodo DNS operatur, pericula communia, et ubi DoH locum tenet.

Systema operandi plerumque discit quem resolventem per DHCP utendum sit; Domi plerumque uteris ISP (Interreti Praebitoribus Servitii Interretialis)...in officio, in rete societatis. Cum haec communicatio non est encryptata (UDP/TCP 53), quilibet in Wi-Fi tuo vel in via potest videre dominia interrogata, falsa responsa iniicere, vel te ad investigationes dirigere cum dominium non exstat, ut quidam operatores faciunt.

Typica analysis negotiationis portas, inscriptiones IP fontis/destinationis, et ipsum dominium resolutum revelat; Hoc non solum habitus navigandi revelat, etiam facilius reddit conexus subsequentes, exempli gratia, cum inscriptionibus Twitter vel similibus, correlare et deducere quas paginas exacte visitaveris.

Cum DoT, nuntius DNS intra TLS in portu 853 it; cum DoH, Quaestio DNS in petitione HTTPS communi inclusa est., quod etiam usum eius per applicationes interretiales per API navigatoris permittit. Ambo mechanismi idem fundamentum habent: authenticationem servi cum certificato et canalem encryptatum ab initio ad finem.

Problema cum novis portubus est quod commune est Nonnullae retia impediunt 853, programmata ad DNS non encryptatum "regredi" hortans. DoH hoc mitigat utens 443, quod commune est in tela. DNS/QUIC etiam exstat ut alia optio promittens, quamquam UDP apertum requirit et non semper praesto est.

Etiam cum translationem encryptas, una subtilitate cave: Si resolvens mentitur, cifrator id non corrigit.Ad hunc finem, DNSSEC existit, quod validationem integritatis responsorum permittit, quamquam eius usus non late diffusus est et quidam intermediarii eius functionem corrumpunt. Nihilominus, DoH tertias partes interea prohibet ne interrogationes tuas interspiciant vel eas manipulent.

Activa illud sine tangendo itineratore: navigatra et systemata

Simplicissima via incipiendi est DoH in navigatro tuo vel systemate operativo activare. Hoc modo interrogationes a turma tua protegis. sine dependentia a firmware router.

Google Chrome

In versionibus hodiernis ire potes ad chrome://settings/security et, sub "DNS securo utere", optionem activa et provisorem elige (provisor tuus praesens si DoH sustinet, vel unus ex indice Google, ut Cloudflare vel Google DNS).

In versionibus prioribus, Chrome optionem experimentalem praebebat: typum chrome://flags/#dns-over-https, quaere "Inquisitiones DNS securas" et muta ex Default ad EnabledNavigatrum tuum denuo incipe ut mutationes adhibeantur.

Microsoft Edge (Chromium)

Similem optionem "Edge" in chromio fundatum praebet. Si opus est, ad edge://flags/#dns-over-https, "Inquisitiones DNS securas" inveni et id in Activato activaIn versionibus recentioribus, activatio etiam in optionibus secreti tui praesto est.

Mozilla Firefox

Aperi indicem (in summo dextra) > Optiones > Generalia > descende ad "Optiones Retis", tange Configuratio et nota "DNS per HTTPS activare". Ex praebitoribus sicut Cloudflare aut NextDNS eligere potes."

Si subtilem moderationem mavis, in about:config aptare network.trr.mode: 2 (opportunista) DoH utitur et subsidium facit. si non praesto est; Tria (stricta) mandata Ministerii Salutis et deficit si nullum subsidium est. Modo stricto, resolventem bootstrap defini ut network.trr.bootstrapAddress=1.1.1.1.

Opera

Ab versione 65, Opera optionem includit ad DoH cum 1.1.1.1 activaInitio inactivum venit et modo opportunistico operatur: si 1.1.1.1:443 respondet, DoH utetur; aliter, ad resolutorem non encryptatum recurrit.

Fenestrae 10/11: Autodetectio (AutoDoH) et Registrum

Fenestrae DoH cum certis resolutionibus notis automatice activare possunt. In versionibus vetustioribus, mores cogere potes ex Registro: curre regedit et ire ad HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Dnscache\Parameters.

Crea DWORD (32-bit) appellatum EnableAutoDoh cum valore 2 y Computatrum denuo incipeHoc valet si servitores DNS uteris qui DoH sustinent.

Servus Fenestrae 2022: Cliens DNS cum DoH nativo

Cliens DNS inclusus in Windows Server 2022 DoH sustinet. DoH tantum cum servitoribus qui in indice "DoH Noti" sunt uti poteris. vel ut te ipsum addas. Ad id configurandum ex interfacie graphica:

- Aperi Optiones Fenestrae > Rete et Interrete.

- Intra Ethernet et interfaciem tuam elige.

- In pagina retiaria, descende ad Optiones DNS et preme Emendare.

- "Manuale" elige ut servores praelatos et alternativos definias.

- Si illae inscriptiones in indice noto DoH sunt, activabitur. "Encryptio DNS Praelata" cum tribus options:

- Encryptio tantum (DNS per HTTPS)DoH coge; si servus DoH non sustinet, nulla resolutio erit.

- Encryptionem praefer, non encryptionem permitteDoH tentat et si fallit, ad DNS classicum non encryptum redit.

- Non encryptatum tantumDNS textu plano tradito utitur.

- Serva ut mutationes adhibeantur.

Indicem etiam notorum resolutorum DoH interrogare et extendere potes utens PowerShell. Ad videndum indicem praesentem:

Get-DNSClientDohServerAddressAd novum servum DoH notum cum exemplo tuo registrandum, utere:

Add-DnsClientDohServerAddress -ServerAddress "<IP-del-resolutor>" -DohTemplate "<URL-plantilla-DoH>" -AllowFallbackToUdp $False -AutoUpgrade $TrueNota cmdlet Set-DNSClientServerAddress se non regit Usus DoH; encryptio pendet ab eo utrum hae inscriptiones in tabula servorum DoH notorum sint. Non potes in praesenti DoH configurare pro cliente DNS Windows Server 2022 ex Centro Administrationis Windows vel cum... sconfig.cmd.

Ratio Gregis in Windows Server 2022

Est directiva quae appellatur "DNS per HTTPS (DoH) configura" en Configuración del equipo\Directivas\Plantillas administrativas\Red\Cliente DNSCum permissum est, haec eligere potes:

- Permittere DoHDoH utere si servus id sustinet; aliter, interrogatio non encryptata.

- Vetitio DoHnumquam DoH utitur.

- DoH require: DoH cogit; si nullum auxilium, resolutio deficit.

Magni momenti: Noli "Require DoH" in computatris dominio coniunctis activare.Directorium Activum in DNS nititur, et munus Servitoris DNS Windows Server interrogationes DoH non sustinet. Si tibi necesse est negotiationem DNS intra ambitum AD securam reddere, considera uti... Regulae IPsec inter clientes et resolutores internos.

Si interest te in dirigendis dominiis specificis ad resolutores specificos, uti potes NRPT (Tabula Rationum Resolutionis Nominum)Si servus destinatus in indice DoH noto est, illae consultationes per DoH iter faciet.

Android, iOS et Linux

In Android 9 et versionibus recentioribus, optio DNS Privatum DoT (non DoH) duobus modis permittit: "Automaticum" (opportunista, resolventem retialem accipit) et "Strictum" (nomen hospitis per certificatum validatum specificare debes; IP directae non sustinentur).

In iOS et Android, applicatio 1.1.1.1 Cloudflare DoH vel DoT in modo stricto permittit, utens API VPN ad petitiones non encryptas intercipiendas et... eos per canalem tutum transmittere.

In Linux, systemd-solutum DoT ab systemd 239 sustinet. Per defectum inactivum est; modum opportunisticum sine validatione certificatorum et modum strictum (ab 243) cum validatione CA sed sine SNI vel verificatione nominis offert, quod... exemplar fiduciae debilitat contra impetus in via.

In Linux, macOS, vel Windows, clientem DoH modum strictum eligere potes, ut puta cloudflared proxy-dns (defalta 1.1.1.1 utitur, quamquam fluctus superiores definire potes alternativae).

Servi DoH noti (Windows) et quomodo plures addere

Servus Fenestrae indicem resolutorum qui DoH sustinere sciuntur includit. Hoc cum PowerShell inspicere potes. et novas inscriptiones adde si opus est.

Haec sunt Servitores DoH noti statim ex arca:

| Dominus Servi | Inscriptiones IP servi DNS |

|---|---|

| Cloudflare | 1.1.1.1 1.0.0.1 2606:4700:4700::1111 2606:4700:4700::1001 |

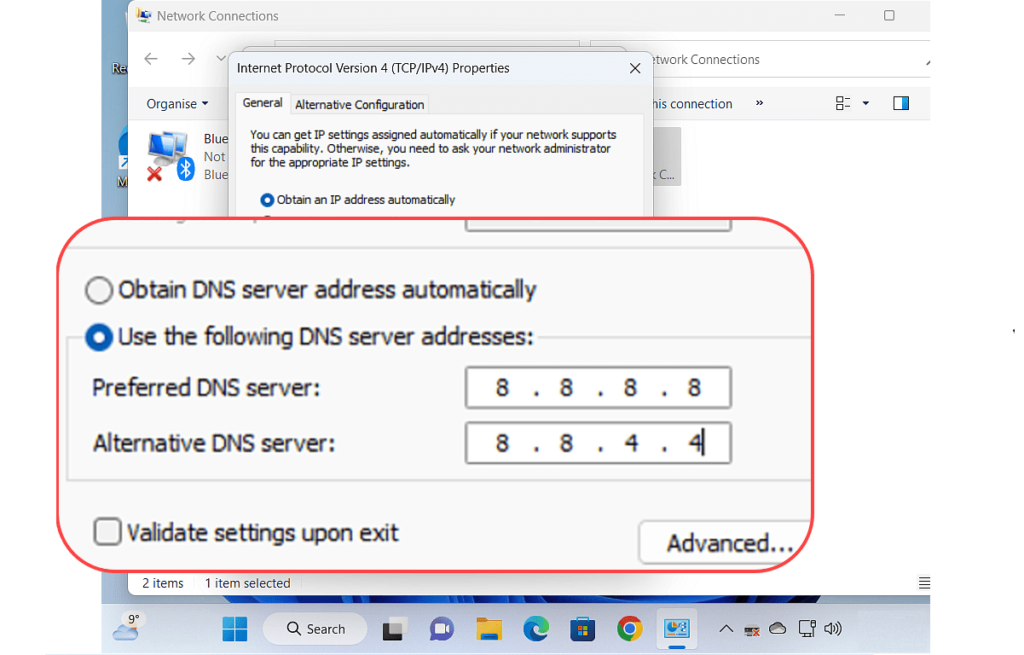

| 8.8.8.8 8.8.4.4 2001:4860:4860::8888 2001:4860:4860::8844 |

|

| Quad9 | 9.9.9.9 149.112.112.112 2620:fe::fe 2620:fe::fe:9 |

Nam Vide indicem, Curre:

Get-DNSClientDohServerAddressNam Novum resolutorem DoH cum suo exemplo adde., utitur:

Add-DnsClientDohServerAddress -ServerAddress "<IP-del-resolutor>" -DohTemplate "<URL-plantilla-DoH>" -AllowFallbackToUdp $False -AutoUpgrade $TrueSi plura spatia nominum administras, NRPT tibi permittet ut dominia specifica administrare ad resolutorem specificum qui DoH sustinet.

Quomodo inspiciatur num DoH activum sit

In navigatoribus, visita https://1.1.1.1/help; ibi videbis si commeatus tuus DoH utitur cum 1.1.1.1 necne. Brevis probatio est ad videndum in quo statu sis.

In Windows 10 (versione 2004), commeatum DNS classicum (portus 53) monitorare potes cum pktmon ex consola privilegiata:

pktmon filter add -p 53

pktmon start --etw -m real-timeSi fluxus fasciculorum constans in 53 apparet, valde probabile est ut DNS non encryptum adhuc uterisMemento: parametrum --etw -m real-time requirit annum 2004; in versionibus prioribus errorem "parametrum ignotum" videbis.

Si placet: in itinere (MikroTik) configura.

Si encryptionem in itinere centralizare mavis, DoH in machinis MikroTik facile activare potes. Primum, radicem CA importa. quod a servo cui coniungeris signabitur. Pro Cloudflare potes deponere DigiCertGlobalRootCA.crt.pem.

Fasciculum in iteratorem impone (trahendo eum ad "Fasciculos"), et vade ad Systema > Certificata > Importatio ut illud incorpores. Deinde, DNS encaminatoris cum URL DoH CloudflareSemel activum, encaminator nexum encryptatum prae DNS non encryptatum praefert.

Ut omnia in ordine esse confirmes, visita 1.1.1.1/auxilium ex computatro post encaminatorem. Omnia etiam per terminal facere potes. in RouterOS si mavis.

Efficacitas, secretum additum et limites accessus

Cum ad celeritatem venit, duae mensurae valent: tempus resolutionis et pagina actualis oneratio. Experimenta independentia (velut SamKnows) Concludunt differentiam inter DoH et DNS classicum (Do53) utroque in fronte exiguam esse; in praxi, nullam tarditatem animadvertere debes.

DoH "interrogationem DNS" encryptat, sed plura signa in rete sunt. Etiam si DNS occultas, ISP res conicere potest. per nexus TLS (e.g., SNI in quibusdam condicionibus vetustis) vel alia vestigia. Ad secretum augendum, DoT, DNSCrypt, DNSCurve, vel clientes qui metadata minuunt explorare potes.

Non omne oecosystema DoH adhuc sustinet. Multi resolutores hereditarii hoc non offerunt., cogens ut in fontibus publicis (Cloudflare, Google, Quad9, etc.) fidatur. Hoc disputationem de centralizatione aperit: concentratio interrogationum in paucis actoribus sumptus secreti et fiduciae secum fert.

In ambitu societatum, DoH cum consiliis securitatis quae innituntur confligere potest. Monitorium vel filtrationem DNS (programmata noxia, moderamina parentalia, obsequium legale). Solutiones includunt MDM/Group Policy ad resolvendum DoH/DoT in modum strictum ponendum, vel cum moderaminibus in gradu applicationis coniunctam, quae accuratiora sunt quam obstructio secundum dominium.

DNSSEC DoH complementum praebet: DoH translationem protegit; DNSSEC responsum validat.Usus inaequalis est, et nonnullae machinae intermediae eam frangunt, sed inclinatio positiva est. In via inter resolutores et servos auctoritativos, DNS plerumque non encryptatum manet; iam experimenta sunt DoT utens inter magnos operatores (e.g., 1.1.1.1 cum servis auctoritativis Facebook) ad augendam tutelam.

Alternativa intermedia est cifrare tantum inter itinerator et resolutor, nexum inter machinas et iteratorem non encryptatum relinquens. Utile in retibus filariis tutis, sed non commendatum in retibus Wi-Fi apertis: alii usores has interrogationes intra LAN speculari vel manipulare possunt.

Fac tuum proprium resolutorem DoH

Si plenam libertatem cupis, tuum proprium resolutorem adhibere potes. Solus + Redis (cache L2) + Nginx est combinatio popularis ad URLs DoH exhibendas et dominia cum indicibus automatice renovabilibus filtranda.

Haec acervus perfecte in VPS modesto currit (exempli gratia, unus nucleus / duo fila (pro familia). Sunt duces cum instructionibus paratis ad usum, ut hoc repositorium: github.com/ousatov-ua/dns-filtering. Nonnulli VPS provisores offerunt credita salutatoria novis usoribus, ut tempus probationis parvo pretio constituere possis.

Cum resolutore tuo privato, fontes filtrationis eligere, rationes retentionis statuere, et... Vitanda est centralizatio interrogationum tuarum ad tertias partes. Vicissim, securitatem, sustentationem, et altam disponibilitatem administras.

Antequam claudam, nota validitatis: in Interreti, optiones, indices et nomina saepe mutantur; nonnullae duces veteres obsoletae sunt (Exempli gratia, per "vexilla" in Chrome transire non iam necesse est in versionibus recentioribus.) Semper documenta navigatoris vel systematis tui consule.

Si huc usque pervenisti, iam scis quid DoH faciat, quomodo in aenigmate cum DoT et DNSSEC congruat, et imprimis, Quomodo id statim in instrumento tuo activare ne DNS in aperto discedit. Paucis cliccis in navigatro tuo vel adaptationibus in Windows (etiam in gradu consilii in Server 2022) interrogationes encryptas habebis; si res ad gradum superiorem evehere vis, encryptionem ad MikroTik router movere vel tuum proprium resolutorem creare potes. Clavis est haec, Sine tangendo encaminatorem tuum, unam ex partibus negotiationis tuae de quibus hodie maxime disputatur protegere potes..

De technologia iracunda quia parum erat. Amabo hodie in provincia et praesertim eam communicando. Quam ob rem dedicatus sum communicationi technologiae ac video venatus websites per multos annos. Scribere me potes de Android, Fenestra, MacOS, iOS, Nintendo vel alio quovis argumento affine quod in mentem venit.