- Einfach Architektur a modern Verschlësselung: Per-Peer-Schlësselen an AllowedIPs fir Routing.

- Schnell Installatioun op Linux an offiziell Apps fir Desktop a mobil.

- Iwwerleeën Leeschtung am Verglach mat IPsec/OpenVPN, mat Roaming a gerénger Latenz.

Wann Dir sicht Opportunitéit dat séier, sécher an einfach ze installéieren ass, WireGuard Et ass dat Bescht, wat Dir haut benotze kënnt. Mat engem minimalistesch Design a moderner Kryptographie ass et ideal fir Heembenotzer, Professioneller a Firmenëmfeld, souwuel op Computeren ewéi och op mobilen Apparater a Routeren.

An dësem praktesche Guide fannt Dir alles vun de Grondlagen bis hin zu de wichtegsten Fortgeschratt ConfiguratiounInstallatioun op Linux (Ubuntu/Debian/CentOS), Schlësselen, Server- a Clientdateien, IP-Weiderleitung, NAT/Firewall, Applikatiounen op Windows/macOS/Android/iOS, Split Tunnel, Leeschtung, Troubleshooting a Kompatibilitéit mat Plattforme wéi OPNsense, pfSense, QNAP, Mikrotik oder Teltonika.

Wat ass WireGuard a firwat soll een et wielen?

WireGuard ass en Open-Source VPN Protokoll a Software, déi entwéckelt gouf fir ze kreéieren L3 verschlësselte Tunnellen iwwer UDPEt ënnerscheet sech am Verglach mat OpenVPN oder IPsec wéinst senger Einfachheet, Leeschtung a gerénger Latenz, andeems et sech op modern Algorithmen wéi z. B. baséiert. Curve25519, ChaCha20-Poly1305, BLAKE2, SipHash24 an HKDF.

Seng Codebasis ass ganz kleng (ongeféier Dausende vu Linnen), wat Audits erliichtert, d'Attackfläch reduzéiert an d'Maintenance verbessert. Et ass och an de Linux Kernel integréiert, wat et erméiglecht héich Transferraten an agil Reaktiounsfäegkeet och op moderater Hardware.

Et ass Multiplattform: et gëtt offiziell Apps fir Windows, macOS, Linux, Android an iOS, an Ënnerstëtzung fir Router/Firewall-orientéiert Systemer wéi OPNsense. Et ass och verfügbar fir Ëmfeld wéi FreeBSD, OpenBSD, an NAS a Virtualiséierungsplattformen.

Wéi et dobannen funktionéiert

WireGuard baut en verschlësselten Tunnel tëscht Peers op (peers) identifizéiert duerch Schlësselen. All Apparat generéiert e Schlësselpaar (privat/ëffentlech) a deelt nëmmen seng ëffentleche Schlëssel mam aneren Enn; vun do aus gëtt den ganzen Traffic verschlësselt an authentifizéiert.

Direktiv Erlaabt IPs Definéiert souwuel d'ausgoend Routing (wéi e Verkéier duerch den Tunnel soll goen) wéi och d'Lëscht vu gültege Quellen, déi de Remote-Peer akzeptéiert, nodeems e Paket erfollegräich entschlësselt gouf. Dësen Usaz ass bekannt als Cryptokey Routing a vereinfacht d'Verkéierspolitik däitlech.

WireGuard ass exzellent mat der Roaming- Wann d'IP-Adress vun Ärem Client ännert (z.B. wann Dir vu Wi-Fi op 4G/5G wiesselt), gëtt d'Sessioun transparent a ganz séier nei opgeriicht. Et ënnerstëtzt och Killschalter fir den Traffic aus dem Tunnel ze blockéieren, wann de VPN ausfällt.

Installatioun op Linux: Ubuntu/Debian/CentOS

Op Ubuntu ass WireGuard an den offiziellen Repos verfügbar. Aktualiséiert d'Packagen an installéiert dann d'Software fir de Modul an d'Tools ze kréien. wg an wg-quick.

apt update && apt upgrade -y

apt install wireguard -y

modprobe wireguardAm stabile Debian kënnt Dir Iech op onstabil Branch-Repos verloossen, wann Dir et braucht, andeems Dir déi recommandéiert Method befollegt a mat Suergfalt an der Produktioun:

sudo sh -c 'echo deb https://deb.debian.org/debian/ unstable main > /etc/apt/sources.list.d/unstable.list'

sudo sh -c 'printf "Package: *\nPin: release a=unstable\nPin-Priority: 90\n" > /etc/apt/preferences.d/limit-unstable'

sudo apt update

sudo apt install wireguardAn CentOS 8.3 ass de Prozess ähnlech: Dir aktivéiert EPEL/ElRepo Repos wann néideg an installéiert dann de Package. WireGuard an entspriechend Moduler.

Schlësselgeneratioun

All Gläichaltregen muss säin eegent hunn privat/ëffentlech SchlësselpaarBenotzt Umask fir d'Rechter ze limitéieren a Schlësselen fir de Server a Clienten ze generéieren.

umask 077

wg genkey | tee privatekey | wg pubkey > publickeyWidderhuelen op all Apparat. Deelt ni private Schlëssel a späichert béid sécher. Wann Dir léiwer hutt, kënnt Dir Dateien mat verschiddenen Nimm erstellen, zum Beispill private Schlësselserver y ëffentleche Server Schlëssel.

Serverkonfiguratioun

Erstellt d'Haaptdatei an /etc/wireguard/wg0.conf. Zeechent e VPN-Subnetz (dat net op Ärem richtege LAN benotzt gëtt), den UDP-Port a füügt e Block derbäi. [Peer] pro autoriséierte Client.

[Interface]

Address = 10.0.0.1/24

ListenPort = 51820

PrivateKey = <clave_privada_servidor>

# Cliente 1

[Peer]

PublicKey = <clave_publica_cliente1>

AllowedIPs = 10.0.0.2/32Dir kënnt och en anert Subnetz benotzen, zum Beispill 192.168.2.0/24, a mat verschiddene Kollegen wuessen. Fir séier Asätz ass et üblech, wg-quick mat wgN.conf Dateien.

Client Konfiguratioun

Erstellt zum Beispill eng Datei um Client wg0-client.conf, mat sengem private Schlëssel, senger Tunneladress, optionalem DNS, an dem Peer vum Server mat sengem ëffentlechen Endpunkt a Port.

[Interface]

PrivateKey = <clave_privada_cliente>

Address = 10.0.0.2/24

DNS = 8.8.8.8

[Peer]

PublicKey = <clave_publica_servidor>

Endpoint = <ip_publica_servidor>:51820

AllowedIPs = 0.0.0.0/0

PersistentKeepalive = 25Wann Dir setzt erlaabt IPs = 0.0.0.0/0 De ganzen Traffic geet iwwer de VPN; wann Dir nëmme spezifesch Servernetzwierker erreeche wëllt, limitéiert et op déi néideg Subnetzer an Dir reduzéiert latency a Konsum.

IP-Weiderleitung an NAT um Server

Aktivéiert d'Weiderleedung, fir datt Clienten iwwer de Server op den Internet zougräife kënnen. Ännerungen direkt uwenden mat sysctl.

echo 'net.ipv4.ip_forward=1' >> /etc/sysctl.conf

echo 'net.ipv6.conf.all.forwarding=1' >> /etc/sysctl.conf

sysctl -pNAT mat iptables fir de VPN-Subnetz konfiguréieren, andeems d'WAN-Interface agestallt gëtt (zum Beispill, eth0):

iptables -t nat -A POSTROUTING -s 10.0.0.0/24 -o eth0 -j MASQUERADEMaacht et persistent mat de passenden Paketen a Späicherregelen, déi beim Systemneistart ugewannt solle ginn.

apt install -y iptables-persistent netfilter-persistent

netfilter-persistent saveStartup a Verifizéierung

Maacht d'Interface op a aktivéiert de Service fir mam System unzefänken. Dëse Schrëtt erstellt déi virtuell Interface a füügt ... bäi Strecken noutwendeg.

systemctl start wg-quick@wg0

systemctl enable wg-quick@wg0

wgCon wg Dir gesitt d'Peer, d'Schlësselen, d'Transferen an d'Zäite vum leschte Handshake. Wann Är Firewall-Politik restriktiv ass, erlaabt den Zougang iwwer d'Interface. wg0 an den UDP-Port vum Service:

iptables -I INPUT 1 -i wg0 -j ACCEPT

Offiziell Apps: Windows, macOS, Android an iOS

Um Desktop kënnt Dir en importéieren .conf DateiOp mobilen Apparater erlaabt Iech d'App d'Interface vun engem aus ze kreéieren. QR Code enthält d'Konfiguratioun; et ass ganz praktesch fir net-technesch Clienten.

Wann Äert Zil ass, selwer gehostete Servicer wéi z.B. Plex/Radarr/Sonarr Iwwer Äre VPN, einfach IPs am WireGuard Subnetz zouweisen an AllowedIPs upassen, sou datt de Client dëst Netzwierk erreeche kann; Dir musst keng zousätzlech Ports no baussen opmaachen, wann den ganzen Zougang iwwer de ... ass. Tunnel.

Virdeeler an Nodeeler

WireGuard ass ganz séier an einfach, awer et ass wichteg seng Limiten a Spezifizitéiten ze berücksichtegen, jee no Gebrauchsfall. Hei ass eng ausgeglach Iwwersiicht iwwer déi meescht... relevant.

| Virdeeler | Nodeeler |

|---|---|

| Kloer a kuerz Konfiguratioun, ideal fir Automatiséierung | Integréiert keng nativ Traffic-Verdunkelung |

| Héich Leeschtung a geréng Latenz och an Mobiltelefonen | An e puer Legacy-Ëmfeld gëtt et manner fortgeschratt Optiounen |

| Modern Kryptographie a klenge Code, deen et einfach mécht Audit | Privatsphär: IP/ëffentlech Schlësselverbindung kann empfindlech sinn, ofhängeg vun de Richtlinnen |

| Nahtlosen Roaming a Kill-Switch op Clienten verfügbar | D'Kompatibilitéit vun Drëttpersounen ass net ëmmer homogen |

Split-Tunneling: Nëmmen dat Richtegt Dirigéieren

Split-Tunneling erlaabt Iech nëmmen den Traffic ze schécken, deen Dir braucht, iwwer de VPN. Erlaabt IPs Dir entscheet, ob Dir eng komplett oder selektiv Weiderleitung op een oder méi Subnetzer maacht.

# Redirección completa de Internet

[Peer]

AllowedIPs = 0.0.0.0/0# Solo acceder a recursos de la LAN 192.168.1.0/24 por la VPN

[Peer]

AllowedIPs = 192.168.1.0/24Et gëtt Varianten wéi Reverse Split Tunneling, gefiltert duerch URL oder per Applikatioun (iwwer spezifesch Extensiounen/Clienten), obwuel déi nativ Basis a WireGuard d'Kontroll iwwer IP a Präfixer ass.

Kompatibilitéit an Ökosystem

WireGuard gouf fir de Linux Kernel gebuer, awer haut ass et Kräiz PlattformOPNsense integréiert et nativ; pfSense gouf temporär fir Audits agestallt, an et gouf duerno als optionalen Package ugebueden, ofhängeg vun der Versioun.

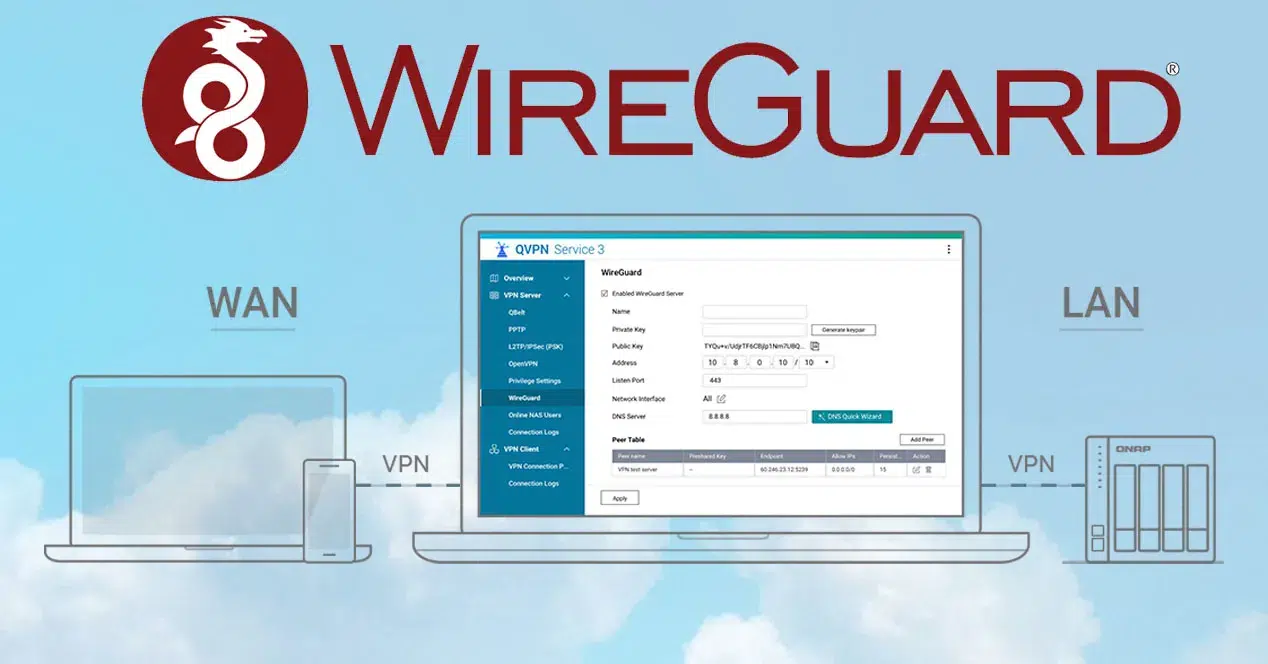

Op NAS wéi QNAP kënnt Dir et iwwer QVPN oder virtuell Maschinnen montéieren, andeems Dir 10GbE NICs ausnotzt fir ... héich VitesseMikroTik Router-Boards hunn zënter RouterOS 7.x WireGuard-Ënnerstëtzung integréiert; a senge fréien Iteratiounen war et a Beta a gouf net fir d'Produktioun recommandéiert, awer et erlaabt P2P-Tunnelen tëscht Apparater a souguer Endclienten.

Hiersteller wéi Teltonika hunn e Pak fir WireGuard zu hire Routeren ze addéieren; wann Dir Ausrüstung braucht, kënnt Dir se kafen op shop.davantel.com a befollegt d'Instruktioune vum Hiersteller fir d'Installatioun Paketen extra.

Leeschtung a Latenz

Dank sengem minimalistesch Design an der Wiel vun effizienten Algorithmen erreecht WireGuard ganz héich Geschwindegkeeten a ... niddreg Latenzen, am Allgemengen besser wéi L2TP/IPsec an OpenVPN. A lokalen Tester mat leistungsstarker Hardware ass déi tatsächlech Geschwindegkeet dacks duebel sou héich wéi déi vun den Alternativen, wat se ideal mécht fir Streaming, Gaming oder VoIP.

Ëmsetzung vun Entreprisen an Telearbeit

An Entreprisen ass WireGuard gëeegent fir Tunnellen tëscht Büroen ze kreéieren, Zougang zu Mataarbechter op Distanz ze bidden a sécher Verbindungen tëscht ... CPD a Cloud (z.B. fir Backups). Seng präzis Syntax mécht Versiounskontroll an Automatiséierung einfach.

Et integréiert sech mat Verzeichnisser wéi LDAP/AD iwwer Zwëschenléisungen a kann mat IDS/IPS- oder NAC-Plattforme koexistéieren. Eng populär Optioun ass PacketFence (Open Source), wat Iech erlaabt de Status vun der Ausrüstung ze kontrolléieren, ier Dir Zougang gewährt a BYOD kontrolléiert.

Windows/macOS: Notizen an Tipps

Déi offiziell Windows App funktionéiert normalerweis ouni Problemer, awer a verschiddene Versioune vu Windows 10 gouf et Problemer beim Gebrauch. erlaabt IPs = 0.0.0.0/0 wéinst Routekonflikter. Als temporär Alternativ wielen e puer Benotzer WireGuard-baséiert Clienten wéi TunSafe oder limitéieren AllowedIPs op spezifesch Subnetzer.

Debian Schnellstartguide mat Beispillschlësselen

Schlësselen fir Server a Client generéieren an /etc/wireguard/ a kreéiert d'wg0 Interface. Vergewëssert Iech, datt d'VPN IPs net mat aneren IPs op Ärem lokalen Netzwierk oder Äre Clienten iwwereneestëmmen.

cd /etc/wireguard/

wg genkey | tee claveprivadaservidor | wg pubkey > clavepublicaservidor

wg genkey | tee claveprivadacliente1 | wg pubkey > clavepublicacliente1wg0.conf Server mat Subnetz 192.168.2.0/24 a Port 51820. Aktivéiert PostUp/PostDown wann Dir automatiséiere wëllt. NAT mat iptables beim Op-/Ofschalten vun der Interface.

[Interface]

Address = 192.168.2.1/24

PrivateKey = <clave_privada_servidor>

ListenPort = 51820

#PostUp = iptables -A FORWARD -i %i -j ACCEPT; iptables -A FORWARD -o %i -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

#PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -D FORWARD -o %i -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

[Peer]

PublicKey = <clave_publica_cliente1>

AllowedIPs = 0.0.0.0/0Client mat der Adress 192.168.2.2, deen op den ëffentlechen Endpunkt vum Server weist a mat Keepalive optional wann et en intermediären NAT gëtt.

[Interface]

PrivateKey = <clave_privada_cliente1>

Address = 192.168.2.2/32

[Peer]

PublicKey = <clave_publica_servidor>

AllowedIPs = 0.0.0.0/0

Endpoint = <ip_publica_servidor>:51820

#PersistentKeepalive = 25Zitt d'Interface op a kuckt wéi d'MTU, d'Streckenmarkéierungen an ... fwmark a Routing-Politikregelen. Iwwerpréift den wg-quick Output an de Status mat wg Show.

Mikrotik: Tunnel tëscht RouterOS 7.x

MikroTik ënnerstëtzt WireGuard zënter RouterOS 7.x. Erstellt eng WireGuard-Interface op all Router, setzt se an, an se gëtt automatesch generéiert. Schlësselen. IPs dem Ether2 als WAN an dem Wireguard1 als Tunnel-Interface zouweisen.

Konfiguréiert d'Peer andeems Dir de Public Key vum Server op der Clientsäit iwwerschreift an ëmgekéiert, definéiert Erlaabt Adress/ErlaabtIPs (zum Beispill 0.0.0.0/0 (wann Dir eng Quell/Destinatioun duerch den Tunnel erlaabt wëllt) a setzt den Endpunkt op der Distanz mat sengem Port. E Ping op d'IP-Adress vum Tunnel op der Distanz bestätegt dat. Handschlag.

Wann Dir Handyen oder Computeren un den Mikrotik-Tunnel uschléisst, sollt Dir déi erlaabt Netzwierker feinjustéieren, fir datt se net méi wéi néideg opmaachen; WireGuard entscheet de Floss vu Paketen op Basis vun Ärem ... Cryptokey Routing, dofir ass et wichteg, d'Originne an d'Destinatioune matenee ze verbannen.

Kryptographie benotzt

WireGuard benotzt e modernen Set vun: Kaméidi als Kader, Curve25519 fir ECDH, ChaCha20 fir authentifizéiert symmetresch Verschlësselung mat Poly1305, BLAKE2 fir Hashing, SipHash24 fir Hashtabellen an HKDF fir d'Ofleedung vun SchlësselenWann en Algorithmus ofgeschaaft gëtt, kann de Protokoll Versiounsännert ginn, fir nahtlos ze migréieren.

Vir- an Nodeeler um Handy

Wann Dir et op Smartphones benotzt, kënnt Dir sécher surfen Öffentlecht Wi-Fi, verstoppt den Traffic virun Ärem Internetanbieter a verbënnt Iech mat Ärem Heemnetz fir Zougang zu NAS, Hausautomatiséierung oder Spiller ze kréien. Op iOS/Android gëtt den Tunnel net ofgeschalt wann Dir tëscht Netzwierker wiesselt, wat d'Erfahrung verbessert.

Als Nodeeler zitt Dir e bësse Geschwindegkeetsverloscht a méi grouss Latenz am Verglach mat direkter Ausgab, an Dir sidd ofhängeg vum Server, deen ëmmer ass sinnAm Verglach mat IPsec/OpenVPN ass d'Strof awer normalerweis méi niddreg.

WireGuard kombinéiert Einfachheet, Geschwindegkeet a richteg Sécherheet mat enger sanfter Léierkurve: installéiert et, generéiert Schlësselen, definéiert AllowedIPs, an Dir sidd prett fir ze goen. Füügt IP Forwarding, gutt implementéierten NAT, offiziell Apps mat QR Coden, a Kompatibilitéit mat Ökosystemer wéi OPNsense, Mikrotik oder Teltonika derbäi. e modernen VPN fir bal all Szenario, vun der Sécherung vun ëffentleche Netzwierker bis zur Verbindung vum Haaptsëtz an dem Zougang zu Äre Servicer doheem ouni Problemer.

Redakter spezialiséiert op Technologie an Internet Themen mat méi wéi zéng Joer Erfahrung a verschiddenen digitale Medien. Ech hunn als Editeur an Inhaltscreator fir E-Commerce, Kommunikatioun, Online Marketing a Werbefirmen geschafft. Ech hunn och op Wirtschaft, Finanzen an aner Secteuren Websäite geschriwwen. Meng Aarbecht ass och meng Leidenschaft. Elo, duerch meng Artikelen an Tecnobits, Ech probéieren all Neiegkeeten an nei Méiglechkeeten ze entdecken, déi d'Welt vun der Technologie eis all Dag bitt fir eist Liewen ze verbesseren.