- Identifizéiert Verbindungen a Ports mat netstat a filtert no Zoustänn oder Protokoller fir anormal Aktivitéit z'entdecken.

- Blockéiert Netzwierker an IP-Adressen vu CMD/PowerShell mat Netsh a gutt definéierte Firewall-Regele.

- Stäerkt de Perimeter mat IPsec- a GPO-Kontroll a kontrolléiert ouni de Firewall-Service auszeschalten.

- Vermeit Niewewierkungen op SEO an Usability andeems Dir Blocking mat CAPTCHAs, Rate Limit an CDN kombinéiert.

¿Wéi kann een verdächteg Netzwierkverbindungen vun CMD blockéieren? Wann e Computer lues leeft oder Dir ongewéinlech Netzwierkaktivitéit gesitt, ass d'Opmaache vun der Kommandozeil an d'Benotzung vu Kommandoen dacks de séierste Wee fir d'Kontroll erëmzefannen. Mat just e puer Kommandoen kënnt Dir verdächteg Verbindungen erkennen a blockéierenIwwerpréift oppen Ports a stäerkt Är Sécherheet ouni eppes Extraes z'installéieren.

An dësem Artikel fannt Dir e komplette, praktesche Guide baséiert op nativen Tools (CMD, PowerShell an Utilities wéi netstat an netsh). Dir wäert gesinn, wéi komesch Sessiounen identifizéierenWéi eng Metriken iwwerwaacht solle ginn, wéi een spezifesch Wi-Fi-Netzwierker blockéiert a wéi een Reegelen an der Windows Firewall oder souguer engem FortiGate erstellt, alles a kloerer an einfacher Sprooch erkläert.

Netstat: wat et ass, fir wat et ass, a firwat et nach ëmmer wichteg ass

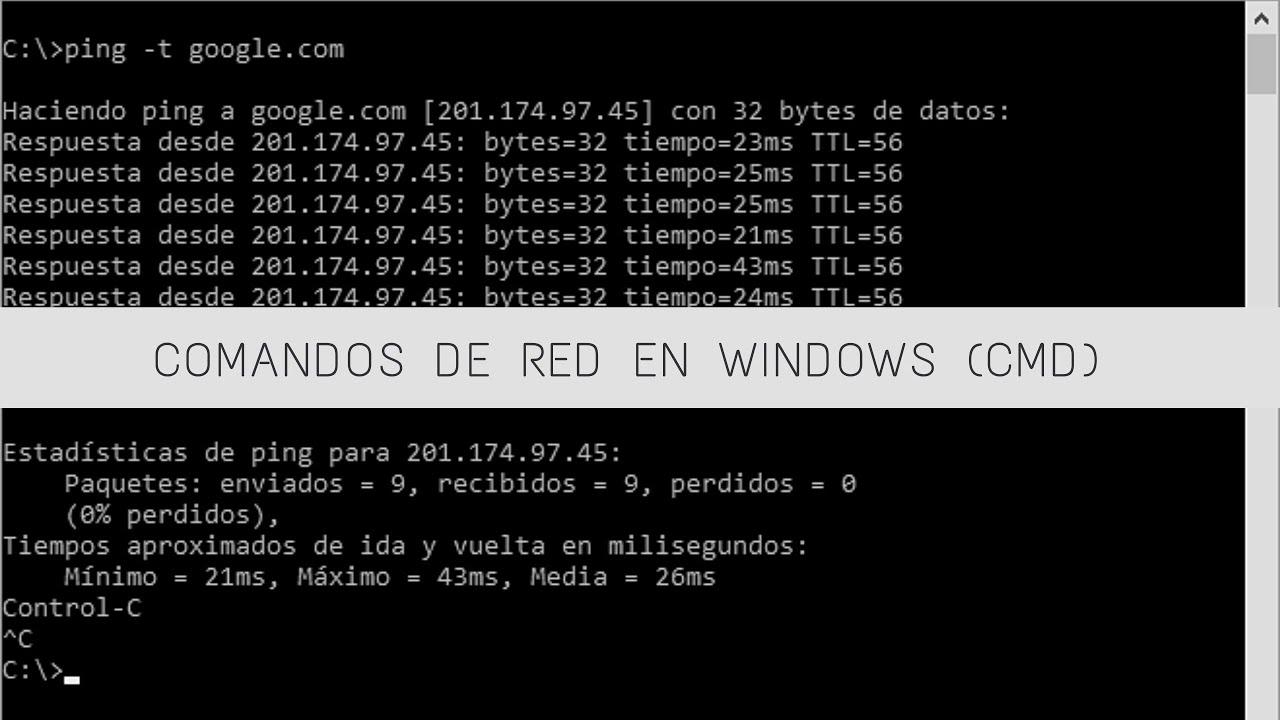

Den Numm netstat kënnt vu "Netzwierk" a "Statistiken", a seng Funktioun ass et genee ... Statistiken a Verbindungsstatusen a Echtzäit. Et ass zënter den 90er Joren a Windows a Linux integréiert, an Dir fannt et och an anere Systemer wéi macOS oder BeOS, awer ouni grapheschen Interface.

Wann Dir et an der Konsol ausféiert, kënnt Dir aktiv Verbindungen, benotzte Ports, lokal an extern Adressen an am Allgemengen eng kloer Iwwersiicht iwwer dat gesinn, wat an Ärem TCP/IP-Stack geschitt. Wann Dir dëst hutt direkten Netzwierkscan Et hëlleft Iech bei der Konfiguratioun, der Diagnostik an der Sécherheet vun Ärem Computer oder Server.

Et ass wichteg ze iwwerwaachen, wéi eng Apparater sech verbannen, wéi eng Ports oppe sinn a wéi Äre Router konfiguréiert ass. Mat netstat kritt Dir och Routingtabellen a Statistiken no Protokoll déi Iech guidéieren, wann eppes net stëmmt: exzessive Verkéier, Feeler, Stau oder onerlaabt Verbindungen.

Hëllefräichen Tipp: Ier Dir eng eescht Analyse mat netstat ausféiert, maacht all Applikatiounen zou, déi Dir net braucht a souguer Neistarten, wann et méiglech assSou vermeit Dir Kaméidi a kritt Präzisioun bei deem, wat wierklech wichteg ass.

Auswierkungen op d'Performance a bescht Praktiken fir d'Benotzung

Netstat selwer auszeféieren wäert Äre PC net futti maachen, awer et exzessiv oder mat ze vill Parameteren gläichzäiteg ze benotzen kann CPU a Späicher verbrauchen. Wann Dir et kontinuéierlech ausféiert oder e Mier vun Daten filtert, d'Systemlaascht klëmmt an d'Leeschtung kéint leiden.

Fir säin Impakt ze minimiséieren, limitéiert en op spezifesch Situatiounen a verfeinert d'Parameteren. Wann Dir e kontinuéierleche Flux braucht, evaluéiert méi spezifesch Iwwerwaachungsinstrumenter. An denkt drun: manner ass méi wann d'Zil ass, e spezifescht Symptom z'ënnersichen.

- Limitéiert d'Benotzung op Zäiten, wou Dir et wierklech braucht aktiv Verbindungen ukucken oder Statistiken.

- Filtert präzis fir ze weisen nëmmen déi néideg Informatiounen.

- Vermeit d'Planung vun Ausféierungen a ganz kuerzen Intervaller, déi gesättigte Ressourcen.

- Iwwerleet Iech speziell Utilities, wann Dir no engem sicht. Echtzäit Iwwerwaachung méi fortgeschratt.

Virdeeler a Limitatioune vun der Benotzung vun netstat

Netstat bleift populär bei Administrateuren an Techniker well et ubitt Direkt Iwwersiicht vu Verbindungen a Ports, déi vun Applikatioune benotzt ginn. A Sekonne kënnt Dir feststellen, wien mat wiem schwätzt a wéi eng Ports.

Et erliichtert och d' Iwwerwaachung a ProblemléisungStau, Engpässe, persistent Verbindungen… et kënnt alles zum Liicht, wann een sech déi relevant Statusen a Statistike kuckt.

- Schnell Detektioun vun onerlaabten Verbindungen oder méiglechen Andrängungen.

- Sessiouns-Tracking tëscht Clienten a Serveren fir Ofstürzen oder Latenzen ze lokaliséieren.

- Leeschtung Evaluatioun per Protokoll, fir Verbesserungen do ze prioritéieren, wou se dee gréissten Impakt hunn.

A wat mécht et net sou gutt? Et liwwert keng Donnéeën (dat ass net säin Zweck), seng Ausgab kann fir net-technesch Benotzer komplex sinn, an an ganz grouss Ëmfeld net skaléierbar als spezialiséiert System (z.B. SNMP). Ausserdeem ass seng Notzung zugonschte vun PowerShell a méi modern Utilitéiten mat méi kloeren Ausgaben.

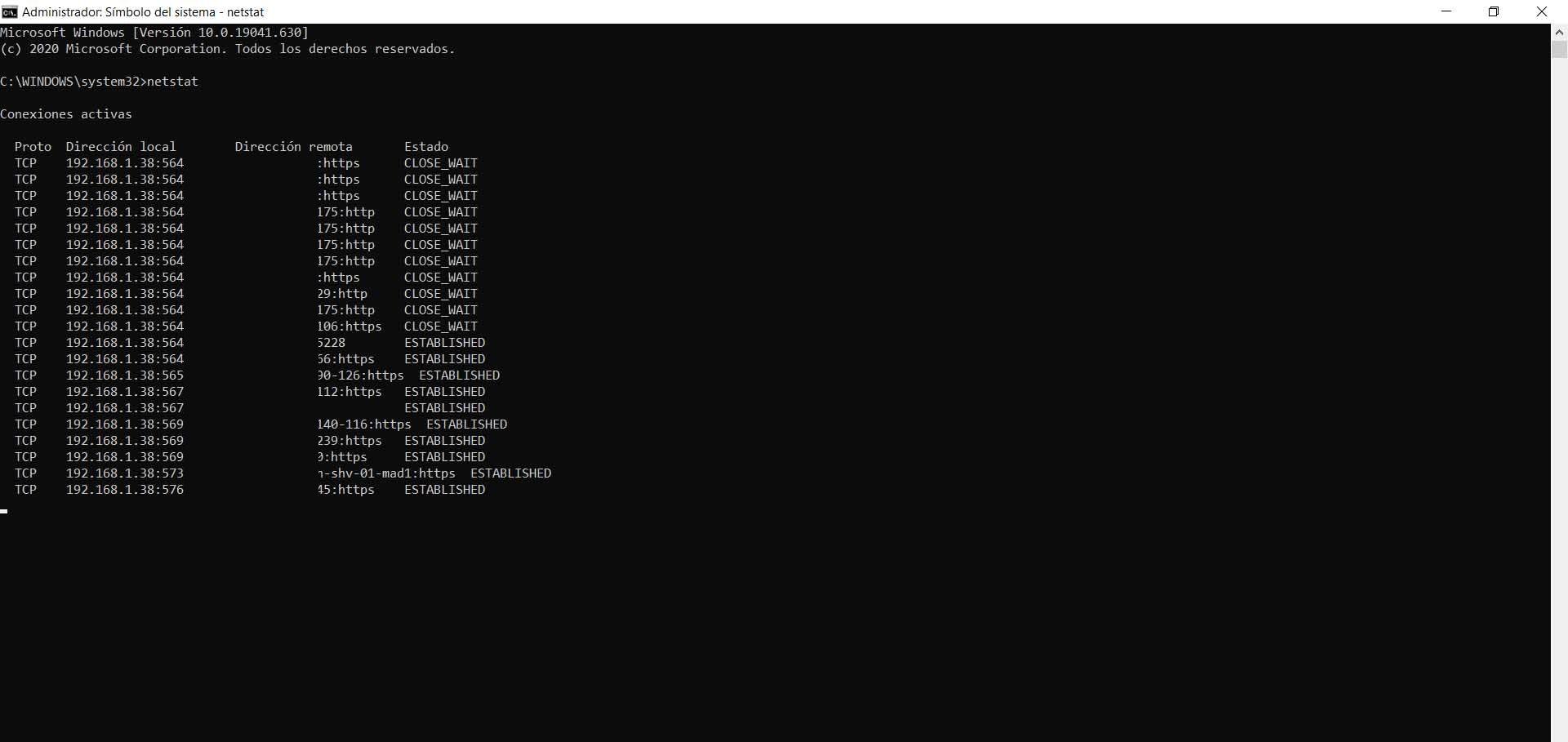

Wéi een netstat aus CMD benotzt a seng Resultater liest

Öffnen Sie CMD als Administrator (Start, gitt "cmd" an, klickt mat der rietser Maustast, Als Administrator ausféieren) oder benotzt den Terminal a Windows 11. Gitt dann an. Netstat an dréckt Enter fir d'Foto vum Moment ze kréien.

Dir gesitt Kolonnen mam Protokoll (TCP/UDP), lokalen an externen Adressen mat hire Ports, an e Statusfeld (LISTENING, ESTABLISHED, TIME_WAIT, etc.). Wann Dir Zuelen amplaz vu Portnimm wëllt, gitt netstat -n fir eng méi direkt Liesung.

Periodesch Aktualiséierungen? Dir kënnt et uginn, all X Sekonnen an engem Intervall nei ze aktualiséieren: zum Beispill, netstat -n 7 Et wäert d'Ausgab all 7 Sekonnen aktualiséiert fir Live-Ännerungen ze beobachten.

Wann Dir nëmmen un etabléierte Verbindungen interesséiert sidd, filtert d'Ausgab mat findstr: netstat | findstr GEGRËNNTWiesselt op LISTENING, CLOSE_WAIT oder TIME_WAIT, wann Dir léiwer aner Zoustänn erkennt wëllt.

Nëtzlech Netstat-Parameteren fir d'Enquête

Dës Modifikatoren erlaben Iech Kaméidi reduzéieren a konzentréiert Iech op dat, wat Dir sicht:

- -a: weist aktiv an inaktiv Verbindungen a Lauschterports un.

- -eStatistike vun den Interface-Paketen (eran/aus).

- -f: léist a weist Remote FQDNs (voll qualifizéiert Domain Nimm) un.

- -n: weist ongeléist Port- an IP-Nummeren un (méi séier).

- -o: füügt d'PID vum Prozess derbäi, deen d'Verbindung ënnerhält.

- -p XFilteren no Protokoll (TCP, UDP, tcpv6, tcpv4...).

- -q: verlinkt lauschterend an net-lauschterend Ports ofrufen.

- -sStatistiken gruppéiert no Protokoll (TCP, UDP, ICMP, IPv4/IPv6).

- -raktuell Routingtabell vum System.

- -tInformatiounen iwwer Verbindungen am Downloadzoustand.

- -xDetailer vun der NetworkDirect-Verbindung.

Praktesch Beispiller fir den Alldag

Fir oppen Ports a Verbindungen mat hirem PID opzezielen, gitt aus netstat -anMat deem PID kënnt Dir de Prozess am Task Manager oder mat Tools wéi TCPView vergläichen.

Wann Dir nëmmen un IPv4-Verbindungen interesséiert sidd, filtert no Protokoll mat netstat -p IP an Dir spuert Kaméidi um Wee eraus.

Global Statistiken no Protokoll kommen aus netstat -sWährend wann Dir d'Aktivitéit vun den Interfaces wëllt (geschéckt/empfangen), funktionéiert et netstat -e fir präzis Zuelen ze hunn.

Fir e Problem mat der Opléisung vun den Nimm op Distanz ze fannen, kombinéiert netstat -f mat Filterung: zum Beispill, netstat -f | findstr mäin Domain Et gëtt nëmmen dat zréck, wat mat deem Domain iwwereneestëmmt.

Wann de Wi-Fi lues ass an netstat voller komescher Verbindung ass

E klassesche Fall: lues Surfen, e Geschwindegkeetstest, deen eng Zäit brauch fir unzefänken, awer normal Zuelen gëtt, a wann een netstat ausféiert, erschéngen folgendes: Dosende vu Verbindungen ETABLÉIERTDacks ass de Schëllegen de Browser (z.B. Firefox, wéinst senger Aart a Weis wéi e mat méi Sockets ëmgeet), an och wann Dir Fënsteren zoumaacht, kënnen Hannergrondprozesser weiderhin d'Sessiounen ënnerhalen.

Wat maachen? Als éischt, sech mat netstat -an Notéiert d'PIDs. Da kontrolléiert am Task Manager oder mam Process Explorer/TCPView, wéi eng Prozesser hannendrun stinn. Wann d'Verbindung an de Prozess verdächteg ausgesinn, sollt Dir d'IP Adress vun der Windows Firewall blockéieren. en Antivirus-Scan ausféieren An, wann de Risiko Iech héich schéngt, trennt d'Ausrüstung temporär vum Netz of, bis et kloer gëtt.

Wann d'Iwwerschwemmung vu Sessiounen no der Neiinstallatioun vum Browser weidergeet, kontrolléiert d'Extensiounen, deaktivéiert d'Synchroniséierung temporär a kuckt ob aner Clienten (wéi Ären mobilen Apparat) och lues sinn: dëst weist op de Problem hin. Netzwierk-/Internetprovider-Problem amplaz vun lokaler Software.

Denkt drun datt netstat kee Echtzäit-Monitor ass, awer Dir kënnt een domat simuléieren. netstat -n 5 all 5 Sekonnen nei ze aktualiséieren. Wann Dir e kontinuéierlecht a méi praktescht Panel braucht, kuckt Iech dat un. tcpview oder méi dedizéiert Iwwerwaachungsalternativen.

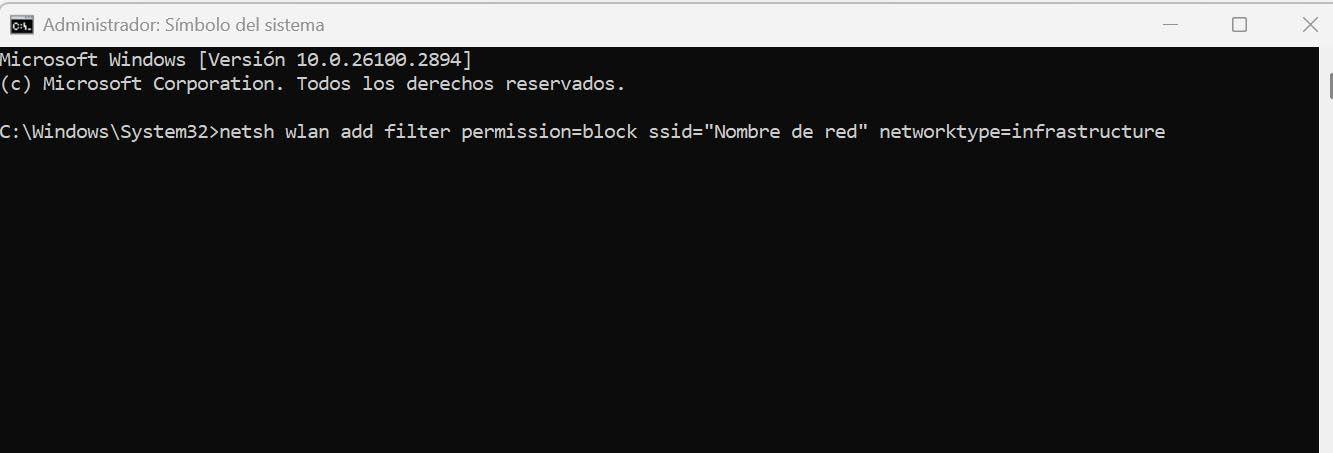

Blockéiert spezifesch Wi-Fi Netzwierker vun CMD

Wann et Netzwierker an der Géigend gëtt, déi Dir net wëllt gesinn oder déi Ären Apparat net benotze wëllt, kënnt Dir filter se aus der KonsolDe Kommando erlaabt Iech eng spezifesch SSID blockéieren a verwalten et ouni de grafesche Panel ze beréieren.

CMD als Administrator opmaachen a benotzt:

netsh wlan add filter permission=block ssid="Nombre real de la red" networktype=infrastructureNodeems Dir et ausgeféiert hutt, verschwënnt dat Netzwierk aus der Lëscht vun de verfügbaren Netzwierker. Fir ze kontrolléieren, wat Dir blockéiert hutt, start netsh wlan Filter weisen Erlaabnis = BlockéierenAn wann Dir et bedauert, läscht et mat:

netsh wlan delete filter permission=block ssid="Nombre real de la red" networktype=infrastructure

Verdächteg IP-Adressen mat der Windows Firewall blockéieren

Wann Dir feststellt, datt déiselwecht ëffentlech IP-Adress verdächteg Aktiounen géint Är Servicer probéiert, ass déi séier Äntwert eng Regel erstellen, déi blockéiert Dës Verbindungen. An der grafescher Konsole, füügt eng personaliséiert Regel derbäi, applizéiert se op "All Programmer", Protokoll "All", spezifizéiert déi Remote-IPs déi blockéiert solle ginn, wielt "D'Verbindung blockéieren" aus a applizéiert se op Domain/Privat/Public.

Léiwer Dir Automatiséierung? Mat PowerShell kënnt Dir Reegele erstellen, änneren oder läschen, ouni ze klicken. Zum Beispill, fir den ausgehenden Telnet-Verkéier ze blockéieren an dann déi erlaabt IP-Adress op Distanz ze beschränken, kënnt Dir Reegele mat benotzen. New-NetFirewallRule an dann mat upassen Set-NetFirewallRule.

# Bloquear tráfico saliente de Telnet (ejemplo)

New-NetFirewallRule -DisplayName "Block Outbound Telnet" -Direction Outbound -Program %SystemRoot%\System32\telnet.exe -Protocol TCP -LocalPort 23 -Action Block

# Cambiar una regla existente para fijar IP remota

Get-NetFirewallPortFilter | ?{ $_.LocalPort -eq 80 } | Get-NetFirewallRule | ?{ $_.Direction -eq "Inbound" -and $_.Action -eq "Allow" } | Set-NetFirewallRule -RemoteAddress 192.168.0.2Fir Reegelen no Gruppen ze verwalten oder Blockéierungsregelen am Groussen a Ganzen ze läschen, benotzt Aktivéieren/Deaktivéieren/Ewechhuelen-NetFirewallRule an a Ufroen mat Wildcards oder Filteren no Eegeschaften.

Best Practices: De Firewall-Service net deaktivéieren

Microsoft riet dovun of, de Firewall-Service (MpsSvc) ze stoppen. Dëst kann zu Problemer mam Startmenü, Problemer mam Installatioun vu modernen Apps oder aner Problemer féieren. Aktivéierungsfehler Per Telefon. Wann Dir, aus Grënn vun der Politik, Profiler deaktivéiere musst, maacht dat op der Firewall- oder GPO-Konfiguratiounsniveau, awer loosst de Service lafen.

Profiler (Domain/Privat/Öffentlech) an Standardaktiounen (erlaben/blockéieren) kënnen iwwer d'Kommandozeil oder d'Firewall-Konsole agestallt ginn. Wann dës Standarden gutt definéiert sinn, verhënnert dat... onfräiwëlleg Lächer beim Erstelle vun neie Reegelen.

FortiGate: Blockéiert SSL VPN Versich vu verdächtege ëffentlechen IPs

Wann Dir FortiGate benotzt a gescheitert Login-Versich op Äert SSL VPN vun onbekannte IP-Adressen gesitt, erstellt en Adresspool (zum Beispill, schwaarz Lëscht) an all déi konfliktéierend IP-Adressen do bäifügen.

Gitt op der Konsole d'SSL VPN Astellungen mat an. vpn ssl Astellungen konfiguréieren an gëllt: Quelladress "blacklistipp" setzen y Quelladress-Negatioun aktivéierenAn. Mat engem weisen Dir bestätegt, datt et ugewannt gouf. Op dës Manéier gëtt d'Verbindung vun Ufank un refuséiert, wann een vun dësen IP-Adressen kënnt.

Fir den Traffic ze kontrolléieren, deen déi IP an de Port erreecht, kënnt Dir benotzen, Diagnos vum Sniffer-Paket all "Host XXXX a Port 10443" 4, a mat kréien vpn ssl monitor Dir kontrolléiert ob et erlaabt Sessiounen vun IP-Adressen gëtt, déi net an der Lëscht sinn.

Eng aner Manéier ass SSL_VPN > Zougang beschränken > Zougang op spezifesch Hoster limitéierenAn deem Fall geschitt d'Ofleenung awer nom Aginn vun den Umeldungsinformatiounen, net direkt wéi iwwer d'Konsol.

Alternativen zu netstat fir den Traffic ze kucken an z'analyséieren

Wann Dir méi Komfort oder Detailer sicht, ginn et Tools déi dat ubidden. Grafiken, fortgeschratt Filteren an déifgräifend Erfassung vun de Paketen:

- WiresharkTraffic Erfassung an Analyse op allen Niveauen.

- iprout 2 (Linux): Utilities fir TCP/UDP an IPv4/IPv6 ze verwalten.

- GlassWireNetzwierkanalyse mat Firewall-Gestioun an engem Fokus op Privatsphär.

- Uptrends Uptime MonitorKontinuéierlech Iwwerwaachung a Warnungen vum Site.

- Germain UX: Iwwerwaachung konzentréiert sech op Branchen ewéi Finanzen oder Gesondheet.

- AteraRMM Suite mat Iwwerwaachung a Fernzougang.

- WollekenhaiWebanalysen a Screenshot-Deele.

- iptraf / iftop (Linux): Echtzäitverkéier iwwer eng ganz intuitiv Interface.

- ss (Socket Statistik) (Linux): eng modern, méi kloer Alternativ zu netstat.

IP-Blockéierung an hiren Effekt op SEO, plus Mitigatiounsstrategien

Aggressiv IP-Adressen ze blockéieren mécht Sënn, awer passt op Sichmaschinnbots blockéierenWell Dir kéint d'Indexéierung verléieren. D'Lännerblockéierung kann och legitim Benotzer (oder VPNs) ausschléissen an Är Visibilitéit a bestëmmte Regiounen reduzéieren.

Ergänzend Moossnamen: derbäisetzen CAPTCHAs Fir Bots ze stoppen, sollt een e Rate-Capping uwenden, fir Mëssbrauch ze verhënneren, an en CDN installéieren, fir DDoS ze reduzéieren, andeems d'Laascht iwwer verdeelt Noden verdeelt gëtt.

Wann Äert Hosting Apache benotzt an Dir Geoblocking um Server aktivéiert hutt, kënnt Dir Visiten ëmleeden aus engem spezifesche Land mat .htaccess an enger Ëmschreiwungsregel (generescht Beispill):

RewriteEngine on

RewriteCond %{ENV:GEOIP_COUNTRY_CODE} ^CN$

RewriteRule ^(.*)$ http://tu-dominio.com/pagina-de-error.html [R=301,L]Fir IP-Adressen um Hosting (Plesk) ze blockéieren, kënnt Dir och änneren .htaccess a spezifesch Adressen ofleenen, ëmmer mat engem fréiere Backup vun der Datei, fir de Fall wou Dir Ännerunge réckgängeg maache musst.

Windows Firewall grëndlech mat PowerShell an Netsh verwalten

Nieft der Erstellung vun eenzelne Reegelen gëtt Iech PowerShell déi komplett Kontroll: Standardprofiler definéieren, Reegelen erstellen/änneren/läschen a souguer géint Active Directory GPOs mat gecachte Sessiounen schaffen, fir d'Laascht op Domäncontroller ze reduzéieren.

Kuerz Beispiller: eng Regel erstellen, hir Remote-Adress änneren, ganz Gruppen aktivéieren/deaktivéieren, an Blockéierungsregelen ewechhuelen mat engem Schlag. Den objektorientéierte Modell erlaabt d'Ofroe vu Filteren no Ports, Applikatiounen oder Adressen a Verketten vu Resultater mat Pipelines.

Fir Remote-Teams ze verwalten, vertraut op WinRM an d'Parameteren -CimSessionDëst erlaabt Iech Reegelen opzezielen, Entréen op anere Maschinnen z'änneren oder ze läschen, ouni Är Konsole ze verloossen.

Feeler an de Skripten? Benotzt -ErrorAction SilentlyContinue fir "Regel net fonnt" beim Läschen z'ënnerdrécken, -Wat wier wann fir eng Virschau ze maachen an -Confirméieren Wann Dir eng Bestätegung fir all Element wëllt. Mat -Ausdrécklech Dir kritt méi Detailer iwwer d'Ëmsetzung.

IPsec: Authentifikatioun, Verschlësselung an Isolatioun op Basis vu Politiken

Wann Dir nëmmen authentifizéierten oder verschlësselten Traffic braucht fir duerchzegoen, kombinéiert Dir Firewall- a IPsec-RegeleErstellt Transportmodusregelen, definéiert kryptographesch Sätz an Authentifikatiounsmethoden a associéiert se mat de passenden Regelen.

Wann Äre Partner IKEv2 brauch, kënnt Dir dat an der IPsec-Regel mat der Authentifikatioun iwwer en Apparatzertifikat spezifizéieren. Dëst ass och méiglech. Regele kopéieren vun engem GPO zum aneren an hir associéiert Sets fir d'Deployments ze beschleunegen.

Fir Domainmemberen ze isoléieren, gëllt Regelen, déi d'Authentifikatioun fir den ukommenden Traffic verlaangen an dës fir den ausgehenden Traffic verlaangen. Dir kënnt och Memberschaft a Gruppen erfuerderen mat SDDL-Ketten, wouduerch den Zougang op autoriséiert Benotzer/Geräter limitéiert gëtt.

Onverschlësselte Applikatiounen (wéi Telnet) kënne gezwonge sinn IPsec ze benotzen, wann Dir eng Firewall-Regel "allow if secure" an eng IPsec-Politik erstellt, déi... Authentifikatioun a Verschlësselung erfuerderenSou geet näischt kloer weider.

Authentifizéiert Bypass a Endpoint-Sécherheet

Authentifizéierten Bypass erlaabt et, datt den Traffic vu vertrauenswürdege Benotzer oder Apparater Blockéierungsregelen iwwerschreift. Nëtzlech fir Server aktualiséieren an scannen ouni Häfen fir déi ganz Welt opzemaachen.

Wann Dir no End-to-End-Sécherheet iwwer vill Apps sicht, anstatt eng Regel fir all eenzel ze kreéieren, réckelt den Autorisatioun fir d'IPsec-Schicht mat Lëschte vu Maschinn-/Benotzergruppen, déi an der globaler Konfiguratioun erlaabt sinn.

Wann Dir netstat beherrscht fir ze kucken, wien sech verbënnt, netsh a PowerShell benotze fir Reegelen duerchzesetzen, a mat IPsec oder Perimeter Firewalls wéi FortiGate skaléiert, kritt Dir d'Kontroll iwwer Äert Netzwierk. Mat CMD-baséierte Wi-Fi-Filter, gutt designter IP-Blockéierung, SEO-Virsiichtsmoossnamen an alternativen Tools, wann Dir eng méi detailléiert Analyse braucht, kënnt Dir... verdächteg Verbindungen rechtzäiteg erkennen a blockéiert se ouni Är Operatiounen ze stéieren.

Passionéiert iwwer Technologie zënter hie kleng war. Ech si gär um Secteur um Lafenden ze sinn a virun allem ze kommunizéieren. Dofir sinn ech fir vill Jore fir Kommunikatioun iwwer Technologie a Videospill Websäite gewidmet. Dir fannt mech schreiwen iwwer Android, Windows, MacOS, iOS, Nintendo oder all aner ähnlecht Thema dat am Kapp kënnt.