- Teikite pirmenybę numatytajai draudimo politikai ir naudokite baltuosius sąrašus SSH.

- Sujungia NAT + ACL: atidaro prievadą ir riboja pagal šaltinio IP adresą.

- Patikrinkite naudodami „nmap“ / „ping“ ir atsižvelkite į taisyklės prioritetą (ID).

- Sustiprinkite atnaujinimais, SSH raktais ir minimaliomis paslaugomis.

¿Kaip apriboti SSH prieigą prie TP-Link maršrutizatoriaus patikimiems IP adresams? Prieigos prie tinklo per SSH valdymas nėra užgaida, tai esminis saugumo sluoksnis. Leisti prieigą tik iš patikimų IP adresų Tai sumažina atakos paviršių, sulėtina automatinį nuskaitymą ir apsaugo nuo nuolatinių įsilaužimo bandymų iš interneto.

Šiame praktiniame ir išsamiame vadove pamatysite, kaip tai padaryti skirtingais atvejais naudojant TP-Link įrangą (SMB ir „Omada“), į ką atkreipti dėmesį su ACL taisyklėmis ir baltaisiais sąrašais ir kaip patikrinti, ar viskas tinkamai uždaryta. Integruojame papildomus metodus, tokius kaip TCP apvalkalai, iptables ir geriausios praktikos pavyzdžiai. kad galėtumėte apsaugoti savo aplinką nepalikdami jokių neužbaigtų darbų.

Kodėl riboti SSH prieigą TP-Link maršrutizatoriuose

SSH atvėrimas internetui atveria duris masiniams ir taip smalsių kenkėjiškų robotų vykdomiems patikrinimams. Neretai po nuskaitymo aptinkamas prieinamas 22 prievadas WAN tinkle, kaip buvo pastebėta [SSH pavyzdžiuose]. kritiniai TP-Link maršrutizatorių gedimai. Paprasta „nmap“ komanda gali būti naudojama norint patikrinti, ar jūsų viešajame IP adrese yra atidarytas 22 prievadas.: vykdo kažką panašaus išoriniame kompiuteryje nmap -vvv -p 22 TU_IP_PUBLICA ir patikrinkite, ar rodoma „atidaryti ssh“.

Net jei naudojate viešuosius raktus, palikdami 22 prievadą atidarytą, galite toliau tyrinėti, išbandyti kitus prievadus ir atakuoti valdymo paslaugas. Sprendimas aiškus: pagal numatytuosius nustatymus neleisti ir įjungti tik iš leidžiamų IP adresų arba diapazonų.Pageidautina, kad jį pataisytumėte ir valdytumėte jūs. Jei jums nereikia nuotolinio valdymo, visiškai išjunkite jį WAN tinkle.

Be prievadų atskleidimo, yra situacijų, kai galite įtarti taisyklių pakeitimus arba anomalų elgesį (pavyzdžiui, kabelinis modemas po kurio laiko pradeda „numesti“ išeinantį srautą). Jei pastebite, kad ping, traceroute ar naršymas nepasiekia modemo, patikrinkite nustatymus, programinę-aparatinę įrangą ir apsvarstykite galimybę atkurti gamyklinius nustatymus. ir uždarykite viską, ko nenaudojate.

Mentalinis modelis: blokuoti pagal numatytuosius nustatymus ir sukurti baltąjį sąrašą

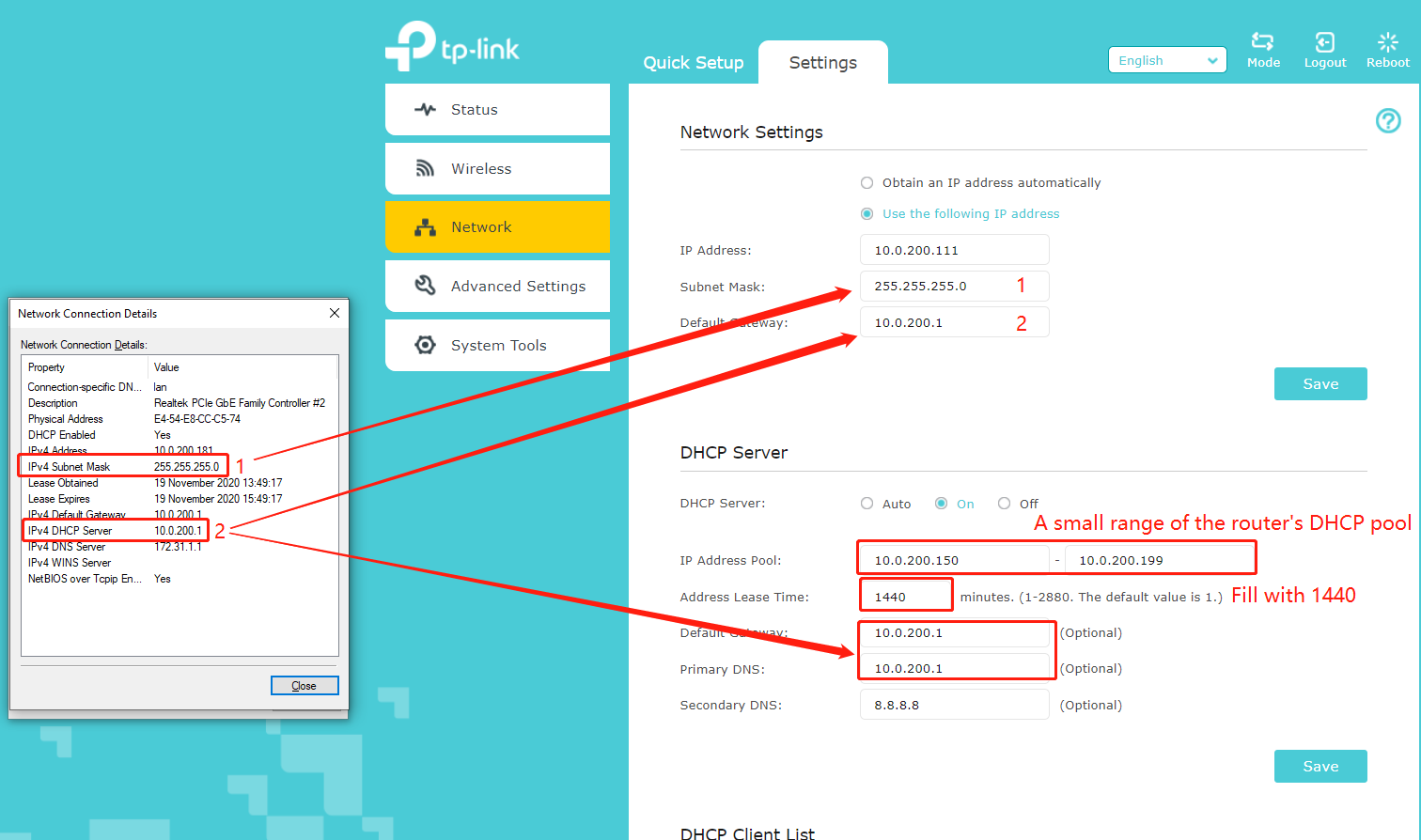

Pergalės filosofija paprasta: numatytoji draudimo politika ir aiškios išimtysDaugelyje TP-Link maršrutizatorių su pažangia sąsaja užkardoje galite nustatyti „Drop“ tipo nuotolinio įėjimo politiką ir leisti tam tikrus baltajame sąraše esančius adresus valdymo paslaugoms.

Sistemose, kuriose yra parinktys „Nuotolinės įvesties politika“ ir „Baltojo sąrašo taisyklės“ (puslapiuose „Tinklas“ – „Ugniasienė“), Nutraukite prekės ženklą nuotolinės prieigos politikoje Ir į baltąjį sąrašą įtraukite viešuosius IP adresus CIDR formatu XXXX/XX, kurie turėtų galėti pasiekti konfigūraciją ar paslaugas, pvz., SSH / Telnet / HTTP(S). Šiuose įrašuose gali būti trumpas aprašymas, kad vėliau nekiltų painiavos.

Svarbu suprasti skirtumą tarp mechanizmų. Portų peradresavimas (NAT/DNAT) nukreipia prievadus į LAN įrenginiusNors „Filtravimo taisyklės“ kontroliuoja WAN–LAN arba tinklų srautą, užkardos „baltojo sąrašo taisyklės“ reglamentuoja prieigą prie maršrutizatoriaus valdymo sistemos. Filtravimo taisyklės neblokuoja prieigos prie paties įrenginio; tam naudojate baltuosius sąrašus arba konkrečias taisykles, susijusias su į maršrutizatorių gaunamu srautu.

Norint pasiekti vidines paslaugas, NAT sukuriamas prievadų susiejimas, o tada ribojama, kas gali pasiekti tą susiejimą iš išorės. Receptas yra toks: atidarykite reikiamą prievadą ir apribokite jį prieigos valdymu. kuris praleidžia tik įgaliotus šaltinius ir blokuoja likusius.

SSH iš patikimų IP adresų TP-Link SMB (ER6120/ER8411 ir panašiuose) įrenginiuose

Mažų ir vidutinių įmonių (MVĮ) maršrutizatoriuose, tokiuose kaip TL-ER6120 arba ER8411, įprastas LAN paslaugos (pvz., SSH vidiniame serveryje) reklamos ir jos ribojimo pagal šaltinio IP adresą modelis yra dviejų fazių. Pirma, prievadas atidaromas naudojant virtualų serverį (NAT), o tada filtruojamas naudojant prieigos valdymą. remiantis IP grupėmis ir paslaugų tipais.

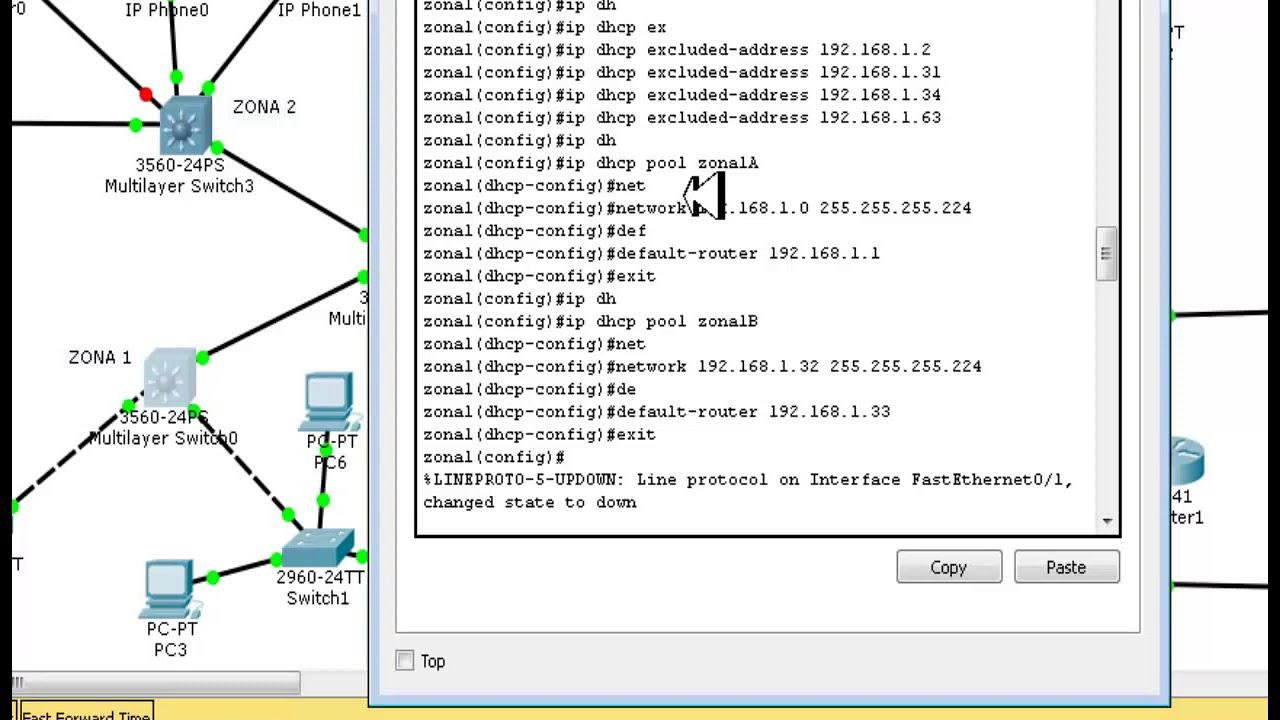

1 etapas – virtualus serveris: eikite į Išplėstiniai nustatymai → NAT → Virtualus serveris ir sukuria įrašą atitinkamai WAN sąsajai. Konfigūruokite išorinį 22 prievadą ir nukreipkite jį į serverio vidinį IP adresą (pavyzdžiui, 192.168.0.2:22)Išsaugokite taisyklę, kad pridėtumėte ją prie sąrašo. Jei jūsų atveju naudojamas kitas prievadas (pvz., pakeitėte SSH į 2222), atitinkamai pakoreguokite reikšmę.

2 etapas – paslaugos tipas: įveskite Nuostatos → Paslaugos tipas, sukurkite naują paslaugą, vadinamą, pavyzdžiui, SSH, pasirinkite TCP arba TCP/UDP ir apibrėžkite paskirties prievadą 22 (šaltinio prievado diapazonas gali būti 0–65535). Šis sluoksnis leis jums aiškiai nurodyti prievadą ACL..

3 etapas – IP grupė: eikite į Nuostatos → IP grupė → IP adresas ir pridėkite įrašus tiek leidžiamam šaltiniui (pvz., jūsų viešajam IP adresui arba diapazonui, pavadintam „Access_Client“), tiek paskirties ištekliui (pvz., „SSH_Server“ su serverio vidiniu IP adresu). Tada susiekite kiekvieną adresą su atitinkama IP grupe tame pačiame meniu.

4 etapas – Prieigos kontrolė: į Ugniasienė → Prieigos kontrolė Sukurkite dvi taisykles. 1) Leidžiama taisyklė: leidimo politika, naujai apibrėžta „SSH“ paslauga, Šaltinis = IP grupė „Access_Client“ ir paskirties vieta = „SSH_Server“Suteikite jam ID 1. 2) Blokavimo taisyklė: Blokavimo politika su šaltinis = IPGROUP_ANY ir paskirties vieta = „SSH_Server“ (arba, jei taikoma) su ID 2. Tokiu būdu per NAT į jūsų SSH bus siunčiamas tik patikimas IP adresas arba diapazonas; likusieji bus blokuojami.

Vertinimo tvarka yra gyvybiškai svarbi. Pirmenybė teikiama žemesniems IDTodėl leidimo taisyklė (mažesnis ID) turi būti prieš blokavimo taisyklę. Pritaikius pakeitimus, galėsite prisijungti prie maršrutizatoriaus WAN IP adreso apibrėžtame prievade iš leidžiamo IP adreso, tačiau ryšiai iš kitų šaltinių bus blokuojami.

Modelio / programinės įrangos pastabos: sąsaja gali skirtis priklausomai nuo aparatinės įrangos ir versijos. TL-R600VPN tam tikroms funkcijoms atlikti reikalinga 4 versijos aparatinė įranga.Skirtingose sistemose meniu gali būti perkeltas. Nepaisant to, veiksmų seka yra ta pati: paslaugos tipas → IP grupės → ACL su „Leisti“ ir „Blokuoti“. Nepamirškite išsaugoti ir taikyti kad taisyklės įsigaliotų.

Rekomenduojamas patvirtinimas: iš įgalioto IP adreso pabandykite ssh usuario@IP_WAN ir patikrinkite prieigą. Iš kito IP adreso prievadas turėtų tapti nepasiekiamas. (ryšys, kuris neatvyksta arba yra atmetamas, geriausia be reklamjuostės, kad nebūtų duodami užuominos).

ACL su „Omada“ valdikliu: sąrašai, būsenos ir scenarijų pavyzdžiai

Jei tvarkote „TP-Link“ šliuzus naudodami „Omada Controller“, logika panaši, tačiau yra daugiau vaizdinių parinkčių. Kurkite grupes (IP arba prievadus), apibrėžkite šliuzo ACL ir tvarkykite taisykles leisti tik būtiniausią dalyką ir neigti visa kita.

Sąrašai ir grupės: į Nustatymai → Profiliai → Grupės Galite kurti IP grupes (potinklius arba pagrindinius kompiuterius, pvz., 192.168.0.32/27 arba 192.168.30.100/32) ir prievadų grupes (pvz., HTTP 80 ir DNS 53). Šios grupės supaprastina sudėtingas taisykles pakartotinai panaudojant objektus.

Šliuzo ACL: įjungta Konfigūracija → Tinklo saugumas → ACL Pridėkite taisykles su LAN→WAN, LAN→LAN arba WAN→LAN kryptimi, priklausomai nuo to, ką norite apsaugoti. Kiekvienos taisyklės politika gali būti „Leisti“ arba „Uždrausti“. ir tvarka lemia faktinį rezultatą. Pažymėkite „Įjungti“, kad juos suaktyvintumėte. Kai kurios versijos leidžia palikti taisykles paruoštas ir išjungtas.

Naudingi atvejai (pritaikomi SSH): leisti tik konkrečias paslaugas ir blokuoti likusias (pvz., leisti DNS ir HTTP, o tada atmesti viską). Valdymo baltiesiems sąrašams sukurkite „Allow from Trusted IPs“ („Leisti iš patikimų IP adresų“) „Gateway Administration Page“ („Šliuzo administravimo puslapyje“). ir tada bendras draudimas iš kitų tinklų. Jei jūsų programinė įranga turi tokią parinktį. DvikryptisGalite automatiškai sugeneruoti atvirkštinę taisyklę.

Ryšio būsena: ACL gali būti būseniniai. Įprasti tipai yra nauji, nustatyti, susiję ir negaliojantys.„New“ tvarko pirmąjį paketą (pvz., SYN TCP protokole), „Established“ tvarko anksčiau aptiktą dvikryptį srautą, „Related“ tvarko priklausomus ryšius (pvz., FTP duomenų kanalus), o „Invalid“ tvarko anomalinį srautą. Paprastai geriausia palikti numatytuosius nustatymus, nebent jums reikia papildomo detalumo.

VLAN ir segmentavimas: „Omada“ ir SMB maršrutizatorių palaikymas vienkrypčiai ir dvikrypčiai scenarijai tarp VLANGalite blokuoti Rinkodara→R&D, bet leisti R&D→Rinkodarą, arba blokuoti abi kryptis ir vis tiek autorizuoti konkretų administratorių. ACL LAN→LAN kryptis naudojama srautui tarp vidinių potinklių valdyti.

Papildomi metodai ir sustiprinimai: TCP apvalkalai, „iptables“, „MikroTik“ ir klasikinė užkarda

Be maršrutizatoriaus ACL, yra ir kitų lygių, kuriuos reikėtų taikyti, ypač jei SSH paskirties vieta yra „Linux“ serveris už maršrutizatoriaus. TCP apvalkalai leidžia filtruoti pagal IP su hosts.allow ir hosts.deny suderinamose paslaugose (įskaitant „OpenSSH“ daugelyje tradicinių konfigūracijų).

Valdymo failai: jei jų nėra, sukurkite juos naudodami sudo touch /etc/hosts.{allow,deny}. Geriausia praktika: uždrausti viską `hosts.deny` objekte. ir aiškiai tai leidžia hosts.allow faile. Pavyzdžiui: /etc/hosts.deny pon sshd: ALL ir /etc/hosts.allow pridėti sshd: 203.0.113.10, 198.51.100.0/24Taigi, tik tie IP adresai galės pasiekti serverio SSH demoną.

Pasirinktinės „iptables“: jei jūsų maršrutizatorius ar serveris tai leidžia, pridėkite taisykles, kurios priima SSH tik iš konkrečių šaltinių. Tipinė taisyklė būtų tokia: -I INPUT -s 203.0.113.10 -p tcp --dport 22 -j ACCEPT po kurios seka numatytoji DROP politika arba taisyklė, kuri blokuoja likusius. Maršrutizatoriuose su skirtuku Individualios taisyklės Šias linijas galite įterpti ir pritaikyti naudodami „Išsaugoti ir taikyti“.

Geriausia „MikroTik“ praktika (taikoma kaip bendras vadovas): jei įmanoma, pakeiskite numatytuosius prievadus, išjungti Telnet (naudokite tik SSH), naudokite stiprius slaptažodžius arba, dar geriau, rakto autentifikavimasApribokite prieigą pagal IP adresą naudodami užkardą, įjunkite 2FA, jei įrenginys ją palaiko, ir nuolat atnaujinkite programinę-aparatinę įrangą / „RouterOS“. Išjunkite WAN prieigą, jei jos nereikiaJis stebi nepavykusius bandymus ir, jei reikia, taiko ryšio greičio apribojimus, kad pažabotų „brute force“ atakas.

Klasikinė „TP-Link“ sąsaja (senesnė programinė įranga): prisijunkite prie skydelio naudodami LAN IP adresą (numatytasis yra 192.168.1.1) ir administratoriaus/administratoriaus prisijungimo duomenis, tada eikite į Saugumas → UgniasienėĮjunkite IP filtrą ir pasirinkite, kad nenurodyti paketai laikytųsi pageidaujamos politikos. Tada IP adresų filtravimas, paspauskite „Pridėti naują“ ir apibrėžkite kurie IP adresai gali arba negali naudoti paslaugos prievado WAN tinkle (SSH, 22/tcp). Išsaugokite kiekvieną žingsnį. Tai leidžia taikyti bendrą draudimą ir sukurti išimtis, kad būtų leidžiami tik patikimi IP adresai.

Blokuokite konkrečius IP adresus naudodami statinius maršrutus

Kai kuriais atvejais naudinga blokuoti siunčiamus pranešimus į konkrečius IP adresus, siekiant pagerinti tam tikrų paslaugų (pvz., srautinio perdavimo) stabilumą. Vienas iš būdų tai padaryti keliuose TP-Link įrenginiuose yra statinis maršrutizavimas., sukuriant /32 maršrutus, kurie vengia pasiekti tas paskirties vietas arba nukreipia jas taip, kad jų neužimtų numatytasis maršrutas (palaikymas priklauso nuo programinės įrangos).

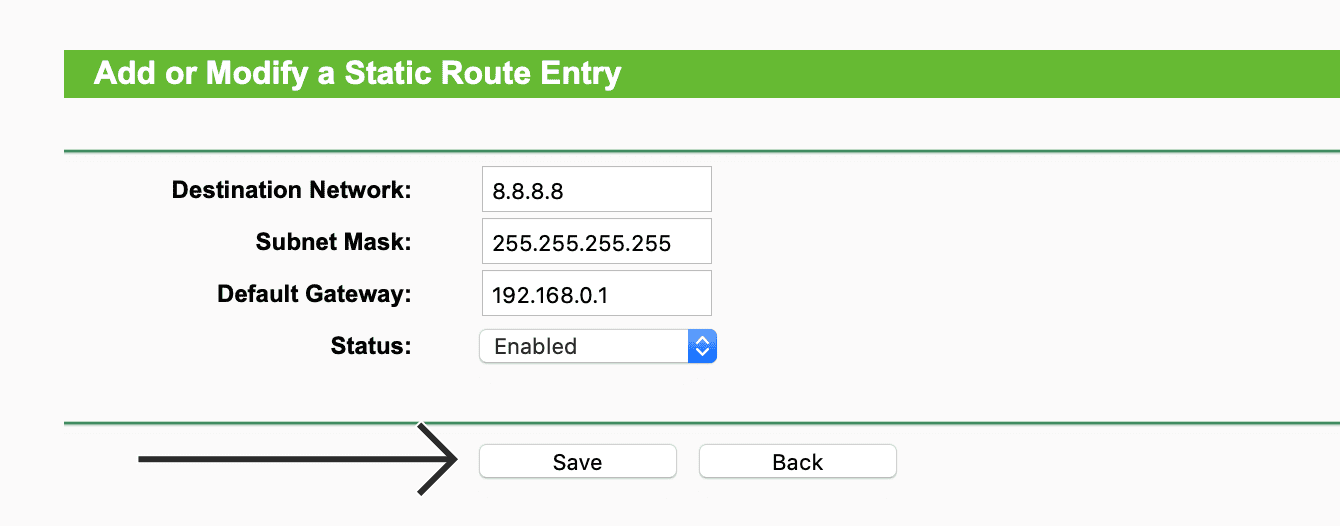

Naujausi modeliai: eikite į skirtuką Išplėstiniai nustatymai → Tinklas → Išplėstinis maršrutizavimas → Statinis maršrutizavimas ir paspauskite „+ Pridėti“. Įveskite „Tinklo paskirties vieta“ su blokuojamu IP adresu, „Podnet Mask“ – 255.255.255.255, „Numatytasis šliuzas“ – LAN šliuzas (paprastai 192.168.0.1) ir „Sąsaja“ – LAN. Pasirinkite „Leisti šį įrašą“ ir išsaugokitePakartokite su kiekvienu tiksliniu IP adresu, priklausomai nuo paslaugos, kurią norite valdyti.

Senesnės programinės įrangos versijos: eikite į Išplėstinis maršrutizavimas → Statinis maršrutizavimo sąrašas, paspauskite „Pridėti naują“ ir užpildykite tuos pačius laukus. Aktyvuoti maršruto būseną ir išsaugotiNorėdami sužinoti, kuriuos IP adresus apdoroti, kreipkitės į savo paslaugos palaikymo tarnybą, nes jie gali keistis.

Patvirtinimas: atidarykite terminalą arba komandų eilutę ir išbandykite su ping 8.8.8.8 (arba užblokuotą paskirties IP adresą). Jei matote pranešimą „Laikas baigėsi“ arba „Paskirties mazgas nepasiekiamas“Blokavimas veikia. Jei ne, peržiūrėkite veiksmus ir paleiskite maršrutizatorių iš naujo, kad įsigaliotų visos lentelės.

Patikrinimas, testavimas ir incidentų sprendimas

Norėdami patikrinti, ar jūsų SSH baltasis sąrašas veikia, pabandykite naudoti įgaliotą IP adresą. ssh usuario@IP_WAN -p 22 (arba jūsų naudojamą prievadą) ir patvirtinkite prieigą. Iš neleistino IP adreso prievadas neturėtų teikti paslaugų.. JAV nmap -p 22 IP_WAN karšto oro sąlygoms patikrinti.

Jei kažkas nereaguoja taip, kaip turėtų, patikrinkite ACL prioritetą. Taisyklės apdorojamos nuosekliai, o laimi tos, kurių ID mažiausias.Jei „Deny“ viršija „Allow“ (leisti), baltasis sąrašas negalioja. Taip pat patikrinkite, ar „Service Type“ (paslaugos tipas) nurodo teisingą prievadą ir ar jūsų „IP Groups“ (IP grupės) yra atitinkami diapazonai.

Įtartino elgesio atveju (ryšio praradimas po kurio laiko, savaime pasikeičiančios taisyklės, sumažėja LAN srautas), apsvarstykite atnaujinkite programinę-aparatinę įrangąIšjunkite nenaudojamas paslaugas (nuotolinis žiniatinklio / „Telnet“ / SSH administravimas), pakeiskite kredencialus, patikrinkite MAC klonavimą, jei taikoma, ir galiausiai, Atkurkite gamyklinius nustatymus ir iš naujo sukonfigūruokite naudodami minimalius nustatymus ir griežtą baltąjį sąrašą.

Suderinamumo, modelių ir prieinamumo pastabos

Funkcijų prieinamumas (būseniniai ACL, profiliai, baltieji sąrašai, PVID redagavimas prievaduose ir kt.) Tai gali priklausyti nuo aparatinės įrangos modelio ir versijosKai kuriuose įrenginiuose, tokiuose kaip TL-R600VPN, tam tikros funkcijos prieinamos tik nuo 4 versijos. Vartotojo sąsajos taip pat keičiasi, tačiau pagrindinis procesas išlieka tas pats: blokavimas pagal numatytuosius nustatymus, apibrėžti paslaugas ir grupes, leisti iš konkrečių IP adresų ir blokuoti likusius.

„TP-Link“ ekosistemoje yra daug įrenginių, susijusių su įmonių tinklais. Dokumentuose minimi modeliai: T1600G-18TS, T1500G-10PS, TL-SG2216, T2600G-52TS, T2600G-28TS, TL-SG2210P, T2500-28TC, T2700G-28TQ, T2500G-2FTS4,1 T2600G-28MPS, T1500G-10MPS, SG2210P, S4500-8G, T1500-28TC, T1700X-16TS, T1600G-28TS, TL-SL3452, TL-SG3216, TL-SG3216, TL-SG3216, T320, 8 T1700G-28TQ, T1500-28PCT, T2600G-18TS, T1600G-28PS, T2500G-10MPS, Festa FS310GP, T1600G-52MPS, T1600G-52PS, TL-SL2428, T1600G-52TS, T3700G-28TQ, T1500G-8T, T1700X-28TQbe kita ko. Turėkite omenyje, kad Pasiūlymas skiriasi priklausomai nuo regiono. ir kai kurie gali būti nepasiekiami jūsų vietovėje.

Norėdami gauti naujausią informaciją, apsilankykite savo produkto pagalbos puslapyje, pasirinkite tinkamą aparatinės įrangos versiją ir patikrinkite programinės įrangos pastabos ir techninės specifikacijos su naujausiais patobulinimais. Kartais atnaujinimai išplečia arba patobulina užkardos, ACL arba nuotolinio valdymo funkcijas.

Uždarykite SSH Visiems, išskyrus konkrečius IP adresus, tinkamas ACL organizavimas ir supratimas, koks mechanizmas valdo kiekvieną dalyką, apsaugo jus nuo nemalonių staigmenų. Su numatytąja atmetimo politika, tiksliais baltaisiais sąrašais ir reguliariu patikrinimuJūsų TP-Link maršrutizatorius ir už jo esančios paslaugos bus daug geriau apsaugotos, neprarandant valdymo, kai to reikia.

Nuo mažens aistringas technologijoms. Man patinka būti naujausiais sektoriuje ir, svarbiausia, apie tai pranešti. Štai kodėl daugelį metų buvau atsidavęs komunikacijai technologijų ir vaizdo žaidimų svetainėse. Galite rasti mane rašantį apie „Android“, „Windows“, „MacOS“, „iOS“, „Nintendo“ ar bet kurią kitą susijusią temą, kuri ateina į galvą.