- Begrijp gateway-waarschuwingen (SYN Flood, afwijkende pings) en hun indeling, zodat u ruis van echte bedreigingen kunt onderscheiden.

- Pas de Multi-Connections TCP SYN Flood-drempelwaarde in Omada (100–99.999) aan of schakel deze indien nodig uit.

- Activeer waarschuwingen in Tether: Meldingen en waarschuwingen voor nieuwe apparaten (HomeShield) of Verbindingswaarschuwingen (IFTTT-modellen).

- Verbeter de beveiliging: actuele firmware, sterke sleutels, optionele firewall en bewaking van aangesloten apparaten.

De TP-Link perimeterintrusiewaarschuwingen Ze vormen een belangrijk aspect van veilig internetten. Deze meldingen kunnen worden geactiveerd wanneer een gateway of router afwijkend verkeer, netwerkverzadigingspogingen of eenvoudige in- en uitgaande wifi-gegevens detecteert. Hoewel ze soms een constante spervuur lijken, dienen ze een doel: u snel laten weten dat er iets aan de rand van uw netwerk gebeurt.

In dit artikel leg ik uit hoe deze meldingen werken in TP-Link-omgevingen, hoe je ruis kunt verminderen zonder de zichtbaarheid te verliezen en welke instellingen je moet aanpassen om ervoor te zorgen dat echt belangrijke signalen niet verloren gaan in de rommel. Ik ga ook dieper in op de meldingen van... nieuw apparaat of wifi-verbindingen via de Tether-app, coëxistentie met HomeShield en IFTTT, en diverse praktische tips voor het omgaan met huidige kwetsbaarheden en risico's.

Wat zijn perimeterintrusiewaarschuwingen van TP-Link en hoe worden ze weergegeven?

Deze inhoud is met name van toepassing naar faciliteiten met Omada-controller (in de software-, hardware- of cloudvarianten) en de Omada Gateway-serie. In deze omgevingen genereert de controller automatische waarschuwingen wanneer de gateway verdachte activiteiten detecteert of aanvalspatronen oplost, zodat u tijdig actie kunt ondernemen.

U zult in de gateway hoofdzakelijk drie soorten mededelingen zien: generieke aanval gedetecteerdgebeurtenissen die verband houden met SYN-overstromingen vanuit meerdere verbindingen (wat zich meestal vertaalt in pogingen om het TCP-kanaal te verzadigen) en wat het systeem identificeert als overmatige ICMP-pakketten of onevenredige pingsHet bericht wordt weergegeven door tekst zoals 'gebeurtenis XXX is geïdentificeerd en ontvangen pakketten zijn verwijderd', wat bevestigt dat het team blokkeerde een deel van het binnenkomende verkeer om zichzelf te beschermen.

Hoewel deze TP-Link perimeter-intrusiewaarschuwingen nuttig zijn, kunnen ze permanent worden op netwerken met veel verkeer of op netwerken met onbeveiligde services. Om ze te verminderen, biedt het Omada-ecosysteem zelf twee benaderingen: de triggerdrempel verhogen U kunt bepaalde detecties aanpassen of, indien nodig, enkele verdedigingsfuncties uitschakelen. Idealiter kunt u de instellingen verfijnen voordat u ze uitschakelt om te voorkomen dat de dekking verloren gaat.

Houd er rekening mee dat het doel van de waarschuwingen voor indringers van TP-Link is: een evenwicht bewaren: Zichtbaarheid ja, onnodige alarmen neeOm dit te doen, is het handig om te begrijpen wat we meten, welke drempels waarschuwingen activeren en welke opties er daadwerkelijk op het dashboard staan.

Verminder ruis: verhoog drempels of schakel specifieke detecties uit in Omada

In de Omada Controller, binnen de site-instellingen, is er een heel specifiek pad voor het beheren van deze verdedigingen. Simpel gezegd, het pad is om naar Site-instellingen > Netwerkbeveiliging > Verdediging tegen aanvallenHier vindt u besturingselementen met betrekking tot Multi-Connections TCP SYN Flood en andere bijbehorende beveiligingen.

- Eerste optie, en de meest aanbevolen: verhoog de drempelwaarde voor de ontvangstsnelheid die de waarschuwing activeert. In de sectie Multi-Connections TCP SYN Flood kunt u een configureerbare waarde instellen. Als u een hogere limiet instelt (tussen 100 en 99.999), waarschuwt het systeem u niet meer bij kleine pieken, maar alleen wanneer de situatie ernstiger wordt. Dit vermindert het aantal meldingen zonder de detectie volledig uit te schakelen.

- Om dit te doen, volg je deze stappen letterlijk, maar gebruik je je verstand: ga naar Site-instellingen > Netwerkbeveiliging > Verdediging tegen aanvallenlokaliseren TCP SYN-overstroming met meerdere verbindingen, verhoogt de waarde naar een hogere drempel binnen het toegestane bereik (100–99.999) en druk op Toepassen om te besparenVanaf dat moment verlaagt de controller de gevoeligheid voor lichte pieken in gelijktijdige SYN-verbindingen.

- Tweede (drastischer) manier: specifieke detectie uitschakelenIn hetzelfde paneel kunt u de optie Multi-Connections TCP SYN Flood uitschakelen en de wijzigingen opslaan met Toepassen. Dit maakt de controller Stop daarom met het uitgeven van waarschuwingenGebruik het alleen als u weet wat het inhoudt of als tijdelijke test in een gecontroleerde omgeving, omdat u hiermee een bruikbare signaallaag tegen verzadigingsaanvallen verliest.

Als u voor een van beide opties kiest, heeft dat een directe impact op de waarschuwingen voor indringing in de perimeter van TP-Link: meldingen zoals ‘aanval gedetecteerd op gateway’, detecties die gekoppeld zijn aan SYN-overstroming van meerdere verbindingen Pingmeldingen buiten bereik worden aanzienlijk verminderd of verdwijnen, indien uitgeschakeld. Pas de instellingen geleidelijk aan en test de wijzigingen stapsgewijs om te voorkomen dat u belangrijke meldingen mist.

Waarschuwingen voor wifi-verbindingen en meldingen voor nieuwe apparaten in de Tether-app

Een ander type melding dat u vaak ziet, is... TP-Link perimeterintrusiewaarschuwingen wanneer een Wi-Fi-client verbinding maakt of de verbinding verlaat Van de router/decoder. Afhankelijk van uw accountinstellingen kunnen deze meldingen verschijnen als pushmeldingen in de meldingenbalk van uw telefoon of via e-mail. Ze zijn erg handig om onverwachte vermeldingen te detecteren (bijvoorbeeld een onbekend apparaat).

Het is belangrijk om rekening te houden met een beleidswijziging: de zogenaamde Verbindingswaarschuwingen hebben in dit scenario de plaats ingenomen van IFTTT. In de praktijk betekent dit dat alleen apparaten die al compatibel waren met IFTTT U kunt deze verbindingswaarschuwingen vandaag nog gebruiken. Als u ze niet ziet, controleer dan of u de nieuwste versie van de app hebt en controleer of uw model tot de ondersteunde groep behoort.

Voor apparaten onder het HomeShield-platform kunt u activeren Nieuwe apparaatwaarschuwingen Vanuit de algemene instellingen van de app. Open Tether, tik op het menupictogram (de klassieke ≡), ga naar Applicatie instellingen en dan naar MeldingenActiveer daar Meldingen en de optie voor waarschuwingen voor nieuwe apparaten. Dit is snel en voorkomt onaangename verrassingen als iemand zonder toestemming toegang probeert te krijgen tot je wifi.

Als u een model hebt dat met IFTTT werkt, is de stroom anders: open Tether, voer in Mijn apparatenKies de jouwe en ga naar HulpmiddelenDaar vindt u de sectie Verbindingswaarschuwingenwaar u ze kunt activeren en profielen of voorwaarden naar wens kunt aanpassen. Voor beheer vanuit de Deco-app raadpleegt u de specifieke informatie voor die app. Het menu heeft een aantal unieke kenmerken voor Tether.

Recente kwetsbaarheden: proactieve maatregelen die moeten worden geïmplementeerd

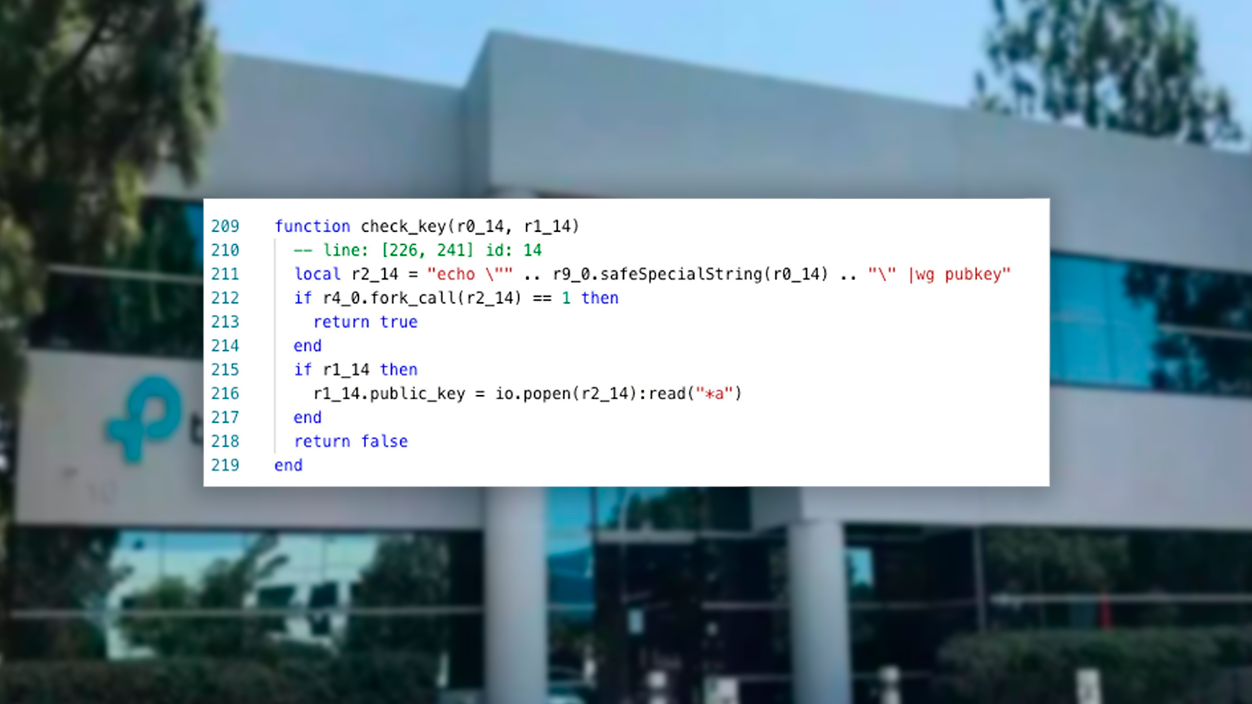

De laatste tijd zijn er berichten naar boven gekomen kritieke kwetsbaarheden die populaire modellen beïnvloeden van de routers van het merk, en aanvallers proberen deze te misbruiken. Sommige bieden toegang zonder authenticatie of zelfs zonder code-uitvoering op afstand, met alle risico's van dien voor thuis- en bedrijfsnetwerken. Dit is geen reden tot paniek, maar het is tijd om best practices te implementeren.

- Het eerste en meest voor de hand liggende is: Werk de firmware bij naar de nieuwste stabiele versie.Controleer regelmatig de supportwebsite voor uw model (en de hardwareversie) en voer zo snel mogelijk updates uit. Veel kwetsbaarheden zijn gepatcht om het aanvalsoppervlak te verkleinen; het negeren van updates maakt u onnodig kwetsbaar.

- Seconde, Wijzig de standaardreferenties naar sterke en unieke wachtwoordenVermijd het hergebruik van wachtwoorden en schakel waar mogelijk multifactorauthenticatie in. Geautomatiseerde aanvallen zijn vaak gericht op apparaten met onveranderlijke configuraties of gecompromitteerde wachtwoorden; geef ze die voorsprong niet.

- Ten derde, overweeg plaats een speciale firewall achter de router Als uw scenario het toelaat (bijvoorbeeld in kleine bedrijven), voegt een goed geconfigureerde UTM of NGFW extra inspectie en controle toe, waardoor de risico's aanzienlijk worden verminderd. Het is niet verplicht voor alle huishoudens, maar het kan cruciaal zijn als u gevoelige gegevens verwerkt of op afstand werkt.

- Kamer, Houd dagelijks de hartslag van uw netwerk in de gatenAls u ongebruikelijke traagheid, onstabiele verbindingen of onbekende apparaten in de verbonden lijst opmerkt, onderzoek dit dan. Dit zijn, samen met inbraakmeldingen, vaak de eerste aanwijzingen dat iemand limieten overschrijdt of al toegang heeft verkregen.

- Vergeet ten slotte niet dat beveiliging niet alleen betrekking heeft op de router. Zorg ervoor dat clientcomputers up-to-date zijn met antivirussoftware en patches.Dit omvat computers, mobiele apparaten en IoT-apparaten. Een gecompromitteerd station van binnenuit kan kwaadaardig verkeer genereren dat waarschuwingen bij de gateway activeert of, erger nog, onopgemerkt blijft als het niet wordt bijgewerkt.

Wanneer drempels aanpassen en wanneer ze deactiveren: praktische criteria

Verhoog de drempel van de SYN-overstromingsdetector wanneer u frequente vals-positieve resultaten Tijdens piekbelastingen of bij het uitvoeren van legitieme belastingtests. In omgevingen met veel gelijktijdige verbindingen kunnen pieken in de verbinding worden aangezien voor aanvallen. Het instellen van de limiet op 1,5 tot 2 keer boven het normale verkeer is meestal een goed startpunt.

Het uitschakelen van TP-Link-perimeterintrusiewaarschuwingen zou een uitzonderlijke gebeurtenis moeten zijn: Bijvoorbeeld tijdens een korte testperiode om te bepalen of het probleem bij de detector of bij een specifieke applicatie ligt. Als u na het testen vaststelt dat de detector alleen legitiem verkeer blokkeert, evalueer dan het beleid, de regels en de architectuur opnieuw voordat u deze permanent uitschakelt.

Vergeet niet om ook andere vectoren te controleren: naast de multi-connection SYN Flood, waarschuwingen voor Overmatige ICMP (bulky pings) Ze kunnen worden geactiveerd door verkeerde diagnoses of slecht geconfigureerde monitoringscripts. Door pakketintervallen en -groottes nauwkeurig af te stellen, kunt u ruis elimineren zonder de gateway-beveiliging te beïnvloeden.

Controles en ondersteuning

Wanneer u niet zeker weet of een functie beschikbaar is op uw apparaat, bezoek dan de officiële productpagina en selecteer de hardwareversie Precies. De nieuwste verbeteringen en compatibiliteiten (bijvoorbeeld of uw apparaat de oude IFTTT-verbindingswaarschuwingen ondersteunt of dat er nieuwe functies aan HomeShield zijn toegevoegd) vindt u meestal in het firmwaregedeelte en de technische specificaties.

Als u na het aanpassen van de drempelwaarden, het beoordelen van versies en het testen van configuraties nog steeds twijfels hebt, aarzel dan niet om vragen te stellen. Neem contact op met de technische ondersteuning van TP-LinkZij kunnen u helpen bij het interpreteren van bepaalde beveiligingsgebeurtenissen, valideren of uw geval onder een vals positief resultaat valt of u informeren over mogelijke oplossingen.

Met deze richtlijnen kan het TP-Link-ecosysteem (Omada, Tether, Deco en HomeShield) u de volgende voordelen bieden: nuttige en bruikbare monitoring van uw netwerkperimeter. Door drempels aan te passen, verbindingswaarschuwingen te gebruiken en de firmware up-to-date te houden, kunt u ruis drastisch verminderen zonder de detectie van echte bedreigingen in gevaar te brengen.

Balans en onderhoud: het afstemmen van verdedigingen, het aanpakken van kwetsbaarheden en best practices van digitale hygiëne. TP-Link perimeterinbraakmeldingen zijn dus niet langer hinderlijk, maar worden ze het hulpmiddel dat u precies op het juiste moment waarschuwt.

Redacteur gespecialiseerd in technologie- en internetvraagstukken met ruim tien jaar ervaring in verschillende digitale media. Ik heb gewerkt als redacteur en contentmaker voor e-commerce-, communicatie-, online marketing- en reclamebedrijven. Ik heb ook geschreven op websites over economie, financiën en andere sectoren. Mijn werk is ook mijn passie. Nu, via mijn artikelen in Tecnobits, probeer ik al het nieuws en de nieuwe kansen te verkennen die de wereld van de technologie ons elke dag biedt om ons leven te verbeteren.