- DoH krypterer DNS-spørringer ved hjelp av HTTPS (port 443), noe som forbedrer personvernet og forhindrer manipulering.

- Den kan aktiveres i nettlesere og systemer (inkl. Windows Server 2022) uten å være avhengig av ruteren.

- Ytelse tilsvarende klassisk DNS; supplert av DNSSEC for å validere svar.

- Populære DoH-servere (Cloudflare, Google, Quad9) og muligheten til å legge til eller sette opp din egen resolver.

¿Hvordan kryptere DNS-en din uten å berøre ruteren din ved hjelp av DNS over HTTPS? Hvis du er bekymret for hvem som kan se hvilke nettsteder du kobler deg til, Krypter domenenavnsystemforespørsler med DNS over HTTPS Det er en av de enkleste måtene å øke personvernet ditt uten å måtte bry seg med ruteren din. Med DoH slutter oversetteren som konverterer domener til IP-adresser å reise ufarlig og går gjennom en HTTPS-tunnel.

I denne guiden finner du, i direkte språk og uten for mye sjargong, Hva er egentlig DoH, og hvordan skiller det seg fra andre alternativer som DoT, hvordan du aktiverer det i nettlesere og operativsystemer (inkludert Windows Server 2022), hvordan du bekrefter at det faktisk fungerer, støttede servere, og, hvis du føler deg modig, til og med hvordan du konfigurerer din egen DoH-resolver. Alt, uten å berøre ruteren...bortsett fra en valgfri seksjon for de som ønsker å konfigurere den på en MikroTik.

Hva er DNS over HTTPS (DoH) og hvorfor du kanskje bryr deg?

Når du skriver inn et domene (for eksempel Xataka.com), spør datamaskinen en DNS-resolver hva IP-adressen er; Denne prosessen er vanligvis i ren tekst Og hvem som helst på nettverket ditt, internettleverandøren din eller mellomliggende enheter kan avlytte eller manipulere det. Dette er essensen av klassisk DNS: rask, allestedsnærværende ... og transparent for tredjeparter.

Det er her DoH kommer inn i bildet: Den flytter disse DNS-spørsmålene og -svarene til den samme krypterte kanalen som brukes av det sikre nettet (HTTPS, port 443).Resultatet er at de ikke lenger reiser «i det fri», noe som reduserer muligheten for spionasje, spørrekapring og visse mellommannsangrep. Videre, i mange tester latensen forverres ikke nevneverdig og kan til og med forbedres takket være transportoptimaliseringer.

Una ventaja clave es que DoH kan aktiveres på applikasjons- eller systemnivå, slik at du ikke trenger å stole på operatøren eller ruteren din for å aktivere noe. Det vil si at du kan beskytte deg selv «fra nettleseren og ut», uten å berøre noe nettverksutstyr.

Det er viktig å skille mellom DoH og DoT (DNS over TLS): DoT krypterer DNS på port 853 direkte over TLS, mens DoH integrerer det i HTTP(S). DoT er enklere i teorien, men Det er mer sannsynlig at det blir blokkert av brannmurer som kutter uvanlige porter; DoH, ved å bruke 443, omgår disse restriksjonene bedre og forhindrer tvungne «pushback»-angrep mot ukryptert DNS.

Om personvern: Bruk av HTTPS innebærer ikke informasjonskapsler eller sporing i DoH; standardene fraråder uttrykkelig bruken I denne sammenhengen reduserer TLS 1.3 også behovet for å starte økter på nytt, noe som minimerer korrelasjoner. Og hvis du er bekymret for ytelsen, kan HTTP/3 over QUIC gi ytterligere forbedringer ved å multiplekse spørringer uten blokkering.

Hvordan DNS fungerer, vanlige risikoer og hvor DoH passer inn

Operativsystemet lærer vanligvis hvilken resolver som skal brukes via DHCP; Hjemme bruker du vanligvis internettleverandøren, på kontoret, bedriftsnettverket. Når denne kommunikasjonen er ukryptert (UDP/TCP 53), kan alle på Wi-Fi-et ditt eller på ruten se forespurte domener, injisere falske svar eller omdirigere deg til søk når domenet ikke finnes, slik noen operatører gjør.

En typisk trafikkanalyse avslører porter, kilde-/destinasjons-IP-adresser og selve domenet som er løst; Dette avslører ikke bare nettleservaner, gjør det også enklere å korrelere påfølgende forbindelser, for eksempel til Twitter-adresser eller lignende, og utlede nøyaktig hvilke sider du har besøkt.

Med DoT går DNS-meldingen inne i TLS på port 853; med DoH, DNS-spørringen er innkapslet i en standard HTTPS-forespørsel, som også muliggjør bruk av webapplikasjoner via nettleser-API-er. Begge mekanismene deler samme grunnlag: serverautentisering med et sertifikat og en ende-til-ende-kryptert kanal.

Problemet med nye havner er at det er vanlig at noen nettverk blokkerer 853, og oppmuntrer programvare til å «falle tilbake» til ukryptert DNS. DoH reduserer dette ved å bruke 443, som er vanlig for nettet. DNS/QUIC finnes også som et annet lovende alternativ, selv om det krever åpen UDP og ikke alltid er tilgjengelig.

Selv når du krypterer transport, vær forsiktig med én nyanse: Hvis resolveren lyver, korrigerer ikke chifferet den.For dette formålet finnes DNSSEC, som muliggjør validering av svarintegritet, selv om bruken av DNSSEC ikke er utbredt, og noen mellomledd ødelegger funksjonaliteten. Likevel forhindrer DoH tredjeparter fra å snike eller tukle med spørringene dine underveis.

Aktiver den uten å berøre ruteren: nettlesere og systemer

Den enkleste måten å komme i gang på er å aktivere DoH i nettleseren eller operativsystemet ditt. Slik skjermer du henvendelser fra teamet ditt uten å være avhengig av ruterens fastvare.

Google Chrome

I nåværende versjoner kan du gå til chrome://settings/security og under «Bruk sikker DNS» aktiver alternativet og velg leverandøren (din nåværende leverandør hvis de støtter DoH eller en fra Googles liste, for eksempel Cloudflare eller Google DNS).

I tidligere versjoner tilbød Chrome en eksperimentell bryter: type chrome://flags/#dns-over-https, søk etter «Sikre DNS-oppslag» og endre den fra Standard til AktivertStart nettleseren på nytt for å bruke endringene.

Microsoft Edge (Chromium)

Chromium-baserte Edge inkluderer et lignende alternativ. Hvis du trenger det, gå til edge://flags/#dns-over-https, finn «Sikre DNS-oppslag» og aktiver den i AktivertI moderne versjoner er aktivering også tilgjengelig i personverninnstillingene dine.

Mozilla Firefox

Åpne menyen (øverst til høyre) > Innstillinger > Generelt > bla ned til «Nettverksinnstillinger», trykk på Konfigurasjon og merk «Aktivar DNS sobre HTTPSDu kan velge mellom leverandører som Cloudflare eller NextDNS.

Hvis du foretrekker finkontroll, i about:config justere network.trr.mode: 2 (opportunist) bruker DoH og lager reserve hvis ikke tilgjengelig; 3 (strenge) mandater fra DoH og mislykkes hvis det ikke er støtte. Med streng modus, definer en bootstrap-resolver som network.trr.bootstrapAddress=1.1.1.1.

Opera

Siden versjon 65 har Opera inkludert et alternativ for å aktiver DoH med 1.1.1.1Den er deaktivert som standard og opererer i opportunistisk modus: hvis 1.1.1.1:443 svarer, vil den bruke DoH; ellers faller den tilbake til den ukrypterte resolveren.

Windows 10/11: Autodetektering (AutoDoH) og register

Windows kan automatisk aktivere DoH med visse kjente resolvere. I eldre versjoner, du kan tvinge frem oppførselen fra registeret: kjør regedit og gå til HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Dnscache\Parameters.

Opprett en DWORD (32-bit) kalt EnableAutoDoh med verdi 2 y Start datamaskinen på nyttDette fungerer hvis du bruker DNS-servere som støtter DoH.

Windows Server 2022: DNS-klient med innebygd DoH

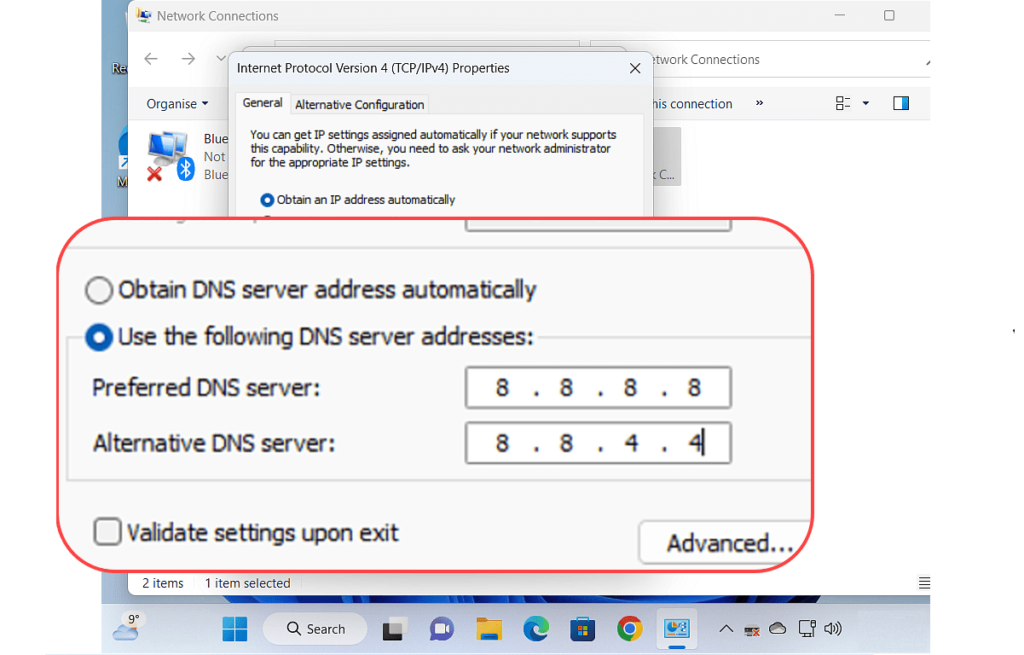

Den innebygde DNS-klienten i Windows Server 2022 støtter DoH. Du vil bare kunne bruke DoH med servere som er på listen deres over «kjente DoH». eller som du legger til selv. Slik konfigurerer du det fra det grafiske grensesnittet:

- Åpne Windows-innstillinger > Nettverk og Internett.

- Gå Ethernet og velg grensesnittet ditt.

- På nettverksskjermen blar du ned til DNS-innstillinger og trykk Redigere.

- Velg «Manuell» for å definere foretrukne og alternative servere.

- Hvis disse adressene er på den kjente DoH-listen, vil den bli aktivert "Foretrukket DNS-kryptering" med tre alternativer:

- Kun kryptering (DNS over HTTPS)Tving frem DoH; hvis serveren ikke støtter DoH, blir det ingen løsning.

- Foretrekk kryptering, tillat ukryptert: Forsøker DoH, og hvis det mislykkes, går den tilbake til ukryptert klassisk DNS.

- Kun ukryptertBruker tradisjonell DNS i klartekst.

- Lagre for å bruke endringene.

Du kan også spørre og utvide listen over kjente DoH-resolvere ved hjelp av PowerShell. For å se den gjeldende listen:

Get-DNSClientDohServerAddressFor å registrere en ny kjent DoH-server med malen din, bruk:

Add-DnsClientDohServerAddress -ServerAddress "<IP-del-resolutor>" -DohTemplate "<URL-plantilla-DoH>" -AllowFallbackToUdp $False -AutoUpgrade $TrueMerk at cmdlet-en Set-DNSClientServerAddress kontrollerer ikke seg selv bruk av DoH; kryptering avhenger av om disse adressene er i tabellen over kjente DoH-servere. Du kan for øyeblikket ikke konfigurere DoH for Windows Server 2022 DNS-klienten fra Windows Admin Center eller med sconfig.cmd.

Gruppepolicy i Windows Server 2022

Det finnes et direktiv som heter «Konfigurer DNS over HTTPS (DoH)» en Configuración del equipo\Directivas\Plantillas administrativas\Red\Cliente DNSNår dette er aktivert, kan du velge:

- Tillat DoHBruk DoH hvis serveren støtter det; ellers, spør ukryptert.

- Forby DoHbruker aldri DoH.

- Krev DoH: tvinger frem DoH; hvis ingen støtte, mislykkes løsningen.

Viktig: Ikke aktiver «Krev DoH» på domenetilknyttede datamaskinerActive Directory er avhengig av DNS, og DNS-serverrollen i Windows Server støtter ikke DoH-spørringer. Hvis du trenger å sikre DNS-trafikk i et AD-miljø, bør du vurdere å bruke IPsec-regler mellom klienter og interne løsere.

Hvis du er interessert i å omdirigere bestemte domener til bestemte resolvere, kan du bruke NRPT (tabell for navneløsningspolicy)Hvis målserveren er på den kjente DoH-listen, disse konsultasjonene vil reise gjennom DoH.

Android, iOS og Linux

På Android 9 og nyere, alternativet DNS privado tillater DoT (ikke DoH) med to moduser: «Automatisk» (opportunistisk, tar nettverksresolveren) og «Streng» (du må angi et vertsnavn som er validert av sertifikatet; direkte IP-adresser støttes ikke).

På iOS og Android, appen 1.1.1.1 Cloudflare aktiverer DoH eller DoT i streng modus ved hjelp av VPN API for å fange opp ukrypterte forespørsler og videresend dem gjennom en sikker kanal.

En Linux, systemd-resolved støtter DoT siden systemd 239. Den er deaktivert som standard; den tilbyr opportunistisk modus uten å validere sertifikater og streng modus (siden 243) med CA-validering, men uten SNI- eller navneverifisering, som svekker tillitsmodellen mot angripere på veien.

På Linux, macOS eller Windows kan du velge en DoH-klient i streng modus, for eksempel cloudflared proxy-dns (som standard bruker den 1.1.1.1, selv om du kan definere oppstrøms alternativer).

Kjente DoH-servere (Windows) og hvordan legge til flere

Windows Server inneholder en liste over resolvere som er kjent for å støtte DoH. Du kan sjekke det med PowerShell og legg til nye oppføringer om nødvendig.

Dette er de kjente DoH-servere rett ut av esken:

| Servereier | DNS-serverens IP-adresser |

|---|---|

| Cloudflare | 1.1.1.1 1.0.0.1 2606:4700:4700::1111 2606:4700:4700::1001 |

| 8.8.8.8 8.8.4.4 2001:4860:4860::8888 2001:4860:4860::8844 |

|

| Quad9 | 9.9.9.9 149.112.112.112 2620:fe::fe 2620:fe::fe:9 |

Til ver la lista, løpe:

Get-DNSClientDohServerAddressTil legg til en ny DoH-resolver med malen, usa:

Add-DnsClientDohServerAddress -ServerAddress "<IP-del-resolutor>" -DohTemplate "<URL-plantilla-DoH>" -AllowFallbackToUdp $False -AutoUpgrade $TrueHvis du administrerer flere navnerom, vil NRPT tillate deg å administrere spesifikke domener til en spesifikk resolver som støtter DoH.

Slik sjekker du om DoH er aktiv

I nettlesere, besøk https://1.1.1.1/help; der vil du se om Trafikken din bruker DoH med 1.1.1.1 eller ikke. Det er en rask test for å se hvilken status du er i.

I Windows 10 (versjon 2004) kan du overvåke klassisk DNS-trafikk (port 53) med pktmon fra en privilegert konsoll:

pktmon filter add -p 53

pktmon start --etw -m real-timeHvis det dukker opp en konstant strøm av pakker på 53-en, er det svært sannsynlig at du bruker fortsatt ukryptert DNSHusk: parameteren --etw -m real-time krever 2004; i tidligere versjoner vil du se en feilmelding om «ukjent parameter».

Valgfritt: konfigurer det på ruteren (MikroTik)

Hvis du foretrekker å sentralisere kryptering på ruteren, kan du enkelt aktivere DoH på MikroTik-enheter. Først importerer du rot-CA-en som vil bli signert av serveren du kobler til. For Cloudflare kan du laste ned DigiCertGlobalRootCA.crt.pem.

Last opp filen til ruteren (ved å dra den til «Filer»), og gå til System > Sertifikater > Importer å innlemme den. Konfigurer deretter ruterens DNS med Cloudflare DoH-URL-erNår den er aktiv, vil ruteren prioritere den krypterte tilkoblingen over standard ukryptert DNS.

For å bekrefte at alt er i orden, besøk 1.1.1.1/hjelp fra en datamaskin bak ruteren. Du kan også gjøre alt via terminalen i RouterOS hvis du foretrekker det.

Ytelse, ekstra personvern og begrensninger i tilnærmingen

Når det gjelder hastighet, er det to målinger som teller: oppløsningstid og faktisk sideinnlasting. Uavhengige tester (som SamKnows) De konkluderer med at forskjellen mellom DoH og klassisk DNS (Do53) er marginal på begge fronter; i praksis bør du ikke merke noen treghet.

DoH krypterer «DNS-spørringen», men det er flere signaler på nettverket. Selv om du skjuler DNS, kan en internettleverandør utlede ting via TLS-tilkoblinger (f.eks. SNI i noen eldre scenarier) eller andre spor. For å forbedre personvernet kan du utforske DoT, DNSCrypt, DNSCurve eller klienter som minimerer metadata.

Ikke alle økosystemer støtter DoH ennå. Mange eldre resolvere tilbyr ikke dette., noe som tvinger frem avhengighet av offentlige kilder (Cloudflare, Google, Quad9, osv.). Dette åpner debatten om sentralisering: å konsentrere spørringer på få aktører medfører kostnader for personvern og tillit.

I bedriftsmiljøer kan DoH kollidere med sikkerhetspolicyer som er basert på DNS-overvåking eller filtrering (skadelig programvare, foreldrekontroller, samsvar med lover og regler). Løsningene inkluderer MDM/gruppepolicy for å sette en DoH/DoT-resolver til streng modus, eller kombinert med kontroller på applikasjonsnivå, som er mer presise enn domenebasert blokkering.

DNSSEC utfyller DoH: DoH beskytter transporten; DNSSEC validerer svaretAdopsjonen er ujevn, og noen mellomliggende enheter bryter den, men trenden er positiv. Langs veien mellom resolvere og autoritative servere forblir DNS tradisjonelt ukryptert; det finnes allerede eksperimenter med bruk av DoT blant store operatører (f.eks. 1.1.1.1 med Facebooks autoritative servere) for å forbedre beskyttelsen.

Et mellomalternativ er å kryptere kun mellom ruteren og resolveren, slik at forbindelsen mellom enheter og ruteren forblir ukryptert. Nyttig på sikre kablede nettverk, men ikke anbefalt på åpne Wi-Fi-nettverk: andre brukere kan spionere på eller manipulere disse spørringene i lokalnettverket.

Lag din egen DoH-resolver

Hvis du ønsker fullstendig uavhengighet, kan du distribuere din egen resolver. Ubundet + Redis (L2-hurtigbuffer) + Nginx er en populær kombinasjon for å servere DoH-URL-er og filtrere domener med automatisk oppdaterbare lister.

Denne stacken kjører perfekt på en beskjeden VPS (for eksempel, én kjerne/2 ledninger for en familie). Det finnes veiledninger med bruksklare instruksjoner, som for eksempel dette arkivet: github.com/ousatov-ua/dns-filtering. Noen VPS-leverandører tilbyr velkomstkreditter for nye brukere, slik at du kan sette opp en prøveperiode til en lav kostnad.

Med din private resolver kan du velge filtreringskilder, bestemme oppbevaringsregler og unngå å sentralisere spørringene dine til tredjeparter. Til gjengjeld administrerer du sikkerhet, vedlikehold og høy tilgjengelighet.

Før jeg avslutter, en liten gyldighetsbemerkning: på internett endres alternativer, menyer og navn ofte; Noen gamle guider er utdaterte (For eksempel er det ikke lenger nødvendig å gå gjennom «flagg» i Chrome i nyere versjoner.) Sjekk alltid nettleser- eller systemdokumentasjonen din.

Hvis du har kommet så langt, vet du allerede hva DoH gjør, hvordan det passer inn i puslespillet med DoT og DNSSEC, og viktigst av alt, hvordan aktiverer du det akkurat nå på enheten din for å forhindre at DNS spres usynlig. Med noen få klikk i nettleseren eller justeringer i Windows (selv på policynivå i Server 2022) vil du ha krypterte spørringer. Hvis du vil ta ting til neste nivå, kan du flytte krypteringen til MikroTik-ruteren eller bygge din egen resolver. Nøkkelen er at, Uten å røre ruteren din, kan du skjerme en av de mest omtalte delene av trafikken din i dag..

Lidenskapelig opptatt av teknologi siden han var liten. Jeg elsker å være oppdatert i sektoren og fremfor alt å formidle det. Derfor har jeg vært dedikert til kommunikasjon på teknologi- og videospillnettsteder i mange år. Du kan finne meg skrive om Android, Windows, MacOS, iOS, Nintendo eller andre relaterte emner som du tenker på.