- Wireshark er gratis (GPL v2), vedlikeholdt av Wireshark Foundation, og plattformuavhengig.

- Inkluderer GUI, TShark og verktøy som dumpcap, editcap, mergecap og text2pcap.

- Bibliotekene libwireshark, libwiretap og libwsutil støtter disseksjon og flere formater.

- Sikker fangst via dumpcap, kraftige filtre og omfattende automatiseringsalternativer.

Hvis du jobber med nettverk, sikkerhet eller utvikling og ønsker å forstå hva som skjer på kablene og Wi-Fi-en din, jobber du med Wireshark Det er et essensielt element. Dette åpen kildekode pakkeanalysator med flere tiår med evolusjon som tillater å fange opp, dissekere og studere trafikk på pakkenivå med kirurgisk presisjon.

I denne artikkelen analyserer vi den i dybden: fra lisensen og sponsoravtalen til pakkene i GNU/Linux, inkludert konsollverktøy, støttede formater, kompileringskrav, opptakstillatelser og en fullstendig historisk og funksjonell oversikt.

Hva er Wireshark, og hva brukes det til i dag?

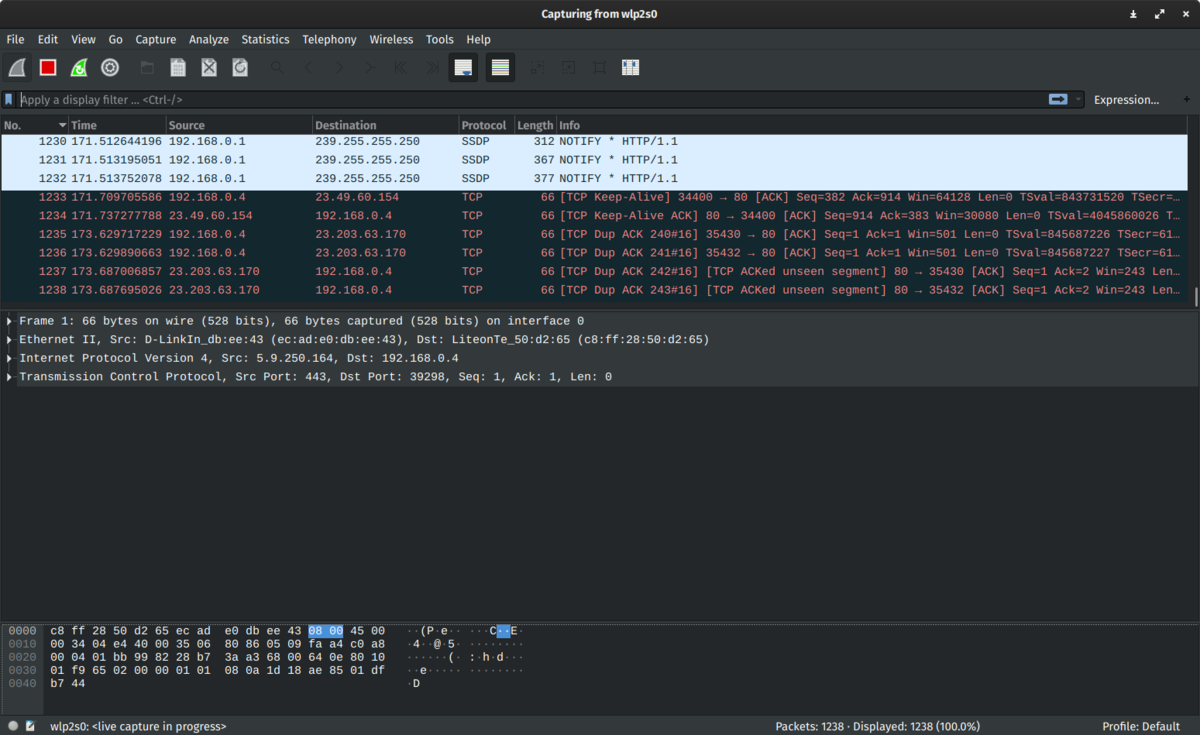

I hovedsak er Wireshark en protokollanalysator og trafikkfangstenhet som lar deg sette et grensesnitt i promiskuøs eller monitormodus (hvis systemet støtter det) og se rammer som ikke ville blitt sendt til Mac-en din, analysere samtaler, rekonstruere flyter, fargelegge pakker i henhold til regler og bruke svært uttrykksfulle visningsfiltre. Videre, inkluderer TShark (terminalversjon) og et sett med verktøy for oppgaver som å endre rekkefølge, dele, slå sammen og konvertere skjermbilder.

Selv om bruken minner om tcpdump, gir den et moderne grafisk grensesnitt basert på Qt med filtrering, sortering og dyp disseksjon for tusenvis av protokoller. Hvis du er på en svitsj, husk at promiskuøs modus ikke garanterer at du ser all trafikken: for komplette scenarier trenger du portspeiling eller nettverkstappinger, som dokumentasjonen deres også nevner som beste praksis.

Lisens, grunnlag og utviklingsmodell

Wireshark distribueres under GNU GPL v2 og mange steder som «GPL v2 eller senere». Noen verktøy i kildekoden er lisensiert under forskjellige, men kompatible lisenser, for eksempel pidl-verktøyet med GPLv3+, som ikke påvirker den resulterende binærfilen til analysatoren. Det er ingen uttrykt eller underforstått garanti; bruk det på egen risiko, slik det er vanlig med fri programvare.

La Wireshark-stiftelsen Den koordinerer utvikling og distribusjon. Den er avhengig av donasjoner fra enkeltpersoner og organisasjoner hvis arbeid er basert på Wireshark. Prosjektet kan skryte av tusenvis av registrerte forfattere og historiske personer som Gerald Combs, Gilbert Ramirez og Guy Harris blant sine mest fremtredende støttespillere.

Wireshark kjører på Linux, Windows, macOS og andre Unix-lignende systemer (BSD, Solaris, osv.). Offisielle pakker utgis for Windows og macOS, og på GNU/Linux er det vanligvis inkludert som en standard- eller tilleggspakke i distribusjoner som Debian, Ubuntu, Fedora, CentOS, RHEL, Arch, Gentoo, openSUSE, FreeBSD, DragonFly BSD, NetBSD og OpenBSD. Det er også tilgjengelig på tredjepartssystemer som Hjemmebrygging, MacPorts, pkgsrc eller OpenCSW.

For å kompilere fra kode trenger du Python 3; AsciiDoctor for dokumentasjon; og verktøy som Perl og GNU flex (klassisk lex vil ikke fungere). Konfigurasjon med CMake lar deg aktivere eller deaktivere spesifikk støtte, for eksempel komprimeringsbiblioteker med -DENABLE_ZLIB=AV, -DENABLE_LZ4=AV eller -DENABLE_ZSTD=AV, eller libsmi-støtte med -DENABLE_SMI=OFF hvis du foretrekker å ikke laste inn MIB-er.

Pakker og biblioteker i Debian-baserte systemer

I Debian/Ubuntu og derivater er Wireshark-økosystemet delt inn i flere pakkerNedenfor finner du en oversikt over funksjoner, omtrentlige størrelser og avhengigheter. Disse pakkene lar deg velge mellom et komplett brukergrensesnitt (GUI) til biblioteker og utviklingsverktøy for å integrere disseksjoner i dine egne applikasjoner.

wireshark

Grafisk applikasjon for å fange og analysere trafikk med et Qt-grensesnitt. Estimert størrelse: 10.59 MBAnlegg: sudo apt install wireshark

Viktige avhengigheter

- libc6, libgcc-s1, libstdc++6

- libgcrypt20, libglib2.0-0t64

- libpcap0.8t64

- Qt 6 (kjerne, brukergrensesnitt, widgeter, multimedia, svg, printsupport og QPA-pluginer)

- libwireshark18, libwiretap15, libwsutil16

- libnl-3-200, libnl-genl-3-200, libnl-route-3-200

- libminizip1t64, libspeexdsp1, wireshark-common

Blant oppstartsalternativene finner du parametere for å velge grensesnittet (-i), fangstfiltre (-f), snapshot-grense, overvåkingsmodus, koblingstypelister, visningsfiltre (-Y), «Dekode som» og preferanser, samt filutdataformater og kommentarer til opptak. Applikasjonen tillater det også konfigurasjonsprofilering og statistikk avanserte funksjoner fra grensesnittet.

tshark

Konsollversjon for kommandolinjeregistrering og -analyse. Estimert størrelse: 429 KBAnlegg: sudo apt install tshark

Viktige avhengigheter

- libc6, libglib2.0-0t64

- libnl-3-200, libnl-rute-3-200

- libpcap0.8t64

- libwireshark18, libwiretap15, libwsutil16

- wireshark-common

Den lar deg velge grensesnitt, bruke fangst- og visningsfiltre, definere stoppbetingelser (tid, størrelse, antall pakker), bruke sirkulære buffere, skrive ut detaljer, heksadesimale og JSON-dumper, og eksportere TLS-objekter og nøkler. Den kan også fargelegge utdataene i en kompatibel terminal. juster logglogging etter domener og detaljnivåer. Forsiktighet anbefales hvis du aktiverer BPF JIT på kjernenivå, da det kan ha sikkerhetsmessige implikasjoner.

wireshark-common

Vanlige filer for Wireshark og tshark (f.eks. ordbøker, konfigurasjoner og linjeverktøy). Estimert størrelse: 1.62 MBAnlegg: sudo apt install wireshark-common

Viktige avhengigheter

- debconf (eller debconf-2.0), libc6

- libcap2 og libcap2-bin

- libgcrypt20, libglib2.0-0t64

- libpcap0.8t64, libpcre2-8-0

- libnl-3-200, libnl-genl-3-200, libnl-route-3-200

- libspeexdsp1, libssh-4, libsystemd0

- libmaxminddb0

- libwireshark18, libwiretap15, libwsutil16

- zlib1g

Denne pakken inkluderer verktøy som capinfos (informasjon om opptaksfil: type, innkapsling, varighet, rater, størrelser, hashkoder og kommentarer), kapseltype (identifiser filtyper), dumpelokk (lett opptaksenhet som bruker pcapng/pcap med autostopp og sirkulære buffere), redigeringskapsel (rediger/del/konverter opptak, juster tidsstempler, fjern duplikater, legg til kommentarer eller hemmeligheter), mergecap (slå sammen eller sammenkoble flere opptak), mmdbresolve (finne IP-geolokalisering med MMDB-databaser), randpkt (generator for syntetisk pakke med flere protokoller), råhai (rå disseksjon med feltutgang), ombestillingsgrense (omorganiser etter tidsstempel), hai (daemon med API for å behandle opptak) og tekst2pcap (konverter heksadesimale dumpfiler eller strukturert tekst til gyldige opptak).

libwireshark18 og libwireshark-data

Sentralt pakkedisseksjonsbibliotek. Tilbyr protokollanalysatorene som brukes av Wireshark/TShark. Omtrentlig bibliotekstørrelse: 126.13 MBAnlegg: sudo apt install libwireshark18 y sudo apt install libwireshark-data

Merkbare avdelinger

- libc6, libglib2.0-0t64

- libgcrypt20, libgnutls30t64

- liblua5.4-0

- libpcre2-8-0

- libxml2-16

- zlib1g, libzstd1, liblz4-1, libsnappy1v5

- libnghttp2-14, libnghttp3-9

- libbrotli1

- libopus0, libsbc1, libspandsp2t64, libbcg729-0

- libcares2

- libk5crypto3, libkrb5-3

- libopencore-amrnb0

- libwiretap15, libwsutil16

- libwireshark-data

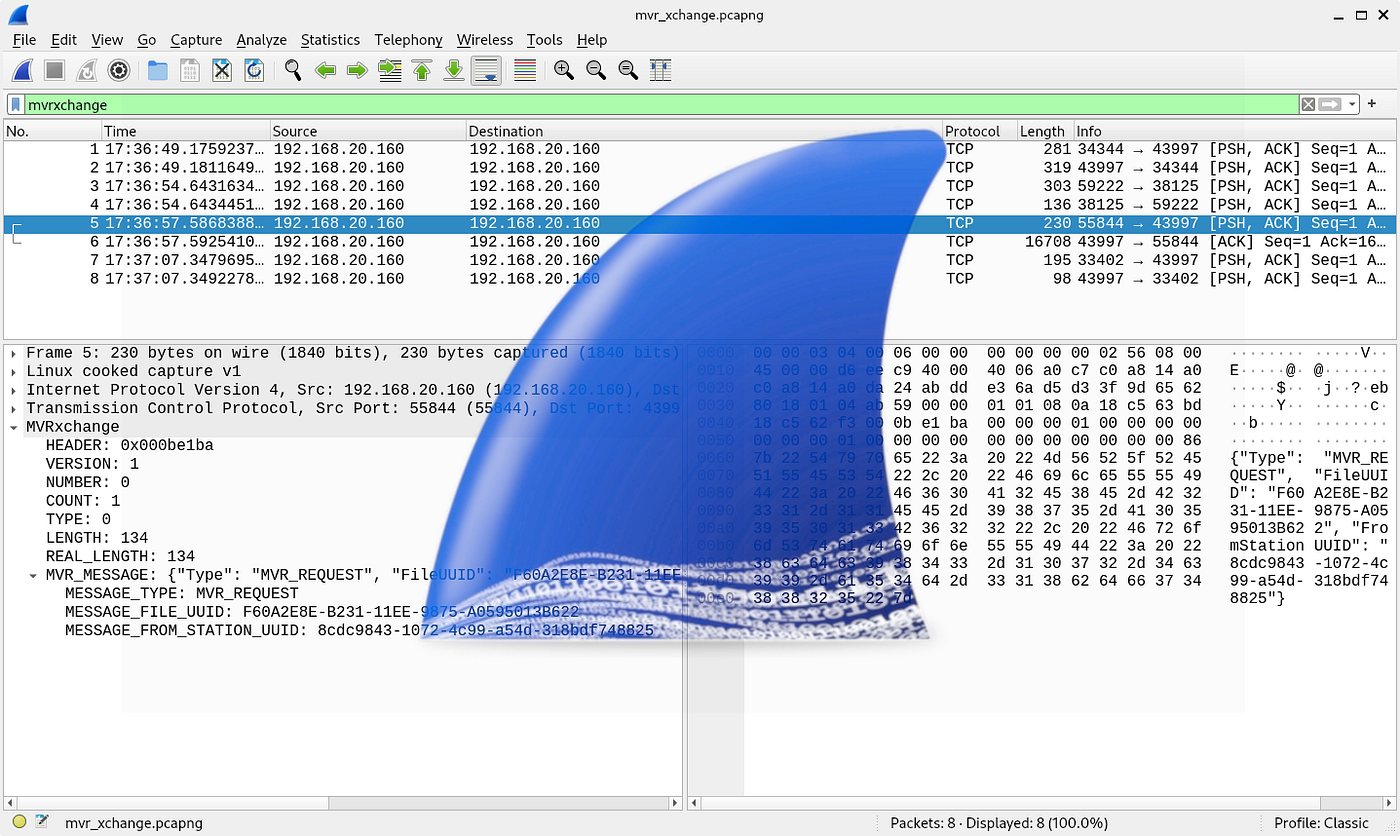

Den inkluderer støtte for et stort antall protokoller og alternativer, som å aktivere eller deaktivere spesifikke disseksjoner, heuristikker og "Dekode som" fra grensesnittet eller kommandolinjen. Takket være dette kan du tilpasse disseksjon av reell trafikk av miljøet ditt.

libwiretap15 og libwiretap-dev

Wiretap er et bibliotek for lesing og skriving av flere opptaksfilformater. Styrkene ligger i variasjonen av formater det støtter, mens begrensningene er: Den filtrerer ikke eller utfører direkte opptak.Anlegg: sudo apt install libwiretap15 y sudo apt install libwiretap-dev

Støttede formater (utvalg)

- libpcap

- Sniffer/Windows Sniffer Pro og NetXRay

- LANalyzer

- Nettverksmonitor

- snoop

- AIX iptrace

- RADCOM WAN/LAN

- Lucent/Ascend

- HP-UX nett

- Toshiba ISDN-ruter

- ISDN4BSD i4btrace

- Cisco Secure IDS iplogging

- Logger pppd (pppdump)

- VMS TCPTRACE

- DBS Etherwatch (tekst)

- Katapult DCT2000 (.out)

libwiretap15-avhengigheter

- libc6, libglib2.0-0t64

- liblz4-1, libzstd1, zlib1g

- libwsutil16

Varianten -dev tilbyr det statiske biblioteket og C-headerne for å integrere lese-/skriveoperasjoner i verktøyene dine. Dette lar deg utvikle verktøy som manipulerer data. pcap, pcapng og andre beholdere som en del av våre egne rørledninger.

libwsutil16 og libwsutil-dev

Et sett med verktøy som deles av Wireshark og relaterte biblioteker: hjelpefunksjoner for strengmanipulering, buffering, kryptering osv. Installasjon: sudo apt install libwsutil16 y sudo apt install libwsutil-dev

libwsutil16-avhengigheter

- libc6

- libgcrypt20

- libglib2.0-0t64

- libgnutls30t64

- libpcre2-8-0

- zlib1g

Pakken -dev inneholder overskrifter og et statisk bibliotek slik at eksterne applikasjoner kan koble til vanlige verktøy uten å implementere hjul på nytt. Det er grunnlaget for flere delte funksjoner som bruker Wireshark og TShark.

wireshark-utvikler

Verktøy og filer for å lage nye «dissektorer». Den tilbyr skript som idl2wrs, samt avhengigheter for kompilering og testing. Estimert størrelse: 621 KBAnlegg: sudo apt install wireshark-dev

Dependencias

- esnacc

- libc6

- libglib2.0-0t64

- libpcap0.8-dev

- libwireshark-dev

- libwiretap-dev

- libwsutil16

- omniidl

- python3 og python3-ply

Det inkluderer verktøy som asn2deb (genererer Debian-pakker for BER-overvåking fra ASN.1) og idl2deb (pakker for CORBA). Og fremfor alt, idl2wrsDette verktøyet forvandler en CORBA IDL til skjelettet til en C-plugin for å dissekere GIOP/IIOP-trafikk. Denne arbeidsflyten er avhengig av Python-skript (wireshark_be.py og wireshark_gen.py) og støtter heuristisk disseksjon som standard. Verktøyet søker etter modulene sine i PYTHONPATH/site-packages eller i gjeldende katalog, og godtar omdirigering av filer for å generere koden.

wireshark-doc

Brukerdokumentasjon, utviklingsveiledning og Lua-referanse. Estimert størrelse: 13.40 MBAnlegg: sudo apt install wireshark-doc

Anbefales hvis du skal dykke dypere inn i utvidelser, skripting og API-erDen elektroniske dokumentasjonen på det offisielle nettstedet oppdateres med hver stabile versjon.

Fangst- og sikkerhetstillatelser

I mange systemer krever direkte registrering utvidede rettigheter. Av denne grunn delegerer Wireshark og TShark registreringen til en tredjepartstjeneste. dumpelokkEn binærfil designet for å kjøre med rettigheter (set-UID eller capabilities) for å minimere angrepsflaten. Å kjøre hele GUI-et som root er ikke god praksis; det er å foretrekke å fange opp med dumpcap eller tcpdump og analysere uten rettigheter for å redusere risiko.

Prosjektets historie inkluderer sikkerhetshendelser i dissektorer gjennom årene, og noen plattformer som OpenBSD pensjonerte den gamle Ethereal-instansen av den grunn. Med den nåværende modellen forbedrer isolasjon fra opptak og konstante oppdateringer situasjonen, men det er alltid lurt å følg sikkerhetsinstruksjonene Og hvis du oppdager mistenkelig aktivitet, må du vite hvordan blokkere mistenkelige nettverkstilkoblinger og unngå å åpne upålitelige skjermbilder uten forhåndsgjennomgang.

Filformater, komprimering og spesialfonter

Wireshark leser og skriver pcap og pcapng, samt formater fra andre analysatorer som snoop, Network General Sniffer, Microsoft Network Monitor og de mange som er listet opp av Wiretap ovenfor. Den kan åpne komprimerte filer hvis de ble kompilert med biblioteker for pcapng. GZIP, LZ4 og ZSTDSpesielt GZIP og LZ4 med uavhengige blokker tillater raske hopp, noe som forbedrer GUI-ytelsen i store opptak.

Prosjektet dokumenterer funksjoner som AIX iptrace (der en HUP til daemonen lukkes uten problemer), støtte for Lucent/Ascend-spor, Toshiba ISDN eller CoSine L2, og indikerer hvordan man kan fange tekstutdata til en fil (f.eks. med telnet <equipo> | tee salida.txt eller ved å bruke verktøyet script) for å importere den senere med text2pcap. Disse stiene tar deg ut av «Konvensjonelle» fangster når du bruker utstyr som ikke velter direkte over PC-hetten.

Suite-verktøy og opsjonskategorier

I tillegg til Wireshark og TShark inkluderer distribusjonen flere verktøy som dekker svært spesifikke oppgaverUten å kopiere hjelpeteksten ordrett, her er et sammendrag organisert etter kategorier, slik at du vet hva hver enkelt gjør og hvilke alternativer du finner:

- dumpelokk: «ren og enkel» pcap/pcapng-registrering, valg av grensesnitt, BPF-filtre, bufferstørrelse, rotasjon etter tid/størrelse/filer, oppretting av ringbuffere, registrering av kommentarer og utdata i format maskinlesbarDen advarer mot å aktivere JIT av BPF på grunn av potensielle risikoer.

- capinfosDen viser filtype, innkapsling, grensesnitt og metadata; antall pakker, filstørrelse, total lengde, snapshot-grense, kronologi (fornavn/etternavn), gjennomsnittshastigheter (bps/Bps/pps), gjennomsnittlig pakkestørrelse, hasher og kommentarer. Den tillater tabellarisk eller detaljert utdata og maskinlesbare formater.

- kapseltypeidentifiserer typen opptaksfil for én eller flere oppføringer med hjelp- og versjonsalternativer.

- redigeringskapselDen velger/sletter pakkeområder, snapper/hakker, justerer tidsstempler (inkludert streng rekkefølge), fjerner duplikater med konfigurerbare vinduer, legger til kommentarer per ramme, deler utdata etter antall eller tid, endrer beholder og innkapsling, fungerer med dekrypteringshemmeligheter og komprimerer utdata. Det er et allsidig verktøy for å "rydde opp" i opptak.

- mergecapkombinerer flere opptak til ett, enten ved lineær sammenkobling eller tidsstempelbasert blanding, kontrollerer snaplen, definerer utdatatype, IDB-sammenslåingsmodus og endelig komprimering.

- ombestillingsgrenseOmorganiserer en fil etter tidsstempel, noe som genererer et rent resultat, og hvis den allerede er sortert, kan den unngå å skrive resultatet for å lagre I/O.

- tekst2pcap: konverterer heksadesimale dumpfiler eller tekst med regex til gyldig opptak; gjenkjenner forskyvninger i forskjellige databaser, tidsstempler med strptime-formater (inkludert brøkdelt presisjon), oppdager vedlagt ASCII hvis aktuelt, og kan legge til "dummy"-overskrifter (Ethernet, IPv4/IPv6, UDP/TCP/SCTP, EXPORTED_PDU) med porter, adresser og etiketter angitt.

- råhai: «rå» feltorientert leser; lar deg angi innkapslings- eller disseksjonsprotokoll, deaktivere navneløsninger, angi lese-/visningsfiltre og bestemme feltutdataformatet, nyttig for pipeline med andre verktøy.

- randpktGenererer filer med tilfeldige pakker av typer som ARP, BGP, DNS, Ethernet, IPv4/IPv6, ICMP, TCP/UDP, SCTP, Syslog, USB-Linux osv., og spesifiserer konto, maksimal størrelse og container. Ideell for tester og demoer.

- mmdbresolveSpør MaxMind-databaser (MMDB) for å vise geolokalisering av IPv4/IPv6-adresser, og spesifiser én eller flere databasefiler.

- hai: daemon som eksponerer en API (modus «gull») eller klassisk socket (modus «klassisk»); støtter konfigurasjonsprofiler og styres fra klienter for disseksjon og søk på serversiden, nyttig i automatisering og tjenester.

Arkitektur, egenskaper og begrensninger

Wireshark er avhengig av libpcap/Npcap for opptak, og av et økosystem av biblioteker (libwireshark, libwiretap, libwsutil) som skiller disseksjon, formater og verktøy. Det muliggjør VoIP-anropsdeteksjon, lydavspilling i støttede kodinger, opptak av rå USB-trafikk og filtrering på Wi-Fi-nettverk (hvis de krysser overvåket Ethernet). plugins for nye protokoller skrevet i C eller Lua. Den kan også motta innkapslet fjerntrafikk (f.eks. TZSP) for sanntidsanalyse fra en annen maskin.

Det er ikke et IDS, og det sender heller ikke ut varsler; rollen er passiv: det inspiserer, måler og viser. Likevel gir hjelpeverktøy statistikk og arbeidsflyter, og opplæringsmateriell er lett tilgjengelig (inkludert pedagogiske apper rettet mot 2025 som lærer bort filtre, sniffing, grunnleggende OS-fingeravtrykk, sanntidsanalyse, automatisering, kryptert trafikk og integrasjon med DevOps-praksis). Dette pedagogiske aspektet utfyller kjernefunksjonaliteten til diagnose og feilsøking.

Kompatibilitet og økosystem

Bygge- og testplattformene inkluderer Linux (Ubuntu), Windows og macOSProsjektet nevner også bred kompatibilitet med andre Unix-lignende systemer og distribusjon via tredjepartsadministratorer. I noen tilfeller krever eldre OS-versjoner tidligere grener (for eksempel Windows XP med versjon 1.10 eller tidligere). Vanligvis kan du installere fra offisielle repositorier eller binærfiler i de fleste miljøer uten større problemer.

De integreres med nettverkssimulatorer (ns, OPNET Modeler), og tredjepartsverktøy (f.eks. Aircrack for 802.11) kan brukes til å produsere opptak som Wireshark åpner uten problemer. På vegne av streng lovlighet og etikkHusk å kun ta opp på nettverk og i situasjoner du har uttrykkelig tillatelse til.

Navn, offisielle nettsteder og kontrolldata

El sitio web oficial es wireshark.orgmed nedlastinger i underkatalogen /download og online dokumentasjon for brukere og utviklere. Det finnes sider med myndighetskontroll (f.eks. GND) og lister med lenker til kodearkivet, feilsporing og prosjektblogg, nyttige for å holde seg oppdatert på nyheter og rapportere problemer.

Før du begynner å fange opp, må du bekrefte systemets tillatelser og muligheter, bestemme om du vil bruke dumpcap/tcpdump til å dumpe til disk og analysere uten rettigheter, og forberede fange- og visningsfiltre som er i samsvar med målet ditt. Med en god metodikk forenkler Wireshark det komplekse og gir deg nøyaktig riktig informasjon. Synligheten du trenger å diagnostisere, lære eller revidere nettverk av alle størrelser.

Redaktør spesialisert i teknologi og internettspørsmål med mer enn ti års erfaring i ulike digitale medier. Jeg har jobbet som redaktør og innholdsskaper for e-handel, kommunikasjon, online markedsføring og reklameselskaper. Jeg har også skrevet på nettsteder innen økonomi, finans og andre sektorer. Arbeidet mitt er også min lidenskap. Nå, gjennom artiklene mine i Tecnobits, Jeg prøver å utforske alle nyhetene og nye mulighetene som teknologiverdenen tilbyr oss hver dag for å forbedre livene våre.