- ਨੈੱਟਸਟੈਟ ਨਾਲ ਕਨੈਕਸ਼ਨਾਂ ਅਤੇ ਪੋਰਟਾਂ ਦੀ ਪਛਾਣ ਕਰੋ ਅਤੇ ਅਸਧਾਰਨ ਗਤੀਵਿਧੀ ਦਾ ਪਤਾ ਲਗਾਉਣ ਲਈ ਰਾਜਾਂ ਜਾਂ ਪ੍ਰੋਟੋਕੋਲ ਦੁਆਰਾ ਫਿਲਟਰ ਕਰੋ।

- netsh ਅਤੇ ਚੰਗੀ ਤਰ੍ਹਾਂ ਪਰਿਭਾਸ਼ਿਤ ਫਾਇਰਵਾਲ ਨਿਯਮਾਂ ਦੀ ਵਰਤੋਂ ਕਰਕੇ CMD/PowerShell ਤੋਂ ਨੈੱਟਵਰਕਾਂ ਅਤੇ IP ਨੂੰ ਬਲਾਕ ਕਰੋ।

- IPsec ਅਤੇ GPO ਕੰਟਰੋਲ ਨਾਲ ਘੇਰੇ ਨੂੰ ਮਜ਼ਬੂਤ ਕਰੋ, ਅਤੇ ਫਾਇਰਵਾਲ ਸੇਵਾ ਨੂੰ ਅਯੋਗ ਕੀਤੇ ਬਿਨਾਂ ਨਿਗਰਾਨੀ ਕਰੋ।

- ਕੈਪਟਚਾ, ਦਰ ਸੀਮਾ ਅਤੇ CDN ਨਾਲ ਬਲਾਕਿੰਗ ਨੂੰ ਜੋੜ ਕੇ SEO ਅਤੇ ਵਰਤੋਂਯੋਗਤਾ 'ਤੇ ਮਾੜੇ ਪ੍ਰਭਾਵਾਂ ਤੋਂ ਬਚੋ।

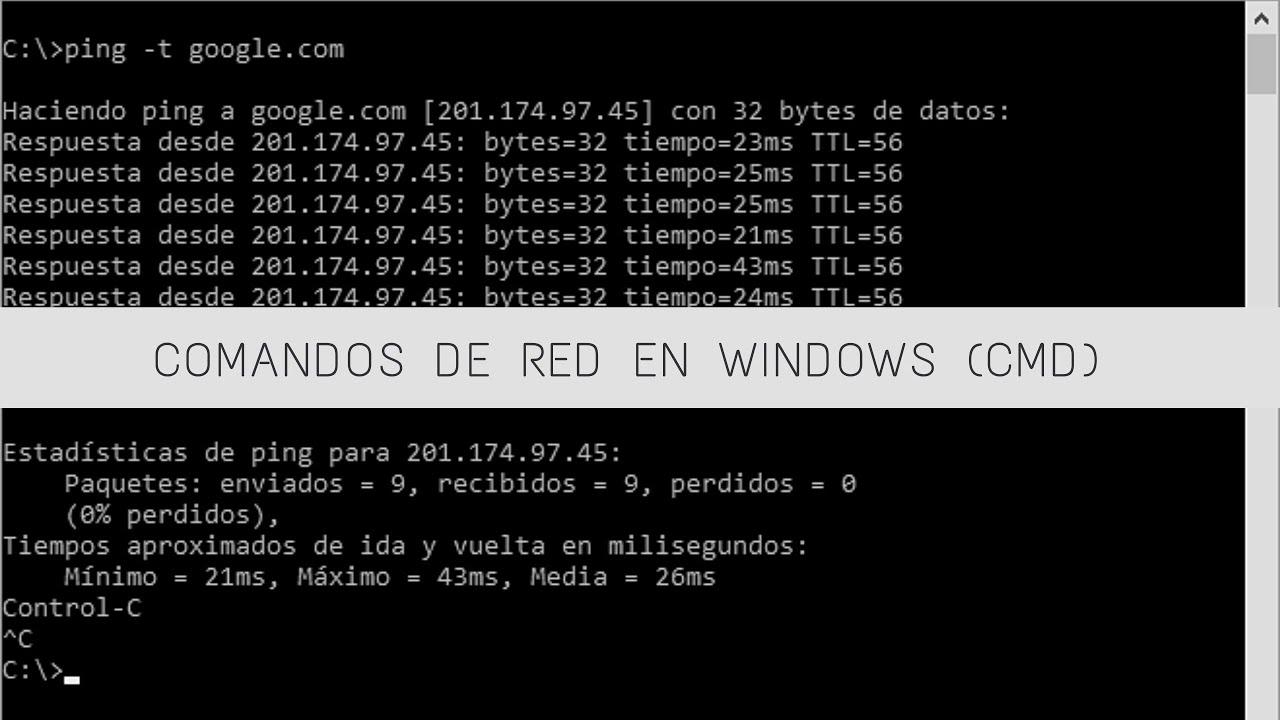

¿CMD ਤੋਂ ਸ਼ੱਕੀ ਨੈੱਟਵਰਕ ਕਨੈਕਸ਼ਨਾਂ ਨੂੰ ਕਿਵੇਂ ਬਲੌਕ ਕਰਨਾ ਹੈ? ਜਦੋਂ ਕੋਈ ਕੰਪਿਊਟਰ ਹੌਲੀ-ਹੌਲੀ ਚੱਲਣ ਲੱਗਦਾ ਹੈ ਜਾਂ ਤੁਸੀਂ ਅਸਾਧਾਰਨ ਨੈੱਟਵਰਕ ਗਤੀਵਿਧੀ ਦੇਖਦੇ ਹੋ, ਤਾਂ ਕਮਾਂਡ ਪ੍ਰੋਂਪਟ ਖੋਲ੍ਹਣਾ ਅਤੇ ਕਮਾਂਡਾਂ ਦੀ ਵਰਤੋਂ ਕਰਨਾ ਅਕਸਰ ਕੰਟਰੋਲ ਮੁੜ ਪ੍ਰਾਪਤ ਕਰਨ ਦਾ ਸਭ ਤੋਂ ਤੇਜ਼ ਤਰੀਕਾ ਹੁੰਦਾ ਹੈ। ਸਿਰਫ਼ ਕੁਝ ਕਮਾਂਡਾਂ ਨਾਲ, ਤੁਸੀਂ ਸ਼ੱਕੀ ਕਨੈਕਸ਼ਨਾਂ ਦਾ ਪਤਾ ਲਗਾਓ ਅਤੇ ਬਲਾਕ ਕਰੋਖੁੱਲ੍ਹੇ ਪੋਰਟਾਂ ਦਾ ਆਡਿਟ ਕਰੋ ਅਤੇ ਬਿਨਾਂ ਕੁਝ ਵਾਧੂ ਇੰਸਟਾਲ ਕੀਤੇ ਆਪਣੀ ਸੁਰੱਖਿਆ ਨੂੰ ਮਜ਼ਬੂਤ ਕਰੋ।

ਇਸ ਲੇਖ ਵਿੱਚ ਤੁਹਾਨੂੰ ਨੇਟਿਵ ਟੂਲਸ (CMD, PowerShell, ਅਤੇ netstat ਅਤੇ netsh ਵਰਗੀਆਂ ਉਪਯੋਗਤਾਵਾਂ) 'ਤੇ ਅਧਾਰਤ ਇੱਕ ਸੰਪੂਰਨ, ਵਿਹਾਰਕ ਗਾਈਡ ਮਿਲੇਗੀ। ਤੁਸੀਂ ਦੇਖੋਗੇ ਕਿ ਕਿਵੇਂ ਅਜੀਬ ਸੈਸ਼ਨਾਂ ਦੀ ਪਛਾਣ ਕਰੋਕਿਹੜੇ ਮਾਪਦੰਡਾਂ ਦੀ ਨਿਗਰਾਨੀ ਕਰਨੀ ਹੈ, ਖਾਸ ਵਾਈ-ਫਾਈ ਨੈੱਟਵਰਕਾਂ ਨੂੰ ਕਿਵੇਂ ਬਲੌਕ ਕਰਨਾ ਹੈ, ਅਤੇ ਵਿੰਡੋਜ਼ ਫਾਇਰਵਾਲ ਜਾਂ ਇੱਥੋਂ ਤੱਕ ਕਿ ਫੋਰਟੀਗੇਟ ਵਿੱਚ ਨਿਯਮ ਕਿਵੇਂ ਬਣਾਉਣੇ ਹਨ, ਇਹ ਸਭ ਸਪਸ਼ਟ ਅਤੇ ਸਿੱਧੀ ਭਾਸ਼ਾ ਵਿੱਚ ਸਮਝਾਇਆ ਗਿਆ ਹੈ।

ਨੈੱਟਸਟੈਟ: ਇਹ ਕੀ ਹੈ, ਇਹ ਕਿਸ ਲਈ ਹੈ, ਅਤੇ ਇਹ ਕਿਉਂ ਮਹੱਤਵਪੂਰਨ ਹੈ

ਨੈੱਟਸਟੈਟ ਨਾਮ "ਨੈੱਟਵਰਕ" ਅਤੇ "ਸਟੈਟਿਸਟਿਕਸ" ਤੋਂ ਆਇਆ ਹੈ, ਅਤੇ ਇਸਦਾ ਕੰਮ ਬਿਲਕੁਲ ਪੇਸ਼ ਕਰਨਾ ਹੈ ਅੰਕੜੇ ਅਤੇ ਕਨੈਕਸ਼ਨ ਸਥਿਤੀਆਂ ਅਸਲ ਸਮੇਂ ਵਿੱਚ। ਇਹ 90 ਦੇ ਦਹਾਕੇ ਤੋਂ ਵਿੰਡੋਜ਼ ਅਤੇ ਲੀਨਕਸ ਵਿੱਚ ਏਕੀਕ੍ਰਿਤ ਹੈ, ਅਤੇ ਤੁਸੀਂ ਇਸਨੂੰ macOS ਜਾਂ BeOS ਵਰਗੇ ਹੋਰ ਸਿਸਟਮਾਂ ਵਿੱਚ ਵੀ ਲੱਭ ਸਕਦੇ ਹੋ, ਹਾਲਾਂਕਿ ਗ੍ਰਾਫਿਕਲ ਇੰਟਰਫੇਸ ਤੋਂ ਬਿਨਾਂ।

ਇਸਨੂੰ ਕੰਸੋਲ ਵਿੱਚ ਚਲਾਉਣ ਨਾਲ ਤੁਸੀਂ ਸਰਗਰਮ ਕਨੈਕਸ਼ਨ, ਵਰਤੋਂ ਵਿੱਚ ਪੋਰਟ, ਸਥਾਨਕ ਅਤੇ ਰਿਮੋਟ ਪਤੇ, ਅਤੇ, ਆਮ ਤੌਰ 'ਤੇ, ਤੁਹਾਡੇ TCP/IP ਸਟੈਕ ਵਿੱਚ ਕੀ ਹੋ ਰਿਹਾ ਹੈ, ਇਸਦਾ ਇੱਕ ਸਪਸ਼ਟ ਸੰਖੇਪ ਜਾਣਕਾਰੀ ਦੇਖ ਸਕੋਗੇ। ਇਹ ਹੋਣ ਨਾਲ ਤੁਰੰਤ ਨੈੱਟਵਰਕ ਸਕੈਨ ਇਹ ਤੁਹਾਡੇ ਕੰਪਿਊਟਰ ਜਾਂ ਸਰਵਰ ਦੇ ਸੁਰੱਖਿਆ ਪੱਧਰ ਨੂੰ ਕੌਂਫਿਗਰ ਕਰਨ, ਨਿਦਾਨ ਕਰਨ ਅਤੇ ਵਧਾਉਣ ਵਿੱਚ ਤੁਹਾਡੀ ਮਦਦ ਕਰਦਾ ਹੈ।

ਕਿਹੜੇ ਡਿਵਾਈਸ ਕਨੈਕਟ ਹੁੰਦੇ ਹਨ, ਕਿਹੜੇ ਪੋਰਟ ਖੁੱਲ੍ਹੇ ਹਨ, ਅਤੇ ਤੁਹਾਡਾ ਰਾਊਟਰ ਕਿਵੇਂ ਕੌਂਫਿਗਰ ਕੀਤਾ ਗਿਆ ਹੈ, ਇਸਦੀ ਨਿਗਰਾਨੀ ਕਰਨਾ ਬਹੁਤ ਜ਼ਰੂਰੀ ਹੈ। ਨੈੱਟਸਟੈਟ ਦੇ ਨਾਲ, ਤੁਸੀਂ ਰਾਊਟਿੰਗ ਟੇਬਲ ਵੀ ਪ੍ਰਾਪਤ ਕਰਦੇ ਹੋ ਅਤੇ ਪ੍ਰੋਟੋਕੋਲ ਅਨੁਸਾਰ ਅੰਕੜੇ ਜੋ ਤੁਹਾਨੂੰ ਉਦੋਂ ਮਾਰਗਦਰਸ਼ਨ ਕਰਦੇ ਹਨ ਜਦੋਂ ਕੁਝ ਠੀਕ ਨਹੀਂ ਹੁੰਦਾ: ਬਹੁਤ ਜ਼ਿਆਦਾ ਟ੍ਰੈਫਿਕ, ਗਲਤੀਆਂ, ਭੀੜ, ਜਾਂ ਅਣਅਧਿਕਾਰਤ ਕਨੈਕਸ਼ਨ।

ਮਦਦਗਾਰ ਸੁਝਾਅ: ਨੈੱਟਸਟੈਟ ਨਾਲ ਗੰਭੀਰ ਵਿਸ਼ਲੇਸ਼ਣ ਚਲਾਉਣ ਤੋਂ ਪਹਿਲਾਂ, ਕਿਸੇ ਵੀ ਐਪਲੀਕੇਸ਼ਨ ਨੂੰ ਬੰਦ ਕਰੋ ਜਿਸਦੀ ਤੁਹਾਨੂੰ ਲੋੜ ਨਹੀਂ ਹੈ ਅਤੇ ਇੱਥੋਂ ਤੱਕ ਕਿ ਜੇ ਸੰਭਵ ਹੋਵੇ ਤਾਂ ਮੁੜ ਚਾਲੂ ਕਰੋਇਸ ਤਰ੍ਹਾਂ ਤੁਸੀਂ ਸ਼ੋਰ ਤੋਂ ਬਚੋਗੇ ਅਤੇ ਅਸਲ ਵਿੱਚ ਮਾਇਨੇ ਰੱਖਣ ਵਾਲੀਆਂ ਚੀਜ਼ਾਂ ਵਿੱਚ ਸ਼ੁੱਧਤਾ ਪ੍ਰਾਪਤ ਕਰੋਗੇ।

ਪ੍ਰਦਰਸ਼ਨ 'ਤੇ ਪ੍ਰਭਾਵ ਅਤੇ ਵਰਤੋਂ ਲਈ ਸਭ ਤੋਂ ਵਧੀਆ ਅਭਿਆਸ

ਨੈੱਟਸਟੈਟ ਚਲਾਉਣ ਨਾਲ ਤੁਹਾਡਾ ਪੀਸੀ ਨਹੀਂ ਟੁੱਟੇਗਾ, ਪਰ ਇਸਨੂੰ ਬਹੁਤ ਜ਼ਿਆਦਾ ਜਾਂ ਇੱਕੋ ਸਮੇਂ ਬਹੁਤ ਸਾਰੇ ਪੈਰਾਮੀਟਰਾਂ ਨਾਲ ਵਰਤਣ ਨਾਲ CPU ਅਤੇ ਮੈਮੋਰੀ ਦੀ ਖਪਤ ਹੋ ਸਕਦੀ ਹੈ। ਜੇਕਰ ਤੁਸੀਂ ਇਸਨੂੰ ਲਗਾਤਾਰ ਚਲਾਉਂਦੇ ਹੋ ਜਾਂ ਡੇਟਾ ਦੇ ਸਮੁੰਦਰ ਨੂੰ ਫਿਲਟਰ ਕਰਦੇ ਹੋ, ਸਿਸਟਮ ਦਾ ਭਾਰ ਵਧਦਾ ਹੈ ਅਤੇ ਪ੍ਰਦਰਸ਼ਨ ਪ੍ਰਭਾਵਿਤ ਹੋ ਸਕਦਾ ਹੈ।

ਇਸਦੇ ਪ੍ਰਭਾਵ ਨੂੰ ਘੱਟ ਤੋਂ ਘੱਟ ਕਰਨ ਲਈ, ਇਸਨੂੰ ਖਾਸ ਸਥਿਤੀਆਂ ਤੱਕ ਸੀਮਤ ਕਰੋ ਅਤੇ ਮਾਪਦੰਡਾਂ ਨੂੰ ਠੀਕ ਕਰੋ। ਜੇਕਰ ਤੁਹਾਨੂੰ ਨਿਰੰਤਰ ਪ੍ਰਵਾਹ ਦੀ ਲੋੜ ਹੈ, ਤਾਂ ਹੋਰ ਖਾਸ ਨਿਗਰਾਨੀ ਸਾਧਨਾਂ ਦਾ ਮੁਲਾਂਕਣ ਕਰੋ। ਅਤੇ ਯਾਦ ਰੱਖੋ: ਘੱਟ ਹੋਰ ਹੈ ਜਦੋਂ ਉਦੇਸ਼ ਕਿਸੇ ਖਾਸ ਲੱਛਣ ਦੀ ਜਾਂਚ ਕਰਨਾ ਹੁੰਦਾ ਹੈ।

- ਵਰਤੋਂ ਨੂੰ ਉਸ ਸਮੇਂ ਤੱਕ ਸੀਮਤ ਕਰੋ ਜਦੋਂ ਤੁਹਾਨੂੰ ਇਸਦੀ ਸੱਚਮੁੱਚ ਲੋੜ ਹੋਵੇ ਕਿਰਿਆਸ਼ੀਲ ਕਨੈਕਸ਼ਨ ਵੇਖੋ ਜਾਂ ਅੰਕੜੇ।

- ਦਿਖਾਉਣ ਲਈ ਸਹੀ ਢੰਗ ਨਾਲ ਫਿਲਟਰ ਕਰੋ ਸਿਰਫ਼ ਜ਼ਰੂਰੀ ਜਾਣਕਾਰੀ.

- ਬਹੁਤ ਘੱਟ ਅੰਤਰਾਲਾਂ 'ਤੇ ਫਾਂਸੀ ਦੀ ਸਮਾਂ-ਸਾਰਣੀ ਬਣਾਉਣ ਤੋਂ ਬਚੋ ਜੋ ਸਰੋਤਾਂ ਨੂੰ ਸੰਤ੍ਰਿਪਤ ਕਰੋ.

- ਜੇਕਰ ਤੁਸੀਂ ਲੱਭ ਰਹੇ ਹੋ ਤਾਂ ਸਮਰਪਿਤ ਉਪਯੋਗਤਾਵਾਂ 'ਤੇ ਵਿਚਾਰ ਕਰੋ ਅਸਲ ਸਮੇਂ ਦੀ ਨਿਗਰਾਨੀ ਹੋਰ ਉੱਨਤ।

ਨੈੱਟਸਟੈਟ ਦੀ ਵਰਤੋਂ ਦੇ ਫਾਇਦੇ ਅਤੇ ਸੀਮਾਵਾਂ

ਨੈੱਟਸਟੈਟ ਪ੍ਰਸ਼ਾਸਕਾਂ ਅਤੇ ਟੈਕਨੀਸ਼ੀਅਨਾਂ ਵਿੱਚ ਪ੍ਰਸਿੱਧ ਹੈ ਕਿਉਂਕਿ ਇਹ ਪ੍ਰਦਾਨ ਕਰਦਾ ਹੈ ਕਨੈਕਸ਼ਨਾਂ ਦੀ ਤੁਰੰਤ ਦਿੱਖ ਅਤੇ ਐਪਲੀਕੇਸ਼ਨਾਂ ਦੁਆਰਾ ਵਰਤੇ ਜਾ ਰਹੇ ਪੋਰਟ। ਸਕਿੰਟਾਂ ਵਿੱਚ ਤੁਸੀਂ ਪਤਾ ਲਗਾ ਸਕਦੇ ਹੋ ਕਿ ਕੌਣ ਕਿਸ ਨਾਲ ਗੱਲ ਕਰ ਰਿਹਾ ਹੈ ਅਤੇ ਕਿਹੜੇ ਪੋਰਟਾਂ ਰਾਹੀਂ।

ਇਹ ਵੀ ਸਹੂਲਤ ਦਿੰਦਾ ਹੈ ਨਿਗਰਾਨੀ ਅਤੇ ਸਮੱਸਿਆ-ਨਿਪਟਾਰਾਭੀੜ-ਭੜੱਕਾ, ਰੁਕਾਵਟਾਂ, ਲਗਾਤਾਰ ਸੰਪਰਕ... ਇਹ ਸਭ ਉਦੋਂ ਸਾਹਮਣੇ ਆਉਂਦਾ ਹੈ ਜਦੋਂ ਤੁਸੀਂ ਸੰਬੰਧਿਤ ਸਥਿਤੀਆਂ ਅਤੇ ਅੰਕੜਿਆਂ ਨੂੰ ਦੇਖਦੇ ਹੋ।

- ਤੇਜ਼ ਖੋਜ ਅਣਅਧਿਕਾਰਤ ਕਨੈਕਸ਼ਨਾਂ ਜਾਂ ਸੰਭਾਵਿਤ ਘੁਸਪੈਠਾਂ ਦਾ।

- ਸੈਸ਼ਨ ਟਰੈਕਿੰਗ ਕਰੈਸ਼ਾਂ ਜਾਂ ਲੇਟੈਂਸੀਆਂ ਦਾ ਪਤਾ ਲਗਾਉਣ ਲਈ ਕਲਾਇੰਟਸ ਅਤੇ ਸਰਵਰਾਂ ਵਿਚਕਾਰ।

- ਪ੍ਰਦਰਸ਼ਨ ਮੁਲਾਂਕਣ ਪ੍ਰੋਟੋਕੋਲ ਦੁਆਰਾ ਉਹਨਾਂ ਸੁਧਾਰਾਂ ਨੂੰ ਤਰਜੀਹ ਦੇਣ ਲਈ ਜਿੱਥੇ ਉਹਨਾਂ ਦਾ ਸਭ ਤੋਂ ਵੱਧ ਪ੍ਰਭਾਵ ਹੋਵੇ।

ਅਤੇ ਇਹ ਇੰਨਾ ਵਧੀਆ ਕੀ ਨਹੀਂ ਕਰਦਾ? ਇਹ ਕੋਈ ਡਾਟਾ ਪ੍ਰਦਾਨ ਨਹੀਂ ਕਰਦਾ (ਇਹ ਇਸਦਾ ਉਦੇਸ਼ ਨਹੀਂ ਹੈ), ਇਸਦਾ ਆਉਟਪੁੱਟ ਗੈਰ-ਤਕਨੀਕੀ ਉਪਭੋਗਤਾਵਾਂ ਲਈ ਗੁੰਝਲਦਾਰ ਹੋ ਸਕਦਾ ਹੈ, ਅਤੇ ਵਿੱਚ ਬਹੁਤ ਵੱਡੇ ਵਾਤਾਵਰਣ ਜੋ ਸਕੇਲ ਨਹੀਂ ਕੀਤੇ ਜਾ ਸਕਦੇ ਇੱਕ ਵਿਸ਼ੇਸ਼ ਪ੍ਰਣਾਲੀ ਦੇ ਤੌਰ 'ਤੇ (ਉਦਾਹਰਣ ਵਜੋਂ, SNMP)। ਇਸ ਤੋਂ ਇਲਾਵਾ, ਇਸਦੀ ਵਰਤੋਂ ਦੇ ਹੱਕ ਵਿੱਚ ਗਿਰਾਵਟ ਆ ਰਹੀ ਹੈ ਪਾਵਰਸ਼ੇਲ ਅਤੇ ਸਪਸ਼ਟ ਆਉਟਪੁੱਟ ਦੇ ਨਾਲ ਹੋਰ ਆਧੁਨਿਕ ਉਪਯੋਗਤਾਵਾਂ।

CMD ਤੋਂ netstat ਦੀ ਵਰਤੋਂ ਕਿਵੇਂ ਕਰੀਏ ਅਤੇ ਇਸਦੇ ਨਤੀਜੇ ਕਿਵੇਂ ਪੜ੍ਹੀਏ

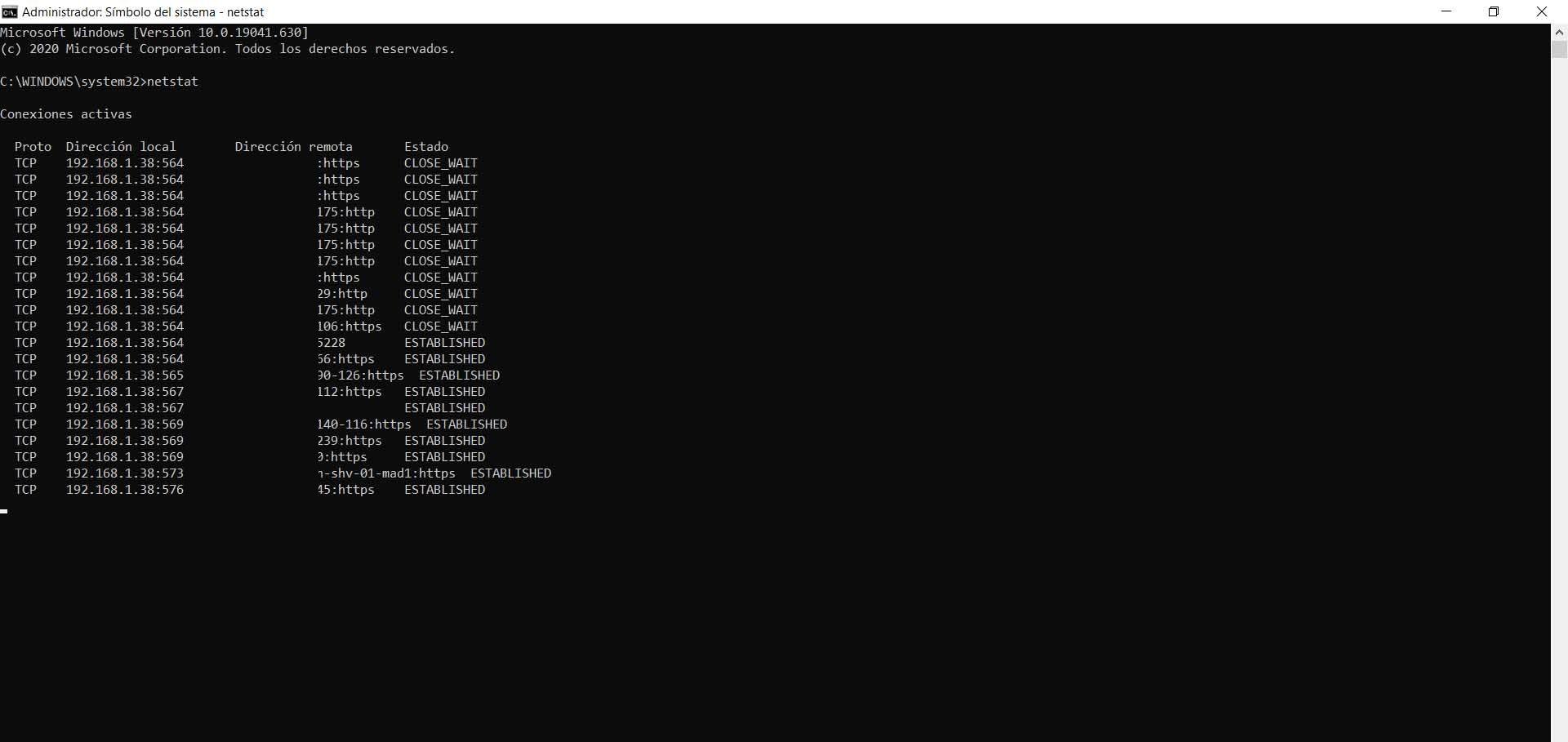

CMD ਨੂੰ ਐਡਮਿਨਿਸਟ੍ਰੇਟਰ ਵਜੋਂ ਖੋਲ੍ਹੋ (ਸ਼ੁਰੂ ਕਰੋ, "cmd" ਟਾਈਪ ਕਰੋ, ਸੱਜਾ-ਕਲਿੱਕ ਕਰੋ, ਐਡਮਿਨਿਸਟ੍ਰੇਟਰ ਵਜੋਂ ਚਲਾਓ) ਜਾਂ Windows 11 ਵਿੱਚ ਟਰਮੀਨਲ ਦੀ ਵਰਤੋਂ ਕਰੋ। ਫਿਰ ਟਾਈਪ ਕਰੋ netstat ਅਤੇ ਪਲ ਦੀ ਫੋਟੋ ਪ੍ਰਾਪਤ ਕਰਨ ਲਈ ਐਂਟਰ ਦਬਾਓ।

ਤੁਸੀਂ ਪ੍ਰੋਟੋਕੋਲ (TCP/UDP), ਸਥਾਨਕ ਅਤੇ ਰਿਮੋਟ ਪਤੇ ਉਹਨਾਂ ਦੇ ਪੋਰਟਾਂ ਦੇ ਨਾਲ, ਅਤੇ ਇੱਕ ਸਥਿਤੀ ਖੇਤਰ (LISTENING, ESTABLISHED, TIME_WAIT, ਆਦਿ) ਵਾਲੇ ਕਾਲਮ ਵੇਖੋਗੇ। ਜੇਕਰ ਤੁਸੀਂ ਪੋਰਟ ਨਾਮਾਂ ਦੀ ਬਜਾਏ ਨੰਬਰ ਚਾਹੁੰਦੇ ਹੋ, ਤਾਂ ਚਲਾਓ ਨੈੱਟਸਟੈਟ -n ਵਧੇਰੇ ਸਿੱਧੇ ਪੜ੍ਹਨ ਲਈ।

ਕੀ ਸਮੇਂ-ਸਮੇਂ 'ਤੇ ਅੱਪਡੇਟ ਹੁੰਦੇ ਹਨ? ਤੁਸੀਂ ਇਸਨੂੰ ਹਰ X ਸਕਿੰਟ ਦੇ ਅੰਤਰਾਲ 'ਤੇ ਤਾਜ਼ਾ ਕਰਨ ਲਈ ਕਹਿ ਸਕਦੇ ਹੋ: ਉਦਾਹਰਣ ਵਜੋਂ, ਨੈੱਟਸਟੈਟ -ਐਨ 7 ਇਹ ਲਾਈਵ ਤਬਦੀਲੀਆਂ ਨੂੰ ਦੇਖਣ ਲਈ ਹਰ 7 ਸਕਿੰਟਾਂ ਬਾਅਦ ਆਉਟਪੁੱਟ ਨੂੰ ਅਪਡੇਟ ਕਰੇਗਾ।

ਜੇਕਰ ਤੁਸੀਂ ਸਿਰਫ਼ ਸਥਾਪਿਤ ਕਨੈਕਸ਼ਨਾਂ ਵਿੱਚ ਦਿਲਚਸਪੀ ਰੱਖਦੇ ਹੋ, ਤਾਂ findstr ਨਾਲ ਆਉਟਪੁੱਟ ਨੂੰ ਫਿਲਟਰ ਕਰੋ: ਨੈੱਟਸਟੈਟ | ਫਾਈਂਡਸਟ੍ਰ ਸਥਾਪਿਤਜੇਕਰ ਤੁਸੀਂ ਹੋਰ ਰਾਜਾਂ ਦਾ ਪਤਾ ਲਗਾਉਣਾ ਚਾਹੁੰਦੇ ਹੋ ਤਾਂ LISTENING, CLOSE_WAIT ਜਾਂ TIME_WAIT ਵਿੱਚ ਬਦਲੋ।

ਜਾਂਚ ਲਈ ਉਪਯੋਗੀ ਨੈੱਟਸਟੈਟ ਪੈਰਾਮੀਟਰ

ਇਹ ਸੋਧਕ ਤੁਹਾਨੂੰ ਇਜਾਜ਼ਤ ਦਿੰਦੇ ਹਨ ਸ਼ੋਰ ਘੱਟ ਕਰੋ ਅਤੇ ਉਸ 'ਤੇ ਧਿਆਨ ਕੇਂਦਰਿਤ ਕਰੋ ਜੋ ਤੁਸੀਂ ਲੱਭ ਰਹੇ ਹੋ:

- -a: ਸਰਗਰਮ ਅਤੇ ਨਿਸ਼ਕਿਰਿਆ ਕਨੈਕਸ਼ਨ ਅਤੇ ਸੁਣਨ ਵਾਲੇ ਪੋਰਟ ਦਿਖਾਉਂਦਾ ਹੈ।

- -e: ਇੰਟਰਫੇਸ ਪੈਕੇਟ ਅੰਕੜੇ (ਇਨਕਮਿੰਗ/ਆਊਟਗੋਇੰਗ)।

- -f: ਰਿਮੋਟ FQDNs (ਪੂਰੀ ਤਰ੍ਹਾਂ ਯੋਗ ਡੋਮੇਨ ਨਾਮ) ਨੂੰ ਹੱਲ ਕਰਦਾ ਹੈ ਅਤੇ ਪ੍ਰਦਰਸ਼ਿਤ ਕਰਦਾ ਹੈ।

- -n: ਅਣਸੁਲਝੇ ਪੋਰਟ ਅਤੇ IP ਨੰਬਰ (ਤੇਜ਼) ਦਿਖਾਉਂਦਾ ਹੈ।

- -o: ਉਸ ਪ੍ਰਕਿਰਿਆ ਦਾ PID ਜੋੜਦਾ ਹੈ ਜੋ ਕਨੈਕਸ਼ਨ ਨੂੰ ਬਣਾਈ ਰੱਖਦੀ ਹੈ।

- -ਪੀ ਐਕਸ: ਪ੍ਰੋਟੋਕੋਲ ਦੁਆਰਾ ਫਿਲਟਰ (TCP, UDP, tcpv6, tcpv4...)।

- -q: ਪੁੱਛਗਿੱਛ ਨਾਲ ਜੁੜੇ ਸੁਣਨ ਅਤੇ ਨਾ-ਸੁਣਨ ਵਾਲੇ ਪੋਰਟ।

- -sਪ੍ਰੋਟੋਕੋਲ (TCP, UDP, ICMP, IPv4/IPv6) ਦੁਆਰਾ ਸਮੂਹਬੱਧ ਅੰਕੜੇ।

- -r: ਸਿਸਟਮ ਦੀ ਮੌਜੂਦਾ ਰੂਟਿੰਗ ਟੇਬਲ।

- -t: ਡਾਊਨਲੋਡ ਸਥਿਤੀ ਵਿੱਚ ਕਨੈਕਸ਼ਨਾਂ ਬਾਰੇ ਜਾਣਕਾਰੀ।

- -x: ਨੈੱਟਵਰਕਡਾਇਰੈਕਟ ਕਨੈਕਸ਼ਨ ਵੇਰਵੇ।

ਰੋਜ਼ਾਨਾ ਜ਼ਿੰਦਗੀ ਲਈ ਵਿਹਾਰਕ ਉਦਾਹਰਣਾਂ

ਖੁੱਲ੍ਹੇ ਪੋਰਟਾਂ ਅਤੇ ਕਨੈਕਸ਼ਨਾਂ ਨੂੰ ਉਹਨਾਂ ਦੇ PID ਨਾਲ ਸੂਚੀਬੱਧ ਕਰਨ ਲਈ, ਚਲਾਓ ਨੈੱਟਸਟੈਟ -ਐਨੋਉਸ PID ਨਾਲ ਤੁਸੀਂ ਟਾਸਕ ਮੈਨੇਜਰ ਵਿੱਚ ਜਾਂ TCPView ਵਰਗੇ ਟੂਲਸ ਨਾਲ ਪ੍ਰਕਿਰਿਆ ਨੂੰ ਕਰਾਸ-ਰੈਫਰੈਂਸ ਕਰ ਸਕਦੇ ਹੋ।

ਜੇਕਰ ਤੁਸੀਂ ਸਿਰਫ਼ IPv4 ਕਨੈਕਸ਼ਨਾਂ ਵਿੱਚ ਦਿਲਚਸਪੀ ਰੱਖਦੇ ਹੋ, ਤਾਂ ਪ੍ਰੋਟੋਕੋਲ ਦੁਆਰਾ ਫਿਲਟਰ ਕਰੋ ਨੈੱਟਸਟੈਟ -ਪੀ ਆਈਪੀ ਅਤੇ ਤੁਸੀਂ ਬਾਹਰ ਨਿਕਲਦੇ ਸਮੇਂ ਸ਼ੋਰ ਬਚਾਓਗੇ।

ਪ੍ਰੋਟੋਕੋਲ ਦੁਆਰਾ ਗਲੋਬਲ ਅੰਕੜੇ ਇਸ ਤੋਂ ਆਉਂਦੇ ਹਨ ਨੈੱਟਸਟੈਟ -sਜਦੋਂ ਕਿ ਜੇਕਰ ਤੁਸੀਂ ਇੰਟਰਫੇਸਾਂ ਦੀ ਗਤੀਵਿਧੀ (ਭੇਜਿਆ/ਪ੍ਰਾਪਤ ਕੀਤਾ) ਚਾਹੁੰਦੇ ਹੋ ਤਾਂ ਇਹ ਕੰਮ ਕਰੇਗਾ ਨੈੱਟਸਟੈਟ -ਈ ਸਹੀ ਨੰਬਰ ਹੋਣ ਲਈ।

ਰਿਮੋਟ ਨਾਮ ਰੈਜ਼ੋਲਿਊਸ਼ਨ ਨਾਲ ਸਮੱਸਿਆ ਦਾ ਪਤਾ ਲਗਾਉਣ ਲਈ, ਜੋੜੋ ਨੈੱਟਸਟੈਟ -f ਫਿਲਟਰਿੰਗ ਦੇ ਨਾਲ: ਉਦਾਹਰਣ ਵਜੋਂ, ਨੈੱਟਸਟੈਟ -f | ਮੇਰਾ ਡੋਮੇਨ ਲੱਭੋ ਇਹ ਸਿਰਫ਼ ਉਹੀ ਵਾਪਸ ਕਰੇਗਾ ਜੋ ਉਸ ਡੋਮੇਨ ਨਾਲ ਮੇਲ ਖਾਂਦਾ ਹੈ।

ਜਦੋਂ ਵਾਈ-ਫਾਈ ਹੌਲੀ ਹੋਵੇ ਅਤੇ ਨੈੱਟਸਟੈਟ ਅਜੀਬ ਕਨੈਕਸ਼ਨਾਂ ਨਾਲ ਭਰਿਆ ਹੋਵੇ

ਇੱਕ ਕਲਾਸਿਕ ਮਾਮਲਾ: ਹੌਲੀ ਬ੍ਰਾਊਜ਼ਿੰਗ, ਇੱਕ ਸਪੀਡ ਟੈਸਟ ਜੋ ਸ਼ੁਰੂ ਹੋਣ ਵਿੱਚ ਥੋੜ੍ਹਾ ਸਮਾਂ ਲੈਂਦਾ ਹੈ ਪਰ ਆਮ ਅੰਕੜੇ ਦਿੰਦਾ ਹੈ, ਅਤੇ ਨੈੱਟਸਟੈਟ ਚਲਾਉਣ ਵੇਲੇ, ਹੇਠ ਲਿਖੇ ਦਿਖਾਈ ਦਿੰਦੇ ਹਨ: ਦਰਜਨਾਂ ਕਨੈਕਸ਼ਨ ਸਥਾਪਤ ਕੀਤੇ ਗਏਅਕਸਰ ਦੋਸ਼ੀ ਬ੍ਰਾਊਜ਼ਰ ਹੁੰਦਾ ਹੈ (ਉਦਾਹਰਣ ਵਜੋਂ, ਫਾਇਰਫਾਕਸ, ਇਸਦੇ ਕਈ ਸਾਕਟਾਂ ਨੂੰ ਸੰਭਾਲਣ ਦੇ ਤਰੀਕੇ ਦੇ ਕਾਰਨ), ਅਤੇ ਭਾਵੇਂ ਤੁਸੀਂ ਵਿੰਡੋਜ਼ ਬੰਦ ਕਰ ਦਿੰਦੇ ਹੋ, ਬੈਕਗ੍ਰਾਊਂਡ ਪ੍ਰਕਿਰਿਆਵਾਂ ਸੈਸ਼ਨਾਂ ਨੂੰ ਬਣਾਈ ਰੱਖਣਾ ਜਾਰੀ ਰੱਖ ਸਕਦੀਆਂ ਹਨ।

ਕੀ ਕਰਨਾ ਹੈ? ਪਹਿਲਾਂ, ਪਛਾਣੋ ਨੈੱਟਸਟੈਟ -ਐਨੋ PIDs ਨੂੰ ਨੋਟ ਕਰੋ। ਫਿਰ ਟਾਸਕ ਮੈਨੇਜਰ ਜਾਂ ਪ੍ਰੋਸੈਸ ਐਕਸਪਲੋਰਰ/TCPView ਨਾਲ ਜਾਂਚ ਕਰੋ ਕਿ ਇਸਦੇ ਪਿੱਛੇ ਕਿਹੜੀਆਂ ਪ੍ਰਕਿਰਿਆਵਾਂ ਹਨ। ਜੇਕਰ ਕਨੈਕਸ਼ਨ ਅਤੇ ਪ੍ਰੋਸੈਸ ਸ਼ੱਕੀ ਜਾਪਦੇ ਹਨ, ਤਾਂ Windows ਫਾਇਰਵਾਲ ਤੋਂ IP ਐਡਰੈੱਸ ਨੂੰ ਬਲਾਕ ਕਰਨ ਬਾਰੇ ਵਿਚਾਰ ਕਰੋ। ਐਂਟੀਵਾਇਰਸ ਸਕੈਨ ਚਲਾਓ ਅਤੇ, ਜੇਕਰ ਤੁਹਾਨੂੰ ਜੋਖਮ ਜ਼ਿਆਦਾ ਲੱਗਦਾ ਹੈ, ਤਾਂ ਇਹ ਸਪੱਸ਼ਟ ਹੋਣ ਤੱਕ ਉਪਕਰਣ ਨੂੰ ਨੈੱਟਵਰਕ ਤੋਂ ਅਸਥਾਈ ਤੌਰ 'ਤੇ ਡਿਸਕਨੈਕਟ ਕਰੋ।

ਜੇਕਰ ਬ੍ਰਾਊਜ਼ਰ ਨੂੰ ਮੁੜ ਸਥਾਪਿਤ ਕਰਨ ਤੋਂ ਬਾਅਦ ਵੀ ਸੈਸ਼ਨਾਂ ਦਾ ਹੜ੍ਹ ਜਾਰੀ ਰਹਿੰਦਾ ਹੈ, ਤਾਂ ਐਕਸਟੈਂਸ਼ਨਾਂ ਦੀ ਜਾਂਚ ਕਰੋ, ਅਸਥਾਈ ਤੌਰ 'ਤੇ ਸਿੰਕ੍ਰੋਨਾਈਜ਼ੇਸ਼ਨ ਨੂੰ ਅਯੋਗ ਕਰੋ, ਅਤੇ ਦੇਖੋ ਕਿ ਕੀ ਹੋਰ ਕਲਾਇੰਟ (ਜਿਵੇਂ ਕਿ ਤੁਹਾਡਾ ਮੋਬਾਈਲ ਡਿਵਾਈਸ) ਵੀ ਹੌਲੀ ਹਨ: ਇਹ ਸਮੱਸਿਆ ਵੱਲ ਇਸ਼ਾਰਾ ਕਰਦਾ ਹੈ। ਨੈੱਟਵਰਕ/ISP ਸਮੱਸਿਆ ਸਥਾਨਕ ਸਾਫਟਵੇਅਰ ਦੀ ਬਜਾਏ।

ਯਾਦ ਰੱਖੋ ਕਿ netstat ਇੱਕ ਰੀਅਲ-ਟਾਈਮ ਮਾਨੀਟਰ ਨਹੀਂ ਹੈ, ਪਰ ਤੁਸੀਂ ਇਸਨੂੰ ਇਸ ਨਾਲ ਸਿਮੂਲੇਟ ਕਰ ਸਕਦੇ ਹੋ ਨੈੱਟਸਟੈਟ -ਐਨ 5 ਹਰ 5 ਸਕਿੰਟਾਂ ਬਾਅਦ ਤਾਜ਼ਾ ਕਰਨ ਲਈ। ਜੇਕਰ ਤੁਹਾਨੂੰ ਇੱਕ ਨਿਰੰਤਰ ਅਤੇ ਵਧੇਰੇ ਸੁਵਿਧਾਜਨਕ ਪੈਨਲ ਦੀ ਲੋੜ ਹੈ, ਤਾਂ ਇੱਕ ਨਜ਼ਰ ਮਾਰੋ ਟੀਸੀਪੀਵਿiew ਜਾਂ ਹੋਰ ਸਮਰਪਿਤ ਨਿਗਰਾਨੀ ਵਿਕਲਪ।

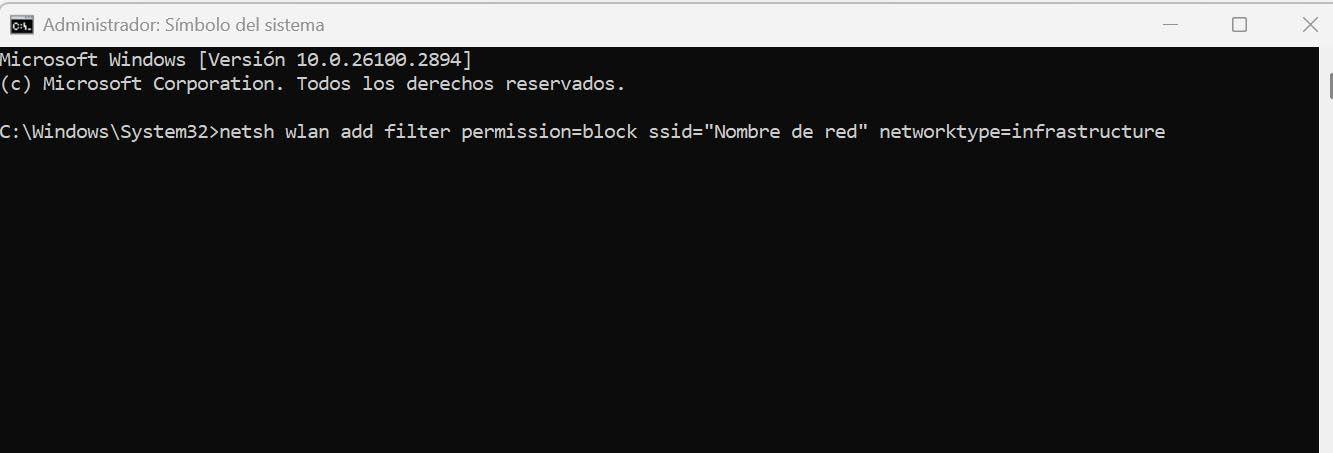

CMD ਤੋਂ ਖਾਸ Wi-Fi ਨੈੱਟਵਰਕਾਂ ਨੂੰ ਬਲੌਕ ਕਰੋ

ਜੇਕਰ ਨੇੜਲੇ ਨੈੱਟਵਰਕ ਹਨ ਜੋ ਤੁਸੀਂ ਨਹੀਂ ਦੇਖਣਾ ਚਾਹੁੰਦੇ ਜਾਂ ਆਪਣੀ ਡਿਵਾਈਸ ਨੂੰ ਵਰਤਣ ਦੀ ਕੋਸ਼ਿਸ਼ ਨਹੀਂ ਕਰਨਾ ਚਾਹੁੰਦੇ, ਤਾਂ ਤੁਸੀਂ ਕਰ ਸਕਦੇ ਹੋ ਉਹਨਾਂ ਨੂੰ ਕੰਸੋਲ ਤੋਂ ਫਿਲਟਰ ਕਰੋਕਮਾਂਡ ਤੁਹਾਨੂੰ ਇਜਾਜ਼ਤ ਦਿੰਦੀ ਹੈ ਇੱਕ ਖਾਸ SSID ਨੂੰ ਬਲੌਕ ਕਰੋ ਅਤੇ ਗ੍ਰਾਫਿਕਲ ਪੈਨਲ ਨੂੰ ਛੂਹਣ ਤੋਂ ਬਿਨਾਂ ਇਸਨੂੰ ਪ੍ਰਬੰਧਿਤ ਕਰੋ।

ਪ੍ਰਸ਼ਾਸਕ ਵਜੋਂ CMD ਖੋਲ੍ਹੋ ਅਤੇ ਵਰਤਦਾ ਹੈ:

netsh wlan add filter permission=block ssid="Nombre real de la red" networktype=infrastructureਇਸਨੂੰ ਚਲਾਉਣ ਤੋਂ ਬਾਅਦ, ਉਹ ਨੈੱਟਵਰਕ ਉਪਲਬਧ ਨੈੱਟਵਰਕਾਂ ਦੀ ਸੂਚੀ ਵਿੱਚੋਂ ਗਾਇਬ ਹੋ ਜਾਵੇਗਾ। ਇਹ ਦੇਖਣ ਲਈ ਕਿ ਤੁਸੀਂ ਕੀ ਬਲੌਕ ਕੀਤਾ ਹੈ, ਲਾਂਚ ਕਰੋ netsh wlan ਫਿਲਟਰ ਦਿਖਾਓ permission=blockਅਤੇ ਜੇਕਰ ਤੁਹਾਨੂੰ ਪਛਤਾਵਾ ਹੈ, ਤਾਂ ਇਸਨੂੰ ਇਸ ਨਾਲ ਮਿਟਾ ਦਿਓ:

netsh wlan delete filter permission=block ssid="Nombre real de la red" networktype=infrastructure

ਵਿੰਡੋਜ਼ ਫਾਇਰਵਾਲ ਨਾਲ ਸ਼ੱਕੀ IP ਪਤਿਆਂ ਨੂੰ ਬਲੌਕ ਕਰੋ

ਜੇਕਰ ਤੁਹਾਨੂੰ ਪਤਾ ਲੱਗਦਾ ਹੈ ਕਿ ਉਹੀ ਜਨਤਕ IP ਪਤਾ ਤੁਹਾਡੀਆਂ ਸੇਵਾਵਾਂ ਦੇ ਵਿਰੁੱਧ ਸ਼ੱਕੀ ਕਾਰਵਾਈਆਂ ਦੀ ਕੋਸ਼ਿਸ਼ ਕਰ ਰਿਹਾ ਹੈ, ਤਾਂ ਤੁਰੰਤ ਜਵਾਬ ਹੈ ਇੱਕ ਨਿਯਮ ਬਣਾਓ ਜੋ ਬਲਾਕ ਕਰਦਾ ਹੈ ਉਹ ਕਨੈਕਸ਼ਨ। ਗ੍ਰਾਫਿਕਲ ਕੰਸੋਲ ਵਿੱਚ, ਇੱਕ ਕਸਟਮ ਨਿਯਮ ਜੋੜੋ, ਇਸਨੂੰ "ਸਾਰੇ ਪ੍ਰੋਗਰਾਮ", ਪ੍ਰੋਟੋਕੋਲ "ਕੋਈ ਵੀ" ਤੇ ਲਾਗੂ ਕਰੋ, ਬਲਾਕ ਕਰਨ ਲਈ ਰਿਮੋਟ ਆਈਪੀ ਨਿਰਧਾਰਤ ਕਰੋ, "ਕਨੈਕਸ਼ਨ ਨੂੰ ਬਲੌਕ ਕਰੋ" ਤੇ ਨਿਸ਼ਾਨ ਲਗਾਓ ਅਤੇ ਡੋਮੇਨ/ਪ੍ਰਾਈਵੇਟ/ਪਬਲਿਕ ਤੇ ਲਾਗੂ ਕਰੋ।

ਕੀ ਤੁਸੀਂ ਆਟੋਮੇਸ਼ਨ ਨੂੰ ਤਰਜੀਹ ਦਿੰਦੇ ਹੋ? PowerShell ਨਾਲ, ਤੁਸੀਂ ਕਲਿੱਕ ਕੀਤੇ ਬਿਨਾਂ ਨਿਯਮ ਬਣਾ ਸਕਦੇ ਹੋ, ਸੋਧ ਸਕਦੇ ਹੋ ਜਾਂ ਮਿਟਾ ਸਕਦੇ ਹੋ। ਉਦਾਹਰਨ ਲਈ, ਬਾਹਰ ਜਾਣ ਵਾਲੇ ਟੈਲਨੈੱਟ ਟ੍ਰੈਫਿਕ ਨੂੰ ਰੋਕਣ ਅਤੇ ਫਿਰ ਆਗਿਆ ਪ੍ਰਾਪਤ ਰਿਮੋਟ IP ਪਤੇ ਨੂੰ ਸੀਮਤ ਕਰਨ ਲਈ, ਤੁਸੀਂ ਨਿਯਮਾਂ ਦੀ ਵਰਤੋਂ ਕਰ ਸਕਦੇ ਹੋ ਨਵਾਂ-NetFirewallRule ਅਤੇ ਫਿਰ ਇਸ ਨਾਲ ਐਡਜਸਟ ਕਰੋ ਸੈੱਟ-ਨੈੱਟਫਾਇਰਵਾਲ ਨਿਯਮ.

# Bloquear tráfico saliente de Telnet (ejemplo)

New-NetFirewallRule -DisplayName "Block Outbound Telnet" -Direction Outbound -Program %SystemRoot%\System32\telnet.exe -Protocol TCP -LocalPort 23 -Action Block

# Cambiar una regla existente para fijar IP remota

Get-NetFirewallPortFilter | ?{ $_.LocalPort -eq 80 } | Get-NetFirewallRule | ?{ $_.Direction -eq "Inbound" -and $_.Action -eq "Allow" } | Set-NetFirewallRule -RemoteAddress 192.168.0.2ਸਮੂਹਾਂ ਦੁਆਰਾ ਨਿਯਮਾਂ ਦਾ ਪ੍ਰਬੰਧਨ ਕਰਨ ਜਾਂ ਬਲੌਕਿੰਗ ਨਿਯਮਾਂ ਨੂੰ ਥੋਕ ਵਿੱਚ ਮਿਟਾਉਣ ਲਈ, ਇਸ 'ਤੇ ਭਰੋਸਾ ਕਰੋ NetFirewallRule ਨੂੰ ਸਮਰੱਥ/ਅਯੋਗ/ਹਟਾਓ ਅਤੇ ਵਾਈਲਡਕਾਰਡਾਂ ਜਾਂ ਵਿਸ਼ੇਸ਼ਤਾਵਾਂ ਦੁਆਰਾ ਫਿਲਟਰਾਂ ਵਾਲੀਆਂ ਪੁੱਛਗਿੱਛਾਂ ਵਿੱਚ।

ਸਭ ਤੋਂ ਵਧੀਆ ਅਭਿਆਸ: ਫਾਇਰਵਾਲ ਸੇਵਾ ਨੂੰ ਅਯੋਗ ਨਾ ਕਰੋ

ਮਾਈਕ੍ਰੋਸਾਫਟ ਫਾਇਰਵਾਲ ਸੇਵਾ (MpsSvc) ਨੂੰ ਬੰਦ ਕਰਨ ਦੀ ਸਲਾਹ ਨਹੀਂ ਦਿੰਦਾ। ਅਜਿਹਾ ਕਰਨ ਨਾਲ ਸਟਾਰਟ ਮੀਨੂ ਸਮੱਸਿਆਵਾਂ, ਆਧੁਨਿਕ ਐਪਸ ਸਥਾਪਤ ਕਰਨ ਵਿੱਚ ਸਮੱਸਿਆਵਾਂ, ਜਾਂ ਹੋਰ ਸਮੱਸਿਆਵਾਂ ਹੋ ਸਕਦੀਆਂ ਹਨ। ਕਿਰਿਆਸ਼ੀਲਤਾ ਗਲਤੀਆਂ ਫ਼ੋਨ ਰਾਹੀਂ। ਜੇਕਰ, ਨੀਤੀ ਦੇ ਮਾਮਲੇ ਵਿੱਚ, ਤੁਹਾਨੂੰ ਪ੍ਰੋਫਾਈਲਾਂ ਨੂੰ ਅਯੋਗ ਕਰਨ ਦੀ ਲੋੜ ਹੈ, ਤਾਂ ਫਾਇਰਵਾਲ ਜਾਂ GPO ਕੌਂਫਿਗਰੇਸ਼ਨ ਪੱਧਰ 'ਤੇ ਅਜਿਹਾ ਕਰੋ, ਪਰ ਸੇਵਾ ਨੂੰ ਚੱਲਦਾ ਛੱਡ ਦਿਓ।

ਪ੍ਰੋਫਾਈਲਾਂ (ਡੋਮੇਨ/ਪ੍ਰਾਈਵੇਟ/ਪਬਲਿਕ) ਅਤੇ ਡਿਫਾਲਟ ਐਕਸ਼ਨ (ਇਜਾਜ਼ਤ/ਬਲਾਕ) ਨੂੰ ਕਮਾਂਡ ਲਾਈਨ ਜਾਂ ਫਾਇਰਵਾਲ ਕੰਸੋਲ ਤੋਂ ਸੈੱਟ ਕੀਤਾ ਜਾ ਸਕਦਾ ਹੈ। ਇਹਨਾਂ ਡਿਫਾਲਟ ਨੂੰ ਚੰਗੀ ਤਰ੍ਹਾਂ ਪਰਿਭਾਸ਼ਿਤ ਰੱਖਣ ਨਾਲ ਅਣਇੱਛਤ ਛੇਕ ਨਵੇਂ ਨਿਯਮ ਬਣਾਉਂਦੇ ਸਮੇਂ।

ਫੋਰਟੀਗੇਟ: ਸ਼ੱਕੀ ਜਨਤਕ IP ਤੋਂ SSL VPN ਕੋਸ਼ਿਸ਼ਾਂ ਨੂੰ ਬਲੌਕ ਕਰੋ

ਜੇਕਰ ਤੁਸੀਂ FortiGate ਦੀ ਵਰਤੋਂ ਕਰਦੇ ਹੋ ਅਤੇ ਅਣਜਾਣ IP ਤੋਂ ਆਪਣੇ SSL VPN ਵਿੱਚ ਅਸਫਲ ਲੌਗਇਨ ਕੋਸ਼ਿਸ਼ਾਂ ਦੇਖਦੇ ਹੋ, ਤਾਂ ਇੱਕ ਐਡਰੈੱਸ ਪੂਲ ਬਣਾਓ (ਉਦਾਹਰਨ ਲਈ, ਬਲੈਕਲਿਸਟਿਪ) ਅਤੇ ਉੱਥੇ ਸਾਰੇ ਵਿਰੋਧੀ IP ਸ਼ਾਮਲ ਕਰੋ।

ਕੰਸੋਲ 'ਤੇ, SSL VPN ਸੈਟਿੰਗਾਂ ਨੂੰ ਇਸ ਨਾਲ ਦਰਜ ਕਰੋ ਵੀਪੀਐਨ ਐਸਐਸਐਲ ਸੈਟਿੰਗ ਦੀ ਸੰਰਚਨਾ ਅਤੇ ਲਾਗੂ ਹੁੰਦਾ ਹੈ: ਸਰੋਤ-ਪਤਾ "ਬਲੈਕਲਿਸਟਿਪ" ਸੈੱਟ ਕਰੋ y ਸਰੋਤ-ਪਤਾ-ਨਕਾਰਾਤਮਕ ਯੋਗ ਸੈੱਟ ਕਰੋ. ਨਾਲ ਇੱਕ ਪ੍ਰਦਰਸ਼ਨ ਤੁਸੀਂ ਪੁਸ਼ਟੀ ਕਰਦੇ ਹੋ ਕਿ ਇਸਨੂੰ ਲਾਗੂ ਕੀਤਾ ਗਿਆ ਹੈ। ਇਸ ਤਰ੍ਹਾਂ, ਜਦੋਂ ਕੋਈ ਉਨ੍ਹਾਂ IP ਪਤਿਆਂ ਤੋਂ ਆਉਂਦਾ ਹੈ, ਤਾਂ ਕਨੈਕਸ਼ਨ ਸ਼ੁਰੂ ਤੋਂ ਹੀ ਰੱਦ ਕਰ ਦਿੱਤਾ ਜਾਵੇਗਾ।

ਉਸ IP ਅਤੇ ਪੋਰਟ 'ਤੇ ਟ੍ਰੈਫਿਕ ਦੀ ਜਾਂਚ ਕਰਨ ਲਈ, ਤੁਸੀਂ ਵਰਤ ਸਕਦੇ ਹੋ ਕਿਸੇ ਵੀ “ਹੋਸਟ XXXX ਅਤੇ ਪੋਰਟ 10443” ਸਨਿਫਰ ਪੈਕੇਟ ਦਾ ਨਿਦਾਨ ਕਰੋ 4, ਅਤੇ ਨਾਲ ਵੀਪੀਐਨ ਐਸਐਸਐਲ ਮਾਨੀਟਰ ਪ੍ਰਾਪਤ ਕਰੋ ਤੁਸੀਂ ਸੂਚੀ ਵਿੱਚ ਸ਼ਾਮਲ ਨਾ ਹੋਣ ਵਾਲੇ IPs ਤੋਂ ਇਜਾਜ਼ਤ ਪ੍ਰਾਪਤ ਸੈਸ਼ਨਾਂ ਦੀ ਜਾਂਚ ਕਰਦੇ ਹੋ।

ਇੱਕ ਹੋਰ ਤਰੀਕਾ ਹੈ SSL_VPN > ਪਹੁੰਚ ਸੀਮਤ ਕਰੋ > ਖਾਸ ਹੋਸਟਾਂ ਤੱਕ ਪਹੁੰਚ ਸੀਮਤ ਕਰੋਹਾਲਾਂਕਿ, ਉਸ ਸਥਿਤੀ ਵਿੱਚ ਅਸਵੀਕਾਰ ਪ੍ਰਮਾਣ ਪੱਤਰ ਦਾਖਲ ਕਰਨ ਤੋਂ ਬਾਅਦ ਹੁੰਦਾ ਹੈ, ਕੰਸੋਲ ਰਾਹੀਂ ਤੁਰੰਤ ਨਹੀਂ।

ਟ੍ਰੈਫਿਕ ਦੇਖਣ ਅਤੇ ਵਿਸ਼ਲੇਸ਼ਣ ਕਰਨ ਲਈ ਨੈੱਟਸਟੈਟ ਦੇ ਵਿਕਲਪ

ਜੇਕਰ ਤੁਸੀਂ ਹੋਰ ਆਰਾਮ ਜਾਂ ਵੇਰਵੇ ਦੀ ਭਾਲ ਕਰ ਰਹੇ ਹੋ, ਤਾਂ ਅਜਿਹੇ ਔਜ਼ਾਰ ਹਨ ਜੋ ਇਹ ਪ੍ਰਦਾਨ ਕਰਦੇ ਹਨ। ਗ੍ਰਾਫਿਕਸ, ਉੱਨਤ ਫਿਲਟਰ ਅਤੇ ਡੂੰਘੀ ਕੈਪਚਰ ਪੈਕੇਜਾਂ ਦੀ ਗਿਣਤੀ:

- ਵਰਅਰਹਾਰਕ: ਸਾਰੇ ਪੱਧਰਾਂ 'ਤੇ ਟ੍ਰੈਫਿਕ ਕੈਪਚਰ ਅਤੇ ਵਿਸ਼ਲੇਸ਼ਣ।

- iproute2 ਵੱਲੋਂ ਹੋਰ (ਲੀਨਕਸ): TCP/UDP ਅਤੇ IPv4/IPv6 ਦੇ ਪ੍ਰਬੰਧਨ ਲਈ ਉਪਯੋਗਤਾਵਾਂ।

- ਗਲਾਸਵਾਇਰਫਾਇਰਵਾਲ ਪ੍ਰਬੰਧਨ ਅਤੇ ਗੋਪਨੀਯਤਾ 'ਤੇ ਧਿਆਨ ਕੇਂਦਰਿਤ ਕਰਕੇ ਨੈੱਟਵਰਕ ਵਿਸ਼ਲੇਸ਼ਣ।

- ਅੱਪਟ੍ਰੇਂਡਸ ਅੱਪਟਾਈਮ ਮਾਨੀਟਰਲਗਾਤਾਰ ਸਾਈਟ ਨਿਗਰਾਨੀ ਅਤੇ ਚੇਤਾਵਨੀਆਂ।

- ਜਰਮੇਨ ਯੂਐਕਸ: ਵਿੱਤ ਜਾਂ ਸਿਹਤ ਵਰਗੇ ਵਰਟੀਕਲ 'ਤੇ ਕੇਂਦ੍ਰਿਤ ਨਿਗਰਾਨੀ।

- ਅਟੇਰਾ: ਨਿਗਰਾਨੀ ਅਤੇ ਰਿਮੋਟ ਪਹੁੰਚ ਵਾਲਾ RMM ਸੂਟ।

- ਕਲਾਉਡਸ਼ਾਰਕਵੈੱਬ ਵਿਸ਼ਲੇਸ਼ਣ ਅਤੇ ਸਕ੍ਰੀਨਸ਼ਾਟ ਸਾਂਝਾਕਰਨ।

- ਆਈਪੀਟ੍ਰੈਫ / ਆਈਫਟੌਪ (ਲੀਨਕਸ): ਇੱਕ ਬਹੁਤ ਹੀ ਅਨੁਭਵੀ ਇੰਟਰਫੇਸ ਰਾਹੀਂ ਰੀਅਲ-ਟਾਈਮ ਟ੍ਰੈਫਿਕ।

- ss (ਸਾਕਟ ਅੰਕੜੇ) (ਲੀਨਕਸ): ਨੈੱਟਸਟੈਟ ਦਾ ਇੱਕ ਆਧੁਨਿਕ, ਸਪਸ਼ਟ ਵਿਕਲਪ।

IP ਬਲਾਕਿੰਗ ਅਤੇ SEO 'ਤੇ ਇਸਦਾ ਪ੍ਰਭਾਵ, ਨਾਲ ਹੀ ਘਟਾਉਣ ਦੀਆਂ ਰਣਨੀਤੀਆਂ

ਹਮਲਾਵਰ IP ਨੂੰ ਬਲੌਕ ਕਰਨਾ ਸਮਝਦਾਰੀ ਦੀ ਗੱਲ ਹੈ, ਪਰ ਸਾਵਧਾਨ ਰਹੋ ਸਰਚ ਇੰਜਣ ਬੋਟਾਂ ਨੂੰ ਬਲਾਕ ਕਰੋਕਿਉਂਕਿ ਤੁਸੀਂ ਇੰਡੈਕਸਿੰਗ ਗੁਆ ਸਕਦੇ ਹੋ। ਦੇਸ਼ ਨੂੰ ਬਲਾਕ ਕਰਨ ਨਾਲ ਜਾਇਜ਼ ਉਪਭੋਗਤਾਵਾਂ (ਜਾਂ VPN) ਨੂੰ ਵੀ ਬਾਹਰ ਰੱਖਿਆ ਜਾ ਸਕਦਾ ਹੈ ਅਤੇ ਕੁਝ ਖੇਤਰਾਂ ਵਿੱਚ ਤੁਹਾਡੀ ਦਿੱਖ ਨੂੰ ਘਟਾ ਸਕਦਾ ਹੈ।

ਪੂਰਕ ਉਪਾਅ: ਜੋੜੋ ਕੈਪਟਚਾ ਬੋਟਾਂ ਨੂੰ ਰੋਕਣ ਲਈ, ਦੁਰਵਰਤੋਂ ਨੂੰ ਰੋਕਣ ਲਈ ਰੇਟ ਕੈਪਿੰਗ ਲਾਗੂ ਕਰੋ ਅਤੇ ਵੰਡੇ ਗਏ ਨੋਡਾਂ ਵਿੱਚ ਲੋਡ ਵੰਡ ਕੇ DDoS ਨੂੰ ਘਟਾਉਣ ਲਈ ਇੱਕ CDN ਲਗਾਓ।

ਜੇਕਰ ਤੁਹਾਡੀ ਹੋਸਟਿੰਗ ਅਪਾਚੇ ਦੀ ਵਰਤੋਂ ਕਰਦੀ ਹੈ ਅਤੇ ਤੁਹਾਡੇ ਸਰਵਰ 'ਤੇ ਜੀਓ-ਬਲਾਕਿੰਗ ਸਮਰੱਥ ਹੈ, ਤਾਂ ਤੁਸੀਂ ਫੇਰੀਆਂ ਨੂੰ ਰੀਡਾਇਰੈਕਟ ਕਰੋ ਕਿਸੇ ਖਾਸ ਦੇਸ਼ ਤੋਂ .htaccess ਦੀ ਵਰਤੋਂ ਕਰਕੇ ਮੁੜ-ਲਿਖਾਉਣ ਦੇ ਨਿਯਮ ਨਾਲ (ਆਮ ਉਦਾਹਰਣ):

RewriteEngine on

RewriteCond %{ENV:GEOIP_COUNTRY_CODE} ^CN$

RewriteRule ^(.*)$ http://tu-dominio.com/pagina-de-error.html [R=301,L]ਹੋਸਟਿੰਗ (Plesk) 'ਤੇ IP ਨੂੰ ਬਲਾਕ ਕਰਨ ਲਈ, ਤੁਸੀਂ ਸੰਪਾਦਿਤ ਵੀ ਕਰ ਸਕਦੇ ਹੋ .htaccess ਅਤੇ ਖਾਸ ਪਤਿਆਂ ਤੋਂ ਇਨਕਾਰ ਕਰੋ, ਹਮੇਸ਼ਾ ਫਾਈਲ ਦੇ ਪਹਿਲਾਂ ਬੈਕਅੱਪ ਦੇ ਨਾਲ ਜੇਕਰ ਤੁਹਾਨੂੰ ਤਬਦੀਲੀਆਂ ਨੂੰ ਵਾਪਸ ਕਰਨ ਦੀ ਲੋੜ ਹੈ।

PowerShell ਅਤੇ netsh ਦੀ ਵਰਤੋਂ ਕਰਕੇ Windows Firewall ਨੂੰ ਡੂੰਘਾਈ ਨਾਲ ਪ੍ਰਬੰਧਿਤ ਕਰੋ

ਵਿਅਕਤੀਗਤ ਨਿਯਮ ਬਣਾਉਣ ਤੋਂ ਇਲਾਵਾ, PowerShell ਤੁਹਾਨੂੰ ਪੂਰਾ ਨਿਯੰਤਰਣ ਦਿੰਦਾ ਹੈ: ਡਿਫਾਲਟ ਪ੍ਰੋਫਾਈਲਾਂ ਨੂੰ ਪਰਿਭਾਸ਼ਿਤ ਕਰੋ, ਨਿਯਮ ਬਣਾਓ/ਸੋਧੋ/ਮਿਟਾਓ ਅਤੇ ਡੋਮੇਨ ਕੰਟਰੋਲਰਾਂ 'ਤੇ ਲੋਡ ਘਟਾਉਣ ਲਈ ਕੈਸ਼ ਕੀਤੇ ਸੈਸ਼ਨਾਂ ਵਾਲੇ ਐਕਟਿਵ ਡਾਇਰੈਕਟਰੀ GPO ਦੇ ਵਿਰੁੱਧ ਵੀ ਕੰਮ ਕਰੋ।

ਤੇਜ਼ ਉਦਾਹਰਣਾਂ: ਇੱਕ ਨਿਯਮ ਬਣਾਉਣਾ, ਇਸਦਾ ਰਿਮੋਟ ਪਤਾ ਬਦਲਣਾ, ਪੂਰੇ ਸਮੂਹਾਂ ਨੂੰ ਸਮਰੱਥ/ਅਯੋਗ ਕਰਨਾ, ਅਤੇ ਬਲਾਕਿੰਗ ਨਿਯਮਾਂ ਨੂੰ ਹਟਾਓ ਇੱਕੋ ਝਟਕੇ ਵਿੱਚ। ਆਬਜੈਕਟ-ਓਰੀਐਂਟਡ ਮਾਡਲ ਪੋਰਟਾਂ, ਐਪਲੀਕੇਸ਼ਨਾਂ, ਜਾਂ ਪਤਿਆਂ ਲਈ ਫਿਲਟਰਾਂ ਦੀ ਪੁੱਛਗਿੱਛ ਕਰਨ ਅਤੇ ਪਾਈਪਲਾਈਨਾਂ ਨਾਲ ਨਤੀਜਿਆਂ ਨੂੰ ਚੇਨ ਕਰਨ ਦੀ ਆਗਿਆ ਦਿੰਦਾ ਹੈ।

ਰਿਮੋਟ ਟੀਮਾਂ ਦਾ ਪ੍ਰਬੰਧਨ ਕਰਨ ਲਈ, ਇਸ 'ਤੇ ਨਿਰਭਰ ਕਰੋ ਵਿਨਆਰਐਮ ਅਤੇ ਪੈਰਾਮੀਟਰ -ਸਿਮ ਸੈਸ਼ਨਇਹ ਤੁਹਾਨੂੰ ਆਪਣੇ ਕੰਸੋਲ ਨੂੰ ਛੱਡੇ ਬਿਨਾਂ ਹੋਰ ਮਸ਼ੀਨਾਂ 'ਤੇ ਨਿਯਮਾਂ ਨੂੰ ਸੂਚੀਬੱਧ ਕਰਨ, ਸੋਧਣ ਜਾਂ ਐਂਟਰੀਆਂ ਨੂੰ ਮਿਟਾਉਣ ਦੀ ਆਗਿਆ ਦਿੰਦਾ ਹੈ।

ਸਕ੍ਰਿਪਟਾਂ ਵਿੱਚ ਗਲਤੀਆਂ? ਵਰਤੋਂ -ਗਲਤੀ ਕਾਰਵਾਈ ਚੁੱਪਚਾਪ ਜਾਰੀ ਰੱਖੋ ਮਿਟਾਉਣ ਵੇਲੇ "ਨਿਯਮ ਨਹੀਂ ਮਿਲਿਆ" ਨੂੰ ਦਬਾਉਣ ਲਈ, -ਕੀ, ਜੇਕਰ ਪੂਰਵਦਰਸ਼ਨ ਕਰਨ ਲਈ ਅਤੇ - ਪੁਸ਼ਟੀ ਕਰੋ ਜੇਕਰ ਤੁਸੀਂ ਹਰੇਕ ਆਈਟਮ ਲਈ ਪੁਸ਼ਟੀ ਚਾਹੁੰਦੇ ਹੋ। ਨਾਲ -ਵਰਬੋਸ ਤੁਹਾਡੇ ਕੋਲ ਐਗਜ਼ੀਕਿਊਸ਼ਨ ਬਾਰੇ ਹੋਰ ਜਾਣਕਾਰੀ ਹੋਵੇਗੀ।

IPsec: ਪ੍ਰਮਾਣੀਕਰਨ, ਇਨਕ੍ਰਿਪਸ਼ਨ, ਅਤੇ ਨੀਤੀ-ਅਧਾਰਿਤ ਆਈਸੋਲੇਸ਼ਨ

ਜਦੋਂ ਤੁਹਾਨੂੰ ਸਿਰਫ਼ ਪ੍ਰਮਾਣਿਤ ਜਾਂ ਏਨਕ੍ਰਿਪਟਡ ਟ੍ਰੈਫਿਕ ਨੂੰ ਲੰਘਣ ਦੀ ਲੋੜ ਹੁੰਦੀ ਹੈ, ਤਾਂ ਤੁਸੀਂ ਜੋੜਦੇ ਹੋ ਫਾਇਰਵਾਲ ਅਤੇ IPsec ਨਿਯਮਟ੍ਰਾਂਸਪੋਰਟ ਮੋਡ ਨਿਯਮ ਬਣਾਓ, ਕ੍ਰਿਪਟੋਗ੍ਰਾਫਿਕ ਸੈੱਟ ਅਤੇ ਪ੍ਰਮਾਣੀਕਰਨ ਵਿਧੀਆਂ ਨੂੰ ਪਰਿਭਾਸ਼ਿਤ ਕਰੋ, ਅਤੇ ਉਹਨਾਂ ਨੂੰ ਢੁਕਵੇਂ ਨਿਯਮਾਂ ਨਾਲ ਜੋੜੋ।

ਜੇਕਰ ਤੁਹਾਡੇ ਸਾਥੀ ਨੂੰ IKEv2 ਦੀ ਲੋੜ ਹੈ, ਤਾਂ ਤੁਸੀਂ ਇਸਨੂੰ ਡਿਵਾਈਸ ਸਰਟੀਫਿਕੇਟ ਦੁਆਰਾ ਪ੍ਰਮਾਣੀਕਰਨ ਦੇ ਨਾਲ IPsec ਨਿਯਮ ਵਿੱਚ ਨਿਰਧਾਰਤ ਕਰ ਸਕਦੇ ਹੋ। ਇਹ ਵੀ ਸੰਭਵ ਹੈ। ਕਾਪੀ ਨਿਯਮ ਇੱਕ GPO ਤੋਂ ਦੂਜੇ GPO ਅਤੇ ਉਹਨਾਂ ਨਾਲ ਜੁੜੇ ਸੈੱਟਾਂ ਵਿੱਚ ਤੈਨਾਤੀ ਨੂੰ ਤੇਜ਼ ਕਰਨ ਲਈ।

ਡੋਮੇਨ ਮੈਂਬਰਾਂ ਨੂੰ ਅਲੱਗ ਕਰਨ ਲਈ, ਉਹ ਨਿਯਮ ਲਾਗੂ ਕਰੋ ਜਿਨ੍ਹਾਂ ਲਈ ਆਉਣ ਵਾਲੇ ਟ੍ਰੈਫਿਕ ਲਈ ਪ੍ਰਮਾਣੀਕਰਨ ਦੀ ਲੋੜ ਹੁੰਦੀ ਹੈ ਅਤੇ ਬਾਹਰ ਜਾਣ ਵਾਲੇ ਟ੍ਰੈਫਿਕ ਲਈ ਇਸਦੀ ਲੋੜ ਹੁੰਦੀ ਹੈ। ਤੁਸੀਂ ਇਹ ਵੀ ਕਰ ਸਕਦੇ ਹੋ ਸਮੂਹਾਂ ਵਿੱਚ ਮੈਂਬਰਸ਼ਿਪ ਦੀ ਲੋੜ ਹੈ SDDL ਚੇਨਾਂ ਦੇ ਨਾਲ, ਅਧਿਕਾਰਤ ਉਪਭੋਗਤਾਵਾਂ/ਡਿਵਾਈਸਾਂ ਤੱਕ ਪਹੁੰਚ ਨੂੰ ਸੀਮਤ ਕਰਨਾ।

ਜੇਕਰ ਤੁਸੀਂ "ਸੁਰੱਖਿਅਤ ਹੋਣ ਦੀ ਇਜਾਜ਼ਤ ਦਿਓ" ਫਾਇਰਵਾਲ ਨਿਯਮ ਅਤੇ ਇੱਕ IPsec ਨੀਤੀ ਬਣਾਉਂਦੇ ਹੋ ਤਾਂ ਅਣ-ਇਨਕ੍ਰਿਪਟਡ ਐਪਲੀਕੇਸ਼ਨਾਂ (ਜਿਵੇਂ ਕਿ ਟੇਲਨੈੱਟ) ਨੂੰ IPsec ਦੀ ਵਰਤੋਂ ਕਰਨ ਲਈ ਮਜਬੂਰ ਕੀਤਾ ਜਾ ਸਕਦਾ ਹੈ ਜੋ ਪ੍ਰਮਾਣੀਕਰਨ ਅਤੇ ਇਨਕ੍ਰਿਪਸ਼ਨ ਦੀ ਲੋੜ ਹੈਇਸ ਤਰ੍ਹਾਂ ਕੁਝ ਵੀ ਸਪਸ਼ਟ ਤੌਰ 'ਤੇ ਨਹੀਂ ਚਲਦਾ।

ਪ੍ਰਮਾਣਿਤ ਬਾਈਪਾਸ ਅਤੇ ਐਂਡਪੁਆਇੰਟ ਸੁਰੱਖਿਆ

ਪ੍ਰਮਾਣਿਤ ਬਾਈਪਾਸ ਭਰੋਸੇਯੋਗ ਉਪਭੋਗਤਾਵਾਂ ਜਾਂ ਡਿਵਾਈਸਾਂ ਤੋਂ ਟ੍ਰੈਫਿਕ ਨੂੰ ਬਲਾਕਿੰਗ ਨਿਯਮਾਂ ਨੂੰ ਓਵਰਰਾਈਡ ਕਰਨ ਦੀ ਆਗਿਆ ਦਿੰਦਾ ਹੈ। ਲਈ ਉਪਯੋਗੀ ਸਰਵਰਾਂ ਨੂੰ ਅੱਪਡੇਟ ਅਤੇ ਸਕੈਨ ਕਰਨਾ ਪੂਰੀ ਦੁਨੀਆ ਲਈ ਬੰਦਰਗਾਹਾਂ ਖੋਲ੍ਹੇ ਬਿਨਾਂ।

ਜੇਕਰ ਤੁਸੀਂ ਕਈ ਐਪਾਂ ਵਿੱਚ ਐਂਡ-ਟੂ-ਐਂਡ ਸੁਰੱਖਿਆ ਦੀ ਭਾਲ ਕਰ ਰਹੇ ਹੋ, ਤਾਂ ਹਰੇਕ ਲਈ ਇੱਕ ਨਿਯਮ ਬਣਾਉਣ ਦੀ ਬਜਾਏ, IPsec ਲੇਅਰ ਲਈ ਅਧਿਕਾਰ ਗਲੋਬਲ ਕੌਂਫਿਗਰੇਸ਼ਨ ਵਿੱਚ ਮਨਜ਼ੂਰ ਮਸ਼ੀਨ/ਉਪਭੋਗਤਾ ਸਮੂਹਾਂ ਦੀਆਂ ਸੂਚੀਆਂ ਦੇ ਨਾਲ।

ਕੌਣ ਜੁੜਦਾ ਹੈ ਇਹ ਦੇਖਣ ਲਈ netstat ਵਿੱਚ ਮੁਹਾਰਤ ਹਾਸਲ ਕਰਨਾ, ਨਿਯਮਾਂ ਨੂੰ ਲਾਗੂ ਕਰਨ ਲਈ netsh ਅਤੇ PowerShell ਦਾ ਲਾਭ ਉਠਾਉਣਾ, ਅਤੇ FortiGate ਵਰਗੇ IPsec ਜਾਂ ਪੈਰੀਮੀਟਰ ਫਾਇਰਵਾਲਾਂ ਨਾਲ ਸਕੇਲਿੰਗ ਕਰਨਾ ਤੁਹਾਨੂੰ ਆਪਣੇ ਨੈੱਟਵਰਕ ਦਾ ਨਿਯੰਤਰਣ ਦਿੰਦਾ ਹੈ। CMD-ਅਧਾਰਿਤ Wi-Fi ਫਿਲਟਰਾਂ, ਚੰਗੀ ਤਰ੍ਹਾਂ ਡਿਜ਼ਾਈਨ ਕੀਤੇ IP ਬਲਾਕਿੰਗ, SEO ਸਾਵਧਾਨੀਆਂ, ਅਤੇ ਵਿਕਲਪਕ ਸਾਧਨਾਂ ਨਾਲ ਜਦੋਂ ਤੁਹਾਨੂੰ ਵਧੇਰੇ ਡੂੰਘਾਈ ਨਾਲ ਵਿਸ਼ਲੇਸ਼ਣ ਦੀ ਲੋੜ ਹੁੰਦੀ ਹੈ, ਤਾਂ ਤੁਸੀਂ ਸਮੇਂ ਸਿਰ ਸ਼ੱਕੀ ਕਨੈਕਸ਼ਨਾਂ ਦਾ ਪਤਾ ਲਗਾਓ ਅਤੇ ਆਪਣੇ ਕਾਰਜਾਂ ਵਿੱਚ ਵਿਘਨ ਪਾਏ ਬਿਨਾਂ ਉਹਨਾਂ ਨੂੰ ਬਲੌਕ ਕਰੋ।

ਉਹ ਛੋਟੀ ਉਮਰ ਤੋਂ ਹੀ ਟੈਕਨਾਲੋਜੀ ਦਾ ਸ਼ੌਕੀਨ ਸੀ। ਮੈਨੂੰ ਸੈਕਟਰ ਵਿਚ ਅਪ ਟੂ ਡੇਟ ਰਹਿਣਾ ਪਸੰਦ ਹੈ ਅਤੇ ਸਭ ਤੋਂ ਵੱਧ, ਇਸ ਨੂੰ ਸੰਚਾਰ ਕਰਨਾ. ਇਸ ਲਈ ਮੈਂ ਕਈ ਸਾਲਾਂ ਤੋਂ ਤਕਨਾਲੋਜੀ ਅਤੇ ਵੀਡੀਓ ਗੇਮ ਵੈੱਬਸਾਈਟਾਂ 'ਤੇ ਸੰਚਾਰ ਲਈ ਸਮਰਪਿਤ ਹਾਂ। ਤੁਸੀਂ ਮੈਨੂੰ ਐਂਡਰੌਇਡ, ਵਿੰਡੋਜ਼, ਮੈਕੋਸ, ਆਈਓਐਸ, ਨਿਨਟੈਂਡੋ ਜਾਂ ਕਿਸੇ ਹੋਰ ਸਬੰਧਤ ਵਿਸ਼ੇ ਬਾਰੇ ਲਿਖਦੇ ਹੋਏ ਲੱਭ ਸਕਦੇ ਹੋ ਜੋ ਮਨ ਵਿੱਚ ਆਉਂਦਾ ਹੈ।