- Spoofing to technika phishingu stosowana przez cyberprzestępców w celu oszukiwania ludzi.

- Istnieją różne formy podszywania się, takie jak wysyłanie wiadomości e-mail, fałszywe połączenia i manipulacja adresem IP.

- Aby zapobiec tego typu atakom, zaleca się zawsze weryfikować źródła i nie udostępniać poufnych informacji.

- Jeśli padłeś ofiarą podszywania się, koniecznie zmień swoje hasło i powiadomij podmiot, którego dotyczy atak.

Podrabianie Jest to technika phishingu stosowana przez cyberprzestępców w celu oszukać użytkowników, aby uzyskać informacje osobiste lub finansowe bez ich zgody. Ten rodzaj oszustwa może występować w różnych formachod fałszywych wiadomości e-mail po zmanipulowane połączenia telefoniczne, co sprawia, że jest to poważne zagrożenie w świecie cyfrowym.

Choć wiele osób może uważać, że nie da się nabrać na te oszustwa, atakujący udoskonalili swoje techniki, dzięki czemu ich wiadomości, strony internetowe i połączenia są coraz trudniejsze do wykrycia. Dlatego też istotne jest, aby wiedzieć Jak działają te oszustwa i jakie kroki możemy podjąć, aby nie stać się ich ofiarą.

Co to jest podszywanie się?

Termin spoofing odnosi się do taktyki stosowanej przez cyberprzestępców w celu fałszowanie tożsamości zaufanego źródła w celu oszukania ludzi. Stosując tę technikę, atakujący mogą podszywać się pod banki, firmy technologiczne, agencje rządowe, a nawet znane osoby.

Istnieje wiele rodzajów podszywania się, każdy z nich ma swój własny cel. Jego głównym celem jest uzyskać dostęp do informacji osobistych, kraść dane uwierzytelniające użytkowników lub rozpowszechniać złośliwe oprogramowanie. Ze względu na swoją wszechstronność i zasięg jest to rosnące zagrożenie w dziedzinie cyberbezpieczeństwa.

Rodzaje podszywania się

Podszywanie się może przybierać różne formy., w zależności od medium użytego przez atakujących. Poniżej opisano najczęściej występujące z nich:

- Podszywanie się pod e-mail: Atakujący podszywa się pod adres nadawcy w wiadomości e-mail, aby sprawiać wrażenie, że wiadomość pochodzi z legalnego źródła. Jest to powszechne zjawisko w przypadku kampanii phishingowych.

- Podrabianie połączeń: Znany również jako fałszowanie identyfikatora dzwoniącego, umożliwia atakującym modyfikację numeru wyświetlanego na identyfikatorze dzwoniącego, aby podszyć się pod banki lub firmy.

- Podrabianie SMS-ów: Podobna do poczty e-mail, ale realizowana za pośrednictwem wiadomości tekstowych, w których wysyłane są złośliwe linki lub prośby o podanie danych osobowych.

- Podszywanie się pod adres IP: Cyberprzestępca ukrywa swój prawdziwy adres IP, aby sprawiać wrażenie, że pochodzi z zaufanego źródła, co ułatwia przeprowadzanie ataków sieciowych.

- Podszywanie się pod DNS: W tym przypadku adresy stron internetowych są manipulowane w taki sposób, aby przekierowywać użytkowników na fałszywe strony, które imitują strony oryginalne.

Jak wykryć atak typu spoofing

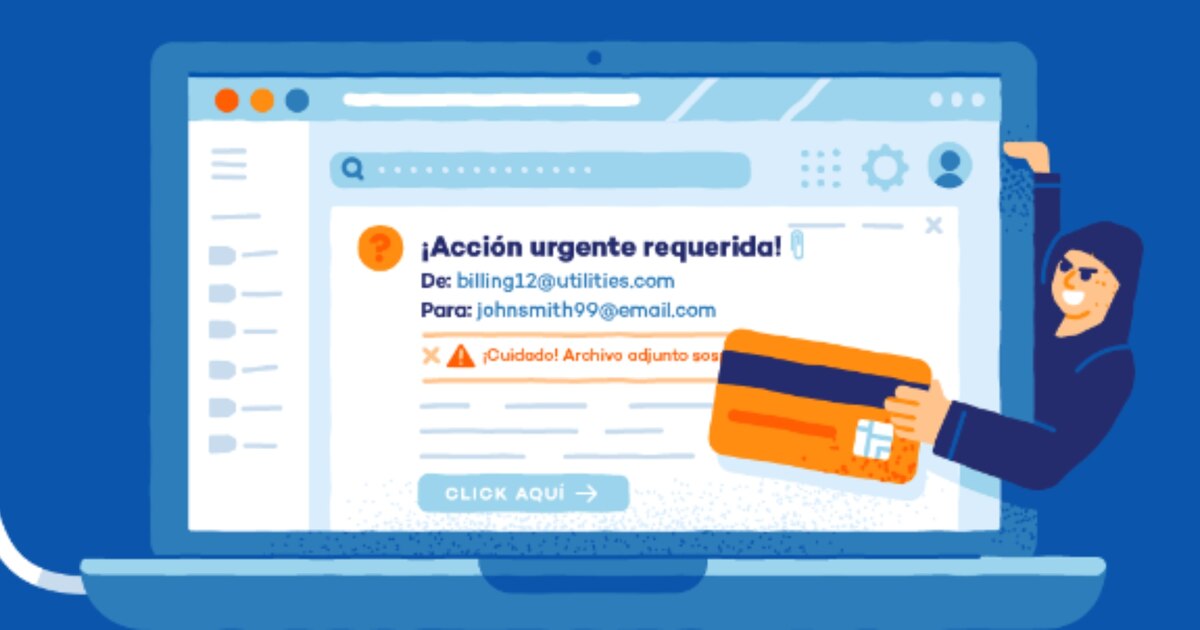

Aby uniknąć stania się ofiarą ataku typu spoofing, Ważne jest, aby wykryć sygnały ostrzegawcze tak wcześnie, jak to możliwe. Oto kilka zaleceń:

- Przeanalizuj adres nadawcy: W fałszywych wiadomościach e-mail często występują drobne różnice w nazwie domeny.

- Uważaj na pilne wiadomości: Jeśli otrzymasz e-mail lub zadzwonisz i poprosisz o natychmiastowe działanie, zawsze sprawdź autentyczność przesyłki, zanim podasz swoje dane osobowe.

- Sprawdź linki: Przed kliknięciem na link należy najechać kursorem na niego i sprawdzić, czy faktycznie prowadzi do oficjalnej witryny.

- Sprawdź źródło połączeń: Jeśli odbierzesz podejrzany telefon z prośbą o podanie prywatnych informacji, rozłącz się i skontaktuj się bezpośrednio z podmiotem, do którego dzwonisz.

Środki zapobiegające podszywaniu się

Chociaż wykrycie próby oszustwa jest ważne, Najlepiej jest podjąć środki zapobiegawcze w celu zminimalizowania ryzyka wystąpienia takich ataków.. Niektóre kluczowe działania obejmują:

- Włącz uwierzytelnianie dwuskładnikowe (2FA): Dodanie dodatkowej warstwy zabezpieczeń utrudni cyberprzestępcom dostęp do Twoich informacji.

- Zaktualizuj oprogramowanie i program antywirusowy: Aktualizowanie systemów operacyjnych, przeglądarek i oprogramowania antywirusowego pomaga wykrywać potencjalne zagrożenia.

- Unikaj udostępniania poufnych informacji: Żaden legalny podmiot nie będzie żądał od Ciebie poufnych danych za pośrednictwem poczty elektronicznej lub telefonu.

- Skonfiguruj filtry poczty i zabezpieczenia: Dostawcy poczty e-mail, np. Gmail i Outlook, umożliwiają skonfigurowanie środków ochrony przed podejrzanymi wiadomościami e-mail.

Co zrobić, jeśli padłeś ofiarą podszywania się

Jeśli podejrzewasz, że padłeś ofiarą ataku typu spoofing, koniecznie działać szybko, aby zminimalizować szkody:

- Zmień swoje hasła: Proszę natychmiast zmienić dane logowania dla kont, których dotyczy problem.

- Poinformuj swój bank lub dostawcę usług: Jeśli Twoje dane finansowe zostały naruszone, natychmiast skontaktuj się ze swoim bankiem, aby zablokować wszelkie potencjalne oszukańcze transakcje.

- Zgłoś oszustwo: Powiadom odpowiednie organy i firmę, której dotyczy podszywanie się, aby mogły podjąć odpowiednie działania.

- Uruchom skanowanie bezpieczeństwa: Sprawdź, czy na Twoim komputerze nie ma złośliwego oprogramowania i upewnij się, że nie ma podejrzanych logowań.

Ochrona naszej tożsamości cyfrowej Jest to niezbędne w świecie, w którym cyberprzestępcy nieustannie udoskonalają swoje strategie.. Dowiedz się, jak działa podszywanie się, jakie są jego oznaki ostrzegawcze i jakie kroki należy podjąć, aby mu zapobiec pomoże nam uniknąć stania się ofiarą tych ataków. Najlepszą obroną przed tego typu oszustwami będzie stałe trzymanie się informacji i postępowanie zgodnie z dobrymi praktykami bezpieczeństwa.

Jestem entuzjastą technologii, który swoje „geekowskie” zainteresowania przekształcił w zawód. Spędziłem ponad 10 lat mojego życia, korzystając z najnowocześniejszych technologii i majsterkując przy wszelkiego rodzaju programach z czystej ciekawości. Teraz specjalizuję się w technologii komputerowej i grach wideo. Dzieje się tak dlatego, że od ponad 5 lat piszę dla różnych serwisów poświęconych technologii i grom wideo, tworząc artykuły, których celem jest dostarczenie potrzebnych informacji w języku zrozumiałym dla każdego.

Jeśli masz jakieś pytania, moja wiedza obejmuje wszystko, co jest związane z systemem operacyjnym Windows, a także Androidem dla telefonów komórkowych. Moje zaangażowanie jest wobec Ciebie. Zawsze jestem gotowy poświęcić kilka minut i pomóc Ci rozwiązać wszelkie pytania, jakie możesz mieć w tym internetowym świecie.