- Lista zablokowanych sterowników firmy Microsoft chroni przed niebezpiecznymi lub złośliwymi sterownikami.

- Funkcja ta jest wbudowana w systemy Windows 10, 11 i Server, a firma Microsoft może nią zarządzać i ją aktualizować.

- Jego aktywacja jest kluczowa w przypadku ataków BYOVD i ransomware, ponieważ zmniejsza ryzyko dla jądra systemu.

Dzisiaj, cyberbezpieczeństwo Jest to jedno z priorytetowych zagadnień dla każdego użytkownika i administratora systemu. Ciągle pojawiają się nowe zagrożenia, które próbują wykorzystać luki w zabezpieczeniach. To właśnie tam Microsoft Vulnerable Driver Blocklist o Lista zablokowanych sterowników podatnych na ataki firmy Microsoft. Funkcja, która zyskała szczególne znaczenie w nowoczesnych wersjach systemu Windows.

Jednym z najdelikatniejszych obszarów zabezpieczeń systemu Windows jest kontrolery lub sterowniki. To niewielkie, ale ważne oprogramowanie jest podatne na wszelkiego rodzaju ataki ataki, takie jak przerażający BYOVD („Przyprowadź własnego, podatnego na zagrożenia kierowcę”). W tym artykule wyjaśnimy, co musisz wiedzieć o liście blokad i jak ona działa.

Czym jest lista zablokowanych sterowników podatnych na ataki firmy Microsoft?

Lista blokowanych sterowników podatnych na ataki firmy Microsoft to funkcja bezpieczeństwa wbudowana w system Windows i w swoich głównych rozwiązaniach zabezpieczających, takich jak: Microsoft Defender. Celem tego zabezpieczenia jest uniemożliwienie ładowania i wykonywania niebezpiecznych sterowników w systemie operacyjnym. Sterowniki te, zazwyczaj opracowywane przez osoby trzecie, a nie samą firmę Microsoft, mogą mieć luki w zabezpieczeniach lub zostać zaprojektowane w złośliwym celu, co sprawia, że stanowią idealne źródło zaawansowanych ataków.

Lista działa w ten sposób rodzaj "czarnej listy" w którym zastosowano kontrolery spełniające jedną lub więcej z następujących cech:

- Rozpoznane luki w zabezpieczeniach:Sterowniki, których słabości można wykorzystać do podwyższenia uprawnień w jądrze systemu Windows lub ominięcia zabezpieczeń.

- Złośliwe zachowanie:Sterowniki zawierające kod mogący powodować uszkodzenia, instalować złośliwe oprogramowanie lub podpisane certyfikatami powiązanymi ze złośliwym oprogramowaniem.

- Naruszenie modelu zabezpieczeń systemu Windows:Sterowniki, które potrafią ominąć ograniczenia bezpieczeństwa systemu operacyjnego, choć niekoniecznie są złośliwe.

Krótko mówiąc, lista blokowanych treści firmy Microsoft działa jako tarcza zapobiegawcza, która uniemożliwia potencjalnie niebezpiecznym kierowcom jazdęnawet jeśli posiadają podpis cyfrowy i ważny certyfikat. Wzmacnia to jedną z najważniejszych warstw ochrony systemu Windows, czyli jądro, i znacznie utrudnia pracę cyberprzestępcom.

Jak działa lista blokowanych: jak chroni Twój komputer

La Microsoft Vulnerable Driver Blocklist Nie jest to element statyczny, ale żywy mechanizm, który jest stale aktualizowany. Firma Microsoft we współpracy z producentami sprzętu (IHV) i producentami OEM proaktywnie monitoruje ekosystem sterowników w celu identyfikowania i blokowania komponentów stanowiących zagrożenie.

Gdy sterownik zostanie zidentyfikowany jako podatny na ataki, złośliwy lub niezgodny ze standardami zabezpieczeń systemu Windows, zostanie dodany do listy i automatycznie zablokowany przed uruchomieniem na komputerach, na których lista jest aktywna. W zależności od wersji i konfiguracji systemu, można tego dokonać na kilka sposobów:

- Integralność pamięci (HVCI lub Integralność kodu chroniona przez hiperwizor): Jeśli ta opcja jest włączona (domyślnie na wielu nowych komputerach z systemem Windows 11), lista blokowanych sterowników zaczyna działać, blokując zawarte na niej sterowniki.

- Tryb awaryjny:Urządzenia z systemem Windows działające w trybie S, który zapewnia większą kontrolę i bezpieczeństwo środowiska, także mają domyślnie włączoną listę blokowanych urządzeń.

- Kontrola aplikacji w programie Windows Defender (kontrola aplikacji dla firm): Umożliwia administratorom stosowanie listy rekomendacji poprzez własne zasady bezpieczeństwa.

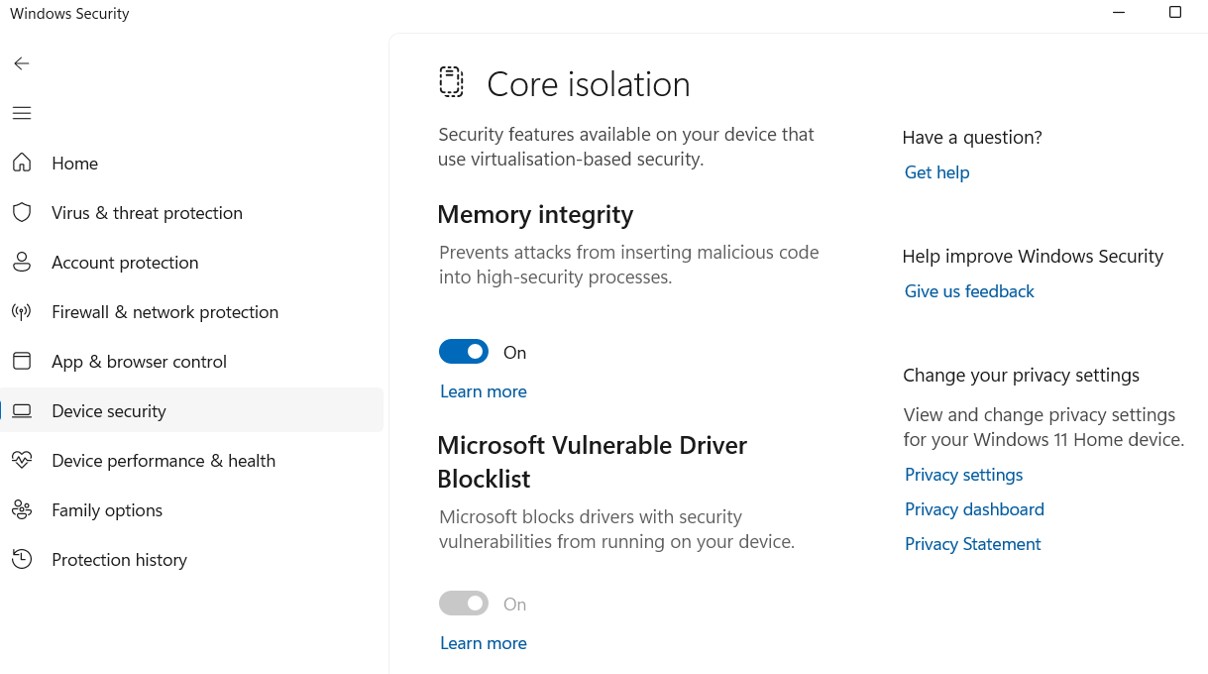

- Zabezpieczenia systemu Windows (aplikacja systemowa):Od wersji Windows 11 22H2 funkcja ta jest domyślnie włączona i można nią zarządzać z poziomu interfejsu Zabezpieczenia urządzenia > Izolacja rdzenia.

Które dokładnie sterowniki są blokowane przez listę blokad?

Nie wszyscy kierowcy podlegają liście blokowanej, tylko ci, którzy: które spełniają pewne obiektywne kryteria, czyniące je potencjalnymi zagrożeniami. Najczęstsze powody dodawania sterownika do tej listy to:

- Istnienie luk w zabezpieczeniach znane i udokumentowane.

- Wykryto jego użycie w aktywnych atakach, w tym wykorzystanie oprogramowania ransomware, złośliwego oprogramowania lub zaawansowanych trwałych zagrożeń.

- Wykorzystanie certyfikatów związanych ze złośliwymi kampaniami dla Twojego podpisu cyfrowego.

- Zachowanie umożliwiające ominięcie modelu zabezpieczeń systemu Windows, choć nie jest to klasyczne złośliwe oprogramowanie.

Na liście mogą znaleźć się także starsze sterowniki do narzędzi dyskowych, zaawansowanych programów do zarządzania sprzętem, oprogramowania do wirtualizacji, a nawet sterowniki do niektórych urządzeń peryferyjnych, których bezpieczeństwo zostało naruszone.

Aktualizacja i wsparcie listy blokowanych

Jedną z największych zalet listy blokowanych sterowników podatnych na ataki firmy Microsoft jest to, że Jest to żywa lista, która jest aktualizowana na bieżąco. Firma Microsoft aktualizuje go przy każdej nowej głównej wersji systemu Windows (zwykle raz lub dwa razy w roku w przypadku głównych aktualizacji). Ponadto możesz udostępniać określone poprawki za pośrednictwem usługi Windows Update lub pobierać je ręcznie w przypadku wykrycia nowych zagrożeń.

Chociaż lista blokowanych zapewnia bardzo wysoki poziom ochrony, Jego aktywacja może mieć pewne skutki uboczne dotyczące kompatybilności i działania sprzętu i oprogramowania. Na przykład, jeśli zostanie zablokowany kluczowy sterownik dla danego urządzenia, może ono przestać działać prawidłowo, a w rzadkich przypadkach może nawet spowodować wyświetlenie niebieskiego ekranu śmierci (BSOD).

Dlatego, Firma Microsoft zaleca, aby przed wymuszeniem trwałej blokady najpierw sprawdzić poprawność zasad w trybie audytu, przeglądając zdarzenia blokujące. W środowiskach korporacyjnych odbywa się to za pośrednictwem funkcji App Control i odpowiedniej polityki, co umożliwia monitorowanie, którzy kierowcy zostaną zablokowani, i podejmowanie decyzji w każdym przypadku indywidualnie.

Zasadniczo lista blokowanych jest na tyle dopracowana, aby zminimalizować liczbę fałszywych alarmów i ochrona równowagi przed potencjalnymi problemami ze zgodnością. Mogą jednak wystąpić nieoczekiwane konflikty na komputerach wyposażonych w bardzo specyficzny sprzęt lub starsze oprogramowanie. W takim przypadku warto zgłosić problem za pośrednictwem kanałów firmy Microsoft, abyśmy mogli omówić usunięcie lub aktualizację sterownika, którego dotyczy problem.

Jak włączyć lub wyłączyć listę blokowanych sterowników podatnych na ataki firmy Microsoft

W zależności od wersji systemu Windows i ustawień urządzenia, Listę blokowanych można domyślnie włączyć lub wyłączyć. Od czasu wydania wersji 11H22 systemu Windows 2 funkcja ta została włączona na wszystkich urządzeniach, ale nadal można nią zarządzać ręcznie.

Tam są Istnieją dwie główne metody kontrolowania stanu listy blokowanych:

- Z interfejsu zabezpieczeń systemu Windows:

- Otwórz aplikację Zabezpieczenia systemu Windows (wyszukaj w menu Start).

- Przejdź do sekcji „Bezpieczeństwo urządzenia”, a następnie do sekcji „Izolacja rdzenia”.

- Na tym ekranie włącz lub wyłącz opcję „Lista blokowanych sterowników Microsoft Vulnerable Driver Blocklist” w zależności od potrzeb.

- W starszych wersjach (Windows 10 lub 11 21H2) opcja ta może się nie pojawiać lub może wymagać wcześniejszego włączenia HVCI.

- Korzystanie z rejestru systemu Windows:

- Otwórz edytor rejestru (regedit.exe).

- Przejdź do HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\CI\Config.

- Edytuj lub utwórz wartość DWORD „VulnerableDriverBlocklist”, przypisując jej wartość 1, aby włączyć funkcję, lub 0, aby ją wyłączyć.

Po wprowadzeniu zmian zaleca się ponowne uruchomienie komputera, aby ustawienia zostały zastosowane.

Zalecenia dla użytkowników i firm

Aby w pełni wykorzystać ochronę zapewnianą przez listę blokowanych sterowników podatnych na ataki firmy Microsoft, zarówno użytkownicy domowi, jak i administratorzy systemów powinni wykonać kilka prostych kroków: dobre praktyki:

- Zawsze utrzymuj pełną aktualizację systemu operacyjnegoponieważ nowsze wersje często zawierają istotne udoskonalenia w zakresie ochrony listy blokowanych adresów i jądra systemu Windows.

- Okresowo sprawdzaj, czy lista blokowanych jest aktywna z aplikacji Zabezpieczenia systemu Windows (szczególnie po większych aktualizacjach systemu lub zmianach ustawień).

- W środowiskach korporacyjnych wdróż zasady App Control for Business aby mieć pewność, że wszystkie urządzenia dziedziczą najnowszą wersję listy i monitorować potencjalne problemy przed wprowadzeniem trwałych blokad.

- Najpierw sprawdź poprawność zasad w trybie audytu, aby zminimalizować konflikty zgodności i rozwiązać potencjalne fałszywe alarmy.

- Bądź na bieżąco z biuletynami bezpieczeństwa firmy Microsoft i producenta sprzętu, aby dowiedzieć się o możliwych nowych sterownikach, których dotyczy problem.

- Prześlij podejrzane sterowniki do firmy Microsoft Wykorzystując oficjalne narzędzia i portale, przyczyniamy się do ciągłego doskonalenia globalnej ochrony.

Zaawansowane zarządzanie listą blokowanych sterowników podatnych na ataki firmy Microsoft: pobieranie i ręczna aplikacja

Dla zaawansowanych użytkowników i firm firma Microsoft oferuje możliwość: Pobierz najnowszą wersję listy blokowanych plików w formacie binarnym lub XML z portalu pobierania. Jest to przydatne w sytuacjach, w których wymagana jest maksymalna kontrola lub gdy ze względów bezpieczeństwa lub zgodności nie chcesz polegać wyłącznie na automatycznych aktualizacjach.

Zazwyczaj procedura wygląda następująco:

- Pobierz narzędzie do aktualizacji zasad App Control.

- Pobierz i rozpakuj pliki binarne Vulnerable Driver Blocklist.

- Wybierz odpowiedni plik (wersję audytu lub zastosowaną) i zmień jego nazwę na SiPolicy.p7b.

- Skopiuj plik SiPolicy.p7b do lokalizacji %windir%\system32\CodeIntegrity.

- Uruchom narzędzie aktualizacji, aby aktywować i zaktualizować wszystkie zasady kontroli aplikacji.

Po ponownym uruchomieniu komputera możesz sprawdzić, czy zasady zostały zastosowane prawidłowo, przeglądając zdarzenia 3099 w Podglądzie zdarzeń systemu Windows, w dzienniku CodeIntegrity.

Wpływ na doświadczenia użytkownika i znane problemy

Mimo zalet nie wszystko jest takie kolorowe. Zarządzanie listą blokowanych elementów może być uciążliwe dla użytkownika końcowego, zwłaszcza w systemach o bardzo niestandardowych potrzebach. Do najczęstszych problemów zalicza się zazwyczaj:

- Niezgodność ze starszym sprzętem lub starszymi programami których rozwój został wstrzymany i których sterowniki nie zostały zaktualizowane w celu spełnienia nowych norm bezpieczeństwa.

- Możliwe fałszywe alarmy które blokują całkowicie legalne, ale nietypowe sterowniki, co może spowodować, że urządzenia staną się niezdatne do użytku.

- Przypadki niebieskiego ekranu śmierci (BSOD) jeśli istotny element rozruchowy zostanie zablokowany przez pomyłkę.

Dlaczego lista blokowanych jest dziś niezbędna

Ataki BYOVD, wykorzystywanie zapomnianych sterowników i wyrafinowanie złośliwego oprogramowania sprawiają, że jest to tak ochrona rdzenia systemu jest ważniejsza niż kiedykolwiek. Cyberprzestępcy udowodnili, że potrafią wykorzystać każdą lukę, a podatne na ataki sterowniki stanowią jedne z najniebezpieczniejszych tylnych furtek, działające na tak niskim poziomie, że są w stanie wyłączyć lub zmanipulować praktycznie każde inne zabezpieczenie.

Strategia firmy Microsoft polegająca na utrzymywaniu scentralizowanej, dynamicznej listy blokowanych treści połączonej z dostawcami i społecznością zajmującą się bezpieczeństwem jest najlepsza odpowiedź na zagrożenie, które dotyczy zarówno indywidualnych użytkowników, jak i dużych organizacji.

Dbanie o aktualność listy blokowanych sterowników podatnych na ataki firmy Microsoft to jeden z najprostszych i najskuteczniejszych sposobów na wzmocnienie zabezpieczeń systemu Windows i utrudnienie cyberprzestępcom dostępu do niego. Zaleca się, aby administratorzy stosowali tę funkcję w połączeniu z innymi zasadami ochrony, a użytkownicy domowi okresowo sprawdzali ustawienia Zabezpieczeń systemu Windows; Znacznie zwiększa to ochronę i spokój ducha Twoich danych i systemu.

Redaktor specjalizujący się w zagadnieniach technologii i Internetu z ponad dziesięcioletnim doświadczeniem w różnych mediach cyfrowych. Pracowałem jako redaktor i twórca treści dla firm z branży e-commerce, komunikacji, marketingu online i reklamy. Pisałem także na portalach poświęconych ekonomii, finansom i innym branżom. Moja praca jest także moją pasją. Teraz, poprzez moje artykuły w Tecnobits, staram się odkrywać wszystkie nowości i nowe możliwości, jakie świat technologii oferuje nam każdego dnia, aby poprawić nasze życie.