- د ډیفالټ انکار پالیسۍ ته لومړیتوب ورکړئ او د SSH لپاره سپین لیستونه وکاروئ.

- NAT + ACL سره یوځای کوي: پورټ خلاصوي او د سرچینې IP له مخې محدودوي.

- د nmap/ping سره تایید کړئ او د قاعدې لومړیتوب (ID) ته درناوی وکړئ.

- د تازه معلوماتو، SSH کیلي، او لږترلږه خدماتو سره پیاوړي کړئ.

¿د TP-Link روټر ته د SSH لاسرسی څنګه باوري IP پتو ته محدود کړو؟ دا کنټرول کول چې څوک ستاسو شبکې ته د SSH له لارې لاسرسی کولی شي یو هوښیارانه خبره نه ده، دا د امنیت یوه اړینه طبقه ده. یوازې د باور وړ IP پتو څخه لاسرسی ته اجازه ورکړئ دا د برید سطحه کموي، اتوماتیک سکینونه ورو کوي، او د انټرنیټ څخه د دوامداره مداخلې هڅو مخه نیسي.

پدې عملي او جامع لارښود کې به تاسو وګورئ چې دا څنګه د TP-Link تجهیزاتو (SMB او Omada) سره په مختلفو سناریوګانو کې ترسره کړئ، د ACL قواعدو او سپین لیستونو سره څه په پام کې ونیسئ، او څنګه تایید کړئ چې هرڅه په سمه توګه تړل شوي دي. موږ اضافي میتودونه لکه د TCP ریپرونه، iptables، او غوره طریقې مدغم کوو. نو تاسو کولی شئ خپل چاپیریال خوندي کړئ پرته لدې چې کوم خلاص پای پریږدئ.

ولې په TP-Link راوټرونو کې د SSH لاسرسی محدود کړئ؟

انټرنیټ ته د SSH افشا کول د هغو لیدونکو بوټانو لخوا د پراخو غلاوو دروازه پرانیزي چې دمخه یې ناوړه اراده درلوده. دا غیر معمولي نه ده چې د سکین وروسته په WAN کې د لاسرسي وړ پورټ 22 کشف شي، لکه څنګه چې په [د SSH مثالونو] کې لیدل شوي. په TP-Link راوټرونو کې جدي ناکامۍ. د nmap یو ساده کمانډ کارول کیدی شي ترڅو وګوري چې ایا ستاسو عامه IP پته پورټ 22 خلاص دی.: په بهرني ماشین کې د دې په څیر یو څه اجرا کوي nmap -vvv -p 22 TU_IP_PUBLICA او وګورئ چې "open ssh" ښکاري که نه.

حتی که تاسو عامه کیلي وکاروئ، د پورټ ۲۲ خلاص پریښودل نور سپړنې، د نورو پورټونو ازموینې، او د مدیریت خدماتو برید ته بلنه ورکوي. حل روښانه دی: په ډیفالټ ډول رد کړئ او یوازې د اجازه ورکړل شوي IP پتو یا رینجونو څخه فعال کړئ.غوره ده چې ستاسو لخوا تنظیم او کنټرول شي. که تاسو ریموټ مدیریت ته اړتیا نلرئ، نو دا په بشپړ ډول په WAN کې غیر فعال کړئ.

د بندرونو د افشا کولو سربیره، داسې شرایط شتون لري چیرې چې تاسو ممکن د قواعدو بدلون یا غیر معمولي چلند شک ولرئ (د مثال په توګه، یو کیبل موډیم چې یو څه وخت وروسته بهر ته تلونکي ټرافیک "غورځول" پیل کوي). که تاسو ګورئ چې پنګ، ټریسروټ، یا براوزینګ په موډیم کې بند پاتې دي، ترتیبات، فرم ویئر وګورئ، او د فابریکې ترتیبات بیا رغولو په اړه فکر وکړئ. او هر هغه څه وتړئ چې تاسو یې نه کاروئ.

ذهني ماډل: په ډیفالټ ډول بلاک کړئ او سپین لیست جوړ کړئ

د ګټلو فلسفه ساده ده: د ډیفالټ ردولو پالیسي او ښکاره استثناوېپه ډیری TP-Link روټرونو کې چې پرمختللي انٹرفیس لري، تاسو کولی شئ په فایر وال کې د ډراپ ډول ریموټ انګریس پالیسي تنظیم کړئ، او بیا د مدیریت خدماتو لپاره په سپین لیست کې ځانګړي پتې ته اجازه ورکړئ.

په هغه سیسټمونو کې چې د "ریموټ ان پټ پالیسي" او "وایټ لیست قواعد" اختیارونه پکې شامل دي (په شبکه - فایر وال پاڼو کې)، د لرې پرتو ننوتلو پالیسۍ کې د برانډ پریښودل او په سپین لیست کې هغه عامه IPs چې په CIDR بڼه XXXX/XX کې وي اضافه کړئ چې باید د SSH/Telnet/HTTP(S) په څیر ترتیباتو یا خدماتو ته د رسیدو وړ وي. پدې داخلو کې لنډ توضیحات شامل کیدی شي ترڅو وروسته د ګډوډۍ مخه ونیول شي.

دا ډېره مهمه ده چې د میکانیزمونو ترمنځ توپیر پوه شو. د پورټ فارورډینګ (NAT/DNAT) پورټونه د LAN ماشینونو ته لیږدويپداسې حال کې چې "د فلټر کولو قواعد" د WAN-to-LAN یا انټر-نیټ ورک ټرافیک کنټرولوي، د فایر وال "د سپین لیست قواعد" د روټر مدیریت سیسټم ته لاسرسی اداره کوي. د فلټر کولو قواعد پخپله وسیله ته لاسرسی نه بندوي؛ د دې لپاره، تاسو د سپین لیستونو یا روټر ته د راتلونکو ټرافیک په اړه ځانګړي قواعد کاروئ.

داخلي خدماتو ته د لاسرسي لپاره، د پورټ نقشه کول په NAT کې رامینځته کیږي او بیا دا محدوده ده چې څوک کولی شي له بهر څخه دې نقشه ته ورسیږي. ترکیب دا دی: اړین پورټ خلاص کړئ او بیا یې د لاسرسي کنټرول سره محدود کړئ. چې یوازې مجاز سرچینو ته اجازه ورکوي چې تیریږي او پاتې نور یې بندوي.

د TP-Link SMB (ER6120/ER8411 او ورته) په باوري IPs څخه SSH

په SMB راوټرونو لکه TL-ER6120 یا ER8411 کې، د LAN خدماتو اعلان کولو لپاره معمول نمونه (د مثال په توګه، په داخلي سرور کې SSH) او د سرچینې IP لخوا یې محدودول دوه پړاوه دي. لومړی، پورټ د مجازی سرور (NAT) سره پرانستل کیږي، او بیا د لاسرسي کنټرول سره فلټر کیږي. د IP ګروپونو او خدماتو ډولونو پراساس.

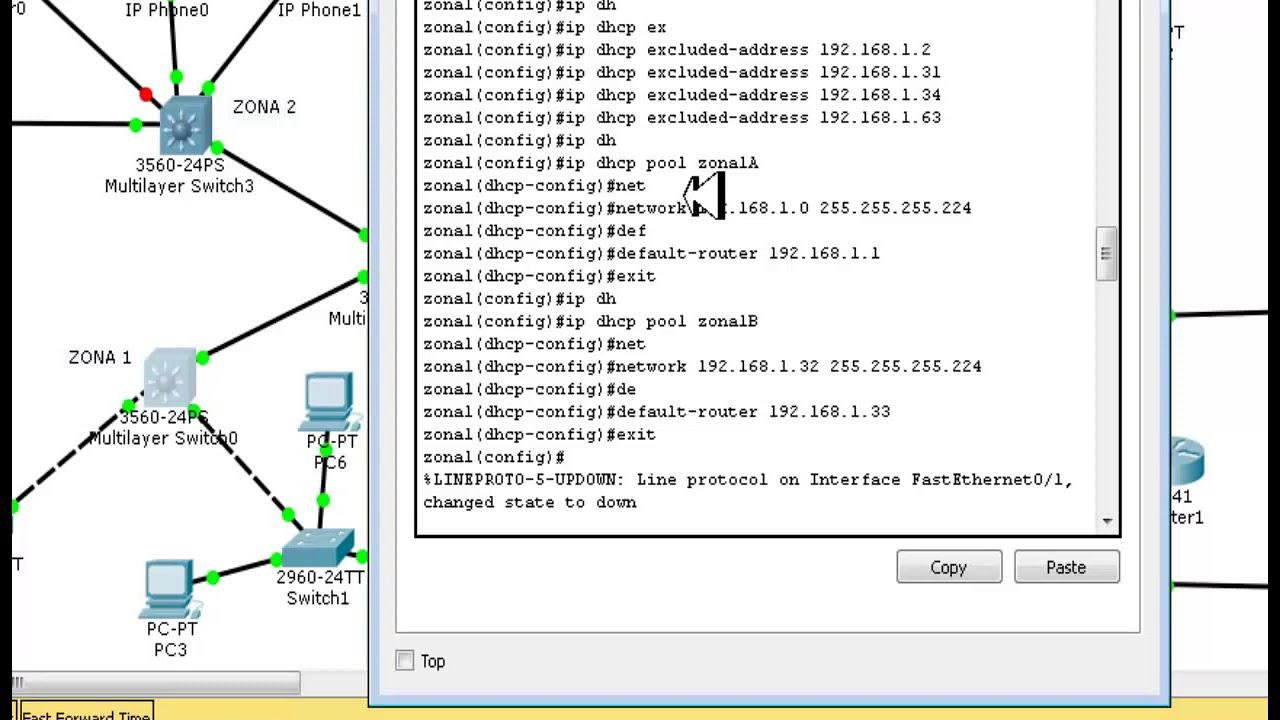

لومړی پړاو – مجازی سرور: لاړ شئ پرمختللی → NAT → مجازی سرور او د اړونده WAN انٹرفیس لپاره یو ننوتنه رامینځته کوي. بهرنۍ پورټ ۲۲ تنظیم کړئ او د سرور داخلي IP پتې ته یې په ګوته کړئ (د مثال په توګه، ۱۹۲.۱۶۸.۰.۲:۲۲)په لیست کې د اضافه کولو لپاره قاعده خوندي کړئ. که ستاسو قضیه یو بل پورټ کاروي (د مثال په توګه، تاسو SSH 2222 ته بدل کړی دی)، ارزښت یې مطابق تنظیم کړئ.

دوهم پړاو – د خدماتو ډول: داخل کړئ غوره توبونه → د خدماتو ډول، د مثال په توګه، SSH په نوم یو نوی خدمت جوړ کړئ، غوره کړئ TCP یا TCP/UDP او د منزل پورټ ۲۲ تعریف کړئ (د سرچینې پورټ حد ۰–۶۵۵۳۵ کیدی شي). دا طبقه به تاسو ته اجازه درکړي چې پورټ په ACL کې په پاکه توګه حواله کړئ..

دریم پړاو - د IP ګروپ: لاړ شئ غوره توبونه → IP ګروپ → IP پته او د دواړو اجازه ورکړل شوې سرچینې (د مثال په توګه ستاسو عامه IP یا یو رینج، چې "Access_Client" نومیږي) او د منزل سرچینې (د مثال په توګه "SSH_Server" د سرور داخلي IP سره) لپاره داخلې اضافه کړئ. بیا هر پته د هغې اړوند IP ګروپ سره وصل کړئ. په ورته مینو کې.

څلورم پړاو - د لاسرسي کنټرول: په فایر وال → د لاسرسي کنټرول دوه قوانین جوړ کړئ. ۱) د اجازې قانون: د اجازې پالیسي، نوی تعریف شوی "SSH" خدمت، سرچینه = د IP ګروپ "Access_Client" او منزل = "SSH_Server". دا ID ورکړئ ۱. ۲) د بندولو قاعده: د بندولو پالیسي د سرچینه = IPGROUP_ANY او منزل = "SSH_Server" (یا لکه څنګه چې تطبیق کیږي) د ID 2 سره. پدې توګه، یوازې باوري IP یا رینج به د NAT له لارې ستاسو SSH ته لاړ شي؛ پاتې نور به بلاک شي.

د ارزونې ترتیب خورا مهم دی. ټیټ IDs لومړیتوب اخليله همدې امله، د "اجازه ورکړئ" قاعده باید د "بلاک" قاعدې څخه مخکې وي (ټيټ ID). د بدلونونو پلي کولو وروسته، تاسو به وکولی شئ د روټر د WAN IP پتې سره د ټاکل شوي پورټ څخه د "اجازه شوي IP پتې" څخه وصل شئ، مګر د نورو سرچینو څخه اړیکې به بندې شي.

د ماډل/فرم ویئر یادښتونه: انٹرفیس ممکن د هارډویر او نسخو ترمنځ توپیر ولري. TL-R600VPN د ځانګړو دندو د پوښښ لپاره هارډویر v4 ته اړتیا لرياو په مختلفو سیسټمونو کې، مینو ممکن ځای په ځای شي. سره له دې، جریان ورته دی: د خدماتو ډول → IP ګروپونه → ACL د اجازه او بند سره. مه هېروئ خوندي کړئ او پلي کړئ د قوانینو د پلي کیدو لپاره.

وړاندیز شوی تایید: د مجاز IP پتې څخه، هڅه وکړئ ssh usuario@IP_WAN او لاسرسی تایید کړئ. د بل IP پتې څخه، پورټ باید د لاسرسي وړ نه وي. (هغه اړیکه چې نه رسیږي یا رد کیږي، په مثالي توګه د بینر پرته د اشارې ورکولو څخه د مخنیوي لپاره).

د اوماډا کنټرولر سره ACL: لیستونه، ایالتونه، او د مثال سناریوګانې

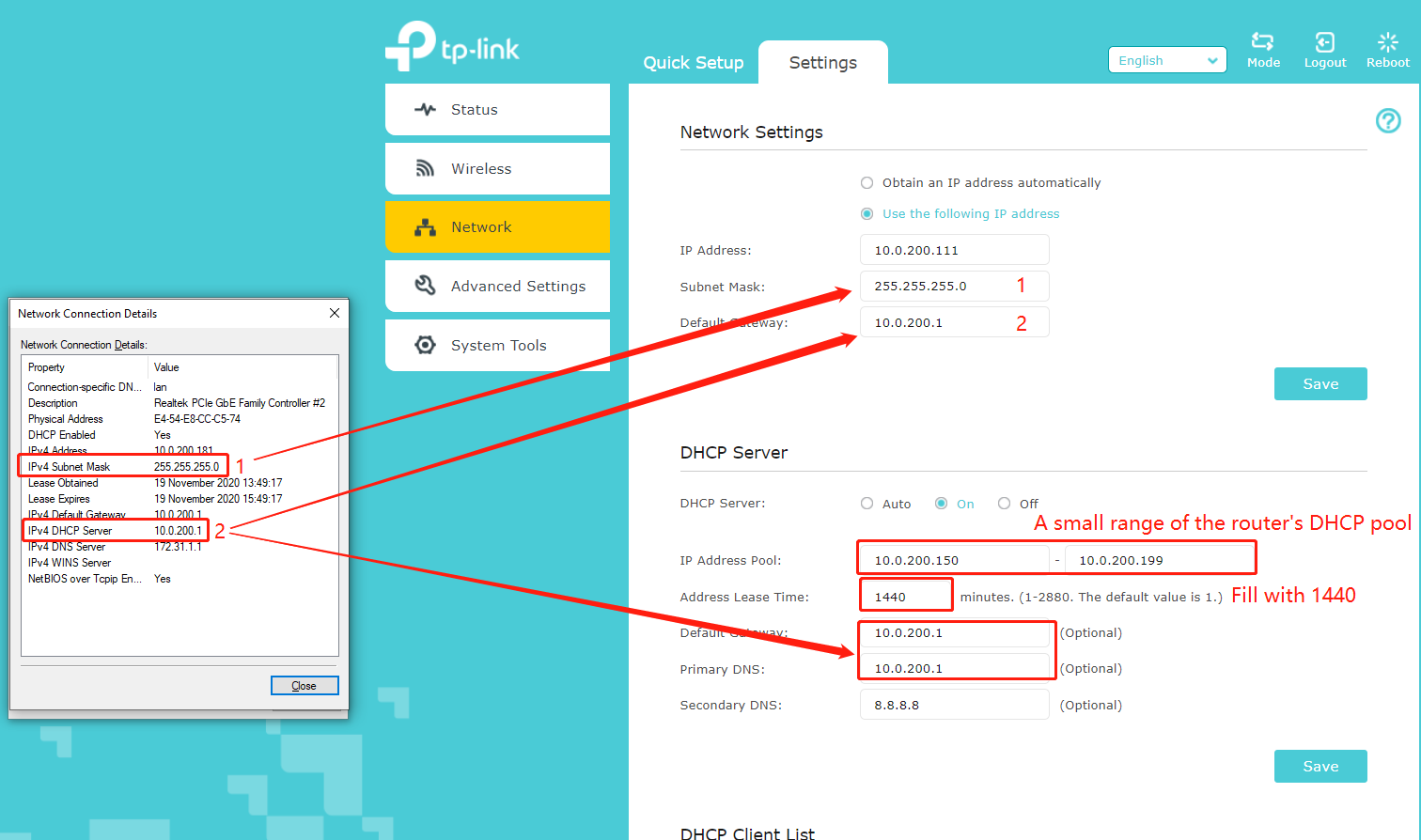

که تاسو د اوماډا کنټرولر سره د TP-Link دروازې اداره کوئ، منطق ورته دی مګر د ډیرو بصري اختیارونو سره. ګروپونه (IP یا پورټونه) جوړ کړئ، د ګیټ وی ACL تعریف کړئ، او قواعد تنظیم کړئ لږ تر لږه اجازه ورکول او له هر څه څخه انکار کول.

لیستونه او ډلې: په ترتیبات → پروفایلونه → ګروپونه تاسو کولی شئ د IP ګروپونه (فرعي شبکې یا کوربه، لکه 192.168.0.32/27 یا 192.168.30.100/32) او همدارنګه د پورټ ګروپونه (د مثال په توګه، HTTP 80 او DNS 53) جوړ کړئ. دا ډلې پیچلي قوانین ساده کوي د شیانو بیا کارولو سره.

د ګیټ وی ACL: فعال ترتیب → د شبکې امنیت → ACL د LAN→WAN، LAN→LAN یا WAN→LAN سمت سره قواعد اضافه کړئ د هغه څه پورې اړه لري چې تاسو یې ساتل غواړئ. د هرې قاعدې لپاره پالیسي اجازه ورکول یا رد کول کیدی شي. او ترتیب اصلي پایله ټاکي. د فعالولو لپاره "فعال کړئ" چیک کړئ. ځینې نسخې تاسو ته اجازه درکوي چې قواعد چمتو او غیر فعال پریږدئ.

ګټورې قضیې (د SSH سره تطابق وړ): یوازې ځانګړو خدماتو ته اجازه ورکړئ او پاتې نور بلاک کړئ (د مثال په توګه، DNS او HTTP ته اجازه ورکړئ او بیا ټول رد کړئ). د مدیریت سپین لیستونو لپاره، د باوري IPs څخه "د دروازې ادارې پاڼې" ته اجازه ورکړئ جوړ کړئ. او بیا د نورو شبکو څخه عمومي انکار. که ستاسو فرم ویئر دا اختیار ولري. دوه اړخيزهتاسو کولی شئ په اتوماتيک ډول معکوس قاعده رامینځته کړئ.

د اتصال حالت: ACLs کیدای شي سټیټ فول وي. عام ډولونه یې نوي، تاسیس شوي، اړونده، او ناباوره دي."نوی" لومړی پاکټ اداره کوي (د مثال په توګه، په TCP کې SYN)، "تاسیس شوی" مخکې له مخکې مخ شوي دوه اړخیز ټرافیک اداره کوي، "اړونده" تړلي اړیکې اداره کوي (لکه د FTP ډیټا چینلونه)، او "ناسم" غیر معمولي ټرافیک اداره کوي. دا عموما غوره ده چې ډیفالټ ترتیبات وساتئ پرته لدې چې تاسو اضافي ګرینولریت ته اړتیا ولرئ.

د VLAN او قطع کولو: د اوماډا او SMB راوټرونو ملاتړ د VLANs ترمنځ یو اړخیز او دوه اړخیز سناریوګانېتاسو کولی شئ بازار موندنه → R&D بند کړئ مګر R&D → Marketing ته اجازه ورکړئ، یا دواړه لارښوونې بندې کړئ او بیا هم یو ځانګړي مدیر ته اجازه ورکړئ. په ACL کې د LAN → LAN لار د داخلي فرعي شبکو ترمنځ د ترافیک کنټرول لپاره کارول کیږي.

اضافي میتودونه او تقویتونه: د TCP ریپرونه، iptables، مایکروټیک او کلاسیک فایر وال

د روټر د ACLs سربیره، نورې طبقې هم شته چې باید پلي شي، په ځانګړې توګه که چیرې د SSH منزل د روټر شاته د لینکس سرور وي. د TCP ریپرونه د hosts.allow او hosts.deny سره د IP له لارې فلټر کولو ته اجازه ورکوي. په مطابقت لرونکو خدماتو کې (په ډیری دودیزو ترتیباتو کې د OpenSSH په شمول).

د کنټرول فایلونه: که شتون ونلري، نو د دې سره یې جوړ کړئ sudo touch /etc/hosts.{allow,deny}. غوره عمل: په hosts.deny کې هرڅه رد کړئ او په hosts.allow کې یې په ښکاره ډول اجازه ورکوي. د مثال په توګه: په /etc/hosts.deny pon sshd: ALL او په /etc/hosts.allow اضافه کول sshd: 203.0.113.10, 198.51.100.0/24په دې توګه، یوازې هغه IP پتې به وکولی شي د سرور SSH ډیمون ته ورسیږي.

دودیز iptables: که ستاسو روټر یا سرور ورته اجازه ورکړي، نو هغه مقررات اضافه کړئ چې یوازې د ځانګړو سرچینو څخه SSH مني. یو عادي قاعده به دا وي: -I INPUT -s 203.0.113.10 -p tcp --dport 22 -j ACCEPT د ډیفالټ DROP پالیسي یا یو قاعده تعقیبوي چې پاتې نور بلاک کوي. په روټرونو کې د ټب سره دودیز قواعد تاسو کولی شئ دا کرښې داخل کړئ او د "Save & Apply" سره یې پلي کړئ.

په مایکروټیک کې غوره طریقې (د عمومي لارښود په توګه پلي کیږي): که امکان ولري ډیفالټ پورټونه بدل کړئ، ټیلنیټ غیر فعال کړئ (یوازې SSH وکاروئ)، قوي پاسورډونه وکاروئ یا، لا ښه، د کیلي تصدیقد فایر وال په کارولو سره د IP پتې له لارې لاسرسی محدود کړئ، که چیرې وسیله یې ملاتړ کوي 2FA فعال کړئ، او فرم ویئر/روټروس تازه وساتئ. که تاسو ورته اړتیا نلرئ نو د WAN لاسرسی غیر فعال کړئدا ناکامې هڅې څاري او که اړتیا وي، د وحشي ځواک بریدونو مخنیوي لپاره د اړیکې نرخ محدودیتونه پلي کوي.

د TP-Link کلاسیک انٹرفیس (زوړ فرم ویئر): د LAN IP پتې (ډیفالټ 192.168.1.1) او اډمین/اډمین اسنادو په کارولو سره پینل ته ننوتل، بیا لاړ شئ امنیت → فایر والد IP فلټر فعال کړئ او غوره کړئ چې نا مشخص شوي پاکټونه د مطلوب پالیسۍ تعقیب کړي. بیا، په د IP پتې فلټر کول، "نوی اضافه کړئ" فشار ورکړئ او تعریف کړئ کوم IP پتې د خدماتو پورټ کارولی شي یا نشي کارولی په WAN کې (د SSH، 22/tcp لپاره). هر ګام خوندي کړئ. دا تاسو ته اجازه درکوي چې عمومي رد کړئ او استثناوې رامینځته کړئ ترڅو یوازې باوري IPs ته اجازه ورکړئ.

د جامد لارو سره ځانګړي IP پتې بند کړئ

په ځینو مواردو کې دا ګټوره ده چې د ځانګړو خدماتو (لکه سټریمینګ) سره ثبات ښه کولو لپاره ځانګړو IP پتو ته د وتلو مخه ونیسئ. په ډیری TP-Link وسیلو کې د دې کولو یوه لاره د جامد روټینګ له لارې ده.، د /32 لارو جوړول چې دې منزلونو ته د رسیدو څخه مخنیوی کوي یا دوی په داسې ډول لارښوونه کوي چې دوی د ډیفالټ لارې لخوا مصرف نشي (ملاتړ د فرم ویئر له مخې توپیر لري).

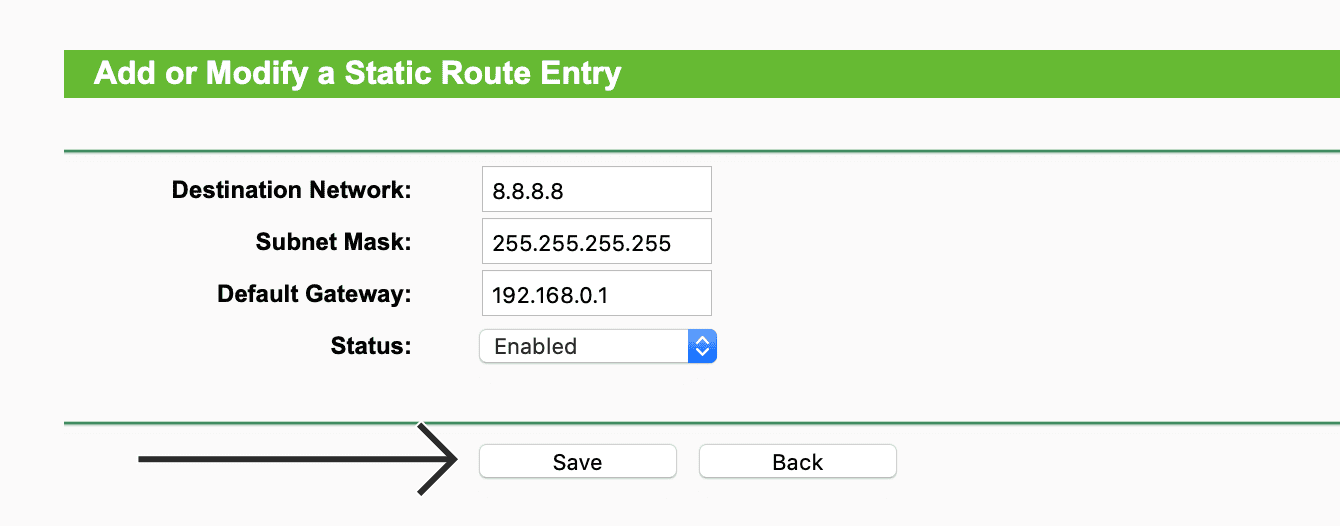

وروستي ماډلونه: ټب ته لاړ شئ پرمختللی → شبکه → پرمختللی روټینګ → جامد روټینګ او "+ اضافه کړئ" کېکاږئ. د بلاک کولو لپاره د IP پتې سره "د شبکې منزل"، "سب نیټ ماسک" 255.255.255.255، "ډیفالټ ګیټ وے" د LAN ګیټ وے (معمولا 192.168.0.1) او "انټرفیس" LAN دننه کړئ. "دې ننوتلو ته اجازه ورکړئ" غوره کړئ او خوندي کړئد هر هدف IP پتې لپاره تکرار کړئ د هغه خدمت پورې اړه لري چې تاسو یې کنټرول کول غواړئ.

زاړه فرم ویئرونه: لاړ شئ پرمختللې لارښوونه → د جامد لارې لیست، "نوی اضافه کړئ" فشار ورکړئ او ورته ساحې ډکې کړئ. د لارې حالت فعال کړئ او خوندي کړئد خپل خدماتو د ملاتړ سره مشوره وکړئ ترڅو ومومئ چې کوم IPs باید درملنه وشي، ځکه چې دا ممکن بدلون ومومي.

تایید: یو ټرمینل یا د قوماندې پرامپټ خلاص کړئ او ازموینه وکړئ ping 8.8.8.8 (یا هغه منزل IP چې تاسو بند کړی دی). که تاسو "وخت پای" یا "د منزل کوربه د لاسرسي وړ نه وي" وګورئبلاک کول کار کوي. که نه، ګامونه بیاکتنه وکړئ او روټر بیا پیل کړئ ترڅو ټول جدولونه اغیزمن شي.

تایید، ازموینه، او د پیښې حل

د دې تصدیق کولو لپاره چې ستاسو د SSH سپین لیست کار کوي، د یو مجاز IP پتې کارولو هڅه وکړئ. ssh usuario@IP_WAN -p 22 (یا هغه پورټ چې تاسو یې کاروئ) او لاسرسی تایید کړئ. د غیر مجاز IP پتې څخه، پورټ باید خدمت وړاندې نه کړي.. امریکا nmap -p 22 IP_WAN د ګرم حالت چک کولو لپاره.

که یو څه هغسې ځواب نه ورکوي لکه څنګه چې باید وي، د ACL لومړیتوب وګورئ. قوانین په ترتیب سره پروسس کیږي، او هغه چې ترټولو ټیټ ID لري ګټي.ستاسو د اجازې پورته رد کول سپین لیست باطلوي. همدارنګه، وګورئ چې د "خدمت ډول" سم پورټ ته اشاره کوي او ستاسو "IP ګروپونه" مناسب رینجونه لري.

د شکمن چلند په صورت کې (د یو څه وخت وروسته د اتصال له لاسه ورکول، هغه قوانین چې پخپله بدلیږي، د LAN ټرافیک چې کمیږي)، په پام کې ونیسئ فرم ویئر تازه کړئهغه خدمات غیر فعال کړئ چې تاسو یې نه کاروئ (د لرې پرتو ویب/ټیلنټ/SSH اداره)، اسناد بدل کړئ، که چیرې د تطبیق وړ وي د MAC کلونینګ وګورئ، او په پای کې، د فابریکې ترتیباتو ته بیرته راګرځوئ او د لږترلږه ترتیباتو او سخت سپین لیست سره بیا تنظیم کړئ.

مطابقت، ماډلونه، او د شتون یادښتونه

د ځانګړتیاوو شتون (د ACLs، پروفایلونه، سپین لیستونه، په پورټونو کې د PVID ایډیټ کول، او نور) دا ممکن د هارډویر ماډل او نسخې پورې اړه ولريپه ځینو وسیلو کې، لکه TL-R600VPN، ځینې وړتیاوې یوازې د څلورمې نسخې څخه وروسته شتون لري. د کارونکي انٹرفیسونه هم بدلیږي، مګر اساسي پروسه ورته ده: په ډیفالټ ډول بلاک کول، خدمات او ډلې تعریف کړئ، د ځانګړو IP پتو څخه اجازه ورکړئ او پاتې نور بلاک کړئ.

د TP-Link ایکوسیستم دننه، ډیری وسایل شتون لري چې په تشبثي شبکو کې ښکیل دي. هغه ماډلونه چې په اسنادو کې ذکر شوي دي عبارت دي له T1600G-18TS, T1500G-10PS, TL-SG2216, T2600G-52TS, T2600G-28TS, TL-SG2210P, T2500-28TC, T2700G-28TQ, T2500G-10F5TS, T2500G-10F4TS, T2600G-28MPS, T1500G-10MPS, SG2210P, S4500-8G, T1500-28TC, T1700X-16TS, T1600G-28TS, TL-SL3452, TL-SG3216, T3700G-50, T3700G, T1700G-28TQ, T1500-28PCT، T2600G-18TS، T1600G-28PS، T2500G-10MPS، فیستا FS310GP، T1600G-52MPS، T1600G-52PS، TL-SL2428، T1600G-52TS، T3700G-28TQ، T1500G-8T، T1700X-28TQد نورو په منځ کې. په یاد ولرئ چې وړاندیز د سیمې له مخې توپیر لري. او ځینې ممکن ستاسو په سیمه کې شتون ونلري.

د تازه معلوماتو لپاره، د خپل محصول د ملاتړ پاڼې ته مراجعه وکړئ، د هارډویر سمه نسخه غوره کړئ، او وګورئ د فرم ویئر یادښتونه او تخنیکي مشخصات د وروستي پرمختګونو سره. ځینې وختونه تازه معلومات د فایر وال، ACL، یا ریموټ مدیریت ځانګړتیاوې پراخوي یا اصلاح کوي.

بند کړئ SSH د ټولو لپاره مګر ځانګړي IPs، د ACLs په سمه توګه تنظیم کول او پوهیدل چې کوم میکانیزم هر شی کنټرولوي تاسو د ناخوښ حیرانتیا څخه ژغوري. د ډیفالټ انکار پالیسۍ، دقیق سپین لیستونو، او منظم تایید سرهستاسو د TP-Link روټر او د هغې تر شا خدمات به ډیر ښه خوندي شي پرته لدې چې د اړتیا په وخت کې مدیریت پریږدئ.

د ټیکنالوژۍ په اړه لیوالتیا له کوچنیوالي راهیسې. زه خوښوم چې په سکتور کې تازه اوسم او له هرڅه پورته ، دا خبرې کول. له همدې امله زه د ډیرو کلونو لپاره د ټیکنالوژۍ او ویډیو لوبې ویب پاڼو کې مخابراتو ته وقف شوی یم. تاسو کولی شئ ما د Android، وینډوز، MacOS، iOS، Nintendo یا کوم بل اړوند موضوع په اړه چې ذهن ته راځي په اړه لیکل ومومئ.