- O Have I Been Pwned informa se seu e-mail, número de telefone ou senha apareceram em vazamentos de dados conhecidos.

- O serviço utiliza técnicas de privacidade como k-anonimato para verificar senhas sem enviá-las em texto simples.

- Caso suas credenciais tenham sido comprometidas, você deve alterar sua senha, evitar reutilizá-la e sempre ativar a autenticação em duas etapas.

- A combinação do HIBP com gerenciadores de senhas, software atualizado e bons hábitos reduz significativamente o risco de roubo de contas.

Hoje vivemos rodeados por contas online: e-mail, redes sociais, bancos, compras, fóruns… e em todas elas usamos senhas e dados pessoais que podem acabar sendo vazados Nas mãos de cibercriminosos. Mesmo que façamos tudo o que estiver ao nosso alcance para nos proteger, as violações de segurança em empresas e serviços estão se tornando cada vez mais comuns, e é fácil que nossas informações acabem circulando online sem que sequer percebamos.

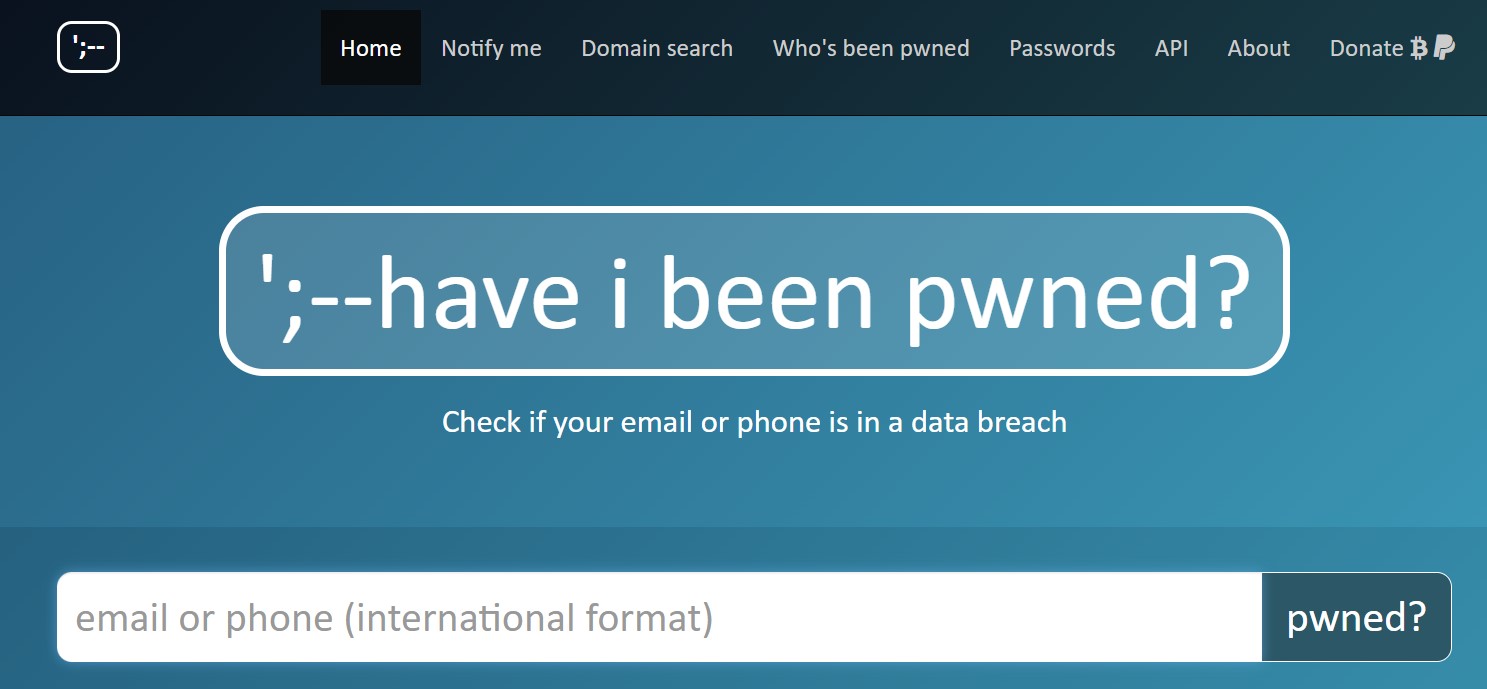

Neste contexto, parece Fui enganado (HIBP), um site bastante conhecido no setor de cibersegurança que permite Verifique se um e-mail, número de telefone ou senha apareceu em alguma violação de dados.Não é mágica nem antivírus, mas sim um enorme banco de dados de vazamentos públicos que podemos consultar para descobrir se ganhamos na loteria, mas daquelas ruins.

O que exatamente é "Have I Been Pwned"?

Have I Been Pwned é um projeto criado em 2013 por Troy Hunt, um renomado especialista em segurança da computação.Seu objetivo é coletar centralmente os bancos de dados que vazam quando uma empresa sofre um ataque e expô-los de forma controlada, para que qualquer pessoa possa verificar se suas credenciais fazem parte desses vazamentos.

Este gigantesco banco de dados armazena Endereços de e-mail, senhas (em formato criptografado), nomes de usuário, números de telefone e outros dados. Esses vazamentos ocorrem após ataques a serviços tão variados quanto redes sociais, fóruns, plataformas de streaming, lojas online e até mesmo sites adultos. Quando um desses sites é invadido e suas informações são publicadas, o HIBP as indexa e as associa à violação específica: qual serviço foi afetado, em que dia a informação foi divulgada, que tipo de dados foram afetados e quantas contas estão envolvidas.

Se nos concentrarmos apenas nos pontos principais, a análise dos dados revela que O HIBP armazena aproximadamente 931 milhões de senhas diferentes.No entanto, essas senhas parecem estar associadas a mais de 6.930 bilhões de credenciais vazadas. Ou seja, em média, a mesma combinação de nome de usuário/senha é usada em pelo menos dois serviços diferentes, o que é extremamente vantajoso para os atacantes.

Outro fato impressionante é que Apenas cerca de 6% das senhas expostas parecem ter sido geradas usando gerenciadores de senhas. (Chaves complexas e únicas). As demais são repetidas em massa, simples ou seguem padrões muito previsíveis. Exemplos típicos são “123456” ou “senha”, presentes em milhões de contas e sempre testadas primeiro por invasores.

Como fui enganado? Funciona por dentro.

O funcionamento básico do HIBP é bastante simples para o usuário, embora utilize técnicas avançadas nos bastidores. Em termos gerais, o site Mantém uma enorme lista de e-mails, números de telefone e hashes de senhas expostos.Ao realizar uma busca, o sistema compara seus dados com essa lista e informa se eles constam em algum vazamento conhecido.

Para e-mails e telefones, o sistema é simples: Você insere os dados e o serviço retorna as lacunas onde foram encontradas.Você verá o nome do site afetado, a data aproximada da violação, o tipo de informação que foi vazada (e-mail, senha, IP, perguntas de segurança, etc.) e um breve resumo.

No caso de senhas, as coisas se complicam, pois seria uma falha de segurança enviar a senha exatamente como está para um servidor externo. Para resolver isso, o HIBP utiliza um mecanismo chamado k-anonimato o que permite verificar se sua senha foi vazada sem expô-la completamente ao serviço.

O processo funciona assim: seu navegador calcula o Hash SHA-1 da sua senha (uma representação irreversível) e envia apenas os 5 primeiros caracteres desse hash para a API do HIBP. O servidor responde com uma lista de possíveis sufixos e o número de vezes que cada hash aparece nos vazamentos. Seu navegador, localmente, compare o restante do hash com essa lista e determina se sua senha corresponde a alguma das listadas. O HIBP nunca vê a senha em texto simples ou o hash completo.

Graças a esse modelo, a privacidade fica bastante bem protegida: Sua senha não é armazenada, nem seu endereço IP é vinculado ao hash específico que você está consultando.e apenas uma parte das informações necessárias para realizar a verificação é processada.

Passos para usar o Have I Been Pwned com seu e-mail ou telefone

Usar o HIBP para descobrir se seu endereço de e-mail ou número de telefone foi vazado é muito fácil E você não precisa ser um expert em computadores. Os passos são os seguintes:

- Visite o site oficial Acesse o serviço digitando https://haveibeenpwned.com no seu navegador. Certifique-se de que a conexão esteja criptografada (https) e que o URL esteja correto para evitar páginas falsas que se fazem passar pelo serviço.

- Insira seu endereço de e-mail ou número de telefone. (neste último caso, com o prefixo internacional apropriado) no campo de pesquisa.

- 3. Pressione o botão “pwned?”Em poucos segundos, o site pesquisará seu banco de dados e mostrará o resultado com uma mensagem clara e visual: se seu e-mail não for encontrado em nenhuma violação, você verá uma mensagem tranquilizadora em verde; se aparecer em vazamentos, a mensagem será em vermelho, juntamente com a lista de serviços comprometidos.

Ao lado de cada filtro você encontrará informações úteis: Nome do serviço, data da violação, tipo de dados expostos (apenas e-mails, e-mails e senhas, endereços IP, números de telefone, etc.) e uma breve descrição do incidente. Dessa forma, você poderá identificar quais contas devem lhe preocupar mais e quais exigem ação imediata.

Além da função de consulta única, o HIBP oferece a possibilidade de Cadastre seu e-mail para receber notificações quando ele aparecer em novos vazamentos.Dessa forma, você não precisa verificar toda semana: se o seu endereço for afetado por outra violação de segurança no futuro, você receberá um alerta por e-mail para que possa tomar as medidas necessárias o mais rápido possível.

Como usar a seção de senhas do Have I Been Pwned

Outra característica muito interessante do HIBP é que ele permite Verifique se uma senha específica já faz parte de algum banco de dados vazado.Observação: Este programa não serve para descobrir senhas de outras pessoas, mas sim para verificar se a sua é uma das bilhões que já circulam na internet.

Para utilizá-lo, acesse o site e, no menu superior, selecione a opção. “Senhas”Uma página será aberta com um campo onde você poderá inserir a senha que deseja analisar. Como já mencionamos, o sistema não envia a senha completa, mas apenas parte do hash, graças ao método de k-anonimato.

Você digita a senha, pressiona o botão "comprometido?" e, em um instante, verá se está funcionando. Essa senha já foi vista em um vazamento de dados.Se a senha aparecer, a página também informa quantas vezes ela foi encontrada nos bancos de dados compilados pelo HIBP. Por exemplo, uma senha extremamente insegura como "123456" aparece dezenas de milhões de vezes, o que deixa claro que você nunca deve usá-la.

Se a senha não estiver listada, uma mensagem verde será exibida indicando que Essa combinação específica não foi encontrada nos vazamentos conhecidos.Isso não significa que seja indecifrável ou perfeito, apenas que não está nos dicionários usados por atacantes com base em bancos de dados roubados.

Embora o site possa ser tentador para "testar" suas senhas importantes, o mais sensato é usá-lo apenas para verificar se elas estão corretas. padrões de teclas ou senhas antigas que você suspeita que possam ter sido comprometidasPara suas senhas críticas (banco, e-mail principal, etc.), o melhor é usar gerenciadores de senhas que já integrem esses tipos de verificações de forma segura.

Segurança e privacidade: o site Have I Been Pwned é confiável?

Uma dúvida muito comum é se é uma boa ideia inserir dados pessoais nesses tipos de serviços. Afinal, estamos falando de e-mails, números de telefone ou até mesmo senhasPortanto, a preocupação é totalmente lógica.

No caso do HIBP, temos diversas garantias importantes. Para começar, O projeto conta com o apoio de Troy Hunt.[Nome], uma figura altamente reconhecida no mundo da cibersegurança, opera desde 2013 com milhões de usuários e organizações que a consultam diariamente. Sua reputação se baseia justamente em fazer as coisas da maneira correta e transparente.

Em relação aos aspectos técnicos, o serviço Ele usa conexões criptografadas (https) e, na parte da senha, recebe apenas um fragmento do hash SHA-1.Não a chave em texto simples nem o hash completo. Essa abordagem de k-anonimato reduz significativamente o risco de alguém conseguir reconstruir sua senha a partir de consultas à API.

Com relação aos e-mails, a plataforma indica que Não armazena pesquisas individuais de usuários nem as vincula a dados pessoais adicionais.Além disso, oferece recursos opcionais para que você possa impedir que outros usuários verifiquem seu endereço no site (opt-out) ou até mesmo remover completamente seu e-mail do banco de dados público.

No entanto, é importante entender que o fato de uma senha "passar" na verificação e não aparecer como vazada não significa que ela seja válida. Isso não implica que a senha seja segura por natureza.Simplesmente não consta nos bancos de dados coletados. Uma senha curta, simples ou pessoal ainda será considerada ruim, mesmo que não esteja listada no HIBP.

O que fazer se o aplicativo Have I Been Pwned mostrar que seus dados foram vazados?

Quando a HIBP confirma que um e-mail ou senha foi comprometido em uma violação de dados, não é hora de entrar em pânico, mas sim de... Aja com rapidez e bom senso.Quanto mais cedo você eliminar o problema, menos espaço os atacantes terão para causar danos.

O primeiro passo é tão óbvio quanto urgente: Altere imediatamente a senha da conta afetada.Não espere que alguém tente fazer login; assuma que a senha antiga não é mais segura. Crie uma senha completamente nova, que você não tenha reutilizado para nenhum outro serviço, com uma combinação de letras maiúsculas e minúsculas, números e símbolos.

Em seguida, é hora de lembrar: Você já usou essa mesma senha em outros sites? Se a resposta for sim, você terá que alterá-la em todas as suas contas. O exemplo clássico é usar a mesma senha para o Facebook, Gmail e internet banking; se apenas uma delas for vazada, um invasor tentará usá-la em todas as outras.

Como segunda camada de defesa, ative o autenticação em duas etapas (2FA)Dessa forma, mesmo que alguém saiba sua senha, precisará de um código adicional enviado por SMS, e-mail ou gerado por um aplicativo autenticador para fazer login. O ideal é usar aplicativos como Authy, Google Authenticator ou similares, já que mensagens SMS também podem ser vulneráveis em certas situações.

Além disso, é aconselhável revisar com calma o histórico de atividades da conta (Caso o serviço ofereça essa opção): logins recentes, alterações de configuração, dispositivos conectados, etc. Se você observar algo incomum, feche todas as sessões abertas, altere sua senha novamente e, se necessário, entre em contato com o suporte do serviço afetado.

Gerenciadores de senhas e autenticação multifator

Para tornar tudo isso mais suportável, a coisa mais sensata a fazer hoje em dia é usar um gerenciador de senhasSão aplicativos ou serviços que armazenam todas as suas senhas de forma criptografada, protegidas por uma senha mestra que é a única que você precisa lembrar. Em contrapartida, você pode usar senhas longas e exclusivas em cada site sem precisar memorizá-las.

Os gerentes normalmente incluem funções para geração automática de senhas fortesO preenchimento automático em navegadores e dispositivos móveis, a sincronização entre dispositivos e, em muitos casos, a verificação automática de vazamentos (frequentemente também baseada em dados do HIBP) permitem que você veja rapidamente quais contas precisam ser atualizadas com urgência.

Em conjunto com isso, o autenticação de dois fatores Isso proporciona uma camada adicional de proteção muito útil. Embora alguns serviços ainda ofereçam verificação por SMS, é melhor confiar em aplicativos de autenticação ou, quando possível, em chaves de segurança físicas ou senhas, que estão se tornando cada vez mais populares como uma alternativa mais segura às senhas tradicionais.

Em um nível técnico, até mesmo organizações e provedores de infraestrutura estão integrando dados HIBP de maneiras mais avançadas. Por exemplo, empresas como a Fastly demonstraram métodos para Detectar senhas expostas diretamente na borda da rede., armazenando versões altamente compactadas dos hashes (usando filtros probabilísticos como o BinaryFuse8) em seu armazenamento KV para verificá-los com baixa latência e sem depender constantemente da API HIBP.

Esses filtros permitem a identificação de senhas vazadas sem falsos negativos (todas as senhas comprometidas são detectadas), ao custo de uma pequena porcentagem de falsos positivos, e reduzem o tamanho do conjunto de dados original de aproximadamente 40 GB de texto não compactado para pouco mais de 1 GB de estruturas otimizadas, tornando possível Bloqueie ou sinalize senhas inseguras em tempo real. durante o cadastro ou login.

Além das senhas: hábitos básicos de segurança cibernética

Embora as senhas sejam o aspecto mais óbvio, a segurança online vai muito além disso. É aconselhável adotar... hábitos gerais de segurança cibernética Para minimizar o risco de ser vítima de vazamentos, malware ou phishing.

- Mantenha sempre seu sistema operacional, navegador, aplicativos e plugins atualizados.Muitos ataques exploram vulnerabilidades conhecidas para as quais já existem correções, mas que os usuários não instalaram por negligência.

- Use um antivírus e um firewall devidamente configuradoespecialmente em computadores desktop e laptops. Não são uma barreira absoluta, mas fornecem uma camada adicional que pode detectar e bloquear ameaças comuns antes que causem danos.

- Vá com cuidado cno links e anexos suspeitosE-mails de phishing, mensagens maliciosas em redes sociais ou SMS podem tentar se passar pelo seu banco, provedor de e-mail ou uma loja conhecida para roubar suas credenciais ou instalar malware. Sempre verifique o endereço real do remetente, desconfie de mensagens que parecem apressadas e não insira suas informações em sites cuja legitimidade você não tenha certeza.

- Evite conectar-se a redes Wi-Fi públicas. (cafés, aeroportos, hotéis, etc.). E se o fizer, considere usar um VPN confiável. Principalmente quando você está lidando com informações sensíveis, como dados bancários online ou informações relacionadas ao trabalho. Isso impede que alguém na mesma rede espione ou manipule seu tráfego.

O que significa realmente ser "pwned"?

O termo “pwned” vem de um antigo erro ortográfico de “owned” (possuído) no mundo dos jogos online, mas com o tempo passou a ser usado para descrever... Descrever uma conta ou sistema que foi comprometido.Quando o HIBP informa que você foi "comprometido", significa basicamente que algumas de suas credenciais foram parar em um banco de dados público ou nas mãos de invasores.

Isso não significa necessariamente que alguém já tenha acessado suas contas, mas significa que A combinação de nome de usuário/e-mail e senha que você usou não pode mais ser considerada secreta.A partir daí, os cibercriminosos podem recorrer a técnicas como o credential stuffing, que consiste em tentar as mesmas chaves em centenas de serviços diferentes até encontrarem uma brecha.

Por isso, faz tanto sentido verificar regularmente se seus e-mails ou senhas apareceram em vazamentos de dados, reagir rapidamente ao descobrir uma violação e, acima de tudo, Evite reutilizar senhas e confie na autenticação de dois fatores (2FA).O HIBP é mais uma peça do quebra-cabeça, não a solução completa, mas quando bem utilizado pode proporcionar aquela margem de reação que faz toda a diferença.

Sua segurança digital depende em grande parte da combinação de fatores. Ferramentas como Have I Been Pwned, gerenciadores de senhas, autenticação multifatorial e hábitos de navegação prudentes.Se você verificar seus e-mails e senhas regularmente, trocar senhas comprometidas imediatamente, manter seus dispositivos atualizados e ficar atento a mensagens suspeitas, reduzirá drasticamente as chances de alguém obter controle de suas contas ou roubar sua identidade online.

Editor especializado em temas de tecnologia e internet com mais de dez anos de experiência em diferentes mídias digitais. Já trabalhei como editor e criador de conteúdo para empresas de e-commerce, comunicação, marketing online e publicidade. Também escrevi em sites de economia, finanças e outros setores. Meu trabalho também é minha paixão. Agora, através dos meus artigos em Tecnobits, procuro explorar todas as novidades e novas oportunidades que o mundo da tecnologia nos oferece todos os dias para melhorar nossas vidas.