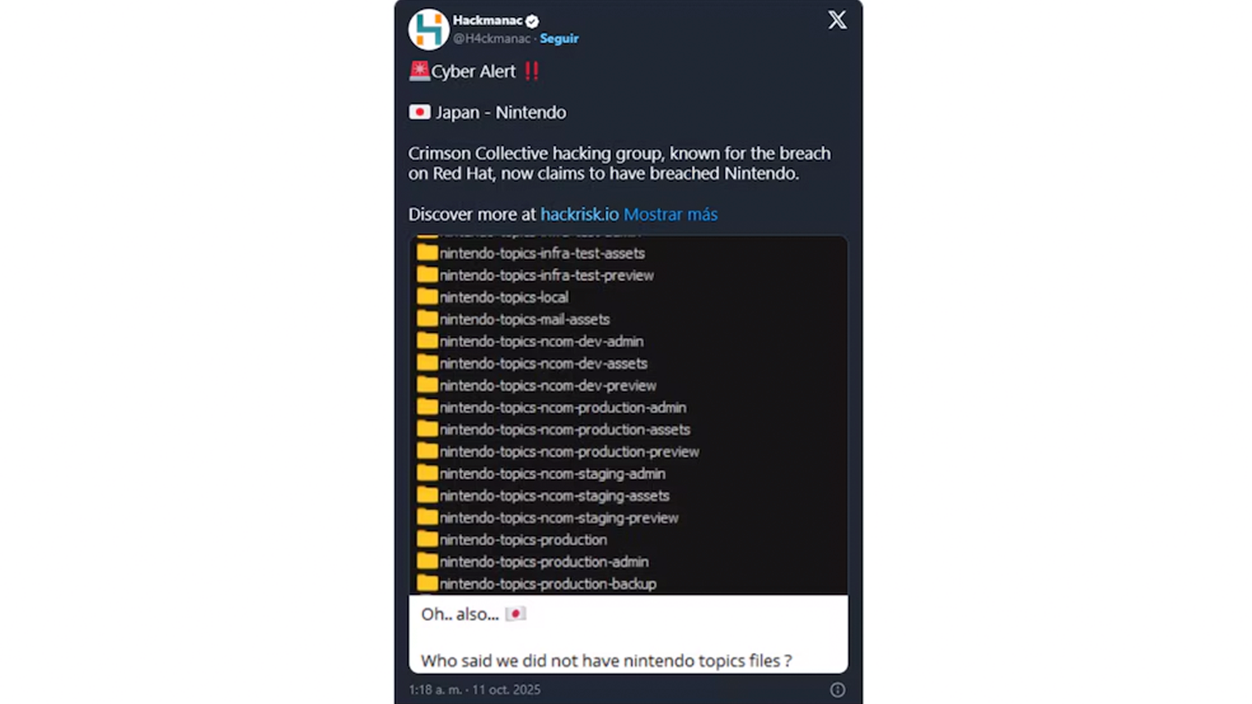

- A Crimson Collective reivindicou acesso aos sistemas da Nintendo e divulgou uma captura de tela com nomes de pastas internas.

- Mais tarde, a Nintendo negou qualquer violação de seus servidores e descartou vazamentos de dados pessoais ou de desenvolvimento.

- O grupo opera por meio de extorsão e acesso oportunista, explorando credenciais expostas, falhas baseadas na nuvem e vulnerabilidades da web; a Red Hat (570 GB) é um exemplo notável.

- Medidas de contenção, auditoria forense, MFA e privilégio mínimo são recomendados para incidentes desse tipo.

O grupo Coletivo Carmesim afirma ter invadido os sistemas da Nintendo, num episódio que mais uma vez coloca em evidência a proteção digital de grandes empresas de tecnologiaA atenção está voltada para a suposta intrusão e o escrutínio das evidências divulgadas, em meio a um contexto particularmente sensível para a segurança cibernética corporativa.

O alerta Tornou-se popular após uma publicação no X (antigo Twitter) amplificado por Hackmanac, onde foi mostrado um captura da árvore de diretórios (que você pode ver na imagem abaixo) do que parecem ser recursos internos da Nintendo, com referências como “Backups”, “Dev Builds” ou “Production Assets”. Nintendo nega ataque e a verificação independente dessas provas está em curso e, como de costume, a autenticidade dos materiais é avaliado com cautela.

Cronograma do caso e status oficial

De acordo com as evidências coletadas, a alegação foi primeiramente divulgada em canais de mensagens e redes sociais, com o Crimson Collective compartilhando exames de admissão parciais e sua narrativa de extorsão. O grupo, que normalmente opera por meio do Telegram, frequentemente exibe listas de pastas ou capturas de tela para reforçar a credibilidade de seus anúncios antes de negociar com as vítimas.

Em uma atualização posterior, A Nintendo negou explicitamente a existência de uma violação que comprometeu dados pessoais, comerciais ou de desenvolvimento. Em declarações ao jornal japonês Sankei Shimbun, datadas de 15 de outubro, a empresa afirmou não haver evidências de acesso profundo aos seus sistemas; ao mesmo tempo, foi mencionado que alguns servidores web relacionados à sua página teriam mostrado incidentes, sem impacto confirmado nos clientes ou ambientes internos.

Quem é o Crimson Collective e como ele normalmente opera?

O Crimson Collective ganhou notoriedade por direcionar seus ataques a empresas de tecnologia, software e telecomunicações. Seu padrão mais recorrente combina pesquisa de alvos, invasão de ambientes mal configurados e, em seguida, publicação de evidências limitadas para pressionar. Frequentemente, explorações coletivas expuseram credenciais, erros de configuração de nuvem e vulnerabilidades em aplicações web, para então anunciar demandas econômicas ou midiáticas.

Pesquisas técnicas recentes descrevem uma abordagem muito vinculada à nuvem: Os invasores estão vasculhando repositórios e fontes abertas em busca de chaves e tokens vazados usando ferramentas de código aberto. com o objetivo de descobrir “segredos”.

Quando encontram um vetor viável, Eles tentam estabelecer persistência e escalar privilégios em plataformas de nuvem (por exemplo, com identidades e permissões efémeras), com o visam exfiltrar dados e monetizar o acessoProvedores como a AWS recomendam credenciais de curta duração, uma política de privilégios mínimos e revisão contínua de permissões como linhas de defesa.

Incidentes recentemente atribuídos ao grupo

Nos últimos meses, os ataques atribuídos a O Crimson Collective inclui alvos de alto perfilDestaca-se o caso da Red Hat, da qual O grupo afirma ter roubado cerca de 570 GB de dados de cerca de 28.000 repositórios internos.. Eles também foram associados a Desfiguração do site da Nintendo No final de setembro, já havia invasões contra empresas de telecomunicações na região.

- Chapéu Vermelho: extração massiva de informações internas de seu ecossistema de projetos privados.

- Telecomunicações (por exemplo, Claro Colômbia): campanhas com extorsão e publicação seletiva de evidências.

- Página da Nintendo: modificação não autorizada do site no final de setembro, atribuída ao mesmo grupo.

Implicações e riscos potenciais

Se tal intrusão fosse confirmada, o acesso a backups e materiais de desenvolvimento poderia expor ativos críticos na cadeia de produção: documentação interna, ferramentas, conteúdo sendo criado ou informações de infraestrutura. Isso abre portas para engenharia reversa, exploração de vulnerabilidades e, em casos extremos, para pirataria ou vantagem competitiva indevida.

Além disso, o acesso a chaves internas, tokens ou credenciais facilitaria movimentos laterais para outros ambientes ou provedores, com um possível efeito dominó na cadeia de suprimentosNo nível de reputação e regulatório, o impacto dependeria do escopo real da exposição e da natureza dos dados que podem ser comprometidos.

Resposta esperada e boas práticas no setor

Perante tais incidentes, A prioridade é conter e erradicar o acesso não autorizado, ativar uma investigação forense e fortalecer os controles de identidade e acesso.Também é fundamental revisar as configurações da nuvem, eliminar vetores de ataque e aplicar telemetria para detectar atividades anômalas que podem indicar persistência do invasor.

- Contenção imediata: Isole os sistemas afetados, desabilite as credenciais expostas e bloqueie as rotas de exfiltração.

- Auditoria forense: reconstruir a linha do tempo, identificar vetores e consolidar evidências para equipes técnicas e autoridades.

- Endurecimento de acesso: rotação de chaves, MFA obrigatório, privilégio mínimo e segmentação de rede.

- Transparência regulatória: Notifique agências e usuários quando apropriado, com diretrizes claras para aumentar a segurança individual.

Com o Negação da Nintendo sobre a suposta lacuna, O foco muda para a verificação técnica das evidências apresentadas pelo Crimson CollectiveEi, o reforço dos controles para evitar mais sustos. Na ausência de evidências conclusivas, O curso de ação prudente é manter a vigilância, fortalecer as configurações de nuvem e fortalecer a colaboração com equipes de resposta e fornecedores., pois o grupo já demonstrou capacidade de explorar credenciais expostas e erros de configuração em larga escala.

Sou um entusiasta da tecnologia que transformou seus interesses “geek” em profissão. Passei mais de 10 anos da minha vida usando tecnologia de ponta e mexendo em todos os tipos de programas por pura curiosidade. Agora me especializei em informática e videogames. Isto porque há mais de 5 anos escrevo para diversos sites sobre tecnologia e videojogos, criando artigos que procuram dar-lhe a informação que necessita numa linguagem compreensível para todos.

Se você tiver alguma dúvida, meu conhecimento vai desde tudo relacionado ao sistema operacional Windows até Android para celulares. E meu compromisso é com você, estou sempre disposto a dedicar alguns minutos e te ajudar a resolver qualquer dúvida que você possa ter nesse mundo da internet.