- O Windows e seus aplicativos estabelecem diversas conexões legítimas, mas é fundamental identificar processos e IPs anômalos que possam indicar malware ou software não confiável.

- Ferramentas como netstat, Monitor de Recursos, Gerenciador de Tarefas e Explorador de Processos permitem vincular cada conexão a um processo específico e analisar sua legitimidade.

- Verificar a reputação do IP no VirusTotal ou AbuseIPDB, analisar os caminhos e assinaturas digitais e usar o firewall para bloquear programas suspeitos reforça a segurança.

- Manter o Windows atualizado, usar software antivírus, evitar downloads arriscados e configurar corretamente o firewall reduz significativamente a probabilidade de ataques que exploram vulnerabilidades e redes Wi-Fi inseguras.

Você deve ter notado que você O Windows se conecta a servidores suspeitos. que você não reconhece e se perguntou se seu computador foi invadido. Nesses casos, é normal ficar alarmado. Entre alertas de antivírus, avisos de firewall e listas intermináveis de conexões, é normal se sentir sobrecarregado e não saber como distinguir o que é normal do que pode ser perigoso.

A realidade é que O Windows comunica-se constantemente com a Internet.Você precisa de conexões para atualizar, validar licenças, sincronizar dados ou simplesmente para garantir que seus programas funcionem corretamente. O problema surge quando um aplicativo desconhecido, mal configurado ou totalmente malicioso começa a se conectar a servidores suspeitos sem o seu conhecimento. Este artigo mostrará como identificar essas conexões, como determinar se são legítimas e o que fazer para proteger seu computador.

Por que o Windows parece se conectar a tantos servidores (e isso nem sempre é algo ruim)?

Quando você olha pela primeira vez para as conexões do seu computador, o choque é grande: dezenas de endereços IP, portas estranhas e processos com nomes desconhecidos. O pensamento lógico é: "Tem algo estranho acontecendo aqui", mas Grande parte dessa atividade é completamente legítima e inofensiva para o seu computador.

O Windows e muitos aplicativos precisam conectar-se a servidores confiáveis Para as tarefas mais rotineiras: baixar atualizações, verificar assinaturas digitais, sincronizar arquivos, enviar anúncios ou estatísticas de uso, validar licenças, etc. Por exemplo, Atualização do WindowsSeu navegador, seu cliente de e-mail ou até mesmo um simples editor de texto podem estar se conectando em segundo plano.

Também é normal que o mesmo programa abra várias conexões simultâneas.Um navegador, por exemplo, estabelece conexões diferentes para cada aba e para cada recurso (imagens, scripts, folhas de estilo, etc.). Portanto, ver muitas conexões abertas não é sinônimo de infecção.

O verdadeiro problema surge quando o Windows se conecta a servidores suspeitos.Principalmente se isso ocorrer de forma persistente, consumir muitos recursos ou aparecer em locais incomuns do sistema (pastas temporárias, locais com erros de ortografia, diretórios incomuns, etc.). É aí que você precisa investigar.

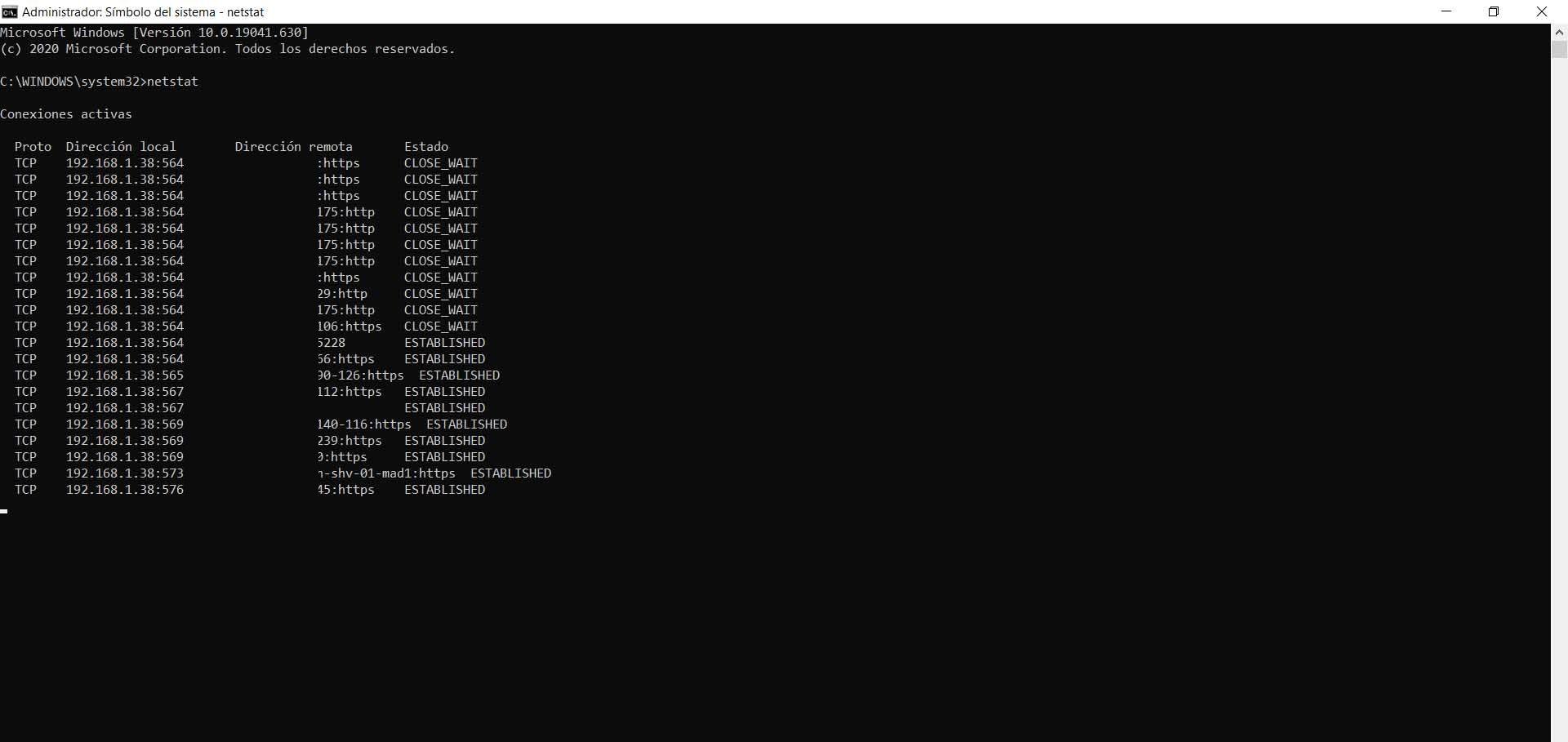

Como visualizar conexões ativas no Windows usando o netstat e outras ferramentas.

A forma clássica de Verifique quais conexões estão abertas no seu PC no Windows. Está usando o console com o comando netstatCombinando-o com outros utilitários do sistema, como Ferramentas NirSoft Você pode descobrir exatamente qual programa está por trás de cada conexão.

Se você executar o comando no terminal netstat -ano, você receberá Uma lista detalhada das conexões ativas, portas utilizadas, status e o PID (Identificador de Processo) associado.Você verá as conexões de entrada e de saída e poderá identificar rapidamente quais endereços IP estão se comunicando com seu computador.

O próximo passo é para vincular esses PIDs a programas específicosPara fazer isso, você pode usar tasklist A partir do próprio console ou do Gerenciador de Tarefas. Dessa forma, você saberá se a conexão está sendo feita pelo seu navegador, por um serviço do sistema, pelo Windows Update ou por um aplicativo desconhecido.

Além do netstat, o Windows integra o Monitor de RecursosNa aba Rede, você pode ver quais processos estão enviando e recebendo dados, a quais endereços eles estão se conectando e quanto tráfego estão consumindo; se precisar de informações mais detalhadas, você pode aprender como... Domine o Gerenciador de Tarefas para melhor interpretar esses dados.

Para uma análise ainda mais aprofundada, Explorador de Processos do Sysinternals (A ferramenta oficial da Microsoft) permite visualizar quais processos têm conexões abertas com a internet, quem assinou o executável, onde ele está instalado e quais outros arquivos ou chaves de registro ele utiliza. Um bom recurso para descobrir se o Windows está se conectando a servidores suspeitos.

Identifique se uma conexão ou endereço IP é suspeito.

Depois de localizar um endereço IP ou processo que você não reconhece, o importante é para descobrir se é realmente algo perigoso ou simplesmente um serviço legítimo do qual você não tinha conhecimento. Aqui estão os passos a seguir:

- Analise a reputação do endereço IP.Copie o endereço IP que chamou sua atenção e verifique seu status em plataformas como VirusTotal ou AbuseIPDB. Esses sites indicam se o endereço IP foi associado a botnets, servidores de malware, ataques de phishing ou proxies comprometidos.

- Em paralelo, revise o processo que está utilizando esse endereço IP.Usando o PID exibido pelo netstat ou pelo Monitor de Recursos, abra o Gerenciador de Tarefas, vá para a guia "Detalhes" e localize esse identificador. Verifique o nome do executável, seu caminho no disco e, se necessário, abra as "Propriedades" para visualizar informações como a data de criação ou a assinatura digital.

Se o arquivo estiver localizado em um local incomum, ele não terá uma assinatura digital confiável. Se você encontrar o arquivo relacionado a software pirata, cracks, keygens ou downloads de fontes duvidosas, fique atento. Em caso de dúvida, você pode pesquisar o nome do executável em sites como o File.net, que catalogam muitos processos comuns e ajudam a determinar se são programas do sistema ou não.

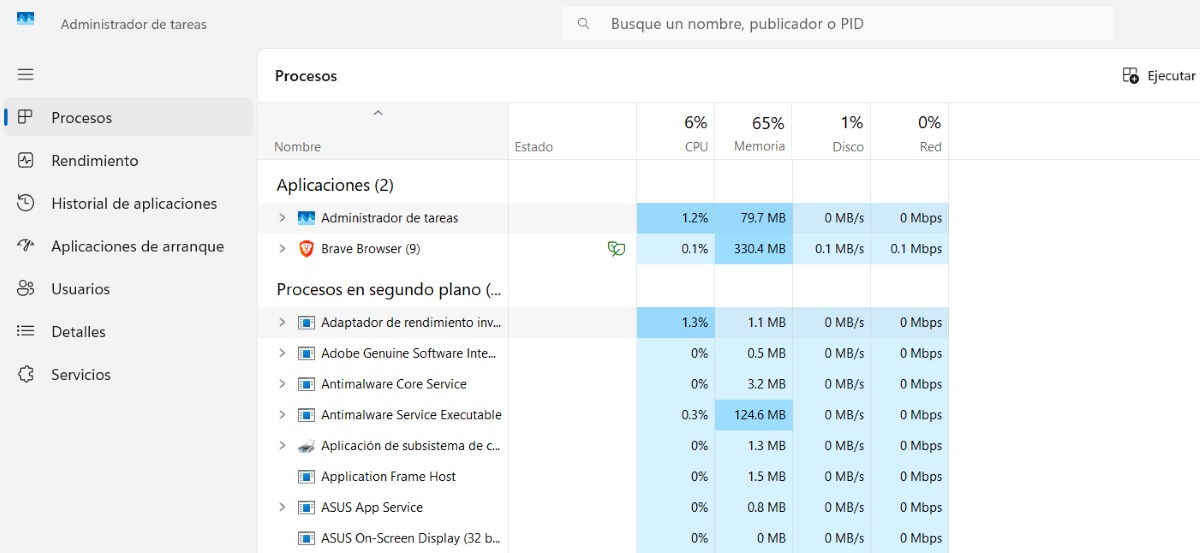

Utilizando o Gerenciador de Tarefas para procurar processos maliciosos no Windows

O Gerenciador de Tarefas provavelmente está A ferramenta mais subestimada para detectar se o Windows está se conectando a servidores suspeitos.O Windows inclui essa função por padrão e, quando usada corretamente, ela pode te tirar de mais de uma situação difícil.

Para abri-lo, você pode clicar com o botão direito do mouse no botão Iniciar e escolher "Gerenciador de Tarefas" ou usar o atalho de teclado. Ctrl + Alt + Delete e selecione-o no menu. Uma vez lá dentro, na aba “Processos”, você verá o que está sendo executado em tempo real e qual a porcentagem de CPU, memória, disco e rede que cada elemento está consumindo.

Quando você suspeitar que algo está errado (lentidão, ventoinha funcionando continuamente, conexão lenta), Procure por processos que você não reconheça e que estejam consumindo muitos recursos.Pergunte a si mesmo: "Eu reconheço este aplicativo?" e "Faz sentido que ele esteja usando tanta CPU ou rede neste momento?"

- Se identificar um processo estranho, clique com o botão direito do mouse e acesse "Propriedades".Lá você verá o caminho completo do arquivo, o fabricante, a versão e outras informações que o ajudarão a decidir se ele é confiável. Se ainda tiver dúvidas, você pode pesquisar o nome dele online ou em sites especializados para verificar se ele é classificado como seguro ou malicioso.

- Se você confirmar que se trata de um processo malicioso ou altamente suspeito,Você pode selecioná-lo e clicar em "Finalizar tarefa" para interromper sua execução. Se realmente se tratava de um malware, você deverá notar uma melhora no desempenho, mas isso não significa que o problema foi completamente resolvido: é essencial executar uma verificação completa com seu antivírus logo em seguida.

Controle de processos no macOS e alternativas ao netstat

Se você também possui dispositivos Apple, é útil saber que o macOS tem uma ferramenta equivalente para controlar processos e conexões, embora o método de acesso seja diferente. A ferramenta principal aqui se chama “Monitor de atividades”. É essa ferramenta que nos ajudará a detectar se o Windows se conecta a servidores suspeitos.

Ao abrir o Monitor de Atividade, você verá uma lista de todos os aplicativos e processos em execução.Assim como no Windows, muitos dos nomes podem não soar familiares, mas isso não significa automaticamente que sejam maliciosos. Você pode clicar em qualquer um deles e, em seguida, clicar no ícone de informações (o "i" na parte superior) para ver detalhes como o caminho no disco ou a porcentagem de memória que estão usando.

Para uma análise mais técnica das conexões no macOSO terminal também é seu aliado. Comandos como lsof -i Eles mostram quais processos estão usando portas de rede e com quais endereços remotos eles estão se comunicando, de forma semelhante ao netstat no Windows.

Se você detectar um processo suspeito no seu Mac, poderá selecioná-lo no Monitor de Atividade. e toque no ícone "X" para fechá-lo. E, se apesar de tudo isso você não encontrar nada de anormal, mas o dispositivo continuar apresentando mau funcionamento, o próprio sistema permite que você execute diagnósticos a partir do ícone de engrenagem localizado na barra superior do aplicativo.

Protocolo prático para análise de IPs e processos suspeitos

Quando o alarme dispara porque você vê um endereço IP estranho ou um processo desconhecidoA pior coisa que você pode fazer é agir às cegas. É muito mais eficaz seguir um protocolo curto e passo a passo que permita tomar decisões informadas. Aqui está:

- Reunir informaçõesAnote o endereço IP suspeito, o PID, o nome do processo e o caminho para o arquivo executável. Com essas informações, verifique a reputação do endereço IP no VirusTotal ou AbuseIPDB e a origem do processo usando o Process Explorer ou as propriedades do arquivo.

- Bloquear endereço IP no firewall do WindowsAli você pode criar uma nova regra de saída e escolher se deseja bloquear por programa ou por porta, para que o software não consiga mais se conectar à Internet.

- Execute uma verificação completa do sistema com seu software antivírus. (Windows Defender, Malwarebytes ou outra solução confiável). Deixe que ele verifique todas as unidades e preste atenção especial aos arquivos relacionados ao processo que você identificou como suspeito.

- Documente o que aconteceu.Inclua a data e a hora da detecção, o endereço IP, o PID e o nome do processo, os resultados do VirusTotal ou AbuseIPDB e as ações que você tomou (bloqueio, exclusão, quarentena etc.). Este pequeno "registro de incidentes" é muito útil caso sintomas semelhantes reapareçam posteriormente.

Processos maliciosos, malware e desempenho: quando seu PC está lento

O Windows realmente se conecta a servidores suspeitos? Muitas vezes, o primeiro sinal de que algo está errado não é uma mensagem de erro, mas sim o fato de o computador começar a funcionar mais lentamente do que o normal.

Na maioria dos casos, não há motivo para preocupação.Muitas vezes, isso acontece porque o sistema está instalando atualizações, vários aplicativos que consomem muitos recursos estão abertos simultaneamente ou a conexão com a internet está sendo usada por outras pessoas na casa. Mas, às vezes, essa queda de desempenho pode ser causada por malware em execução em segundo plano.

No entanto, é verdade que Vírus e outros tipos de códigos maliciosos podem se aproveitar do seu computador. Minerar criptomoedas, enviar spam, participar de ataques distribuídos ou roubar informações. Tudo isso consome CPU, memória e largura de banda sem que você perceba.

Embora ter um antivírus atualizado reduza bastante o risco, nenhuma solução é 100% infalível. Ocasionalmente, um vírus pode passar despercebido, especialmente se você instalar software pirata, abrir anexos de e-mail suspeitos ou conectar dispositivos USB de fontes desconhecidas. É por isso que é tão importante. Saber como identificar processos e conexões anômalasIsso oferece uma segunda camada de defesa além do antivírus.

Melhores práticas para reduzir o risco de conexões perigosas

Além de atualizar o Windows e seus drivers, há uma série de outras coisas a serem feitas. hábitos o que reduz drasticamente as chances de suas conexões acabarem em servidores maliciosos. ou que alguém possa se aproveitar de falhas de segurança.

- Tenha cuidado com e-mails suspeitos.Regra de ouro: Não abra mensagens de remetentes desconhecidos nem baixe anexos inesperados, mesmo que pareçam ser de uma fonte legítima. Muitos ataques começam com um simples e-mail de phishing.

- Use senhas fortes e diferentes para cada serviço.Evite usar informações pessoais óbvias (datas de nascimento, números de telefone, sobrenomes) e opte por combinações longas de letras, números e símbolos, de preferência gerenciadas com um gerenciador de senhas.

- Navegue em sites confiáveis e evite downloads de sites duvidosos.Isso é especialmente verdade quando se trata de programas gratuitos, cracks, conteúdo pirateado ou instaladores não oficiais. É aí que a maioria dos malwares se disfarça de "presente".

- Evite redes Wi-Fi públicas ou abertas.Em cafés, aeroportos ou shoppings, é melhor evitar acessar bancos, e-mails corporativos ou outros serviços críticos. Se não houver outra opção, considere usar uma VPN para criptografar seu tráfego e dificultar que outros usuários na mesma rede espionem ou manipulem suas conexões.

- Revise regularmente as configurações do firewall do Windows. Para garantir que esteja ativado e funcionando. Se, após ativá-lo, você notar que alguns aplicativos legítimos (como navegadores, clientes de jogos ou aplicativos de mensagens) param de se conectar, você pode ajustar regras específicas em vez de desativar todo o firewall, o que é uma má ideia do ponto de vista da segurança.

Entendendo o que seu computador faz quando "conversa" com a internet. Isso proporciona uma valiosa sensação de controle. Ao compreender seus processos, monitorar as conexões e aplicar algumas boas práticas, você pode minimizar tanto o risco de o Windows se conectar a servidores realmente perigosos quanto o pânico desnecessário por atividades que, embora ruidosas, são perfeitamente normais.

Editor especializado em temas de tecnologia e internet com mais de dez anos de experiência em diferentes mídias digitais. Já trabalhei como editor e criador de conteúdo para empresas de e-commerce, comunicação, marketing online e publicidade. Também escrevi em sites de economia, finanças e outros setores. Meu trabalho também é minha paixão. Agora, através dos meus artigos em Tecnobits, procuro explorar todas as novidades e novas oportunidades que o mundo da tecnologia nos oferece todos os dias para melhorar nossas vidas.