- Windows și aplicațiile tale stabilesc numeroase conexiuni legitime, dar este vital să identifici procesele și adresele IP anormale care pot indica malware sau software nesigur.

- Instrumente precum netstat, Resource Monitor, Task Manager și Process Explorer vă permit să legați fiecare conexiune la un anumit proces și să analizați legitimitatea acesteia.

- Verificarea reputației IP-ului pe VirusTotal sau AbuseIPDB, revizuirea căilor și a semnăturilor digitale și utilizarea firewall-ului pentru a bloca programele suspecte consolidează securitatea.

- Menținerea Windows actualizat, utilizarea unui software antivirus, evitarea descărcărilor riscante și configurarea corectă a firewall-ului reduc considerabil probabilitatea atacurilor care exploatează vulnerabilități și rețele WiFi nesigure.

Poate ai observat că tu Windows se conectează la servere suspecte pe care nu le recunoști și te-ai întrebat dacă PC-ul tău a fost atacat. În aceste cazuri, este normal să fii alarmat. Între alertele antivirus, avertismentele firewall-ului și listele nesfârșite de conexiuni, este normal să te simți copleșit și să nu știi cum să distingi ce este normal de ce ar putea fi periculos.

Realitatea este că Windows comunică constant cu internetul.Aveți nevoie de conexiuni pentru a actualiza, valida licențe, sincroniza date sau pur și simplu pentru a vă asigura că programele funcționează corect. Problema apare atunci când o aplicație necunoscută, configurată greșit sau complet rău intenționată începe să se conecteze la servere suspecte fără știrea dumneavoastră. Acest articol vă va arăta cum să identificați aceste conexiuni, cum să determinați dacă sunt legitime și ce trebuie să faceți pentru a vă proteja computerul.

De ce pare că Windows se conectează la atât de multe servere (și nu este întotdeauna un lucru rău)

Când te uiți pentru prima dată la conexiunile computerului tău, ești destul de șocat: zeci de IP-uri, porturi ciudate și procese cu nume de care nu ai auzit niciodată. Logic este să te gândești: „Se întâmplă ceva ciudat aici”, dar O mare parte din această activitate este complet legitimă și inofensivă pentru PC-ul tău.

Windows și multe aplicații au nevoie de conectați-vă la servere de încredere Pentru cele mai obișnuite sarcini: descărcarea actualizărilor, verificarea semnăturilor digitale, sincronizarea fișierelor, încărcarea reclamelor sau a statisticilor de utilizare, validarea licențelor etc. De exemplu, Actualizare WindowsBrowserul, clientul de e-mail sau chiar un simplu editor de text se pot conecta în fundal.

De asemenea, este normal ca același program să deschidă mai multe conexiuni simultan.Un browser, de exemplu, stabilește conexiuni diferite pentru fiecare filă și pentru fiecare resursă (imagini, scripturi, foi de stil etc.). Prin urmare, a vedea multe conexiuni deschise nu este sinonim cu infectarea.

Adevărata problemă apare atunci când Windows se conectează la servere suspecte.Mai ales dacă face acest lucru în mod persistent, consumă multe resurse sau apare în locații neobișnuite ale sistemului (foldere temporare, locații scrise greșit, directoare neobișnuite etc.). Aici trebuie să investigați.

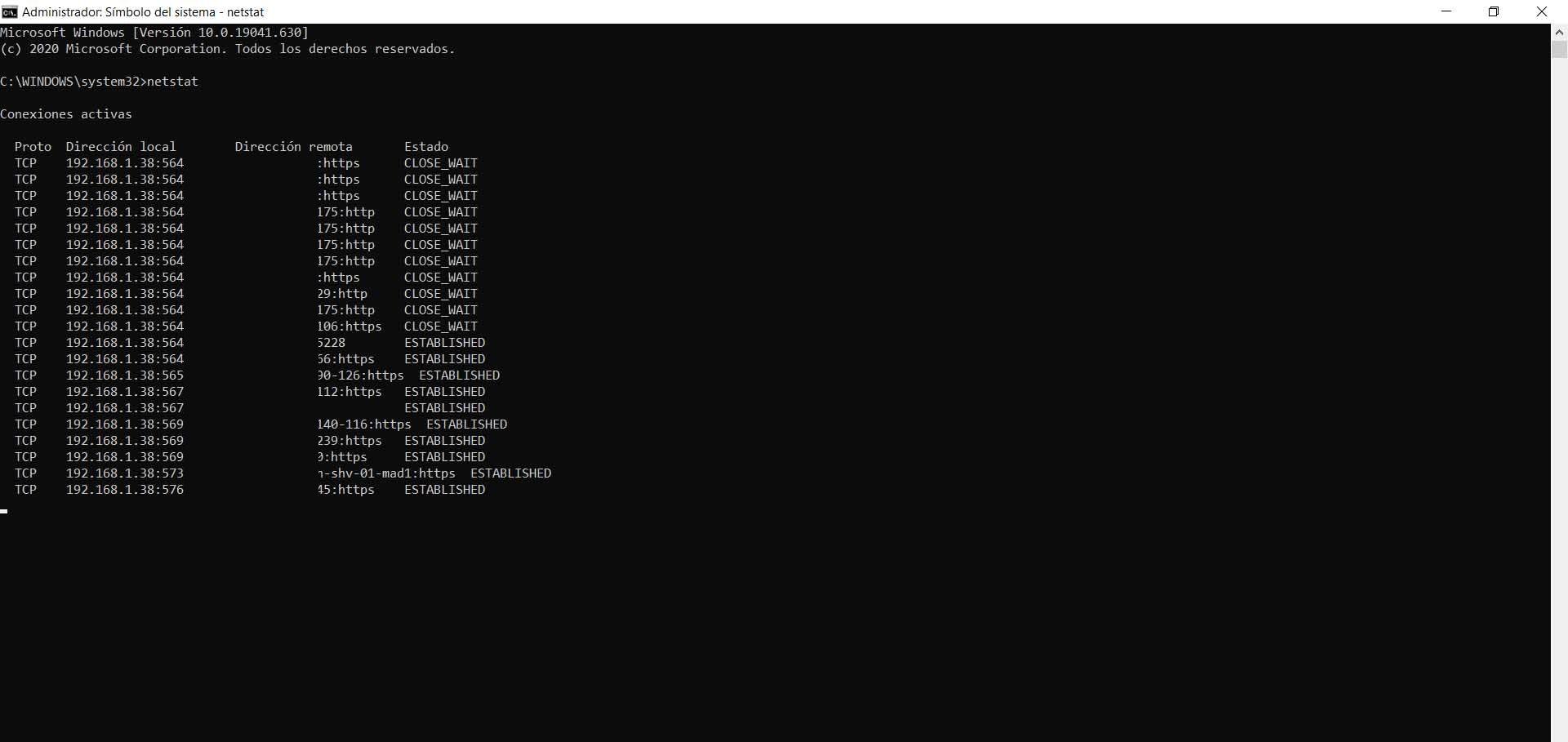

Cum se vizualizează conexiunile active în Windows folosind netstat și alte instrumente

Forma clasică a Verificați ce conexiuni are PC-ul deschis în Windows Folosește consola cu comanda netstatCombinându-l cu alte utilitare de sistem, cum ar fi Instrumente NirSoft Poți afla exact ce program se află în spatele fiecărei conexiuni.

Dacă executați comanda în terminal netstat -ano, vei primi o listă detaliată a conexiunilor active, porturilor utilizate, stării și PID-ul (Identificator de Proces) asociatVei vedea atât conexiunile de intrare, cât și cele de ieșire și vei putea identifica rapid ce adrese IP comunică cu computerul tău.

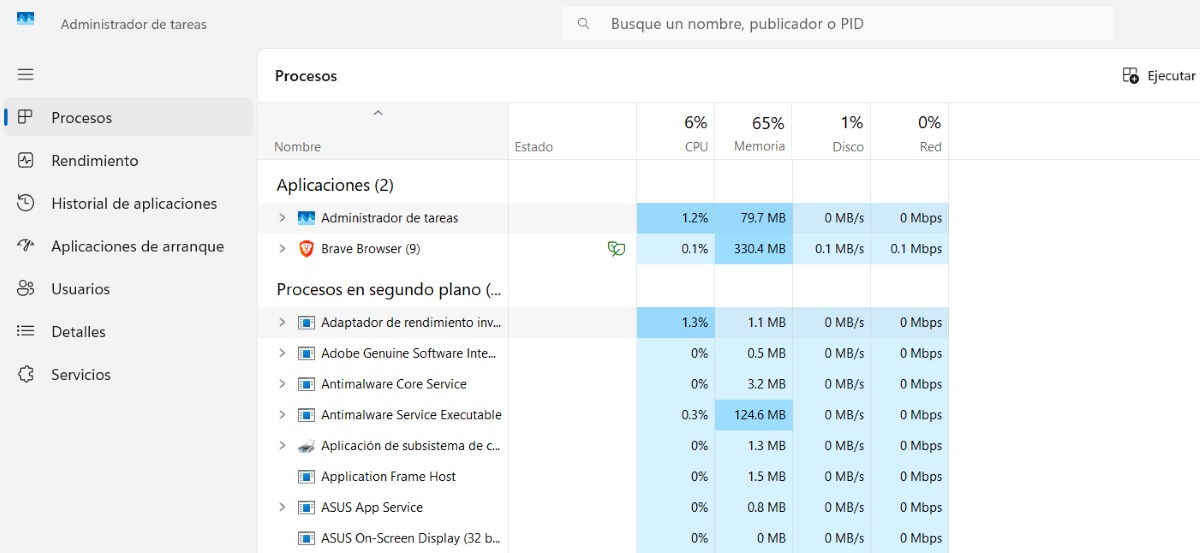

Următorul pas este pentru a lega acele PID-uri de programe specificePentru a face acest lucru, puteți folosi tasklist Din consolă sau din Managerul de activități. În acest fel, veți ști dacă se stabilește o conexiune prin browser, un serviciu de sistem, Windows Update sau o aplicație necunoscută.

Pe lângă netstat, Windows integrează Monitor de resurseunde, în fila Rețea, puteți vedea ce procese trimit și primesc date, la ce adrese se conectează și cât trafic consumă; dacă trebuie să aprofundați informațiile, puteți afla cum să Stăpânește Managerul de activități pentru a interpreta mai bine acele date.

Pentru o analiză și mai profundă, Explorator de procese Sysinternals (Instrumentul oficial Microsoft) vă permite să vedeți ce procese au conexiuni la internet deschise, cine a semnat executabilul, unde este instalat și ce alte fișiere sau chei de registry folosește. O resursă bună pentru a afla dacă Windows se conectează la servere suspecte.

Identificați dacă o conexiune sau o adresă IP este suspectă

Odată ce ați localizat o adresă IP sau un proces pe care nu îl recunoașteți, important este să aflu dacă este într-adevăr ceva periculos sau pur și simplu un serviciu legitim de care nu știați. Iată pașii de urmat:

- Examinați reputația adresei IPCopiază adresa IP care ți-a atras atenția și verifică-i starea pe platforme precum VirusTotal sau AbuseIPDB. Aceste site-uri web indică dacă adresa IP respectivă a fost asociată cu botnet-uri, servere malware, atacuri de phishing sau proxy-uri compromise.

- În paralel, examinați procesul care utilizează adresa IP respectivă.Folosind PID-ul afișat de netstat sau Resource Monitor, deschideți Task Manager, accesați fila „Detalii” și localizați identificatorul respectiv. Verificați numele executabilului, calea sa pe disc și, dacă este necesar, deschideți „Proprietăți” pentru a vizualiza informații precum data creării sau semnătura digitală.

Dacă fișierul se află într-o locație neobișnuită, acesta nu are o semnătură digitală fiabilă. Dacă găsiți legătură cu software piratat, crack-uri, keygen-uri sau descărcări din surse dubioase, ar trebui să fiți suspicios. Dacă aveți dubii, puteți căuta numele executabilului pe site-uri web precum File.net, care cataloghează multe procese comune și ajută la determinarea dacă acestea sunt programe de sistem sau nu.

Utilizarea Managerului de activități pentru a căuta procese rău intenționate în Windows

Managerul de activități este probabil Cel mai subestimat instrument pentru detectarea conectării Windows la servere suspecteWindows îl include în mod implicit și, atunci când este utilizat corect, te poate scoate din mai multe situații dificile.

Pentru a-l deschide, puteți face clic dreapta pe butonul Start și alege „Manager activități” sau puteți utiliza comanda rapidă de la tastatură. Ctrl + Alt + Delete și selectați-l din meniu. Odată ajunși înăuntru, în fila „Procese” veți vedea ce rulează în timp real și ce procent de CPU, memorie, disc și rețea consumă fiecare element.

Când suspectați că ceva nu este în regulă (încetiniri, ventilator care funcționează continuu, conexiune lentă), Căutați procese pe care nu le recunoașteți și care consumă multe resurse.Întreabă-te: „Recunosc această aplicație?” și „Are sens că folosește atât de mult CPU sau rețea în acest moment?”

- Dacă identificați un proces ciudat, faceți clic dreapta și accesați „Proprietăți”Acolo veți vedea calea completă a fișierului, producătorul, versiunea și alte informații care vă vor ajuta să decideți dacă este de încredere. Dacă încă aveți îndoieli, puteți căuta numele acestuia online sau pe site-uri web specializate pentru a verifica dacă este clasificat drept sigur sau rău intenționat.

- Dacă confirmați că este un proces rău intenționat sau extrem de suspectÎl poți selecta și da clic pe „Terminare activitate” pentru a-l opri din rulare. Dacă într-adevăr era malware, ar trebui să observi o îmbunătățire a performanței, dar asta nu înseamnă că problema a dispărut complet: este esențial să rulezi o scanare completă cu software-ul antivirus imediat după aceea.

Controlul proceselor în macOS și alternative la netstat

Dacă aveți și dispozitive Apple, este util să știți că macOS are un instrument echivalent pentru controlul proceselor și conexiunilor, deși metoda de acces este diferită. Instrumentul cheie aici se numește „Monitor de activitate”. Este cea care ne va ajuta să detectăm dacă Windows se conectează la servere suspecte.

Când deschizi Monitorul de activitate, vei vedea o listă cu toate aplicațiile și procesele care ruleazăLa fel ca în Windows, multe dintre nume s-ar putea să nu sune familiar, dar asta nu înseamnă automat că sunt rău intenționate. Puteți face clic pe oricare dintre ele și apoi pe pictograma de informații (litera „i” din partea de sus) pentru a vedea detalii precum calea pe disc sau procentul de memorie pe care îl utilizează.

Pentru o analiză mai tehnică a conexiunilor în macOSTerminalul este, de asemenea, aliatul tău. Comenzi precum lsof -i Acestea îți arată ce procese utilizează porturi de rețea și cu ce adrese la distanță comunică, similar cu netstat în Windows.

Dacă detectați un proces suspect pe Mac, îl puteți selecta în Monitorul de activitate. și atingeți pictograma „X” pentru a o închide. Și, dacă, în ciuda tuturor lucrurilor, nu observați nimic neobișnuit, dar dispozitivul continuă să funcționeze defectuos, sistemul în sine vă permite să rulați diagnostice prin intermediul pictogramei roată dințată situată în bara superioară a aplicației.

Protocol practic pentru analizarea IP-urilor și proceselor suspecte

Când sună alarma pentru că vezi o adresă IP ciudată sau un proces necunoscutCel mai rău lucru pe care îl poți face este să acționezi orbește. Este mult mai eficient să urmezi un protocol scurt, pas cu pas, care îți permite să iei decizii în cunoștință de cauză. Iată-l:

- Adună informațiiNotați adresa IP suspectă, PID-ul, numele procesului și calea către fișierul executabil. Cu aceste informații, verificați reputația adresei IP pe VirusTotal sau AbuseIPDB și originea procesului utilizând Process Explorer sau proprietățile fișierului.

- Blocarea adresei IP din firewall-ul WindowsAcolo puteți crea o nouă regulă de ieșire și puteți alege dacă doriți să blocați după program sau după port, astfel încât software-ul să nu se mai poată conecta la internet.

- Efectuați o scanare completă a sistemului cu ajutorul software-ului antivirus. (Windows Defender, Malwarebytes sau o altă soluție de încredere). Permiteți-i să scaneze toate unitățile și acordați o atenție specială fișierelor legate de procesul pe care l-ați identificat ca fiind suspect.

- Documentați ce s-a întâmplatIncludeți data și ora detectării, adresa IP, PID-ul și numele procesului, rezultatele VirusTotal sau AbuseIPDB și acțiunile întreprinse (blocare, ștergere, carantină etc.). Acest mic „jurnal de incidente” este foarte util dacă simptome similare reapar ulterior.

Procese rău intenționate, programe malware și performanță: când PC-ul tău funcționează lent

Chiar se conectează Windows la servere suspecte? Adesea, primul semn că ceva nu este în regulă nu este un mesaj de eroare, ci mai degrabă faptul că computerul începe să funcționeze mai lent decât de obicei.

În majoritatea cazurilor nu există motive de îngrijorareAdesea, acest lucru se întâmplă deoarece sistemul instalează actualizări, mai multe aplicații care consumă multe resurse sunt deschise simultan sau conexiunea la internet este utilizată de alte persoane din casă. Dar uneori, această scădere a performanței poate fi cauzată de programe malware care rulează în fundal.

Totuși, este adevărat că Virușii și alte tipuri de cod rău intenționat pot profita de computerul dvs. Pentru a mina criptomonede, a trimite spam, a participa la atacuri distribuite sau a fura informații. Toate acestea consumă procesor, memorie și lățime de bandă fără să vă dați seama.

Deși un antivirus actualizat reduce considerabil riscul, nicio soluție nu este 100% sigură. Ocazional, un virus se poate strecura, mai ales dacă instalați software piratat, deschideți atașamente suspecte la e-mailuri sau conectați dispozitive USB din surse necunoscute. De aceea este atât de important. știrea modului de identificare a proceselor și conexiunilor anormaleÎți oferă un al doilea nivel de apărare dincolo de antivirus.

Cele mai bune practici pentru reducerea riscului de conexiuni periculoase

Pe lângă actualizarea Windows și a driverelor sale, există o serie de obiceiuri ceea ce reduce drastic șansele ca conexiunile tale să ajungă pe servere rău intenționate sau că cineva ar putea profita de vulnerabilitățile de securitate.

- Fiți atenți la e-mailurile suspecteRegula de aur: Nu deschideți mesajele de la expeditori necunoscuți și nu descărcați atașamente neașteptate, chiar dacă acestea par să provină dintr-o sursă legitimă. Multe atacuri încep cu un simplu e-mail de tip phishing.

- Folosește parole puternice și diferite pentru fiecare serviciuEvitați să folosiți informații personale evidente (date de naștere, numere de telefon, nume de familie) și optați pentru combinații lungi de litere, cifre și simboluri, de preferință gestionate cu un manager de parole.

- Navigați pe site-uri web de încredere și evitați descărcările de pe site-uri dubioaseAcest lucru este valabil mai ales când vine vorba de programe gratuite, crack-uri, conținut piratat sau programe de instalare neoficiale. Aici se deghizează majoritatea programelor malware în „cadou”.

- Evitați rețelele WiFi publice sau deschiseÎn cafenele, aeroporturi sau centre comerciale, cel mai bine este să evitați conectarea la conturile bancare, la e-mailul corporativ sau la alte servicii critice. Dacă nu aveți altă opțiune, luați în considerare utilizarea unui VPN pentru a cripta traficul și a îngreuna spionarea sau manipularea conexiunilor de către alți utilizatori din aceeași rețea.

- Verificați periodic setările firewall-ului Windows. Pentru a vă asigura că este activat și funcționează. Dacă, după activare, observați că unele aplicații legitime (cum ar fi browsere, clienți de jocuri sau aplicații de mesagerie) nu se mai conectează, puteți ajusta anumite reguli în loc să dezactivați întregul firewall, ceea ce este o idee proastă din punct de vedere al securității.

Înțelegerea a ceea ce face PC-ul tău atunci când „comunică” cu internetul Îți oferă un sentiment valoros de control. Prin înțelegerea proceselor tale, monitorizarea conexiunilor și aplicarea câtorva bune practici, poți reduce la minimum atât riscul ca Windows să se conecteze la servere cu adevărat periculoase, cât și panica inutilă cauzată de activități care, deși zgomotoase, sunt perfect normale.

Editor specializat în probleme de tehnologie și internet cu peste zece ani de experiență în diferite medii digitale. Am lucrat ca editor și creator de conținut pentru companii de comerț electronic, comunicare, marketing online și publicitate. Am scris și pe site-uri de economie, finanțe și alte sectoare. Munca mea este și pasiunea mea. Acum, prin articolele mele din Tecnobits, încerc să explorez toate știrile și noile oportunități pe care lumea tehnologiei ni le oferă zi de zi pentru a ne îmbunătăți viața.