- Понимайте оповещения шлюза (SYN Flood, аномальные пинги) и их формат, чтобы отличать шум от реальных угроз.

- Настройте пороговое значение Multi-Connections TCP SYN Flood в Omada (100–99.999) или отключите его при необходимости.

- Активируйте оповещения в Tether: уведомления и оповещения о новых устройствах (HomeShield) или оповещения о подключении (модели IFTTT).

- Повышение безопасности: актуальная прошивка, надежные ключи, дополнительный брандмауэр и мониторинг подключенных устройств.

Он Оповещения о вторжении по периметру TP-Link Они являются ключевым аспектом безопасного интернет-браузинга. Эти уведомления могут срабатывать при обнаружении шлюзом или маршрутизатором аномального трафика, попыток перегрузки сети или простых событий входа/выхода Wi-Fi-устройства. Хотя иногда они кажутся непрерывным потоком, они выполняют определённую функцию: дают вам быстрые подсказки о том, что что-то происходит на границе вашей сети.

В этой статье я расскажу, как эти оповещения работают в среде TP-Link, как снизить уровень шума, не теряя видимости, и какие настройки нужно настроить, чтобы действительно важные сигналы не потерялись в шуме. Я также подробно расскажу об уведомлениях... новое устройство или подключение к Wi-Fi через приложение Tether, сосуществование с HomeShield и IFTTT, а также несколько практических советов по устранению текущих уязвимостей и рисков.

Что такое оповещения о вторжении на периметр TP-Link и как они отображаются?

Это содержание особенно применимо на объекты с Контроллер Омада (в программном, аппаратном или облачном вариантах) и Omada Gateway Series. В этих средах, когда шлюз обнаруживает подозрительную активность или явные шаблоны атак, контроллер генерирует автоматические оповещения, чтобы вы могли вовремя отреагировать.

В шлюзе вы в первую очередь увидите три группы уведомлений: обнаружена общая атака, события, связанные с SYN-флудом из нескольких соединений (что обычно приводит к попыткам перегрузить канал TCP) и то, что система определяет как чрезмерные ICMP-пакеты или непропорциональные пингиСообщение представлено текстом типа «событие XXX было идентифицировано, и полученные пакеты были отброшены», что подтверждает, что команда заблокировал часть входящего трафика para protegerse.

Хотя эти оповещения TP-Link о вторжениях на периметр полезны, они могут стать постоянными в сетях с высоким трафиком или в сетях с уязвимыми сервисами. Для снижения их количества экосистема Omada предлагает два подхода: повысить порог срабатывания Вы можете настроить некоторые функции обнаружения или, если считаете это необходимым, отключить некоторые функции защиты. Рекомендуется настроить параметры перед их отключением, чтобы избежать потери покрытия.

Помните, что цель оповещений о вторжении на периметр TP-Link — поддерживайте баланс: Видимость да, лишних тревог нетДля этого полезно понимать, что мы измеряем, какие пороговые значения вызывают оповещения и какие фактические параметры есть на панели управления.

Уменьшите шум: увеличьте пороги или отключите определенные обнаружения в Omada.

В контроллере Omada, в настройках сайта, есть очень конкретный путь для управления этими защитами. Проще говоря, путь заключается в следующем: Настройки сайта > Сетевая безопасность > Защита от атакТам вы найдете элементы управления, связанные с Multi-Connections TCP SYN Flood и другими связанными с этим защитами.

- Первый вариант и наиболее рекомендуемый: увеличить порог скорости приема что инициирует оповещение. В разделе «Многоподключения TCP SYN Flood» можно настроить значение; если установить более высокий предел (от 100 до 99 999), система перестанет оповещать вас о незначительных всплесках нагрузки и будет уведомлять только при ухудшении ситуации. Это сокращает количество уведомлений, не отключая обнаружение полностью.

- Чтобы сделать это, выполните следующие шаги буквально, но используйте свою голову: перейдите по ссылке Настройки сайта > Сетевая безопасность > Защита от атак, найти Многоподключенный TCP SYN Flood, увеличивает значение до более высокого порога в пределах допустимого диапазона (100–99 999) и нажмите Подать заявку на сохранениеС этого момента контроллер снизит свою чувствительность к небольшим скачкам одновременных SYN-соединений.

- Второй (более радикальный) способ: отключить определенное обнаружениеНа этой же панели вы можете снять флажок «Multi-Connections TCP SYN Flood» и сохранить изменения, нажав «Apply». Это сделает контроллер Прекратить выдачу оповещений по этой причинеИспользуйте его только в том случае, если вы знаете, что он собой представляет, или в качестве временного теста в контролируемых средах, поскольку вы теряете полезный сигнальный слой, предотвращающий атаки насыщения.

Выбор любого из вариантов напрямую повлияет на оповещения о вторжениях на периметр TP-Link: уведомления типа «обнаружена атака на шлюзе», обнаружения, связанные с SYN-поток нескольких соединений Количество сообщений о пинге вне диапазона будет значительно снижено, а если отключено, то и вовсе исчезнет. Регулируйте постепенно, проверяя изменения пошагово, чтобы не пропустить важные оповещения.

Оповещения о подключении к Wi-Fi и уведомления о новых устройствах в приложении Tether

Другой тип уведомлений, который вы часто будете видеть: Оповещения о вторжении по периметру TP-Link когда клиент Wi-Fi присоединяется или отключается С роутера/декодера. В зависимости от настроек вашей учётной записи эти оповещения могут появляться в виде push-уведомлений на панели уведомлений телефона или по электронной почте. Они очень полезны для обнаружения неожиданных записей (например, неизвестного устройства).

Важно учитывать изменение политики: так называемые Оповещения о подключении В этом сценарии они заменили IFTTT. На практике это означает, что только устройства, которые уже были совместимы с IFTTT Вы можете воспользоваться этими оповещениями о подключении уже сегодня. Если вы их не видите, убедитесь, что у вас установлена последняя версия приложения, и проверьте, принадлежит ли ваша модель к поддерживаемой группе.

Для устройств на платформе HomeShield вы можете активировать Оповещения о новых устройствах В общих настройках приложения откройте Tether, нажмите на значок меню (классический ≡), перейдите в Настройки приложения а затем к УведомленияТам включите уведомления и оповещения о новых устройствах. Это быстро и избавит вас от неприятных сюрпризов, если кто-то попытается получить доступ к вашему Wi-Fi без разрешения.

Если у вас есть модель, которая работает с IFTTT, последовательность действий другая: откройте Tether, введите Мои устройстваВыбирайте свой и переходите ИнструментыТам вы найдете раздел Оповещения о подключениигде вы можете активировать их и настраивать профили или условия в соответствии со своими предпочтениями. Для управления через приложение Deco обратитесь к соответствующей информации, как указано в инструкции. Его меню имеет некоторые уникальные особенности перед Tether.

Недавние уязвимости: проактивные меры, которые следует реализовать

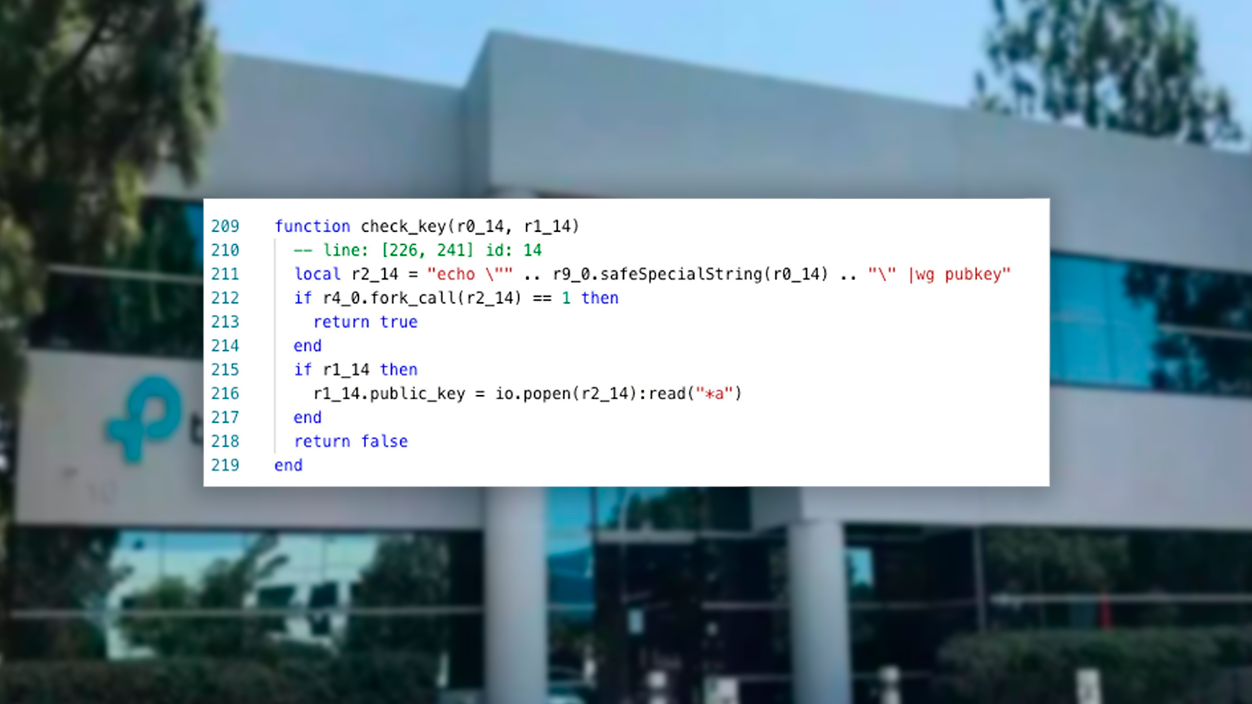

В последнее время появились сообщения критические уязвимости, влияющие на популярные модели маршрутизаторов этого бренда, и злоумышленники пытаются ими воспользоваться. Некоторые из них позволяют получить доступ без аутентификации или даже удалённого выполнения кода, что создаёт риск для домашних и корпоративных сетей. Это не повод для паники, но пора начать внедрять передовой опыт.

- Первое и самое очевидное — это Обновите прошивку до последней стабильной версии.Регулярно проверяйте сайт поддержки вашей модели (и версии оборудования) и устанавливайте обновления как можно скорее. Многие уязвимости уже исправлены, чтобы уменьшить поверхность атаки; игнорирование обновлений делает вас неоправданно уязвимым.

- Второй, Измените учетные данные по умолчанию на надежные и уникальные паролиИзбегайте повторного использования паролей и включите многофакторную аутентификацию, где это возможно. Автоматизированные атаки часто нацелены на устройства с неизменяемой конфигурацией или скомпрометированными паролями; не давайте им такого преимущества.

- В-третьих, рассмотрите разместить выделенный брандмауэр за маршрутизатором Если ваш сценарий позволяет (например, в условиях малого бизнеса), правильно настроенный UTM или NGFW обеспечит дополнительную проверку и контроль, значительно снижая риски. Это не обязательно для всех домохозяйств, но может быть критически важно, если вы работаете с конфиденциальными данными или работаете удалённо.

- Комната, Ежедневно отслеживайте пульс вашей сетиЕсли вы заметили необычную медлительность, нестабильное соединение или неизвестные устройства в списке подключенных устройств, проведите расследование. Эти сигналы, наряду с оповещениями о вторжениях, часто являются первыми признаками того, что кто-то проверяет ограничения или уже получил доступ.

- Наконец, помните, что безопасность не заканчивается маршрутизатором. Регулярно обновляйте клиентские компьютеры антивирусным ПО и исправлениями.К ним относятся компьютеры, мобильные устройства и устройства Интернета вещей. Взломанная станция может генерировать вредоносный трафик, который запускает оповещения на шлюзе или, что ещё хуже, оставаться незамеченной, если она не обновлена.

Когда следует корректировать пороговые значения, а когда их деактивировать: практические критерии

Повышайте порог детектора SYN-флуда, когда видите частые ложноположительные результаты В периоды пиковой нагрузки или при проведении корректных нагрузочных тестов. В средах с высокой нагрузкой скачки скорости соединения могут быть ошибочно приняты за атаки. Установка ограничения в 1,5–2 раза выше обычного трафика обычно является хорошей отправной точкой.

Отключение оповещений о вторжении на периметр TP-Link должно быть исключительным случаем: Например, в течение короткого периода тестирования, чтобы определить, связана ли проблема с детектором или с конкретным приложением. Если после тестирования вы убедитесь, что детектор блокирует только легитимный трафик, пересмотрите политики, правила и архитектуру, прежде чем отключать его навсегда.

Не забудьте также проверить другие векторы: в дополнение к многоадресному SYN-флуду, оповещения о Чрезмерный ICMP (громоздкие пинги) Они могут быть вызваны ошибочной диагностикой или плохо настроенными скриптами мониторинга. Тонкая настройка интервалов и размеров пакетов может устранить шум, не влияя на защиту шлюза.

Проверки и поддержка

Если вы не уверены, доступна ли функция на вашем устройстве, посетите официальную страницу продукта и выберите аппаратная версия Именно. Информация о последних улучшениях и совместимости (например, о том, поддерживает ли ваше устройство устаревшие оповещения о подключении IFTTT или о новых функциях, добавленных в HomeShield) обычно содержится в разделе прошивки и технических характеристиках.

Если после настройки пороговых значений, просмотра версий и тестирования конфигураций у вас все еще остались сомнения, не стесняйтесь спрашивать. Обратитесь в службу технической поддержки TP-LinkОни могут помочь вам интерпретировать определенные события безопасности, проверить, является ли ваш случай ложным срабатыванием или сообщить вам о предстоящих исправлениях.

Следуя этим рекомендациям, экосистема TP-Link (Omada, Tether, Deco и HomeShield) может предложить вам полезный и действенный мониторинг периметра вашей сети. Регулируя пороговые значения, используя оповещения о подключении и регулярно обновляя прошивку, можно значительно снизить уровень помех, не жертвуя при этом обнаружением реальных угроз.

Баланс и поддержание: настройка защиты, устранение уязвимостей и передовой опыт цифровой гигиены. Таким образом, оповещения о вторжении на периметр TP-Link перестанут быть помехой и станут инструментом, который предупредит вас именно тогда, когда это необходимо.

Редактор, специализирующийся на вопросах технологий и Интернета, с более чем десятилетним опытом работы в различных цифровых медиа. Я работал редактором и создателем контента в компаниях, занимающихся электронной коммерцией, коммуникациями, онлайн-маркетингом и рекламой. Я также писал на сайтах по экономике, финансам и другим секторам. Моя работа – это также моя страсть. Теперь, благодаря моим статьям в Tecnobits, я стараюсь каждый день изучать все новости и новые возможности, которые предлагает нам мир технологий, чтобы улучшить нашу жизнь.