- Простая архитектура и современное шифрование: ключи для каждого узла и разрешенные IP-адреса для маршрутизации.

- Быстрая установка в Linux и официальных приложений для настольных компьютеров и мобильных устройств.

- Превосходная производительность по сравнению с IPsec/OpenVPN, с роумингом и низкой задержкой.

Если вы ищете VPN который является быстрым, безопасным и простым в развертывании, WireGuard Это лучшее, что вы можете использовать сегодня. Благодаря минималистичному дизайну и современной криптографии он идеально подходит для домашних пользователей, профессионалов и корпоративных сред, как на компьютерах, так и на мобильных устройствах и маршрутизаторах.

В этом практическом руководстве вы найдете все: от основ до Расширенная конфигурация: Установка на Linux (Ubuntu/Debian/CentOS), ключи, файлы сервера и клиента, переадресация IP, NAT/брандмауэр, приложения на Windows/macOS/Android/iOS, Сплит-туннель, производительность, устранение неполадок и совместимость с такими платформами, как OPNsense, pfSense, QNAP, Mikrotik или Teltonika.

Что такое WireGuard и почему стоит выбрать именно его?

WireGuard — это открытый исходный код VPN-протокола и программного обеспечения, предназначенного для создания Зашифрованные туннели L3 по UDP. Он выделяется по сравнению с OpenVPN или IPsec своей простотой, производительностью и меньшей задержкой, используя современные алгоритмы, такие как Curve25519, ChaCha20-Poly1305, BLAKE2, SipHash24 и HKDF.

Его кодовая база очень мала (около тысячи строк), что упрощает аудит, уменьшает поверхность атаки и упрощает обслуживание. Он также интегрирован в ядро Linux, позволяя высокие скорости передачи данных и быстрый отклик даже на скромном оборудовании.

Он мультиплатформенный: есть официальные приложения для Windows, macOS, Linux, Android и iOSи поддержка систем, ориентированных на маршрутизаторы/межсетевые экраны, таких как OPNsense. Он также доступен для таких сред, как FreeBSD, OpenBSD, NAS и платформы виртуализации.

Как это работает внутри

WireGuard устанавливает зашифрованный туннель между одноранговыми узлами (сверстникам) идентифицируется ключами. Каждое устройство генерирует пару ключей (закрытый/открытый) и делится только своими открытый ключ с другим концом; оттуда весь трафик шифруется и аутентифицируется.

Директива Разрешенные IP-адреса Определяет как исходящий маршрут (какой трафик должен проходить через туннель), так и список допустимых источников, которые удалённый узел будет принимать после успешной расшифровки пакета. Этот подход известен как Маршрутизация криптоключа и значительно упрощает политику дорожного движения.

WireGuard отлично сочетается с Роуминг- Если IP-адрес вашего клиента изменится (например, вы перейдете с Wi-Fi на 4G/5G), сеанс будет восстановлен прозрачно и очень быстро. Также поддерживается аварийный выключатель для блокировки трафика из туннеля в случае сбоя VPN.

Установка на Linux: Ubuntu/Debian/CentOS

В Ubuntu WireGuard доступен в официальных репозиториях. Обновите пакеты и установите программное обеспечение, чтобы получить модуль и инструменты. wg и wg-quick.

apt update && apt upgrade -y

apt install wireguard -y

modprobe wireguardВ стабильной версии Debian вы можете положиться на репозитории нестабильной ветки, если вам это необходимо, следуя рекомендуемому методу и забота в производстве:

sudo sh -c 'echo deb https://deb.debian.org/debian/ unstable main > /etc/apt/sources.list.d/unstable.list'

sudo sh -c 'printf "Package: *\nPin: release a=unstable\nPin-Priority: 90\n" > /etc/apt/preferences.d/limit-unstable'

sudo apt update

sudo apt install wireguardВ CentOS 8.3 процесс аналогичен: вы активируете репозитории EPEL/ElRepo при необходимости, а затем устанавливаете пакет. WireGuard и соответствующие модули.

Генерация ключей

Каждый пэр должен иметь свой собственный пара закрытый/открытый ключ. Примените umask для ограничения прав доступа и генерации ключей для сервера и клиентов.

umask 077

wg genkey | tee privatekey | wg pubkey > publickeyПовторите на каждом устройстве. Никогда не делитесь закрытый ключ и сохраните оба файла в безопасности. При желании создайте файлы с разными именами, например сервер приватных ключей y publicserverkey.

Настройка сервера

Создайте основной файл в /etc/wireguard/wg0.conf. Назначьте VPN-подсеть (не используемую в вашей реальной локальной сети), порт UDP и добавьте блок [Вглядеться] на одного авторизованного клиента.

[Interface]

Address = 10.0.0.1/24

ListenPort = 51820

PrivateKey = <clave_privada_servidor>

# Cliente 1

[Peer]

PublicKey = <clave_publica_cliente1>

AllowedIPs = 10.0.0.2/32Вы также можете использовать другую подсеть, например 192.168.2.0/24и расти вместе с несколькими одноранговыми узлами. Для быстрого развертывания обычно используют WG-быстро с файлами wgN.conf.

Конфигурация клиента

На клиенте создайте файл, например wg0-client.conf, с его закрытым ключом, адресом туннеля, опциональным DNS и одноранговым сервером с его публичной конечной точкой и портом.

[Interface]

PrivateKey = <clave_privada_cliente>

Address = 10.0.0.2/24

DNS = 8.8.8.8

[Peer]

PublicKey = <clave_publica_servidor>

Endpoint = <ip_publica_servidor>:51820

AllowedIPs = 0.0.0.0/0

PersistentKeepalive = 25Если вы поставите Разрешенные IP-адреса = 0.0.0.0/0 Весь трафик будет проходить через VPN; если вы хотите достичь только определенных сетей серверов, ограничьте его необходимыми подсетями, и вы уменьшите латентность и потребление.

IP-переадресация и NAT на сервере

Включите переадресацию, чтобы клиенты могли получать доступ к Интернету через сервер. Применяйте изменения «на лету» с помощью Sysctl.

echo 'net.ipv4.ip_forward=1' >> /etc/sysctl.conf

echo 'net.ipv6.conf.all.forwarding=1' >> /etc/sysctl.conf

sysctl -pНастройте NAT с помощью iptables для подсети VPN, указав интерфейс WAN (например, eth0):

iptables -t nat -A POSTROUTING -s 10.0.0.0/24 -o eth0 -j MASQUERADEСделайте это постоянным с соответствующими пакетами и правилами сохранения, которые будут применяться при перезагрузке системы.

apt install -y iptables-persistent netfilter-persistent

netfilter-persistent saveЗапуск и проверка

Откройте интерфейс и включите службу для запуска вместе с системой. Этот шаг создаст виртуальный интерфейс и добавит маршруты необходимо.

systemctl start wg-quick@wg0

systemctl enable wg-quick@wg0

wgВ лице wg Вы увидите пиры, ключи, передачи и время последнего подтверждения. Если политика вашего брандмауэра ограничивающая, разрешите доступ через интерфейс. wg0 и UDP-порт сервиса:

iptables -I INPUT 1 -i wg0 -j ACCEPT

Официальные приложения: Windows, macOS, Android и iOS

На рабочем столе вы можете импортировать .conf-файл. На мобильных устройствах приложение позволяет создавать интерфейс из QR-код содержащий конфигурацию; это очень удобно для нетехнических клиентов.

Если ваша цель — предоставить доступ к таким сервисам, размещенным на собственном сервере, как Plex/Radarr/Sonarr С помощью VPN просто назначьте IP-адреса в подсети WireGuard и настройте AllowedIPs так, чтобы клиент мог получить доступ к этой сети; вам не нужно открывать дополнительные порты наружу, если весь доступ осуществляется через тоннель.

Преимущества и недостатки

WireGuard очень быстрый и простой, но важно учитывать его ограничения и особенности в зависимости от варианта использования. Вот сбалансированный обзор наиболее… уместный.

| преимущество | недостатки |

|---|---|

| Понятная и краткая конфигурация, идеальная для автоматизации | Не включает в себя встроенную функцию обфускации трафика. |

| Высокая производительность и низкая задержка даже в мобильный | В некоторых устаревших средах доступно меньше дополнительных опций. |

| Современная криптография и небольшой код, упрощающий задачу аудит | Конфиденциальность: связь IP-адреса и открытого ключа может быть конфиденциальной в зависимости от политик. |

| На клиентах доступен плавный роуминг и аварийное отключение | Совместимость со сторонними программами не всегда однородна |

Раздельное туннелирование: направляем только необходимое

Раздельное туннелирование позволяет вам отправлять через VPN только необходимый трафик. Разрешенные IP-адреса Вы решаете, следует ли выполнять полное или выборочное перенаправление в одну или несколько подсетей.

# Redirección completa de Internet

[Peer]

AllowedIPs = 0.0.0.0/0# Solo acceder a recursos de la LAN 192.168.1.0/24 por la VPN

[Peer]

AllowedIPs = 192.168.1.0/24Существуют такие варианты, как обратное расщепление туннелирования, фильтруемое URL или по приложению (через специальные расширения/клиенты), хотя изначально в WireGuard управление осуществлялось по IP и префиксам.

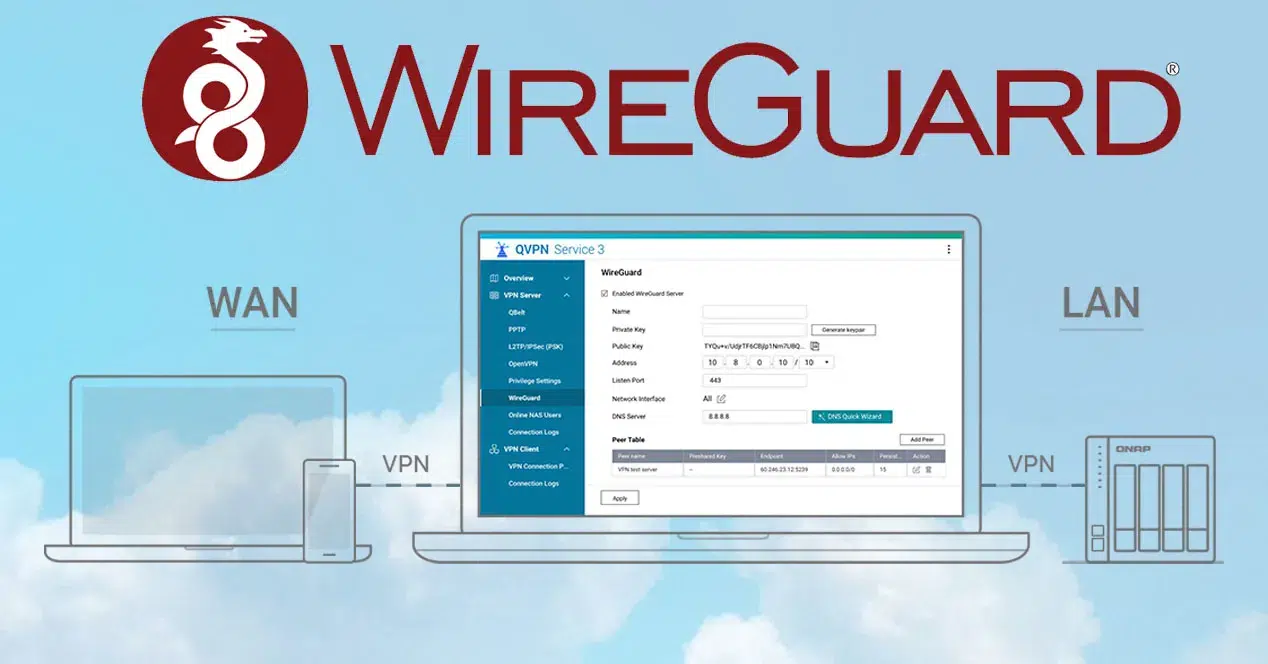

Совместимость и экосистема

WireGuard был создан для ядра Linux, но сегодня он мультиплатформеннаяOPNsense изначально интегрирует его; pfSense был временно прекращен для проведения аудита, а впоследствии предлагался в качестве дополнительного пакета в зависимости от версии.

На NAS, например QNAP, вы можете монтировать его через QVPN или виртуальные машины, используя преимущества сетевых карт 10GbE для высокие скоростиПлаты маршрутизаторов MikroTik поддерживают WireGuard, начиная с RouterOS 7.x; на ранних этапах эта технология находилась в стадии бета-тестирования и не рекомендовалась для использования в промышленной эксплуатации, но она позволяет создавать туннели P2P между устройствами и даже конечными клиентами.

Такие производители, как Teltonika, предлагают пакет для добавления WireGuard к своим маршрутизаторам; если вам нужно оборудование, вы можете приобрести его на shop.davantel.com и следуйте рекомендациям производителя по установке пакеты дополнительно.

Производительность и задержка

Благодаря минималистичному дизайну и выбору эффективных алгоритмов WireGuard достигает очень высоких скоростей и низкие задержки, как правило, превосходящий L2TP/IPsec и OpenVPN. В локальных тестах с мощным оборудованием фактическая скорость часто вдвое превышает скорость альтернативных вариантов, что делает его идеальным для стриминг, игры или VoIP.

Корпоративное внедрение и удаленная работа

На предприятии WireGuard подходит для создания туннелей между офисами, удаленного доступа сотрудников и защищенных соединений между CPD и облако (например, для резервного копирования). Его лаконичный синтаксис упрощает управление версиями и автоматизацию.

Он интегрируется с каталогами, такими как LDAP/AD, используя промежуточные решения, и может сосуществовать с платформами IDS/IPS или NAC. Популярный вариант — Пакетзабор (с открытым исходным кодом), который позволяет проверять состояние оборудования перед предоставлением доступа и контролировать BYOD.

Windows/macOS: заметки и советы

Официальное приложение Windows обычно работает без проблем, но в некоторых версиях Windows 10 возникали проблемы при использовании Разрешенные IP-адреса = 0.0.0.0/0 из-за конфликтов маршрутов. В качестве временной альтернативы некоторые пользователи выбирают клиенты на базе WireGuard, такие как TunSafe, или ограничивают AllowedIP-адреса определёнными подсетями.

Краткое руководство по Debian с примерами ключей

Генерация ключей для сервера и клиента в /etc/wireguard/ и создайте интерфейс wg0. Убедитесь, что IP-адреса VPN не совпадают с другими IP-адресами в вашей локальной сети или на ваших клиентах.

cd /etc/wireguard/

wg genkey | tee claveprivadaservidor | wg pubkey > clavepublicaservidor

wg genkey | tee claveprivadacliente1 | wg pubkey > clavepublicacliente1Сервер wg0.conf с подсетью 192.168.2.0/24 и портом 51820. Включите PostUp/PostDown, если хотите автоматизировать NAT с iptables при включении/выключении интерфейса.

[Interface]

Address = 192.168.2.1/24

PrivateKey = <clave_privada_servidor>

ListenPort = 51820

#PostUp = iptables -A FORWARD -i %i -j ACCEPT; iptables -A FORWARD -o %i -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

#PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -D FORWARD -o %i -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

[Peer]

PublicKey = <clave_publica_cliente1>

AllowedIPs = 0.0.0.0/0Клиент с адресом 192.168.2.2, указывающим на публичную конечную точку сервера и с KeepAlive необязательно, если есть промежуточный NAT.

[Interface]

PrivateKey = <clave_privada_cliente1>

Address = 192.168.2.2/32

[Peer]

PublicKey = <clave_publica_servidor>

AllowedIPs = 0.0.0.0/0

Endpoint = <ip_publica_servidor>:51820

#PersistentKeepalive = 25Откройте интерфейс и посмотрите, как изменится MTU, маркировка маршрута и т.д. fwmark и правила политики маршрутизации. Проверьте вывод wg‑quick и статус с помощью шоу WG.

Микротик: туннель между RouterOS 7.x

MikroTik поддерживает WireGuard начиная с RouterOS 7.x. Создайте интерфейс WireGuard на каждом маршрутизаторе, примените его, и он будет сгенерирован автоматически. ключи. Назначьте IP-адреса Ether2 как WAN и Wireguard1 как туннельному интерфейсу.

Настройте одноранговые узлы, пересекая открытый ключ сервера на стороне клиента и наоборот, определите разрешенные адреса/разрешенные IP-адреса (например, 0.0.0.0/0 (если вы хотите разрешить любой источник/получатель через туннель) и укажите порт удаленной конечной точки. Пинг на IP-адрес удаленного туннеля подтвердит рукопожатие.

Если вы подключаете мобильные телефоны или компьютеры к туннелю Mikrotik, настройте разрешенные сети так, чтобы не открывать больше, чем необходимо; WireGuard определяет поток пакетов на основе ваших Маршрутизация криптоключа, поэтому важно сопоставлять пункты отправления и назначения.

Используемая криптография

WireGuard использует современный набор: Шум в качестве основы, Curve25519 для ECDH, ChaCha20 для аутентифицированного симметричного шифрования с Poly1305, BLAKE2 для хеширования, SipHash24 для хеш-таблиц и HKDF для вывода ключиЕсли алгоритм устарел, можно создать версию протокола для беспрепятственной миграции.

Плюсы и минусы мобильных устройств

Использование на смартфонах позволяет безопасно просматривать веб-страницы. Общественный Wi-Fi, скрыть трафик от интернет-провайдера и подключиться к домашней сети для доступа к NAS, домашней автоматизации или играм. На iOS/Android переключение сетей не приводит к разрыву туннеля, что улучшает работу.

Минусы: вы получаете некоторую потерю скорости и большую задержку по сравнению с прямым выводом, а также вы зависите от того, что сервер всегда доступный. Однако по сравнению с IPsec/OpenVPN штраф обычно ниже.

WireGuard сочетает в себе простоту, скорость и реальную безопасность с лёгким обучением: установите его, сгенерируйте ключи, задайте AllowedIPs, и всё готово. Добавьте переадресацию IP-адресов, хорошо реализованный NAT, официальные приложения с QR-кодами и совместимость с такими экосистемами, как OPNsense, Mikrotik или Teltonika. современный VPN практически для любого сценария: от защиты сетей общего пользования до подключения штаб-квартиры и доступа к домашним службам без лишних хлопот.

Редактор, специализирующийся на вопросах технологий и Интернета, с более чем десятилетним опытом работы в различных цифровых медиа. Я работал редактором и создателем контента в компаниях, занимающихся электронной коммерцией, коммуникациями, онлайн-маркетингом и рекламой. Я также писал на сайтах по экономике, финансам и другим секторам. Моя работа – это также моя страсть. Теперь, благодаря моим статьям в Tecnobits, я стараюсь каждый день изучать все новости и новые возможности, которые предлагает нам мир технологий, чтобы улучшить нашу жизнь.