- WhatsApp Web je tarča lažnih spletnih mest, zlonamerne programske opreme in goljufivih razširitev, ki lahko berejo vaše klepete in pošiljajo ogromno neželene pošte.

- Aplikacija označi številne sumljive povezave z rdečimi opozorili, vendar je ključnega pomena, da vedno preverite URL in bodite previdni pri nerealnih ponudbah.

- Orodja, kot so Code Verify, VirusTotal in dvostopenjsko preverjanje, znatno zmanjšajo tveganje napadov in lažnega predstavljanja.

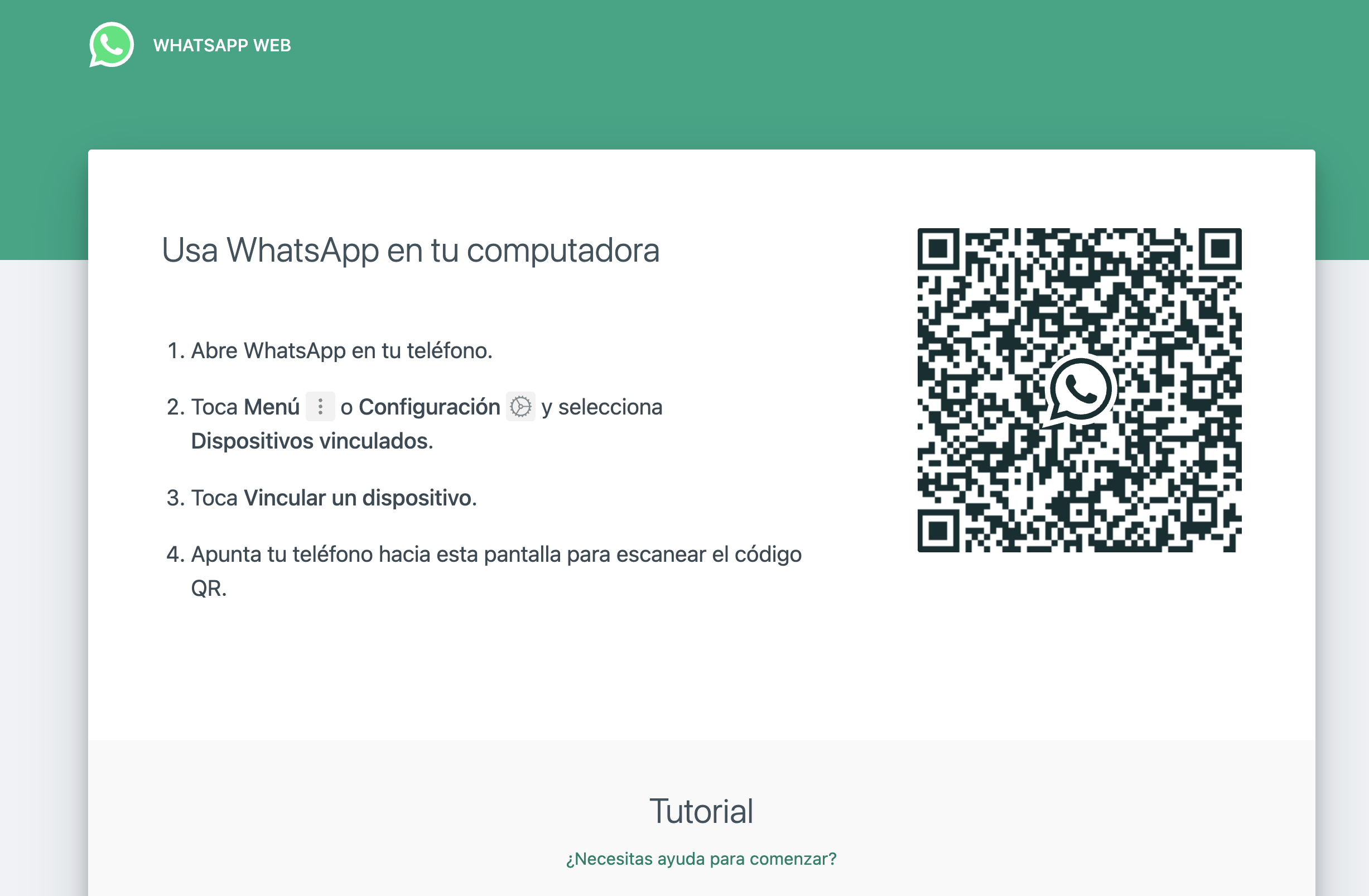

WhatsApp Web Zdaj je to bistveno orodje za tiste, ki delajo ali klepetajo iz svojih računalnikov. Vendar pa je ta priročnost odprla vrata tudi novim oblikam goljufij in zlonamerne programske opreme. Žal kibernetski kriminalci izkoriščajo oboje. Nevarne povezave na WhatsApp Webu kot so lažne različice samega spletnega mesta, pa tudi razširitve brskalnika in množične kampanje neželene pošte, ki izkoriščajo zaupanje med stiki.

Nedavne preiskave različnih podjetij za kibernetsko varnost so odkrile Spletna mesta, ki posnemajo WhatsApp Web, goljufive razširitve in zlonamerna programska oprema zasnovan posebej za širjenje prek platforme. Poleg tega je WhatsApp ena najbolj lažno ponarejenih blagovnih znamk na svetu, kar močno poveča verjetnost prejema zlonamerne povezave na ta način. V tem članku bomo pregledali kako te grožnje delujejo, kako jih odkriti in katere ukrepe lahko sprejmete za zaščito vašega računa in vaše naprave.

Posebna tveganja uporabe WhatsApp Weba na računalniku

WhatsApp ne deluje samo na mobilnih telefonihNjegovi spletni in namizni različici omogočata povezavo računa z računalnikom za udobnejše tipkanje, deljenje velikih datotek ali delo med klepetom. Težava je v tem, da uporaba brskalnika odpira novo fronto napada, kjer pridejo v poštev [ranljivosti/izbruhe]. goljufive strani, zlonamerne razširitve in vbrizgane skripte ki jih ni v tradicionalni mobilni aplikaciji.

Ena najpogostejših nevarnosti se pojavi, ko uporabnik poskuša dostopati do storitve in namesto da neposredno vnese uradni naslov, V Googlu poiščite »WhatsApp Web« ali kliknite na prejete povezaveTam nekateri napadalci namestijo lažna spletna mesta, ki kopirajo originalno obliko, prikazujejo spremenjeno kodo QR in po skeniranju zajamejo sejo, da bi ... Branje sporočil, dostop do poslanih datotek in pridobivanje seznama stikov.

Drug ključni vektor napada je Razširitve brskalnika, ki obljubljajo »izboljšanje spleta WhatsApp«za povečanje produktivnosti ali avtomatizacijo poslovnih nalog. Pod krinko CRM ali orodij za upravljanje strank mnogi na koncu dobijo poln dostop do spletne strani WhatsApp, kar jim omogoča branje pogovorov, pošiljanje sporočil brez dovoljenja ali izvajanje zlonamerne kode brez vednosti uporabnika.

Poleg tega WhatsApp Web služi kot prehod za Zlonamerna programska oprema, ki se distribuira prek stisnjenih datotek, skriptov in povezav Poslano iz ogroženih računov. Napadalec potrebuje le odprto sejo brskalnika, da se zlonamerna vsebina zažene, posreduje drugim stikom in vaš računalnik na koncu spremeni v točko širjenja.

To ne pomeni, da ne smete uporabljati WhatsApp Weba.Namesto tega morate upoštevati nekatere dodatne previdnostne ukrepe glede mobilne aplikacije: vedno preverite URL, spremljajte nameščene razširitve in bodite previdni pri vseh povezavah ali datotekah, ki jih niste pričakovali, ne glede na to, kako "običajno" se sporočilo morda zdi.

Lažne različice WhatsApp Weba in kako jih prepoznati

Ena najnevarnejših prevar Gre za spletna mesta, ki skoraj popolnoma posnemajo uradni spletni vmesnik WhatsApp. Oblika, barve in QR koda se morda zdijo enaki, vendar v resnici nalagate spremenjeno kopijo, ki jo, ko skenirate s telefonom, Ne odpre vaše seje na strežniku WhatsApp, temveč pošlje vaše podatke napadalcem..

Ko nasedete kloniranemu spletnemu mestu, lahko kibernetski kriminalci ugrabiti vašo sejoV realnem času lahko berejo klepete, prenašajo dokumente, ki ste jih poslali ali prejeli, in celo izvozijo vaš seznam stikov za začetek novih phishing kampanj. Vse to, ne da bi na prvi pogled opazili kaj nenavadnega, razen manjših podrobnosti v spletnem naslovu ali varnostnem potrdilu.

Da bi uporabniki vedeli, ali so tam, kjer bi morali biti, WhatsApp in Meta priporočata uporabo razširitve Preverjanje kode, na voljo v uradnih trgovinah Google Chrome, Mozilla Firefox in Microsoft EdgeTa razširitev analizira kodo spletne strani WhatsApp, ki jo imate odprto, in preveri, ali se natančno ujema z izvirnikom, ki ga zagotavlja sam WhatsApp, brez sprememb ali vnosov tretjih oseb.

Če Code Verify zazna, da uporabljate spremenjeno različico, Takoj bo prikazal jasno vidno opozorilo. kar pomeni, da spletno mesto ni zaupanja vredno. V tem primeru je pametno zapreti zavihek, ne skenirati QR kod in preveriti, ali ste že vnesli svoje poverilnice ali povezali napravo. Ključno je, da Razširitev nima dostopa do vaših sporočil ali vaše vsebine.: primerja le kodo spletnega mesta s kodo, ki bi jo morala imeti legitimna različica.

Poleg uporabe funkcije Code Verify se je dobro navaditi tudi na Vedno se prijavite tako, da ročno vnesete »https://web.whatsapp.com/« V naslovni vrstici, ne prek povezav ali oglasov. Preden skenirate kodo QR, preverite, ali vidite ključavnico varnega spletnega mesta, ali je domena popolnoma uradna in ali vaš brskalnik ne prikazuje opozoril o sumljivih potrdilih.

Sumljive povezave na WhatsAppu: kako jih aplikacija sama označi

WhatsApp ima svoj osnovni sistem zaznavanja sumljivih povezav v klepetih. Ta funkcija samodejno pregleda prejete URL-je in če v domeni najde tipične vzorce lažnega predstavljanja ali nenavadne znake, lahko prikaže rdeče opozorilo, ki vas opozori, da je povezava lahko nevarna.

Zelo jasen način, da si to ogledate na računalniku, je premaknite miško nad povezavo, ne da bi klikniliKo WhatsApp oceni URL kot sumljiv, nad povezavo prikaže rdeč indikator, ki opozarja na morebitno tveganje. Gre za samodejno preverjanje, ki se izvaja v ozadju in je zelo uporabno za odkrivanje ... majhne vizualne pasti to bi nam na prvi pogled ušlo.

Med najpogostejšimi triki je zamenjava črk z zelo podobnimi znaki, kot je na primer »ẉ« namesto »w« ali uporaba pik in naglasov, ki znotraj domene niso zelo očitni. Tipičen primer je lahko nekaj takega kot »https://hatsapp.com/free-tickets«, kjer nič hudega sluteči uporabnik vidi besedo »whatsapp« in domneva, da je uradna, čeprav je v resnici domena popolnoma drugačna.

Meta je dodala tudi priročen majhen trik: Sumljivo povezavo posredujte v svoj osebni klepet. (klepet s samim seboj), da ga lahko sistem ponovno analizira. Če je povezava zaznana kot potencialno goljufiva, bo WhatsApp to označil z rdečim opozorilom, tudi če prihaja od zaupanja vrednega stika ali skupine, v kateri običajno sodelujete.

Ta funkcija ni nezmotljiva, vendar ima več prednosti: na telefon vam ni treba nameščati ničesarDeluje znotraj same aplikacije in se zanaša na notranje mehanizme za zaznavanje nevarnih povezav. Vendar je še vedno bistveno uporabljati zdrav razum: če se vam nekaj zdi sumljivo, je najbolje, da na to ne kliknete, tudi če sistem ni izdal nobenih opozoril.

Goljufive razširitve za Chrome, ki napadajo WhatsApp Web

Še posebej občutljivo področje so razširitve brskalnika, zasnovane za integracijo s WhatsApp Web. Nedavne preiskave so odkrile obsežno kampanjo neželene pošte, ki je uporabljala nič manj kot 131 goljufivih razširitev za Chrome avtomatizirati pošiljanje sporočil na WhatsApp Webu in doseči več kot 20.000 uporabnikov po vsem svetu.

Te razširitve so bile predstavljene kot Orodja CRM, upravljanje stikov ali avtomatizacija prodaje za WhatsApp. Blagovne znamke, kot so YouSeller, Botflow in ZapVende, so obljubljale povečanje prihodkov, izboljšanje produktivnosti in olajšanje trženja prek WhatsAppa, vendar so pod pokrovom skrivale isto kodno bazo, ki jo je razvilo eno samo brazilsko podjetje DBX Tecnologia, ki je razširitve ponujalo na podlagi poslovnega modela. Bela znamka.

Posel je deloval takole: člani so plačevali približno 2.000 evrov vnaprej Da bi preimenovali prizidek z lastno blagovno znamko, logotipom in opisom, so jim obljubili ponavljajoči se dohodek v višini od 5.000 do 15.000 evrov na mesec prek množičnih sporočilnih kampanj. Osnovni cilj je bil za ohranjanje obsežne neželene pošte, hkrati pa zaobiti sisteme za zaščito pred neželeno pošto WhatsApp.

Da bi to dosegli, so bile razširitve zagnane skupaj z legitimnimi spletnimi skripti WhatsApp in Klicali so notranje funkcije same aplikacije. Za avtomatizacijo pošiljanja sporočil so konfigurirali intervale, premore in velikosti paketov. To je simuliralo bolj "človeško" vedenje in zmanjšalo verjetnost, da bi algoritmi za zaznavanje zlorab blokirali račune, uporabljene v teh kampanjah.

Nevarnost je dvojna: čeprav mnoge od teh razširitev ne ustrezajo klasični definiciji zlonamerne programske opreme, Imeli so poln dostop do spletne strani WhatsAppTo jim je dejansko omogočilo branje pogovorov, spreminjanje vsebine ali pošiljanje avtomatiziranih sporočil brez izrecnega dovoljenja uporabnika. Če k temu dodamo še dejstvo, da so bili v spletni trgovini Chrome na voljo vsaj devet mesecev, je bila potencialna izpostavljenost ogromna.

Google je že odstranil prizadete razširitve.Če pa ste kdaj namestili orodja za avtomatizacijo, CRM ali druge pripomočke, povezane s WhatsAppom, je dobro, da obiščete »chrome://extensions« in natančno pregledate seznam: odstranite vse razširitve, ki jih ne prepoznate, ne uporabljate več ali ki zahtevajo ... Prekomerna dovoljenja za branje in spreminjanje podatkov na vseh spletnih mestihIn ne pozabite: samo zato, ker je razširitev v uradni trgovini, še ne zagotavlja, da je varna.

WhatsApp kot ena najbolj ponarejenih blagovnih znamk na svetu

Priljubljenost WhatsAppa ima tudi negativno stranZ več kot dvema milijardama uporabnikov je platforma magnet za napadalce, ki želijo hitro doseči milijone potencialnih žrtev. Glede na poročilo Check Point Research o lažnem predstavljanju blagovnih znamk je WhatsApp med blagovnimi znamkami, ki jih kibernetski kriminalci najpogosteje uporabljajo za ta namen. ustvarjanje lažnih strani za lažno predstavljanje, lažnih e-poštnih sporočil in kampanj za lažno predstavljanje.

V državah, kot je Španija, je vpliv že očitno opazen: ocenjuje se, da približno 33 % vseh kibernetskih napadov, zabeleženih v tem letu so imeli nekaj povezave s sporočanjem ali široko prepoznavnimi blagovnimi znamkami, vključno z WhatsAppom. Kombinacija ogromne uporabniške baze in zaupanja, ki ga blagovna znamka ustvarja, omogoča relativno enostavno postavitev prevar, ki temeljijo na domnevne nagrade, srečelov, preverjanje računov ali nujne posodobitve.

Goljufiva sporočila vas lahko dosežejo na več načinov: od SMS-a, ki se izdaja za "uradno podporo WhatsApp", do e-poštnega sporočila, ki posnema logotip Meta in tako naprej. povezave na družbenih omrežjih, zavajajoči oglasi ali QR kode, objavljene na javnih mestihV vseh primerih je cilj enak: prepričati vas, da kliknete na ponarejen URL, vnesete svoje podatke ali prenesete okuženo datoteko.

Zato strokovnjaki vztrajajo pri potrebi okrepite varnostne nastavitve aplikacije In predvsem se naučite brati sporočila kritično. Podrobnosti, kot so domena, s katere pišejo, ton besedila, pravopisne napake ali pritisk, da nekaj storite »takoj«, so običajno jasni znaki, da imate opravka s poskusom lažnega predstavljanja in ne z uradno komunikacijo.

V konkretnem primeru WhatsAppa si je ključnega pomena zapomniti, da Podjetje vas nikoli ne bo prosilo za potrditveno kodo prek sporočila ali klica.In da vam ni treba klikniti zunanjih povezav, da bi ohranili aktiven račun ali »preprečili njegovo zaprtje«. Če sporočilo omenja tovrstne grožnje, obstaja velika verjetnost, da gre za popolno prevaro.

Pogoste varnostne pomanjkljivosti WhatsAppa, zaradi katerih ste ranljivi

Poleg nevarnih povezav se mnogi uporabniki izpostavljajo tveganju. napadom zgolj zaradi zanemarjene varnostne konfiguracije. Check Point je sam zbral več zelo pogostih napak, ki povečajo tveganje, da napadalec ugrabi vaš račun ali izkoristi vaše osebne podatke.

- Ne aktivirajte preverjanja v dveh korakihTa funkcija doda drugo varnostno kodo PIN, ki je potrebna, ko nekdo poskuša registrirati vašo številko na novi napravi. To pomeni, da tudi če napadalec pridobi vašo kodo SMS, ne bo mogel dokončati postopka prijave brez poznavanja kode PIN. Aktivirate jo lahko v Nastavitve > Račun > Dvostopenjsko preverjanje.

- Deljenje lokacije v realnem času brez nadzoraČeprav je to zelo uporabna funkcija za dogovarjanje za srečanja s prijatelji ali za obveščanje o varnem prihodu, lahko če jo pustite aktivno več ur ali z ljudmi, ki jim ne zaupate povsem, razkrijete preveč informacij o svojih dnevnih rutinah. Najbolje je, da jo uporabljate le, kadar je to potrebno, in jo deaktivirate takoj, ko je ne potrebujete več.

- Vzdržujte samodejni prenos fotografij, videoposnetkov in dokumentov v katerem koli omrežjuČe sprejmete vse, kar pride do vas, brez filtriranja, povečate možnosti, da se vam prikrade zlonamerna datoteka ali dokument, namenjen izkoriščanju ranljivosti. V Nastavitvah > Shranjevanje in podatki lahko omejite samodejne prenose in izberete, katere datoteke se shranijo ročno.

- Nepregledovanje nastavitev zasebnosti in stanj profilaČe komurkoli dovolite ogled vaše fotografije, opisa ali zgodb, lahko nekomu olajšate zbiranje podatkov o vas, lažno predstavljanje kot nekoga, ki ga poznate, ali uporabo teh podatkov za ciljno usmerjene napade. V idealnem primeru bi morali v Nastavitvah > Zasebnost prilagoditi, kdo lahko vidi vaše podatke, in omejiti dostop na svoje stike ali določene sezname.

- Ne Poskrbite za posodobitev aplikacije WhatsApp In občasno preglejte dovoljenja, dodeljena vašemu telefonu (dostop do kamere, mikrofona, stikov itd.). Vsaka posodobitev običajno vključuje varnostne popravke, ki odpravljajo ranljivosti, ki jih je mogoče izkoristiti, nepotrebna dovoljenja pa so lahko vstopna točka, če se pojavi ranljivost ali jo poskuša izkoristiti zlonamerna aplikacija.

Kako prepoznati zlonamerne povezave znotraj in zunaj WhatsAppa

Zlonamerne povezave niso omejene na WhatsAppLahko vas dosežejo prek e-pošte, SMS-a, družbenih medijev, zavajajočih oglasov, komentarjev na forumih ali celo kod QR. Vendar je vzorec običajno enak: prenagljeno sporočilo, ponudba, ki se zdi predobra, da bi bila resnična, ali domnevna nujnost, ki vas spodbudi, da kliknete brez premisleka.

Zlonamerna povezava je običajno URL, ustvarjen z namenom preusmerijo vas na goljufivo spletno mesto, prenesejo zlonamerno programsko opremo ali ukradejo vaše poverilnicePogosto videz posnema banke, znane trgovine ali priljubljene storitve, ko pa pogledate natančen naslov, boste videli čudne domene, spremenjene črke ali nenavadne končnice, kot so .xyz, .top ali druge, ki se ne ujemajo z uradnimi.

Pozorni moramo biti tudi na skrajšani url-ji (kot so bit.ly, TinyURL itd.), saj skrivajo pravi naslov, na katerega vas bodo preusmerili. Napadalci jih uporabljajo za prikrivanje sumljivih domen in preprečujejo uporabnikom, da bi zlahka prepoznali, da gre za zlonamerno spletno mesto. Enako velja za številne QR kode: preprosto skenirajte eno in če nimate aplikacije, ki prikaže URL, preden ga odprete, lahko pristanete na ogroženem spletnem mestu, ne da bi se tega zavedali.

Tipični znaki, da je razmerje lahko nevarno, vključujejo: pravopisne ali slovnične napake v priloženem sporočiluUporaba generičnih imen, kot sta »stranka« ali »uporabnik«, namesto pravega imena in nerealistične promocije (»osvojili ste iPhone samo zato, ker ste sodelovali«). Čeprav je kibernetska kriminaliteta postala bolj profesionalna in se te podrobnosti vse bolj skrbno upoštevajo, se še vedno spregleda veliko napak, ki razkrivajo prevaro.

Za zmanjšanje tveganj je priporočljivo uporabiti brezplačna orodja, kot so VirusTotal, Google Varno brskanje, PhishTank ali URLVoidVse te storitve vam omogočajo, da pred odprtjem URL-ja analizirate URL in preverite, ali je bil prijavljen zaradi zlonamerne programske opreme, lažnega predstavljanja ali sumljive dejavnosti. V primeru skrajšanih URL-jev vam storitve, kot je Unshorten.It, pomagajo videti dejanski cilj, ne da bi morali naložiti končno stran.

Z uporabo teh smernic in njihovo kombinacijo z internimi opozorili WhatsAppa o sumljivih povezavah, Močno zmanjšate verjetnost, da postanete žrtev prevare.tako v klepetih kot pri brskanju po drugih digitalnih kanalih, kjer je tovrstnih pasti prav tako v izobilju.

Varnost na spletu WhatsApp in v povezavah, ki krožijo prek aplikacije Odvisno je od kombinacije tehnologije, zdrave pameti in najboljših praks: uporabe razširitev, kot je Code Verify, da zagotovite, da ste na pravem spletnem mestu, čim manjše uporabe aplikacij in razširitev tretjih oseb, previdnosti pri povezavah in datotekah, ki ne ustrezajo kontekstu, omogočanja lastnih varnostnih možnosti platforme in posodabljanja naprav. Če te navade vključite v svojo digitalno rutino, boste brskali in klepetali z veliko večjim mirom.

Urednik, specializiran za tehnološka in internetna vprašanja, z več kot desetletnimi izkušnjami v različnih digitalnih medijih. Delal sem kot urednik in ustvarjalec vsebin za podjetja za e-trgovino, komunikacije, spletni marketing in oglaševanje. Pisal sem tudi na spletnih straneh s področja ekonomije, financ in drugih sektorjev. Moje delo je tudi moja strast. Zdaj pa skozi moje članke v Tecnobits, poskušam raziskati vse novosti in nove priložnosti, ki nam jih svet tehnologije ponuja vsak dan za izboljšanje našega življenja.