- Crimson Collective je zahteval dostop do Nintendovih sistemov in objavil posnetek zaslona z imeni notranjih map.

- Nintendo je kasneje zanikal kakršno koli kršitev svojih strežnikov in izključil uhajanje osebnih ali razvojnih podatkov.

- Skupina deluje z izsiljevanjem in oportunističnim dostopom, pri čemer izkorišča razkrite poverilnice, pomanjkljivosti v oblaku in spletne ranljivosti; Red Hat (570 GB) je opazen primer.

- Za incidente te vrste so priporočljivi zadrževalni ukrepi, forenzična revizija, večstranska fizična analiza (MFA) in najmanjše privilegije.

Skupina Crimson Collective trdi, da je vdrl v Nintendove sisteme, v epizodi, ki ponovno postavlja v središče pozornosti digitalna zaščita velikih tehnoloških podjetijPozornost je osredotočena na domnevni vdor in preučitev objavljenih dokazov, v še posebej občutljivem kontekstu za kibernetsko varnost podjetij.

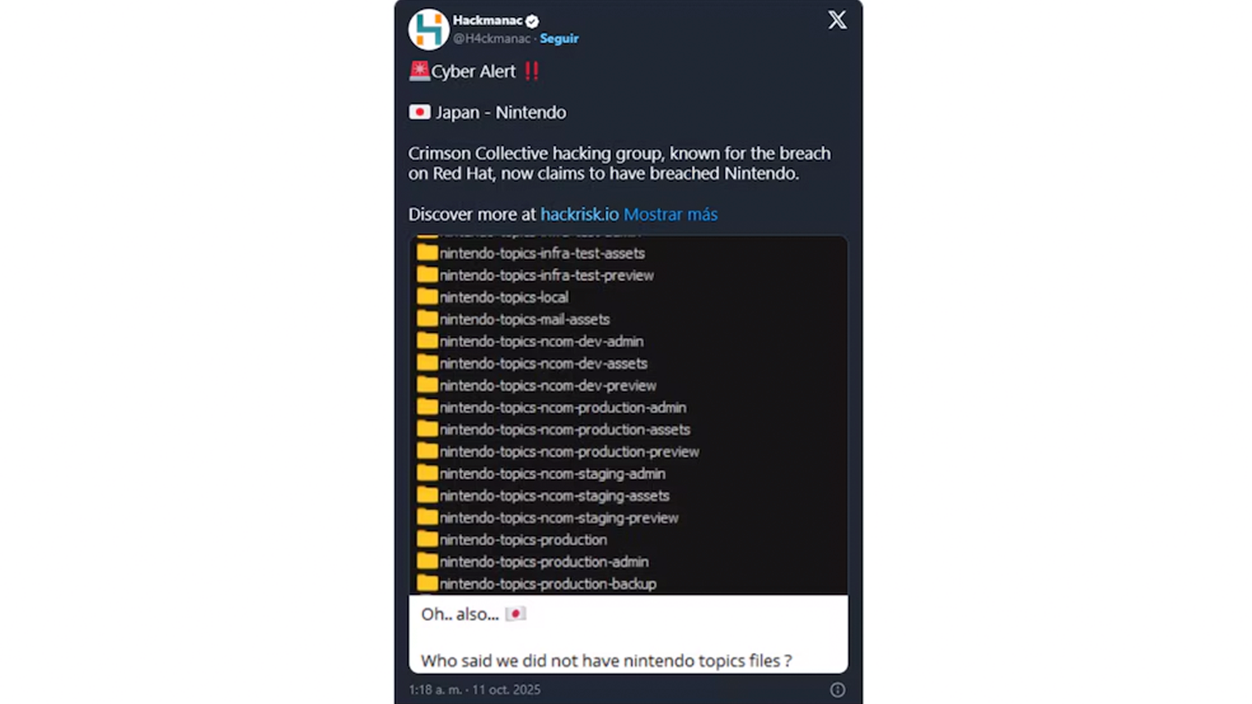

Opozorilo Postala je priljubljena po objavi na X. (prej Twitter), ojačan z Hackmanac, kjer je bil prikazan a zajem drevesa imenikov (kar lahko vidite na spodnji sliki) o tem, kar se zdi, da so interni Nintendovi viri, z referencami, kot so »Varnostne kopije«, »Razvojne različice« ali »Produkcijska sredstva«. Nintendo ta napad zanika in neodvisno preverjanje teh dokazov še poteka in kot običajno, avtentičnost materialov se ocenjuje previdno.

Časovnica primera in uradni status

Glede na zbrane dokaze se je trditev najprej razširila prek sporočil in kanalov družbenih medijev, delil pa jo je Crimson Collective. delni sprejemni izpiti in njeno izsiljevalsko zgodbo. Skupina, ki običajno deluje prek Telegrama, pogosto prikaže sezname map ali posnetke zaslona, da bi okrepila verodostojnost svojih oglasov, preden se pogaja z žrtvami.

V kasnejši posodobitvi, Nintendo je to izrecno zanikal obstoj kršitve, ki je ogrozila osebne, poslovne ali razvojne podatke. V izjavah za japonski medij Sankei Shimbun z dne 15. oktobra je podjetje izjavilo, da ni dokazov o globokem dostopu do njegovih sistemov; hkrati je bilo omenjeno, da nekateri spletni strežniki povezani z vašo stranjo bi pokazali incidente, brez potrjenega vpliva na stranke ali notranja okolja.

Kdo je Crimson Collective in kako običajno deluje?

Crimson Collective je postal znan zaradi napadov, usmerjenih na podjetja iz tehnologija, programska oprema in telekomunikacijeNjegov najpogostejši vzorec združuje ciljno raziskovanje, vdor v slabo konfigurirana okolja in nato objavljanje omejenih dokazov za pritisk. Pogosto kolektivno izkorišča razkrite poverilnice, napake v konfiguraciji oblaka in ranljivosti v spletnih aplikacijah, nato objaviti ekonomske ali medijske zahteve.

Nedavne tehnične raziskave opisujejo zelo z oblakom povezan pristop: Napadalci iščejo ključe in žetone, ki so ušli v javnost z uporabo orodij odprte kode, v repozitorijih in odprtokodnih programih. namenjen odkrivanju "skrivnosti".

Ko najdejo ustrezen vektor, Poskušajo vzpostaviti vztrajnost in stopnjevati privilegije na platformah v oblaku. (na primer z efemernimi identitetami in dovoljenji), z cilj je izluščiti podatke in monetizirati dostopPonudniki, kot je AWS, priporočajo kratkotrajne poverilnice, politiko najmanjših privilegijev in stalen pregled dovoljenj kot obrambne linije.

Incidenti, ki so bili nedavno pripisani skupini

V zadnjih mesecih so napadi, pripisani Crimson Collective vključuje visokoprofilne tarčeIzstopa primer podjetja Red Hat, od katerega Skupina trdi, da je ukradla približno 570 GB podatkov iz približno 28.000 notranjih repozitorijev.Povezani so bili tudi z Uničenje Nintendove spletne strani Konec septembra je že prišlo do vdorov v telekomunikacijska podjetja v regiji.

- Rdeč klobuk: množično črpanje notranjih informacij iz svojega ekosistema zasebnih projektov.

- Telekomunikacije (npr. Claro Colombia): kampanje z izsiljevanjem in selektivnim objavljanjem dokazov.

- Nintendova stran: nepooblaščena sprememba spletnega mesta konec septembra, pripisana isti skupini.

Posledice in morebitna tveganja

Če bi se tak vdor potrdil, bi bil dostop do varnostnih kopij in razvojnih gradiv onemogočen. bi lahko razkrila ključna sredstva v proizvodni verigi: interna dokumentacija, orodja, ustvarjena vsebina ali informacije o infrastrukturi. To odpira vrata obratnemu inženiringu, izkoriščanje ranljivosti in, v skrajnih primerih do piratstvo ali neupravičena konkurenčna prednost.

Poleg tega bi dostop do internih ključev, žetonov ali poverilnic olajšal lateralne premike v druga okolja ali k drugim ponudnikom, z možen domino učinek v dobavni verigiNa ravni ugleda in regulative bi bil vpliv odvisen od dejanskega obsega izpostavljenosti in narave podatkov, ki bi lahko bili ogroženi.

Pričakovani odziv in dobre prakse v panogi

Ob takšnih dogodkih, Prednostna naloga je omejiti in odpraviti nepooblaščen dostop, sprožiti forenzično preiskavo in okrepiti nadzor identitete in dostopa.Ključnega pomena je tudi pregled konfiguracij oblaka, odprava vektorjev napadov in uporaba telemetrije za odkrivanje nenavadnih dejavnosti, ki lahko kažejo na vztrajnost napadalca.

- Takojšnja zadržitev: Izolirajte prizadete sisteme, onemogočite izpostavljene poverilnice in blokirajte poti za uhajanje podatkov.

- Forenzična revizija: rekonstruirati časovnico, identificirati vektorje in združiti dokaze za tehnične ekipe in organe.

- Utrjevanje dostopa: rotacija ključev, obvezna večfaktorska autentifikacija (MFA), najmanjše privilegije in segmentacija omrežja.

- Preglednost predpisov: Po potrebi obvestite agencije in uporabnike z jasnimi smernicami za izboljšanje individualne varnosti.

Z Nintendovo zanikanje glede domnevne vrzeli, Poudarek se preusmeri na tehnično preverjanje dokazov, ki jih je predstavil Crimson Collective.Hej, okrepitev nadzora, da bi se izognili nadaljnjim strahovom. Ker ni prepričljivih dokazov, Preudarno ukrepanje je ohranjanje budnosti, krepitev konfiguracij v oblaku in krepitev sodelovanja z odzivnimi ekipami in prodajalci., saj je skupina že dokazala sposobnost izkoriščanja razkritih poverilnic in konfiguracijskih napak v velikem obsegu.

Sem tehnološki navdušenec, ki je svoja "geek" zanimanja spremenil v poklic. Več kot 10 let svojega življenja sem porabil za uporabo vrhunske tehnologije in premleval najrazličnejše programe iz čiste radovednosti. Zdaj sem se specializiral za računalniško tehnologijo in video igre. To je zato, ker že več kot 5 let pišem za različna spletna mesta o tehnologiji in video igrah ter ustvarjam članke, ki vam želijo dati informacije, ki jih potrebujete, v jeziku, ki je razumljiv vsem.

Če imate kakršna koli vprašanja, moje znanje sega od vsega v zvezi z operacijskim sistemom Windows kot tudi Androidom za mobilne telefone. In moja zaveza je vam, vedno sem pripravljen porabiti nekaj minut in vam pomagati razrešiti kakršna koli vprašanja, ki jih morda imate v tem internetnem svetu.