- Dy dobësi serioze (CVE-2025-7850 dhe CVE-2025-7851) ndikojnë në routerat VPN TP-Link Omada dhe Festa.

- Nuk ka prova të shfrytëzimit aktiv; TP-Link ka publikuar firmware dhe po u kërkon përdoruesve të ndryshojnë fjalëkalimet e tyre.

- SHBA-të po shqyrtojnë kufizimin e shitjeve të TP-Link për arsye sigurie kombëtare; kompania mohon çdo lidhje me Kinën.

- Organizatat në Spanjë dhe BE duhet të përditësojnë, segmentojnë rrjetet dhe të forcojnë kontrollet e aksesit.

Routerë profesionalë nga Gamat VPN Omada dhe Festa të TP-Link Ata janë ekspozuar ndaj dy dobësive me ashpërsi të lartë që mund t'i lejojnë një sulmuesi të marrë kontrollin e pajisjes. Paralajmërimi vjen në një raport teknik nga Forescout Research – Vedere Labs, i cili kërkon zbatimin e menjëhershëm të patch-eve të nevojshme. përditësimet e firmware-it të lëshuara tashmë nga TP-Link.

Ky zbulim vjen në një kohë të tensionuar politike: disa agjenci federale amerikane mbështesin një veprim të mundshëm nga Departamenti i Tregtisë për të kufizojnë shitjet e ardhshme të produkteve TP-Link për arsye sigurie kombëtare. Kompania, nga ana e saj, mohon çdo lidhje operative me Kinën dhe pohon se degët e saj në SHBA... Ata nuk i nënshtrohen udhëzimeve të inteligjencës të vendit aziatik.

Çfarë është zbuluar saktësisht

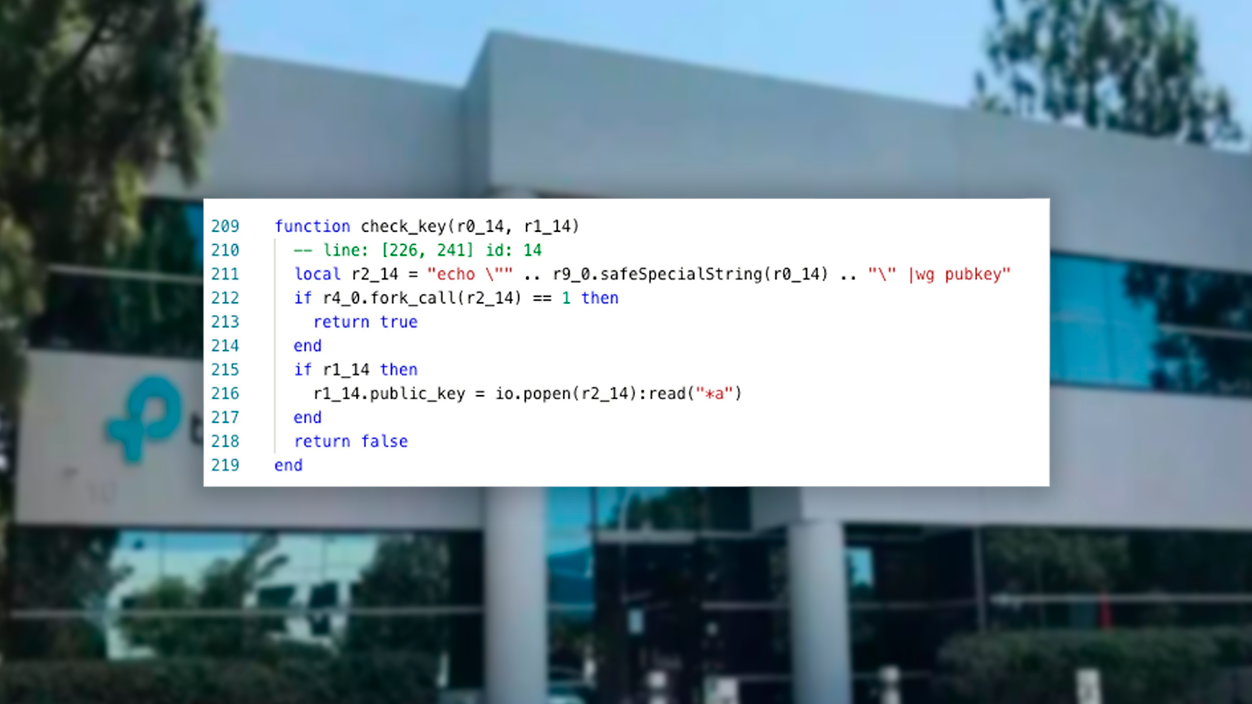

La dobësia e parë, i identifikuar si CVE-2025-7850, Lejon injektimin e komandave të sistemit operativ për shkak të pastrimit të pamjaftueshëm të të dhënave të përdoruesit.Me një rezultat ashpërsie prej 9,3, në skenarë të caktuar Mund të shfrytëzohej edhe pa kredenciale..

El vendimi i dytë, CVE-2025-7851 (rezultati 8,7), Ai ekspozon funksionalitetin e debuggingut të mbetur që mundëson aksesin në rrënjë nëpërmjet SSHNë praktikë, ajo rrugë e fshehtë mund të jepte kontroll i plotë i ruterit për një sulmues që e shfrytëzon me sukses atë.

Sipas Forescout, dobësitë ndikojnë Pajisjet TP-Link Omada dhe ruterët Festa VPNKëto pajisje janë të zakonshme në ndërmarrjet e vogla dhe të mesme, zyrat e shpërndara dhe vendosjet e rrjeteve të korporatave. Në Spanjë dhe BE, ato përdoren shpesh për qasje në distancë dhe segmentim i faqesPrandaj, ndikimi i mundshëm shtrihet në rrjetet e biznesit dhe mjediset kritike.

Rreziku praktik: çfarë dihet dhe patch-et që janë aktualisht në dispozicion

Studiuesit tregojnë se Nuk ka prova publike të shfrytëzimit aktiv nga këto dy të meta në kohën e raportit. Megjithatë, pajisjet TP-Link janë shënjestruar në të kaluarën nga botnet-e në shkallë të gjerë, siç është Quad7, dhe nga grupe të lidhura me Kinën që kanë kryen sulme me spërkatje fjalëkalimesh kundër llogarive të Microsoft 365, ndër fushata të tjera.

Forescout dhe TP-Link rekomandojnë përditësimin e menjëhershëm në versionet e publikuara të firmware-it për të rregulluar gabimet.Pas përditësimit, TP-Link ju kërkon të ndryshoni fjalëkalimet e administratorit. Përveç kësaj, këshillohet të zbatoni masa kontrolli për të zvogëloni sipërfaqen e sulmit:

- Çaktivizo aksesin në distancë administratës nëse nuk është thelbësore dhe kufizojeni atë nga listat e kontrollit të aksesit (ACL) ose VPN.

- Rrotulloni kredencialet dhe çelësat SSH, dhe përdoruesit e aktivizuar për shqyrtim në pajisje.

- Ndani trafikun e menaxhimit në një VLAN të dedikuar dhe Kufizo SSH vetëm në IP-të e besuara.

- Monitoroni regjistrat e sistemit dhe aktivizoni alarmet e ndërhyrjes në perimetrin.

Në kontekstin evropian, këto veprime përputhen me kërkesat e menaxhimi i patch-eve dhe kontrolli i aksesit të cilat përfshijnë korniza të tilla si NIS2 dhe praktikat më të mira të rekomanduara nga organizata të tilla si INCIBE ose CCN-CERT.

Edhe pse, gjatë hetimit të tij, Forescout pretendon se ka gjetur të meta shtesë në koordinim me laboratorët e TP-Link.Disa me potencial për shfrytëzim në distancë. Detajet teknike nuk janë zbuluar, por Pritet që TP-Link të publikojë zgjidhje për këto probleme. gjatë gjithë tremujorit të parë të vitit 2026.

Presioni rregullator në SHBA dhe efektet anësore të tij në Evropë

Burime të cituara nga mediat amerikane pohojnë se një procesi ndëragjencor, që përfshin Drejtësinë, Sigurinë Kombëtare dhe MbrojtjenKëtë verë, ai studioi një plan për të ndaloni shitjet e reja të TP-Link në vendShqetësimet përqendrohen në potencialin ndikimet ligjore të Pekinit dhe mundësinë e përditësimeve keqdashëse. TP-Link i hedh poshtë këto dyshime dhe thekson se asnjë autoritet amerikan ose Shtëpia e Bardhë nuk ka marrë një vendim zyrtar për këtë çështje.

Ndërsa debati është kryesisht i brendshëm në SHBA, Efektet e saj mund të ndihen në EvropëNga kriteret e prokurimit publik dhe vlerësimet e riskut të zinxhirit të furnizimit deri te homologimi dhe politikat mbështetëse. Për organizatat me një prani transatlantike, Është e këshillueshme që të mirëmbahet një qëndrim vigjilent y politikë e zëvendësimit të planifikuar nëse është e nevojshme.

Çfarë duhet të bëjnë organizatat në Spanjë dhe BE?

Përtej aplikimit të arnave dhe forcimit të pikave të aksesit, këshillohet të kryhet një inventar i plotë i aseteve rrjeti (duke përfshirë routerat dhe portat), verifikoni versionet e firmware-it dhe dokumentoni përjashtimet e përkohshme. Në SME-të me më pak burime, mbështetuni në të tyren Ofrues i IT-së ose MSP për të validuar konfigurimet dhe segmentimin e sigurt.

- Rishikimi i ekspozimit në internet me skanime të shërbime të hapura.

- Politika e rezervimit të konfigurimi i ruterit dhe plani i përmbysjes.

- Regjistri i ndryshimeve dhe testet e kontrolluara pas çdo përditësimi.

Me të metat e identifikuara tashmë, patch-et e disponueshme dhe një debat rregullator që po fiton terren, Prioriteti është korrigjimi, forcimi dhe monitorimi në vend të panikut.Përditësimi i firmware-it, ndryshimi i fjalëkalimeve, mbyllja e aksesit të panevojshëm dhe monitorimi i aktivitetit anormal janë hapa që, kur zbatohen sot, zvogëlojë në mënyrë drastike rreziku në rrjetet e përparuara të biznesit dhe shtëpisë.

Unë jam një entuziast i teknologjisë që i kam kthyer në profesion interesat e tij "geek". Kam shpenzuar më shumë se 10 vjet të jetës sime duke përdorur teknologjinë më të fundit dhe duke punuar me të gjitha llojet e programeve nga kurioziteti i pastër. Tani jam specializuar në teknologjinë kompjuterike dhe videolojërat. Kjo sepse prej më shumë se 5 vitesh shkruaj për faqe të ndryshme interneti mbi teknologjinë dhe videolojërat, duke krijuar artikuj që kërkojnë t'ju japin informacionin që ju nevojitet në një gjuhë të kuptueshme nga të gjithë.

Nëse keni ndonjë pyetje, njohuritë e mia variojnë nga gjithçka që lidhet me sistemin operativ Windows si dhe Android për telefonat celularë. Dhe angazhimi im është për ju, unë jam gjithmonë i gatshëm të kaloj disa minuta dhe t'ju ndihmoj të zgjidhni çdo pyetje që mund të keni në këtë botë të internetit.