- Identipikasi sambungan sareng palabuhan nganggo netstat sareng saringan ku nagara atanapi protokol pikeun ngadeteksi kagiatan anomali.

- Blok jaringan sareng IP tina CMD/PowerShell nganggo netsh sareng aturan Firewall anu jelas.

- Nguatkeun perimeter kalayan kontrol IPsec sareng GPO, sareng monitor tanpa nganonaktipkeun jasa Firewall.

- Hindarkeun efek samping dina SEO sareng usability ku ngagabungkeun blocking sareng CAPTCHAs, wates laju sareng CDN.

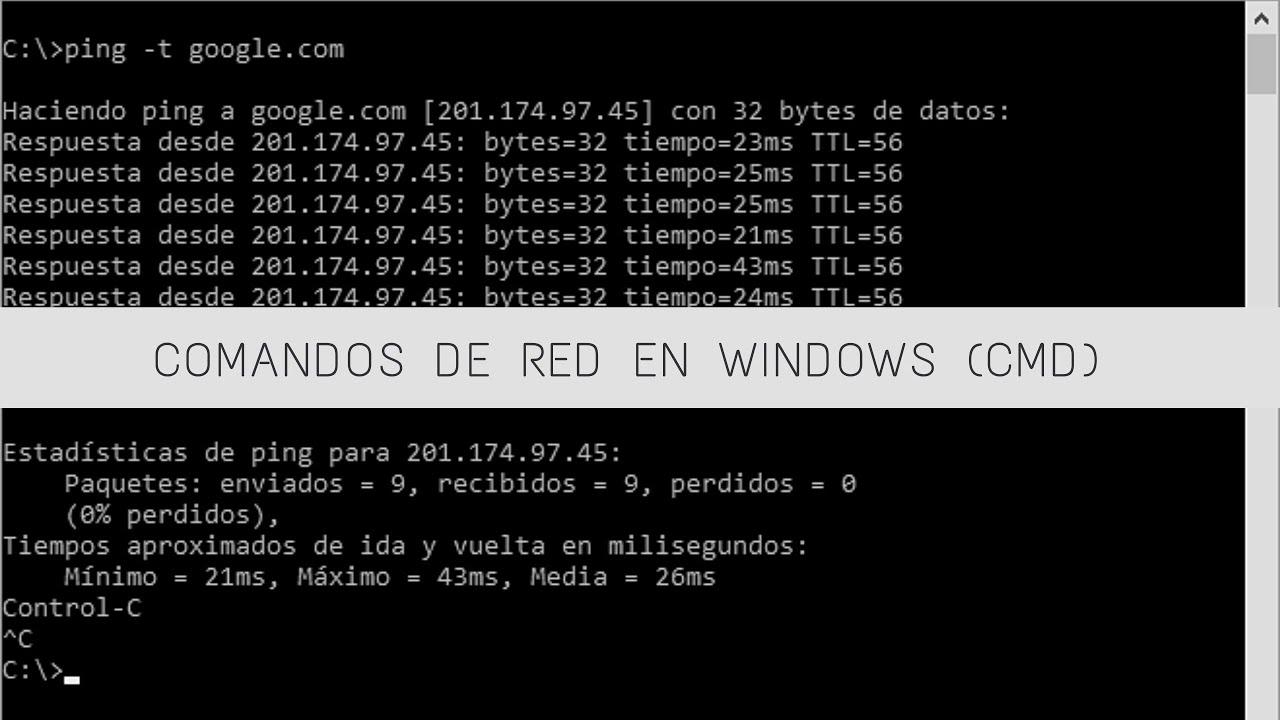

¿Kumaha carana meungpeuk sambungan jaringan curiga ti CMD? Nalika komputer mimiti jalan lalaunan atanapi anjeun ningali kagiatan jaringan anu teu biasa, muka ajakan paréntah sareng nganggo paréntah sering mangrupikeun cara anu paling gancang pikeun ngontrol deui. Kalayan ngan sababaraha paréntah, anjeun tiasa ngadeteksi jeung meungpeuk sambungan curigaAudit kabuka palabuhan sareng nguatkeun kaamanan anjeun tanpa masang nanaon tambahan.

Dina artikel ieu anjeun bakal mendakan pituduh praktis anu lengkep dumasar kana alat asli (CMD, PowerShell, sareng utilitas sapertos netstat sareng netsh). Anjeun bakal ningali kumaha ngaidentipikasi sesi anehMétrik naon anu kedah diawaskeun, kumaha meungpeuk jaringan Wi-Fi khusus, sareng kumaha cara nyiptakeun aturan dina Windows Firewall atanapi malah FortiGate, sadayana dijelaskeun dina basa anu jelas sareng lugas.

Netstat: naon éta, pikeun naon éta, sareng naha éta tetep konci

Ngaran netstat asalna tina "jaringan" jeung "statistika", sarta fungsi na nyaeta persis nawarkeun statistik sarta statuses sambungan sacara real waktos. Éta parantos diintegrasikeun kana Windows sareng Linux ti taun 90-an, sareng anjeun ogé tiasa mendakanana dina sistem anu sanés sapertos macOS atanapi BeOS, sanaos tanpa antarmuka grafis.

Ngajalankeun éta dina konsol bakal ngidinan Anjeun pikeun ningali sambungan aktip, palabuhan dipaké, alamat lokal jeung jauh, sarta, sacara umum, gambaran jelas ngeunaan naon anu lumangsung dina tumpukan TCP / IP Anjeun. Ngabogaan ieu scan jaringan saharita Éta ngabantosan anjeun ngonpigurasi, ngadiagnosis, sareng ningkatkeun tingkat kaamanan komputer atanapi server anjeun.

Ngawaskeun alat mana anu nyambung, palabuhan mana anu kabuka, sareng kumaha router anjeun dikonpigurasi penting pisan. Kalawan netstat, Anjeun ogé ménta routing tabel sarta statistik ku protokol anu nungtun anjeun nalika aya anu henteu nambahan: lalu lintas kaleuleuwihan, kasalahan, kamacetan, atanapi sambungan anu henteu sah.

Tip mantuan: Sateuacan ngajalankeun analisa serius sareng netstat, tutup aplikasi naon waé anu anjeun henteu peryogikeun Balikan deui upami mungkinKu cara ieu anjeun bakal ngahindarkeun bising sareng kéngingkeun akurasi dina naon anu penting.

Dampak kana kinerja sareng prakték pangsaéna pikeun dianggo

Ngajalankeun netstat sorangan moal megatkeun PC Anjeun, tapi ngagunakeun eta kaleuleuwihan atawa kalawan loba teuing parameter sakaligus bisa meakeun CPU jeung memori. Upami anjeun ngajalankeun éta terus-terusan atanapi nyaring lautan data, beban sistem naek jeung kinerja bisa sangsara.

Pikeun ngaleutikan dampakna, wateskeun kana kaayaan khusus sareng setel parameter. Upami anjeun peryogi aliran kontinyu, evaluasi alat ngawaskeun anu langkung spésifik. Jeung inget: Kirang langkung seueur lamun tujuanana pikeun nalungtik hiji gejala husus.

- Batesan pamakean ka waktos anjeun leres-leres peryogina nempo sambungan aktip atawa statistik.

- Nyaring persis pikeun nembongkeun ngan informasi diperlukeun.

- Hindarkeun scheduling executions dina interval pisan pondok éta jenuh sumberdaya.

- Pertimbangkeun utilitas khusus upami anjeun milarian pangawasan waktos nyata leuwih maju.

Kaunggulan jeung watesan ngagunakeun netstat

Netstat tetep populer di kalangan pangurus sareng teknisi sabab nyayogikeun Pisibilitas sambungan langsung sareng palabuhan anu dianggo ku aplikasi. Dina sababaraha detik anjeun tiasa ngadeteksi saha anu ngobrol sareng saha sareng ngalangkungan port mana.

Ogé facilitates nu monitoring sarta ngungkulanKamacetan, bottlenecks, sambungan anu terus-terusan… éta sadayana terang nalika anjeun ningali status sareng statistik anu relevan.

- Deteksi gancang tina sambungan teu sah atawa intrusions mungkin.

- Sesi nyukcruk antara klien sareng server pikeun milarian kacilakaan atanapi latén.

- Evaluasi kinerja ku protokol pikeun prioritas perbaikan mana maranéhna boga dampak greatest.

Sareng naon anu henteu saé? Éta henteu masihan data naon waé (éta sanés tujuanana), kaluaranna tiasa rumit pikeun pangguna non-teknis, sareng dina lingkungan pisan badag teu skala salaku sistem husus (SNMP, contona). Saterusna, pamakéan na geus nyirorot dina ni'mat PowerShell sareng utilitas anu langkung modern kalayan kaluaran anu langkung jelas.

Kumaha ngagunakeun netstat tina CMD sareng baca hasilna

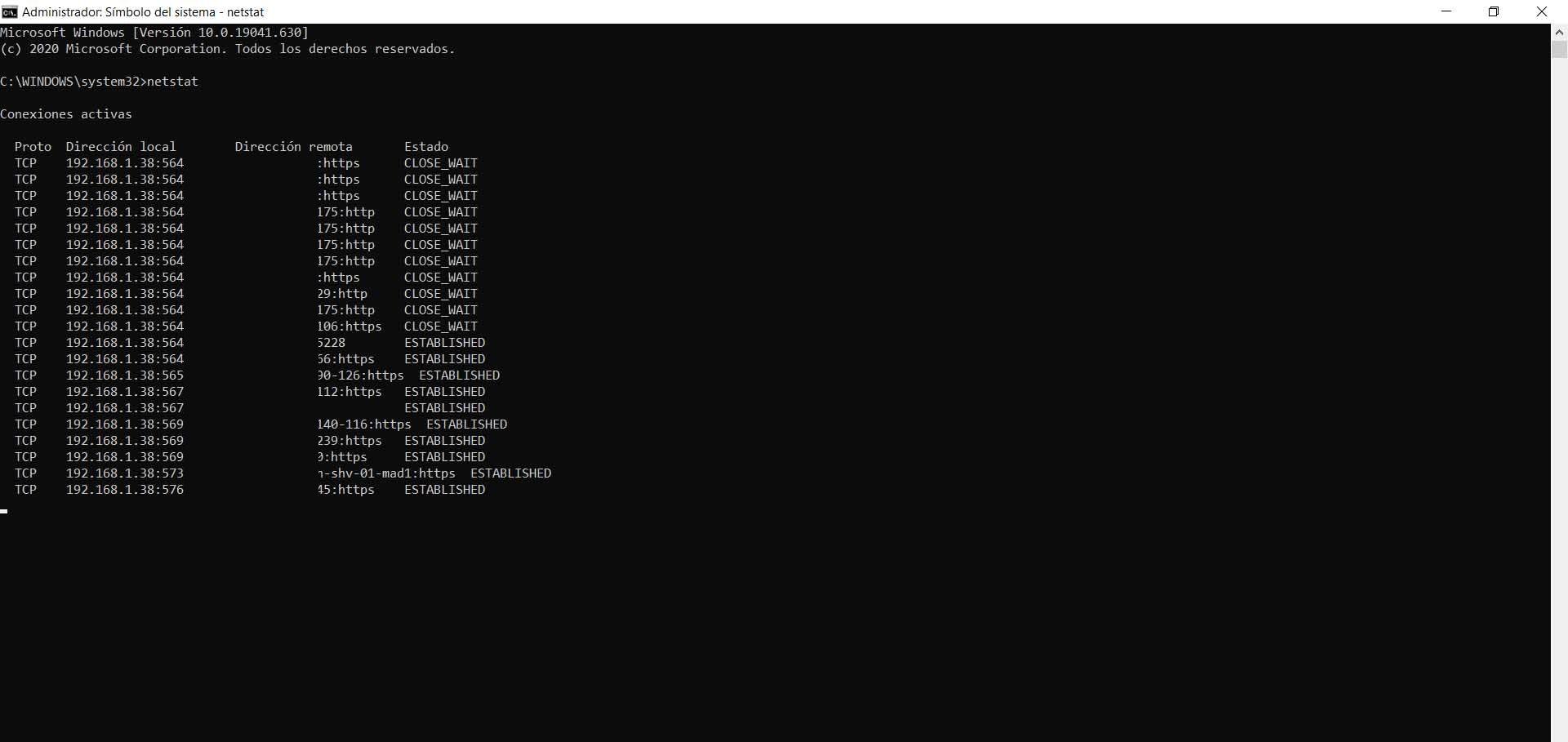

Buka CMD salaku administrator (Start, ngetik "cmd", klik katuhu, Jalankeun salaku administrator) atanapi nganggo Terminal dina Windows 11. Teras ketik netstat terus pencét Lebetkeun pikeun meunangkeun poto momen.

Anjeun bakal ningali kolom sareng protokol (TCP/UDP), alamat lokal sareng jauh sareng palabuhanna, sareng kolom status (DENGENGKEUN, DIBUAT, TIME_WAIT, jsb.). Upami anjeun hoyong nomer tinimbang ngaran port, ngajalankeun netstat -n pikeun bacaan anu langkung langsung.

Pembaruan périodik? Anjeun tiasa nyarioskeun éta pikeun nyegerkeun unggal X detik dina interval: contona, netstat -n 7 Bakal ngamutahirkeun kaluaran unggal 7 detik pikeun niténan parobahan hirup.

Upami anjeun ngan ukur resep kana sambungan anu mapan, saring kaluaran nganggo findstr: netstat | findstr NGADIPTAGanti kana LISTENING, CLOSE_WAIT atanapi TIME_WAIT upami anjeun resep ngadeteksi nagara bagian sanés.

Parameter netstat mangpaat pikeun panalungtikan

modifiers ieu ngidinan Anjeun ngurangan bising sareng difokuskeun naon anu anjeun milarian:

- -a: nembongkeun sambungan aktip tur teu aktif jeung port déngékeun.

- -e: statistik pakét panganteur (asup / kaluar).

- -f: ngabéréskeun tur mintonkeun FQDNs jauh (ngaran domain mumpuni pinuh).

- -n: mintonkeun unresolved port jeung IP angka (gancang).

- -o: nambahkeun PID tina prosés nu ngajaga sambungan.

- -p X: saringan ku protokol (TCP, UDP, tcpv6, tcpv4...).

- -q: query numbu déngékeun jeung port non-dengekeun.

- -sStatistik dikelompokkeun dumasar protokol (TCP, UDP, ICMP, IPv4/IPv6).

- -r: tabel routing ayeuna sistem.

- -t: Inpo ngeunaan sambungan dina kaayaan download.

- -x: Rincian sambungan NetworkDirect.

Conto praktis pikeun kahirupan sapopoe

Pikeun daptar palabuhan kabuka sareng sambungan sareng PID na, jalankeun netstat -anuKalayan PID éta anjeun tiasa ngarujuk kana prosés dina Task Manager atanapi nganggo alat sapertos TCPView.

Mun anjeun ngan museurkeun sambungan IPv4, filter ku protokol kalawan netstat -p IP tur anjeun bakal ngahemat noise dina jalan kaluar.

Statistik global ku protokol asalna tina netstat -sPadahal upami anjeun hoyong kagiatan antar muka (dikirim / nampi) éta bakal tiasa dianggo netstat -e gaduh nomer anu tepat.

Pikeun ngalacak masalah sareng resolusi ngaran jauh, ngagabungkeun netstat -f kalawan nyaring: contona, netstat -f | findstr mydomain Bakal balik ngan naon cocog domain éta.

Nalika Wi-Fi slow sarta netstat pinuh ku sambungan aneh

Kasus klasik: browsing laun, tés laju anu butuh sakedap pikeun ngamimitian tapi masihan angka normal, sareng nalika ngajalankeun netstat, ieu muncul: puluhan sambungan DIDIRIKEUNSering palakuna nyaéta browser (Firefox, contona, kusabab cara nanganan sababaraha sockets), bahkan upami anjeun nutup windows, prosés latar tukang tiasa teras-terasan ngajaga sési.

Naon anu kedah dilakukeun? Kahiji, ngaidentipikasi kalawan netstat -anu Catetan PIDs. Teras parios dina Tugas Manajer atanapi sareng Proses Explorer / TCPView prosés anu aya di tukangeunana. Lamun sambungan jeung prosés sigana curiga, mertimbangkeun blocking alamat IP tina Windows Firewall. ngajalankeun scan antipirus Sareng, upami résiko sigana luhur ka anjeun, samentawis pegatkeun sambungan alat tina jaringan dugi ka jelas.

Upami banjir sesi tetep saatos masang deui browser, pariksa ekstensi, samentawis nganonaktipkeun sinkronisasi, sareng tingali upami klien sanés (sapertos alat sélulér anjeun) ogé laun: ieu nunjukkeun masalah. masalah jaringan / ISP tinimbang software lokal.

Inget yen netstat sanes monitor real-time, tapi anjeun bisa simulate hiji kalawan netstat -n 5 pikeun refresh unggal 5 detik. Upami anjeun peryogi panel kontinyu sareng langkung merenah, tingali TCPView atawa leuwih dedicated ngawaskeun alternatif.

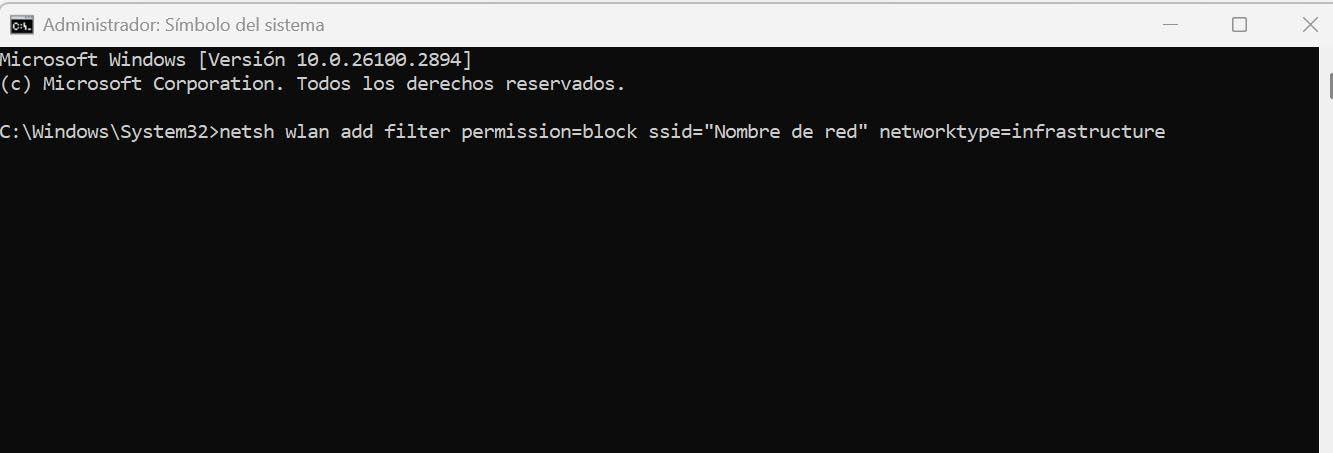

Blokkeun jaringan Wi-Fi khusus tina CMD

Upami aya jaringan caket dieu anu anjeun teu hoyong tingali atanapi gaduh alat anjeun nyobian dianggo, anjeun tiasa nyaring aranjeunna tina konsol nuParéntah ngamungkinkeun anjeun meungpeuk SSID husus tur ngatur eta tanpa noel panel grafis.

Buka CMD salaku administrator sarta ngagunakeun:

netsh wlan add filter permission=block ssid="Nombre real de la red" networktype=infrastructureSaatos ngajalankeun éta, jaringan éta bakal ngaleungit tina daptar jaringan anu sayogi. Pikeun pariksa naon anu anjeun blokir, jalankeun netsh wlan nunjukkeun saringan idin = blokSareng upami anjeun kuciwa, hapus nganggo:

netsh wlan delete filter permission=block ssid="Nombre real de la red" networktype=infrastructure

Blokkeun alamat IP anu curiga nganggo Windows Firewall

Upami anjeun mendakan yén alamat IP umum anu sami nyobian tindakan anu curiga ngalawan jasa anjeun, jawaban anu gancang nyaéta nyieun aturan nu blok Éta sambungan. Dina konsol grafis, tambahkeun aturan custom, nerapkeun ka "Sadaya program", protokol "Sakur", nangtukeun IP jauh pikeun meungpeuk, pariksa "Blok sambungan" jeung nerapkeun ka domain / swasta / umum.

Naha anjeun resep automation? Kalayan PowerShell, anjeun tiasa nyiptakeun, ngarobih, atanapi ngahapus aturan tanpa ngaklik. Contona, pikeun meungpeuk lalulintas Telnet kaluar lajeng ngawatesan alamat IP jauh diwenangkeun, anjeun tiasa nganggo aturan kalawan Aturan Firewall-Net-Anyar terus saluyukeun jeung Set-NetFirewallRule.

# Bloquear tráfico saliente de Telnet (ejemplo)

New-NetFirewallRule -DisplayName "Block Outbound Telnet" -Direction Outbound -Program %SystemRoot%\System32\telnet.exe -Protocol TCP -LocalPort 23 -Action Block

# Cambiar una regla existente para fijar IP remota

Get-NetFirewallPortFilter | ?{ $_.LocalPort -eq 80 } | Get-NetFirewallRule | ?{ $_.Direction -eq "Inbound" -and $_.Action -eq "Allow" } | Set-NetFirewallRule -RemoteAddress 192.168.0.2Pikeun ngatur aturan dumasar grup atawa mupus aturan meungpeuk sacara massal, ngandelkeun Aktipkeun / Pareuman / Cabut-NetFirewallRule sarta dina queries kalawan wildcards atawa saringan ku sipat.

Prakték pangsaéna: Ulah nganonaktipkeun jasa Firewall

Microsoft mamatahan pikeun ngeureunkeun jasa Firewall (MpsSvc). Lakukeun kitu tiasa nyababkeun masalah menu Start, masalah masang aplikasi modern, atanapi masalah anu sanés. kasalahan aktivasina Ku telepon. Upami, sakumaha kabijakan, anjeun kedah nganonaktipkeun propil, lakukeun dina firewall atanapi tingkat konfigurasi GPO, tapi tinggalkeun jasana jalan.

Propil (domain / swasta / umum) sareng tindakan standar (ngawenangkeun / blok) tiasa diatur tina garis paréntah atanapi konsol firewall. Ngajaga standar ieu ogé-diartikeun nyegah involuntary liang nalika nyieun aturan anyar.

FortiGate: Blokkeun usaha SSL VPN tina IP publik anu curiga

Upami anjeun nganggo FortiGate sareng ningali usaha login gagal ka SSL VPN anjeun tina IP anu teu biasa, jieun kolam renang alamat (contona, blacklistipp) sareng tambahkeun sadaya IP anu bertentangan di dinya.

Dina konsol nu, asupkeun setelan SSL VPN kalawan config vpn ssl setélan sarta lumaku: set sumber-alamat "blacklistipp" y set sumber-alamat-negate ngaktifkeunKalayan hiji pertunjukan Anjeun mastikeun yén éta geus dilarapkeun. Ku cara ieu, nalika aya anu asalna tina IP éta, sambunganna bakal ditolak ti mimiti.

Pikeun mariksa lalu lintas nganiaya IP sareng port éta, anjeun tiasa nganggo diagnosis pakét sniffer naon waé "host XXXX sareng port 10443" 4sareng sareng meunang vpn ssl monitor Anjeun pariksa sési anu diidinan ti IP anu henteu kalebet dina daptar.

Cara séjén nyaéta SSL_VPN > Watesan Aksés > Watesan aksés ka host hususSanajan kitu, dina hal éta tampikan lumangsung sanggeus ngasupkeun Kapercayaan, teu langsung sakumaha via konsol.

Alternatif pikeun netstat pikeun nempoan jeung nganalisis lalulintas

Upami anjeun milarian langkung kanyamanan atanapi detil, aya alat anu nyayogikeunana. grafik, saringan canggih, sarta newak jero tina pakét:

- Wireshark: newak lalulintas sarta analisis dina sagala tingkatan.

- iprout2 (Linux): Utiliti pikeun ngatur TCP / UDP sareng IPv4 / IPv6.

- GlassWireAnalisis jaringan sareng manajemén firewall sareng fokus kana privasi.

- Uptrends Uptime MonitorPangimeutan situs sareng panggeuing kontinyu.

- Germain UX: ngawaskeun fokus kana verticals kayaning keuangan atawa kaséhatan.

- Atera: RMM suite kalawan monitoring sarta aksés jauh.

- Cloudsharkanalytics web na babagi screenshot.

- iptraf / iftop (Linux): Lalu lintas sacara real-time ngalangkungan antarmuka anu intuitif.

- ss (Statistik Socket) (Linux): modern, alternatif leuwih jelas mun netstat.

Pameungpeuk IP sareng pangaruhna kana SEO, ditambah strategi mitigasi

Meungpeuk IP agrésif asup akal, tapi ati-ati meungpeuk bot search engineKusabab anjeun bisa leungit indexing. Meungpeuk nagara ogé tiasa ngaluarkeun pangguna sah (atanapi VPN) sareng ngirangan visibilitas anjeun di daérah anu tangtu.

Ukuran pelengkap: tambahkeun CAPTCHA Pikeun ngeureunkeun bot, nerapkeun capping laju pikeun nyegah panyalahgunaan sareng nempatkeun CDN pikeun ngirangan DDoS ku cara ngadistribusikaeun beban dina titik anu disebarkeun.

Upami hosting anjeun nganggo Apache sareng anjeun gaduh geo-blocking diaktipkeun dina server, anjeun tiasa alihan kunjungan ti nagara husus maké .htaccess kalawan aturan nulis balik (conto generik):

RewriteEngine on

RewriteCond %{ENV:GEOIP_COUNTRY_CODE} ^CN$

RewriteRule ^(.*)$ http://tu-dominio.com/pagina-de-error.html [R=301,L]Pikeun meungpeuk IP dina hosting (Plesk), anjeun ogé tiasa ngédit .htaccess sareng nampik alamat khusus, sok nganggo cadangan file sateuacana upami anjeun kedah ngabalikeun parobihan.

Atur Windows Firewall sacara jero ngagunakeun PowerShell sareng netsh

Saluareun nyieun aturan individu, PowerShell masihan anjeun kontrol lengkep: nangtukeun propil standar, nyieun / ngaropéa / ngahapus aturan komo dianggo ngalawan Active Directory GPOs kalawan sesi sindangan pikeun ngurangan beban dina Controllers domain.

Conto gancang: nyieun aturan, ngarobah alamat jauh na, sangkan / nganonaktipkeun sakabéh grup, sarta miceun aturan blocking dina hiji swoop murag. Modél obyék-berorientasi ngamungkinkeun querying saringan pikeun palabuhan, aplikasi, atawa alamat jeung chaining hasil kalawan pipelines.

Pikeun ngatur tim jauh, ngandelkeun WinRM jeung parameter -CimSessionIeu ngamungkinkeun anjeun daptar aturan, ngarobih, atanapi ngahapus éntri dina mesin sanés tanpa ngantunkeun konsol anjeun.

Kasalahan dina naskah? Paké -ErrorAction SilentlyContinue pikeun ngeureunkeun "aturan henteu kapendak" nalika ngahapus, -Kumaha upami pikeun sawangan jeung - Konfirmasi Upami anjeun hoyong konfirmasi pikeun tiap item. Jeung - Verbose Anjeun bakal gaduh langkung rinci ngeunaan palaksanaan.

IPsec: Auténtikasi, enkripsi, sareng isolasi dumasar-kabijakan

Nalika anjeun ngan ukur peryogi lalu lintas anu dioténtikasi atanapi énkripsi pikeun ngaliwat, anjeun ngagabungkeun Firewall sareng aturan IPsecJieun aturan mode angkutan, ngartikeun set cryptographic jeung métode auténtikasi, sarta pakait sareng aturan luyu.

Upami pasangan anjeun peryogi IKEv2, anjeun tiasa netepkeunana dina aturan IPsec kalayan auténtikasi ku sertipikat alat. Ieu oge mungkin. aturan salinan ti hiji GPO ka nu sejen tur susunan pakait maranéhna pikeun ngagancangkeun deployments.

Pikeun ngasingkeun anggota domain, nerapkeun aturan anu merlukeun auténtikasi pikeun lalulintas asup sarta merlukeun eta pikeun lalulintas kaluar. Anjeun oge bisa merlukeun kaanggotaan dina grup kalawan ranté SDDL, ngawatesan aksés ka pamaké otorisasi / alat.

Aplikasi anu henteu énkripsi (sapertos telnet) tiasa dipaksa nganggo IPsec upami anjeun nyiptakeun aturan firewall "ngidinan upami aman" sareng kawijakan IPsec anu Merlukeun auténtikasi jeung enkripsiKu cara kitu teu aya anu jelas.

Bypass dioténtikasi sareng kaamanan titik tungtung

Bypass anu dioténtikasi ngamungkinkeun lalu lintas ti pangguna atanapi alat anu dipercaya pikeun nimpa aturan anu ngahalangan. Mangpaat pikeun apdet sarta scanning server tanpa muka palabuhan ka sakuliah dunya.

Upami anjeun milarian kaamanan tungtung-ka-tungtung dina seueur aplikasi, tibatan ngadamel aturan pikeun tiap aplikasi, pindahkeun otorisasina ka lapisan IPsec kalawan daptar mesin / grup pamaké diwenangkeun dina konfigurasi global.

Ngawasaan netstat pikeun ningali saha anu nyambungkeun, ngamangpaatkeun netsh sareng PowerShell pikeun ngalaksanakeun aturan, sareng skala sareng IPsec atanapi firewall perimeter sapertos FortiGate masihan anjeun kadali jaringan anjeun. Kalayan saringan Wi-Fi berbasis CMD, pameungpeuk IP anu dirancang saé, pancegahan SEO, sareng alat alternatif nalika anjeun peryogi analisa anu langkung jero, anjeun bakal tiasa ngadeteksi sambungan curiga dina waktu sareng meungpeuk aranjeunna tanpa ngaganggu operasi anjeun.

Gairah ngeunaan téhnologi saprak anjeunna leutik. Abdi bogoh keur up to date dina sektor jeung, luhureun sakabeh, komunikasi eta. Éta pisan sababna naha kuring geus dedicated ka komunikasi dina téhnologi jeung ramatloka video game salila sababaraha taun. Anjeun tiasa mendakan kuring nyerat ngeunaan Android, Windows, MacOS, iOS, Nintendo atanapi topik anu aya hubunganana anu aya dina pikiran.