- Arsitéktur saderhana sareng énkripsi modéren: konci per-peer sareng AllowedIPs pikeun routing.

- Pamasangan gancang dina Linux sareng aplikasi resmi pikeun desktop sareng mobile.

- Kinerja unggul pikeun IPsec / OpenVPN, kalayan roaming sareng latency rendah.

Upami anjeun milarian hiji VPN anu gancang, aman sareng gampang disebarkeun, WireGuard Éta anu pangsaéna anjeun tiasa dianggo ayeuna. Kalayan desain minimalis sareng kriptografi modéren, éta cocog pikeun pangguna bumi, profésional, sareng lingkungan perusahaan, boh dina komputer sareng dina alat sélulér sareng router.

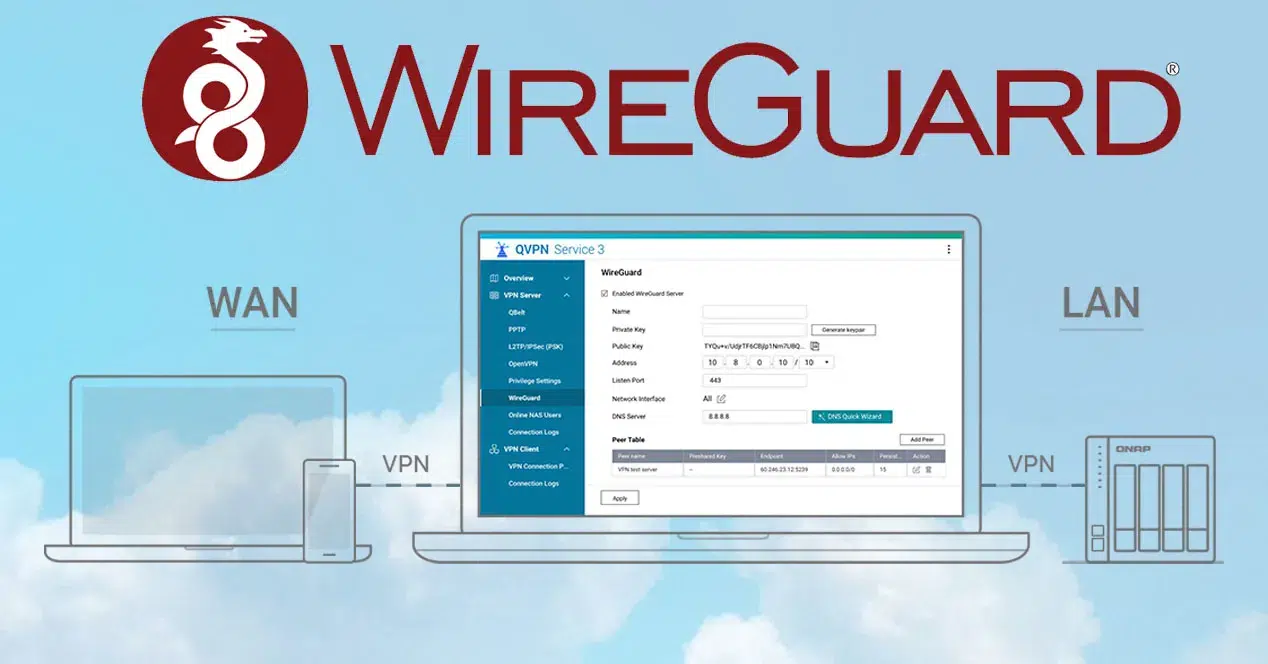

Dina pituduh praktis ieu anjeun bakal manggihan sagalana ti dasar nepi ka Konfigurasi canggih: Instalasi dina Linux (Ubuntu/Debian/CentOS), konci, server jeung file klien, IP diteruskeun, NAT/Firewall, aplikasi dina Windows/macOS/Android/iOS, tunneling pamisah, kinerja, ngungkulan, sareng kasaluyuan sareng platform sapertos OPNsense, pfSense, QNAP, Mikrotik atanapi Teltonika.

Naon WireGuard sareng kunaon milih éta?

WireGuard mangrupa protokol VPN open source jeung software dirancang pikeun nyieun L3 énkripsi torowongan leuwih UDP. Éta menonjol dibandingkeun OpenVPN atanapi IPsec kusabab kesederhanaan, kinerja sareng latency anu langkung handap, ngandelkeun algoritma modéren sapertos Curve25519, ChaCha20-Poly1305, BLAKE2, SipHash24 sareng HKDF.

Dasar kodena leutik pisan (sabudeureun rébuan garis), anu ngagampangkeun audit, ngirangan permukaan serangan sareng ningkatkeun pangropéa. Éta ogé terpadu kana kernel Linux, ngamungkinkeun ongkos mindahkeun tinggi sarta respon lincah malah dina hardware modest.

Éta multiplatform: aya aplikasi resmi pikeun Windows, macOS, Linux, Android sareng ios, sarta rojongan pikeun router / sistem firewall-berorientasi kawas OPNsense. Éta ogé sayogi pikeun lingkungan sapertos FreeBSD, OpenBSD, sareng NAS sareng platform virtualisasi.

Kumaha gawéna di jero

WireGuard ngadamel torowongan énkripsi antara peers (peers) dicirikeun ku konci. Unggal alat ngahasilkeun pasangan konci (swasta / umum) sarta babagi ngan na konci umum kalawan tungtung séjén; ti dinya, sadaya lalulintas énkripsi sarta dioténtikasi.

Pitunjuk Idin IPs Nangtukeun duanana routing kaluar (lalulintas naon kudu ngaliwatan torowongan) jeung daptar sumber valid nu peer jauh bakal nampa sanggeus hasil decrypting pakét a. pendekatan ieu dipikawanoh salaku Cryptokey Routing sarta greatly simplifies kawijakan lalulintas.

WireGuard téh alus teuing jeung roaming- Upami IP klien anjeun robih (contona, anjeun luncat tina Wi-Fi ka 4G/5G), sési didamel deui sacara transparan sareng gancang pisan. Ogé ngarojong maéhan switch pikeun meungpeuk lalulintas kaluar tina torowongan lamun VPN turun.

Instalasi dina Linux Ubuntu: Ubuntu/Debian/CentOS

Dina Ubuntu, WireGuard sayogi dina repos resmi. Apdet bungkusan teras pasang parangkat lunak pikeun kéngingkeun modul sareng alat. wg sareng wg-gancang.

apt update && apt upgrade -y

apt install wireguard -y

modprobe wireguardDina stabil Debian anjeun tiasa ngandelkeun repos cabang anu teu stabil upami anjeun peryogi, nuturkeun metode anu disarankeun sareng nganggo perawatan dina produksi:

sudo sh -c 'echo deb https://deb.debian.org/debian/ unstable main > /etc/apt/sources.list.d/unstable.list'

sudo sh -c 'printf "Package: *\nPin: release a=unstable\nPin-Priority: 90\n" > /etc/apt/preferences.d/limit-unstable'

sudo apt update

sudo apt install wireguardDina CentOS 8.3 aliranna sami: anjeun ngaktipkeun repos EPEL / ElRepo upami diperyogikeun teras pasang pakét. WireGuard jeung modul pakait.

Generasi konci

Unggal sasama kudu boga sorangan swasta / pasangan konci umum. Larapkeun umask pikeun ngawatesan idin sareng ngahasilkeun konci pikeun server sareng klien.

umask 077

wg genkey | tee privatekey | wg pubkey > publickeyUlang dina unggal alat. Pernah ngabagikeun konci swasta tur nyimpen duanana aman. Upami anjeun resep, jieun file nganggo nami anu béda, contona privatekeyserver y publicserverkey.

Setup sérver

Jieun file utama dina /etc/wireguard/wg0.conf. Napelkeun subnet VPN (teu dipaké dina LAN nyata anjeun), port UDP tur nambahkeun blok [Peer] per customer otorisasi.

[Interface]

Address = 10.0.0.1/24

ListenPort = 51820

PrivateKey = <clave_privada_servidor>

# Cliente 1

[Peer]

PublicKey = <clave_publica_cliente1>

AllowedIPs = 10.0.0.2/32Anjeun oge bisa make subnet sejen, contona 192.168.2.0/24, sarta tumuwuh kalawan sababaraha peers. Pikeun deployments gancang, geus ilahar dipaké wg-gancang kalawan file wgN.conf.

Konfigurasi Klién

Dina klien nyieun file, contona wg0-client.conf, kalayan konci pribadina, alamat torowongan, DNS opsional, sareng peer server sareng titik tungtung umum sareng palabuhan.

[Interface]

PrivateKey = <clave_privada_cliente>

Address = 10.0.0.2/24

DNS = 8.8.8.8

[Peer]

PublicKey = <clave_publica_servidor>

Endpoint = <ip_publica_servidor>:51820

AllowedIPs = 0.0.0.0/0

PersistentKeepalive = 25Lamun nempatkeun AllowedIPs = 0.0.0.0/0 Sadaya lalu lintas bakal ngalangkungan VPN; lamun ngan hayang ngahontal jaringan server husus, wates ka subnets diperlukeun tur anjeun bakal ngurangan laten jeung konsumsi.

IP Neraskeun sareng NAT dina Server

Aktipkeun diteruskeun sangkan klien bisa ngakses Internet ngaliwatan server. Larapkeun parobahan dina laleur kalawan sysctl.

echo 'net.ipv4.ip_forward=1' >> /etc/sysctl.conf

echo 'net.ipv6.conf.all.forwarding=1' >> /etc/sysctl.conf

sysctl -pKonpigurasikeun NAT sareng iptables pikeun subnet VPN, netepkeun antarmuka WAN (contona, ét0):

iptables -t nat -A POSTROUTING -s 10.0.0.0/24 -o eth0 -j MASQUERADEJieun pengkuh kalayan pakét anu luyu sareng simpen aturan anu bakal diterapkeun dina reboot sistem.

apt install -y iptables-persistent netfilter-persistent

netfilter-persistent saveMimitian sareng verifikasi

Bawa antarmuka sareng aktipkeun jasa pikeun ngamimitian sareng sistem. Léngkah ieu nyiptakeun antarmuka virtual sareng nambihan rute perlu.

systemctl start wg-quick@wg0

systemctl enable wg-quick@wg0

wgcon wg Anjeun bakal ningali patandingan, konci, transfer, sareng waktos sasalaman anu terakhir. Lamun kawijakan firewall anjeun restrictive, ngidinan asupna ngaliwatan interface nu. wg0 sareng port UDP tina jasa:

iptables -I INPUT 1 -i wg0 -j ACCEPT

Aplikasi resmi: Windows, macOS, Android, sareng ios

Dina desktop Anjeun bisa ngimpor a file .conf. Dina alat nu bagerak, aplikasi nu ngidinan Anjeun pikeun nyieun panganteur ti a kode QR ngandung konfigurasi; eta pisan merenah pikeun konsumén non-teknis.

Lamun tujuan anjeun pikeun ngalaan jasa timer hosted kayaning Plex / Radarr / Sonarr Ngaliwatan VPN anjeun, kantun pasang IP dina subnet WireGuard sareng saluyukeun AllowedIPs supados klien tiasa ngahontal éta jaringan; anjeun teu perlu muka palabuhan tambahan ka luar lamun kabeh aksés ngaliwatan torowongan.

Kaunggulan jeung kalemahan

WireGuard gancang pisan sareng saderhana, tapi penting pikeun mertimbangkeun watesan sareng spésifisitasna gumantung kana kasus pamakean. Ieu tinjauan saimbang ngeunaan paling sasuai.

| kauntungan | kalemahan |

|---|---|

| Konfigurasi jelas tur pondok, idéal pikeun automation | Teu ngasupkeun obfuscation lalulintas asli |

| Kinerja tinggi sareng latency rendah sanajan dina mobile | Dina sababaraha lingkungan warisan aya sababaraha pilihan canggih |

| kriptografi modern jeung kode leutik nu ngajadikeun eta gampang mariksa masalah duit | Privasi: IP/asosiasi konci umum tiasa sénsitip gumantung kana kawijakan |

| Seamless roaming sarta maéhan switch sadia on klien | Kasaluyuan pihak katilu henteu salawasna homogen |

Tunneling pamisah: ngan ukur ngarahkeun anu diperyogikeun

Tunneling pamisah ngamungkinkeun anjeun ngan ukur ngirim lalu lintas anu anjeun peryogikeun ngalangkungan VPN. Jeung Idin IPs Anjeun mutuskeun pikeun ngalakukeun alihan lengkep atanapi selektif ka hiji atanapi langkung subnet.

# Redirección completa de Internet

[Peer]

AllowedIPs = 0.0.0.0/0# Solo acceder a recursos de la LAN 192.168.1.0/24 por la VPN

[Peer]

AllowedIPs = 192.168.1.0/24Aya varian kayaning reverse split tunneling, disaring ku URL atawa ku aplikasi (ngaliwatan ekstensi husus / klien), sanajan dasar asli di WireGuard kontrol ku IP jeung awalan.

Kasaluyuan jeung ékosistem

WireGuard dilahirkeun pikeun kernel Linux, tapi ayeuna éta platform salibOPNsense ngahijikeun sacara asli; pfSense samentawis dieureunkeun pikeun audits, teras ditawarkeun salaku pakét pilihan gumantung kana versina.

Dina NAS sapertos QNAP anjeun tiasa masang éta via QVPN atanapi mesin virtual, ngamangpaatkeun 10GbE NICs pikeun speeds luhurPapan router MikroTik geus ngasupkeun rojongan WireGuard saprak RouterOS 7.x; dina iterations mimiti na, éta dina béta jeung teu dianjurkeun pikeun produksi, tapi ngamungkinkeun P2P torowongan antara alat jeung malah tungtung klien.

Pabrikan sapertos Teltonika gaduh pakét pikeun nambihan WireGuard kana routerna; lamun perlu parabot, Anjeun bisa meuli eta di shop.davantel.com tur turutan tungtunan produsén pikeun instalasi bungkusan Tambahan.

Kinerja sareng latency

Hatur nuhun kana desain minimalis na pilihan algoritma efisien, WireGuard ngahontal speeds pisan tinggi na latencies low, umumna punjul ti L2TP/IPsec jeung OpenVPN. Dina tés lokal kalawan hardware kuat, laju sabenerna mindeng dua kali tina alternatif, sahingga idéal pikeun streaming, kaulinan atawa VoIP.

Palaksanaan perusahaan sareng teleworking

Di perusahaan, WireGuard cocog pikeun nyiptakeun torowongan antara kantor, aksés karyawan jauh, sareng sambungan aman antara CPD sareng awan (contona, pikeun cadangan). Sintaksis anu ringkes ngajadikeun vérsi sareng otomatisasi gampang.

Éta ngahiji sareng diréktori sapertos LDAP / AD nganggo solusi panengah sareng tiasa hirup babarengan sareng platform IDS / IPS atanapi NAC. Hiji pilihan populér nyaéta PacketFence (open source), anu ngamungkinkeun anjeun pariksa status alat sateuacan masihan aksés sareng kontrol BYOD.

Windows / macOS: Catetan sareng Tip

Aplikasi Windows resmi biasana jalanna tanpa masalah, tapi dina sababaraha vérsi Windows 10 aya masalah nalika nganggo AllowedIPs = 0.0.0.0/0 alatan bentrok rute. Salaku alternatip samentawis, sababaraha pangguna milih klien basis WireGuard sapertos TunSafe atanapi ngawatesan AllowedIPs kana subnet khusus.

Pituduh Mimitian Gancang Debian sareng Conto Tombol

Ngahasilkeun konci pikeun server sareng klien di /etc/wireguard/ sarta nyieun panganteur wg0. Pastikeun IP VPN teu cocog sareng IP sanés dina jaringan lokal anjeun atanapi klien anjeun.

cd /etc/wireguard/

wg genkey | tee claveprivadaservidor | wg pubkey > clavepublicaservidor

wg genkey | tee claveprivadacliente1 | wg pubkey > clavepublicacliente1wg0.conf server sareng subnet 192.168.2.0/24 sareng port 51820. Aktipkeun PostUp / PostDown upami anjeun hoyong ngajadikeun otomatis Nat kalawan iptables nalika bringing up / bringing handap panganteur.

[Interface]

Address = 192.168.2.1/24

PrivateKey = <clave_privada_servidor>

ListenPort = 51820

#PostUp = iptables -A FORWARD -i %i -j ACCEPT; iptables -A FORWARD -o %i -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

#PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -D FORWARD -o %i -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

[Peer]

PublicKey = <clave_publica_cliente1>

AllowedIPs = 0.0.0.0/0Klién kalayan alamat 192.168.2.2, nunjuk ka titik akhir umum server sareng nganggo jaga-jaga pilihan lamun aya NAT panengah.

[Interface]

PrivateKey = <clave_privada_cliente1>

Address = 192.168.2.2/32

[Peer]

PublicKey = <clave_publica_servidor>

AllowedIPs = 0.0.0.0/0

Endpoint = <ip_publica_servidor>:51820

#PersistentKeepalive = 25Tarik up interface jeung lalajo salaku MTU, markings ruteu, jeung fwmark jeung aturan kawijakan routing. Pariksa kaluaran wg-gancang sareng statusna nganggo wg acara.

Mikrotik: torowongan antara RouterOS 7.x

MikroTik geus ngarojong WireGuard saprak RouterOS 7.x. Jieun panganteur WireGuard on unggal router, nerapkeun eta, sarta eta bakal dihasilkeun otomatis. konci. Netepkeun IP ka Ether2 salaku WAN sareng wireguard1 salaku antarmuka torowongan.

Konpigurasikeun peers ku nyebrang konci publik server di sisi klien jeung sabalikna, tangtukeun Allowed Address/AllowedIPs (contona 0.0.0.0/0 upami anjeun hoyong ngijinkeun sumber / tujuan mana waé ngalangkungan torowongan) sareng nyetél titik tungtung jauh sareng port na. Ping ka IP torowongan jauh bakal mastikeun sasalaman.

Upami anjeun nyambungkeun telepon sélulér atanapi komputer ka torowongan Mikrotik, setelkeun jaringan anu diidinan supados henteu muka langkung ti anu diperyogikeun; WireGuard mutuskeun aliran pakét dumasar kana Anjeun Cryptokey Routing, jadi penting pikeun cocog asal jeung tujuan.

Kriptografi dipaké

WireGuard nganggo set modéren: sora salaku kerangka, Curve25519 pikeun ECDH, ChaCha20 pikeun énkripsi simetris anu dioténtikasi sareng Poly1305, BLAKE2 pikeun hashing, SipHash24 pikeun tabel hash sareng HKDF pikeun turunan tina konciLamun hiji algoritma geus deprecated, protokol bisa versioned mun migrasi mulus.

Pro jeung kontra on mobile

Ngagunakeun eta dina smartphone ngidinan Anjeun pikeun ngotektak aman dina Wi‑Fi umum, nyumputkeun patalimarga ti ISP anjeun, tur sambungkeun ka jaringan asal anjeun pikeun ngakses NAS, otomatisasi imah, atawa kaulinan. Dina ios/Android, pindah jaringan henteu ngaleungitkeun torowongan, anu ningkatkeun pangalaman.

Salaku kontra, anjeun nyered sababaraha leungitna speed na latency gede dibandingkeun kaluaran langsung, sarta anjeun gumantung kana server salawasna jadi. kasadia. Nanging, dibandingkeun sareng IPsec / OpenVPN hukumanna biasana langkung handap.

WireGuard ngagabungkeun kesederhanaan, kagancangan, sareng kaamanan nyata sareng kurva diajar anu lembut: pasang, ngahasilkeun konci, ngartikeun AllowedIPs, sareng anjeun siap angkat. Tambahkeun IP diteruskeun, NAT well-dilaksanakeun, aplikasi resmi kalawan kode QR, sarta kasaluyuan jeung ékosistem kawas OPNsense, Mikrotik, atawa Teltonika. VPN modern pikeun ampir sagala skenario, ti ngamankeun jaringan umum pikeun nyambungkeun markas jeung ngakses jasa imah anjeun tanpa headaches.

Éditor khusus dina téknologi sareng masalah internét kalayan pangalaman langkung ti sapuluh taun dina média digital anu béda. Kuring parantos damel salaku redaktur sareng panyipta kontén pikeun e-commerce, komunikasi, pamasaran online sareng perusahaan iklan. Kuring ogé geus ditulis dina ékonomi, keuangan sarta situs web séktor séjén. Karya kuring ogé karep kuring. Ayeuna, ngaliwatan artikel abdi di Tecnobits, Kuring nyobian ngajajah sagala warta sarta kasempetan anyar nu dunya téhnologi nawarkeun kami unggal dintenna pikeun ngaronjatkeun kahirupan urang.