- Process Hacker är en avancerad, gratis processhanterare med öppen källkod som erbjuder mycket djupare kontroll än den vanliga aktivitetshanteraren.

- Det låter dig hantera processer, tjänster, nätverk, disk och minne i detalj, inklusive avancerade funktioner som tvångsstängning, prioritetsändringar, hantering av sökning och minnesdumpar.

- Dess kärnlägesdrivrutin förbättrar avslutningen av skyddade processer, även om den i 64-bitars Windows är begränsad av drivrutinssigneringspolicyer.

- Det är ett viktigt verktyg för att diagnostisera prestandaproblem, felsöka applikationer och stödja säkerhetsutredningar, förutsatt att det används med försiktighet.

För många Windows-användare är Aktivitetshanteraren inte tillräcklig. Det är därför vissa vänder sig till Process Hacker. Verktyget har vunnit popularitet bland administratörer, utvecklare och säkerhetsanalytiker eftersom det låter dem se och kontrollera systemet på en nivå som den vanliga Windows Aktivitetshanteraren inte ens kan föreställa sig.

I den här omfattande guiden kommer vi att granska Vad är Process Hacker, hur man laddar ner och installerar detVad den erbjuder jämfört med Aktivitetshanteraren och Process Explorer, och hur man använder den för att hantera processer, tjänster, nätverk, disk, minne och till och med undersöka skadlig kod.

Vad är Process Hacker och varför är det så kraftfullt?

Process Hacker är i grunden, en avancerad processhanterare för WindowsDet är öppen källkod och helt gratis. Många beskriver det som "Aktivitetshanteraren på steroider", och sanningen är att den beskrivningen passar det ganska bra.

Dess mål är att ge dig en en mycket detaljerad bild av vad som händer i ditt systemProcesser, tjänster, minne, nätverk, disk… och framför allt ger dig verktyg för att ingripa när något fastnar, förbrukar för många resurser eller verkar misstänkt för skadlig kod. Gränssnittet påminner något om Process Explorer, men Process Hacker lägger till ett stort antal extrafunktioner.

En av dess styrkor är att den kan upptäcka dolda processer och avsluta "skärmade" processer som Aktivitetshanteraren inte kan stänga. Detta uppnås tack vare en kärnlägesdrivrutin som heter KProcessHacker, som gör att den kan kommunicera direkt med Windows-kärnan med förhöjda rättigheter.

Att vara ett projekt Öppen källkod, koden är tillgänglig för allaDetta främjar transparens: gemenskapen kan granska den, upptäcka säkerhetsbrister, föreslå förbättringar och säkerställa att det inte finns några dolda obehagliga överraskningar. Många företag och cybersäkerhetsexperter litar på Process Hacker just på grund av denna öppna filosofi.

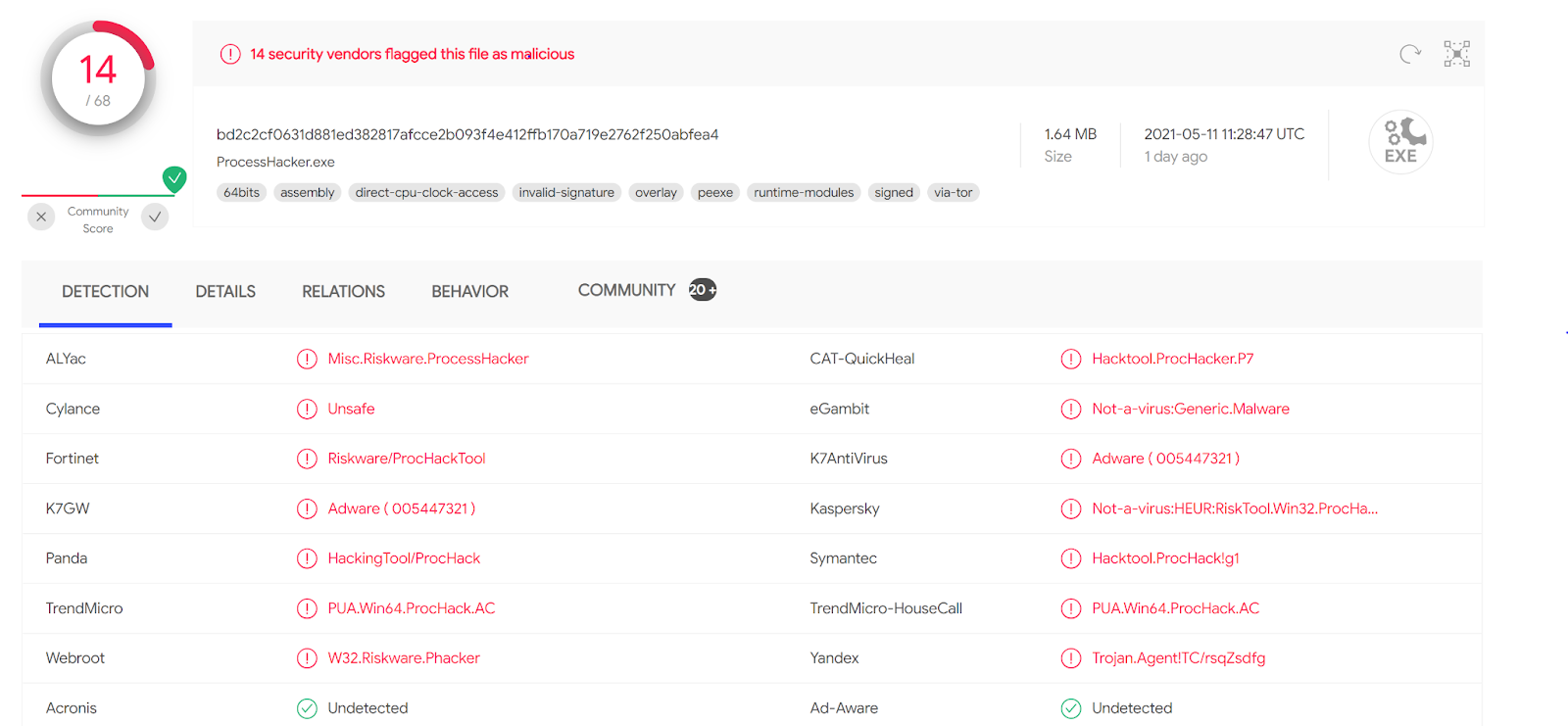

Det är dock värt att notera att Vissa antivirusprogram flaggar det som "riskabelt" eller ett PUP (potentiellt oönskat program).Inte för att det är skadligt, utan för att det har kapacitet att döda mycket känsliga processer (inklusive säkerhetstjänster). Det är ett mycket kraftfullt vapen och, liksom alla vapen, bör det användas medvetet.

Ladda ner Process Hacker: versioner, portabel version och källkod

För att få programmet går man vanligtvis till deras officiell oa-sida ditt arkiv på SourceForge / GitHubDär hittar du alltid den senaste versionen och en snabb sammanfattning av vad verktyget kan göra.

I nedladdningssektionen ser du normalt två huvudsakliga metoder för 64-bitars system:

- Installation (rekommenderas): det klassiska installationsprogrammet, det vi alltid har använt, rekommenderas för de flesta användare.

- Binärfiler (bärbara): portabel version, som du kan köra direkt utan att installera.

Inställningsalternativet är idealiskt om du vill Låt Process Hacker vara installerat.integrerad med Start-menyn och med ytterligare alternativ (som att ersätta Aktivitetshanteraren). Den portabla versionen är däremot perfekt för ha den på ett USB-minne och använda den på olika datorer utan att behöva installera något.

Lite längre ner brukar de också dyka upp 32-bitarsversionerOm du fortfarande arbetar med äldre utrustning. De är inte lika vanliga nuförtiden, men det finns fortfarande miljöer där de är nödvändiga.

Om det som intresserar dig är mixtra med källkoden Eller så kan du kompilera din egen version; på den officiella webbplatsen hittar du en direktlänk till GitHub-arkivet. Därifrån kan du granska koden, följa ändringsloggen och till och med föreslå förbättringar om du vill bidra till projektet.

Programmet väger väldigt lite, runt några megabyteSå nedladdningen tar bara några sekunder, även med en långsam anslutning. När den är klar kan du köra installationsprogrammet eller, om du väljer den portabla versionen, extrahera och starta den körbara filen direkt.

Steg-för-steg-installation på Windows

Om du väljer installationsprogrammet (Setup) är processen ganska typisk i Windows, men med Några intressanta alternativ värda att kolla in lugnt.

Så snart du dubbelklickar på den nedladdade filen visar Windows Användarkontokontroll (UAC) Den kommer att varna dig om att programmet vill göra ändringar i systemet. Detta är normalt: Process Hacker behöver vissa behörigheter för att fungera, så du måste acceptera dem för att fortsätta.

Det första du ser är installationsguiden med den typiska licensskärmenProcess Hacker distribueras under GNU GPL version 3-licensen, med några specifika undantag som nämns i texten. Det är en bra idé att ögna igenom dessa innan du fortsätter, särskilt om du planerar att använda det i företagsmiljöer.

I nästa steg föreslår installatören en standardmapp vart programmet kommer att kopieras. Om standardsökvägen inte passar dig kan du ändra den direkt genom att skriva en annan eller genom att använda knappen Bläddra för att välja en annan mapp i webbläsaren.

Sedan komponentlista som utgör programmet: huvudfiler, genvägar, drivrutinsrelaterade alternativ etc. Om du vill ha en fullständig installation är det enklaste att lämna allt markerat. Om du vet säkert att du inte kommer att använda en viss funktion kan du avmarkera den, även om det utrymme den tar upp är minimalt.

Därefter kommer assistenten att fråga dig om mappnamnet i Start-menynDet föreslår vanligtvis "Process Hacker 2" eller något liknande, vilket skapar en ny mapp med det namnet. Om du föredrar att genvägen visas i en annan befintlig mapp kan du klicka på Bläddra och välja den. Du har också möjligheten Skapa inte en startmenymapp så att ingen post skapas i Start-menyn.

På nästa skärm kommer du till en uppsättning ytterligare alternativ som förtjänar särskild uppmärksamhet:

- Att skapa eller inte genväg på skrivbordetoch bestäm om det bara ska vara för din användare eller för alla användare i teamet.

- Riva Processhacker vid Windows-startOch om du i så fall vill att den ska öppnas minimerat i meddelandefältet.

- Göra vad Process Hacker ersätter Aktivitetshanteraren Windows-standard.

- Installera KProcessHacker-drivrutin och ge den fullständig åtkomst till systemet (ett mycket kraftfullt alternativ, men rekommenderas inte om du inte vet vad det innebär).

När du har valt dessa inställningar visar installationsprogrammet dig en konfigurationssammanfattning Och när du klickar på Installera börjar det kopiera filer. Du kommer att se en liten förloppsindikator i några sekunder; processen är snabb.

När du är klar kommer assistenten att meddela dig att Installationen har slutförts och kommer att visa flera rutor:

- Kör Process Hacker när du stänger guiden.

- Öppna ändringsloggen för den installerade versionen.

- Besök projektets officiella webbplats.

Som standard är vanligtvis bara rutan markerad. Kör processhackareOm du lämnar det alternativet som det är, öppnas programmet för första gången när du klickar på Slutför och du kan börja experimentera med det.

Hur man startar Process Hacker och första stegen

Om du väljer att skapa en genväg på skrivbordet under installationen är det så enkelt att starta programmet som möjligt. dubbelklicka på ikonenDet är det snabbaste sättet för de som använder det ofta.

Om du inte har direktåtkomst kan du alltid Öppna den från Start-menynKlicka bara på Start-knappen, gå till "Alla appar" och hitta mappen "Process Hacker 2" (eller vilket namn du nu valde under installationen). Inuti hittar du programposten och kan öppna den med ett klick.

Första gången det börjar är det som sticker ut att Gränssnittet är väldigt informationsöverbelastat.Bli inte orolig: med lite övning blir layouten ganska logisk och organiserad. Den visar faktiskt mycket mer data än den vanliga Aktivitetshanteraren, samtidigt som den är lätthanterlig.

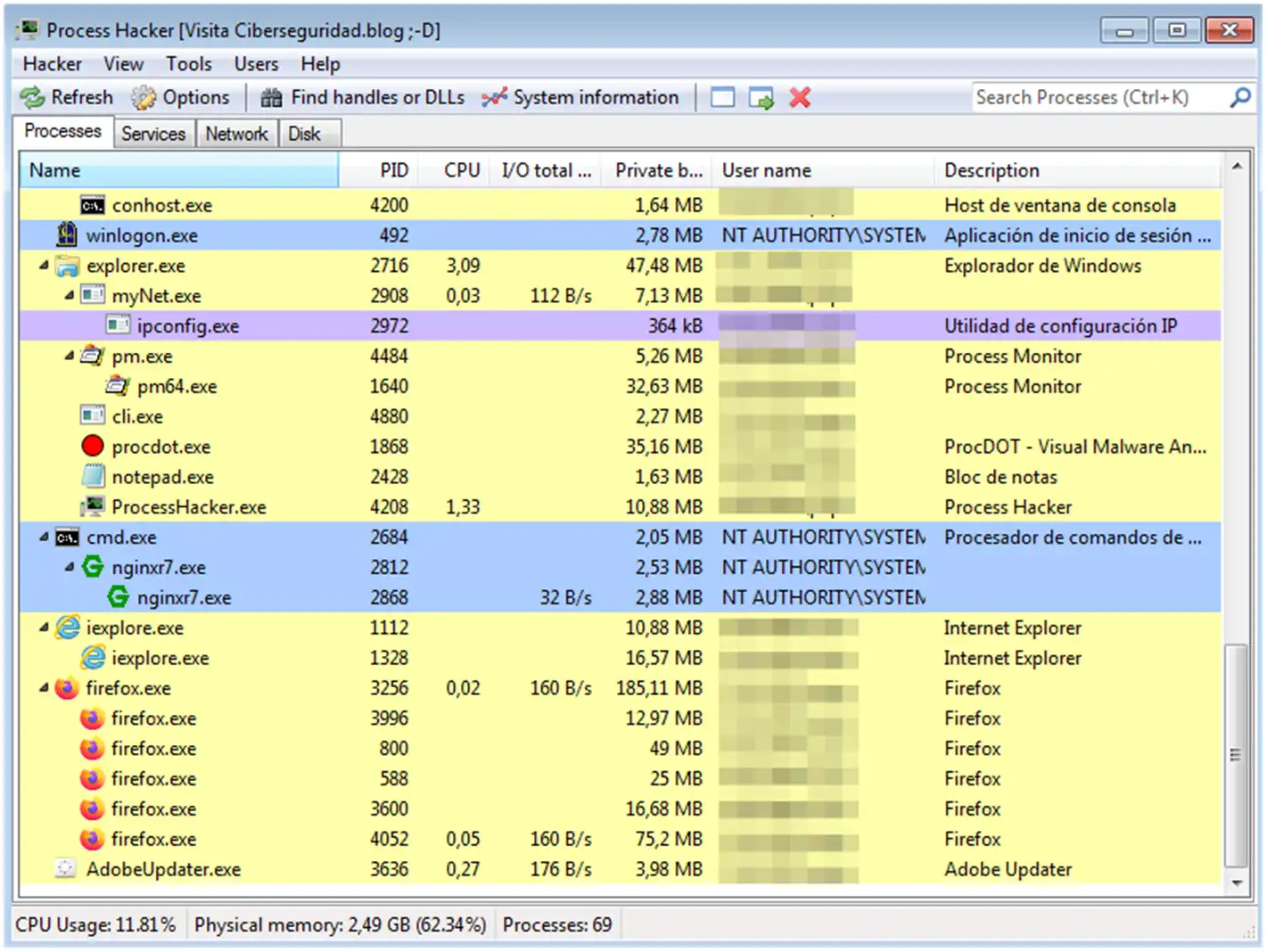

Överst har du en rad med Huvudflikar: Processer, Tjänster, Nätverk och DiskVar och en visar dig en annan aspekt av systemet: körbara processer, tjänster och drivrutiner, nätverksanslutningar respektive diskaktivitet.

På fliken Processer, som öppnas som standard, ser du alla processer i form av ett hierarkiskt trädDet här innebär att du snabbt kan identifiera vilka processer som är föräldrar och vilka som är underordnade. Det är till exempel vanligt att se Anteckningar (notepad.exe) som beroende av explorer.exe, liksom många fönster och program som du startar från Utforskaren.

Fliken Processer: processinspektion och kontroll

Processvyn är kärnan i Process Hacker. Härifrån kan du se vad som faktiskt körs på din maskin och fatta snabba beslut när något går fel.

I processlistan, utöver namnet, kolumner som PID (processidentifierare), procentandel av processoranvändning, total I/O-hastighet, använt minne (privata byte), användare som kör processen och en kort beskrivning.

Om du flyttar musen och håller den en stund över namnet på en process öppnas ett fönster. popup-ruta med ytterligare informationDen fullständiga sökvägen till den körbara filen på disken (till exempel C:\Windows\System32\notepad.exe), den exakta filversionen och företaget som signerade den (Microsoft Corporation, etc.). Denna information är mycket användbar för att skilja legitima processer från potentiellt skadliga imitationer.

En märklig aspekt är det Processerna är färgade enligt deras typ eller tillstånd (tjänster, systemprocesser, pausade processer etc.). Betydelsen av varje färg kan visas och anpassas i menyn. Hacker > Alternativ > Markering, ifall du vill anpassa schemat efter dina önskemål.

Om du högerklickar på någon process visas en meny kontextmeny full av alternativEn av de mest slående är Egenskaper, som visas markerad och tjänar till att öppna ett fönster med extremt detaljerad information om processen.

Det där egenskapsfönstret är organiserat i flera flikar (runt elva)Varje flik fokuserar på en specifik aspekt. Fliken Allmänt visar den körbara filens sökväg, kommandoraden som används för att starta den, körtiden, överordnad process, PEB-adressen (process environment block) och annan data på låg nivå.

Fliken Statistik visar avancerad statistik: processprioritet, antal förbrukade CPU-cykler, mängden minne som används av både själva programmet och de data det hanterar, utförda in-/utdata-operationer (läser och skriver till disk eller andra enheter) etc.

Fliken Prestanda erbjuder Grafer över CPU-, minnes- och I/O-användning För den processen, något mycket användbart för att upptäcka toppar eller avvikande beteende. Samtidigt låter fliken Minne dig inspektera och till och med redigera innehållet i minnet direkt av processen, en mycket avancerad funktionalitet som vanligtvis används vid felsökning eller analys av skadlig kod.

Förutom Egenskaper innehåller kontextmenyn ett antal nyckelalternativ upptill:

- Avslutaavslutar processen omedelbart.

- Avsluta trädstänger den valda processen och alla dess underprocesser.

- Avbryta: fryser processen tillfälligt, vilken kan återupptas senare.

- Omstart: startar om en process som har pausats.

Att använda dessa alternativ kräver försiktighet, eftersom Process Hacker kan avsluta processer som andra chefer inte kan.Om du avslutar något kritiskt för systemet eller en viktig applikation kan du förlora data eller orsaka instabilitet. Det är ett idealiskt verktyg för att stoppa skadlig kod eller processer som inte svarar, men du måste veta vad du gör.

Längre ner i samma meny hittar du inställningar för CPU-prioritet I alternativet Prioritet kan du ställa in nivåer som sträcker sig från Realtid (maximal prioritet, processen hämtar processorn när den begär det) till Inaktiv (lägsta prioritet, den körs bara om inget annat vill använda processorn).

Du har också möjligheten I/O-prioritetDen här inställningen definierar processprioriteten för in-/utdataoperationer (läsning och skrivning till disk, etc.) med värden som Hög, Normal, Låg och Mycket låg. Genom att justera dessa alternativ kan du till exempel begränsa effekten av en stor kopia eller ett program som mättar disken.

En annan mycket intressant funktion är Skicka tillDärifrån kan du skicka information om processen (eller ett exempel) till olika antivirusanalystjänster online, vilket är bra när du misstänker att en process kan vara skadlig och vill ha en andra åsikt utan att behöva göra allt arbete manuellt.

Tjänst-, nätverks- och diskhantering

Process Hacker fokuserar inte bara på processer. De andra huvudflikarna ger dig en ganska bra kontroll över tjänster, nätverksanslutningar och diskaktivitet.

På fliken Tjänster ser du en komplett lista över Windows-tjänster och drivrutinerDetta inkluderar både aktiva och stoppade tjänster. Härifrån kan du starta, stoppa, pausa eller återuppta tjänster, samt ändra deras starttyp (automatisk, manuell eller inaktiverad) eller det användarkonto de körs under. För systemadministratörer är detta rent guld.

Fliken Nätverk visar information i realtid. vilka processer som upprättar nätverksanslutningarDetta inkluderar information som lokala och fjärranslutna IP-adresser, portar och anslutningsstatus. Det är mycket användbart för att upptäcka program som kommunicerar med misstänkta adresser eller identifiera vilket program som mättar din bandbredd.

Om du till exempel stöter på ett "brynlås" eller en webbplats som blockerar din webbläsare med konstanta dialogrutor kan du använda fliken Nätverk för att hitta det. webbläsarens specifika koppling till den domänen och stänga den från Process Hacker, utan att behöva avsluta hela webbläsarprocessen och förlora alla öppna flikar, eller ens blockera misstänkta anslutningar från CMD om du föredrar att agera från kommandoraden.

Fliken Disk listar de läs- och skrivaktiviteter som utförs av systemprocesser. Härifrån kan du upptäcka program som överbelastar disken utan uppenbar anledning eller identifiera misstänkt beteende, till exempel ett program som skriver massivt och kan kryptera filer (typiskt beteende för vissa ransomware).

Avancerade funktioner: handtag, minnesdumpar och "kapade" resurser

Förutom grundläggande process- och tjänstekontroll innehåller Process Hacker mycket användbara verktyg för specifika scenariersärskilt när man tar bort låsta filer, undersöker konstiga processer eller analyserar programbeteende.

Ett mycket praktiskt alternativ är Hitta handtag eller DLL-filerDen här funktionen är tillgänglig från huvudmenyn. Tänk dig att du försöker ta bort en fil och Windows insisterar på att den "används av en annan process" men inte talar om vilken. Med den här funktionen kan du skriva filnamnet (eller en del av det) i filterfältet och klicka på Sök.

Programmet spårar handles (resursidentifierare) och DLL-filer Öppna listan och visa resultaten. När du hittar filen du är intresserad av kan du högerklicka och välja "Gå till ägande process" för att hoppa till motsvarande process på fliken Processer.

När processen är markerad kan du bestämma om du vill avsluta den (Avsluta) för att släppa filen och kunna ta bort låsta filerInnan du gör detta kommer Process Hacker att visa en varning som påminner dig om att du kan förlora data. Återigen, det är ett kraftfullt verktyg som kan hjälpa dig ur en svår situation när allt annat misslyckas, men det bör användas med försiktighet.

En annan avancerad funktion är skapandet av minnesdumparFrån en process kontextmeny kan du välja "Skapa dumpfil..." och välja den mapp där du vill spara .dmp-filen. Dessa dumpfiler används ofta av analytiker för att söka efter textsträngar, krypteringsnycklar eller indikatorer för skadlig kod med hjälp av verktyg som hex-redigerare, skript eller YARA-regler.

Process Hacker kan också hantera .NET-processer mer omfattande än vissa liknande verktyg, vilket är användbart vid felsökning av applikationer skrivna på den plattformen eller analys av skadlig kod baserad på .NET.

Slutligen, när det gäller att upptäcka resurskrävande processerKlicka bara på CPU-kolumnrubriken för att sortera processlistan efter processoranvändning, eller på Privata byte och I/O-totalhastighet för att identifiera vilka processer som förbrukar minne eller överbelastar I/O. Detta gör det mycket enkelt att hitta flaskhalsar.

Kompatibilitet, drivrutiner och säkerhetsaspekter

Historiskt sett opererade Process Hacker på Windows XP och senare versioner, vilket kräver .NET Framework 2.0. Med tiden har projektet utvecklats, och de senaste versionerna är inriktade på Windows 10 och Windows 11, både 32 och 64 bitar, med något modernare krav (vissa versioner är kända som System Informer, andlig efterföljare till Process Hacker 2.x).

I 64-bitarssystem uppstår en känslig fråga: signering av drivrutiner i kärnläge (Kernel-Mode Code Signing, KMCS). Windows tillåter endast laddning av drivrutiner som är signerade med giltiga certifikat som erkänns av Microsoft, som en åtgärd för att förhindra rootkits och andra skadliga drivrutiner.

Drivrutinen som Process Hacker använder för sina mer avancerade funktioner kanske inte har en systemgodkänd signatur, eller så kan den vara signerad med testcertifikat. Det betyder att, i en vanlig 64-bitars Windows-installationDrivrutinen kanske inte laddas och vissa "djupa" funktioner kommer att inaktiveras.

Avancerade användare kan använda alternativ som aktivera Windows "testläge" (vilket tillåter laddning av testdrivrutiner) eller, i äldre versioner av systemet, inaktivera verifiering av drivrutinssignaturer. Dessa manövrar minskar dock systemsäkerheten avsevärt, eftersom de öppnar dörren för andra skadliga drivrutiner att slinka igenom okontrollerat.

Även utan en drivrutin laddad är Process Hacker fortfarande en mycket kraftfullt övervakningsverktygDu kommer att kunna se processer, tjänster, nätverk, disk, statistik och mycket annan användbar information. Du kommer helt enkelt att förlora en del av din förmåga att avsluta skyddade processer eller komma åt viss data på mycket låg nivå.

I vilket fall som helst är det värt att komma ihåg att vissa antivirusprogram kommer att upptäcka Process Hacker som Riskprogram eller PUP Just för att det kan störa säkerhetsprocesser. Om du använder det på ett legitimt sätt kan du lägga till undantag i din säkerhetslösning för att förhindra falsklarm, och alltid vara medveten om vad du gör.

För alla som vill bättre förstå hur deras Windows beter sig, från avancerade användare till cybersäkerhetsproffs, Att ha Process Hacker i din verktygslåda gör en enorm skillnad när det är dags att diagnostisera, optimera eller undersöka komplicerade problem i systemet.

Redaktör specialiserad på teknik och internetfrågor med mer än tio års erfarenhet av olika digitala medier. Jag har arbetat som redaktör och innehållsskapare för e-handel, kommunikation, onlinemarknadsföring och reklamföretag. Jag har också skrivit på ekonomi, finans och andra sektorers webbplatser. Mitt arbete är också min passion. Nu genom mina artiklar i Tecnobits, Jag försöker utforska alla nyheter och nya möjligheter som teknikvärlden erbjuder oss varje dag för att förbättra våra liv.